คำถามที่พบบ่อย

Quick Start

เพื่อเริ่มต้นกับ Forward Email:

-

สร้างบัญชีผู้ใช้ ที่ forwardemail.net/register

-

เพิ่มและยืนยันโดเมนของคุณ ภายใต้ My Account → Domains

-

เพิ่มและตั้งค่าอีเมลอาลิอาส/กล่องจดหมาย ภายใต้ My Account → Domains → Aliases

-

ทดสอบการตั้งค่าของคุณ โดยส่งอีเมลไปยังหนึ่งในอาลิอาสใหม่ของคุณ

Tip

การเปลี่ยนแปลง DNS อาจใช้เวลาถึง 24-48 ชั่วโมงในการแพร่กระจายทั่วโลก แม้ว่ามักจะมีผลเร็วกว่า

Introduction

What is Forward Email

Note

Forward Email เหมาะสำหรับบุคคล ธุรกิจขนาดเล็ก และนักพัฒนาที่ต้องการที่อยู่อีเมลมืออาชีพโดยไม่ต้องเสียค่าใช้จ่ายและการดูแลรักษาโฮสติ้งอีเมลเต็มรูปแบบ

Forward Email คือ ผู้ให้บริการอีเมลที่มีฟีเจอร์ครบถ้วน และ ผู้ให้บริการโฮสติ้งอีเมลสำหรับชื่อโดเมนที่กำหนดเอง

เป็นบริการฟรีและโอเพนซอร์สเพียงหนึ่งเดียวที่ให้คุณใช้ที่อยู่อีเมลโดเมนกำหนดเองโดยไม่ต้องยุ่งยากกับการตั้งค่าและดูแลเซิร์ฟเวอร์อีเมลของตัวเอง

บริการของเราจะส่งต่ออีเมลที่ส่งไปยังโดเมนกำหนดเองของคุณไปยังบัญชีอีเมลที่มีอยู่ของคุณ – และคุณยังสามารถใช้เราเป็นผู้ให้บริการโฮสติ้งอีเมลเฉพาะของคุณได้ด้วย

คุณสมบัติหลักของ Forward Email:

- อีเมลโดเมนกำหนดเอง: ใช้ที่อยู่อีเมลมืออาชีพกับชื่อโดเมนของคุณเอง

- ระดับฟรี: การส่งต่ออีเมลพื้นฐานโดยไม่มีค่าใช้จ่าย

- ความเป็นส่วนตัวที่เพิ่มขึ้น: เราไม่อ่านอีเมลของคุณหรือขายข้อมูลของคุณ

- โอเพนซอร์ส: โค้ดทั้งหมดของเราพร้อมให้ดูบน GitHub

- รองรับ SMTP, IMAP, และ POP3: ความสามารถในการส่งและรับอีเมลอย่างเต็มรูปแบบ

- การเข้ารหัสแบบ End-to-End: รองรับ OpenPGP/MIME

- อาลิอาสแบบ Catch-All กำหนดเอง: สร้างอีเมลอาลิอาสได้ไม่จำกัด

คุณสามารถเปรียบเทียบเรากับผู้ให้บริการอีเมลอื่นๆ กว่า 56 รายได้ที่ หน้าเปรียบเทียบบริการอีเมลของเรา

Tip

เรียนรู้เพิ่มเติมเกี่ยวกับ Forward Email โดยอ่าน Technical Whitepaper ฟรีของเรา

Who uses Forward Email

เรามอบบริการโฮสติ้งอีเมลและการส่งต่ออีเมลให้กับโดเมนกว่า 1.6 ล้านโดเมน และผู้ใช้ที่โดดเด่นเหล่านี้:

| ลูกค้า | กรณีศึกษา |

|---|---|

| U.S. Naval Academy | 📄 กรณีศึกษา |

| Canonical | 📄 กรณีศึกษา |

| Netflix Games | |

| The Linux Foundation | 📄 กรณีศึกษา |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 กรณีศึกษา |

| LineageOS | |

| Ubuntu | 📄 กรณีศึกษา |

| Kubuntu | 📄 กรณีศึกษา |

| Lubuntu | 📄 กรณีศึกษา |

| The University of Cambridge | 📄 กรณีศึกษา |

| The University of Maryland | 📄 กรณีศึกษา |

| The University of Washington | 📄 กรณีศึกษา |

| Tufts University | 📄 กรณีศึกษา |

| Swarthmore College | 📄 กรณีศึกษา |

| Government of South Australia | |

| Government of Dominican Republic | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 กรณีศึกษา |

| David Heinemeier Hansson (Ruby on Rails) |

ประวัติของ Forward Email

คุณสามารถเรียนรู้เพิ่มเติมเกี่ยวกับ Forward Email ได้ที่ หน้าข้อมูลของเรา

บริการนี้เร็วแค่ไหน

Note

ระบบของเราออกแบบมาเพื่อความรวดเร็วและความน่าเชื่อถือ โดยมีเซิร์ฟเวอร์สำรองหลายเครื่องเพื่อให้แน่ใจว่าอีเมลของคุณจะถูกส่งถึงอย่างรวดเร็ว

Forward Email ส่งข้อความด้วยความล่าช้าน้อยที่สุด โดยปกติภายในไม่กี่วินาทีหลังจากได้รับ

ตัวชี้วัดประสิทธิภาพ:

- เวลาส่งโดยเฉลี่ย: น้อยกว่า 5-10 วินาทีจากการรับถึงการส่งต่อ (ดูหน้าติดตามเวลาเข้าสู่กล่องจดหมาย "TTI")

- เวลาทำงาน: มีบริการใช้งานได้มากกว่า 99.9%

- โครงสร้างพื้นฐานทั่วโลก: เซิร์ฟเวอร์ตั้งอยู่ในตำแหน่งยุทธศาสตร์เพื่อการส่งต่อที่เหมาะสมที่สุด

- การปรับขนาดอัตโนมัติ: ระบบของเราปรับขนาดในช่วงเวลาที่มีอีเมลจำนวนมาก

เราทำงานแบบเรียลไทม์ แตกต่างจากผู้ให้บริการรายอื่นที่ใช้คิวแบบหน่วงเวลา

เราไม่เขียนลงดิสก์หรือเก็บบันทึก – ยกเว้น ข้อผิดพลาด และ SMTP ขาออก (ดู นโยบายความเป็นส่วนตัวของเรา)

ทุกอย่างทำงานในหน่วยความจำ และ ซอร์สโค้ดของเราอยู่บน GitHub

โปรแกรมรับส่งอีเมล

Thunderbird

- สร้างอีเมลแฝงใหม่และสร้างรหัสผ่านในแดชบอร์ด Forward Email ของคุณ

- เปิด Thunderbird แล้วไปที่ แก้ไข → การตั้งค่าบัญชี → การดำเนินการบัญชี → เพิ่มบัญชีอีเมล

- กรอกชื่อของคุณ ที่อยู่อีเมล Forward Email และรหัสผ่าน

- คลิก กำหนดค่าด้วยตนเอง และกรอก:

- ขาเข้า: IMAP,

imap.forwardemail.net, พอร์ต 993, SSL/TLS - ขาออก: SMTP,

smtp.forwardemail.net, พอร์ต 465, SSL/TLS (แนะนำ; พอร์ต 587 พร้อม STARTTLS ก็รองรับ)

- ขาเข้า: IMAP,

- คลิก เสร็จสิ้น

Microsoft Outlook

- สร้างอีเมลแฝงใหม่และสร้างรหัสผ่านในแดชบอร์ด Forward Email ของคุณ

- ไปที่ ไฟล์ → เพิ่มบัญชี

- กรอกที่อยู่อีเมล Forward Email ของคุณแล้วคลิก เชื่อมต่อ

- เลือก ตัวเลือกขั้นสูง และเลือก ให้ฉันตั้งค่าบัญชีด้วยตนเอง

- เลือก IMAP และกรอก:

- ขาเข้า:

imap.forwardemail.net, พอร์ต 993, SSL - ขาออก:

smtp.forwardemail.net, พอร์ต 465, SSL/TLS (แนะนำ; พอร์ต 587 พร้อม STARTTLS ก็รองรับ) - ชื่อผู้ใช้: ที่อยู่อีเมลเต็มของคุณ

- รหัสผ่าน: รหัสผ่านที่คุณสร้าง

- ขาเข้า:

- คลิก เชื่อมต่อ

Apple Mail

- สร้างอีเมลแฝงใหม่และสร้างรหัสผ่านในแดชบอร์ด Forward Email ของคุณ

- ไปที่ เมล → การตั้งค่า → บัญชี → +

- เลือก บัญชีอีเมลอื่น

- กรอกชื่อของคุณ ที่อยู่อีเมล Forward Email และรหัสผ่าน

- สำหรับการตั้งค่าเซิร์ฟเวอร์ ให้กรอก:

- ขาเข้า:

imap.forwardemail.net - ขาออก:

smtp.forwardemail.net - ชื่อผู้ใช้: ที่อยู่อีเมลเต็มของคุณ

- รหัสผ่าน: รหัสผ่านที่คุณสร้าง

- ขาเข้า:

- คลิก ลงชื่อเข้าใช้

eM Client

- สร้างอีเมลแฝงใหม่และสร้างรหัสผ่านในแดชบอร์ด Forward Email ของคุณ

- เปิด eM Client แล้วไปที่ เมนู → บัญชี → + เพิ่มบัญชี

- คลิกที่ เมล แล้วเลือก อื่นๆ

- กรอกที่อยู่อีเมล Forward Email ของคุณแล้วคลิก ถัดไป

- กรอกการตั้งค่าเซิร์ฟเวอร์ดังนี้:

- เซิร์ฟเวอร์ขาเข้า:

imap.forwardemail.net - เซิร์ฟเวอร์ขาออก:

smtp.forwardemail.net

- เซิร์ฟเวอร์ขาเข้า:

- กรอกที่อยู่อีเมลเต็มของคุณเป็น ชื่อผู้ใช้ และรหัสผ่านที่คุณสร้างเป็น รหัสผ่าน สำหรับทั้งเซิร์ฟเวอร์ขาเข้าและขาออก

- eM Client จะทดสอบการเชื่อมต่อ เมื่อผ่านแล้ว คลิก ถัดไป

- กรอกชื่อของคุณและเลือกชื่อบัญชี

- คลิก เสร็จสิ้น

อุปกรณ์มือถือ

สำหรับ iOS:

- ไปที่ การตั้งค่า → เมล → บัญชี → เพิ่มบัญชี → อื่นๆ

- แตะ เพิ่มบัญชีเมล และกรอกรายละเอียดของคุณ

- สำหรับการตั้งค่าเซิร์ฟเวอร์ ใช้การตั้งค่า IMAP และ SMTP เดียวกับด้านบน

สำหรับ Android:

- ไปที่ การตั้งค่า → บัญชี → เพิ่มบัญชี → ส่วนบุคคล (IMAP)

- กรอกที่อยู่อีเมล Forward Email และรหัสผ่าน

- สำหรับการตั้งค่าเซิร์ฟเวอร์ ใช้การตั้งค่า IMAP และ SMTP เดียวกับด้านบน

การตั้งค่า Sendmail SMTP Relay

คุณสามารถตั้งค่า Sendmail ให้ส่งต่ออีเมลผ่านเซิร์ฟเวอร์ SMTP ของ Forward Email ซึ่งเป็นการตั้งค่าที่ใช้กันทั่วไปสำหรับระบบเก่าหรือแอปพลิเคชันที่พึ่งพา Sendmail.

การตั้งค่า

-

แก้ไขไฟล์

sendmail.mcของคุณ ซึ่งโดยปกติจะอยู่ที่/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

เพิ่มบรรทัดต่อไปนี้เพื่อกำหนด smart host และการตรวจสอบสิทธิ์:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

สร้างไฟล์การตรวจสอบสิทธิ์

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

เพิ่มข้อมูลรับรอง Forward Email ของคุณลงในไฟล์

authinfo:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

สร้างฐานข้อมูลการตรวจสอบสิทธิ์และตั้งค่าสิทธิ์ไฟล์ให้ปลอดภัย:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

สร้างการตั้งค่า Sendmail ใหม่และรีสตาร์ทบริการ:

sudo make -C /etc/mail sudo systemctl restart sendmail

การทดสอบ

ส่งอีเมลทดสอบเพื่อตรวจสอบการตั้งค่า:

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@sample.g0v.tw

การตั้งค่า Exim4 SMTP Relay

Exim4 เป็น MTA ที่ได้รับความนิยมบนระบบ Debian-based คุณสามารถตั้งค่าให้ใช้ Forward Email เป็น smarthost ได้

การตั้งค่า

-

รันเครื่องมือการตั้งค่า Exim4:

sudo dpkg-reconfigure exim4-config -

เลือกตัวเลือกดังต่อไปนี้:

- ประเภทการตั้งค่าเมลทั่วไป: เมลที่ส่งโดย smarthost; รับผ่าน SMTP หรือ fetchmail

- ชื่อเมลระบบ: your.hostname

- ที่อยู่ IP ที่จะฟังสำหรับการเชื่อมต่อ SMTP ขาเข้า: 127.0.0.1 ; ::1

- ปลายทางอื่นที่ยอมรับเมล: (เว้นว่าง)

- โดเมนที่จะส่งต่อเมล: (เว้นว่าง)

- ที่อยู่ IP หรือชื่อโฮสต์ของ smarthost ขาออก: smtp.forwardemail.net::465

- ซ่อนชื่อเมลท้องถิ่นในเมลขาออก? ไม่

- เก็บจำนวนการค้นหา DNS ให้น้อยที่สุด (Dial-on-Demand)? ไม่

- วิธีการส่งเมลท้องถิ่น: รูปแบบ Mbox ใน /var/mail/

- แยกการตั้งค่าเป็นไฟล์เล็ก ๆ? ไม่

-

แก้ไขไฟล์

passwd.clientเพื่อเพิ่มข้อมูลรับรองของคุณ:sudo nano /etc/exim4/passwd.client -

เพิ่มบรรทัดต่อไปนี้:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

อัปเดตการตั้งค่าและรีสตาร์ท Exim4:

sudo update-exim4.conf sudo systemctl restart exim4

การทดสอบ

ส่งอีเมลทดสอบ:

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@sample.g0v.tw

การตั้งค่า msmtp SMTP Client

msmtp เป็นไคลเอนต์ SMTP ขนาดเล็กที่มีประโยชน์สำหรับการส่งอีเมลจากสคริปต์หรือแอปพลิเคชันบรรทัดคำสั่ง

การตั้งค่า

-

สร้างหรือแก้ไขไฟล์การตั้งค่า msmtp ที่

~/.msmtprc:nano ~/.msmtprc -

เพิ่มการตั้งค่าดังต่อไปนี้:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

ตั้งค่าสิทธิ์ที่ถูกต้องสำหรับไฟล์การตั้งค่า:

chmod 600 ~/.msmtprc

การทดสอบ

ส่งอีเมลทดสอบ:

echo "This is a test email from msmtp" | msmtp -a default recipient@sample.g0v.tw

โปรแกรมอีเมลบนบรรทัดคำสั่ง

โปรแกรมอีเมลบนบรรทัดคำสั่งยอดนิยม เช่น Mutt, NeoMutt, และ Alpine สามารถตั้งค่าให้ใช้เซิร์ฟเวอร์ SMTP ของ Forward Email สำหรับส่งอีเมลได้ การตั้งค่าจะคล้ายกับการตั้งค่า msmtp โดยที่คุณต้องระบุรายละเอียดเซิร์ฟเวอร์ SMTP และข้อมูลรับรองของคุณในไฟล์การตั้งค่าที่เกี่ยวข้อง (.muttrc, .neomuttrc, หรือ .pinerc)

การตั้งค่าอีเมลบน Windows

สำหรับผู้ใช้ Windows คุณสามารถตั้งค่าโปรแกรมอีเมลยอดนิยม เช่น Microsoft Outlook และ eM Client โดยใช้การตั้งค่า IMAP และ SMTP ที่ให้ไว้ในบัญชี Forward Email ของคุณ สำหรับการใช้งานบนบรรทัดคำสั่งหรือสคริปต์ คุณสามารถใช้คำสั่ง PowerShell Send-MailMessage (แม้ว่าจะถือว่าเลิกใช้แล้ว) หรือเครื่องมือ SMTP relay ขนาดเล็กอย่าง E-MailRelay

การตั้งค่า Postfix SMTP Relay

คุณสามารถตั้งค่า Postfix ให้ส่งต่ออีเมลผ่านเซิร์ฟเวอร์ SMTP ของ Forward Email ได้ ซึ่งเหมาะสำหรับแอปพลิเคชันเซิร์ฟเวอร์ที่ต้องการส่งอีเมล

การติดตั้ง

- ติดตั้ง Postfix บนเซิร์ฟเวอร์ของคุณ:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- ในระหว่างการติดตั้ง ให้เลือก "Internet Site" เมื่อถูกถามเกี่ยวกับประเภทการตั้งค่า

การตั้งค่า

- แก้ไขไฟล์การตั้งค่าหลักของ Postfix:

sudo nano /etc/postfix/main.cf

- เพิ่มหรือแก้ไขการตั้งค่าต่อไปนี้:

# การตั้งค่า SMTP relay

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- สร้างไฟล์รหัสผ่าน SASL:

sudo nano /etc/postfix/sasl_passwd

- เพิ่มข้อมูลรับรอง Forward Email ของคุณ:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- ตั้งค่าสิทธิ์และแฮชไฟล์รหัสผ่าน:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- รีสตาร์ท Postfix:

sudo systemctl restart postfix

การทดสอบ

ทดสอบการตั้งค่าของคุณโดยส่งอีเมลทดสอบ:

echo "Test email body" | mail -s "Test Subject" recipient@sample.g0v.tw

วิธีส่งอีเมลในนาม Gmail

-

ไปที่ บัญชีของฉัน โดเมน การตั้งค่า การกำหนดค่า SMTP ขาออก และทำตามคำแนะนำการตั้งค่า

-

สร้างนามแฝงใหม่สำหรับโดเมนของคุณภายใต้ บัญชีของฉัน โดเมน นามแฝง (เช่น

hello@sample.g0v.tw) -

คลิกที่ สร้างรหัสผ่าน ข้างนามแฝงที่สร้างใหม่ คัดลอกไปยังคลิปบอร์ดและเก็บรหัสผ่านที่สร้างขึ้นอย่างปลอดภัยตามที่แสดงบนหน้าจอ

-

ไปที่ Gmail และภายใต้ การตั้งค่า บัญชีและการนำเข้า ส่งอีเมลในนาม คลิก "เพิ่มที่อยู่อีเมลอื่น"

-

เมื่อถูกถาม "ชื่อ" ให้กรอกชื่อที่คุณต้องการให้แสดงเป็นผู้ส่งอีเมล (เช่น "Linus Torvalds")

-

เมื่อถูกถาม "ที่อยู่อีเมล" ให้กรอกที่อยู่อีเมลเต็มของนามแฝงที่คุณสร้างภายใต้ บัญชีของฉัน โดเมน นามแฝง (เช่น

hello@sample.g0v.tw) -

ยกเลิกเลือก "ปฏิบัติเป็นนามแฝง"

-

คลิก "ขั้นตอนถัดไป" เพื่อดำเนินการต่อ

-

เมื่อถูกถาม "เซิร์ฟเวอร์ SMTP" ให้กรอก

smtp.forwardemail.netและเปลี่ยนพอร์ตเป็น465 -

เมื่อถูกถาม "ชื่อผู้ใช้" ให้กรอกที่อยู่อีเมลเต็มของนามแฝงที่คุณสร้างภายใต้ บัญชีของฉัน โดเมน นามแฝง (เช่น

hello@sample.g0v.tw) -

เมื่อถูกถาม "รหัสผ่าน" ให้วางรหัสผ่านจาก สร้างรหัสผ่าน ในขั้นตอนที่ 3 ข้างต้น

-

เลือกปุ่มวิทยุสำหรับ "การเชื่อมต่อที่ปลอดภัยโดยใช้ SSL"

-

คลิก "เพิ่มบัญชี" เพื่อดำเนินการต่อ

-

เปิดแท็บใหม่ไปที่ Gmail และรอให้อีเมลยืนยันของคุณมาถึง (คุณจะได้รับรหัสยืนยันที่ยืนยันว่าคุณเป็นเจ้าของที่อยู่อีเมลที่คุณพยายาม "ส่งอีเมลในนาม")

-

เมื่อได้รับแล้ว ให้คัดลอกและวางรหัสยืนยันในช่องที่แสดงในขั้นตอนก่อนหน้า

-

เมื่อคุณทำขั้นตอนนั้นเสร็จแล้ว ให้กลับไปที่อีเมลและคลิกลิงก์เพื่อ "ยืนยันคำขอ" คุณจะต้องทำขั้นตอนนี้และขั้นตอนก่อนหน้าเพื่อให้อีเมลถูกตั้งค่าอย่างถูกต้อง

คู่มือฟรีแบบเก่าสำหรับการส่งอีเมลในนาม Gmail

-

คุณต้องเปิดใช้งาน การยืนยันตัวตนสองขั้นตอนของ Gmail เพื่อให้วิธีนี้ทำงานได้ หากยังไม่ได้เปิดใช้งาน ให้ไปที่ https://www.google.com/landing/2step/

-

เมื่อเปิดใช้งานการยืนยันตัวตนสองขั้นตอนแล้ว (หรือถ้าเปิดใช้งานอยู่แล้ว) ให้ไปที่ https://myaccount.google.com/apppasswords

-

เมื่อถูกถามว่า "เลือกแอปและอุปกรณ์ที่คุณต้องการสร้างรหัสผ่านแอปสำหรับ":

- เลือก "Mail" ในเมนูดรอปดาวน์ของ "เลือกแอป"

- เลือก "Other" ในเมนูดรอปดาวน์ของ "เลือกอุปกรณ์"

- เมื่อถูกถามให้กรอกข้อความ ให้กรอกที่อยู่อีเมลโดเมนของคุณที่คุณส่งต่อ (เช่น

hello@sample.g0v.tw- เพื่อช่วยให้คุณติดตามได้หากใช้บริการนี้กับหลายบัญชี)

-

คัดลอกรหัสผ่านที่สร้างขึ้นโดยอัตโนมัติไปยังคลิปบอร์ดของคุณ

สำคัญ: หากคุณใช้ G Suite ให้ไปที่แผงผู้ดูแลระบบของคุณ แอป G Suite การตั้งค่าสำหรับ Gmail การตั้งค่า และตรวจสอบให้แน่ใจว่าได้เลือก "อนุญาตให้ผู้ใช้ส่งอีเมลผ่านเซิร์ฟเวอร์ SMTP ภายนอก..." การเปลี่ยนแปลงนี้จะใช้เวลาสักครู่ในการเปิดใช้งาน กรุณารอสักครู่ -

ไปที่ Gmail และในเมนู การตั้งค่า บัญชีและการนำเข้า ส่งอีเมลในนาม คลิก "เพิ่มที่อยู่อีเมลอื่น"

-

เมื่อถูกถามว่า "ชื่อ" ให้กรอกชื่อที่คุณต้องการให้แสดงเป็นผู้ส่ง (เช่น "Linus Torvalds")

-

เมื่อถูกถามว่า "ที่อยู่อีเมล" ให้กรอกที่อยู่อีเมลโดเมนที่คุณใช้ข้างต้น (เช่น

hello@sample.g0v.tw) -

ยกเลิกการเลือก "Treat as an alias"

-

คลิก "Next Step" เพื่อดำเนินการต่อ

-

เมื่อมีการถามหา "SMTP Server" ให้กรอก

smtp.gmail.comและปล่อยพอร์ตเป็น587 -

เมื่อมีการถามหา "Username" ให้กรอกส่วนของที่อยู่อีเมล Gmail ของคุณโดยไม่ต้องใส่ gmail.com (เช่น แค่ "user" ถ้าอีเมลของฉันคือ user@gmail.com)

สำคัญ: หากส่วน "Username" ถูกกรอกอัตโนมัติ คุณจะต้องเปลี่ยนตรงนี้ เป็นส่วนชื่อผู้ใช้ของที่อยู่อีเมล Gmail ของคุณแทน -

เมื่อมีการถามหา "Password" ให้วางรหัสผ่านที่คุณสร้างไว้ในขั้นตอนที่ 2 ข้างต้นจากคลิปบอร์ดของคุณ

-

ปล่อยให้ปุ่มวิทยุถูกเลือกสำหรับ "Secured connection using TLS"

-

คลิก "Add Account" เพื่อดำเนินการต่อ

-

เปิดแท็บใหม่ไปที่ Gmail และรอให้อีเมลยืนยันตัวตนของคุณมาถึง (คุณจะได้รับรหัสยืนยันที่ยืนยันว่าคุณเป็นเจ้าของที่อยู่อีเมลที่คุณพยายามจะ "ส่งอีเมลในนาม")

-

เมื่อได้รับแล้ว ให้คัดลอกและวางรหัสยืนยันที่ได้รับในขั้นตอนก่อนหน้า

-

เมื่อทำเสร็จแล้ว ให้กลับไปที่อีเมลและคลิกลิงก์เพื่อ "ยืนยันคำขอ" คุณจะต้องทำขั้นตอนนี้และขั้นตอนก่อนหน้าเพื่อให้อีเมลถูกตั้งค่าอย่างถูกต้อง

การตั้งค่าการกำหนดเส้นทาง Gmail ขั้นสูง

หากคุณต้องการตั้งค่าการกำหนดเส้นทางขั้นสูงใน Gmail เพื่อให้ชื่อเล่นที่ไม่ตรงกับกล่องจดหมายใด ๆ ส่งต่อไปยัง mail exchanges ของ Forward Email ให้ทำตามขั้นตอนเหล่านี้:

- เข้าสู่ระบบ Google Admin console ที่ admin.google.com

- ไปที่ Apps → Google Workspace → Gmail → Routing

- คลิกที่ Add Route และตั้งค่าตามนี้:

การตั้งค่าผู้รับเดี่ยว:

- เลือก "Change envelope recipient" และกรอกที่อยู่อีเมล Gmail หลักของคุณ

- เลือก "Add X-Gm-Original-To header with original recipient"

รูปแบบผู้รับซองจดหมาย:

- เพิ่มรูปแบบที่ตรงกับกล่องจดหมายที่ไม่มีอยู่ทั้งหมด (เช่น

.*@yourdomain.com)

การตั้งค่าเซิร์ฟเวอร์อีเมล:

- เลือก "Route to host" และกรอก

mx1.forwardemail.netเป็นเซิร์ฟเวอร์หลัก - เพิ่ม

mx2.forwardemail.netเป็นเซิร์ฟเวอร์สำรอง - ตั้งพอร์ตเป็น 25

- เลือก "Require TLS" เพื่อความปลอดภัย

- คลิก Save เพื่อสร้างเส้นทาง

การตั้งค่าการกำหนดเส้นทาง Outlook ขั้นสูง

สำหรับผู้ใช้ Microsoft 365 (เดิมชื่อ Office 365) ที่ต้องการตั้งค่าการกำหนดเส้นทางขั้นสูงเพื่อให้ชื่อเล่นที่ไม่ตรงกับกล่องจดหมายใด ๆ ส่งต่อไปยัง mail exchanges ของ Forward Email:

- เข้าสู่ระบบศูนย์ผู้ดูแลระบบ Microsoft 365 ที่ admin.microsoft.com

- ไปที่ Exchange → Mail flow → Rules

- คลิก Add a rule และเลือก Create a new rule

- ตั้งชื่อกฎของคุณ (เช่น "Forward non-existent mailboxes to Forward Email")

- ภายใต้ Apply this rule if ให้เลือก:

- "The recipient address matches..."

- กรอกรูปแบบที่ตรงกับที่อยู่อีเมลทั้งหมดในโดเมนของคุณ (เช่น

*@yourdomain.com)

- ภายใต้ Do the following ให้เลือก:

- "Redirect the message to..."

- เลือก "The following mail server"

- กรอก

mx1.forwardemail.netและพอร์ต 25 - เพิ่ม

mx2.forwardemail.netเป็นเซิร์ฟเวอร์สำรอง

- ภายใต้ Except if ให้เลือก:

- "The recipient is..."

- เพิ่มกล่องจดหมายที่มีอยู่ทั้งหมดของคุณที่ไม่ควรถูกส่งต่อ

- ตั้งค่าความสำคัญของกฎเพื่อให้ทำงานหลังจากกฎการไหลของเมลอื่น ๆ

- คลิก Save เพื่อเปิดใช้งานกฎ

การแก้ไขปัญหา

ทำไมฉันถึงไม่ได้รับอีเมลทดสอบของฉัน

หากคุณส่งอีเมลทดสอบไปหาตัวเอง อีเมลนั้นอาจจะไม่แสดงในกล่องจดหมายของคุณเนื่องจากมีหัวข้อ "Message-ID" เหมือนกัน

นี่เป็นปัญหาที่เป็นที่รู้จักกันอย่างกว้างขวาง และยังส่งผลกระทบต่อบริการต่างๆ เช่น Gmail นี่คือคำตอบอย่างเป็นทางการของ Gmail เกี่ยวกับปัญหานี้

หากคุณยังคงมีปัญหาอยู่ นั่นน่าจะเป็นปัญหาเกี่ยวกับการแพร่กระจาย DNS คุณจะต้องรออีกสักระยะแล้วลองใหม่อีกครั้ง (หรือพยายามตั้งค่า TTL ที่ต่ำลงในระเบียน TXT ของคุณ)

ยังมีปัญหาอยู่หรือไม่? กรุณา ติดต่อเรา เพื่อให้เราช่วยตรวจสอบปัญหาและหาทางแก้ไขอย่างรวดเร็ว

ฉันจะตั้งค่าไคลเอนต์อีเมลของฉันให้ทำงานกับ Forward Email ได้อย่างไร

| ประเภท | ชื่อโฮสต์ | โปรโตคอล | พอร์ต |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS แนะนำ | 993 และ 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS แนะนำ | 465 และ 2465 สำหรับ SSL/TLS (แนะนำ) หรือ 587, 2587, 2525 และ 25 สำหรับ STARTTLS |

ทำไมอีเมลของฉันถึงไปอยู่ในโฟลเดอร์สแปมและจังค์ และฉันจะตรวจสอบชื่อเสียงโดเมนของฉันได้อย่างไร

ส่วนนี้จะแนะนำคุณหากอีเมลขาออกของคุณใช้เซิร์ฟเวอร์ SMTP ของเรา (เช่น smtp.forwardemail.net) (หรือถูกส่งต่อผ่าน mx1.forwardemail.net หรือ mx2.forwardemail.net) และถูกจัดส่งไปยังโฟลเดอร์สแปมหรือจังค์ของผู้รับ

เราตรวจสอบ ที่อยู่ IP ของเราอย่างสม่ำเสมอกับ รายการ DNS denylist ที่น่าเชื่อถือทั้งหมด ดังนั้นจึงมีความเป็นไปได้สูงว่าเป็นปัญหาเฉพาะเกี่ยวกับชื่อเสียงโดเมน

อีเมลอาจถูกจัดให้อยู่ในโฟลเดอร์สแปมด้วยเหตุผลหลายประการ:

-

ชื่อเสียงโดเมน: โดเมนใหม่มักมีชื่อเสียงเป็นกลางจนกว่าจะสร้างประวัติการส่ง

-

เนื้อหาที่กระตุ้น: คำหรือวลีบางอย่างอาจกระตุ้นตัวกรองสแปม

-

รูปแบบการส่ง: การเพิ่มขึ้นอย่างรวดเร็วของปริมาณอีเมลอาจดูน่าสงสัย

คุณสามารถลองใช้เครื่องมือหนึ่งหรือมากกว่านี้เพื่อตรวจสอบชื่อเสียงและการจัดหมวดหมู่ของโดเมนของคุณ:

เครื่องมือตรวจสอบชื่อเสียงและรายการบล็อก

แบบฟอร์มคำขอปลดบล็อก IP ตามผู้ให้บริการ

หากที่อยู่ IP ของคุณถูกบล็อกโดยผู้ให้บริการอีเมลเฉพาะ ให้ใช้แบบฟอร์มปลดบล็อกหรือช่องทางติดต่อที่เหมาะสมด้านล่าง:

| ผู้ให้บริการ | แบบฟอร์มปลดบล็อก / ช่องทางติดต่อ | หมายเหตุ |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | แบบฟอร์มติดต่อผู้ส่งจำนวนมาก |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | พอร์ทัลปลดบล็อก IP ของ Office 365 |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple ใช้ Proofpoint สำหรับชื่อเสียง IP |

| Proofpoint | https://ipcheck.proofpoint.com/ | ตรวจสอบและปลดบล็อก IP ของ Proofpoint |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | ตรวจสอบชื่อเสียงและปลดบล็อก Barracuda |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | คำขอรีเซ็ต Cloudmark CSI |

| GoDaddy/SecureServer | https://unblock.secureserver.net | แบบฟอร์มคำขอปลดบล็อก IP ของ GoDaddy |

| Comcast/Xfinity | https://spa.xfinity.com/report | คำขอปลดบล็อก IP ของ Comcast |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | ติดต่อฝ่ายสนับสนุน Spectrum เพื่อปลดบล็อก |

| AT&T | abuse_rbl@abuse-att.net |

อีเมลสำหรับคำขอปลดบล็อก |

| Cox Communications | unblock.request@cox.net |

อีเมลสำหรับคำขอปลดบล็อก |

| CenturyLink/Lumen | abuse@centurylink.com |

ใช้ Cloudfilter |

| Windstream | abuse@windstream.net |

อีเมลสำหรับคำขอปลดบล็อก |

| t-online.de (Germany) | tobr@rx.t-online.de |

อีเมลสำหรับคำขอปลดบล็อก |

| Orange France | https://postmaster.orange.fr/ | ใช้แบบฟอร์มติดต่อหรืออีเมล abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | แบบฟอร์มติดต่อ GMX postmaster |

| Mail.ru | https://postmaster.mail.ru/ | พอร์ทัล postmaster ของ Mail.ru |

| Yandex | https://postmaster.yandex.ru/ | พอร์ทัล postmaster ของ Yandex |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | การสมัคร whitelist ของ QQ Mail (ภาษาจีน) |

| Netease (163.com) | https://mail.163.com/postmaster/ | พอร์ทัล postmaster ของ Netease |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | ติดต่อผ่านคอนโซล Alibaba Cloud |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | คอนโซล AWS SES > การปลดบล็อก Blacklist |

| SendGrid | https://support.sendgrid.com/ | ติดต่อฝ่ายสนับสนุน SendGrid |

| Mimecast | https://community.mimecast.com/ | ใช้ RBL ของบุคคลที่สาม - ติดต่อ RBL เฉพาะ |

| Fastmail | https://www.fastmail.com/support/ | ติดต่อฝ่ายสนับสนุน Fastmail |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | ติดต่อฝ่ายสนับสนุน Zoho |

| ProtonMail | https://proton.me/support/contact | ติดต่อฝ่ายสนับสนุน Proton |

| Tutanota | https://tutanota.com/support | ติดต่อฝ่ายสนับสนุน Tutanota |

| Hushmail | https://www.hushmail.com/support/ | ติดต่อฝ่ายสนับสนุน Hushmail |

| Mailbox.org | https://mailbox.org/en/support | ติดต่อฝ่ายสนับสนุน Mailbox.org |

| Posteo | https://posteo.de/en/site/contact | ติดต่อฝ่ายสนับสนุน Posteo |

| DuckDuckGo Email | https://duckduckgo.com/email/support | ติดต่อฝ่ายสนับสนุน DuckDuckGo |

| Sonic.net | https://www.sonic.com/support | ติดต่อฝ่ายสนับสนุน Sonic |

| Telus | https://www.telus.com/en/support | ติดต่อฝ่ายสนับสนุน Telus |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | ติดต่อฝ่ายสนับสนุน Vodafone |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | ติดต่อฝ่ายสนับสนุน Spark NZ |

| UOL/BOL (Brazil) | https://ajuda.uol.com.br/ | ติดต่อฝ่ายสนับสนุน UOL (ภาษาโปรตุเกส) |

| Libero (Italy) | https://aiuto.libero.it/ | ติดต่อฝ่ายสนับสนุน Libero (ภาษาอิตาลี) |

| Telenet (Belgium) | https://www2.telenet.be/en/support/ | ติดต่อฝ่ายสนับสนุน Telenet |

| Facebook/WhatsApp | https://www.facebook.com/business/help | ติดต่อฝ่ายสนับสนุนธุรกิจ Facebook |

| https://www.linkedin.com/help/linkedin | ติดต่อฝ่ายสนับสนุน LinkedIn | |

| Groups.io | https://groups.io/helpcenter | ติดต่อฝ่ายสนับสนุน Groups.io |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | เครื่องมือผู้ส่งของ Vade Secure |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | ติดต่อฝ่ายสนับสนุน Cloudflare |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | ติดต่อฝ่ายสนับสนุน Hornetsecurity |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | ติดต่อผ่านผู้ให้บริการโฮสติ้ง |

| Mail2World | https://www.mail2world.com/support/ | ติดต่อฝ่ายสนับสนุน Mail2World |

Tip

เริ่มต้นด้วยปริมาณอีเมลคุณภาพสูงในปริมาณน้อยเพื่อสร้างชื่อเสียงที่ดี ก่อนส่งในปริมาณมากขึ้น

Important

หากโดเมนของคุณอยู่ในบัญชีดำ แต่ละบัญชีดำจะมีขั้นตอนการลบของตัวเอง ตรวจสอบเว็บไซต์ของพวกเขาสำหรับคำแนะนำ

Tip

หากคุณต้องการความช่วยเหลือเพิ่มเติมหรือพบว่าเราถูกระบุเป็นสแปมโดยผิดพลาดโดยผู้ให้บริการอีเมลบางราย กรุณา ติดต่อเรา

ฉันควรทำอย่างไรหากได้รับอีเมลสแปม

คุณควรยกเลิกการสมัครรับอีเมล (ถ้าเป็นไปได้) และบล็อกผู้ส่ง

กรุณาอย่ารายงานข้อความเป็นสแปม แต่ให้ส่งต่อไปยังระบบป้องกันการละเมิดที่เราคัดกรองด้วยมือและเน้นความเป็นส่วนตัวของเราแทน

ที่อยู่อีเมลสำหรับส่งต่อสแปมคือ: abuse@forwardemail.net

ทำไมอีเมลทดสอบที่ส่งถึงตัวเองใน Gmail ถึงแสดงว่า "น่าสงสัย"

หากคุณเห็นข้อความแสดงข้อผิดพลาดนี้ใน Gmail เมื่อคุณส่งอีเมลทดสอบถึงตัวเอง หรือเมื่อบุคคลที่คุณส่งอีเมลด้วยนามแฝงของคุณเห็นอีเมลจากคุณเป็นครั้งแรก ให้ อย่ากังวล – เพราะนี่เป็นฟีเจอร์ความปลอดภัยในตัวของ Gmail

คุณสามารถคลิก "ดูปลอดภัย" ได้เลย ตัวอย่างเช่น หากคุณส่งข้อความทดสอบโดยใช้ฟีเจอร์ส่งอีเมลในนาม (send mail as) ไปยังคนอื่น พวกเขาจะไม่เห็นข้อความนี้

แต่ถ้าพวกเขาเห็นข้อความนี้ ก็เพราะว่าพวกเขาคุ้นเคยกับการเห็นอีเมลของคุณมาจาก john@gmail.com แทนที่จะเป็น john@customdomain.com (แค่ตัวอย่าง) Gmail จะแจ้งเตือนผู้ใช้เพื่อให้แน่ใจว่าสิ่งต่าง ๆ ปลอดภัย เผื่อไว้ ไม่มีวิธีแก้ไข

ฉันสามารถลบ via forwardemail dot net ใน Gmail ได้ไหม

หัวข้อนี้เกี่ยวข้องกับ ปัญหาที่รู้จักกันดีใน Gmail ที่มีข้อมูลเพิ่มเติมแสดงถัดจากชื่อผู้ส่ง

ตั้งแต่เดือนพฤษภาคม 2023 เราสนับสนุนการส่งอีเมลด้วย SMTP เป็นส่วนเสริมสำหรับผู้ใช้ที่ชำระเงินทั้งหมด – ซึ่งหมายความว่าคุณสามารถลบ via forwardemail dot net ใน Gmail ได้

โปรดทราบว่าหัวข้อนี้เฉพาะสำหรับผู้ที่ใช้ฟีเจอร์ วิธีส่งอีเมลในนามโดยใช้ Gmail

โปรดดูส่วนของ คุณสนับสนุนการส่งอีเมลด้วย SMTP หรือไม่ สำหรับคำแนะนำการตั้งค่า

การจัดการข้อมูล

เซิร์ฟเวอร์ของคุณตั้งอยู่ที่ไหน

Tip

เราอาจประกาศตำแหน่งศูนย์ข้อมูลในสหภาพยุโรปที่โฮสต์ภายใต้ forwardemail.eu ในเร็วๆ นี้ สมัครรับการอภิปรายได้ที่ https://github.com/orgs/forwardemail/discussions/336 เพื่อรับข่าวสาร

เซิร์ฟเวอร์ของเราตั้งอยู่หลักๆ ที่เมืองเดนเวอร์ รัฐโคโลราโด – ดูได้ที่ https://forwardemail.net/ips สำหรับรายการที่อยู่ IP ทั้งหมดของเรา

คุณสามารถเรียนรู้เกี่ยวกับผู้ประมวลผลข้อมูลรองของเราได้ที่หน้า GDPR, DPA, และ ความเป็นส่วนตัว

ฉันจะส่งออกและสำรองข้อมูลกล่องจดหมายของฉันได้อย่างไร

คุณสามารถส่งออกกล่องจดหมายของคุณเป็นรูปแบบ EML, Mbox, หรือ SQLite ที่เข้ารหัสได้ทุกเมื่อ

ไปที่ บัญชีของฉัน โดเมน นามแฝง ดาวน์โหลดสำรองข้อมูล และเลือกประเภทรูปแบบส่งออกที่คุณต้องการ

คุณจะได้รับอีเมลลิงก์สำหรับดาวน์โหลดไฟล์ส่งออกเมื่อกระบวนการเสร็จสิ้น

โปรดทราบว่าลิงก์ดาวน์โหลดนี้จะหมดอายุหลังจาก 4 ชั่วโมงเพื่อความปลอดภัย

หากคุณต้องการตรวจสอบไฟล์ EML หรือ Mbox ที่ส่งออก เครื่องมือโอเพนซอร์สเหล่านี้อาจมีประโยชน์:

| ชื่อ | รูปแบบ | แพลตฟอร์ม | URL GitHub |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | ทุกแพลตฟอร์ม | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | ทุกแพลตฟอร์ม | https://github.com/s0ph1e/eml-reader |

| นอกจากนี้หากคุณต้องการแปลงไฟล์ Mbox เป็นไฟล์ EML คุณสามารถใช้ https://github.com/noelmartinon/mboxzilla ได้ |

ฉันจะนำเข้าและย้ายกล่องจดหมายที่มีอยู่ของฉันได้อย่างไร

คุณสามารถนำเข้าอีเมลของคุณไปยัง Forward Email ได้อย่างง่ายดาย (เช่น ใช้ Thunderbird) โดยทำตามคำแนะนำด้านล่างนี้:

-

ส่งออกอีเมลของคุณจากผู้ให้บริการอีเมลที่มีอยู่:

ผู้ให้บริการอีเมล รูปแบบการส่งออก คำแนะนำการส่งออก Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST เคล็ดลับ: หากคุณใช้ Outlook (รูปแบบการส่งออก PST) คุณสามารถทำตามคำแนะนำในส่วน "อื่นๆ" ด้านล่างได้เลย อย่างไรก็ตามเราได้จัดเตรียมลิงก์ด้านล่างเพื่อแปลง PST เป็นรูปแบบ MBOX/EML ตามระบบปฏิบัติการของคุณ:- Zinkuba สำหรับ Windows (GitHub)

- readpst สำหรับ Windows cygwin – (เช่น

readpst -u -o $OUT_DIR $IN_DIRโดยแทนที่$OUT_DIRและ$IN_DIRด้วยเส้นทางโฟลเดอร์ผลลัพธ์และโฟลเดอร์อินพุตตามลำดับ) - readpst สำหรับ Ubuntu/Linux – (เช่น

sudo apt-get install readpstแล้วตามด้วยreadpst -u -o $OUT_DIR $IN_DIRโดยแทนที่$OUT_DIRและ$IN_DIRด้วยเส้นทางโฟลเดอร์ผลลัพธ์และโฟลเดอร์อินพุตตามลำดับ) - readpst สำหรับ macOS (ผ่าน brew) – (เช่น

brew install libpstแล้วตามด้วยreadpst -u -o $OUT_DIR $IN_DIRโดยแทนที่$OUT_DIRและ$IN_DIRด้วยเส้นทางโฟลเดอร์ผลลัพธ์และโฟลเดอร์อินพุตตามลำดับ) - PST Converter สำหรับ Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 อื่นๆ ใช้ Thunderbird ตั้งค่าบัญชีอีเมลที่มีอยู่ของคุณใน Thunderbird แล้วใช้ปลั๊กอิน ImportExportTools NG เพื่อส่งออกและนำเข้าอีเมลของคุณ คุณอาจสามารถคัดลอก/วาง หรือ ลาก/วาง อีเมลระหว่างบัญชีหนึ่งไปยังอีกบัญชีหนึ่งได้อย่างง่ายดาย -

ดาวน์โหลด ติดตั้ง และเปิดใช้งาน Thunderbird

-

สร้างบัญชีใหม่โดยใช้ที่อยู่อีเมลเต็มของอาลิอัสของคุณ (เช่น

you@yourdomain.com) และรหัสผ่านที่สร้างขึ้นของคุณ หากคุณยังไม่มีรหัสผ่านที่สร้างขึ้น โปรด ดูคำแนะนำการตั้งค่าของเรา -

ดาวน์โหลดและติดตั้งปลั๊กอิน ImportExportTools NG สำหรับ Thunderbird

-

สร้างโฟลเดอร์ท้องถิ่นใหม่ใน Thunderbird จากนั้นคลิกขวาที่โฟลเดอร์ → เลือกตัวเลือก

ImportExportTools NG→ เลือกImport mbox file(สำหรับรูปแบบการส่งออก MBOX) – หรือ –Import messages/Import all messages from a directory(สำหรับรูปแบบการส่งออก EML) -

ลาก/วางจากโฟลเดอร์ท้องถิ่นไปยังโฟลเดอร์ IMAP ใหม่ (หรือที่มีอยู่) ใน Thunderbird ที่คุณต้องการอัปโหลดข้อความไปยังพื้นที่เก็บข้อมูล IMAP กับบริการของเรา วิธีนี้จะช่วยให้ข้อความของคุณถูกสำรองข้อมูลออนไลน์ด้วยพื้นที่เก็บข้อมูลที่เข้ารหัส SQLite ของเรา

เคล็ดลับ: หากคุณสับสนเกี่ยวกับวิธีการนำเข้าข้อมูลใน Thunderbird คุณสามารถดูคำแนะนำอย่างเป็นทางการได้ที่ https://kb.mozillazine.org/Importing_folders และ https://github.com/thunderbird/import-export-tools-ng/wiki

ฉันจะใช้พื้นที่เก็บข้อมูลที่เข้ากันได้กับ S3 ของตัวเองสำหรับการสำรองข้อมูลได้อย่างไร

ผู้ใช้แผนชำระเงินสามารถกำหนดค่าผู้ให้บริการพื้นที่เก็บข้อมูลที่เข้ากันได้กับ S3 ของตนเองในแต่ละโดเมนสำหรับการสำรองข้อมูล IMAP/SQLite ซึ่งหมายความว่าการสำรองข้อมูลกล่องจดหมายที่เข้ารหัสของคุณสามารถเก็บไว้บนโครงสร้างพื้นฐานของคุณเองแทนที่จะใช้ (หรือเพิ่มเติมจาก) พื้นที่เก็บข้อมูลเริ่มต้นของเรา

ผู้ให้บริการที่รองรับได้แก่ Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces และบริการอื่น ๆ ที่เข้ากันได้กับ S3

การตั้งค่า

- สร้างบัคเก็ต ส่วนตัว กับผู้ให้บริการที่เข้ากันได้กับ S3 ของคุณ บัคเก็ตต้องไม่สามารถเข้าถึงได้สาธารณะ

- สร้างข้อมูลรับรองการเข้าถึง (access key ID และ secret access key) ที่มีสิทธิ์อ่าน/เขียนในบัคเก็ต

- ไปที่ บัญชีของฉัน โดเมน การตั้งค่าขั้นสูง พื้นที่เก็บข้อมูลที่เข้ากันได้กับ S3 แบบกำหนดเอง

- ทำเครื่องหมายที่ "เปิดใช้งานพื้นที่เก็บข้อมูลที่เข้ากันได้กับ S3 แบบกำหนดเอง" และกรอก URL จุดเชื่อมต่อ, access key ID, secret access key, ภูมิภาค และชื่อบัคเก็ตของคุณ

- คลิก "ทดสอบการเชื่อมต่อ" เพื่อตรวจสอบข้อมูลรับรอง การเข้าถึงบัคเก็ต และสิทธิ์การเขียน

- คลิก "บันทึก" เพื่อใช้การตั้งค่า

วิธีการทำงานของการสำรองข้อมูล

การสำรองข้อมูลจะถูกเรียกใช้อัตโนมัติสำหรับอาลิอัส IMAP ที่เชื่อมต่อทั้งหมด เซิร์ฟเวอร์ IMAP จะตรวจสอบการเชื่อมต่อที่ใช้งานทั้งหมดทุกชั่วโมงและส่งคำสั่งสำรองข้อมูลสำหรับอาลิอัสที่เชื่อมต่อแต่ละรายการ ล็อกแบบ Redis จะป้องกันไม่ให้การสำรองข้อมูลซ้ำกันทำงานภายใน 30 นาที และการสำรองข้อมูลจริงจะถูกข้ามหากมีการสำรองข้อมูลที่สำเร็จแล้วภายใน 24 ชั่วโมงที่ผ่านมา (เว้นแต่จะมีการร้องขอการสำรองข้อมูลโดยผู้ใช้เพื่อดาวน์โหลด) การสำรองข้อมูลยังสามารถเริ่มต้นด้วยตนเองได้โดยการคลิก "Download Backup" สำหรับอาลิอัสใดก็ได้ในแดชบอร์ด การสำรองข้อมูลด้วยตนเองจะทำงานเสมอโดยไม่คำนึงถึงช่วงเวลา 24 ชั่วโมง

กระบวนการสำรองข้อมูลทำงานดังนี้:

- ฐานข้อมูล SQLite จะถูกคัดลอกโดยใช้

VACUUM INTOซึ่งสร้างภาพสแนปช็อตที่สอดคล้องกันโดยไม่รบกวนการเชื่อมต่อที่ใช้งานอยู่และรักษาการเข้ารหัสฐานข้อมูลไว้ - ไฟล์สำรองข้อมูลจะถูกตรวจสอบโดยการเปิดเพื่อยืนยันว่าการเข้ารหัสยังคงถูกต้อง

- จะคำนวณค่าแฮช SHA-256 และเปรียบเทียบกับไฟล์สำรองข้อมูลที่มีอยู่ในที่เก็บข้อมูล หากค่าแฮชตรงกัน จะข้ามการอัปโหลด (ไม่มีการเปลี่ยนแปลงตั้งแต่การสำรองข้อมูลครั้งล่าสุด)

- ไฟล์สำรองข้อมูลจะถูกอัปโหลดไปยัง S3 โดยใช้ multipart upload ผ่านไลบรารี @aws-sdk/lib-storage

- จะสร้าง URL ดาวน์โหลดที่ลงนามแล้ว (ใช้ได้ 4 ชั่วโมง) และส่งอีเมลไปยังผู้ใช้

Backup Formats

รองรับรูปแบบการสำรองข้อมูลสามแบบ:

| รูปแบบ | นามสกุล | คำอธิบาย |

|---|---|---|

sqlite |

.sqlite |

ภาพสแนปช็อตฐานข้อมูล SQLite ที่เข้ารหัสแบบดิบ (ค่าเริ่มต้นสำหรับการสำรองข้อมูล IMAP อัตโนมัติ) |

mbox |

.zip |

ไฟล์ ZIP ที่ป้องกันด้วยรหัสผ่านซึ่งบรรจุกล่องจดหมายในรูปแบบ mbox |

eml |

.zip |

ไฟล์ ZIP ที่ป้องกันด้วยรหัสผ่านซึ่งบรรจุไฟล์ .eml แยกแต่ละข้อความ |

เคล็ดลับ: หากคุณมีไฟล์สำรองข้อมูล

.sqliteและต้องการแปลงเป็นไฟล์.emlในเครื่อง ให้ใช้เครื่องมือ CLI แบบสแตนด์อโลนของเรา convert-sqlite-to-eml ซึ่งรองรับ Windows, Linux และ macOS และไม่ต้องการการเชื่อมต่อเครือข่าย

File Naming and Key Structure

เมื่อใช้ ที่เก็บข้อมูล S3 แบบกำหนดเอง ไฟล์สำรองข้อมูลจะถูกเก็บด้วยคำนำหน้าระบุเวลาตาม ISO 8601 เพื่อให้แต่ละการสำรองข้อมูลถูกเก็บเป็นอ็อบเจ็กต์แยกต่างหาก ซึ่งช่วยให้คุณมีประวัติการสำรองข้อมูลครบถ้วนในบัคเก็ตของคุณเอง

รูปแบบคีย์คือ:

{ISO 8601 timestamp}-{alias_id}.{extension}

ตัวอย่างเช่น:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

alias_id คือ MongoDB ObjectId ของอาลิอัส คุณสามารถหาได้จากหน้าการตั้งค่าอาลิอัสหรือผ่าน API

เมื่อใช้ ที่เก็บข้อมูลเริ่มต้น (ระบบ) คีย์จะเป็นแบบแบน (เช่น 65a31c53c36b75ed685f3fda.sqlite) และแต่ละการสำรองข้อมูลจะเขียนทับไฟล์ก่อนหน้า

หมายเหตุ: เนื่องจากที่เก็บข้อมูล S3 แบบกำหนดเองจะเก็บเวอร์ชันการสำรองข้อมูลทั้งหมด การใช้งานพื้นที่เก็บข้อมูลจะเพิ่มขึ้นตามเวลา เราแนะนำให้ตั้งค่า กฎวงจรชีวิต บนบัคเก็ตของคุณเพื่อให้ไฟล์สำรองข้อมูลเก่าหมดอายุโดยอัตโนมัติ (เช่น ลบอ็อบเจ็กต์ที่เก่ากว่า 30 หรือ 90 วัน)

Data Ownership and Deletion Policy

บัคเก็ต S3 แบบกำหนดเองของคุณอยู่ภายใต้การควบคุมของคุณอย่างสมบูรณ์ เรา ไม่เคยลบหรือแก้ไข ไฟล์ในบัคเก็ต S3 แบบกำหนดเองของคุณ — ไม่ว่าจะเป็นตอนที่ลบอาลิอัส, ลบโดเมน หรือระหว่างการทำความสะอาดใดๆ เราจะเขียนไฟล์สำรองข้อมูลใหม่ลงในบัคเก็ตของคุณเท่านั้น

ซึ่งหมายความว่า:

- การลบอาลิอัส — เมื่อคุณลบอาลิอัส เราจะลบไฟล์สำรองข้อมูลจากที่เก็บข้อมูลระบบเริ่มต้นของเราเท่านั้น ไฟล์สำรองข้อมูลที่เคยเขียนไปยังบัคเก็ต S3 แบบกำหนดเองของคุณจะยังคงอยู่ไม่ถูกแตะต้อง

- การลบโดเมน — การลบโดเมนจะไม่ส่งผลกระทบต่อไฟล์ในบัคเก็ตของคุณ

- การจัดการการเก็บรักษา — คุณเป็นผู้รับผิดชอบในการจัดการพื้นที่เก็บข้อมูลในบัคเก็ตของคุณเอง รวมถึงการตั้งค่ากฎวงจรชีวิตเพื่อให้ไฟล์สำรองข้อมูลเก่าหมดอายุ

หากคุณปิดการใช้งานที่เก็บข้อมูล S3 แบบกำหนดเองหรือสลับกลับไปใช้ที่เก็บข้อมูลเริ่มต้น ไฟล์ที่มีอยู่ในบัคเก็ตของคุณจะยังคงถูกเก็บไว้ การสำรองข้อมูลในอนาคตจะถูกเขียนไปยังที่เก็บข้อมูลเริ่มต้นของเราแทน

Security

- รหัสประจำตัวและรหัสลับการเข้าถึงของคุณจะถูก เข้ารหัสขณะพัก โดยใช้ AES-256-GCM ก่อนเก็บในฐานข้อมูลของเรา และจะถูกถอดรหัสเฉพาะเมื่อทำงานสำรองข้อมูลเท่านั้น

- เราจะตรวจสอบโดยอัตโนมัติว่าบัคเก็ตของคุณ ไม่สามารถเข้าถึงได้สาธารณะ หากตรวจพบบัคเก็ตสาธารณะ การตั้งค่าจะถูกปฏิเสธเมื่อบันทึก หากตรวจพบการเข้าถึงสาธารณะในเวลาสำรองข้อมูล เราจะเปลี่ยนไปใช้ที่เก็บข้อมูลเริ่มต้นและแจ้งผู้ดูแลโดเมนทั้งหมดทางอีเมล

- ข้อมูลรับรองจะถูกตรวจสอบเมื่อบันทึกผ่านการเรียก HeadBucket เพื่อยืนยันว่าบัคเก็ตมีอยู่และข้อมูลรับรองถูกต้อง หากการตรวจสอบล้มเหลว ที่เก็บข้อมูล S3 แบบกำหนดเองจะถูกปิดใช้งานโดยอัตโนมัติ

- ไฟล์สำรองข้อมูลแต่ละไฟล์จะมีค่าแฮช SHA-256 ในเมตาดาต้าของ S3 ซึ่งใช้ตรวจจับฐานข้อมูลที่ไม่เปลี่ยนแปลงและข้ามการอัปโหลดซ้ำซ้อน

การแจ้งเตือนข้อผิดพลาด

หากการสำรองข้อมูลล้มเหลวเมื่อใช้ที่เก็บข้อมูล S3 แบบกำหนดเองของคุณ (เช่น เนื่องจากข้อมูลรับรองหมดอายุหรือปัญหาการเชื่อมต่อ) ผู้ดูแลโดเมนทั้งหมดจะได้รับการแจ้งเตือนทางอีเมล การแจ้งเตือนเหล่านี้จะถูกจำกัดความถี่ไม่เกินครั้งละ 6 ชั่วโมงเพื่อป้องกันการแจ้งเตือนซ้ำ หากตรวจพบว่าบัคเก็ตของคุณสามารถเข้าถึงได้สาธารณะในเวลาสำรองข้อมูล ผู้ดูแลระบบจะได้รับการแจ้งเตือนวันละครั้ง

API

คุณยังสามารถกำหนดค่าที่เก็บข้อมูล S3 แบบกำหนดเองผ่าน API ได้:

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

เพื่อทดสอบการเชื่อมต่อผ่าน API:

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

ฉันจะแปลงการสำรองข้อมูล SQLite เป็นไฟล์ EML ได้อย่างไร

หากคุณดาวน์โหลดหรือเก็บการสำรองข้อมูล SQLite (ไม่ว่าจะจากที่เก็บข้อมูลเริ่มต้นของเราหรือ บัคเก็ต S3 แบบกำหนดเองของคุณ) คุณสามารถแปลงเป็นไฟล์ .eml มาตรฐานโดยใช้เครื่องมือ CLI แบบสแตนด์อโลนของเรา convert-sqlite-to-eml ไฟล์ EML สามารถเปิดด้วยโปรแกรมรับส่งอีเมลใดก็ได้ (Thunderbird, Outlook, Apple Mail เป็นต้น) หรือสามารถนำเข้าไปยังเซิร์ฟเวอร์อีเมลอื่น ๆ ได้

การติดตั้ง

คุณสามารถดาวน์โหลดไบนารีที่สร้างไว้ล่วงหน้า (ไม่ต้องใช้ Node.js) หรือรันโดยตรงด้วย Node.js:

ไบนารีที่สร้างไว้ล่วงหน้า — ดาวน์โหลดเวอร์ชันล่าสุดสำหรับแพลตฟอร์มของคุณจาก GitHub Releases:

| แพลตฟอร์ม | สถาปัตยกรรม | ไฟล์ |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

ผู้ใช้ macOS: หลังดาวน์โหลด คุณอาจต้องลบแอตทริบิวต์กักกันก่อนรันไบนารี:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(แทนที่

./convert-sqlite-to-eml-darwin-arm64ด้วยเส้นทางจริงของไฟล์ที่ดาวน์โหลด)

ผู้ใช้ Linux: หลังดาวน์โหลด คุณอาจต้องตั้งค่าให้ไบนารีสามารถรันได้:

chmod +x ./convert-sqlite-to-eml-linux-x64(แทนที่

./convert-sqlite-to-eml-linux-x64ด้วยเส้นทางจริงของไฟล์ที่ดาวน์โหลด)

จากซอร์สโค้ด (ต้องใช้ Node.js >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

การใช้งาน

เครื่องมือนี้รองรับทั้งโหมดโต้ตอบและไม่โต้ตอบ

โหมดโต้ตอบ — รันโดยไม่ต้องใส่อาร์กิวเมนต์ แล้วคุณจะถูกถามข้อมูลทั้งหมด:

./convert-sqlite-to-eml

Forward Email - แปลงการสำรองข้อมูล SQLite เป็น EML

=============================================

เส้นทางไปยังไฟล์สำรอง SQLite: /path/to/backup.sqlite

รหัสผ่าน IMAP/อาลิอัส: ********

เส้นทางไฟล์ ZIP ผลลัพธ์ [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

โหมดไม่โต้ตอบ — ส่งอาร์กิวเมนต์ผ่านแฟล็กบรรทัดคำสั่งสำหรับการเขียนสคริปต์และอัตโนมัติ:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "your-imap-password" \

--output /path/to/output.zip

| แฟล็ก | คำอธิบาย |

|---|---|

--path <path> |

เส้นทางไปยังไฟล์สำรองข้อมูล SQLite ที่เข้ารหัส |

--password <pass> |

รหัสผ่าน IMAP/อาลิอัสสำหรับถอดรหัส |

--output <path> |

เส้นทางไฟล์ ZIP ผลลัพธ์ (ค่าเริ่มต้น: สร้างอัตโนมัติพร้อมเวลาตามมาตรฐาน ISO 8601) |

--help |

แสดงข้อความช่วยเหลือ |

Output Format

เครื่องมือนี้สร้างไฟล์ ZIP ที่ป้องกันด้วยรหัสผ่าน (เข้ารหัสด้วย AES-256) ซึ่งประกอบด้วย:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

ไฟล์ EML จะถูกจัดเรียงตามโฟลเดอร์กล่องจดหมาย รหัสผ่าน ZIP จะเหมือนกับรหัสผ่าน IMAP/อีเมลแฝงของคุณ ไฟล์ .eml แต่ละไฟล์เป็นข้อความอีเมลมาตรฐานตาม RFC 5322 ที่มีหัวเรื่องครบถ้วน ข้อความในตัว และไฟล์แนบที่สร้างขึ้นใหม่จากฐานข้อมูล SQLite

How It Works

- เปิดฐานข้อมูล SQLite ที่เข้ารหัสโดยใช้รหัสผ่าน IMAP/อีเมลแฝงของคุณ (รองรับทั้งการเข้ารหัส ChaCha20 และ AES-256-CBC)

- อ่านตาราง Mailboxes เพื่อค้นหาโครงสร้างโฟลเดอร์

- สำหรับแต่ละข้อความ ถอดรหัส mimeTree (เก็บเป็น JSON ที่บีบอัดด้วย Brotli) จากตาราง Messages

- สร้างไฟล์ EML เต็มรูปแบบโดยเดินตามโครงสร้าง MIME และดึงเนื้อหาไฟล์แนบจากตาราง Attachments

- บรรจุทุกอย่างลงในไฟล์ ZIP ที่ป้องกันด้วยรหัสผ่านโดยใช้ archiver-zip-encrypted

Do you support self-hosting

ใช่ ตั้งแต่เดือนมีนาคม 2025 เรารองรับตัวเลือกการโฮสต์ด้วยตนเอง อ่านบล็อกได้ที่ นี่ ดูคู่มือ self-hosted guide เพื่อเริ่มต้น และสำหรับผู้ที่สนใจเวอร์ชันที่แยกขั้นตอนอย่างละเอียด ดูคู่มือของเราแบบ Ubuntu หรือ Debian

Email Configuration

How do I get started and set up email forwarding

user@gmail.com เป็นที่อยู่อีเมลที่คุณต้องการส่งต่ออีเมลไป (ถ้ายังไม่ถูกต้อง) และเปลี่ยน sample.g0v.tw เป็นชื่อโดเมนของคุณเอง (ถ้ายังไม่ถูกต้อง)

- ถ้าคุณได้ลงทะเบียนชื่อโดเมนของคุณที่ไหนสักแห่งแล้ว ให้ข้ามขั้นตอนนี้ไปเลยและไปที่ขั้นตอนที่สอง! มิฉะนั้นคุณสามารถ คลิกที่นี่เพื่อลงทะเบียนชื่อโดเมนของคุณ.

-

คุณจำได้ไหมว่าลงทะเบียนโดเมนของคุณที่ไหน? เมื่อคุณจำได้แล้ว ให้ทำตามคำแนะนำด้านล่างนี้:

สำคัญ: คุณต้องเปิดแท็บใหม่และเข้าสู่ระบบผู้ลงทะเบียนโดเมนของคุณ คุณสามารถคลิกที่ "Registrar" ด้านล่างเพื่อทำสิ่งนี้โดยอัตโนมัติ ในแท็บใหม่นี้ คุณต้องไปที่หน้าการจัดการ DNS ที่ผู้ลงทะเบียนของคุณ – และเราได้จัดเตรียมขั้นตอนการนำทางทีละขั้นตอนไว้ในคอลัมน์ "Steps to Configure" ด้านล่าง เมื่อคุณไปถึงหน้านี้ในแท็บใหม่แล้ว คุณสามารถกลับมาที่แท็บนี้และดำเนินการต่อที่ขั้นตอนที่สามด้านล่าง อย่าปิดแท็บที่เปิดไว้ตอนนี้; คุณจะต้องใช้ในขั้นตอนถัดไป!

ผู้ลงทะเบียน ขั้นตอนการตั้งค่า 1&1 เข้าสู่ระบบ ศูนย์โดเมน (เลือกโดเมนของคุณ) แก้ไขการตั้งค่า DNS Amazon Route 53 เข้าสู่ระบบ Hosted Zones (เลือกโดเมนของคุณ) Aplus.net เข้าสู่ระบบ My Servers การจัดการโดเมน ตัวจัดการ DNS Bluehost สำหรับ ROCK: เข้าสู่ระบบ Domains (คลิกไอคอน ▼ ข้างจัดการ) DNS

สำหรับ LEGACY: เข้าสู่ระบบ Domains Zone editor (เลือกโดเมนของคุณ)Cloudflare เข้าสู่ระบบ DNS DNS Made Easy เข้าสู่ระบบ DNS (เลือกโดเมนของคุณ) DNSimple เข้าสู่ระบบ (เลือกโดเมนของคุณ) DNS จัดการ Digital Ocean เข้าสู่ระบบ เครือข่าย โดเมน (เลือกโดเมนของคุณ) เพิ่มเติม จัดการโดเมน Domain.com เข้าสู่ระบบ ในมุมมองการ์ด คลิกจัดการโดเมนของคุณ ในมุมมองรายการ คลิกไอคอนฟันเฟือง DNS & Nameservers บันทึก DNS Domains.com

ดูเข้าสู่ระบบ (เลือกโดเมนของคุณ) จัดการ (คลิกไอคอนฟันเฟือง) คลิกที่ DNS & Nameservers ในเมนูด้านซ้าย DreamHost เข้าสู่ระบบ แผงควบคุม โดเมน จัดการโดเมน DNS Dyn เข้าสู่ระบบ ภาพรวม จัดการ ตัวแก้ไขง่าย บันทึก Gandi เข้าสู่ระบบ (เลือกโดเมนของคุณ) การจัดการ แก้ไขโซน GoDaddy

ดูเข้าสู่ระบบ จัดการโดเมนของฉัน (เลือกโดเมนของคุณ) จัดการ DNS Google Domains

ดูเข้าสู่ระบบ (เลือกโดเมนของคุณ) ตั้งค่า DNS Namecheap

ดูเข้าสู่ระบบ รายการโดเมน (เลือกโดเมนของคุณ) จัดการ DNS ขั้นสูง Netlify เข้าสู่ระบบ (เลือกโดเมนของคุณ) ตั้งค่า Netlify DNS Network Solutions เข้าสู่ระบบ ผู้จัดการบัญชี ชื่อโดเมนของฉัน (เลือกโดเมนของคุณ) จัดการ เปลี่ยนที่อยู่โดเมน DNS ขั้นสูง Shopify

ดูเข้าสู่ระบบ โดเมนที่จัดการ (เลือกโดเมนของคุณ) การตั้งค่า DNS Squarespace เข้าสู่ระบบ เมนูหน้าแรก การตั้งค่า โดเมน (เลือกโดเมนของคุณ) การตั้งค่าขั้นสูง บันทึกที่กำหนดเอง Vercel's Now ใช้คำสั่ง "now" CLI now dns add [domain] '@' MX [record-value] [priority]Weebly เข้าสู่ระบบ หน้าโดเมน (เลือกโดเมนของคุณ) DNS Wix เข้าสู่ระบบ หน้าโดเมน (คลิกไอคอน ) เลือกจัดการบันทึก DNS eNom เข้าสู่ระบบ โดเมน โดเมนของฉัน อื่น ๆ สำคัญ: ไม่เห็นชื่อผู้ลงทะเบียนของคุณในรายการนี้หรือ? เพียงค้นหาในอินเทอร์เน็ตด้วยคำว่า "วิธีเปลี่ยนบันทึก DNS บน $REGISTRAR" (แทนที่ $REGISTRAR ด้วยชื่อผู้ลงทะเบียนของคุณ เช่น "วิธีเปลี่ยนบันทึก DNS บน GoDaddy" หากคุณใช้ GoDaddy) - ใช้หน้าการจัดการ DNS ของผู้ลงทะเบียนของคุณ (แท็บอื่นที่คุณเปิดไว้) ตั้งค่าบันทึก "MX" ดังต่อไปนี้:

สำคัญ: โปรดทราบว่าจะต้องไม่มีระเบียน MX อื่นใดถูกตั้งค่าไว้ ทั้งสองระเบียนที่แสดงด้านล่างต้องมีอยู่แน่นอน ตรวจสอบให้แน่ใจว่าไม่มีการพิมพ์ผิด และคุณสะกด mx1 และ mx2 ถูกต้อง หากมีระเบียน MX อยู่แล้ว กรุณาลบออกให้หมด ค่า "TTL" ไม่จำเป็นต้องเป็น 3600 อาจเป็นค่าน้อยกว่าหรือมากกว่านี้ได้ตามความจำเป็น

Name/Host/Alias TTL Type Priority Answer/Value "@", ".", หรือเว้นว่าง 3600 MX 0 mx1.forwardemail.net"@", ".", หรือเว้นว่าง 3600 MX 0 mx2.forwardemail.net - ใช้หน้าการจัดการ DNS ของผู้ลงทะเบียนโดเมนของคุณ (แท็บอื่นที่คุณเปิดอยู่) ตั้งค่าระเบียน TXT ดังต่อไปนี้:

สำคัญ: หากคุณใช้แผนบริการแบบชำระเงิน คุณต้องข้ามขั้นตอนนี้ไปอย่างสมบูรณ์และไปที่ขั้นตอนที่ห้า! หากคุณไม่ได้ใช้แผนบริการแบบชำระเงิน ที่อยู่อีเมลที่ถูกส่งต่อจะสามารถค้นหาได้สาธารณะ – ไปที่ บัญชีของฉัน โดเมน และอัปเกรดโดเมนของคุณเป็นแผนบริการแบบชำระเงินหากต้องการ หากคุณต้องการเรียนรู้เพิ่มเติมเกี่ยวกับแผนบริการแบบชำระเงิน ดูที่หน้า ราคาค่าบริการ ของเรา มิฉะนั้นคุณสามารถเลือกหนึ่งหรือหลายตัวเลือกจากตัวเลือก A ถึงตัวเลือก F ที่ระบุด้านล่างได้

ตัวเลือก A: หากคุณกำลังส่งต่ออีเมลทั้งหมดจากโดเมนของคุณ (เช่น "all@sample.g0v.tw", "hello@sample.g0v.tw" เป็นต้น) ไปยังที่อยู่อีเมลเฉพาะ "user@gmail.com":Name/Host/Alias TTL Type Answer/Value "@", ".", หรือเว้นว่าง 3600 TXT forward-email=user@gmail.comเคล็ดลับ: โปรดตรวจสอบให้แน่ใจว่าได้แทนที่ค่าด้านบนในคอลัมน์ "ค่า" ด้วยที่อยู่อีเมลของคุณเอง ค่า "TTL" ไม่จำเป็นต้องเป็น 3600 อาจเป็นค่าน้อยกว่าหรือมากกว่านี้ได้ตามความจำเป็น ค่า TTL ที่ต่ำกว่าจะช่วยให้การเปลี่ยนแปลงในระเบียน DNS ของคุณถูกเผยแพร่ไปทั่วอินเทอร์เน็ตได้เร็วขึ้น – คิดว่านี่คือระยะเวลาที่จะถูกเก็บไว้ในแคชหน่วยความจำ (วินาที) คุณสามารถเรียนรู้เพิ่มเติมเกี่ยวกับ TTL บนวิกิพีเดีย

ตัวเลือก B: หากคุณต้องการส่งต่อเพียงที่อยู่อีเมลเดียว (เช่นhello@sample.g0v.twไปยังuser@gmail.com; ซึ่งจะส่งต่อ "hello+test@sample.g0v.tw" ไปยัง "user+test@gmail.com" โดยอัตโนมัติด้วย):ชื่อ/โฮสต์/นามแฝง TTL ประเภท คำตอบ/ค่า "@", ".", หรือเว้นว่าง 3600 TXT forward-email=hello:user@gmail.com

ตัวเลือก C: หากคุณกำลังส่งต่ออีเมลหลายฉบับ คุณจะต้องแยกพวกมันด้วยเครื่องหมายจุลภาค:ชื่อ/โฮสต์/นามแฝง TTL ประเภท คำตอบ/ค่า "@", ".", หรือเว้นว่าง 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

ตัวเลือก D: คุณสามารถตั้งค่าการส่งต่ออีเมลได้ไม่จำกัดจำนวน – เพียงแค่แน่ใจว่าแต่ละบรรทัดไม่เกิน 255 ตัวอักษร และเริ่มต้นแต่ละบรรทัดด้วย "forward-email=" ตัวอย่างดังต่อไปนี้:ชื่อ/โฮสต์/นามแฝง TTL ประเภท คำตอบ/ค่า "@", ".", หรือเว้นว่าง 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", หรือเว้นว่าง 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", หรือเว้นว่าง 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", หรือเว้นว่าง 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", หรือเว้นว่าง 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

ตัวเลือก E: คุณยังสามารถระบุชื่อโดเมนในระเบียน TXT ของคุณเพื่อให้มีการส่งต่ออีเมลแบบนามแฝงทั่วโลก (เช่น "user@sample.g0v.tw" จะถูกส่งต่อไปยัง "user@example.net"):ชื่อ/โฮสต์/นามแฝง TTL ประเภท คำตอบ/ค่า "@", ".", หรือเว้นว่าง 3600 TXT forward-email=example.net

ตัวเลือก F: คุณยังสามารถใช้เว็บฮุคเป็นนามแฝงทั่วโลกหรือรายบุคคลเพื่อส่งต่ออีเมลได้ ดูตัวอย่างและส่วนเต็มเกี่ยวกับเว็บฮุคในหัวข้อ คุณรองรับเว็บฮุคหรือไม่ ด้านล่างชื่อ/โฮสต์/นามแฝง TTL ประเภท คำตอบ/ค่า "@", ".", หรือเว้นว่าง 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

ตัวเลือก G: คุณสามารถใช้ regular expressions ("regex") สำหรับจับคู่กับนามแฝงและจัดการการแทนที่เพื่อส่งต่ออีเมลได้ ดูตัวอย่างและส่วนเต็มเกี่ยวกับ regex ชื่อ คุณรองรับ regular expressions หรือ regex หรือไม่ ด้านล่างต้องการ regex ขั้นสูงพร้อมการแทนที่หรือไม่? ดูตัวอย่างและส่วนเต็มเกี่ยวกับ regex ชื่อ คุณรองรับ regular expressions หรือ regex หรือไม่ ด้านล่างตัวอย่างง่าย: หากฉันต้องการให้อีเมลทั้งหมดที่ส่งไปยัง `linus@sample.g0v.tw` หรือ `torvalds@sample.g0v.tw` ส่งต่อไปยัง `user@gmail.com`:ชื่อ/โฮสต์/นามแฝง TTL ประเภท คำตอบ/ค่า "@", ".", หรือเว้นว่าง 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comสำคัญ: กฎการส่งต่อแบบ catch-all อาจอธิบายได้ว่าเป็น "fall-through" หมายความว่าอีเมลที่เข้ามาซึ่งตรงกับกฎการส่งต่อเฉพาะอย่างน้อยหนึ่งข้อจะถูกใช้แทน catch-all กฎเฉพาะรวมถึงที่อยู่อีเมลและ regular expressions

ตัวอย่าง:

forward-email=hello:first@gmail.com,second@gmail.com

อีเมลที่ส่งไปยังhello@sample.g0v.twจะ **ไม่** ถูกส่งต่อไปยังsecond@gmail.com(catch-all) ด้วยการตั้งค่านี้ และจะถูกส่งไปยังfirst@gmail.comเท่านั้น

- ใช้หน้าการจัดการ DNS ของผู้ให้บริการจดทะเบียนของคุณ (แท็บอื่นที่คุณเปิดอยู่) เพิ่มเติมตั้งค่าบันทึก TXT ดังต่อไปนี้:

ชื่อ/โฮสต์/นามแฝง TTL ประเภท คำตอบ/ค่า "@", ".", หรือเว้นว่าง 3600 TXT v=spf1 a include:spf.forwardemail.net -allสำคัญ: หากคุณใช้ Gmail (เช่น ส่งอีเมลในนาม) หรือ G Suite คุณจะต้องเพิ่มinclude:_spf.google.comลงในค่าข้างต้น เช่น:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allเคล็ดลับ: หากคุณมีบรรทัดที่คล้ายกันที่มี "v=spf1" อยู่แล้ว คุณจะต้องเพิ่มinclude:spf.forwardemail.netก่อนบันทึก "include:host.com" ที่มีอยู่และก่อน "-all" ในบรรทัดเดียวกัน เช่น:

v=spf1 a include:spf.forwardemail.net include:host.com -all

โปรดทราบว่ามีความแตกต่างระหว่าง "-all" และ "~all" เครื่องหมาย "-" หมายความว่าการตรวจสอบ SPF จะล้มเหลวหากไม่ตรงกัน และ "~" หมายความว่าการตรวจสอบ SPF จะล้มเหลวแบบนุ่มนวล เราแนะนำให้ใช้วิธี "-all" เพื่อป้องกันการปลอมแปลงโดเมน

คุณอาจต้องรวมบันทึก SPF สำหรับโฮสต์ที่คุณส่งอีเมลจาก (เช่น Outlook) ด้วย - ตรวจสอบระเบียน DNS ของคุณโดยใช้เครื่องมือ "Verify Records" ของเราที่มีให้ที่ บัญชีของฉัน โดเมน การตั้งค่า

- ส่งอีเมลทดสอบเพื่อยืนยันว่าทำงานได้ โปรดทราบว่าอาจใช้เวลาสักครู่สำหรับระเบียน DNS ของคุณในการแพร่กระจาย

เคล็ดลับ: หากคุณไม่ได้รับอีเมลทดสอบ หรือได้รับอีเมลทดสอบที่ระบุว่า "ระวังข้อความนี้" ให้ดูคำตอบสำหรับ ทำไมฉันถึงไม่ได้รับอีเมลทดสอบของฉัน และ ทำไมอีเมลทดสอบที่ส่งถึงตัวเองใน Gmail ถึงแสดงว่า "น่าสงสัย" ตามลำดับ

- หากคุณต้องการ "ส่งอีเมลในนาม" จาก Gmail คุณจะต้อง ดูวิดีโอนี้ หรือทำตามขั้นตอนในหัวข้อ วิธีส่งอีเมลในนามโดยใช้ Gmail ด้านล่าง

ฉันสามารถใช้ MX exchange และเซิร์ฟเวอร์หลายตัวสำหรับการส่งต่อขั้นสูงได้หรือไม่

ได้ แต่ คุณควรมี MX exchange เพียงตัวเดียวที่ระบุในระเบียน DNS ของคุณ

อย่าพยายามใช้ "Priority" เป็นวิธีการตั้งค่า MX exchange หลายตัว

แทนที่จะเป็นเช่นนั้น คุณต้องตั้งค่า MX exchange ที่มีอยู่ของคุณให้ส่งต่ออีเมลสำหรับนามแฝงที่ไม่ตรงกับทั้งหมดไปยัง MX exchange ของบริการของเรา (mx1.forwardemail.net และ/หรือ mx2.forwardemail.net)

หากคุณใช้ Google Workspace และต้องการส่งต่ออีเมลสำหรับนามแฝงที่ไม่ตรงกับทั้งหมดไปยังบริการของเรา ให้ดูที่ https://support.google.com/a/answer/6297084

หากคุณใช้ Microsoft 365 (Outlook) และต้องการส่งต่ออีเมลสำหรับนามแฝงที่ไม่ตรงกับทั้งหมดไปยังบริการของเรา ให้ดูที่ https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail และ https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations

ฉันจะตั้งค่าตอบกลับอัตโนมัติช่วงวันหยุด (vacation responder) ได้อย่างไร

ไปที่ บัญชีของฉัน โดเมน นามแฝง และสร้างหรือตั้งค่านามแฝงที่คุณต้องการตั้งค่าตอบกลับอัตโนมัติช่วงวันหยุดสำหรับนามแฝงนั้น คุณสามารถกำหนดวันที่เริ่มต้น วันที่สิ้นสุด หัวเรื่อง และข้อความ รวมถึงเปิดหรือปิดใช้งานได้ตลอดเวลา:

- ขณะนี้รองรับหัวเรื่องและข้อความแบบข้อความธรรมดา (เราใช้แพ็กเกจ

striptagsภายในเพื่อลบ HTML ใด ๆ) - หัวเรื่องจำกัดที่ 100 ตัวอักษร

- ข้อความจำกัดที่ 1000 ตัวอักษร

- การตั้งค่าต้องการการกำหนดค่า Outbound SMTP (เช่น คุณจะต้องตั้งค่า DKIM, DMARC และระเบียน DNS Return-Path)

- ไปที่ บัญชีของฉัน โดเมน การตั้งค่า การกำหนดค่า Outbound SMTP และทำตามคำแนะนำการตั้งค่า

- ไม่สามารถเปิดใช้งานตัวตอบกลับวันหยุดสำหรับชื่อโดเมนแวนิตี้ทั่วโลก (เช่น ที่อยู่อีเมลใช้ครั้งเดียว ไม่ได้รับการสนับสนุน)

- ไม่สามารถเปิดใช้งานตัวตอบกลับวันหยุดสำหรับนามแฝงที่มี wildcard/catch-all (

*) หรือ regular expressions

แตกต่างจากระบบอีเมลเช่น postfix (เช่น ที่ใช้ส่วนขยายตัวกรองวันหยุด sieve) – Forward Email จะเพิ่มลายเซ็น DKIM ของคุณโดยอัตโนมัติ ป้องกันปัญหาการเชื่อมต่อเมื่อส่งข้อความตอบกลับวันหยุด (เช่น เนื่องจากปัญหาการเชื่อมต่อ SSL/TLS ทั่วไปและเซิร์ฟเวอร์ที่ดูแลรักษาแบบเก่า) และยังรองรับ Open WKD และการเข้ารหัส PGP สำหรับข้อความตอบกลับวันหยุดด้วย

-

เราส่งเพียงครั้งเดียวต่อผู้ส่งที่ อนุญาต ทุก 4 วัน (ซึ่งคล้ายกับพฤติกรรมของ Gmail)

-

แคช Redis ของเราใช้ลายนิ้วมือของ

alias_idและsenderโดยที่alias_idคือ ID นามแฝงใน MongoDB และsenderคือที่อยู่อีเมล From (ถ้าอนุญาต) หรือโดเมนรากในที่อยู่อีเมล From (ถ้าไม่อนุญาต) เพื่อความง่าย ลายนิ้วมือนี้ในแคชจะหมดอายุใน 4 วัน -

วิธีการของเราในการใช้โดเมนรากที่แยกวิเคราะห์จากที่อยู่อีเมล From สำหรับผู้ส่งที่ไม่ได้รับอนุญาตช่วยป้องกันการใช้งานในทางที่ผิดจากผู้ส่งที่ไม่ค่อยรู้จัก (เช่น ผู้ประสงค์ร้าย) ที่ส่งข้อความตอบกลับวันหยุดจำนวนมาก

-

-

เราส่งเฉพาะเมื่อ MAIL FROM และ/หรือ From ไม่ว่างเปล่าและไม่มี (ไม่สนใจตัวพิมพ์) ชื่อผู้ใช้ postmaster (ส่วนก่อนเครื่องหมาย @ ในอีเมล)

-

เราไม่ส่งถ้าข้อความต้นฉบับมีหัวข้อใด ๆ ต่อไปนี้ (ไม่สนใจตัวพิมพ์):

- หัวข้อ

auto-submittedที่มีค่าไม่เท่ากับno - หัวข้อ

x-auto-response-suppressที่มีค่าเป็นdr,autoreply,auto-reply,auto_replyหรือall - หัวข้อ

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondหรือx-auto-respond(ไม่สนใจค่า) - หัวข้อ

precedenceที่มีค่าเป็นbulk,autoreply,auto-reply,auto_replyหรือlist

- หัวข้อ

-

เราไม่ส่งถ้าที่อยู่อีเมล MAIL FROM หรือ From ลงท้ายด้วย

+donotreply,-donotreply,+noreplyหรือ-noreply -

เราไม่ส่งถ้าส่วนชื่อผู้ใช้ของที่อยู่อีเมล From คือ

mdaemonและมีหัวข้อX-MDDSN-Message(ไม่สนใจตัวพิมพ์) -

เราไม่ส่งถ้ามีหัวข้อ

content-typeเป็นmultipart/report(ไม่สนใจตัวพิมพ์)

ฉันจะตั้งค่า SPF สำหรับ Forward Email ได้อย่างไร

โดยใช้หน้าการจัดการ DNS ของผู้ลงทะเบียนโดเมนของคุณ ให้ตั้งค่าระเบียน TXT ดังนี้:

| ชื่อ/โฮสต์/นามแฝง | TTL | ประเภท | คำตอบ/ค่า |

|---|---|---|---|

| "@", ".", หรือเว้นว่าง | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com ต่อท้ายค่าข้างต้น เช่น:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com ลงในระเบียน SPF TXT ของคุณ เช่น:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net ก่อนระเบียน "include:host.com" ที่มีอยู่และก่อน "-all" ในบรรทัดเดียวกัน เช่น:

v=spf1 a include:spf.forwardemail.net include:host.com -all

โปรดทราบว่ามีความแตกต่างระหว่าง "-all" และ "~all" เครื่องหมาย "-" หมายความว่าการตรวจสอบ SPF ควรล้มเหลวหากไม่ตรงกัน และ "~" หมายความว่าการตรวจสอบ SPF ควรล้มเหลวแบบนุ่มนวล เราแนะนำให้ใช้วิธี "-all" เพื่อป้องกันการปลอมแปลงโดเมน

คุณอาจจำเป็นต้องรวมระเบียน SPF สำหรับโฮสต์ที่คุณส่งอีเมลจาก (เช่น Outlook) ด้วย

วิธีตั้งค่า DKIM สำหรับ Forward Email

ไปที่ บัญชีของฉัน โดเมน การตั้งค่า การกำหนดค่า SMTP ขาออก และทำตามคำแนะนำการตั้งค่า

วิธีตั้งค่า DMARC สำหรับ Forward Email

ไปที่ บัญชีของฉัน โดเมน การตั้งค่า การกำหนดค่า SMTP ขาออก และทำตามคำแนะนำการตั้งค่า

วิธีดูรายงาน DMARC

Forward Email มีแดชบอร์ดรายงาน DMARC ที่ครอบคลุมซึ่งช่วยให้คุณติดตามประสิทธิภาพการตรวจสอบสิทธิ์อีเมลของคุณในทุกโดเมนจากอินเทอร์เฟซเดียว

รายงาน DMARC คืออะไร?

รายงาน DMARC (Domain-based Message Authentication, Reporting, and Conformance) เป็นไฟล์ XML ที่ส่งโดยเซิร์ฟเวอร์รับอีเมลซึ่งแจ้งให้คุณทราบว่าอีเมลของคุณได้รับการตรวจสอบสิทธิ์อย่างไร รายงานเหล่านี้ช่วยให้คุณเข้าใจ:

- จำนวนอีเมลที่ส่งจากโดเมนของคุณ

- ว่าอีเมลเหล่านั้นผ่านการตรวจสอบ SPF และ DKIM หรือไม่

- การดำเนินการที่เซิร์ฟเวอร์รับทำ (ยอมรับ, กักกัน, หรือปฏิเสธ)

- ที่อยู่ IP ใดที่ส่งอีเมลในนามของโดเมนของคุณ

วิธีเข้าถึงรายงาน DMARC

ไปที่ บัญชีของฉัน รายงาน DMARC เพื่อดูแดชบอร์ดของคุณ คุณยังสามารถเข้าถึงรายงานเฉพาะโดเมนได้จาก บัญชีของฉัน โดเมน โดยคลิกปุ่ม "DMARC" ข้างโดเมนใดก็ได้

คุณสมบัติของแดชบอร์ด

แดชบอร์ดรายงาน DMARC มี:

- สรุปเมตริก: จำนวนรายงานที่ได้รับ, จำนวนข้อความที่วิเคราะห์, อัตราการจัดตำแหน่ง SPF, อัตราการจัดตำแหน่ง DKIM, และอัตราการผ่านโดยรวม

- กราฟข้อความตามเวลา: แนวโน้มปริมาณอีเมลและอัตราการตรวจสอบสิทธิ์ใน 30 วันที่ผ่านมา

- สรุปการจัดตำแหน่ง: กราฟโดนัทแสดงการแจกแจงการจัดตำแหน่ง SPF กับ DKIM

- การจัดการข้อความ: กราฟแท่งซ้อนแสดงวิธีที่เซิร์ฟเวอร์รับจัดการอีเมลของคุณ (ยอมรับ, กักกัน, หรือปฏิเสธ)

- ตารางรายงานล่าสุด: รายการรายละเอียดของรายงาน DMARC แต่ละฉบับพร้อมตัวกรองและการแบ่งหน้า

- การกรองโดเมน: กรองรายงานตามโดเมนเฉพาะเมื่อจัดการหลายโดเมน ทำไมเรื่องนี้ถึงสำคัญ

สำหรับองค์กรที่จัดการหลายโดเมน (เช่น บริษัทขนาดใหญ่ องค์กรไม่แสวงหากำไร หรือเอเจนซี่) รายงาน DMARC มีความสำคัญสำหรับ:

- ระบุผู้ส่งที่ไม่ได้รับอนุญาต: ตรวจจับว่ามีใครปลอมแปลงโดเมนของคุณหรือไม่

- ปรับปรุงการส่งอีเมลให้ถึงปลายทาง: ทำให้อีเมลที่ถูกต้องผ่านการตรวจสอบการยืนยันตัวตน

- ตรวจสอบโครงสร้างพื้นฐานอีเมล: ติดตามบริการและ IP ที่ส่งอีเมลแทนคุณ

- การปฏิบัติตามข้อกำหนด: รักษาการมองเห็นการยืนยันตัวตนอีเมลสำหรับการตรวจสอบความปลอดภัย

แตกต่างจากบริการอื่นที่ต้องใช้เครื่องมือแยกสำหรับตรวจสอบ DMARC Forward Email รวมการประมวลผลและแสดงผลรายงาน DMARC เป็นส่วนหนึ่งของบัญชีของคุณโดยไม่มีค่าใช้จ่ายเพิ่มเติม

ข้อกำหนด

- รายงาน DMARC ใช้ได้เฉพาะแผนที่ชำระเงินเท่านั้น

- โดเมนของคุณต้องตั้งค่า DMARC แล้ว (ดู วิธีตั้งค่า DMARC สำหรับ Forward Email)

- รายงานจะถูกรวบรวมโดยอัตโนมัติเมื่อเซิร์ฟเวอร์รับส่งเมลส่งรายงานไปยังที่อยู่อีเมลรายงาน DMARC ที่คุณตั้งค่าไว้

รายงานอีเมลรายสัปดาห์

ผู้ใช้แผนชำระเงินจะได้รับสรุปรายงาน DMARC รายสัปดาห์ทางอีเมลโดยอัตโนมัติ อีเมลเหล่านี้ประกอบด้วย:

- สถิติสรุปสำหรับทุกโดเมนของคุณ

- อัตราการจัดตำแหน่ง SPF และ DKIM

- การแจกแจงสถานะข้อความ (ยอมรับ, กักกัน, ปฏิเสธ)

- องค์กรที่รายงานสูงสุด (Google, Microsoft, Yahoo ฯลฯ)

- ที่อยู่ IP ที่มีปัญหาการจัดตำแหน่งซึ่งอาจต้องได้รับการดูแล

- ลิงก์ตรงไปยังแดชบอร์ดรายงาน DMARC ของคุณ

รายงานรายสัปดาห์จะถูกส่งโดยอัตโนมัติและไม่สามารถปิดแยกจากการแจ้งเตือนอีเมลอื่น ๆ ได้

วิธีเชื่อมต่อและตั้งค่าผู้ติดต่อของฉัน

ในการตั้งค่าผู้ติดต่อของคุณ ให้ใช้ URL CardDAV: https://carddav.forwardemail.net (หรือเพียง carddav.forwardemail.net หากไคลเอนต์ของคุณรองรับ)

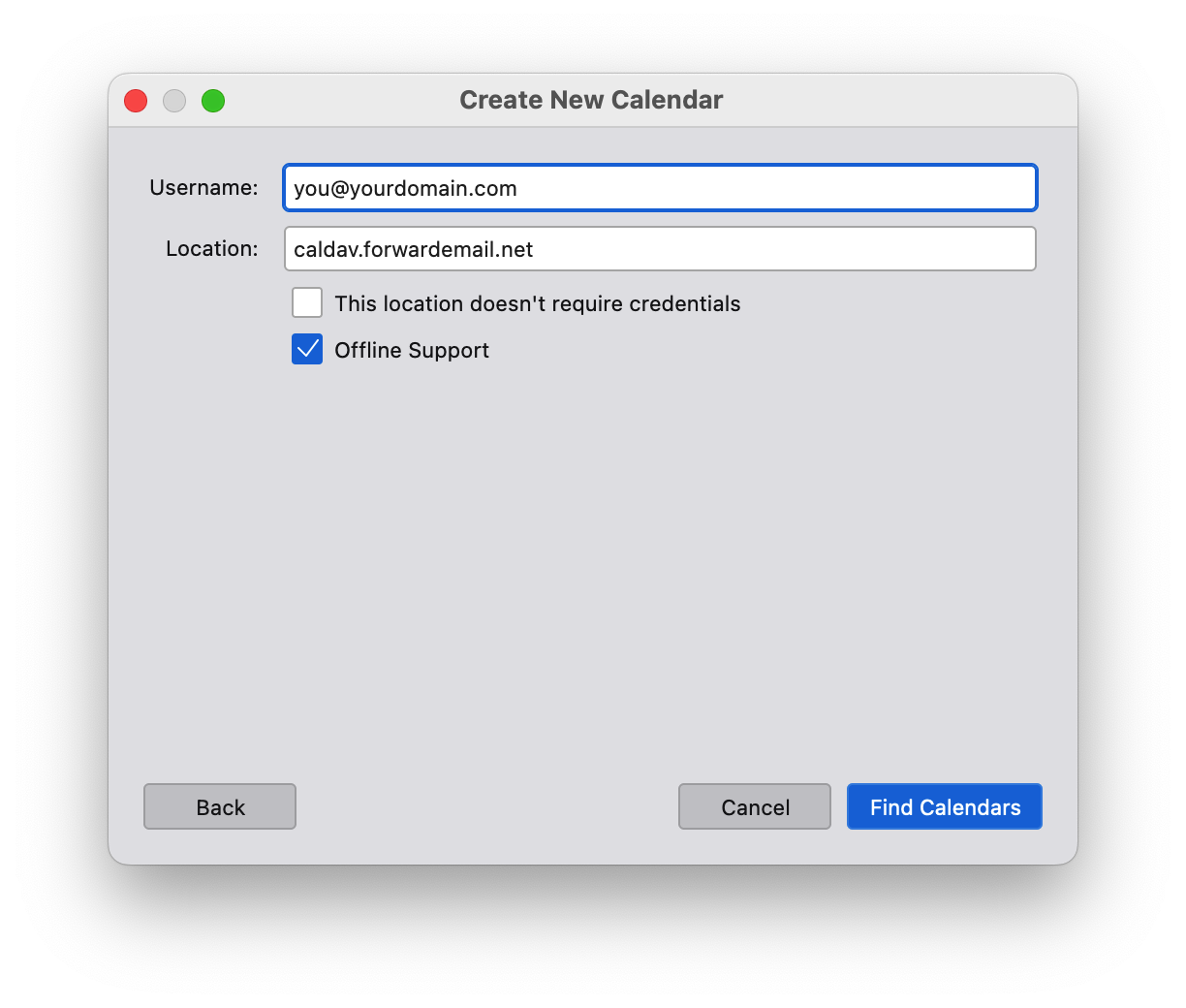

วิธีเชื่อมต่อและตั้งค่าปฏิทินของฉัน

ในการตั้งค่าปฏิทินของคุณ ให้ใช้ URL CalDAV: https://caldav.forwardemail.net (หรือเพียง caldav.forwardemail.net หากไคลเอนต์ของคุณรองรับ)

วิธีเพิ่มปฏิทินเพิ่มเติมและจัดการปฏิทินที่มีอยู่

หากคุณต้องการเพิ่มปฏิทินเพิ่มเติม ให้เพิ่ม URL ปฏิทินใหม่เป็น: https://caldav.forwardemail.net/dav/principals/calendar-name (อย่าลืมเปลี่ยน calendar-name เป็นชื่อปฏิทินที่คุณต้องการ)

คุณสามารถเปลี่ยนชื่อและสีของปฏิทินหลังจากสร้างแล้วได้ – เพียงใช้แอปปฏิทินที่คุณชอบ (เช่น Apple Mail หรือ Thunderbird)

วิธีเชื่อมต่อและตั้งค่าภารกิจและการเตือนความจำ

ในการตั้งค่าภารกิจและการเตือนความจำ ให้ใช้ URL CalDAV เดียวกับปฏิทิน: https://caldav.forwardemail.net (หรือเพียง caldav.forwardemail.net หากไคลเอนต์ของคุณรองรับ)

ภารกิจและการเตือนความจำจะถูกแยกออกจากเหตุการณ์ปฏิทินโดยอัตโนมัติเป็นคอลเลกชันปฏิทิน "Reminders" หรือ "Tasks" ของตัวเอง

คำแนะนำการตั้งค่าตามแพลตฟอร์ม:

macOS/iOS:

- เพิ่มบัญชี CalDAV ใหม่ใน System Preferences > Internet Accounts (หรือ Settings > Accounts บน iOS)

- ใช้

caldav.forwardemail.netเป็นเซิร์ฟเวอร์ - ใส่อีเมลแอลิอัส Forward Email และรหัสผ่านที่สร้างขึ้น

- หลังตั้งค่าเสร็จ คุณจะเห็นทั้งคอลเลกชัน "Calendar" และ "Reminders"

- ใช้แอป Reminders เพื่อสร้างและจัดการภารกิจ

Android กับ Tasks.org:

- ติดตั้ง Tasks.org จาก Google Play Store หรือ F-Droid

- ไปที่ Settings > Synchronization > Add Account > CalDAV

- ใส่เซิร์ฟเวอร์:

https://caldav.forwardemail.net - ใส่อีเมลแอลิอัส Forward Email และรหัสผ่านที่สร้างขึ้น

- Tasks.org จะค้นหาปฏิทินภารกิจของคุณโดยอัตโนมัติ

Thunderbird:

- ติดตั้ง Lightning add-on หากยังไม่ได้ติดตั้ง

- สร้างปฏิทินใหม่โดยเลือกประเภท "CalDAV"

- ใช้ URL:

https://caldav.forwardemail.net - ใส่ข้อมูลรับรอง Forward Email ของคุณ

- เหตุการณ์และภารกิจจะพร้อมใช้งานในอินเทอร์เฟซปฏิทิน

ทำไมฉันถึงไม่สามารถสร้างภารกิจใน macOS Reminders ได้

หากคุณประสบปัญหาในการสร้างงานใน macOS Reminders ให้ลองทำตามขั้นตอนแก้ไขปัญหาเหล่านี้:

-

ตรวจสอบการตั้งค่าบัญชี: ตรวจสอบให้แน่ใจว่าบัญชี CalDAV ของคุณถูกตั้งค่าอย่างถูกต้องกับ

caldav.forwardemail.net -

ตรวจสอบปฏิทินแยกต่างหาก: คุณควรเห็นทั้ง "Calendar" และ "Reminders" ในบัญชีของคุณ หากคุณเห็นแค่ "Calendar" เท่านั้น อาจหมายความว่าการสนับสนุนงานยังไม่ถูกเปิดใช้งานเต็มที่

-

รีเฟรชบัญชี: ลองลบบัญชี CalDAV แล้วเพิ่มใหม่ใน System Preferences > Internet Accounts

-

ตรวจสอบการเชื่อมต่อเซิร์ฟเวอร์: ทดสอบว่าคุณสามารถเข้าถึง

https://caldav.forwardemail.netในเบราว์เซอร์ของคุณได้ -

ตรวจสอบข้อมูลรับรอง: ตรวจสอบว่าคุณใช้ alias email และรหัสผ่านที่สร้างขึ้นเฉพาะ (ไม่ใช่รหัสผ่านบัญชีของคุณ)

-

บังคับซิงค์: ในแอป Reminders ให้ลองสร้างงานแล้วรีเฟรชการซิงค์ด้วยตนเอง

ปัญหาที่พบบ่อย:

- "Reminders calendar not found": เซิร์ฟเวอร์อาจต้องใช้เวลาสักครู่ในการสร้างคอลเลกชัน Reminders เมื่อเข้าถึงครั้งแรก

- งานไม่ซิงค์: ตรวจสอบให้แน่ใจว่าอุปกรณ์ทั้งสองใช้ข้อมูลรับรองบัญชี CalDAV เดียวกัน

- เนื้อหาผสมกัน: ตรวจสอบให้งานถูกสร้างในปฏิทิน "Reminders" ไม่ใช่ "Calendar" ทั่วไป

วิธีตั้งค่า Tasks.org บน Android

Tasks.org เป็นแอปจัดการงานโอเพนซอร์สยอดนิยมที่ทำงานได้ดีเยี่ยมกับการสนับสนุนงาน CalDAV ของ Forward Email

การติดตั้งและตั้งค่า:

-

ติดตั้ง Tasks.org:

- จาก Google Play Store: Tasks.org

- จาก F-Droid: Tasks.org on F-Droid

-

ตั้งค่าการซิงค์ CalDAV:

- เปิด Tasks.org

- ไปที่ ☰ เมนู > การตั้งค่า > การซิงโครไนซ์

- แตะ "เพิ่มบัญชี"

- เลือก "CalDAV"

-

กรอกการตั้งค่า Forward Email:

- URL เซิร์ฟเวอร์:

https://caldav.forwardemail.net - ชื่อผู้ใช้: alias Forward Email ของคุณ (เช่น

you@yourdomain.com) - รหัสผ่าน: รหัสผ่านที่สร้างเฉพาะสำหรับ alias ของคุณ

- แตะ "เพิ่มบัญชี"

- URL เซิร์ฟเวอร์:

-

ค้นหาบัญชี:

- Tasks.org จะค้นหาปฏิทินงานของคุณโดยอัตโนมัติ

- คุณควรเห็นคอลเลกชัน "Reminders" ปรากฏขึ้น

- แตะ "สมัครสมาชิก" เพื่อเปิดใช้งานการซิงค์สำหรับปฏิทินงาน

-

ทดสอบการซิงค์:

- สร้างงานทดสอบใน Tasks.org

- ตรวจสอบให้งานปรากฏในไคลเอนต์ CalDAV อื่นๆ (เช่น macOS Reminders)

- ยืนยันว่าการเปลี่ยนแปลงซิงค์สองทาง

ฟีเจอร์ที่มี:

- ✅ การสร้างและแก้ไขงาน

- ✅ กำหนดวันครบกำหนดและการแจ้งเตือน

- ✅ การทำเครื่องหมายงานเสร็จและสถานะ

- ✅ ระดับความสำคัญ

- ✅ งานย่อยและลำดับชั้นของงาน

- ✅ แท็กและหมวดหมู่

- ✅ ซิงค์สองทางกับไคลเอนต์ CalDAV อื่นๆ

การแก้ไขปัญหา:

- หากไม่มีปฏิทินงานปรากฏ ลองรีเฟรชด้วยตนเองในการตั้งค่า Tasks.org

- ตรวจสอบว่าคุณมีงานอย่างน้อยหนึ่งงานที่สร้างบนเซิร์ฟเวอร์ (คุณสามารถสร้างใน macOS Reminders ก่อน)

- ตรวจสอบการเชื่อมต่อเครือข่ายไปยัง

caldav.forwardemail.net

วิธีตั้งค่า SRS สำหรับ Forward Email

เราจะตั้งค่า Sender Rewriting Scheme ("SRS") ให้โดยอัตโนมัติ – คุณไม่จำเป็นต้องตั้งค่าเอง

วิธีตั้งค่า MTA-STS สำหรับ Forward Email

โปรดดูที่ ส่วนของเราที่เกี่ยวกับ MTA-STS เพื่อข้อมูลเพิ่มเติม

วิธีเพิ่มรูปโปรไฟล์ให้กับที่อยู่อีเมลของฉัน

หากคุณใช้ Gmail ให้ทำตามขั้นตอนด้านล่างนี้:

- ไปที่ https://google.com และออกจากระบบอีเมลทั้งหมด

- คลิก "Sign In" แล้วในเมนูดรอปดาวน์คลิก "other account"

- เลือก "Use another account"

- เลือก "Create account"

- เลือก "Use my current email address instead"

- กรอกที่อยู่อีเมลโดเมนของคุณเอง

- รับอีเมลยืนยันที่ส่งไปยังที่อยู่อีเมลของคุณ

- กรอกรหัสยืนยันจากอีเมลนี้

- กรอกข้อมูลโปรไฟล์สำหรับบัญชี Google ใหม่ของคุณ

- ยอมรับนโยบายความเป็นส่วนตัวและข้อกำหนดการใช้งานทั้งหมด

- ไปที่ https://google.com และที่มุมขวาบน คลิกไอคอนโปรไฟล์ของคุณ แล้วคลิกปุ่ม "change"

- อัปโหลดรูปภาพหรืออวาตาร์ใหม่สำหรับบัญชีของคุณ

- การเปลี่ยนแปลงจะใช้เวลาประมาณ 1-2 ชั่วโมงในการเผยแพร่ แต่บางครั้งอาจเร็วมาก

- ส่งอีเมลทดสอบและรูปโปรไฟล์ควรจะแสดงขึ้น

คุณสมบัติขั้นสูง

คุณรองรับจดหมายข่าวหรือรายชื่ออีเมลสำหรับการตลาดหรือไม่

ใช่ คุณสามารถอ่านเพิ่มเติมได้ที่ https://forwardemail.net/guides/newsletter-with-listmonk.

โปรดทราบว่าเพื่อรักษาชื่อเสียงของ IP และเพื่อให้แน่ใจว่าสามารถส่งอีเมลได้ Forward Email มีขั้นตอนการตรวจสอบด้วยตนเองในแต่ละโดเมนสำหรับ การอนุมัติจดหมายข่าว ส่งอีเมลไปที่ support@forwardemail.net หรือเปิด คำขอความช่วยเหลือ เพื่อขออนุมัติ โดยปกติจะใช้เวลาน้อยกว่า 24 ชั่วโมง โดยคำขอส่วนใหญ่จะได้รับการอนุมัติภายใน 1-2 ชั่วโมง ในอนาคตอันใกล้นี้เรามุ่งหวังที่จะทำให้กระบวนการนี้เป็นแบบทันทีพร้อมการควบคุมสแปมและการแจ้งเตือนเพิ่มเติม กระบวนการนี้ช่วยให้แน่ใจว่าอีเมลของคุณจะถึงกล่องจดหมายและข้อความของคุณจะไม่ถูกทำเครื่องหมายว่าเป็นสแปม

คุณรองรับการส่งอีเมลด้วย API หรือไม่

ใช่ ตั้งแต่เดือนพฤษภาคม 2023 เป็นต้นมา เรารองรับการส่งอีเมลด้วย API เป็นส่วนเสริมสำหรับผู้ใช้ที่ชำระเงินทั้งหมด

โปรดดูส่วนของเราเกี่ยวกับ อีเมล ในเอกสาร API ของเราเพื่อดูตัวเลือก ตัวอย่าง และข้อมูลเชิงลึกเพิ่มเติม

เพื่อส่งอีเมลขาออกด้วย API ของเรา คุณต้องใช้โทเค็น API ของคุณที่มีอยู่ภายใต้ บัญชีของฉัน ความปลอดภัย

คุณรองรับการรับอีเมลด้วย IMAP หรือไม่

ใช่ ตั้งแต่วันที่ 16 ตุลาคม 2023 เป็นต้นมา เรารองรับการรับอีเมลผ่าน IMAP เป็นส่วนเสริมสำหรับผู้ใช้ที่ชำระเงินทั้งหมด โปรดอ่านบทความเชิงลึกของเรา เกี่ยวกับ วิธีการทำงานของฟีเจอร์การจัดเก็บกล่องจดหมาย SQLite ที่เข้ารหัส

-

สร้างนามแฝงใหม่สำหรับโดเมนของคุณภายใต้ บัญชีของฉัน โดเมน นามแฝง (เช่น

hello@sample.g0v.tw) -

คลิกที่ สร้างรหัสผ่าน ข้างนามแฝงที่สร้างใหม่ คัดลอกไปยังคลิปบอร์ดของคุณและเก็บรหัสผ่านที่สร้างขึ้นอย่างปลอดภัยตามที่แสดงบนหน้าจอ

-

ใช้แอปพลิเคชันอีเมลที่คุณชื่นชอบ เพิ่มหรือกำหนดค่าบัญชีด้วยนามแฝงที่คุณสร้างใหม่ (เช่น

hello@sample.g0v.tw)เคล็ดลับ: เราแนะนำให้ใช้ Thunderbird, Thunderbird Mobile, Apple Mail หรือ ทางเลือกแบบโอเพนซอร์สและเน้นความเป็นส่วนตัว. -

เมื่อระบบถามชื่อเซิร์ฟเวอร์ IMAP ให้กรอก

imap.forwardemail.net -

เมื่อระบบถามพอร์ตเซิร์ฟเวอร์ IMAP ให้กรอก

993(SSL/TLS) – ดู พอร์ต IMAP ทางเลือก หากจำเป็นเคล็ดลับ: หากคุณใช้ Thunderbird ให้แน่ใจว่า "ความปลอดภัยการเชื่อมต่อ" ตั้งค่าเป็น "SSL/TLS" และวิธีการตรวจสอบสิทธิ์ตั้งเป็น "รหัสผ่านปกติ" -

เมื่อระบบขอรหัสผ่านเซิร์ฟเวอร์ IMAP ให้วางรหัสผ่านจาก Generate Password ในขั้นตอนที่ 2 ข้างต้น

-

บันทึกการตั้งค่าของคุณ – หากคุณพบปัญหา กรุณา ติดต่อเรา

คุณรองรับ POP3

ใช่ ตั้งแต่วันที่ 4 ธันวาคม 2023 เรารองรับ POP3 เป็นฟีเจอร์เสริมสำหรับผู้ใช้ที่ชำระเงินทั้งหมด โปรดอ่านบทความเชิงลึกของเรา เกี่ยวกับ วิธีการทำงานของฟีเจอร์เก็บกล่องจดหมาย SQLite ที่เข้ารหัสของเรา

-

สร้างนามแฝงใหม่สำหรับโดเมนของคุณภายใต้ บัญชีของฉัน โดเมน นามแฝง (เช่น

hello@sample.g0v.tw) -

คลิกที่ Generate Password ข้างนามแฝงที่สร้างใหม่ คัดลอกไปยังคลิปบอร์ดและเก็บรหัสผ่านที่สร้างขึ้นอย่างปลอดภัยตามที่แสดงบนหน้าจอ

-

ใช้แอปอีเมลที่คุณชื่นชอบ เพิ่มหรือกำหนดค่าบัญชีด้วยนามแฝงที่สร้างใหม่ของคุณ (เช่น

hello@sample.g0v.tw)เคล็ดลับ: เราแนะนำให้ใช้ Thunderbird, Thunderbird Mobile, Apple Mail หรือ ทางเลือกแบบโอเพ่นซอร์สและเน้นความเป็นส่วนตัว. -

เมื่อระบบขอชื่อเซิร์ฟเวอร์ POP3 ให้กรอก

pop3.forwardemail.net -

เมื่อระบบขอพอร์ตเซิร์ฟเวอร์ POP3 ให้กรอก

995(SSL/TLS) – ดู พอร์ต POP3 ทางเลือก หากจำเป็นเคล็ดลับ: หากคุณใช้ Thunderbird ให้ตรวจสอบว่า "ความปลอดภัยการเชื่อมต่อ" ตั้งเป็น "SSL/TLS" และวิธีการตรวจสอบสิทธิ์ตั้งเป็น "รหัสผ่านปกติ" -

เมื่อระบบขอรหัสผ่านเซิร์ฟเวอร์ POP3 ให้วางรหัสผ่านจาก Generate Password ในขั้นตอนที่ 2 ข้างต้น

-

บันทึกการตั้งค่าของคุณ – หากคุณพบปัญหา กรุณา ติดต่อเรา

คุณรองรับปฏิทิน (CalDAV)

ใช่ ตั้งแต่วันที่ 5 กุมภาพันธ์ 2024 เราได้เพิ่มฟีเจอร์นี้ เซิร์ฟเวอร์ของเราคือ caldav.forwardemail.net และยังมีการตรวจสอบสถานะบน หน้าสถานะ ของเราอีกด้วย

It supports both IPv4 and IPv6 and is available over port 443 (HTTPS).

| Login | Example | Description |

|---|---|---|

| Username | user@sample.g0v.tw |

ที่อยู่อีเมลของนามแฝงที่มีอยู่สำหรับโดเมนที่ บัญชีของฉัน โดเมน. |

| Password | ************************ |

รหัสผ่านที่สร้างขึ้นเฉพาะสำหรับนามแฝงนั้น |

เพื่อใช้การสนับสนุนปฏิทิน, ผู้ใช้ ต้องเป็นที่อยู่อีเมลของนามแฝงที่มีอยู่สำหรับโดเมนที่ บัญชีของฉัน โดเมน – และ รหัสผ่าน ต้องเป็นรหัสผ่านที่สร้างขึ้นเฉพาะสำหรับนามแฝงนั้น

คุณรองรับงานและการเตือนความจำ (CalDAV VTODO)

ใช่, ตั้งแต่วันที่ 14 ตุลาคม 2025 เราได้เพิ่มการสนับสนุน CalDAV VTODO สำหรับงานและการเตือนความจำแล้ว ซึ่งใช้เซิร์ฟเวอร์เดียวกับการสนับสนุนปฏิทินของเรา: caldav.forwardemail.net

เซิร์ฟเวอร์ CalDAV ของเราสนับสนุนทั้งเหตุการณ์ปฏิทิน (VEVENT) และองค์ประกอบงาน (VTODO) โดยใช้ ปฏิทินแบบรวม ซึ่งหมายความว่าปฏิทินแต่ละอันสามารถมีทั้งเหตุการณ์และงานได้ เพื่อให้มีความยืดหยุ่นสูงสุดและความเข้ากันได้กับไคลเอนต์ CalDAV ทุกตัว

วิธีการทำงานของปฏิทินและรายการ:

- ปฏิทินแต่ละอันรองรับทั้งเหตุการณ์และงาน - คุณสามารถเพิ่มเหตุการณ์ งาน หรือทั้งสองอย่างในปฏิทินใดก็ได้

- รายการ Apple Reminders - รายการแต่ละรายการที่คุณสร้างใน Apple Reminders จะกลายเป็นปฏิทินแยกต่างหากบนเซิร์ฟเวอร์

- ปฏิทินหลายรายการ - คุณสามารถสร้างปฏิทินได้ตามต้องการ แต่ละอันมีชื่อ สี และการจัดระเบียบของตัวเอง

- การซิงค์ข้ามไคลเอนต์ - งานและเหตุการณ์ซิงค์กันอย่างราบรื่นระหว่างไคลเอนต์ที่เข้ากันได้ทั้งหมด

ไคลเอนต์งานที่รองรับ:

- macOS Reminders - รองรับเต็มรูปแบบสำหรับการสร้าง แก้ไข ทำเครื่องหมายว่างานเสร็จ และซิงค์

- iOS Reminders - รองรับเต็มรูปแบบในอุปกรณ์ iOS ทุกเครื่อง

- Tasks.org (Android) - ตัวจัดการงานโอเพนซอร์สยอดนิยมที่มีการซิงค์ CalDAV

- Thunderbird - รองรับงานและปฏิทินในไคลเอนต์อีเมลบนเดสก์ท็อป

- ตัวจัดการงานที่รองรับ CalDAV ทุกตัว - รองรับองค์ประกอบ VTODO มาตรฐาน

คุณสมบัติงานที่รองรับ:

- การสร้าง แก้ไข และลบงาน

- วันที่ครบกำหนดและวันที่เริ่มต้น

- สถานะความคืบหน้างาน (NEEDS-ACTION, IN-PROCESS, COMPLETED, CANCELLED)

- ระดับความสำคัญของงาน

- งานที่ทำซ้ำได้

- คำอธิบายและบันทึกของงาน

- การซิงค์หลายอุปกรณ์

- งานย่อยที่มีคุณสมบัติ RELATED-TO

- การเตือนงานด้วย VALARM

ข้อมูลเข้าสู่ระบบเหมือนกับการสนับสนุนปฏิทิน:

| Login | Example | Description |

|---|---|---|

| Username | user@sample.g0v.tw |

ที่อยู่อีเมลของนามแฝงที่มีอยู่สำหรับโดเมนที่ บัญชีของฉัน โดเมน. |

| Password | ************************ |

รหัสผ่านที่สร้างขึ้นเฉพาะสำหรับนามแฝงนั้น |

หมายเหตุสำคัญ:

- รายการ Reminders แต่ละรายการเป็นปฏิทินแยกต่างหาก - เมื่อคุณสร้างรายการใหม่ใน Apple Reminders จะสร้างปฏิทินใหม่บนเซิร์ฟเวอร์ CalDAV

- ผู้ใช้ Thunderbird - คุณจะต้องสมัครสมาชิกปฏิทิน/รายการแต่ละรายการที่ต้องการซิงค์ด้วยตนเอง หรือใช้ URL โฮมปฏิทิน:

https://caldav.forwardemail.net/dav/your-email@domain.com/ - ผู้ใช้ Apple - การค้นหาปฏิทินจะเกิดขึ้นโดยอัตโนมัติ ดังนั้นปฏิทินและรายการทั้งหมดของคุณจะปรากฏใน Calendar.app และ Reminders.app

- ปฏิทินแบบรวม - ปฏิทินทั้งหมดรองรับทั้งเหตุการณ์และงาน ทำให้คุณมีความยืดหยุ่นในการจัดระเบียบข้อมูลของคุณ

คุณรองรับรายชื่อผู้ติดต่อ (CardDAV)

ใช่ ตั้งแต่วันที่ 12 มิถุนายน 2025 เราได้เพิ่มฟีเจอร์นี้ เซิร์ฟเวอร์ของเราคือ carddav.forwardemail.net และยังมีการตรวจสอบบน หน้าสถานะ ของเรา

รองรับทั้ง IPv4 และ IPv6 และสามารถใช้งานผ่านพอร์ต 443 (HTTPS)

| การเข้าสู่ระบบ | ตัวอย่าง | คำอธิบาย |

|---|---|---|

| ชื่อผู้ใช้ | user@sample.g0v.tw |

ที่อยู่อีเมลของอีเมลแอเลียสที่มีอยู่สำหรับโดเมนที่ บัญชีของฉัน โดเมน |

| รหัสผ่าน | ************************ |

รหัสผ่านที่สร้างขึ้นเฉพาะสำหรับแอเลียส |

เพื่อใช้การรองรับรายชื่อผู้ติดต่อ ผู้ใช้ ต้องเป็นที่อยู่อีเมลของแอเลียสที่มีอยู่สำหรับโดเมนที่ บัญชีของฉัน โดเมน – และ รหัสผ่าน ต้องเป็นรหัสผ่านที่สร้างขึ้นเฉพาะสำหรับแอเลียสนั้น

คุณรองรับการส่งอีเมลด้วย SMTP หรือไม่

ใช่ ตั้งแต่เดือนพฤษภาคม 2023 เรารองรับการส่งอีเมลด้วย SMTP เป็นฟีเจอร์เสริมสำหรับผู้ใช้ที่ชำระเงินทั้งหมด

-

ไปที่ บัญชีของฉัน โดเมน การตั้งค่า การตั้งค่า SMTP ขาออก และทำตามคำแนะนำการตั้งค่า

-

สร้างแอเลียสใหม่สำหรับโดเมนของคุณภายใต้ บัญชีของฉัน โดเมน แอเลียส (เช่น

hello@sample.g0v.tw) -

คลิกที่ สร้างรหัสผ่าน ถัดจากแอเลียสที่สร้างใหม่ คัดลอกไปยังคลิปบอร์ดและเก็บรหัสผ่านที่สร้างขึ้นอย่างปลอดภัยตามที่แสดงบนหน้าจอ

-

ใช้แอปอีเมลที่คุณชื่นชอบ เพิ่มหรือกำหนดค่าบัญชีด้วยแอเลียสที่คุณสร้างใหม่ (เช่น

hello@sample.g0v.tw)เคล็ดลับ: เราแนะนำให้ใช้ Thunderbird, Thunderbird Mobile, Apple Mail หรือ ทางเลือกแบบโอเพนซอร์สและเน้นความเป็นส่วนตัว -

เมื่อถูกถามชื่อเซิร์ฟเวอร์ SMTP ให้ใส่

smtp.forwardemail.net -

เมื่อถูกถามพอร์ตเซิร์ฟเวอร์ SMTP ให้ใส่

465(SSL/TLS) – ดู พอร์ต SMTP ทางเลือก หากจำเป็นเคล็ดลับ: หากคุณใช้ Thunderbird ให้แน่ใจว่า "Connection security" ตั้งค่าเป็น "SSL/TLS" และวิธีการตรวจสอบสิทธิ์ตั้งเป็น "Normal password" -

เมื่อถูกถามรหัสผ่านเซิร์ฟเวอร์ SMTP ให้วางรหัสผ่านจาก Generate Password ในขั้นตอนที่ 3 ข้างต้น

-

บันทึกการตั้งค่าของคุณและส่งอีเมลทดสอบครั้งแรก – หากคุณพบปัญหา กรุณา ติดต่อเรา

คุณรองรับ OpenPGP/MIME, การเข้ารหัสแบบ end-to-end ("E2EE") และ Web Key Directory ("WKD")

ใช่ เรารองรับ OpenPGP, การเข้ารหัสแบบ end-to-end ("E2EE") และการค้นหากุญแจสาธารณะโดยใช้ Web Key Directory ("WKD") คุณสามารถตั้งค่า OpenPGP โดยใช้ keys.openpgp.org หรือ โฮสต์กุญแจของคุณเอง (ดู gist นี้สำหรับการตั้งค่าเซิร์ฟเวอร์ WKD)

- การค้นหา WKD จะถูกแคชไว้ 1 ชั่วโมงเพื่อให้แน่ใจว่าการส่งอีเมลเป็นไปอย่างทันท่วงที → ดังนั้นหากคุณเพิ่ม เปลี่ยนแปลง หรือเอากุญแจ WKD ออก กรุณาส่งอีเมลถึงเราที่

support@forwardemail.netพร้อมที่อยู่อีเมลของคุณเพื่อให้เราล้างแคชด้วยตนเอง - เรารองรับการเข้ารหัส PGP สำหรับข้อความที่ถูกส่งต่อผ่านการค้นหา WKD หรือโดยใช้กุญแจ PGP ที่อัปโหลดผ่านอินเทอร์เฟซของเรา

- กุญแจที่อัปโหลดจะมีความสำคัญตราบใดที่ช่องทำเครื่องหมาย PGP ถูกเปิดใช้งาน/เลือก

- ข้อความที่ส่งไปยัง webhook ปัจจุบันยังไม่ถูกเข้ารหัสด้วย PGP

- หากคุณมีนามแฝงหลายรายการที่ตรงกับที่อยู่อีเมลส่งต่อ (เช่น การจับคู่ regex/wildcard/แบบตรง) และหากมากกว่าหนึ่งรายการมีการอัปโหลดกุญแจ PGP และเปิดใช้งาน PGP → เราจะส่งอีเมลแจ้งเตือนข้อผิดพลาดและจะไม่เข้ารหัสข้อความด้วยกุญแจ PGP ที่อัปโหลดของคุณ นี่เป็นกรณีที่เกิดขึ้นน้อยมากและมักจะใช้กับผู้ใช้ขั้นสูงที่มีกฎนามแฝงซับซ้อน

- การเข้ารหัส PGP จะไม่ถูกนำไปใช้กับการส่งต่ออีเมลผ่านเซิร์ฟเวอร์ MX ของเราหากผู้ส่งมีนโยบาย DMARC เป็น reject หากคุณต้องการการเข้ารหัส PGP สำหรับอีเมล ทั้งหมด เราแนะนำให้ใช้บริการ IMAP ของเราและตั้งค่ากุญแจ PGP สำหรับนามแฝงของคุณสำหรับอีเมลขาเข้า

คุณสามารถตรวจสอบการตั้งค่า Web Key Directory ของคุณได้ที่ https://wkd.chimbosonic.com/ (โอเพนซอร์ส) หรือ https://www.webkeydirectory.com/ (เชิงพาณิชย์)

-

ดาวน์โหลดและติดตั้งปลั๊กอินที่แนะนำสำหรับโปรแกรมรับส่งอีเมลของคุณด้านล่างนี้:

โปรแกรมรับส่งอีเมล แพลตฟอร์ม ปลั๊กอินที่แนะนำ หมายเหตุ Thunderbird เดสก์ท็อป กำหนดค่า OpenPGP ใน Thunderbird Thunderbird มีการรองรับ OpenPGP ในตัว Gmail เบราว์เซอร์ Mailvelope หรือ FlowCrypt (ไลเซนส์แบบกรรมสิทธิ์) Gmail ไม่รองรับ OpenPGP แต่คุณสามารถดาวน์โหลดปลั๊กอินโอเพนซอร์ส Mailvelope หรือ FlowCrypt ได้ Apple Mail macOS Free-GPGMail Apple Mail ไม่รองรับ OpenPGP แต่คุณสามารถดาวน์โหลดปลั๊กอินโอเพนซอร์ส Free-GPGMail ได้ Apple Mail iOS PGPro หรือ FlowCrypt (ไลเซนส์แบบกรรมสิทธิ์) Apple Mail ไม่รองรับ OpenPGP แต่คุณสามารถดาวน์โหลดปลั๊กอินโอเพนซอร์ส PGPro หรือ FlowCrypt ได้ Outlook Windows gpg4win โปรแกรมรับส่งอีเมลบนเดสก์ท็อปของ Outlook ไม่รองรับ OpenPGP แต่คุณสามารถดาวน์โหลดปลั๊กอินโอเพนซอร์ส gpg4win ได้ Outlook เบราว์เซอร์ Mailvelope หรือ FlowCrypt (ไลเซนส์แบบกรรมสิทธิ์) โปรแกรมรับส่งอีเมลบนเว็บของ Outlook ไม่รองรับ OpenPGP แต่คุณสามารถดาวน์โหลดปลั๊กอินโอเพนซอร์ส Mailvelope หรือ FlowCrypt ได้ Android มือถือ OpenKeychain หรือ FlowCrypt โปรแกรมรับส่งอีเมลบน Android เช่น Thunderbird Mobile และ FairEmail รองรับปลั๊กอินโอเพนซอร์ส OpenKeychain คุณสามารถใช้ปลั๊กอินโอเพนซอร์ส (ไลเซนส์แบบกรรมสิทธิ์) FlowCrypt เป็นทางเลือกได้เช่นกัน Google Chrome เบราว์เซอร์ Mailvelope หรือ FlowCrypt (ไลเซนส์แบบกรรมสิทธิ์) คุณสามารถดาวน์โหลดส่วนขยายเบราว์เซอร์โอเพนซอร์ส Mailvelope หรือ FlowCrypt ได้ Mozilla Firefox เบราว์เซอร์ Mailvelope หรือ FlowCrypt (ไลเซนส์แบบกรรมสิทธิ์) คุณสามารถดาวน์โหลดส่วนขยายเบราว์เซอร์โอเพนซอร์ส Mailvelope หรือ FlowCrypt ได้ Microsoft Edge เบราว์เซอร์ Mailvelope คุณสามารถดาวน์โหลดส่วนขยายเบราว์เซอร์โอเพนซอร์ส Mailvelope ได้ Brave เบราว์เซอร์ Mailvelope หรือ FlowCrypt (ไลเซนส์แบบกรรมสิทธิ์) คุณสามารถดาวน์โหลดส่วนขยายเบราว์เซอร์โอเพนซอร์ส Mailvelope หรือ FlowCrypt ได้ Balsa เดสก์ท็อป กำหนดค่า OpenPGP ใน Balsa Balsa มีการรองรับ OpenPGP ในตัว KMail เดสก์ท็อป กำหนดค่า OpenPGP ใน KMail KMail มีการรองรับ OpenPGP ในตัว GNOME Evolution เดสก์ท็อป กำหนดค่า OpenPGP ใน Evolution GNOME Evolution มีการรองรับ OpenPGP ในตัว Terminal เดสก์ท็อป กำหนดค่า gpg ใน Terminal คุณสามารถใช้เครื่องมือบรรทัดคำสั่งโอเพนซอร์ส gpg เพื่อสร้างกุญแจใหม่จากบรรทัดคำสั่งได้ -

เปิดปลั๊กอิน สร้างกุญแจสาธารณะของคุณ และตั้งค่าโปรแกรมอีเมลของคุณให้ใช้กุญแจนี้

-

อัปโหลดกุญแจสาธารณะของคุณที่ https://keys.openpgp.org/upload

เคล็ดลับ: คุณสามารถเยี่ยมชม https://keys.openpgp.org/manage เพื่อจัดการกุญแจของคุณในอนาคตได้ส่วนเสริมเพิ่มเติม: หากคุณกำลังใช้บริการ ที่เก็บข้อมูลเข้ารหัส (IMAP/POP3) ของเรา และต้องการให้ อีเมลทั้งหมด ที่เก็บไว้ในฐานข้อมูล SQLite (ที่เข้ารหัสอยู่แล้ว) ของคุณถูกเข้ารหัสด้วยกุญแจสาธารณะของคุณ ให้ไปที่ บัญชีของฉัน โดเมน อีเมลแฝง (เช่นhello@sample.g0v.tw) แก้ไข OpenPGP และอัปโหลดกุญแจสาธารณะของคุณ -

เพิ่มระเบียน

CNAMEใหม่ในชื่อโดเมนของคุณ (เช่นsample.g0v.tw):ชื่อ/โฮสต์/อีเมลแฝง TTL ประเภท คำตอบ/ค่า openpgpkey3600 CNAME wkd.keys.openpgp.orgเคล็ดลับ: ถ้าอีเมลแฝงของคุณใช้ โดเมนแวนิตี้/ใช้ครั้งเดียว ของเรา (เช่นhideaddress.net) คุณสามารถข้ามขั้นตอนนี้ได้

คุณรองรับการเข้ารหัส S/MIME

ใช่ เรารองรับการเข้ารหัส S/MIME (Secure/Multipurpose Internet Mail Extensions) ตามที่กำหนดใน RFC 8551 S/MIME ให้การเข้ารหัสแบบ end-to-end โดยใช้ใบรับรอง X.509 ซึ่งได้รับการสนับสนุนอย่างกว้างขวางโดยโปรแกรมอีเมลสำหรับองค์กร

เรารองรับทั้งใบรับรอง RSA และ ECC (Elliptic Curve Cryptography):

- ใบรับรอง RSA: อย่างน้อย 2048 บิต แนะนำ 4096 บิต

- ใบรับรอง ECC: เส้นโค้ง NIST P-256, P-384 และ P-521

วิธีตั้งค่าการเข้ารหัส S/MIME สำหรับอีเมลแฝงของคุณ:

-

ขอใบรับรอง S/MIME จากหน่วยงานออกใบรับรองที่เชื่อถือได้ (CA) หรือสร้างใบรับรองเซลฟ์ซายน์สำหรับการทดสอบ

เคล็ดลับ: ใบรับรอง S/MIME ฟรีมีให้จากผู้ให้บริการเช่น Actalis หรือ Actalis Free S/MIME -

ส่งออกใบรับรองของคุณในรูปแบบ PEM (เฉพาะใบรับรองสาธารณะ ไม่ใช่กุญแจส่วนตัว)

-

ไปที่ บัญชีของฉัน โดเมน อีเมลแฝง (เช่น

hello@sample.g0v.tw) แก้ไข S/MIME และอัปโหลดใบรับรองสาธารณะของคุณ -

เมื่อกำหนดค่าเสร็จแล้ว อีเมลขาเข้าทั้งหมดที่ส่งไปยังนามแฝงของคุณจะถูกเข้ารหัสโดยใช้ใบรับรอง S/MIME ของคุณก่อนที่จะถูกจัดเก็บหรือส่งต่อ