Ofte Stillede Spørgsmål

Kom godt i gang

For at komme i gang med Forward Email:

-

Opret en konto på forwardemail.net/register

-

Tilføj og verificer dit domæne under Min konto → Domæner

-

Tilføj og konfigurer e-mail aliaser/postkasser under Min konto → Domæner → Aliaser

-

Test din opsætning ved at sende en e-mail til et af dine nye aliaser

Tip

DNS-ændringer kan tage op til 24-48 timer at propagere globalt, selvom de ofte træder i kraft meget hurtigere.

[!VIGTIGT] For forbedret leveringssikkerhed anbefaler vi at opsætte SPF, DKIM og DMARC records.

Introduktion

Hvad er Forward Email

Note

Forward Email er perfekt til enkeltpersoner, små virksomheder og udviklere, der ønsker professionelle e-mailadresser uden omkostningerne og vedligeholdelsen af en fuld e-mailhosting-løsning.

Forward Email er en fuldt udstyret e-mailtjenesteudbyder og e-mailhosting-udbyder for brugerdefinerede domænenavne.

Det er den eneste gratis og open source-tjeneste, som lader dig bruge brugerdefinerede domæne-e-mailadresser uden kompleksiteten ved at opsætte og vedligeholde din egen e-mailserver.

Vores tjeneste videresender e-mails sendt til dit brugerdefinerede domæne til din eksisterende e-mailkonto – og du kan endda bruge os som din dedikerede e-mailhosting-udbyder.

Nøglefunktioner i Forward Email:

- Brugerdefineret domæne-e-mail: Brug professionelle e-mailadresser med dit eget domænenavn

- Gratis niveau: Grundlæggende e-mailvideresendelse uden omkostninger

- Forbedret privatliv: Vi læser ikke dine e-mails eller sælger dine data

- Open Source: Hele vores kodebase er tilgængelig på GitHub

- SMTP, IMAP og POP3 support: Fuld e-mail afsendelses- og modtagelsesfunktionalitet

- End-to-End kryptering: Support for OpenPGP/MIME

- Brugerdefinerede catch-all aliaser: Opret ubegrænsede e-mailaliaser

Du kan sammenligne os med 56+ andre e-mailtjenesteudbydere på vores Email Comparison side.

Tip

Lær mere om Forward Email ved at læse vores gratis Tekniske Whitepaper

Hvem bruger Forward Email

Vi leverer e-mailhosting og e-mailvideresendelsestjeneste til 500.000+ domæner og disse bemærkelsesværdige brugere:

| Kunde | Case Study |

|---|---|

| U.S. Naval Academy | 📄 Case Study |

| Canonical | 📄 Case Study |

| Netflix Games | |

| The Linux Foundation | 📄 Case Study |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Case Study |

| LineageOS | |

| Ubuntu | 📄 Case Study |

| Kubuntu | 📄 Case Study |

| Lubuntu | 📄 Case Study |

| The University of Cambridge | 📄 Case Study |

| The University of Maryland | 📄 Case Study |

| The University of Washington | 📄 Case Study |

| Tufts University | 📄 Case Study |

| Swarthmore College | 📄 Case Study |

| Government of South Australia | |

| Government of Dominican Republic | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 Case Study |

| David Heinemeier Hansson (Ruby on Rails) |

Hvad er Forward Emails historie

Du kan lære mere om Forward Email på vores Om-side.

Hvor hurtigt er denne tjeneste

Note

Vores system er designet til hastighed og pålidelighed med flere redundante servere for at sikre, at dine e-mails leveres hurtigt.

Forward Email leverer beskeder med minimal forsinkelse, typisk inden for få sekunder efter modtagelse.

Ydelsesmålinger:

- Gennemsnitlig leveringstid: Mindre end 5-10 sekunder fra modtagelse til videresendelse (se vores Time to Inbox "TTI" overvågningsside)

- Oppetid: 99,9%+ tjenestetilgængelighed

- Global infrastruktur: Servere strategisk placeret for optimal routing

- Automatisk skalering: Vores system skalerer under spidsbelastningsperioder for e-mails

Vi opererer i realtid, i modsætning til andre udbydere, der benytter forsinkede køer.

Vi skriver ikke til disk eller gemmer logs – med undtagelse af fejl og udgående SMTP (se vores Privatlivspolitik).

Alt sker i hukommelsen, og vores kildekode er på GitHub.

E-mailklienter

Thunderbird

- Opret et nyt alias og generer en adgangskode i dit Forward Email-dashboard

- Åbn Thunderbird og gå til Rediger → Konti → Kontohandlinger → Tilføj mailkonto

- Indtast dit navn, Forward Email-adresse og adgangskode

- Klik på Konfigurer manuelt og indtast:

- Indgående: IMAP,

imap.forwardemail.net, port 993, SSL/TLS - Udgående: SMTP,

smtp.forwardemail.net, port 465, SSL/TLS (anbefalet; port 587 med STARTTLS understøttes også)

- Indgående: IMAP,

- Klik på Færdig

Microsoft Outlook

- Opret et nyt alias og generer en adgangskode i dit Forward Email-dashboard

- Gå til Filer → Tilføj konto

- Indtast din Forward Email-adresse og klik på Opret forbindelse

- Vælg Avancerede indstillinger og vælg Lad mig opsætte min konto manuelt

- Vælg IMAP og indtast:

- Indgående:

imap.forwardemail.net, port 993, SSL - Udgående:

smtp.forwardemail.net, port 465, SSL/TLS (anbefalet; port 587 med STARTTLS understøttes også) - Brugernavn: Din fulde e-mailadresse

- Adgangskode: Din genererede adgangskode

- Indgående:

- Klik på Opret forbindelse

Apple Mail

- Opret et nyt alias og generer en adgangskode i dit Forward Email-dashboard

- Gå til Mail → Indstillinger → Konti → +

- Vælg Anden mailkonto

- Indtast dit navn, Forward Email-adresse og adgangskode

- For serverindstillinger, indtast:

- Indgående:

imap.forwardemail.net - Udgående:

smtp.forwardemail.net - Brugernavn: Din fulde e-mailadresse

- Adgangskode: Din genererede adgangskode

- Indgående:

- Klik på Log ind

eM Client

- Opret et nyt alias og generer en adgangskode i dit Forward Email-dashboard

- Åbn eM Client og gå til Menu → Konti → + Tilføj konto

- Klik på Mail og vælg derefter Andet

- Indtast din Forward Email-adresse og klik på Næste

- Indtast følgende serverindstillinger:

- Indgående server:

imap.forwardemail.net - Udgående server:

smtp.forwardemail.net

- Indgående server:

- Indtast din fulde e-mailadresse som Brugernavn og din genererede adgangskode som Adgangskode for både indgående og udgående servere.

- eM Client tester forbindelsen. Når den er godkendt, klik på Næste.

- Indtast dit navn og vælg et kontonavn.

- Klik på Afslut.

Mobile enheder

For iOS:

- Gå til Indstillinger → Mail → Konti → Tilføj konto → Andet

- Tryk på Tilføj mailkonto og indtast dine oplysninger

- For serverindstillinger, brug de samme IMAP- og SMTP-indstillinger som ovenfor

For Android:

- Gå til Indstillinger → Konti → Tilføj konto → Personlig (IMAP)

- Indtast din Forward Email-adresse og adgangskode

- For serverindstillinger, brug de samme IMAP- og SMTP-indstillinger som ovenfor

Sendmail SMTP Relay-konfiguration

Du kan konfigurere Sendmail til at videresende e-mails gennem Forward Emails SMTP-servere. Dette er en almindelig opsætning for ældre systemer eller applikationer, der er afhængige af Sendmail.

Konfiguration

-

Rediger din

sendmail.mcfil, som typisk findes i/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Tilføj følgende linjer for at definere smart host og autentificering:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Opret autentificeringsfilen

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Tilføj dine Forward Email legitimationsoplysninger til

authinfofilen:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Generer autentificeringsdatabasen og sikr filerne:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Genopbyg Sendmail konfigurationen og genstart servicen:

sudo make -C /etc/mail sudo systemctl restart sendmail

Test

Send en test-email for at verificere konfigurationen:

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@sample.g0v.tw

Exim4 SMTP Relay Konfiguration

Exim4 er en populær MTA på Debian-baserede systemer. Du kan konfigurere den til at bruge Forward Email som smarthost.

Konfiguration

-

Kør Exim4 konfigurationsværktøjet:

sudo dpkg-reconfigure exim4-config -

Vælg følgende muligheder:

- Generel type af mailkonfiguration: mail sendt via smarthost; modtaget via SMTP eller fetchmail

- System mail navn: your.hostname

- IP-adresser at lytte på for indkommende SMTP-forbindelser: 127.0.0.1 ; ::1

- Andre destinationer som mail accepteres for: (lad stå tomt)

- Domæner at videresende mail for: (lad stå tomt)

- IP-adresse eller værtsnavn på den udgående smarthost: smtp.forwardemail.net::465

- Skjul lokalt mailnavn i udgående mail? Nej

- Hold antallet af DNS-forespørgsler minimale (Dial-on-Demand)? Nej

- Leveringsmetode for lokal mail: Mbox format i /var/mail/

- Opdel konfiguration i små filer? Nej

-

Rediger

passwd.clientfilen for at tilføje dine legitimationsoplysninger:sudo nano /etc/exim4/passwd.client -

Tilføj følgende linje:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Opdater konfigurationen og genstart Exim4:

sudo update-exim4.conf sudo systemctl restart exim4

Test

Send en test-email:

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@sample.g0v.tw

msmtp SMTP Client Konfiguration

msmtp er en letvægts SMTP-klient, som er nyttig til at sende emails fra scripts eller kommandolinjeapplikationer.

Konfiguration

-

Opret eller rediger msmtp konfigurationsfilen på

~/.msmtprc:nano ~/.msmtprc -

Tilføj følgende konfiguration:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Sæt de korrekte tilladelser for konfigurationsfilen:

chmod 600 ~/.msmtprc

Test

Send en test-email:

echo "This is a test email from msmtp" | msmtp -a default recipient@sample.g0v.tw

Kommandolinje Email-klienter

Populære kommandolinje email-klienter som Mutt, NeoMutt, og Alpine kan konfigureres til at bruge Forward Emails SMTP-servere til at sende mail. Konfigurationen vil være lignende msmtp opsætningen, hvor du angiver SMTP-server detaljer og dine legitimationsoplysninger i de respektive konfigurationsfiler (.muttrc, .neomuttrc, eller .pinerc).

Windows Email Konfiguration

For Windows-brugere kan du konfigurere populære email-klienter som Microsoft Outlook og eM Client ved hjælp af IMAP og SMTP indstillingerne, der er angivet i din Forward Email konto. Til kommandolinje- eller scriptingbrug kan du bruge PowerShells Send-MailMessage cmdlet (selvom den anses for forældet) eller et letvægts SMTP-relæ værktøj som E-MailRelay.

Postfix SMTP Relay Konfiguration

Du kan konfigurere Postfix til at relæe emails gennem Forward Emails SMTP-servere. Dette er nyttigt for serverapplikationer, der skal sende emails.

Installation

- Installer Postfix på din server:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Under installationen, vælg "Internet Site" når du bliver spurgt om konfigurationstype.

Konfiguration

- Rediger hovedkonfigurationsfilen for Postfix:

sudo nano /etc/postfix/main.cf

- Tilføj eller ændr disse indstillinger:

# SMTP relay konfiguration

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Opret SASL password-filen:

sudo nano /etc/postfix/sasl_passwd

- Tilføj dine Forward Email legitimationsoplysninger:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Sikr og hash password-filen:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Genstart Postfix:

sudo systemctl restart postfix

Test

Test din konfiguration ved at sende en test-email:

echo "Test email body" | mail -s "Test Subject" recipient@sample.g0v.tw

Sådan sender du mail som ved brug af Gmail

-

Gå til Min konto Domæner Indstillinger Udgående SMTP-konfiguration og følg opsætningsinstruktionerne

-

Opret et nyt alias for dit domæne under Min konto Domæner Aliasser (f.eks.

hello@sample.g0v.tw) -

Klik på Generer adgangskode ved siden af det nyligt oprettede alias. Kopiér til dit udklipsholder og gem sikkert den genererede adgangskode, der vises på skærmen.

-

Gå til Gmail og under Indstillinger Konti og import Send mail som, klik på "Tilføj en anden e-mailadresse"

-

Når du bliver bedt om "Navn", indtast det navn, du ønsker, at din e-mail skal vises som "Fra" (f.eks. "Linus Torvalds").

-

Når du bliver bedt om "E-mailadresse", indtast den fulde e-mailadresse på et alias, du har oprettet under Min konto Domæner Aliasser (f.eks.

hello@sample.g0v.tw) -

Fjern markeringen i "Behandl som et alias"

-

Klik på "Næste trin" for at fortsætte

-

Når du bliver bedt om "SMTP-server", indtast

smtp.forwardemail.netog ændr porten til465 -

Når du bliver bedt om "Brugernavn", indtast den fulde e-mailadresse på et alias, du har oprettet under Min konto Domæner Aliasser (f.eks.

hello@sample.g0v.tw) -

Når du bliver bedt om "Adgangskode", indsæt adgangskoden fra Generer adgangskode i trin 3 ovenfor

-

Vælg radioknappen for "Sikret forbindelse ved hjælp af SSL"

-

Klik på "Tilføj konto" for at fortsætte

-

Åbn en ny fane til Gmail og vent på, at din bekræftelsesmail ankommer (du vil modtage en bekræftelseskode, der bekræfter, at du er ejer af den e-mailadresse, du forsøger at "Sende mail som")

-

Når den ankommer, kopier og indsæt bekræftelseskoden ved prompten, du modtog i det foregående trin

-

Når du har gjort det, skal du gå tilbage til e-mailen og klikke på linket for at "bekræfte anmodningen". Du skal sandsynligvis udføre dette trin og det foregående trin for, at e-mailen bliver korrekt konfigureret.

Hvad er den legacy gratis guide til Send Mail As ved brug af Gmail

-

Du skal have Gmails tofaktorautentificering aktiveret for at dette kan fungere. Besøg https://www.google.com/landing/2step/ hvis du ikke har det aktiveret.

-

Når tofaktorautentificering er aktiveret (eller hvis du allerede havde det aktiveret), skal du besøge https://myaccount.google.com/apppasswords.

-

Når du bliver bedt om "Vælg app og enhed, du vil generere app-adgangskoden til":

- Vælg "Mail" under dropdown-menuen for "Vælg app"

- Vælg "Andet" under dropdown-menuen for "Vælg enhed"

- Når du bliver bedt om tekstinput, indtast den e-mailadresse på dit brugerdefinerede domæne, som du videresender fra (f.eks.

hello@sample.g0v.tw- dette hjælper dig med at holde styr, hvis du bruger denne tjeneste til flere konti)

-

Kopiér den adgangskode til udklipsholderen, som automatisk genereres

Vigtigt: Hvis du bruger G Suite, skal du besøge din adminpanel Apps G Suite Indstillinger for Gmail Indstillinger og sørge for at markere "Tillad brugere at sende mail gennem en ekstern SMTP-server...". Der vil være en vis forsinkelse, før denne ændring træder i kraft, så vent venligst et par minutter. -

Gå til Gmail og under Indstillinger Konti og import Send mail som, klik på "Tilføj en anden e-mailadresse"

-

Når du bliver bedt om "Navn", indtast det navn, du ønsker, at din e-mail skal vises som "Fra" (f.eks. "Linus Torvalds")

-

Når du bliver bedt om "E-mailadresse", indtast den e-mailadresse med det brugerdefinerede domæne, du brugte ovenfor (f.eks.

hello@sample.g0v.tw) -

Fjern markeringen i "Behandl som et alias"

-

Klik på "Næste trin" for at fortsætte

-

Når du bliver bedt om "SMTP-server", indtast

smtp.gmail.comog lad porten være587 -

Når du bliver bedt om "Brugernavn", indtast den del af din Gmail-adresse uden gmail.com-delen (f.eks. kun "user", hvis min e-mail er user@gmail.com)

Vigtigt: Hvis "Brugernavn"-delen udfyldes automatisk, så skal du ændre dette til brugernavnsdelen af din Gmail-adresse i stedet. -

Når du bliver bedt om "Adgangskode", indsæt fra dit udklipsholder den adgangskode, du genererede i trin 2 ovenfor

-

Lad radioknappen være markeret for "Sikret forbindelse ved hjælp af TLS"

-

Klik på "Tilføj konto" for at fortsætte

-

Åbn en ny fane til Gmail og vent på, at din bekræftelsesmail ankommer (du vil modtage en bekræftelseskode, der bekræfter, at du er ejer af den e-mailadresse, du forsøger at "Sende mail som")

-

Når den ankommer, kopier og indsæt bekræftelseskoden ved prompten, du modtog i det foregående trin

-

Når du har gjort det, gå tilbage til e-mailen og klik på linket for at "bekræfte anmodningen". Du skal sandsynligvis udføre dette trin og det foregående trin for, at e-mailen bliver korrekt konfigureret.

Avanceret Gmail-routingkonfiguration

Hvis du vil opsætte avanceret routing i Gmail, så aliaser, der ikke matcher en postkasse, videresendes til Forward Emails mailudvekslinger, skal du følge disse trin:

- Log ind på din Google Admin-konsol på admin.google.com

- Gå til Apps → Google Workspace → Gmail → Routing

- Klik på Tilføj rute og konfigurer følgende indstillinger:

Indstillinger for enkelt modtager:

- Vælg "Skift konvolutmodtager" og indtast din primære Gmail-adresse

- Marker "Tilføj X-Gm-Original-To-header med original modtager"

Mønstre for konvolutmodtager:

- Tilføj et mønster, der matcher alle ikke-eksisterende postkasser (f.eks.

.*@yourdomain.com)

E-mailserverindstillinger:

- Vælg "Ruter til vært" og indtast

mx1.forwardemail.netsom primær server - Tilføj

mx2.forwardemail.netsom backupserver - Sæt port til 25

- Vælg "Krav TLS" for sikkerhed

- Klik på Gem for at oprette ruten

Avanceret Outlook-routingkonfiguration

For Microsoft 365 (tidligere Office 365) brugere, der ønsker at opsætte avanceret routing, så aliaser, der ikke matcher en postkasse, videresendes til Forward Emails mailudvekslinger:

- Log ind på Microsoft 365 administrationscenteret på admin.microsoft.com

- Gå til Exchange → Mail flow → Regler

- Klik på Tilføj en regel og vælg Opret en ny regel

- Navngiv din regel (f.eks. "Videresend ikke-eksisterende postkasser til Forward Email")

- Under Anvend denne regel, hvis, vælg:

- "Modtageradressen matcher..."

- Indtast et mønster, der matcher alle adresser på dit domæne (f.eks.

*@yourdomain.com)

- Under Gør følgende, vælg:

- "Omdiriger beskeden til..."

- Vælg "Følgende mailserver"

- Indtast

mx1.forwardemail.netog port 25 - Tilføj

mx2.forwardemail.netsom backupserver

- Under Undtagen hvis, vælg:

- "Modtageren er..."

- Tilføj alle dine eksisterende postkasser, som ikke skal videresendes

- Indstil regelprioriteten, så den kører efter andre mailflow-regler

- Klik på Gem for at aktivere reglen

Fejlfinding

Hvorfor modtager jeg ikke mine testemails

Hvis du sender en testemail til dig selv, kan den muligvis ikke dukke op i din indbakke, fordi den har samme "Message-ID" header.

Dette er et velkendt problem, og det påvirker også tjenester som Gmail. Her er det officielle Gmail svar vedrørende dette problem.

Hvis du fortsat har problemer, er det højst sandsynligt et problem med DNS-propagation. Du bliver nødt til at vente lidt længere og prøve igen (eller prøve at sætte en lavere TTL-værdi på dine TXT records).

Har du stadig problemer? Venligst kontakt os, så vi kan hjælpe med at undersøge problemet og finde en hurtig løsning.

Hvordan konfigurerer jeg min email-klient til at fungere med Forward Email

| Type | Hostnavn | Protokol | Porte |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Foretrukket | 993 og 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Anbefalet | 465 og 2465 for SSL/TLS (anbefalet) eller 587, 2587, 2525 og 25 for STARTTLS |

Hvorfor lander mine emails i Spam og Junk, og hvordan kan jeg tjekke mit domænes omdømme

Denne sektion guider dig, hvis din udgående mail bruger vores SMTP-servere (f.eks. smtp.forwardemail.net) (eller videresendt via mx1.forwardemail.net eller mx2.forwardemail.net) og den bliver leveret i modtageres Spam- eller Junk-mappe.

Vi overvåger rutinemæssigt vores IP-adresser mod alle anerkendte DNS-denylister, derfor er det højst sandsynligt et domæne-rygspecifikt problem.

Emails kan lande i spam-mapper af flere grunde:

-

Manglende autentificering: Opsæt SPF, DKIM og DMARC records.

-

Domæneomdømme: Nye domæner har ofte neutral omdømme, indtil de etablerer en afsendelseshistorik.

-

Indholdstriggere: Visse ord eller sætninger kan udløse spamfiltre.

-

Afsendelsesmønstre: Pludselige stigninger i email-volumen kan se mistænkelige ud.

Du kan prøve at bruge et eller flere af disse værktøjer til at tjekke dit domænes omdømme og kategorisering:

Værktøjer til kontrol af omdømme og blokliste

Formularer til fjernelse af IP-blokering efter udbyder

Hvis din IP-adresse er blevet blokeret af en specifik email-udbyder, brug den relevante fjernelsesformular eller kontakt nedenfor:

| Udbyder | Fjernelsesformular / Kontakt | Noter |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Formular til kontakt for bulk-afsendere |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Office 365 IP delist portal |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple bruger Proofpoint til IP-rygsbedømmelse |

| Proofpoint | https://ipcheck.proofpoint.com/ | Proofpoint IP-tjek og fjernelse |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Barracuda omdømmeopslag og fjernelse |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Cloudmark CSI nulstillingsanmodning |

| GoDaddy/SecureServer | https://unblock.secureserver.net | GoDaddy IP-oplåsningsformular |

| Comcast/Xfinity | https://spa.xfinity.com/report | Comcast IP-fjernelsesanmodning |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Kontakt Spectrum support for fjernelse |

| AT&T | abuse_rbl@abuse-att.net |

Email til fjernelsesanmodning |

| Cox Communications | unblock.request@cox.net |

Email til fjernelsesanmodning |

| CenturyLink/Lumen | abuse@centurylink.com |

Bruger Cloudfilter |

| Windstream | abuse@windstream.net |

Email til fjernelsesanmodning |

| t-online.de (Tyskland) | tobr@rx.t-online.de |

Email til fjernelsesanmodning |

| Orange France | https://postmaster.orange.fr/ | Brug kontaktformular eller email abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | GMX postmaster kontaktformular |

| Mail.ru | https://postmaster.mail.ru/ | Mail.ru postmaster portal |

| Yandex | https://postmaster.yandex.ru/ | Yandex postmaster portal |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | QQ Mail whitelist ansøgning (kinesisk) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Netease postmaster portal |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Kontakt via Alibaba Cloud-konsol |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | AWS SES konsol > Blacklist fjernelse |

| SendGrid | https://support.sendgrid.com/ | Kontakt SendGrid support |

| Mimecast | https://community.mimecast.com/ | Bruger tredjeparts RBL'er - kontakt specifik RBL |

| Fastmail | https://www.fastmail.com/support/ | Kontakt Fastmail support |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Kontakt Zoho support |

| ProtonMail | https://proton.me/support/contact | Kontakt Proton support |

| Tutanota | https://tutanota.com/support | Kontakt Tutanota support |

| Hushmail | https://www.hushmail.com/support/ | Kontakt Hushmail support |

| Mailbox.org | https://mailbox.org/en/support | Kontakt Mailbox.org support |

| Posteo | https://posteo.de/en/site/contact | Kontakt Posteo support |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Kontakt DuckDuckGo support |

| Sonic.net | https://www.sonic.com/support | Kontakt Sonic support |

| Telus | https://www.telus.com/en/support | Kontakt Telus support |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Kontakt Vodafone support |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Kontakt Spark NZ support |

| UOL/BOL (Brasilien) | https://ajuda.uol.com.br/ | Kontakt UOL support (portugisisk) |

| Libero (Italien) | https://aiuto.libero.it/ | Kontakt Libero support (italiensk) |

| Telenet (Belgien) | https://www2.telenet.be/en/support/ | Kontakt Telenet support |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Kontakt Facebook business support |

| https://www.linkedin.com/help/linkedin | Kontakt LinkedIn support | |

| Groups.io | https://groups.io/helpcenter | Kontakt Groups.io support |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Vade Secure afsenderværktøj |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Kontakt Cloudflare support |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Kontakt Hornetsecurity support |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Kontakt via hostingudbyder |

| Mail2World | https://www.mail2world.com/support/ | Kontakt Mail2World support |

Tip

Start med et lavt volumen af e-mails af høj kvalitet for at opbygge et positivt ry, før du sender i større mængder.

Important

Hvis dit domæne er på en sortliste, har hver sortliste sin egen fjernelsesproces. Tjek deres hjemmesider for instruktioner.

Tip

Hvis du har brug for yderligere hjælp eller opdager, at vi fejlagtigt er markeret som spam af en bestemt e-mailudbyder, så kontakt os venligst.

Hvad skal jeg gøre, hvis jeg modtager spam-mails

Du bør afmelde dig mailinglisten (hvis muligt) og blokere afsenderen.

Rapporter venligst ikke beskeden som spam, men videresend den i stedet til vores manuelt kuraterede og privatlivsfokuserede misbrugsforebyggelsessystem.

E-mailadressen til at videresende spam til er: abuse@forwardemail.net

Hvorfor vises mine test-mails sendt til mig selv i Gmail som "mistænkelige"

Hvis du ser denne fejlmeddelelse i Gmail, når du sender en test til dig selv, eller når en person, du sender e-mail til med dit alias, ser en e-mail fra dig for første gang, så vær venlig ikke bekymret – da dette er en indbygget sikkerhedsfunktion i Gmail.

Du kan blot klikke på "Ser sikkert ud". For eksempel, hvis du sender en testbesked ved hjælp af funktionen send mail som (til en anden), vil de ikke se denne besked.

Hvis de alligevel ser denne besked, er det fordi de normalt er vant til at se dine e-mails komme fra john@gmail.com i stedet for john@customdomain.com (bare et eksempel). Gmail advarer brugerne for at sikre, at tingene er sikre, bare for en sikkerheds skyld, og der findes ingen løsning.

Kan jeg fjerne via forwardemail dot net i Gmail

Dette emne relaterer til et bredt kendt problem i Gmail, hvor ekstra info vises ved siden af en afsenders navn.

Fra maj 2023 understøtter vi afsendelse af e-mail med SMTP som et tillægsmodul for alle betalende brugere – hvilket betyder, at du kan fjerne via forwardemail dot net i Gmail.

Bemærk, at dette FAQ-emne er specifikt for dem, der bruger funktionen Sådan sender du mail som ved hjælp af Gmail.

Se venligst afsnittet om Understøtter I afsendelse af e-mail med SMTP for konfigurationsinstruktioner.

Datahåndtering

Hvor er jeres servere placeret

Tip

Vi vil snart annoncere vores EU-datacenterlokation hostet under forwardemail.eu. Abonner på diskussionen på https://github.com/orgs/forwardemail/discussions/336 for opdateringer.

Vores servere er primært placeret i Denver, Colorado – se https://forwardemail.net/ips for vores komplette liste over IP-adresser.

Du kan læse om vores databehandlere på vores GDPR, DPA, og Privatliv sider.

Hvordan eksporterer og sikkerhedskopierer jeg min postkasse

Du kan til enhver tid eksportere dine postkasser som EML, Mbox, eller krypterede SQLite formater.

Gå til Min konto Domæner Aliasser Download backup og vælg din foretrukne eksportformattype.

Du vil modtage et link til at downloade eksporten, når den er færdig.

Bemærk, at dette eksport-downloadlink udløber efter 4 timer af sikkerhedshensyn.

Hvis du har brug for at inspicere dine eksporterede EML- eller Mbox-formater, kan disse open-source værktøjer være nyttige:

| Navn | Format | Platform | GitHub URL |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Alle platforme | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Alle platforme | https://github.com/s0ph1e/eml-reader |

| Additionally if you need to convert a Mbox file to EML file, then you can use https://github.com/noelmartinon/mboxzilla. |

Hvordan importerer og migrerer jeg min eksisterende postkasse

Du kan nemt importere din e-mail til Forward Email (f.eks. ved at bruge Thunderbird) med instruktionerne nedenfor:

-

Eksporter din e-mail fra din nuværende e-mailudbyder:

E-mailudbyder Eksportformat Eksportinstruktioner Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Tip: Hvis du bruger Outlook (PST eksportformat), kan du blot følge instruktionerne under "Andet" nedenfor. Vi har dog også inkluderet links til at konvertere PST til MBOX/EML format baseret på dit operativsystem:- Zinkuba til Windows (GitHub)

- readpst til Windows cygwin – (f.eks.

readpst -u -o $OUT_DIR $IN_DIRhvor$OUT_DIRog$IN_DIRerstattes med output- og inputmappestierne). - readpst til Ubuntu/Linux – (f.eks.

sudo apt-get install readpstog derefterreadpst -u -o $OUT_DIR $IN_DIR, hvor$OUT_DIRog$IN_DIRerstattes med output- og inputmappestierne). - readpst til macOS (via brew) – (f.eks.

brew install libpstog derefterreadpst -u -o $OUT_DIR $IN_DIR, hvor$OUT_DIRog$IN_DIRerstattes med output- og inputmappestierne). - PST Converter til Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Other Brug Thunderbird Opsæt din eksisterende e-mailkonto i Thunderbird og brug derefter ImportExportTools NG plugin'et til at eksportere og importere din e-mail. Du kan muligvis også blot kopiere/indsætte eller trække/sætte e-mails mellem konti. -

Download, installer og åbn Thunderbird.

-

Opret en ny konto ved at bruge dit alias’ fulde e-mailadresse (f.eks.

you@yourdomain.com) og din genererede adgangskode. Hvis du endnu ikke har en genereret adgangskode, så se vores opsætningsvejledning. -

Download og installer ImportExportTools NG Thunderbird-plugin'et.

-

Opret en ny lokal mappe i Thunderbird, og højreklik derefter på den → vælg

ImportExportTools NG-muligheden → vælgImport mbox file(for MBOX eksportformat) – eller –Import messages/Import all messages from a directory(for EML eksportformat). -

Træk/slip fra den lokale mappe til en ny (eller eksisterende) IMAP-mappe i Thunderbird, som du ønsker at uploade beskeder til i IMAP-lageret med vores service. Dette sikrer, at de bliver sikkerhedskopieret online med vores SQLite-krypterede lager.

Tip: Hvis du er i tvivl om, hvordan du importerer til Thunderbird, kan du se de officielle instruktioner på https://kb.mozillazine.org/Importing_folders og https://github.com/thunderbird/import-export-tools-ng/wiki.

Hvordan bruger jeg mit eget S3-kompatible lager til sikkerhedskopier

Betalte brugere kan konfigurere deres egen S3-kompatible lagerudbyder på domæneniveau til IMAP/SQLite-sikkerhedskopier. Det betyder, at dine krypterede postkassesikkerhedskopier kan gemmes på din egen infrastruktur i stedet for (eller som supplement til) vores standardlager.

Understøttede udbydere inkluderer Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces og enhver anden S3-kompatibel tjeneste.

Opsætning

- Opret en privat bucket hos din S3-kompatible udbyder. Bucketen må ikke være offentligt tilgængelig.

- Opret adgangsoplysninger (access key ID og secret access key) med læse-/skriveadgang til bucketen.

- Gå til Min konto Domæner Avancerede indstillinger Tilpasset S3-kompatibelt lager.

- Marker "Aktivér tilpasset S3-kompatibelt lager" og udfyld din endpoint-URL, access key ID, secret access key, region og bucket-navn.

- Klik på "Test forbindelse" for at verificere dine legitimationsoplysninger, bucket-adgang og skriveadgang.

- Klik på "Gem" for at anvende indstillingerne.

Hvordan sikkerhedskopier fungerer

Sikkerhedskopier udløses automatisk for hver tilsluttet IMAP-alias. IMAP-serveren tjekker alle aktive forbindelser en gang i timen og igangsætter en sikkerhedskopi for hver tilsluttet alias. En Redis-baseret lås forhindrer, at dublerede sikkerhedskopier kører inden for 30 minutter af hinanden, og den faktiske sikkerhedskopi springes over, hvis en succesfuld sikkerhedskopi allerede er gennemført inden for de sidste 24 timer (medmindre sikkerhedskopien eksplicit er anmodet af en bruger til download). Backups kan også udløses manuelt ved at klikke på "Download Backup" for enhver alias i dashboardet. Manuelle backups kører altid uanset 24-timers vinduet.

Backup-processen fungerer som følger:

- SQLite-databasen kopieres ved hjælp af

VACUUM INTO, som skaber et konsistent snapshot uden at afbryde aktive forbindelser og bevarer databasekrypteringen. - Backup-filen verificeres ved at åbne den for at bekræfte, at krypteringen stadig er gyldig.

- En SHA-256-hash beregnes og sammenlignes med den eksisterende backup i lageret. Hvis hashen matcher, springes upload over (ingen ændringer siden sidste backup).

- Backuppen uploades til S3 ved hjælp af multipart upload via @aws-sdk/lib-storage biblioteket.

- En signeret download-URL (gyldig i 4 timer) genereres og sendes til brugeren via e-mail.

Backup Formats

Tre backup-formater understøttes:

| Format | Extension | Beskrivelse |

|---|---|---|

sqlite |

.sqlite |

Rå krypteret SQLite database snapshot (standard for automatiske IMAP-backups) |

mbox |

.zip |

Adgangskodebeskyttet ZIP indeholdende postkasse i mbox-format |

eml |

.zip |

Adgangskodebeskyttet ZIP indeholdende individuelle .eml filer pr. besked |

Tip: Hvis du har

.sqlitebackup-filer og ønsker at konvertere dem til.emlfiler lokalt, brug vores standalone CLI-værktøj convert-sqlite-to-eml. Det virker på Windows, Linux og macOS og kræver ikke netværksforbindelse.

File Naming and Key Structure

Når du bruger custom S3 storage, gemmes backup-filer med et ISO 8601 tidsstempel-præfiks, så hver backup bevares som et separat objekt. Dette giver dig en fuld backup-historik i din egen bucket.

Nøgleformatet er:

{ISO 8601 timestamp}-{alias_id}.{extension}

For eksempel:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

alias_id er MongoDB ObjectId for aliaset. Du kan finde det på aliasindstillingssiden eller via API'en.

Når du bruger standard (system) lager, er nøglen flad (f.eks. 65a31c53c36b75ed685f3fda.sqlite) og hver backup overskriver den forrige.

Bemærk: Da custom S3 storage bevarer alle backup-versioner, vil lagerforbruget vokse over tid. Vi anbefaler at konfigurere lifecycle rules på din bucket for automatisk at udløbe gamle backups (f.eks. slette objekter ældre end 30 eller 90 dage).

Data Ownership and Deletion Policy

Din custom S3 bucket er fuldstændig under din kontrol. Vi sletter eller ændrer aldrig filer i din custom S3 bucket – hverken når et alias slettes, en domæne fjernes, eller under nogen oprydningsoperationer. Vi skriver kun nye backup-filer til din bucket.

Det betyder:

- Alias-sletning — Når du sletter et alias, fjerner vi kun backupen fra vores standard systemlager. Eventuelle backups tidligere skrevet til din custom S3 bucket forbliver uberørte.

- Domænefjernelse — Fjernelse af et domæne påvirker ikke filer i din custom bucket.

- Retention management — Du er ansvarlig for at administrere lagerplads i din egen bucket, inklusive at konfigurere lifecycle rules til at udløbe gamle backups.

Hvis du deaktiverer custom S3 storage eller skifter tilbage til vores standardlager, bevares eksisterende filer i din bucket. Fremtidige backups vil blot blive skrevet til vores standardlager i stedet.

Security

- Dit access key ID og secret access key er krypteret i hvile ved hjælp af AES-256-GCM før de gemmes i vores database. De dekrypteres kun ved kørsel, når backup-operationer udføres.

- Vi validerer automatisk, at din bucket ikke er offentligt tilgængelig. Hvis en offentlig bucket opdages, afvises konfigurationen ved gemning. Hvis offentlig adgang opdages ved backup-tidspunktet, falder vi tilbage til vores standardlager og underretter alle domæneadministratorer via e-mail.

- Legitimation valideres ved gemning via et HeadBucket kald for at sikre, at bucketen eksisterer og legitimationsoplysningerne er korrekte. Hvis validering fejler, deaktiveres custom S3 storage automatisk.

- Hver backup-fil inkluderer en SHA-256-hash i sin S3 metadata, som bruges til at opdage uændrede databaser og springe over overflødige uploads.

Fejlmeddelelser

Hvis en backup fejler ved brug af din tilpassede S3-lagring (f.eks. på grund af udløbne legitimationsoplysninger eller et forbindelsesproblem), vil alle domæneadministratorer blive underrettet via e-mail. Disse meddelelser er ratebegrænsede til én gang hver 6. time for at forhindre dublerede advarsler. Hvis din bucket opdages som offentligt tilgængelig på backup-tidspunktet, vil administratorer blive underrettet én gang dagligt.

API

Du kan også konfigurere tilpasset S3-lagring via API'en:

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

For at teste forbindelsen via API'en:

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

Hvordan konverterer jeg SQLite-backups til EML-filer

Hvis du downloader eller gemmer SQLite-backups (enten fra vores standardlagring eller din egen tilpassede S3-bucket), kan du konvertere dem til standard .eml-filer ved hjælp af vores selvstændige CLI-værktøj convert-sqlite-to-eml. EML-filer kan åbnes med enhver e-mail-klient (Thunderbird, Outlook, Apple Mail osv.) eller importeres til andre mailservere.

Installation

Du kan enten downloade en færdigbygget binær fil (ingen Node.js krævet) eller køre den direkte med Node.js:

Færdigbyggede binærfiler — Download den seneste udgivelse til din platform fra GitHub Releases:

| Platform | Arkitektur | Fil |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

macOS-brugere: Efter download kan det være nødvendigt at fjerne karantæneattributten, før du kører den binære fil:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Erstat

./convert-sqlite-to-eml-darwin-arm64med den faktiske sti til den downloadede fil.)

Linux-brugere: Efter download kan det være nødvendigt at gøre den binære fil eksekverbar:

chmod +x ./convert-sqlite-to-eml-linux-x64(Erstat

./convert-sqlite-to-eml-linux-x64med den faktiske sti til den downloadede fil.)

Fra kildekode (kræver Node.js >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Brug

Værktøjet understøtter både interaktiv og ikke-interaktiv tilstand.

Interaktiv tilstand — kør uden argumenter, og du vil blive bedt om alle input:

./convert-sqlite-to-eml

Forward Email - Konverter SQLite Backup til EML

===============================================

Sti til SQLite-backupfil: /path/to/backup.sqlite

IMAP/alias adgangskode: ********

Output ZIP sti [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Ikke-interaktiv tilstand — angiv argumenter via kommandolinjeflag til scripting og automatisering:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "your-imap-password" \

--output /path/to/output.zip

| Flag | Beskrivelse |

|---|---|

--path <path> |

Sti til den krypterede SQLite-backupfil |

--password <pass> |

IMAP/alias adgangskode til dekryptering |

--output <path> |

Outputsti for ZIP-filen (standard: automatisk genereret med ISO 8601-tidsstempel) |

--help |

Vis hjælpetekst |

Output Format

Værktøjet producerer et adgangskodebeskyttet ZIP-arkiv (AES-256 krypteret), der indeholder:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

EML-filer er organiseret efter postkassemappe. ZIP-adgangskoden er den samme som din IMAP/alias-adgangskode. Hver .eml fil er en standard RFC 5322 e-mailbesked med fulde headers, brødtekst og vedhæftede filer rekonstrueret fra SQLite-databasen.

How It Works

- Åbner den krypterede SQLite-database ved hjælp af din IMAP/alias-adgangskode (understøtter både ChaCha20 og AES-256-CBC cifre).

- Læser Mailboxes-tabellen for at opdage mappestrukturen.

- For hver besked dekoder mimeTree (gemt som Brotli-komprimeret JSON) fra Messages-tabellen.

- Rekonstruerer den fulde EML ved at gennemgå MIME-træet og hente vedhæftede filers indhold fra Attachments-tabellen.

- Pakker alt sammen i et adgangskodebeskyttet ZIP-arkiv ved hjælp af archiver-zip-encrypted.

Do you support self-hosting

Ja, fra marts 2025 understøtter vi en selvhostet mulighed. Læs bloggen her. Se selvhostet guide for at komme i gang. Og for dem, der er interesserede i en mere opdelt trin-for-trin version, se vores Ubuntu eller Debian baserede guider.

Email Configuration

How do I get started and set up email forwarding

user@gmail.com med den e-mailadresse, du ønsker at videresende e-mails til (hvis den ikke allerede er korrekt). Sørg ligeledes for at erstatte sample.g0v.tw med dit eget domænenavn (hvis det ikke allerede er korrekt).

- Hvis du allerede har registreret dit domænenavn et sted, skal du helt springe dette trin over og gå til trin to! Ellers kan du klikke her for at registrere dit domænenavn.

-

Kan du huske, hvor du registrerede dit domæne? Når du husker det, skal du følge instruktionerne nedenfor:

Vigtigt: Du skal åbne en ny fane og logge ind hos din domæneregistrator. Du kan nemt klikke på din "Registrar" nedenfor for automatisk at gøre dette. I denne nye fane skal du navigere til DNS-administrationssiden hos din registrator – og vi har angivet trin-for-trin navigationsvejledninger nedenfor under kolonnen "Steps to Configure". Når du har navigeret til denne side i den nye fane, kan du vende tilbage til denne fane og fortsætte til trin tre nedenfor. Luk ikke den åbnede fane endnu; du får brug for den til fremtidige trin!

Registrar Steps to Configure 1&1 Log ind Domain Center (Vælg dit domæne) Rediger DNS-indstillinger Amazon Route 53 Log ind Hosted Zones (Vælg dit domæne) Aplus.net Log ind My Servers Domain Management DNS Manager Bluehost FOR ROCK: Log ind Domains (Klik på ▼-ikonet ved siden af administrer) DNS

FOR LEGACY: Log ind Domains Zone editor (Vælg dit domæne)Cloudflare Log ind DNS DNS Made Easy Log ind DNS (Vælg dit domæne) DNSimple Log ind (Vælg dit domæne) DNS Manage Digital Ocean Log ind Networking Domains (Vælg dit domæne) More Manage Domain Domain.com Log ind I kortvisning, klik på administrer på dit domæne I listevisning, klik på tandhjulsikonet DNS & Nameservers DNS Records Domains.com

SeLog ind (Vælg dit domæne) Manage (klik på tandhjulsikon) Klik på DNS & Nameservers i venstremenuen DreamHost Log ind Panel Domains Manage Domains DNS Dyn Log ind Overview Manage Simple Editor Records Gandi Log ind (Vælg dit domæne) Management Rediger zonen GoDaddy

SeLog ind Manage My Domains (Vælg dit domæne) Manage DNS Google Domains

SeLog ind (Vælg dit domæne) Konfigurer DNS Namecheap

SeLog ind Domain List (Vælg dit domæne) Manage Advanced DNS Netlify Log ind (Vælg dit domæne) Setup Netlify DNS Network Solutions Log ind Account Manager My Domain Names (Vælg dit domæne) Manage Change Where Domain Points Advanced DNS Shopify

SeLog ind Managed Domains (Vælg dit domæne) DNS Settings Squarespace Log ind Home menu Settings Domains (Vælg dit domæne) Avancerede indstillinger Custom Records Vercel's Now Brug "now" CLI now dns add [domain] '@' MX [record-value] [priority]Weebly Log ind Domains page (Vælg dit domæne) DNS Wix Log ind Domains page (Klik på ikonet) Vælg Manage DNS Records eNom Log ind Domains My Domains Andet Vigtigt: Kan du ikke se navnet på din registrator her? Søg blot på internettet efter "how to change DNS records on $REGISTRAR" (erstat $REGISTRAR med navnet på din registrator – f.eks. "how to change DNS records on GoDaddy", hvis du bruger GoDaddy). - Brug din registrators DNS-administrationsside (den anden fane, du har åbnet), og indstil følgende "MX"-poster:

Vigtigt: Bemærk, at der IKKE må være andre MX-poster sat. Begge poster vist nedenfor SKAL eksistere. Sørg for, at der ikke er stavefejl; og at du har både mx1 og mx2 stavet korrekt. Hvis der allerede fandtes MX-poster, skal de slettes helt. "TTL"-værdien behøver ikke at være 3600, det kan være en lavere eller højere værdi, hvis nødvendigt.

Navn/Host/Alias TTL Type Prioritet Svar/Værdi "@", ".", eller tom 3600 MX 0 mx1.forwardemail.net"@", ".", eller tom 3600 MX 0 mx2.forwardemail.net - Brug din registrators DNS-administrationsside (den anden fane du har åbnet), og sæt følgende TXT-post(er):

Vigtigt: Hvis du er på en betalt plan, skal du helt springe dette trin over og gå til trin fem! Hvis du ikke er på en betalt plan, vil dine videresendte adresser være offentligt søgbare – gå til Min konto Domæner og opgrader dit domæne til en betalt plan, hvis ønsket. Hvis du vil lære mere om betalte planer, se vores Priser-side. Ellers kan du fortsætte med at vælge en eller flere kombinationer fra Option A til Option F listet nedenfor.

Option A: Hvis du videresender alle e-mails fra dit domæne, (f.eks. "all@sample.g0v.tw", "hello@sample.g0v.tw", osv.) til en specifik adresse "user@gmail.com":Navn/Host/Alias TTL Type Svar/Værdi "@", ".", eller tom 3600 TXT forward-email=user@gmail.comTip: Sørg for at erstatte værdierne ovenfor i "Værdi"-kolonnen med din egen e-mailadresse. "TTL"-værdien behøver ikke at være 3600, det kan være en lavere eller højere værdi, hvis nødvendigt. En lavere time to live ("TTL") værdi sikrer, at eventuelle fremtidige ændringer foretaget i dine DNS-poster bliver udbredt hurtigere på internettet – tænk på det som hvor længe det vil blive cachet i hukommelsen (i sekunder). Du kan lære mere om TTL på Wikipedia.

Option B: Hvis du kun skal videresende en enkelt e-mailadresse (f.eks.hello@sample.g0v.twtiluser@gmail.com; dette vil også automatisk videresende "hello+test@sample.g0v.tw" til "user+test@gmail.com"):Navn/Host/Alias TTL Type Svar/Værdi "@", ".", eller tom 3600 TXT forward-email=hello:user@gmail.com

Mulighed C: Hvis du videresender flere e-mails, skal du adskille dem med et komma:Navn/Host/Alias TTL Type Svar/Værdi "@", ".", eller tom 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Mulighed D: Du kan opsætte et uendeligt antal videresendelses-e-mails – sørg bare for ikke at overskride 255 tegn på en enkelt linje, og start hver linje med "forward-email=". Et eksempel er vist nedenfor:Navn/Host/Alias TTL Type Svar/Værdi "@", ".", eller tom 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", eller tom 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", eller tom 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", eller tom 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", eller tom 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Mulighed E: Du kan også angive et domænenavn i din TXT-post for at have global alias-videresendelse (f.eks. vil "user@sample.g0v.tw" blive videresendt til "user@example.net"):Navn/Host/Alias TTL Type Svar/Værdi "@", ".", eller tom 3600 TXT forward-email=example.net

Mulighed F: Du kan endda bruge webhooks som et globalt eller individuelt alias til at videresende e-mails til. Se eksemplet og hele afsnittet om webhooks med titlen Understøtter I webhooks nedenfor.Navn/Vært/Alias TTL Type Svar/Værdi "@", ".", eller tom 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Mulighed G: Du kan endda bruge regulære udtryk ("regex") til at matche aliaser og til at håndtere substitutioner for at videresende e-mails til. Se eksemplerne og hele afsnittet om regex med titlen Understøtter I regulære udtryk eller regex nedenfor.Brug for avanceret regex med substitution? Se eksemplerne og hele afsnittet om regex med titlen Understøtter I regulære udtryk eller regex nedenfor.Enkelt eksempel: Hvis jeg vil have, at alle e-mails, der går til `linus@sample.g0v.tw` eller `torvalds@sample.g0v.tw`, skal videresendes til `user@gmail.com`:Navn/Vært/Alias TTL Type Svar/Værdi "@", ".", eller tom 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comVigtigt: Catch-all videresendelsesregler kan også beskrives som "fall-through". Det betyder, at indkommende e-mails, som matcher mindst én specifik videresendelsesregel, vil blive brugt i stedet for catch-all. Specifikke regler inkluderer e-mailadresser og regulære udtryk.

For eksempel:

forward-email=hello:first@gmail.com,second@gmail.com

E-mails sendt tilhello@sample.g0v.twvil **ikke** blive videresendt tilsecond@gmail.com(catch-all) med denne konfiguration, og vil i stedet kun blive leveret tilfirst@gmail.com.

- Brug din registrators DNS-administrationsside (den anden fane du har åbnet), og tilføj desuden følgende TXT-post:

Navn/Vært/Alias TTL Type Svar/Værdi "@", ".", eller tom 3600 TXT v=spf1 a include:spf.forwardemail.net -allVigtigt: Hvis du bruger Gmail (f.eks. Send Mail As) eller G Suite, skal du tilføjeinclude:_spf.google.comtil værdien ovenfor, for eksempel:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allTip: Hvis du allerede har en lignende linje med "v=spf1", skal du tilføjeinclude:spf.forwardemail.netlige før eventuelle eksisterende "include:host.com"-poster og før "-all" på samme linje, for eksempel:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Bemærk, at der er forskel på "-all" og "~all". "-" angiver, at SPF-tjekket skal FEJLE, hvis det ikke matcher, og "~" angiver, at SPF-tjekket skal SOFTFAIL. Vi anbefaler at bruge "-all" for at forhindre domæneforfalskning.

Du kan også have brug for at inkludere SPF-posten for den vært, du sender mail fra (f.eks. Outlook). - Bekræft dine DNS-poster ved hjælp af vores "Verify Records" værktøj, som findes på Min Konto Domæner Opsætning.

- Send en testemail for at bekræfte, at det virker. Bemærk, at det kan tage noget tid, før dine DNS-poster er udbredt.

Tip: Hvis du ikke modtager testemails, eller modtager en testemail, der siger "Vær forsigtig med denne besked", så se svarene for Hvorfor modtager jeg ikke mine testemails og Hvorfor vises mine testemails sendt til mig selv i Gmail som "mistænkelige" henholdsvis.

- Hvis du ønsker at "Sende mail som" fra Gmail, skal du se denne video, eller følge trinene under Sådan sender du mail som ved brug af Gmail nedenfor.

Kan jeg bruge flere MX-udvekslinger og servere til avanceret videresendelse

Ja, men du bør kun have én MX-udveksling opført i dine DNS-poster.

Forsøg ikke at bruge "Prioritet" som en måde at konfigurere flere MX-udvekslinger på.

I stedet skal du konfigurere din eksisterende MX-udveksling til at videresende mail for alle ikke-matchende aliaser til vores tjenestes udvekslinger (mx1.forwardemail.net og/eller mx2.forwardemail.net).

Hvis du bruger Google Workspace og ønsker at videresende alle ikke-matchende aliaser til vores tjeneste, så se https://support.google.com/a/answer/6297084.

Hvis du bruger Microsoft 365 (Outlook) og ønsker at videresende alle ikke-matchende aliaser til vores tjeneste, så se https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail og https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Hvordan opsætter jeg en ferieautomatisk svar (out of office auto-responder)

Gå til Min Konto Domæner Aliaser og opret eller rediger det alias, du ønsker at konfigurere en ferieautomatisk svar for. Du har mulighed for at konfigurere en startdato, slutdato, emne og besked, og aktivere eller deaktivere det når som helst:

- Almindeligt tekst-emne og besked understøttes i øjeblikket (vi bruger

striptags-pakken internt til at fjerne eventuel HTML). - Emnet er begrænset til 100 tegn.

- Beskeden er begrænset til 1000 tegn.

- Opsætning kræver Outbound SMTP-konfiguration (f.eks. skal du opsætte DKIM, DMARC og Return-Path DNS-poster).

- Gå til Min Konto Domæner Indstillinger Outbound SMTP-konfiguration og følg opsætningsinstruktionerne.

- Ferieautomat kan ikke aktiveres på globale vanity-domænenavne (f.eks. understøttes engangsadresser ikke).

- Ferieautomat kan ikke aktiveres for aliaser med wildcard/catch-all (

*) eller regulære udtryk.

I modsætning til mailsystemer som postfix (f.eks. der bruger sieve feriefilter-udvidelsen) – tilføjer Forward Email automatisk din DKIM-signatur, sikrer mod forbindelsesproblemer ved afsendelse af ferie-svar (f.eks. på grund af almindelige SSL/TLS-forbindelsesproblemer og ældre vedligeholdte servere), og understøtter endda Open WKD og PGP-kryptering for ferie-svar.

-

Vi sender kun én gang per tilladt afsender hver 4. dag (hvilket svarer til Gmail's adfærd).

-

Vores Redis-cache bruger et fingeraftryk af

alias_idogsender, hvoralias_ider aliasets MongoDB-ID ogsenderenten er Fra-adressen (hvis tilladt) eller roddomænet i Fra-adressen (hvis ikke tilladt). For enkelhedens skyld er udløbstiden for dette fingeraftryk i cachen sat til 4 dage. -

Vores tilgang med at bruge roddomænet udtrukket fra Fra-adressen for ikke-tilladte afsendere forhindrer misbrug fra relativt ukendte afsendere (f.eks. ondsindede aktører) i at oversvømme ferieautomatbeskeder.

-

-

Vi sender kun, når MAIL FROM og/eller Fra ikke er tomme og ikke indeholder (case-insensitivt) et postmaster-brugernavn (delen før @ i en e-mail).

-

Vi sender ikke, hvis den oprindelige besked havde nogen af følgende headers (case-insensitivt):

- Headeren

auto-submittedmed en værdi forskellig frano. - Headeren

x-auto-response-suppressmed værdiendr,autoreply,auto-reply,auto_replyellerall. - Headeren

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondellerx-auto-respond(uanset værdi). - Headeren

precedencemed værdienbulk,autoreply,auto-reply,auto_replyellerlist.

- Headeren

-

Vi sender ikke, hvis MAIL FROM eller Fra e-mail-adressen ender på

+donotreply,-donotreply,+noreplyeller-noreply. -

Vi sender ikke, hvis Fra e-mail-adressens brugernavn var

mdaemonog den havde en case-insensitiv headerX-MDDSN-Message. -

Vi sender ikke, hvis der var en case-insensitiv

content-typeheader med værdienmultipart/report.

Hvordan opsætter jeg SPF for Forward Email

Brug din registrators DNS-administrationsside til at sætte følgende TXT-post:

| Navn/Host/Alias | TTL | Type | Svar/Værdi |

|---|---|---|---|

| "@", ".", eller tom | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com til værdien ovenfor, for eksempel:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com til din SPF TXT-post, for eksempel:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net lige før eventuelle eksisterende "include:host.com"-poster og før "-all" på samme linje, for eksempel:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Bemærk, at der er forskel på "-all" og "~all". "-" angiver, at SPF-tjekket skal FEJLE, hvis det ikke matcher, og "~" angiver, at SPF-tjekket skal SOFTFAIL. Vi anbefaler at bruge "-all"-metoden for at forhindre domæneforfalskning.

Du skal muligvis også inkludere SPF-posten for den vært, du sender mail fra (f.eks. Outlook).

Hvordan opsætter jeg DKIM for Forward Email

Gå til Min Konto Domæner Indstillinger Udgående SMTP-konfiguration og følg opsætningsinstruktionerne.

Hvordan opsætter jeg DMARC for Forward Email

Gå til Min Konto Domæner Indstillinger Udgående SMTP-konfiguration og følg opsætningsinstruktionerne.

Hvordan ser jeg DMARC-rapporter

Forward Email tilbyder et omfattende DMARC-rapporteringsdashboard, der giver dig mulighed for at overvåge din e-mail-autentificeringsydelse på tværs af alle dine domæner fra en enkelt grænseflade.

Hvad er DMARC-rapporter?

DMARC (Domain-based Message Authentication, Reporting, and Conformance) rapporter er XML-filer sendt af modtagende mailservere, som fortæller dig, hvordan dine e-mails bliver autentificeret. Disse rapporter hjælper dig med at forstå:

- Hvor mange e-mails der sendes fra dit domæne

- Om disse e-mails består SPF- og DKIM-autentificering

- Hvilke handlinger modtagende servere foretager (accepterer, karantænerer eller afviser)

- Hvilke IP-adresser der sender e-mail på vegne af dit domæne

Sådan får du adgang til DMARC-rapporter

Gå til Min Konto DMARC-rapporter for at se dit dashboard. Du kan også få adgang til domænespecifikke rapporter fra Min Konto Domæner ved at klikke på "DMARC"-knappen ved siden af et hvilket som helst domæne.

Dashboard-funktioner

DMARC-rapporteringsdashboardet tilbyder:

- Oversigtsmålinger: Samlede rapporter modtaget, samlede analyserede beskeder, SPF-justeringsrate, DKIM-justeringsrate og samlet beståelsesrate

- Beskeder over tid-diagram: Visuel trend af e-mail-volumen og autentificeringsrater over de sidste 30 dage

- Justeringsoverblik: Donut-diagram, der viser fordelingen mellem SPF- og DKIM-justering

- Beskeddisposition: Stablet søjlediagram, der viser, hvordan modtagende servere håndterede dine e-mails (accepteret, karantæneret eller afvist)

- Seneste rapporter-tabel: Detaljeret liste over individuelle DMARC-rapporter med filtrering og paginering

- Domænefiltrering: Filtrer rapporter efter specifikt domæne, når du administrerer flere domæner Hvorfor dette er vigtigt

For organisationer, der administrerer flere domæner (som virksomheder, non-profit organisationer eller bureauer), er DMARC-rapporter essentielle for:

- At identificere uautoriserede afsendere: Opdage om nogen forfalsker dit domæne

- At forbedre leveringsraten: Sikre at dine legitime e-mails passerer autentificering

- At overvåge e-mailinfrastrukturen: Spore hvilke tjenester og IP’er der sender på dine vegne

- Overholdelse: Opretholde synlighed i e-mailautentificering til sikkerhedsrevisioner

I modsætning til andre tjenester, der kræver separate DMARC-overvågningsværktøjer, inkluderer Forward Email DMARC-rapportbehandling og visualisering som en del af din konto uden ekstra omkostninger.

Krav

- DMARC-rapporter er kun tilgængelige for betalte planer

- Dit domæne skal have DMARC konfigureret (se Hvordan opsætter jeg DMARC for Forward Email)

- Rapporter indsamles automatisk, når modtagende mailservere sender dem til din konfigurerede DMARC-rapporteringsadresse

Ugentlige e-mailrapporter

Brugere med betalte planer modtager automatisk ugentlige DMARC-rapportoversigter via e-mail. Disse e-mails inkluderer:

- Oversigtsstatistikker for alle dine domæner

- SPF- og DKIM-justeringsrater

- Opdeling af meddelelsesdisposition (accepteret, karantæne, afvist)

- Top rapporterende organisationer (Google, Microsoft, Yahoo osv.)

- IP-adresser med justeringsproblemer, der muligvis kræver opmærksomhed

- Direkte links til dit DMARC-rapporteringsdashboard

Ugentlige rapporter sendes automatisk og kan ikke deaktiveres separat fra andre e-mailnotifikationer.

Hvordan forbinder og konfigurerer jeg mine kontakter

For at konfigurere dine kontakter, brug CardDAV-URL’en: https://carddav.forwardemail.net (eller blot carddav.forwardemail.net, hvis din klient tillader det)

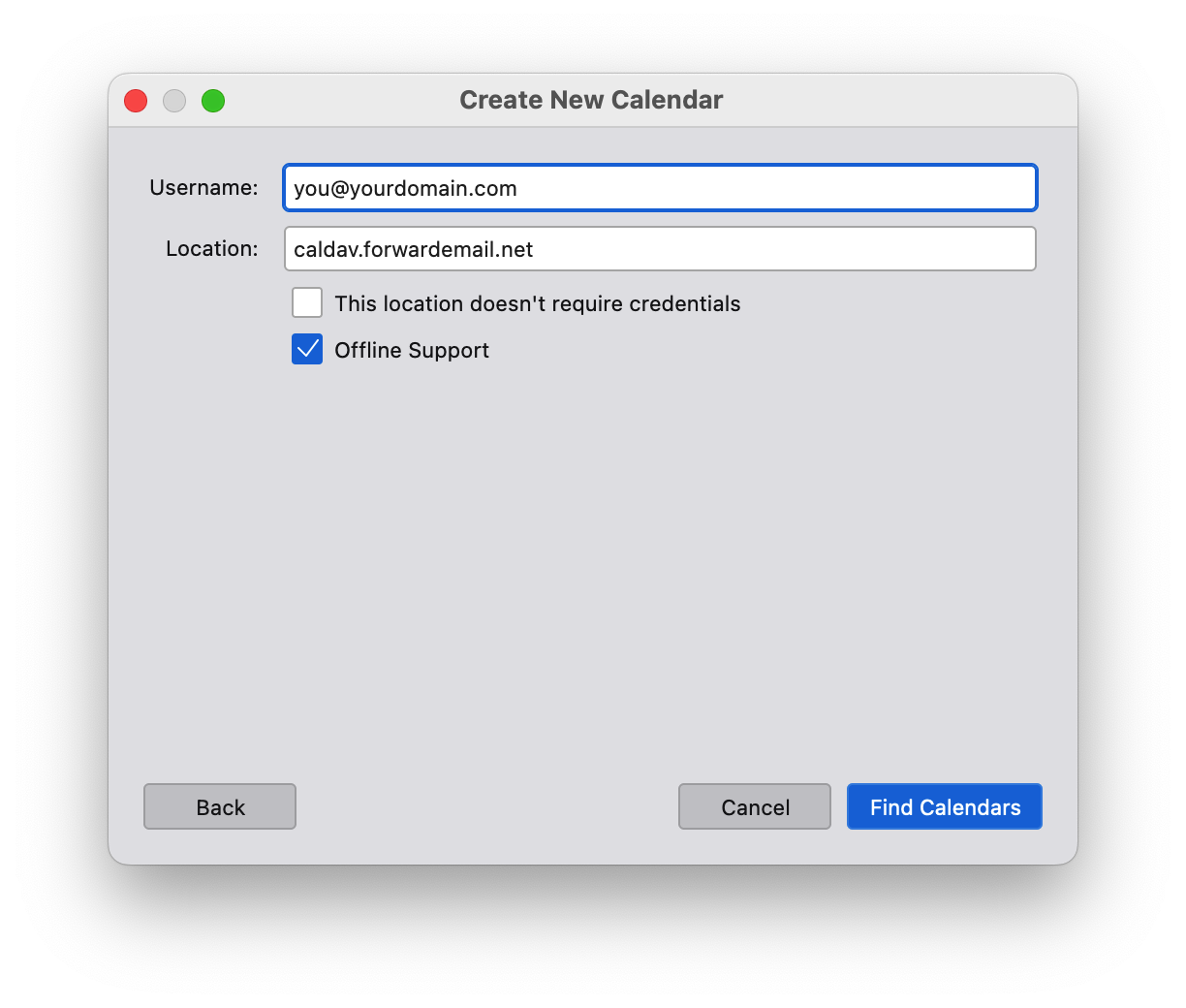

Hvordan forbinder og konfigurerer jeg mine kalendere

For at konfigurere din kalender, brug CalDAV-URL’en: https://caldav.forwardemail.net (eller blot caldav.forwardemail.net, hvis din klient tillader det)

Hvordan tilføjer jeg flere kalendere og administrerer eksisterende kalendere

Hvis du ønsker at tilføje flere kalendere, skal du blot tilføje en ny kalender-URL: https://caldav.forwardemail.net/dav/principals/calendar-name (vær sikker på at erstatte calendar-name med det ønskede kaldenavn)

Du kan ændre en kalenders navn og farve efter oprettelse – brug blot din foretrukne kalenderapplikation (f.eks. Apple Mail eller Thunderbird).

Hvordan forbinder og konfigurerer jeg opgaver og påmindelser

For at konfigurere opgaver og påmindelser, brug samme CalDAV-URL som til kalendere: https://caldav.forwardemail.net (eller blot caldav.forwardemail.net, hvis din klient tillader det)

Opgaver og påmindelser vil automatisk blive adskilt fra kalenderbegivenheder i deres egen "Påmindelser" eller "Opgaver" kalenderkollektion.

Opsætningsinstruktioner efter platform:

macOS/iOS:

- Tilføj en ny CalDAV-konto i Systemindstillinger > Internetkonti (eller Indstillinger > Konti på iOS)

- Brug

caldav.forwardemail.netsom server - Indtast dit Forward Email-alias og genererede kodeord

- Efter opsætning vil du se både "Kalender" og "Påmindelser" kollektioner

- Brug Påmindelser-appen til at oprette og administrere opgaver

Android med Tasks.org:

- Installer Tasks.org fra Google Play Butik eller F-Droid

- Gå til Indstillinger > Synkronisering > Tilføj konto > CalDAV

- Indtast server:

https://caldav.forwardemail.net - Indtast dit Forward Email-alias og genererede kodeord

- Tasks.org vil automatisk finde dine opgavekalendere

Thunderbird:

- Installer Lightning-tilføjelsen, hvis den ikke allerede er installeret

- Opret en ny kalender med typen "CalDAV"

- Brug URL:

https://caldav.forwardemail.net - Indtast dine Forward Email-legitimationsoplysninger

- Både begivenheder og opgaver vil være tilgængelige i kalendergrænsefladen

Hvorfor kan jeg ikke oprette opgaver i macOS Påmindelser

Hvis du har problemer med at oprette opgaver i macOS Påmindelser, så prøv disse fejlfindingstrin:

-

Tjek kontoopsætning: Sørg for, at din CalDAV-konto er korrekt konfigureret med

caldav.forwardemail.net -

Bekræft separate kalendere: Du bør se både "Kalender" og "Påmindelser" i din konto. Hvis du kun ser "Kalender", er opgavestøtten muligvis ikke fuldt aktiveret endnu.

-

Opdater konto: Prøv at fjerne og genindsætte din CalDAV-konto i Systemindstillinger > Internetkonti

-

Tjek serverforbindelse: Test at du kan få adgang til

https://caldav.forwardemail.neti din browser -

Bekræft legitimationsoplysninger: Sørg for, at du bruger den korrekte alias-email og det genererede kodeord (ikke din kontoadgangskode)

-

Tving synkronisering: I Påmindelser-appen, prøv at oprette en opgave og derefter manuelt opdatere synkroniseringen

Almindelige problemer:

- "Påmindelseskalender ikke fundet": Serveren kan have brug for et øjeblik til at oprette Påmindelser-samlingen ved første adgang

- Opgaver synkroniseres ikke: Tjek at begge enheder bruger de samme CalDAV-konto legitimationsoplysninger

- Blandet indhold: Sørg for, at opgaver oprettes i "Påmindelser"-kalenderen, ikke den generelle "Kalender"

Hvordan opsætter jeg Tasks.org på Android

Tasks.org er en populær open source opgavestyringsapp, der fungerer fremragende med Forward Emails CalDAV-opgavestøtte.

Installation og opsætning:

-

Installer Tasks.org:

- Fra Google Play Butik: Tasks.org

- Fra F-Droid: Tasks.org på F-Droid

-

Konfigurer CalDAV-synkronisering:

- Åbn Tasks.org

- Gå til ☰ Menu > Indstillinger > Synkronisering

- Tryk på "Tilføj konto"

- Vælg "CalDAV"

-

Indtast Forward Email-indstillinger:

- Server-URL:

https://caldav.forwardemail.net - Brugernavn: Dit Forward Email-alias (f.eks.

you@yourdomain.com) - Adgangskode: Dit alias-specifikke genererede kodeord

- Tryk på "Tilføj konto"

- Server-URL:

-

Kontoopdagelse:

- Tasks.org vil automatisk finde dine opgavekalendere

- Du bør se din "Påmindelser"-samling dukke op

- Tryk på "Abonner" for at aktivere synkronisering for opgavekalenderen

-

Test synkronisering:

- Opret en testopgave i Tasks.org

- Tjek at den vises i andre CalDAV-klienter (som macOS Påmindelser)

- Bekræft at ændringer synkroniseres begge veje

Tilgængelige funktioner:

- ✅ Oprettelse og redigering af opgaver

- ✅ Forfaldsdatoer og påmindelser

- ✅ Fuldførelse og status for opgaver

- ✅ Prioritetsniveauer

- ✅ Underopgaver og opgavehierarki

- ✅ Tags og kategorier

- ✅ To-vejs synkronisering med andre CalDAV-klienter

Fejlfinding:

- Hvis ingen opgavekalendere vises, prøv at opdatere manuelt i Tasks.org-indstillinger

- Sørg for, at du har mindst én opgave oprettet på serveren (du kan oprette en i macOS Påmindelser først)

- Tjek netværksforbindelsen til

caldav.forwardemail.net

Hvordan opsætter jeg SRS for Forward Email

Vi konfigurerer automatisk Sender Rewriting Scheme ("SRS") – du behøver ikke gøre dette selv.

Hvordan opsætter jeg MTA-STS for Forward Email

Se venligst vores sektion om MTA-STS for mere information.

Hvordan tilføjer jeg et profilbillede til min emailadresse

Hvis du bruger Gmail, så følg disse trin nedenfor:

- Gå til https://google.com og log ud af alle emailkonti

- Klik på "Log ind" og i dropdown-menuen klik på "anden konto"

- Vælg "Brug en anden konto"

- Vælg "Opret konto"

- Vælg "Brug i stedet min nuværende emailadresse"

- Indtast din emailadresse med dit eget domæne

- Hent bekræftelsesemailen sendt til din emailadresse

- Indtast bekræftelseskoden fra denne email

- Udfyld profiloplysninger for din nye Google-konto

- Accepter alle privatlivs- og brugsbetingelser

- Gå til https://google.com og klik øverst til højre på dit profilikon, og klik på "ændre"-knappen

- Upload et nyt foto eller avatar til din konto

- Ændringerne tager cirka 1-2 timer at slå igennem, men kan nogle gange ske meget hurtigt.

- Send en testemail, og profilbilledet skulle nu vises.

Avancerede funktioner

Understøtter I nyhedsbreve eller mailinglister til markedsføringsrelateret email

Ja, du kan læse mere på https://forwardemail.net/guides/newsletter-with-listmonk.

Bemærk venligst, at for at opretholde IP-omdømme og sikre leveringsdygtighed, har Forward Email en manuel gennemgangsproces pr. domæne for godkendelse af nyhedsbreve. Send en email til support@forwardemail.net eller åbn en hjælpeanmodning for godkendelse. Dette tager typisk mindre end 24 timer, hvor de fleste anmodninger bliver godkendt inden for 1-2 timer. I den nærmeste fremtid sigter vi mod at gøre denne proces øjeblikkelig med yderligere spamkontroller og alarmering. Denne proces sikrer, at dine emails når indbakken, og at dine beskeder ikke bliver markeret som spam.

Understøtter I afsendelse af email via API

Ja, fra maj 2023 understøtter vi afsendelse af email via API som et tillæg for alle betalende brugere.

Se venligst vores afsnit om Emails i vores API-dokumentation for muligheder, eksempler og mere indsigt.

For at sende udgående email med vores API skal du bruge dit API-token, som findes under Min Sikkerhed.

Understøtter I modtagelse af email via IMAP

Ja, fra den 16. oktober 2023 understøtter vi modtagelse af email via IMAP som et tillæg for alle betalende brugere. Læs venligst vores dybdegående artikel om hvordan vores krypterede SQLite-mailboksfunktion fungerer.

-

Opret en ny alias for dit domæne under Min Konto Domæner Aliasser (f.eks.

hello@sample.g0v.tw) -

Klik på Generer adgangskode ved siden af den nyligt oprettede alias. Kopiér til dit udklipsholder og gem sikkert den genererede adgangskode, der vises på skærmen.

-

Brug din foretrukne email-applikation til at tilføje eller konfigurere en konto med din nyligt oprettede alias (f.eks.

hello@sample.g0v.tw)Tip: Vi anbefaler at bruge Thunderbird, Thunderbird Mobile, Apple Mail, eller et open-source og privatlivsfokuseret alternativ. -

Når du bliver bedt om IMAP-servernavn, indtast

imap.forwardemail.net -

Når du bliver bedt om IMAP-serverport, indtast

993(SSL/TLS) – se alternative IMAP-porte om nødvendigtTip: Hvis du bruger Thunderbird, skal du sikre, at "Forbindelsessikkerhed" er sat til "SSL/TLS" og godkendelsesmetoden er sat til "Normal adgangskode". -

Når du bliver bedt om IMAP-serveradgangskode, indsæt adgangskoden fra Generate Password i trin 2 ovenfor

-

Gem dine indstillinger – hvis du har problemer, så kontakt os

Understøtter I POP3

Ja, fra og med den 4. december 2023 understøtter vi POP3 som et tillægsmodul for alle betalende brugere. Læs venligst vores dybdegående artikel om hvordan vores krypterede SQLite-mailboksfunktion fungerer.

-

Opret et nyt alias for dit domæne under Min konto Domæner Aliaser (f.eks.

hello@sample.g0v.tw) -

Klik på Generate Password ved siden af det nyligt oprettede alias. Kopiér til dit udklipsholder og gem sikkert den viste adgangskode.

-

Brug din foretrukne e-mail-applikation til at tilføje eller konfigurere en konto med dit nyligt oprettede alias (f.eks.

hello@sample.g0v.tw)Tip: Vi anbefaler at bruge Thunderbird, Thunderbird Mobile, Apple Mail eller et open source og privatlivsfokuseret alternativ. -

Når du bliver bedt om POP3-servernavn, indtast

pop3.forwardemail.net -

Når du bliver bedt om POP3-serverport, indtast

995(SSL/TLS) – se alternative POP3-porte om nødvendigtTip: Hvis du bruger Thunderbird, skal du sikre, at "Forbindelsessikkerhed" er sat til "SSL/TLS" og godkendelsesmetoden er sat til "Normal adgangskode". -

Når du bliver bedt om POP3-serveradgangskode, indsæt adgangskoden fra Generate Password i trin 2 ovenfor

-

Gem dine indstillinger – hvis du har problemer, så kontakt os

Understøtter I kalendere (CalDAV)

Ja, fra og med den 5. februar 2024 har vi tilføjet denne funktion. Vores server er caldav.forwardemail.net og overvåges også på vores statusside.

Det understøtter både IPv4 og IPv6 og er tilgængeligt over port 443 (HTTPS).

| Login | Eksempel | Beskrivelse |

|---|---|---|

| Brugernavn | user@sample.g0v.tw |

E-mailadresse på et alias, der findes for domænet på Min Konto Domæner. |

| Adgangskode | ************************ |

Alias-specifikt genereret adgangskode. |

For at bruge kalenderunderstøttelse skal brugeren være e-mailadressen på et alias, der findes for domænet på Min Konto Domæner – og adgangskoden skal være et alias-specifikt genereret kodeord.

Understøtter I opgaver og påmindelser (CalDAV VTODO)

Ja, fra og med den 14. oktober 2025 har vi tilføjet CalDAV VTODO-understøttelse for opgaver og påmindelser. Dette bruger den samme server som vores kalenderunderstøttelse: caldav.forwardemail.net.

Vores CalDAV-server understøtter både kalenderbegivenheder (VEVENT) og opgaver (VTODO) komponenter ved brug af forenede kalendere. Det betyder, at hver kalender kan indeholde både begivenheder og opgaver, hvilket giver maksimal fleksibilitet og kompatibilitet på tværs af alle CalDAV-klienter.

Sådan fungerer kalendere og lister:

- Hver kalender understøtter både begivenheder og opgaver - Du kan tilføje begivenheder, opgaver eller begge dele til enhver kalender

- Apple Påmindelser-lister - Hver liste, du opretter i Apple Påmindelser, bliver en separat kalender på serveren

- Flere kalendere - Du kan oprette så mange kalendere, som du har brug for, hver med sit eget navn, farve og organisering

- Synkronisering på tværs af klienter - Opgaver og begivenheder synkroniseres problemfrit mellem alle kompatible klienter

Understøttede opgaveklienter:

- macOS Påmindelser - Fuld native understøttelse af oprettelse, redigering, færdiggørelse og synkronisering af opgaver

- iOS Påmindelser - Fuld native understøttelse på alle iOS-enheder

- Tasks.org (Android) - Populær open source opgavestyringsapp med CalDAV-synkronisering

- Thunderbird - Opgave- og kalenderunderstøttelse i desktop e-mail-klient

- Enhver CalDAV-kompatibel opgavestyringsapp - Standard VTODO-komponentunderstøttelse

Understøttede opgavefunktioner:

- Oprettelse, redigering og sletning af opgaver

- Forfaldsdatoer og startdatoer

- Opgavens færdiggørelsesstatus (NEEDS-ACTION, IN-PROCESS, COMPLETED, CANCELLED)

- Prioritetsniveauer for opgaver

- Gentagne opgaver

- Opgavebeskrivelser og noter

- Synkronisering på tværs af flere enheder

- Underopgaver med RELATED-TO-egenskab

- Opgavepåmindelser med VALARM

Loginoplysningerne er de samme som for kalenderunderstøttelse:

| Login | Eksempel | Beskrivelse |

|---|---|---|

| Brugernavn | user@sample.g0v.tw |

E-mailadresse på et alias, der findes for domænet på Min Konto Domæner. |

| Adgangskode | ************************ |

Alias-specifikt genereret adgangskode. |

Vigtige bemærkninger:

- Hver Påmindelser-liste er en separat kalender - Når du opretter en ny liste i Apple Påmindelser, oprettes der en ny kalender på CalDAV-serveren

- Thunderbird-brugere - Du skal manuelt abonnere på hver kalender/liste, du ønsker at synkronisere, eller bruge kalenderens hjem-URL:

https://caldav.forwardemail.net/dav/your-email@domain.com/ - Apple-brugere - Kalenderopdagelse sker automatisk, så alle dine kalendere og lister vises i Kalender.app og Påmindelser.app

- Forenede kalendere - Alle kalendere understøtter både begivenheder og opgaver, hvilket giver dig fleksibilitet i, hvordan du organiserer dine data

Understøtter I kontakter (CardDAV)

Ja, fra den 12. juni 2025 har vi tilføjet denne funktion. Vores server er carddav.forwardemail.net og overvåges også på vores statusside.

Den understøtter både IPv4 og IPv6 og er tilgængelig over port 443 (HTTPS).

| Login | Eksempel | Beskrivelse |

|---|---|---|

| Brugernavn | user@sample.g0v.tw |

E-mailadresse på et alias, der findes for domænet under Min konto Domæner. |

| Adgangskode | ************************ |

Alias-specifik genereret adgangskode. |

For at bruge kontaktunderstøttelse skal brugeren være e-mailadressen på et alias, der findes for domænet under Min konto Domæner – og adgangskoden skal være en alias-specifik genereret adgangskode.

Understøtter I afsendelse af e-mail med SMTP

Ja, fra maj 2023 understøtter vi afsendelse af e-mail med SMTP som et tillæg for alle betalende brugere.

-

Gå til Min konto Domæner Indstillinger Udgående SMTP-konfiguration og følg opsætningsinstruktionerne

-

Opret et nyt alias for dit domæne under Min konto Domæner Aliaser (f.eks.

hello@sample.g0v.tw) -

Klik på Generer adgangskode ved siden af det nyligt oprettede alias. Kopiér til dit udklipsholder og gem sikkert den viste genererede adgangskode.

-