Najczęściej Zadawane Pytania

Szybki start

Aby rozpocząć korzystanie z Forward Email:

-

Utwórz konto na forwardemail.net/register

-

Dodaj i zweryfikuj swoją domenę w Moje konto → Domeny

-

Dodaj i skonfiguruj aliasy/skrzynki e-mail w Moje konto → Domeny → Aliasy

-

Przetestuj konfigurację wysyłając e-mail na jeden z nowych aliasów

Tip

Zmiany DNS mogą propagować się globalnie do 24-48 godzin, choć często zaczynają działać znacznie szybciej.

Wprowadzenie

Czym jest Forward Email

Note

Forward Email jest idealny dla osób prywatnych, małych firm i programistów, którzy chcą profesjonalnych adresów e-mail bez kosztów i utrzymania pełnego hostingu poczty.

Forward Email to pełnoprawny dostawca usług e-mail oraz dostawca hostingu e-mail dla niestandardowych nazw domen.

To jedyna darmowa i otwartoźródłowa usługa, która pozwala korzystać z adresów e-mail na własnej domenie bez skomplikowanej konfiguracji i utrzymania własnego serwera pocztowego.

Nasza usługa przekierowuje e-maile wysłane na Twoją niestandardową domenę do Twojego istniejącego konta e-mail – a nawet możesz używać nas jako dedykowanego dostawcy hostingu e-mail.

Kluczowe cechy Forward Email:

- E-mail na własnej domenie: Korzystaj z profesjonalnych adresów e-mail z własną nazwą domeny

- Darmowy plan: Podstawowe przekierowywanie e-maili bez opłat

- Zwiększona prywatność: Nie czytamy Twoich e-maili ani nie sprzedajemy Twoich danych

- Open Source: Cały nasz kod jest dostępny na GitHub

- Wsparcie SMTP, IMAP i POP3: Pełne możliwości wysyłania i odbierania e-maili

- Szyfrowanie end-to-end: Obsługa OpenPGP/MIME

- Własne aliasy catch-all: Twórz nieograniczoną liczbę aliasów e-mail

Możesz porównać nas z ponad 56 innymi dostawcami usług e-mail na naszej stronie porównawczej usług e-mail.

Tip

Dowiedz się więcej o Forward Email, czytając nasz darmowy Technical Whitepaper

Kto korzysta z Forward Email

Świadczymy hosting i przekierowywanie e-maili dla ponad 500 000 domen oraz następujących znanych użytkowników:

| Klient | Studium przypadku |

|---|---|

| U.S. Naval Academy | 📄 Studium przypadku |

| Canonical | 📄 Studium przypadku |

| Netflix Games | |

| The Linux Foundation | 📄 Studium przypadku |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Studium przypadku |

| LineageOS | |

| Ubuntu | 📄 Studium przypadku |

| Kubuntu | 📄 Studium przypadku |

| Lubuntu | 📄 Studium przypadku |

| The University of Cambridge | 📄 Studium przypadku |

| The University of Maryland | 📄 Studium przypadku |

| The University of Washington | 📄 Studium przypadku |

| Tufts University | 📄 Studium przypadku |

| Swarthmore College | 📄 Studium przypadku |

| Government of South Australia | |

| Government of Dominican Republic | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 Studium przypadku |

| David Heinemeier Hansson (Ruby on Rails) |

Jaka jest historia Forward Email

Więcej o Forward Email możesz dowiedzieć się na naszej stronie O nas.

Jak szybka jest ta usługa

Note

Nasz system jest zaprojektowany pod kątem szybkości i niezawodności, z wieloma redundantnymi serwerami, aby zapewnić szybkie dostarczanie Twoich wiadomości.

Forward Email dostarcza wiadomości z minimalnym opóźnieniem, zazwyczaj w ciągu kilku sekund od otrzymania.

Metryki wydajności:

- Średni czas dostarczenia: Mniej niż 5-10 sekund od otrzymania do przekazania (zobacz naszą stronę monitoringu Time to Inbox "TTI")

- Dostępność: Ponad 99,9% czasu działania usługi

- Globalna infrastruktura: Serwery strategicznie rozmieszczone dla optymalnego routingu

- Automatyczne skalowanie: Nasz system skaluję się w okresach wzmożonego ruchu e-mailowego

Działamy w czasie rzeczywistym, w przeciwieństwie do innych dostawców, którzy polegają na opóźnionych kolejkach.

Nie zapisujemy na dysku ani nie przechowujemy logów – z wyjątkiem błędów oraz wychodzącego SMTP (zobacz naszą Politykę prywatności).

Wszystko odbywa się w pamięci operacyjnej, a nasz kod źródłowy jest na GitHub.

Klienci poczty

Thunderbird

- Utwórz nowy alias i wygeneruj hasło w panelu Forward Email

- Otwórz Thunderbird i przejdź do Edycja → Ustawienia kont → Akcje konta → Dodaj konto pocztowe

- Wprowadź swoje imię, adres Forward Email oraz hasło

- Kliknij Konfiguruj ręcznie i wpisz:

- Przychodzące: IMAP,

imap.forwardemail.net, port 993, SSL/TLS - Wychodzące: SMTP,

smtp.forwardemail.net, port 465, SSL/TLS (zalecane; port 587 z STARTTLS jest również obsługiwany)

- Przychodzące: IMAP,

- Kliknij Gotowe

Microsoft Outlook

- Utwórz nowy alias i wygeneruj hasło w panelu Forward Email

- Przejdź do Plik → Dodaj konto

- Wprowadź swój adres Forward Email i kliknij Połącz

- Wybierz Opcje zaawansowane i zaznacz Pozwól mi skonfigurować konto ręcznie

- Wybierz IMAP i wpisz:

- Przychodzące:

imap.forwardemail.net, port 993, SSL - Wychodzące:

smtp.forwardemail.net, port 465, SSL/TLS (zalecane; port 587 z STARTTLS jest również obsługiwany) - Nazwa użytkownika: Twój pełny adres e-mail

- Hasło: Twoje wygenerowane hasło

- Przychodzące:

- Kliknij Połącz

Apple Mail

- Utwórz nowy alias i wygeneruj hasło w panelu Forward Email

- Przejdź do Poczta → Preferencje → Konta → +

- Wybierz Inne konto pocztowe

- Wprowadź swoje imię, adres Forward Email oraz hasło

- W ustawieniach serwera wpisz:

- Przychodzące:

imap.forwardemail.net - Wychodzące:

smtp.forwardemail.net - Nazwa użytkownika: Twój pełny adres e-mail

- Hasło: Twoje wygenerowane hasło

- Przychodzące:

- Kliknij Zaloguj się

eM Client

- Utwórz nowy alias i wygeneruj hasło w panelu Forward Email

- Otwórz eM Client i przejdź do Menu → Konta → + Dodaj konto

- Kliknij na Poczta, a następnie wybierz Inne

- Wprowadź swój adres Forward Email i kliknij Dalej

- Wprowadź następujące ustawienia serwera:

- Serwer przychodzący:

imap.forwardemail.net - Serwer wychodzący:

smtp.forwardemail.net

- Serwer przychodzący:

- Wprowadź swój pełny adres e-mail jako Nazwa użytkownika oraz wygenerowane hasło jako Hasło dla obu serwerów.

- eM Client przetestuje połączenie. Po pomyślnym teście kliknij Dalej.

- Wprowadź swoje imię i wybierz nazwę konta.

- Kliknij Zakończ.

Urządzenia mobilne

Dla iOS:

- Przejdź do Ustawienia → Poczta → Konta → Dodaj konto → Inne

- Stuknij Dodaj konto pocztowe i wprowadź swoje dane

- W ustawieniach serwera użyj tych samych ustawień IMAP i SMTP co powyżej

Dla Androida:

- Przejdź do Ustawienia → Konta → Dodaj konto → Osobiste (IMAP)

- Wprowadź swój adres Forward Email i hasło

- W ustawieniach serwera użyj tych samych ustawień IMAP i SMTP co powyżej

Konfiguracja Sendmail SMTP Relay

Możesz skonfigurować Sendmail do przekazywania wiadomości przez serwery SMTP Forward Email. Jest to powszechna konfiguracja dla systemów legacy lub aplikacji korzystających z Sendmail.

Konfiguracja

-

Edytuj plik

sendmail.mc, zazwyczaj znajdujący się w/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Dodaj następujące linie, aby zdefiniować smart host i uwierzytelnianie:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Utwórz plik uwierzytelniania

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Dodaj swoje dane uwierzytelniające Forward Email do pliku

authinfo:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Wygeneruj bazę danych uwierzytelniania i zabezpiecz pliki:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Odbuduj konfigurację Sendmail i zrestartuj usługę:

sudo make -C /etc/mail sudo systemctl restart sendmail

Testowanie

Wyślij testowy e-mail, aby zweryfikować konfigurację:

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@sample.g0v.tw

Konfiguracja Exim4 SMTP Relay

Exim4 to popularny MTA na systemach opartych na Debianie. Możesz go skonfigurować do używania Forward Email jako smarthosta.

Konfiguracja

-

Uruchom narzędzie konfiguracyjne Exim4:

sudo dpkg-reconfigure exim4-config -

Wybierz następujące opcje:

- Ogólny typ konfiguracji poczty: poczta wysyłana przez smarthost; odbierana przez SMTP lub fetchmail

- Nazwa systemowa poczty: your.hostname

- Adresy IP do nasłuchiwania na przychodzące połączenia SMTP: 127.0.0.1 ; ::1

- Inne miejsca docelowe, dla których akceptowana jest poczta: (pozostaw puste)

- Domeny, dla których ma być przekazywana poczta: (pozostaw puste)

- Adres IP lub nazwa hosta wychodzącego smarthosta: smtp.forwardemail.net::465

- Ukryć lokalną nazwę poczty w wychodzącej poczcie? Nie

- Minimalizować liczbę zapytań DNS (Dial-on-Demand)? Nie

- Metoda dostarczania lokalnej poczty: format Mbox w /var/mail/

- Podzielić konfigurację na małe pliki? Nie

-

Edytuj plik

passwd.client, aby dodać swoje dane uwierzytelniające:sudo nano /etc/exim4/passwd.client -

Dodaj następującą linię:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Zaktualizuj konfigurację i zrestartuj Exim4:

sudo update-exim4.conf sudo systemctl restart exim4

Testowanie

Wyślij testowy e-mail:

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@sample.g0v.tw

Konfiguracja klienta SMTP msmtp

msmtp to lekki klient SMTP, który jest przydatny do wysyłania e-maili ze skryptów lub aplikacji wiersza poleceń.

Konfiguracja

-

Utwórz lub edytuj plik konfiguracyjny msmtp w

~/.msmtprc:nano ~/.msmtprc -

Dodaj następującą konfigurację:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Ustaw odpowiednie uprawnienia dla pliku konfiguracyjnego:

chmod 600 ~/.msmtprc

Testowanie

Wyślij testowy e-mail:

echo "This is a test email from msmtp" | msmtp -a default recipient@sample.g0v.tw

Klienci poczty wiersza poleceń

Popularnych klientów poczty wiersza poleceń, takich jak Mutt, NeoMutt i Alpine, można skonfigurować do korzystania z serwerów SMTP Forward Email do wysyłania poczty. Konfiguracja będzie podobna do ustawień msmtp, gdzie podajesz dane serwera SMTP oraz swoje dane uwierzytelniające w odpowiednich plikach konfiguracyjnych (.muttrc, .neomuttrc lub .pinerc).

Konfiguracja poczty w Windows

Dla użytkowników Windows można skonfigurować popularnych klientów poczty, takich jak Microsoft Outlook i eM Client, używając ustawień IMAP i SMTP podanych w Twoim koncie Forward Email. Do użytku w wierszu poleceń lub skryptach można użyć cmdletu PowerShell Send-MailMessage (choć jest on uważany za przestarzały) lub lekkiego narzędzia SMTP relay, takiego jak E-MailRelay.

Konfiguracja relaya SMTP Postfix

Możesz skonfigurować Postfix do przekazywania wiadomości e-mail przez serwery SMTP Forward Email. Jest to przydatne dla aplikacji serwerowych, które muszą wysyłać e-maile.

Instalacja

- Zainstaluj Postfix na swoim serwerze:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Podczas instalacji wybierz "Internet Site" jako typ konfiguracji.

Konfiguracja

- Edytuj główny plik konfiguracyjny Postfix:

sudo nano /etc/postfix/main.cf

- Dodaj lub zmodyfikuj następujące ustawienia:

# Konfiguracja relaya SMTP

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Utwórz plik z hasłem SASL:

sudo nano /etc/postfix/sasl_passwd

- Dodaj swoje dane uwierzytelniające Forward Email:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Zabezpiecz i zahashuj plik z hasłem:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Uruchom ponownie Postfix:

sudo systemctl restart postfix

Testowanie

Przetestuj konfigurację, wysyłając testowy e-mail:

echo "Test email body" | mail -s "Test Subject" recipient@sample.g0v.tw

Jak wysyłać pocztę jako za pomocą Gmail

-

Przejdź do Moje konto Domeny Ustawienia Konfiguracja SMTP wychodzącego i postępuj zgodnie z instrukcjami konfiguracji

-

Utwórz nowy alias dla swojej domeny w sekcji Moje konto Domeny Aliasy (np.

hello@sample.g0v.tw) -

Kliknij na Wygeneruj hasło obok nowo utworzonego aliasu. Skopiuj do schowka i bezpiecznie przechowuj wygenerowane hasło wyświetlone na ekranie.

-

Przejdź do Gmail i w sekcji Ustawienia Konta i import Wyślij pocztę jako, kliknij "Dodaj inny adres e-mail"

-

Gdy pojawi się pole "Nazwa", wpisz nazwę, która ma być widoczna jako nadawca (np. "Linus Torvalds").

-

Gdy pojawi się pole "Adres e-mail", wpisz pełny adres e-mail aliasu, który utworzyłeś w sekcji Moje konto Domeny Aliasy (np.

hello@sample.g0v.tw) -

Odznacz opcję "Traktuj jako alias"

-

Kliknij "Następny krok", aby kontynuować

-

Gdy pojawi się pole "Serwer SMTP", wpisz

smtp.forwardemail.neti zmień port na465 -

Gdy pojawi się pole "Nazwa użytkownika", wpisz pełny adres e-mail aliasu, który utworzyłeś w sekcji Moje konto Domeny Aliasy (np.

hello@sample.g0v.tw) -

Gdy pojawi się pole "Hasło", wklej hasło z Wygeneruj hasło z kroku 3 powyżej

-

Wybierz opcję "Bezpieczne połączenie za pomocą SSL"

-

Kliknij "Dodaj konto", aby kontynuować

-

Otwórz nową kartę w Gmail i poczekaj na przyjście wiadomości weryfikacyjnej (otrzymasz kod weryfikacyjny potwierdzający, że jesteś właścicielem adresu e-mail, z którego próbujesz "Wysyłać pocztę jako")

-

Gdy wiadomość przyjdzie, skopiuj i wklej kod weryfikacyjny w polu, które pojawiło się w poprzednim kroku

-

Gdy to zrobisz, wróć do wiadomości e-mail i kliknij link, aby „potwierdzić żądanie”. Najprawdopodobniej będziesz musiał wykonać ten krok oraz poprzedni, aby e-mail został poprawnie skonfigurowany.

Czym jest przewodnik legacy free dla Send Mail As przy użyciu Gmaila

-

Musisz mieć włączoną Dwuskładnikową weryfikację Gmaila, aby to działało. Odwiedź https://www.google.com/landing/2step/, jeśli nie masz jej włączonej.

-

Gdy Dwuskładnikowa weryfikacja jest włączona (lub jeśli już była włączona), odwiedź https://myaccount.google.com/apppasswords.

-

Gdy zostaniesz poproszony o „Wybierz aplikację i urządzenie, dla którego chcesz wygenerować hasło aplikacji”:

- Wybierz „Mail” z rozwijanego menu „Wybierz aplikację”

- Wybierz „Inne” z rozwijanego menu „Wybierz urządzenie”

- Gdy pojawi się pole tekstowe, wpisz adres e-mail swojej niestandardowej domeny, z której przekierowujesz (np.

hello@sample.g0v.tw- pomoże Ci to śledzić, jeśli używasz tej usługi dla wielu kont)

-

Skopiuj automatycznie wygenerowane hasło do schowka

Ważne: Jeśli korzystasz z G Suite, odwiedź panel administratora Aplikacje G Suite Ustawienia Gmaila Ustawienia i upewnij się, że zaznaczono „Zezwalaj użytkownikom na wysyłanie poczty przez zewnętrzny serwer SMTP...”. Zmiana ta wymaga kilku minut na aktywację, więc prosimy o cierpliwość. -

Przejdź do Gmail i w sekcji Ustawienia Konta i import Wyślij pocztę jako kliknij „Dodaj inny adres e-mail”

-

Gdy zostaniesz poproszony o „Imię”, wpisz nazwę, która ma być widoczna jako nadawca (np. „Linus Torvalds”)

-

Gdy zostaniesz poproszony o „Adres e-mail”, wpisz adres e-mail z niestandardowej domeny, którego użyłeś powyżej (np.

hello@sample.g0v.tw) -

Odznacz "Treat as an alias"

-

Kliknij "Next Step", aby kontynuować

-

Gdy pojawi się prośba o "SMTP Server", wpisz

smtp.gmail.comi pozostaw port jako587 -

Gdy pojawi się prośba o "Username", wpisz część swojego adresu Gmail bez części gmail.com (np. tylko "user", jeśli mój e-mail to user@gmail.com)

Ważne: Jeśli pole "Username" zostanie wypełnione automatycznie, to będziesz musiał to zmienić na część nazwy użytkownika swojego adresu Gmail. -

Gdy pojawi się prośba o "Password", wklej ze schowka hasło, które wygenerowałeś w kroku 2 powyżej

-

Pozostaw zaznaczone pole wyboru "Secured connection using TLS"

-

Kliknij "Add Account", aby kontynuować

-

Otwórz nową kartę w Gmail i poczekaj na przyjście wiadomości weryfikacyjnej (otrzymasz kod weryfikacyjny potwierdzający, że jesteś właścicielem adresu e-mail, z którego próbujesz "Wysyłać jako")

-

Gdy wiadomość przyjdzie, skopiuj i wklej kod weryfikacyjny w oknie, które pojawiło się w poprzednim kroku

-

Po wykonaniu tego wróć do e-maila i kliknij link, aby "potwierdzić żądanie". Najprawdopodobniej będziesz musiał wykonać ten krok oraz poprzedni, aby e-mail został poprawnie skonfigurowany.

Zaawansowana konfiguracja trasowania Gmail

Jeśli chcesz skonfigurować zaawansowane trasowanie w Gmail, tak aby aliasy, które nie odpowiadają skrzynce pocztowej, były przekierowywane do serwerów pocztowych Forward Email, wykonaj następujące kroki:

- Zaloguj się do konsoli administratora Google pod adresem admin.google.com

- Przejdź do Apps → Google Workspace → Gmail → Routing

- Kliknij Add Route i skonfiguruj następujące ustawienia:

Ustawienia pojedynczego odbiorcy:

- Wybierz "Change envelope recipient" i wpisz swój główny adres Gmail

- Zaznacz "Add X-Gm-Original-To header with original recipient"

Wzorce odbiorcy koperty:

- Dodaj wzorzec, który pasuje do wszystkich nieistniejących skrzynek pocztowych (np.

.*@yourdomain.com)

Ustawienia serwera pocztowego:

- Wybierz "Route to host" i wpisz

mx1.forwardemail.netjako serwer podstawowy - Dodaj

mx2.forwardemail.netjako serwer zapasowy - Ustaw port na 25

- Wybierz "Require TLS" dla bezpieczeństwa

- Kliknij Save, aby utworzyć trasę

Zaawansowana konfiguracja trasowania Outlook

Dla użytkowników Microsoft 365 (dawniej Office 365), którzy chcą skonfigurować zaawansowane trasowanie, tak aby aliasy, które nie odpowiadają skrzynce pocztowej, były przekierowywane do serwerów pocztowych Forward Email:

- Zaloguj się do centrum administracyjnego Microsoft 365 pod adresem admin.microsoft.com

- Przejdź do Exchange → Mail flow → Rules

- Kliknij Add a rule i wybierz Create a new rule

- Nazwij swoją regułę (np. "Forward non-existent mailboxes to Forward Email")

- W sekcji Apply this rule if wybierz:

- "The recipient address matches..."

- Wpisz wzorzec pasujący do wszystkich adresów w Twojej domenie (np.

*@yourdomain.com)

- W sekcji Do the following wybierz:

- "Redirect the message to..."

- Wybierz "The following mail server"

- Wpisz

mx1.forwardemail.neti port 25 - Dodaj

mx2.forwardemail.netjako serwer zapasowy

- W sekcji Except if wybierz:

- "The recipient is..."

- Dodaj wszystkie istniejące skrzynki pocztowe, które nie powinny być przekierowywane

- Ustaw priorytet reguły, aby działała po innych regułach przepływu poczty

- Kliknij Save, aby aktywować regułę

Rozwiązywanie problemów

Dlaczego nie otrzymuję moich testowych e-maili

Jeśli wysyłasz testowy e-mail do siebie, może on nie pojawić się w Twojej skrzynce odbiorczej, ponieważ ma ten sam nagłówek "Message-ID".

Jest to powszechnie znany problem, który dotyczy także usług takich jak Gmail. Oto oficjalna odpowiedź Gmail dotycząca tego problemu.

Jeśli nadal masz problemy, najprawdopodobniej jest to kwestia propagacji DNS. Będziesz musiał poczekać trochę dłużej i spróbować ponownie (lub spróbować ustawić niższą wartość TTL dla swoich rekordów TXT).

Nadal masz problemy? Prosimy skontaktuj się z nami, abyśmy mogli pomóc w zbadaniu problemu i znalezieniu szybkiego rozwiązania.

Jak skonfigurować klienta poczty e-mail do pracy z Forward Email

| Typ | Nazwa hosta | Protokół | Porty |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Preferowane | 993 i 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Zalecane | 465 i 2465 dla SSL/TLS (zalecane) lub 587, 2587, 2525 oraz 25 dla STARTTLS |

Dlaczego moje e-maile trafiają do folderów Spam i Niechciane oraz jak mogę sprawdzić reputację mojej domeny

Ta sekcja przeprowadzi Cię przez sytuację, gdy Twoja poczta wychodząca korzysta z naszych serwerów SMTP (np. smtp.forwardemail.net) (lub jest przekazywana przez mx1.forwardemail.net lub mx2.forwardemail.net) i trafia do folderu Spam lub Niechciane u odbiorców.

Regularnie monitorujemy nasze adresy IP względem wszystkich renomowanych list DNS denylists, dlatego najprawdopodobniej jest to problem specyficzny dla reputacji domeny.

E-maile mogą trafiać do folderów spam z kilku powodów:

-

Brak uwierzytelnienia: Skonfiguruj rekordy SPF, DKIM oraz DMARC.

-

Reputacja domeny: Nowe domeny często mają neutralną reputację, dopóki nie zbudują historii wysyłkowej.

-

Wyzwalacze treści: Niektóre słowa lub frazy mogą uruchamiać filtry antyspamowe.

-

Wzorce wysyłki: Nagłe zwiększenie ilości wysyłanych e-maili może wyglądać podejrzanie.

Możesz spróbować użyć jednego lub więcej z tych narzędzi, aby sprawdzić reputację i kategoryzację swojej domeny:

Narzędzia do sprawdzania reputacji i list blokujących

Formularze zgłoszeń usunięcia IP według dostawcy

Jeśli Twój adres IP został zablokowany przez konkretnego dostawcę poczty, użyj odpowiedniego formularza usunięcia lub kontaktu poniżej:

| Dostawca | Formularz usunięcia / Kontakt | Uwagi |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Formularz kontaktowy dla nadawców masowych |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Portal do usuwania IP Office 365 |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple korzysta z Proofpoint dla reputacji IP |

| Proofpoint | https://ipcheck.proofpoint.com/ | Sprawdzenie i usuwanie IP w Proofpoint |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Sprawdzenie i usuwanie reputacji Barracuda |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Żądanie resetu Cloudmark CSI |

| GoDaddy/SecureServer | https://unblock.secureserver.net | Formularz odblokowania IP GoDaddy |

| Comcast/Xfinity | https://spa.xfinity.com/report | Żądanie usunięcia IP Comcast |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Kontakt z pomocą Spectrum w celu usunięcia |

| AT&T | abuse_rbl@abuse-att.net |

E-mail do zgłoszenia usunięcia |

| Cox Communications | unblock.request@cox.net |

E-mail do zgłoszenia usunięcia |

| CenturyLink/Lumen | abuse@centurylink.com |

Korzysta z Cloudfilter |

| Windstream | abuse@windstream.net |

E-mail do zgłoszenia usunięcia |

| t-online.de (Niemcy) | tobr@rx.t-online.de |

E-mail do zgłoszenia usunięcia |

| Orange France | https://postmaster.orange.fr/ | Formularz kontaktowy lub e-mail abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | Formularz kontaktowy GMX |

| Mail.ru | https://postmaster.mail.ru/ | Portal postmaster Mail.ru |

| Yandex | https://postmaster.yandex.ru/ | Portal postmaster Yandex |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | Wniosek o whitelistę QQ Mail (chiński) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Portal postmaster Netease |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Kontakt przez konsolę Alibaba Cloud |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | Konsola AWS SES > Usuwanie z list blokujących |

| SendGrid | https://support.sendgrid.com/ | Kontakt z pomocą SendGrid |

| Mimecast | https://community.mimecast.com/ | Korzysta z zewnętrznych RBL - kontaktuj się z konkretnym RBL |

| Fastmail | https://www.fastmail.com/support/ | Kontakt z pomocą Fastmail |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Kontakt z pomocą Zoho |

| ProtonMail | https://proton.me/support/contact | Kontakt z pomocą Proton |

| Tutanota | https://tutanota.com/support | Kontakt z pomocą Tutanota |

| Hushmail | https://www.hushmail.com/support/ | Kontakt z pomocą Hushmail |

| Mailbox.org | https://mailbox.org/en/support | Kontakt z pomocą Mailbox.org |

| Posteo | https://posteo.de/en/site/contact | Kontakt z pomocą Posteo |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Kontakt z pomocą DuckDuckGo |

| Sonic.net | https://www.sonic.com/support | Kontakt z pomocą Sonic |

| Telus | https://www.telus.com/en/support | Kontakt z pomocą Telus |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Kontakt z pomocą Vodafone |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Kontakt z pomocą Spark NZ |

| UOL/BOL (Brazylia) | https://ajuda.uol.com.br/ | Kontakt z pomocą UOL (portugalski) |

| Libero (Włochy) | https://aiuto.libero.it/ | Kontakt z pomocą Libero (włoski) |

| Telenet (Belgia) | https://www2.telenet.be/en/support/ | Kontakt z pomocą Telenet |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Kontakt z pomocą biznesowym Facebooka |

| https://www.linkedin.com/help/linkedin | Kontakt z pomocą LinkedIn | |

| Groups.io | https://groups.io/helpcenter | Kontakt z pomocą Groups.io |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Narzędzie nadawcy Vade Secure |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Kontakt z pomocą Cloudflare |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Kontakt z pomocą Hornetsecurity |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Kontakt przez dostawcę hostingu |

| Mail2World | https://www.mail2world.com/support/ | Kontakt z pomocą Mail2World |

Tip

Zacznij od niskiej liczby wysokiej jakości e-maili, aby zbudować pozytywną reputację przed wysyłką większych ilości.

Important

Jeśli Twoja domena znajduje się na czarnej liście, każda lista ma własny proces usuwania. Sprawdź ich strony internetowe, aby uzyskać instrukcje.

Tip

Jeśli potrzebujesz dodatkowej pomocy lub zauważysz, że jesteśmy błędnie oznaczeni jako spam przez konkretnego dostawcę usług e-mail, prosimy skontaktuj się z nami.

Co powinienem zrobić, jeśli otrzymuję spam

Powinieneś wypisać się z listy mailingowej (jeśli to możliwe) i zablokować nadawcę.

Prosimy nie zgłaszać wiadomości jako spam, lecz przekazać ją do naszego ręcznie moderowanego i skoncentrowanego na prywatności systemu zapobiegania nadużyciom.

Adres e-mail, na który należy przesyłać spam, to: abuse@forwardemail.net

Dlaczego moje testowe e-maile wysłane do mnie w Gmailu są oznaczane jako "podejrzane"

Jeśli widzisz ten komunikat o błędzie w Gmailu, gdy wysyłasz test do siebie lub gdy osoba, z którą korespondujesz za pomocą aliasu, widzi od Ciebie e-mail po raz pierwszy, to proszę się nie martwić – jest to wbudowana funkcja bezpieczeństwa Gmaila.

Możesz po prostu kliknąć "Wygląda na bezpieczne". Na przykład, jeśli wyślesz wiadomość testową korzystając z funkcji wysyłania jako (do kogoś innego), ta osoba nie zobaczy tego komunikatu.

Jeśli jednak zobaczy, to dlatego, że zwykle widziała Twoje e-maile pochodzące z john@gmail.com zamiast john@customdomain.com (to tylko przykład). Gmail ostrzega użytkowników, aby upewnić się, że wszystko jest bezpieczne, nie ma obejścia tego.

Czy mogę usunąć via forwardemail dot net w Gmailu

Ten temat dotyczy powszechnie znanego problemu w Gmailu, gdzie obok nazwy nadawcy pojawiają się dodatkowe informacje.

Od maja 2023 roku wspieramy wysyłanie e-maili przez SMTP jako dodatek dla wszystkich płatnych użytkowników – co oznacza, że możesz usunąć via forwardemail dot net w Gmailu.

Zwróć uwagę, że ten temat FAQ jest specyficzny dla osób korzystających z funkcji Jak wysyłać pocztę jako w Gmailu.

Proszę zobacz sekcję Czy wspieracie wysyłanie e-maili przez SMTP dla instrukcji konfiguracji.

Zarządzanie danymi

Gdzie znajdują się Wasze serwery

Tip

Wkrótce możemy ogłosić lokalizację naszego centrum danych w UE, hostowanego pod adresem forwardemail.eu. Subskrybuj dyskusję na https://github.com/orgs/forwardemail/discussions/336, aby otrzymywać aktualizacje.

Nasze serwery znajdują się głównie w Denver, Kolorado – zobacz https://forwardemail.net/ips dla pełnej listy adresów IP.

Możesz dowiedzieć się o naszych podwykonawcach na stronach RODO, DPA oraz Prywatność.

Jak wyeksportować i wykonać kopię zapasową mojej skrzynki pocztowej

W każdej chwili możesz wyeksportować swoje skrzynki pocztowe w formatach EML, Mbox lub zaszyfrowanym formacie SQLite.

Przejdź do Moje konto Domeny Aliasy Pobierz kopię zapasową i wybierz preferowany format eksportu.

Po zakończeniu otrzymasz link do pobrania eksportu na swój e-mail.

Zwróć uwagę, że link do pobrania eksportu wygasa po 4 godzinach ze względów bezpieczeństwa.

Jeśli potrzebujesz przejrzeć wyeksportowane formaty EML lub Mbox, te narzędzia open-source mogą być przydatne:

| Nazwa | Format | Platforma | GitHub URL |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Wszystkie | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Wszystkie | https://github.com/s0ph1e/eml-reader |

| Additionally if you need to convert a Mbox file to EML file, then you can use https://github.com/noelmartinon/mboxzilla. |

Jak zaimportować i przenieść moją istniejącą skrzynkę pocztową

Możesz łatwo zaimportować swoją pocztę do Forward Email (np. używając Thunderbird) korzystając z poniższych instrukcji:

-

Eksportuj swoją pocztę od obecnego dostawcy:

Dostawca poczty Format eksportu Instrukcje eksportu Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Wskazówka: Jeśli używasz Outlooka (format eksportu PST), możesz po prostu postępować zgodnie z instrukcjami w sekcji "Inne" poniżej. Jednakże podaliśmy poniżej linki do konwersji PST na format MBOX/EML w zależności od systemu operacyjnego:- Zinkuba dla Windows (GitHub)

- readpst dla Windows cygwin – (np.

readpst -u -o $OUT_DIR $IN_DIRzamieniając$OUT_DIRi$IN_DIRna ścieżki katalogu wyjściowego i wejściowego odpowiednio). - readpst dla Ubuntu/Linux – (np.

sudo apt-get install readpsta następniereadpst -u -o $OUT_DIR $IN_DIR, zamieniając$OUT_DIRi$IN_DIRna ścieżki katalogu wyjściowego i wejściowego odpowiednio). - readpst dla macOS (przez brew) – (np.

brew install libpsta następniereadpst -u -o $OUT_DIR $IN_DIR, zamieniając$OUT_DIRi$IN_DIRna ścieżki katalogu wyjściowego i wejściowego odpowiednio). - PST Converter dla Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Inne Użyj Thunderbird Skonfiguruj swoje istniejące konto e-mail w Thunderbird, a następnie użyj wtyczki ImportExportTools NG, aby eksportować i importować swoją pocztę. Możesz także po prostu kopiować/wklejać lub przeciągać upuszczać wiadomości między kontami. -

Pobierz, zainstaluj i otwórz Thunderbird.

-

Utwórz nowe konto, używając pełnego adresu e-mail swojego aliasu (np.

you@yourdomain.com) oraz wygenerowanego hasła. Jeśli nie masz jeszcze wygenerowanego hasła, to zapoznaj się z naszymi instrukcjami konfiguracji. -

Pobierz i zainstaluj wtyczkę ImportExportTools NG do Thunderbirda.

-

Utwórz nowy lokalny folder w Thunderbirdzie, a następnie kliknij go prawym przyciskiem myszy → wybierz opcję

ImportExportTools NG→ wybierzImport mbox file(dla formatu eksportu MBOX) – lub –Import messages/Import all messages from a directory(dla formatu eksportu EML). -

Przeciągnij i upuść wiadomości z lokalnego folderu do nowego (lub istniejącego) folderu IMAP w Thunderbirdzie, do którego chcesz przesłać wiadomości w pamięci IMAP w naszej usłudze. Zapewni to ich kopię zapasową online w naszym zaszyfrowanym magazynie SQLite.

Wskazówka: Jeśli masz wątpliwości, jak importować do Thunderbirda, możesz zapoznać się z oficjalnymi instrukcjami na https://kb.mozillazine.org/Importing_folders oraz https://github.com/thunderbird/import-export-tools-ng/wiki.

Jak korzystać z własnej pamięci zgodnej z S3 do kopii zapasowych

Użytkownicy planów płatnych mogą skonfigurować własnego dostawcę pamięci zgodnej z S3 na poziomie domeny dla kopii zapasowych IMAP/SQLite. Oznacza to, że zaszyfrowane kopie zapasowe skrzynki pocztowej mogą być przechowywane na Twojej własnej infrastrukturze zamiast (lub oprócz) naszej domyślnej pamięci.

Obsługiwani dostawcy to m.in. Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces oraz każda inna usługa zgodna z S3.

Konfiguracja

- Utwórz prywatny bucket u swojego dostawcy zgodnego z S3. Bucket nie może być publicznie dostępny.

- Utwórz dane dostępowe (access key ID oraz secret access key) z uprawnieniami do odczytu i zapisu w bucketcie.

- Przejdź do Moje konto Domeny Zaawansowane ustawienia Własna pamięć zgodna z S3.

- Zaznacz "Włącz własną pamięć zgodną z S3" i wypełnij adres endpoint, access key ID, secret access key, region oraz nazwę bucketu.

- Kliknij "Testuj połączenie", aby zweryfikować dane dostępowe, dostęp do bucketu oraz uprawnienia do zapisu.

- Kliknij "Zapisz", aby zastosować ustawienia.

Jak działają kopie zapasowe

Kopie zapasowe są uruchamiane automatycznie dla każdego podłączonego aliasu IMAP. Serwer IMAP sprawdza wszystkie aktywne połączenia co godzinę i uruchamia kopię zapasową dla każdego podłączonego aliasu. Mechanizm blokady oparty na Redis zapobiega uruchamianiu duplikatów kopii zapasowych w odstępie krótszym niż 30 minut, a faktyczna kopia zapasowa jest pomijana, jeśli pomyślna kopia została już wykonana w ciągu ostatnich 24 godzin (chyba że kopia została wyraźnie zażądana przez użytkownika do pobrania). Kopie zapasowe można również wywołać ręcznie, klikając "Download Backup" dla dowolnego aliasu na pulpicie nawigacyjnym. Ręczne kopie zapasowe zawsze są wykonywane niezależnie od 24-godzinnego okna czasowego.

Proces tworzenia kopii zapasowej przebiega następująco:

- Baza danych SQLite jest kopiowana za pomocą

VACUUM INTO, co tworzy spójny zrzut bez przerywania aktywnych połączeń i zachowuje szyfrowanie bazy danych. - Plik kopii zapasowej jest weryfikowany poprzez jego otwarcie, aby potwierdzić, że szyfrowanie jest nadal ważne.

- Obliczany jest skrót SHA-256 i porównywany z istniejącą kopią zapasową w magazynie. Jeśli skróty się zgadzają, przesyłanie jest pomijane (brak zmian od ostatniej kopii zapasowej).

- Kopia zapasowa jest przesyłana do S3 za pomocą przesyłania wieloczęściowego przez bibliotekę @aws-sdk/lib-storage.

- Generowany jest podpisany URL do pobrania (ważny przez 4 godziny), który jest wysyłany e-mailem do użytkownika.

Formaty kopii zapasowych

Obsługiwane są trzy formaty kopii zapasowych:

| Format | Rozszerzenie | Opis |

|---|---|---|

sqlite |

.sqlite |

Surowy zaszyfrowany zrzut bazy danych SQLite (domyślny dla automatycznych kopii IMAP) |

mbox |

.zip |

Chroniony hasłem ZIP zawierający skrzynkę pocztową w formacie mbox |

eml |

.zip |

Chroniony hasłem ZIP zawierający pojedyncze pliki .eml dla każdej wiadomości |

Wskazówka: Jeśli masz pliki kopii zapasowej

.sqlitei chcesz przekonwertować je lokalnie na pliki.eml, użyj naszego samodzielnego narzędzia CLI convert-sqlite-to-eml. Działa na Windows, Linux i macOS i nie wymaga połączenia z siecią.

Nazewnictwo plików i struktura kluczy

Podczas korzystania z niestandardowego magazynu S3, pliki kopii zapasowych są przechowywane z prefiksem znacznika czasu w formacie ISO 8601, dzięki czemu każda kopia jest zachowywana jako osobny obiekt. Daje to pełną historię kopii zapasowych w Twoim własnym koszu.

Format klucza to:

{ISO 8601 timestamp}-{alias_id}.{extension}

Na przykład:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

alias_id to MongoDB ObjectId aliasu. Możesz go znaleźć na stronie ustawień aliasu lub przez API.

Podczas korzystania z domyślnego (systemowego) magazynu, klucz jest płaski (np. 65a31c53c36b75ed685f3fda.sqlite) i każda kopia nadpisuje poprzednią.

Uwaga: Ponieważ niestandardowy magazyn S3 zachowuje wszystkie wersje kopii zapasowych, zużycie przestrzeni będzie rosło z czasem. Zalecamy skonfigurowanie zasad cyklu życia w Twoim koszu, aby automatycznie usuwać stare kopie zapasowe (np. usuwać obiekty starsze niż 30 lub 90 dni).

Własność danych i polityka usuwania

Twój niestandardowy kosz S3 jest całkowicie pod Twoją kontrolą. My nigdy nie usuwamy ani nie modyfikujemy plików w Twoim niestandardowym koszu S3 — ani gdy alias zostanie usunięty, ani gdy domena zostanie usunięta, ani podczas jakichkolwiek operacji porządkowych. Zapisujemy tylko nowe pliki kopii zapasowych do Twojego kosza.

Oznacza to:

- Usunięcie aliasu — Gdy usuwasz alias, usuwamy kopię zapasową tylko z naszego domyślnego systemowego magazynu. Wszelkie kopie wcześniej zapisane w Twoim niestandardowym koszu S3 pozostają nienaruszone.

- Usunięcie domeny — Usunięcie domeny nie wpływa na pliki w Twoim niestandardowym koszu.

- Zarządzanie retencją — Jesteś odpowiedzialny za zarządzanie przestrzenią w swoim koszu, w tym za konfigurowanie zasad cyklu życia do usuwania starych kopii zapasowych.

Jeśli wyłączysz niestandardowy magazyn S3 lub przełączysz się z powrotem na nasz domyślny magazyn, istniejące pliki w Twoim koszu zostaną zachowane. Przyszłe kopie zapasowe będą po prostu zapisywane w naszym domyślnym magazynie.

Bezpieczeństwo

- Twój identyfikator klucza dostępu i tajny klucz dostępu są szyfrowane w spoczynku za pomocą AES-256-GCM przed zapisaniem w naszej bazie danych. Są odszyfrowywane tylko podczas działania, gdy wykonywane są operacje tworzenia kopii zapasowej.

- Automatycznie weryfikujemy, że Twój kosz nie jest publicznie dostępny. Jeśli wykryjemy publiczny kosz, konfiguracja zostanie odrzucona podczas zapisu. Jeśli podczas tworzenia kopii zapasowej wykryjemy publiczny dostęp, wracamy do naszego domyślnego magazynu i powiadamiamy wszystkich administratorów domeny e-mailem.

- Poświadczenia są weryfikowane podczas zapisu za pomocą wywołania HeadBucket, aby upewnić się, że kosz istnieje i poświadczenia są poprawne. Jeśli weryfikacja się nie powiedzie, niestandardowy magazyn S3 jest automatycznie wyłączany.

- Każdy plik kopii zapasowej zawiera skrót SHA-256 w metadanych S3, który jest używany do wykrywania niezmienionych baz danych i pomijania zbędnych przesłań.

Powiadomienia o błędach

Jeśli kopia zapasowa nie powiedzie się podczas korzystania z niestandardowego magazynu S3 (np. z powodu wygasłych poświadczeń lub problemu z łącznością), wszyscy administratorzy domeny zostaną powiadomieni e-mailem. Powiadomienia te są ograniczone do jednej wiadomości na 6 godzin, aby zapobiec duplikatom alertów. Jeśli podczas tworzenia kopii zapasowej wykryto, że Twój bucket jest publicznie dostępny, administratorzy zostaną powiadomieni raz dziennie.

API

Możesz również skonfigurować niestandardowy magazyn S3 za pomocą API:

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

Aby przetestować połączenie za pomocą API:

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

Jak przekonwertować kopie zapasowe SQLite na pliki EML

Jeśli pobierasz lub przechowujesz kopie zapasowe SQLite (zarówno z naszego domyślnego magazynu, jak i z własnego niestandardowego bucketu S3), możesz przekonwertować je na standardowe pliki .eml za pomocą naszego samodzielnego narzędzia CLI convert-sqlite-to-eml. Pliki EML można otworzyć w dowolnym kliencie poczty (Thunderbird, Outlook, Apple Mail itd.) lub zaimportować do innych serwerów pocztowych.

Instalacja

Możesz pobrać gotowy plik binarny (nie wymaga Node.js) lub uruchomić go bezpośrednio za pomocą Node.js:

Gotowe pliki binarne — Pobierz najnowsze wydanie dla swojej platformy z GitHub Releases:

| Platforma | Architektura | Plik |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

Użytkownicy macOS: Po pobraniu może być konieczne usunięcie atrybutu kwarantanny przed uruchomieniem pliku binarnego:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Zamień

./convert-sqlite-to-eml-darwin-arm64na rzeczywistą ścieżkę do pobranego pliku.)

Użytkownicy Linux: Po pobraniu może być konieczne nadanie plikowi binarnemu uprawnień do wykonywania:

chmod +x ./convert-sqlite-to-eml-linux-x64(Zamień

./convert-sqlite-to-eml-linux-x64na rzeczywistą ścieżkę do pobranego pliku.)

Ze źródła (wymaga Node.js >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Użycie

Narzędzie obsługuje tryb interaktywny i nieinteraktywny.

Tryb interaktywny — uruchom bez argumentów, a zostaniesz poproszony o podanie wszystkich danych:

./convert-sqlite-to-eml

Forward Email - Konwersja kopii zapasowej SQLite na EML

=============================================

Ścieżka do pliku kopii zapasowej SQLite: /path/to/backup.sqlite

Hasło IMAP/aliasu: ********

Ścieżka wyjściowa ZIP [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Tryb nieinteraktywny — przekaż argumenty za pomocą flag wiersza poleceń do skryptów i automatyzacji:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "your-imap-password" \

--output /path/to/output.zip

| Flaga | Opis |

|---|---|

--path <path> |

Ścieżka do zaszyfrowanego pliku kopii zapasowej SQLite |

--password <pass> |

Hasło IMAP/aliasu do odszyfrowania |

--output <path> |

Ścieżka wyjściowa dla pliku ZIP (domyślnie: automatycznie generowana z timestampem ISO 8601) |

--help |

Pokaż komunikat pomocy |

Format wyjściowy

Narzędzie generuje archiwum ZIP chronione hasłem (szyfrowane AES-256), zawierające:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

Pliki EML są zorganizowane według folderów skrzynki pocztowej. Hasło do ZIP jest takie samo jak Twoje hasło IMAP/aliasu. Każdy plik .eml to standardowa wiadomość e-mail zgodna z RFC 5322 z pełnymi nagłówkami, treścią i załącznikami odtworzonymi z bazy danych SQLite.

Jak to działa

- Otwiera zaszyfrowaną bazę danych SQLite za pomocą Twojego hasła IMAP/aliasu (obsługuje szyfry ChaCha20 oraz AES-256-CBC).

- Odczytuje tabelę Mailboxes, aby poznać strukturę folderów.

- Dla każdej wiadomości dekoduje mimeTree (przechowywane jako skompresowany JSON za pomocą Brotli) z tabeli Messages.

- Odtwarza pełny plik EML, przechodząc po drzewie MIME i pobierając treści załączników z tabeli Attachments.

- Pakuje wszystko do archiwum ZIP chronionego hasłem, używając archiver-zip-encrypted.

Czy wspieracie samodzielne hostowanie

Tak, od marca 2025 roku wspieramy opcję samodzielnego hostowania. Przeczytaj wpis na blogu tutaj. Zapoznaj się z przewodnikiem dla samodzielnego hostowania, aby zacząć. Dla zainteresowanych bardziej szczegółową wersją krok po kroku mamy nasze przewodniki oparte na Ubuntu lub Debian.

Konfiguracja e-mail

Jak zacząć i skonfigurować przekazywanie e-maili

user@gmail.com adresem, na który chcesz przekazywać wiadomości (jeśli nie jest już poprawny). Podobnie upewnij się, że zastąpiłeś sample.g0v.tw swoją własną nazwą domeny (jeśli nie jest już poprawna).

- Jeśli już zarejestrowałeś swoją nazwę domeny gdzieś indziej, musisz całkowicie pominąć ten krok i przejść do kroku drugiego! W przeciwnym razie możesz kliknąć tutaj, aby zarejestrować swoją domenę.

-

Czy pamiętasz, gdzie zarejestrowałeś swoją domenę? Gdy już to sobie przypomnisz, postępuj zgodnie z poniższymi instrukcjami:

Ważne: Musisz otworzyć nową kartę i zalogować się do swojego rejestratora domen. Możesz łatwo kliknąć na swój "Rejestrator" poniżej, aby to zrobić automatycznie. W tej nowej karcie musisz przejść do strony zarządzania DNS u swojego rejestratora – poniżej w kolumnie "Kroki konfiguracji" podaliśmy krok po kroku, jak to zrobić. Gdy już znajdziesz się na tej stronie w nowej karcie, możesz wrócić do tej karty i przejść do kroku trzeciego poniżej. Nie zamykaj jeszcze otwartej karty; będzie Ci potrzebna w kolejnych krokach!

Rejestrator Kroki konfiguracji 1&1 Zaloguj się Centrum domen (Wybierz swoją domenę) Edytuj ustawienia DNS Amazon Route 53 Zaloguj się Hosted Zones (Wybierz swoją domenę) Aplus.net Zaloguj się Moje serwery Zarządzanie domeną Menedżer DNS Bluehost DLA ROCK: Zaloguj się Domeny (Kliknij ikonę ▼ obok zarządzania) DNS

DLA LEGACY: Zaloguj się Domeny Edytor strefy (Wybierz swoją domenę)Cloudflare Zaloguj się DNS DNS Made Easy Zaloguj się DNS (Wybierz swoją domenę) DNSimple Zaloguj się (Wybierz swoją domenę) DNS Zarządzaj Digital Ocean Zaloguj się Networking Domeny (Wybierz swoją domenę) Więcej Zarządzaj domeną Domain.com Zaloguj się W widoku kart kliknij zarządzaj przy swojej domenie W widoku listy kliknij ikonę koła zębatego DNS i serwery nazw Rekordy DNS Domains.com

OglądajZaloguj się (Wybierz swoją domenę) Zarządzaj (kliknij ikonę koła zębatego) Kliknij na DNS i serwery nazw w menu po lewej DreamHost Zaloguj się Panel Domeny Zarządzaj domenami DNS Dyn Zaloguj się Przegląd Zarządzaj Prosty edytor Rekordy Gandi Zaloguj się (Wybierz swoją domenę) Zarządzanie Edytuj strefę GoDaddy

OglądajZaloguj się Zarządzaj moimi domenami (Wybierz swoją domenę) Zarządzaj DNS Google Domains

OglądajZaloguj się (Wybierz swoją domenę) Konfiguruj DNS Namecheap

OglądajZaloguj się Lista domen (Wybierz swoją domenę) Zarządzaj Zaawansowany DNS Netlify Zaloguj się (Wybierz swoją domenę) Skonfiguruj Netlify DNS Network Solutions Zaloguj się Menedżer konta Moje nazwy domen (Wybierz swoją domenę) Zarządzaj Zmień miejsce wskazywania domeny Zaawansowany DNS Shopify

OglądajZaloguj się Zarządzane domeny (Wybierz swoją domenę) Ustawienia DNS Squarespace Zaloguj się Menu główne Ustawienia Domeny (Wybierz swoją domenę) Zaawansowane ustawienia Rekordy niestandardowe Vercel's Now Używając CLI "now" now dns add [domain] '@' MX [record-value] [priority]Weebly Zaloguj się Strona domen (Wybierz swoją domenę) DNS Wix Zaloguj się Strona domen (Kliknij ikonę ) Wybierz Zarządzaj rekordami DNS eNom Zaloguj się Domeny Moje domeny Inne Ważne: Nie widzisz tutaj nazwy swojego rejestratora? Po prostu wyszukaj w Internecie "jak zmienić rekordy DNS na $REGISTRAR" (zastępując $REGISTRAR nazwą swojego rejestratora – np. "jak zmienić rekordy DNS na GoDaddy", jeśli używasz GoDaddy). - Korzystając ze strony zarządzania DNS swojego rejestratora (tej drugiej otwartej karty), ustaw następujące rekordy "MX":

- Korzystając ze strony zarządzania DNS u swojego rejestratora (druga otwarta karta), ustaw następujące rekord(y) TXT:

Ważne: Jeśli korzystasz z płatnego planu, musisz całkowicie pominąć ten krok i przejść do kroku piątego! Jeśli nie masz płatnego planu, Twoje przekierowane adresy będą publicznie wyszukiwalne – przejdź do Moje konto Domeny i jeśli chcesz, uaktualnij swoją domenę do płatnego planu. Jeśli chcesz dowiedzieć się więcej o płatnych planach, zobacz naszą stronę Cennik. W przeciwnym razie możesz kontynuować, wybierając jedną lub więcej kombinacji z opcji od A do F wymienionych poniżej.

Opcja A: Jeśli przekierowujesz wszystkie e-maile ze swojej domeny (np. "all@sample.g0v.tw", "hello@sample.g0v.tw" itd.) na konkretny adres "user@gmail.com":Nazwa/Host/Alias TTL Typ Odpowiedź/Wartość "@", ".", lub puste 3600 TXT forward-email=user@gmail.comWskazówka: Upewnij się, że zastąpiłeś powyższe wartości w kolumnie "Wartość" swoim własnym adresem e-mail. Wartość "TTL" nie musi wynosić 3600, może być niższa lub wyższa, jeśli to konieczne. Niższa wartość czasu życia ("TTL") zapewni szybsze propagowanie przyszłych zmian w rekordach DNS w Internecie – pomyśl o tym jak o czasie, przez jaki będzie przechowywana w pamięci podręcznej (w sekundach). Możesz dowiedzieć się więcej o TTL na Wikipedii.

Opcja B: Jeśli chcesz przekierować tylko pojedynczy adres e-mail (np.hello@sample.g0v.twnauser@gmail.com; spowoduje to również automatyczne przekierowanie "hello+test@sample.g0v.tw" na "user+test@gmail.com"):Nazwa/Host/Alias TTL Typ Odpowiedź/Wartość "@", ".", lub puste 3600 TXT forward-email=hello:user@gmail.com

Opcja C: Jeśli przekierowujesz wiele adresów e-mail, powinieneś je oddzielić przecinkiem:Nazwa/Host/Alias TTL Typ Odpowiedź/Wartość "@", ".", lub puste 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Opcja D: Możesz ustawić nieskończoną liczbę przekierowań e-mail – upewnij się tylko, że pojedyncza linia nie przekracza 255 znaków i każda linia zaczyna się od "forward-email=". Poniżej znajduje się przykład:Nazwa/Host/Alias TTL Typ Odpowiedź/Wartość "@", ".", lub puste 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", lub puste 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", lub puste 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", lub puste 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", lub puste 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Opcja E: Możesz również określić nazwę domeny w swoim rekordzie TXT, aby mieć globalne przekierowanie aliasów (np. "user@sample.g0v.tw" zostanie przekierowany na "user@example.net"):Nazwa/Host/Alias TTL Typ Odpowiedź/Wartość "@", ".", lub puste 3600 TXT forward-email=example.net

Opcja F: Możesz nawet używać webhooków jako globalnego lub indywidualnego aliasu do przekierowywania e-maili. Zobacz przykład i pełną sekcję o webhookach zatytułowaną Czy wspieracie webhooki poniżej.Nazwa/Host/Alias TTL Typ Odpowiedź/Wartość "@", ".", lub puste 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Opcja G: Możesz nawet używać wyrażeń regularnych ("regex") do dopasowywania aliasów i obsługi podstawień do których mają być przekazywane e-maile. Zobacz przykłady i pełną sekcję o regex zatytułowaną Czy obsługujecie wyrażenia regularne lub regex poniżej.Potrzebujesz zaawansowanego regex z podstawieniami? Zobacz przykłady i pełną sekcję o regex zatytułowaną Czy obsługujecie wyrażenia regularne lub regex poniżej.Prosty przykład: Jeśli chcę, aby wszystkie e-maile wysyłane na `linus@sample.g0v.tw` lub `torvalds@sample.g0v.tw` były przekazywane na `user@gmail.com`:Nazwa/Host/Alias TTL Typ Odpowiedź/Wartość "@", ".", lub puste 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comWażne: Reguły przekazywania catch-all można również opisać jako "fall-through" (przechodzenie dalej). Oznacza to, że przychodzące e-maile, które pasują do co najmniej jednej konkretnej reguły przekazywania, będą używane zamiast catch-all. Konkretne reguły obejmują adresy e-mail i wyrażenia regularne.

Na przykład:

forward-email=hello:first@gmail.com,second@gmail.com

E-maile wysłane nahello@sample.g0v.tw**nie** będą przekazywane nasecond@gmail.com(catch-all) z tą konfiguracją, a zamiast tego zostaną dostarczone tylko dofirst@gmail.com.

- Korzystając ze strony zarządzania DNS u swojego rejestratora (drugiej otwartej zakładki), dodatkowo ustaw następujący rekord TXT:

Nazwa/Host/Alias TTL Typ Odpowiedź/Wartość "@", ".", lub puste 3600 TXT v=spf1 a include:spf.forwardemail.net -allWażne: Jeśli używasz Gmaila (np. Wyślij jako) lub G Suite, musisz dodaćinclude:_spf.google.comdo powyższej wartości, na przykład:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allWskazówka: Jeśli masz już podobną linię z "v=spf1", musisz dodaćinclude:spf.forwardemail.nettuż przed istniejącymi rekordami "include:host.com" i przed "-all" w tej samej linii, na przykład:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Zwróć uwagę, że istnieje różnica między "-all" a "~all". "-" oznacza, że sprawdzenie SPF powinno NIE POWIEŚĆ SIĘ, jeśli nie pasuje, a "~" oznacza, że sprawdzenie SPF powinno mieć SOFTFAIL. Zalecamy używanie podejścia "-all", aby zapobiec fałszowaniu domeny.

Możesz również potrzebować dołączyć rekord SPF dla hosta, z którego wysyłasz pocztę (np. Outlook). - Zweryfikuj swoje rekordy DNS za pomocą naszego narzędzia "Verify Records" dostępnego w Moje konto Domeny Konfiguracja.

- Wyślij testowy e-mail, aby potwierdzić, że działa. Zauważ, że propagacja rekordów DNS może zająć trochę czasu.

Wskazówka: Jeśli nie otrzymujesz testowych e-maili lub otrzymujesz testowy e-mail z komunikatem "Uważaj na tę wiadomość", zobacz odpowiedzi na Dlaczego nie otrzymuję moich testowych e-maili oraz Dlaczego moje testowe e-maile wysłane do mnie w Gmailu są oznaczane jako "podejrzane".

- Jeśli chcesz "Wysyłać pocztę jako" z Gmaila, musisz obejrzeć ten film lub postępować zgodnie z krokami w sekcji Jak wysyłać pocztę jako za pomocą Gmaila poniżej.

| Nazwa/Host/Alias | TTL | Typ | Priorytet | Odpowiedź/Wartość |

|---|---|---|---|---|

| "@", ".", lub puste | 3600 | MX | 0 | mx1.forwardemail.net |

| "@", ".", lub puste | 3600 | MX | 0 | mx2.forwardemail.net |

Czy mogę używać wielu wymian MX i serwerów do zaawansowanego przekazywania

Tak, ale w rekordach DNS powinien być wymieniony tylko jeden serwer MX.

Nie próbuj używać "Priorytetu" jako sposobu konfiguracji wielu serwerów MX.

Zamiast tego musisz skonfigurować istniejący serwer MX tak, aby przekazywał pocztę dla wszystkich aliasów niepasujących do naszych serwerów (mx1.forwardemail.net i/lub mx2.forwardemail.net).

Jeśli korzystasz z Google Workspace i chcesz przekazywać wszystkie aliasy niepasujące do naszej usługi, zobacz https://support.google.com/a/answer/6297084.

Jeśli korzystasz z Microsoft 365 (Outlook) i chcesz przekazywać wszystkie aliasy niepasujące do naszej usługi, zobacz https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail oraz https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Jak ustawić autoresponder urlopowy (automatyczną odpowiedź poza biurem)

Przejdź do Moje konto Domeny Aliasy i utwórz lub edytuj alias, dla którego chcesz skonfigurować autoresponder urlopowy. Masz możliwość skonfigurowania daty rozpoczęcia, daty zakończenia, tematu i wiadomości oraz włączania lub wyłączania tego w dowolnym momencie:

- Obecnie obsługiwane są tematy i wiadomości w formacie tekstowym (używamy wewnętrznie pakietu

striptagsdo usuwania wszelkiego HTML). - Temat jest ograniczony do 100 znaków.

- Wiadomość jest ograniczona do 1000 znaków.

- Konfiguracja wymaga ustawienia Outbound SMTP (np. konieczne będzie skonfigurowanie rekordów DNS DKIM, DMARC i Return-Path).

- Przejdź do Moje konto Domeny Ustawienia Konfiguracja Outbound SMTP i postępuj zgodnie z instrukcjami konfiguracji.

- Odpowiedź wakacyjna nie może być włączona na globalnych domenach vanity (np. adresy jednorazowe nie są obsługiwane).

- Odpowiedź wakacyjna nie może być włączona dla aliasów z symbolem wieloznacznym/catch-all (

*) ani wyrażeń regularnych.

W przeciwieństwie do systemów pocztowych takich jak postfix (np. używających rozszerzenia filtra vacation sieve) – Forward Email automatycznie dodaje Twój podpis DKIM, zabezpiecza przed problemami z połączeniem podczas wysyłania odpowiedzi wakacyjnych (np. z powodu powszechnych problemów z połączeniem SSL/TLS i starszych serwerów), a nawet obsługuje Open WKD i szyfrowanie PGP dla odpowiedzi wakacyjnych.

-

Wysyłamy tylko raz na 4 dni do każdego dozwolonego nadawcy.

-

Nasza pamięć podręczna Redis używa odcisku palca

alias_idisender, gdziealias_idto identyfikator aliasu w MongoDB, asenderto adres From (jeśli jest dozwolony) lub domena główna w adresie From (jeśli nie jest dozwolony). Dla uproszczenia czas wygaśnięcia tego odcisku w pamięci podręcznej ustawiono na 4 dni. -

Nasze podejście polegające na użyciu domeny głównej wyodrębnionej z adresu From dla nadawców niedozwolonych zapobiega nadużyciom ze strony stosunkowo nieznanych nadawców (np. złośliwych aktorów) zalewających wiadomościami odpowiedzi wakacyjnych.

-

-

Wysyłamy tylko wtedy, gdy MAIL FROM i/lub From nie jest puste i nie zawiera (bez rozróżniania wielkości liter) nazwy użytkownika postmastera (część przed @ w adresie e-mail).

-

Nie wysyłamy, jeśli oryginalna wiadomość zawierała którykolwiek z następujących nagłówków (bez rozróżniania wielkości liter):

- Nagłówek

auto-submittedz wartością różną odno. - Nagłówek

x-auto-response-suppressz wartościądr,autoreply,auto-reply,auto_replyluball. - Nagłówek

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondlubx-auto-respond(bez względu na wartość). - Nagłówek

precedencez wartościąbulk,autoreply,auto-reply,auto_replylublist.

- Nagłówek

-

Nie wysyłamy, jeśli adres MAIL FROM lub From kończy się na

+donotreply,-donotreply,+noreplylub-noreply. -

Nie wysyłamy, jeśli część nazwy użytkownika adresu From to

mdaemoni zawierał nagłówekX-MDDSN-Message(bez rozróżniania wielkości liter). -

Nie wysyłamy, jeśli istniał nagłówek

content-typeo wartościmultipart/report(bez rozróżniania wielkości liter).

Jak skonfigurować SPF dla Forward Email

Korzystając ze strony zarządzania DNS u swojego rejestratora, ustaw następujący rekord TXT:

| Nazwa/Host/Alias | TTL | Typ | Odpowiedź/Wartość |

|---|---|---|---|

| "@", ".", lub puste | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com do powyższej wartości, na przykład:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com do swojego rekordu SPF TXT, na przykład:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net tuż przed istniejącymi rekordami "include:host.com" i przed "-all" w tej samej linii, na przykład:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Zwróć uwagę, że istnieje różnica między "-all" a "~all". "-" oznacza, że sprawdzenie SPF powinno NIE POWIEŚĆ SIĘ, jeśli nie pasuje, a "~" oznacza, że sprawdzenie SPF powinno mieć SOFTFAIL. Zalecamy użycie podejścia "-all", aby zapobiec fałszowaniu domeny.

Może być również konieczne uwzględnienie rekordu SPF dla hosta, z którego wysyłasz pocztę (np. Outlook).

Jak skonfigurować DKIM dla Forward Email

Przejdź do Moje konto Domeny Ustawienia Konfiguracja SMTP wychodzącego i postępuj zgodnie z instrukcjami konfiguracji.

Jak skonfigurować DMARC dla Forward Email

Przejdź do Moje konto Domeny Ustawienia Konfiguracja SMTP wychodzącego i postępuj zgodnie z instrukcjami konfiguracji.

Jak przeglądać raporty DMARC

Forward Email oferuje kompleksowy panel raportów DMARC, który pozwala monitorować wydajność uwierzytelniania poczty dla wszystkich Twoich domen z jednego miejsca.

Czym są raporty DMARC?

Raporty DMARC (Domain-based Message Authentication, Reporting, and Conformance) to pliki XML wysyłane przez serwery odbierające pocztę, które informują, jak Twoje e-maile są uwierzytelniane. Raporty te pomagają zrozumieć:

- Ile wiadomości jest wysyłanych z Twojej domeny

- Czy te wiadomości przechodzą uwierzytelnianie SPF i DKIM

- Jakie działania podejmują serwery odbierające (akceptują, kwarantanna lub odrzucają)

- Które adresy IP wysyłają pocztę w imieniu Twojej domeny

Jak uzyskać dostęp do raportów DMARC

Przejdź do Moje konto Raporty DMARC, aby zobaczyć swój panel. Możesz także uzyskać dostęp do raportów dla konkretnej domeny z Moje konto Domeny, klikając przycisk "DMARC" obok wybranej domeny.

Funkcje panelu

Panel raportów DMARC oferuje:

- Podsumowanie metryk: Łączna liczba otrzymanych raportów, liczba analizowanych wiadomości, wskaźnik zgodności SPF, wskaźnik zgodności DKIM oraz ogólny wskaźnik powodzenia

- Wykres wiadomości w czasie: Wizualny trend wolumenu poczty i wskaźników uwierzytelniania w ciągu ostatnich 30 dni

- Podsumowanie zgodności: Wykres pierścieniowy pokazujący rozkład zgodności SPF vs DKIM

- Rozporządzenie wiadomości: Wykres słupkowy pokazujący, jak serwery odbierające traktowały Twoje wiadomości (zaakceptowane, poddane kwarantannie lub odrzucone)

- Tabela ostatnich raportów: Szczegółowa lista pojedynczych raportów DMARC z możliwością filtrowania i paginacji

- Filtrowanie domen: Filtrowanie raportów według konkretnej domeny podczas zarządzania wieloma domenami Dlaczego to jest ważne

Dla organizacji zarządzających wieloma domenami (takimi jak przedsiębiorstwa, organizacje non-profit czy agencje), raporty DMARC są niezbędne do:

- Identyfikacji nieautoryzowanych nadawców: Wykrywanie, czy ktoś podszywa się pod Twoją domenę

- Poprawy dostarczalności: Zapewnienie, że Twoje legalne e-maile przechodzą uwierzytelnianie

- Monitorowania infrastruktury e-mailowej: Śledzenie, które usługi i adresy IP wysyłają wiadomości w Twoim imieniu

- Zgodności: Utrzymanie widoczności uwierzytelniania e-maili na potrzeby audytów bezpieczeństwa

W przeciwieństwie do innych usług, które wymagają oddzielnych narzędzi do monitorowania DMARC, Forward Email zawiera przetwarzanie i wizualizację raportów DMARC jako część Twojego konta bez dodatkowych kosztów.

Wymagania

- Raporty DMARC są dostępne tylko dla planów płatnych

- Twoja domena musi mieć skonfigurowany DMARC (zobacz Jak skonfigurować DMARC dla Forward Email)

- Raporty są automatycznie zbierane, gdy serwery odbierające pocztę wysyłają je na skonfigurowany adres raportowania DMARC

Cotygodniowe raporty e-mail

Użytkownicy planów płatnych automatycznie otrzymują cotygodniowe podsumowania raportów DMARC drogą mailową. Te e-maile zawierają:

- Statystyki podsumowujące dla wszystkich Twoich domen

- Wskaźniki zgodności SPF i DKIM

- Podział statusów wiadomości (zaakceptowane, poddane kwarantannie, odrzucone)

- Najważniejsze organizacje raportujące (Google, Microsoft, Yahoo itd.)

- Adresy IP z problemami zgodności, które mogą wymagać uwagi

- Bezpośrednie linki do panelu raportów DMARC

Cotygodniowe raporty są wysyłane automatycznie i nie można ich wyłączyć oddzielnie od innych powiadomień e-mail.

Jak połączyć i skonfigurować kontakty

Aby skonfigurować kontakty, użyj adresu CardDAV: https://carddav.forwardemail.net (lub po prostu carddav.forwardemail.net, jeśli Twój klient na to pozwala)

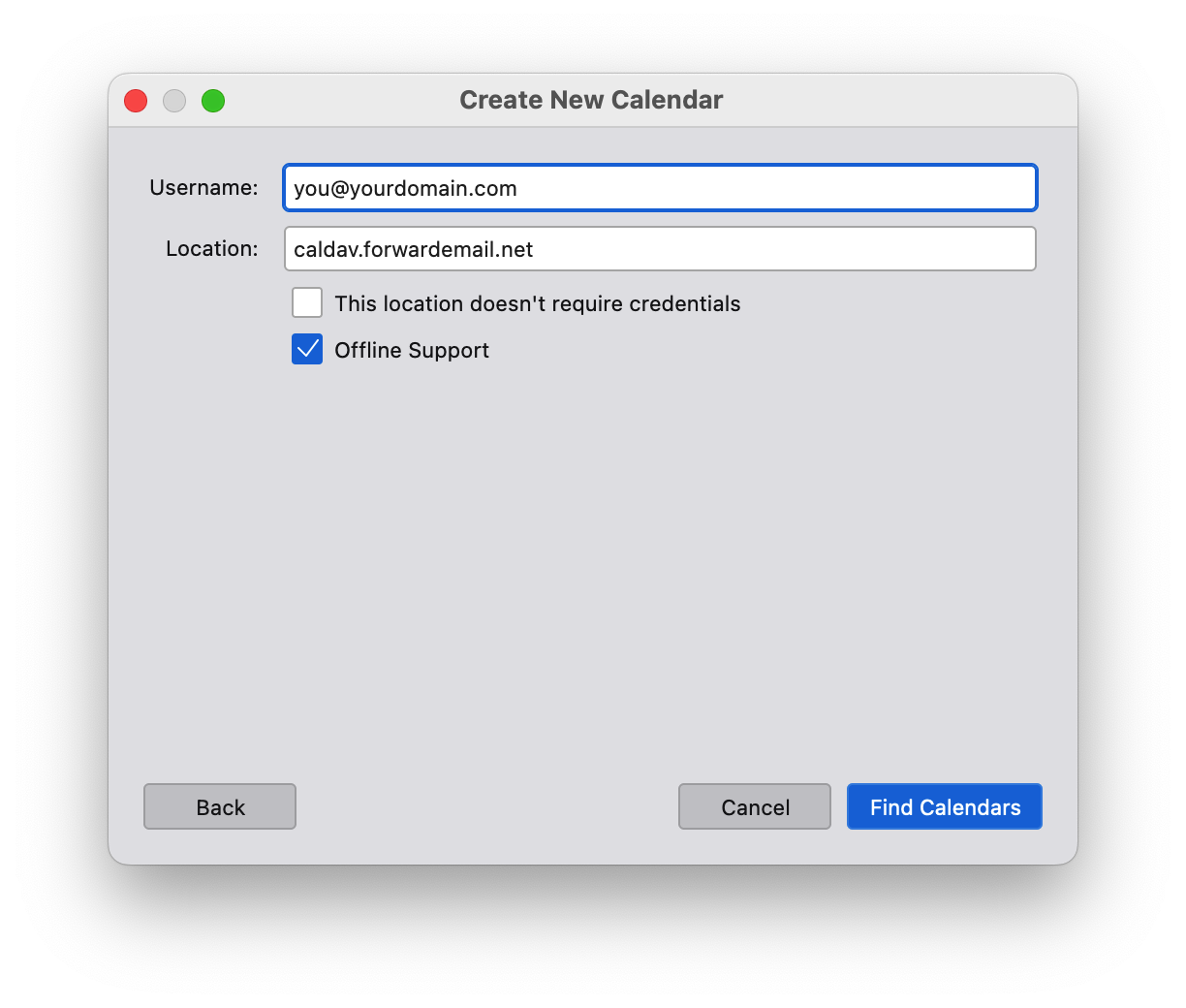

Jak połączyć i skonfigurować kalendarze

Aby skonfigurować kalendarz, użyj adresu CalDAV: https://caldav.forwardemail.net (lub po prostu caldav.forwardemail.net, jeśli Twój klient na to pozwala)

Jak dodać więcej kalendarzy i zarządzać istniejącymi kalendarzami

Jeśli chcesz dodać dodatkowe kalendarze, po prostu dodaj nowy adres kalendarza: https://caldav.forwardemail.net/dav/principals/calendar-name (pamiętaj, aby zastąpić calendar-name nazwą wybranego kalendarza)

Możesz zmienić nazwę i kolor kalendarza po jego utworzeniu – wystarczy użyć preferowanej aplikacji kalendarza (np. Apple Mail lub Thunderbird).

Jak połączyć i skonfigurować zadania i przypomnienia

Aby skonfigurować zadania i przypomnienia, użyj tego samego adresu CalDAV co dla kalendarzy: https://caldav.forwardemail.net (lub po prostu caldav.forwardemail.net, jeśli Twój klient na to pozwala)

Zadania i przypomnienia będą automatycznie oddzielone od wydarzeń kalendarza do własnej kolekcji kalendarzy "Przypomnienia" lub "Zadania".

Instrukcje konfiguracji według platformy:

macOS/iOS:

- Dodaj nowe konto CalDAV w Preferencjach systemowych > Konta internetowe (lub Ustawienia > Konta na iOS)

- Użyj

caldav.forwardemail.netjako serwera - Wprowadź swój alias Forward Email i wygenerowane hasło

- Po konfiguracji zobaczysz kolekcje "Kalendarz" i "Przypomnienia"

- Używaj aplikacji Przypomnienia do tworzenia i zarządzania zadaniami

Android z Tasks.org:

- Zainstaluj Tasks.org ze sklepu Google Play lub F-Droid

- Przejdź do Ustawienia > Synchronizacja > Dodaj konto > CalDAV

- Wprowadź serwer:

https://caldav.forwardemail.net - Wprowadź swój alias Forward Email i wygenerowane hasło

- Tasks.org automatycznie wykryje Twoje kalendarze z zadaniami

Thunderbird:

- Zainstaluj dodatek Lightning, jeśli jeszcze nie jest zainstalowany

- Utwórz nowy kalendarz typu "CalDAV"

- Użyj adresu URL:

https://caldav.forwardemail.net - Wprowadź swoje dane uwierzytelniające Forward Email

- Zarówno wydarzenia, jak i zadania będą dostępne w interfejsie kalendarza

Dlaczego nie mogę tworzyć zadań w macOS Przypomnienia

Jeśli masz problemy z tworzeniem zadań w macOS Reminders, wypróbuj następujące kroki rozwiązywania problemów:

-

Sprawdź konfigurację konta: Upewnij się, że Twoje konto CalDAV jest poprawnie skonfigurowane z

caldav.forwardemail.net -

Zweryfikuj oddzielne kalendarze: Powinieneś widzieć zarówno "Calendar", jak i "Reminders" na swoim koncie. Jeśli widzisz tylko "Calendar", wsparcie dla zadań może nie być jeszcze w pełni aktywowane.

-

Odśwież konto: Spróbuj usunąć i ponownie dodać swoje konto CalDAV w Preferencjach systemowych > Konta internetowe

-

Sprawdź łączność z serwerem: Przetestuj, czy możesz uzyskać dostęp do

https://caldav.forwardemail.netw przeglądarce -

Zweryfikuj dane logowania: Upewnij się, że używasz poprawnego aliasu e-mail i wygenerowanego hasła (nie hasła do konta)

-

Wymuś synchronizację: W aplikacji Reminders spróbuj utworzyć zadanie, a następnie ręcznie odświeżyć synchronizację

Typowe problemy:

- "Reminders calendar not found": Serwer może potrzebować chwili, aby utworzyć kolekcję Reminders przy pierwszym dostępie

- Zadania się nie synchronizują: Sprawdź, czy oba urządzenia używają tych samych danych logowania do konta CalDAV

- Mieszane treści: Upewnij się, że zadania są tworzone w kalendarzu "Reminders", a nie w ogólnym "Calendar"

Jak skonfigurować Tasks.org na Androidzie

Tasks.org to popularny otwartoźródłowy menedżer zadań, który doskonale współpracuje z obsługą zadań CalDAV Forward Email.

Instalacja i konfiguracja:

-

Zainstaluj Tasks.org:

- Z Google Play Store: Tasks.org

- Z F-Droid: Tasks.org on F-Droid

-

Skonfiguruj synchronizację CalDAV:

- Otwórz Tasks.org

- Przejdź do ☰ Menu > Ustawienia > Synchronizacja

- Stuknij "Dodaj konto"

- Wybierz "CalDAV"

-

Wprowadź ustawienia Forward Email:

- URL serwera:

https://caldav.forwardemail.net - Nazwa użytkownika: Twój alias Forward Email (np.

you@yourdomain.com) - Hasło: Wygenerowane hasło specyficzne dla aliasu

- Stuknij "Dodaj konto"

- URL serwera:

-

Odkrywanie konta:

- Tasks.org automatycznie wykryje Twoje kalendarze zadań

- Powinieneś zobaczyć kolekcję "Reminders"

- Stuknij "Subskrybuj", aby włączyć synchronizację kalendarza zadań

-

Test synchronizacji:

- Utwórz testowe zadanie w Tasks.org

- Sprawdź, czy pojawi się w innych klientach CalDAV (np. macOS Reminders)

- Zweryfikuj, czy zmiany synchronizują się w obie strony

Dostępne funkcje:

- ✅ Tworzenie i edycja zadań

- ✅ Terminy i przypomnienia

- ✅ Zakończenie zadania i status

- ✅ Poziomy priorytetów

- ✅ Podzadania i hierarchia zadań

- ✅ Tagi i kategorie

- ✅ Synchronizacja dwukierunkowa z innymi klientami CalDAV

Rozwiązywanie problemów:

- Jeśli nie pojawiają się kalendarze zadań, spróbuj ręcznie odświeżyć w ustawieniach Tasks.org

- Upewnij się, że masz przynajmniej jedno zadanie utworzone na serwerze (możesz najpierw utworzyć je w macOS Reminders)

- Sprawdź łączność sieciową z

caldav.forwardemail.net

Jak skonfigurować SRS dla Forward Email

Automatycznie konfigurujemy Sender Rewriting Scheme ("SRS") – nie musisz robić tego samodzielnie.

Jak skonfigurować MTA-STS dla Forward Email

Prosimy o zapoznanie się z naszą sekcją o MTA-STS w celu uzyskania dodatkowych informacji.

Jak dodać zdjęcie profilowe do mojego adresu e-mail

Jeśli korzystasz z Gmaila, wykonaj poniższe kroki:

- Przejdź na https://google.com i wyloguj się ze wszystkich kont e-mail

- Kliknij "Zaloguj się", a w rozwijanym menu wybierz "inne konto"

- Wybierz "Użyj innego konta"

- Wybierz "Utwórz konto"

- Wybierz "Użyj zamiast tego mojego obecnego adresu e-mail"

- Wprowadź swój adres e-mail z własnej domeny

- Odbierz wiadomość weryfikacyjną wysłaną na Twój adres e-mail

- Wprowadź kod weryfikacyjny z tej wiadomości

- Uzupełnij informacje profilowe dla nowego konta Google

- Zaakceptuj wszystkie polityki prywatności i warunki użytkowania

- Przejdź na https://google.com, kliknij ikonę profilu w prawym górnym rogu i kliknij przycisk "zmień"

- Prześlij nowe zdjęcie lub awatar dla swojego konta

- Zmiany zostaną wprowadzone w ciągu około 1-2 godzin, choć czasem mogą nastąpić bardzo szybko.

- Wyślij testowego e-maila, a zdjęcie profilowe powinno się pojawić.

Zaawansowane funkcje

Czy obsługujecie newslettery lub listy mailingowe do celów marketingowych

Tak, więcej informacji znajdziesz na https://forwardemail.net/guides/newsletter-with-listmonk.

Należy pamiętać, że aby utrzymać reputację IP i zapewnić dostarczalność, Forward Email posiada ręczny proces weryfikacji na poziomie domeny dla zatwierdzania newsletterów. Napisz na support@forwardemail.net lub otwórz zgłoszenie pomocy w celu zatwierdzenia. Zazwyczaj zajmuje to mniej niż 24 godziny, a większość zgłoszeń jest rozpatrywana w ciągu 1-2 godzin. W niedalekiej przyszłości planujemy uczynić ten proces natychmiastowym dzięki dodatkowym kontrolom antyspamowym i powiadomieniom. Proces ten zapewnia, że Twoje e-maile trafiają do skrzynki odbiorczej i nie są oznaczane jako spam.

Czy obsługujecie wysyłanie e-maili przez API

Tak, od maja 2023 roku obsługujemy wysyłanie e-maili przez API jako dodatek dla wszystkich płatnych użytkowników.

Zapoznaj się z sekcją dotyczącą E-maili w naszej dokumentacji API, aby poznać opcje, przykłady i więcej informacji.

Aby wysyłać e-maile wychodzące za pomocą naszego API, musisz użyć swojego tokena API dostępnego w Moje bezpieczeństwo.

Czy obsługujecie odbieranie e-maili przez IMAP

Tak, od 16 października 2023 roku obsługujemy odbieranie e-maili przez IMAP jako dodatek dla wszystkich płatnych użytkowników. Prosimy o przeczytanie naszego szczegółowego artykułu na temat jak działa nasza funkcja szyfrowanego przechowywania skrzynki pocztowej SQLite.

-

Utwórz nowy alias dla swojej domeny w Moje konto Domeny Aliasy (np.

hello@sample.g0v.tw) -

Kliknij na Wygeneruj hasło obok nowo utworzonego aliasu. Skopiuj do schowka i bezpiecznie przechowaj wygenerowane hasło wyświetlone na ekranie.

-

Używając preferowanej aplikacji e-mail, dodaj lub skonfiguruj konto z nowo utworzonym aliasem (np.

hello@sample.g0v.tw)Wskazówka: Zalecamy używanie Thunderbird, Thunderbird Mobile, Apple Mail lub alternatywy open-source i skoncentrowanej na prywatności. -

Gdy zostaniesz poproszony o nazwę serwera IMAP, wpisz

imap.forwardemail.net -

Gdy zostaniesz poproszony o port serwera IMAP, wpisz

993(SSL/TLS) – w razie potrzeby zobacz alternatywne porty IMAPWskazówka: Jeśli używasz Thunderbirda, upewnij się, że "Bezpieczeństwo połączenia" jest ustawione na "SSL/TLS", a metoda uwierzytelniania na "Normalne hasło". -

When prompted for IMAP server password, paste the password from Generate Password in step 2 above

-

Zapisz swoje ustawienia – jeśli masz problemy, prosimy skontaktuj się z nami

Czy obsługujecie POP3

Tak, od 4 grudnia 2023 obsługujemy POP3 jako dodatek dla wszystkich płatnych użytkowników. Prosimy przeczytać nasz szczegółowy artykuł o tym, jak działa nasza funkcja szyfrowanego przechowywania skrzynki pocztowej SQLite.

-

Utwórz nowy alias dla swojej domeny w Moje konto Domeny Aliasy (np.

hello@sample.g0v.tw) -

Kliknij na Generate Password obok nowo utworzonego aliasu. Skopiuj do schowka i bezpiecznie przechowuj wygenerowane hasło wyświetlone na ekranie.

-

Korzystając z preferowanej aplikacji pocztowej, dodaj lub skonfiguruj konto z nowo utworzonym aliasem (np.

hello@sample.g0v.tw)Wskazówka: Zalecamy używanie Thunderbird, Thunderbird Mobile, Apple Mail lub alternatywy open-source i skupionej na prywatności. -

Gdy zostaniesz poproszony o nazwę serwera POP3, wpisz

pop3.forwardemail.net -

Gdy zostaniesz poproszony o port serwera POP3, wpisz

995(SSL/TLS) – w razie potrzeby zobacz alternatywne porty POP3Wskazówka: Jeśli używasz Thunderbirda, upewnij się, że "Bezpieczeństwo połączenia" jest ustawione na "SSL/TLS", a metoda uwierzytelniania na "Normalne hasło". -

When prompted for POP3 server password, paste the password from Generate Password in step 2 above

-

Zapisz swoje ustawienia – jeśli masz problemy, prosimy skontaktuj się z nami

Czy obsługujecie kalendarze (CalDAV)

Tak, od 5 lutego 2024 dodaliśmy tę funkcję. Nasz serwer to caldav.forwardemail.net i jest również monitorowany na naszej stronie statusu.

Obsługuje zarówno IPv4, jak i IPv6 i jest dostępny przez port 443 (HTTPS).

| Login | Przykład | Opis |

|---|---|---|

| Nazwa użytkownika | user@sample.g0v.tw |

Adres e-mail aliasu, który istnieje dla domeny w Moje konto Domeny. |

| Hasło | ************************ |

Wygenerowane hasło specyficzne dla aliasu. |

Aby korzystać z obsługi kalendarza, użytkownik musi być adresem e-mail aliasu, który istnieje dla domeny w Moje konto Domeny – a hasło musi być wygenerowanym hasłem specyficznym dla aliasu.

Czy obsługujecie zadania i przypomnienia (CalDAV VTODO)

Tak, od 14 października 2025 dodaliśmy obsługę CalDAV VTODO dla zadań i przypomnień. Używa to tego samego serwera co nasza obsługa kalendarza: caldav.forwardemail.net.

Nasz serwer CalDAV obsługuje zarówno wydarzenia kalendarza (VEVENT), jak i komponenty zadań (VTODO) korzystając z zunifikowanych kalendarzy. Oznacza to, że każdy kalendarz może zawierać zarówno wydarzenia, jak i zadania, zapewniając maksymalną elastyczność i kompatybilność ze wszystkimi klientami CalDAV.

Jak działają kalendarze i listy:

- Każdy kalendarz obsługuje zarówno wydarzenia, jak i zadania – Możesz dodawać wydarzenia, zadania lub oba do dowolnego kalendarza

- Listy Apple Reminders – Każda lista utworzona w Apple Reminders staje się osobnym kalendarzem na serwerze

- Wiele kalendarzy – Możesz tworzyć dowolną liczbę kalendarzy, każdy z własną nazwą, kolorem i organizacją

- Synchronizacja między klientami – Zadania i wydarzenia synchronizują się bezproblemowo między wszystkimi kompatybilnymi klientami

Obsługiwane klienty zadań:

- macOS Reminders – Pełna natywna obsługa tworzenia, edycji, ukończenia i synchronizacji zadań

- iOS Reminders – Pełna natywna obsługa na wszystkich urządzeniach iOS

- Tasks.org (Android) – Popularny otwartoźródłowy menedżer zadań z synchronizacją CalDAV

- Thunderbird – Obsługa zadań i kalendarza w desktopowym kliencie poczty

- Każdy menedżer zadań kompatybilny z CalDAV – Standardowa obsługa komponentu VTODO

Obsługiwane funkcje zadań:

- Tworzenie, edycja i usuwanie zadań

- Terminy i daty rozpoczęcia

- Status ukończenia zadania (NEEDS-ACTION, IN-PROCESS, COMPLETED, CANCELLED)

- Poziomy priorytetu zadań

- Zadania cykliczne

- Opisy i notatki do zadań

- Synchronizacja na wielu urządzeniach

- Podzadania z właściwością RELATED-TO

- Przypomnienia zadań z VALARM