Domande Frequenti

Avvio Rapido

Per iniziare con Forward Email:

-

Crea un account su forwardemail.net/register

-

Aggiungi e verifica il tuo dominio sotto Il Mio Account → Domini

-

Aggiungi e configura alias di posta/caselle email sotto Il Mio Account → Domini → Alias

-

Testa la tua configurazione inviando un'email a uno dei tuoi nuovi alias

Tip

Le modifiche DNS possono impiegare fino a 24-48 ore per propagarsi globalmente, anche se spesso hanno effetto molto prima.

Introduzione

Cos'è Forward Email

Note

Forward Email è perfetto per privati, piccole imprese e sviluppatori che desiderano indirizzi email professionali senza i costi e la manutenzione di una soluzione completa di hosting email.

Forward Email è un provider di servizi email completo e provider di hosting email per nomi di dominio personalizzati.

È l'unico servizio gratuito e open source, che ti permette di usare indirizzi email con dominio personalizzato senza la complessità di configurare e mantenere un server email proprio.

Il nostro servizio inoltra le email inviate al tuo dominio personalizzato al tuo account email esistente – e puoi anche usarci come provider dedicato di hosting email.

Caratteristiche principali di Forward Email:

- Email con Dominio Personalizzato: Usa indirizzi email professionali con il tuo nome di dominio

- Piano Gratuito: Inoltro email base senza costi

- Privacy Avanzata: Non leggiamo le tue email né vendiamo i tuoi dati

- Open Source: L'intero codice è disponibile su GitHub

- Supporto SMTP, IMAP e POP3: Piena capacità di invio e ricezione email

- Crittografia End-to-End: Supporto per OpenPGP/MIME

- Alias Catch-All Personalizzati: Crea alias email illimitati

Puoi confrontarci con oltre 56 altri provider di servizi email sulla nostra pagina di confronto email.

Tip

Scopri di più su Forward Email leggendo il nostro Whitepaper Tecnico gratuito

Chi usa Forward Email

Forniamo servizi di hosting email e inoltro email a oltre 500.000 domini e questi utenti di rilievo:

| Cliente | Caso di Studio |

|---|---|

| Accademia Navale degli Stati Uniti | 📄 Caso di Studio |

| Canonical | 📄 Caso di Studio |

| Netflix Games | |

| The Linux Foundation | 📄 Caso di Studio |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Caso di Studio |

| LineageOS | |

| Ubuntu | 📄 Caso di Studio |

| Kubuntu | 📄 Caso di Studio |

| Lubuntu | 📄 Caso di Studio |

| Università di Cambridge | 📄 Caso di Studio |

| Università del Maryland | 📄 Caso di Studio |

| Università di Washington | 📄 Caso di Studio |

| Tufts University | 📄 Caso di Studio |

| Swarthmore College | 📄 Caso di Studio |

| Governo del South Australia | |

| Governo della Repubblica Dominicana | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 Caso di Studio |

| David Heinemeier Hansson (Ruby on Rails) |

Qual è la storia di Forward Email

Puoi saperne di più su Forward Email nella nostra pagina Chi siamo.

Quanto è veloce questo servizio

Note

Il nostro sistema è progettato per velocità e affidabilità, con più server ridondanti per garantire che le tue email vengano consegnate prontamente.

Forward Email consegna i messaggi con un ritardo minimo, tipicamente entro pochi secondi dalla ricezione.

Metriche di performance:

- Tempo medio di consegna: meno di 5-10 secondi dalla ricezione all'inoltro (vedi la nostra pagina di monitoraggio Time to Inbox "TTI")

- Uptime: disponibilità del servizio superiore al 99,9%

- Infrastruttura globale: server posizionati strategicamente per un instradamento ottimale

- Scalabilità automatica: il nostro sistema si adatta durante i picchi di traffico email

Operiamo in tempo reale, a differenza di altri provider che si basano su code ritardate.

Non scriviamo su disco né memorizziamo log – con l'eccezione degli errori e SMTP in uscita (vedi la nostra Informativa sulla privacy).

Tutto viene gestito in memoria e il nostro codice sorgente è su GitHub.

Client di posta

Thunderbird

- Crea un nuovo alias e genera una password nella tua dashboard di Forward Email

- Apri Thunderbird e vai su Modifica → Impostazioni account → Azioni account → Aggiungi account di posta

- Inserisci il tuo nome, l'indirizzo Forward Email e la password

- Clicca su Configura manualmente e inserisci:

- In arrivo: IMAP,

imap.forwardemail.net, porta 993, SSL/TLS - In uscita: SMTP,

smtp.forwardemail.net, porta 465, SSL/TLS (consigliato; è supportata anche la porta 587 con STARTTLS)

- In arrivo: IMAP,

- Clicca su Fine

Microsoft Outlook

- Crea un nuovo alias e genera una password nella tua dashboard di Forward Email

- Vai su File → Aggiungi account

- Inserisci il tuo indirizzo Forward Email e clicca su Connetti

- Scegli Opzioni avanzate e seleziona Consentimi di configurare manualmente il mio account

- Seleziona IMAP e inserisci:

- In arrivo:

imap.forwardemail.net, porta 993, SSL - In uscita:

smtp.forwardemail.net, porta 465, SSL/TLS (consigliato; è supportata anche la porta 587 con STARTTLS) - Nome utente: il tuo indirizzo email completo

- Password: la password generata

- In arrivo:

- Clicca su Connetti

Apple Mail

- Crea un nuovo alias e genera una password nella tua dashboard di Forward Email

- Vai su Mail → Preferenze → Account → +

- Seleziona Altro account Mail

- Inserisci il tuo nome, l'indirizzo Forward Email e la password

- Per le impostazioni del server, inserisci:

- In arrivo:

imap.forwardemail.net - In uscita:

smtp.forwardemail.net - Nome utente: il tuo indirizzo email completo

- Password: la password generata

- In arrivo:

- Clicca su Accedi

eM Client

- Crea un nuovo alias e genera una password nella tua dashboard di Forward Email

- Apri eM Client e vai su Menu → Account → + Aggiungi account

- Clicca su Mail e poi seleziona Altro

- Inserisci il tuo indirizzo Forward Email e clicca su Avanti

- Inserisci le seguenti impostazioni del server:

- Server in arrivo:

imap.forwardemail.net - Server in uscita:

smtp.forwardemail.net

- Server in arrivo:

- Inserisci il tuo indirizzo email completo come Nome utente e la password generata come Password per entrambi i server in arrivo e in uscita.

- eM Client testerà la connessione. Una volta superato il test, clicca su Avanti.

- Inserisci il tuo nome e scegli un nome per l'account.

- Clicca su Fine.

Dispositivi mobili

Per iOS:

- Vai su Impostazioni → Mail → Account → Aggiungi account → Altro

- Tocca Aggiungi account Mail e inserisci i tuoi dati

- Per le impostazioni del server, usa le stesse impostazioni IMAP e SMTP sopra indicate

Per Android:

- Vai su Impostazioni → Account → Aggiungi account → Personale (IMAP)

- Inserisci il tuo indirizzo Forward Email e la password

- Per le impostazioni del server, usa le stesse impostazioni IMAP e SMTP sopra indicate

Configurazione del relay SMTP Sendmail

Puoi configurare Sendmail per inoltrare le email tramite i server SMTP di Forward Email. Questa è una configurazione comune per sistemi legacy o applicazioni che si affidano a Sendmail.

Configurazione

-

Modifica il file

sendmail.mc, solitamente situato in/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Aggiungi le seguenti righe per definire lo smart host e l'autenticazione:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Crea il file di autenticazione

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Aggiungi le tue credenziali Forward Email nel file

authinfo:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Genera il database di autenticazione e proteggi i file:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Ricostruisci la configurazione di Sendmail e riavvia il servizio:

sudo make -C /etc/mail sudo systemctl restart sendmail

Test

Invia una email di prova per verificare la configurazione:

echo "Email di prova da Sendmail" | mail -s "Test Sendmail" recipient@sample.g0v.tw

Configurazione Exim4 SMTP Relay

Exim4 è un MTA popolare su sistemi basati su Debian. Puoi configurarlo per usare Forward Email come smarthost.

Configurazione

-

Avvia lo strumento di configurazione di Exim4:

sudo dpkg-reconfigure exim4-config -

Seleziona le seguenti opzioni:

- Tipo generale di configurazione della posta: posta inviata tramite smarthost; ricevuta via SMTP o fetchmail

- Nome del sistema di posta: your.hostname

- Indirizzi IP su cui ascoltare per connessioni SMTP in arrivo: 127.0.0.1 ; ::1

- Altre destinazioni per cui la posta è accettata: (lascia vuoto)

- Domini per cui inoltrare la posta: (lascia vuoto)

- Indirizzo IP o nome host dello smarthost in uscita: smtp.forwardemail.net::465

- Nascondere il nome locale della posta nella posta in uscita? No

- Mantenere il numero di query DNS minimo (Dial-on-Demand)? No

- Metodo di consegna per la posta locale: formato Mbox in /var/mail/

- Dividere la configurazione in file piccoli? No

-

Modifica il file

passwd.clientper aggiungere le tue credenziali:sudo nano /etc/exim4/passwd.client -

Aggiungi la seguente riga:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Aggiorna la configurazione e riavvia Exim4:

sudo update-exim4.conf sudo systemctl restart exim4

Test

Invia una email di prova:

echo "Test da Exim4" | mail -s "Test Exim4" recipient@sample.g0v.tw

Configurazione client SMTP msmtp

msmtp è un client SMTP leggero utile per inviare email da script o applicazioni da linea di comando.

Configurazione

-

Crea o modifica il file di configurazione msmtp in

~/.msmtprc:nano ~/.msmtprc -

Aggiungi la seguente configurazione:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Imposta i permessi corretti per il file di configurazione:

chmod 600 ~/.msmtprc

Test

Invia una email di prova:

echo "This is a test email from msmtp" | msmtp -a default recipient@sample.g0v.tw

Client email da riga di comando

Client email da riga di comando popolari come Mutt, NeoMutt e Alpine possono essere configurati per usare i server SMTP di Forward Email per l'invio della posta. La configurazione sarà simile a quella di msmtp, dove fornisci i dettagli del server SMTP e le tue credenziali nei rispettivi file di configurazione (.muttrc, .neomuttrc o .pinerc).

Configurazione email per Windows

Per gli utenti Windows, puoi configurare client email popolari come Microsoft Outlook ed eM Client utilizzando le impostazioni IMAP e SMTP fornite nel tuo account Forward Email. Per uso da riga di comando o scripting, puoi usare il cmdlet PowerShell Send-MailMessage (anche se è considerato obsoleto) o uno strumento leggero di relay SMTP come E-MailRelay.

Configurazione relay SMTP Postfix

Puoi configurare Postfix per inoltrare le email tramite i server SMTP di Forward Email. Questo è utile per applicazioni server che devono inviare email.

Installazione

- Installa Postfix sul tuo server:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Durante l'installazione, seleziona "Internet Site" quando richiesto il tipo di configurazione.

Configurazione

- Modifica il file principale di configurazione di Postfix:

sudo nano /etc/postfix/main.cf

- Aggiungi o modifica queste impostazioni:

# Configurazione relay SMTP

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Crea il file delle password SASL:

sudo nano /etc/postfix/sasl_passwd

- Aggiungi le tue credenziali Forward Email:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Proteggi e indicizza il file delle password:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Riavvia Postfix:

sudo systemctl restart postfix

Test

Testa la configurazione inviando una email di prova:

echo "Test email body" | mail -s "Test Subject" recipient@sample.g0v.tw

Come inviare mail come usando Gmail

-

Vai su Il mio account Domini Impostazioni Configurazione SMTP in uscita e segui le istruzioni di configurazione

-

Crea un nuovo alias per il tuo dominio sotto Il mio account Domini Alias (es.

hello@sample.g0v.tw) -

Clicca su Genera password accanto al nuovo alias creato. Copia negli appunti e conserva in modo sicuro la password generata mostrata a schermo.

-

Vai su Gmail e sotto Impostazioni Account e importazione Invia messaggio come, clicca su "Aggiungi un altro indirizzo email"

-

Quando richiesto "Nome", inserisci il nome che vuoi venga mostrato come mittente (es. "Linus Torvalds").

-

Quando richiesto "Indirizzo email", inserisci l'indirizzo email completo di un alias creato sotto Il mio account Domini Alias (es.

hello@sample.g0v.tw) -

Deseleziona "Tratta come alias"

-

Clicca su "Passaggio successivo" per procedere

-

Quando richiesto "Server SMTP", inserisci

smtp.forwardemail.nete cambia la porta in465 -

Quando richiesto "Nome utente", inserisci l'indirizzo email completo di un alias creato sotto Il mio account Domini Alias (es.

hello@sample.g0v.tw) -

Quando richiesto "Password", incolla la password da Genera password al punto 3 sopra

-

Seleziona il pulsante radio per "Connessione sicura tramite SSL"

-

Clicca su "Aggiungi account" per procedere

-

Apri una nuova scheda su Gmail e attendi l'arrivo della email di verifica (riceverai un codice di verifica che conferma che sei il proprietario dell'indirizzo email che stai tentando di "Inviare come")

-

Una volta ricevuto, copia e incolla il codice di verifica nel prompt ricevuto nel passaggio precedente

-

Una volta fatto ciò, torna all'email e clicca sul link per "confermare la richiesta". Molto probabilmente dovrai eseguire questo passaggio e il precedente affinché l'email sia configurata correttamente.

Cos'è la guida legacy free per Inviare Mail Come usando Gmail

-

Devi avere abilitata la Autenticazione a Due Fattori di Gmail perché questo funzioni. Visita https://www.google.com/landing/2step/ se non l'hai abilitata.

-

Una volta abilitata l'Autenticazione a Due Fattori (o se era già abilitata), visita https://myaccount.google.com/apppasswords.

-

Quando ti viene chiesto di "Selezionare l'app e il dispositivo per cui vuoi generare la password dell'app":

- Seleziona "Mail" nel menu a tendina "Seleziona app"

- Seleziona "Altro" nel menu a tendina "Seleziona dispositivo"

- Quando ti viene chiesto di inserire un testo, inserisci l'indirizzo email del tuo dominio personalizzato da cui stai inoltrando (es.

hello@sample.g0v.tw- questo ti aiuterà a tenere traccia nel caso usassi questo servizio per più account)

-

Copia la password generata automaticamente negli appunti

Importante: Se usi G Suite, visita il pannello di amministrazione App G Suite Impostazioni per Gmail Impostazioni e assicurati di selezionare "Consenti agli utenti di inviare posta tramite un server SMTP esterno...". Ci sarà un po' di ritardo prima che questa modifica venga attivata, quindi attendi qualche minuto. -

Vai su Gmail e sotto Impostazioni Account e importazione Invia messaggio come, clicca su "Aggiungi un altro indirizzo email"

-

Quando ti viene chiesto "Nome", inserisci il nome che vuoi venga mostrato come mittente (es. "Linus Torvalds")

-

Quando ti viene chiesto "Indirizzo email", inserisci l'indirizzo email con il dominio personalizzato che hai usato sopra (es.

hello@sample.g0v.tw) -

Deseleziona "Tratta come alias"

-

Clicca su "Passo successivo" per procedere

-

Quando richiesto per "Server SMTP", inserisci

smtp.gmail.come lascia la porta su587 -

Quando richiesto per "Nome utente", inserisci la parte del tuo indirizzo Gmail senza la parte gmail.com (es. solo "user" se la mia email è user@gmail.com)

Importante: Se la parte "Nome utente" è compilata automaticamente, allora dovrai cambiarla con la parte nome utente del tuo indirizzo Gmail. -

Quando richiesto per "Password", incolla dagli appunti la password che hai generato al punto 2 sopra

-

Lascia selezionato il pulsante radio per "Connessione sicura usando TLS"

-

Clicca su "Aggiungi account" per procedere

-

Apri una nuova scheda su Gmail e attendi l'arrivo della tua email di verifica (riceverai un codice di verifica che conferma che sei il proprietario dell'indirizzo email che stai tentando di "Inviare come")

-

Una volta ricevuto, copia e incolla il codice di verifica al prompt che hai ricevuto nel passaggio precedente

-

Dopo aver fatto ciò, torna all'email e clicca sul link per "confermare la richiesta". Molto probabilmente dovrai eseguire questo passaggio e quello precedente affinché l'email sia configurata correttamente.

Configurazione avanzata del routing Gmail

Se vuoi configurare un routing avanzato in Gmail in modo che gli alias che non corrispondono a una casella di posta vengano inoltrati agli scambi di posta di Forward Email, segui questi passaggi:

- Accedi alla console di amministrazione Google su admin.google.com

- Vai su App → Google Workspace → Gmail → Routing

- Clicca su Aggiungi percorso e configura le seguenti impostazioni:

Impostazioni destinatario singolo:

- Seleziona "Cambia destinatario della busta" e inserisci il tuo indirizzo Gmail principale

- Seleziona "Aggiungi intestazione X-Gm-Original-To con destinatario originale"

Modelli destinatario della busta:

- Aggiungi un modello che corrisponde a tutte le caselle inesistenti (es.

.*@tuodominio.com)

Impostazioni server email:

- Seleziona "Inoltra a host" e inserisci

mx1.forwardemail.netcome server primario - Aggiungi

mx2.forwardemail.netcome server di backup - Imposta la porta su 25

- Seleziona "Richiedi TLS" per la sicurezza

- Clicca su Salva per creare il percorso

Configurazione avanzata del routing Outlook

Per gli utenti Microsoft 365 (ex Office 365) che vogliono configurare un routing avanzato in modo che gli alias che non corrispondono a una casella di posta vengano inoltrati agli scambi di posta di Forward Email:

- Accedi al centro di amministrazione Microsoft 365 su admin.microsoft.com

- Vai su Exchange → Flusso di posta → Regole

- Clicca su Aggiungi una regola e seleziona Crea una nuova regola

- Dai un nome alla regola (es. "Inoltra caselle inesistenti a Forward Email")

- Sotto Applica questa regola se, seleziona:

- "L'indirizzo del destinatario corrisponde a..."

- Inserisci un modello che corrisponde a tutti gli indirizzi del tuo dominio (es.

*@tuodominio.com)

- Sotto Esegui le seguenti azioni, seleziona:

- "Reindirizza il messaggio a..."

- Scegli "Il seguente server di posta"

- Inserisci

mx1.forwardemail.nete porta 25 - Aggiungi

mx2.forwardemail.netcome server di backup

- Sotto Tranne se, seleziona:

- "Il destinatario è..."

- Aggiungi tutte le tue caselle esistenti che non devono essere inoltrate

- Imposta la priorità della regola per assicurarti che venga eseguita dopo le altre regole di flusso di posta

- Clicca su Salva per attivare la regola

Risoluzione dei problemi

Perché non ricevo le mie email di prova

Se stai inviando un'email di prova a te stesso, potrebbe non comparire nella tua casella di posta perché ha lo stesso header "Message-ID".

Questo è un problema ampiamente noto, che interessa anche servizi come Gmail. Qui trovi la risposta ufficiale di Gmail riguardo a questo problema.

Se continui ad avere problemi, molto probabilmente si tratta di un problema di propagazione DNS. Dovrai aspettare un po' più a lungo e riprovare (o provare a impostare un valore TTL più basso sui tuoi record TXT).

Ancora problemi? Per favore contattaci così possiamo aiutarti a indagare il problema e trovare una soluzione rapida.

Come configurare il mio client di posta per funzionare con Forward Email

| Tipo | Hostname | Protocollo | Porte |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Preferito | 993 e 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Consigliato | 465 e 2465 per SSL/TLS (consigliato) o 587, 2587, 2525 e 25 per STARTTLS |

Perché le mie email finiscono in Spam e Posta Indesiderata e come posso controllare la reputazione del mio dominio

Questa sezione ti guida se la tua posta in uscita utilizza i nostri server SMTP (ad es. smtp.forwardemail.net) (o inoltrata tramite mx1.forwardemail.net o mx2.forwardemail.net) e viene consegnata nella cartella Spam o Posta indesiderata dei destinatari.

Monitoriamo regolarmente i nostri indirizzi IP contro tutte le liste DNS di blocco affidabili, quindi è molto probabile che si tratti di un problema specifico di reputazione del dominio.

Le email possono finire nelle cartelle spam per diversi motivi:

-

Autenticazione mancante: configura i record SPF, DKIM e DMARC.

-

Reputazione del dominio: i domini nuovi spesso hanno una reputazione neutra finché non stabiliscono una storia di invio.

-

Trigger nel contenuto: alcune parole o frasi possono attivare i filtri antispam.

-

Modelli di invio: aumenti improvvisi nel volume delle email possono sembrare sospetti.

Puoi provare a utilizzare uno o più di questi strumenti per verificare la reputazione e la categorizzazione del tuo dominio:

Strumenti per il controllo della reputazione e delle blacklist

Moduli di richiesta di rimozione IP per provider

Se il tuo indirizzo IP è stato bloccato da un provider email specifico, utilizza il modulo di rimozione appropriato o contatta i riferimenti qui sotto:

| Provider | Modulo di Rimozione / Contatto | Note |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Modulo di contatto per mittenti bulk |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Portale di delisting IP Office 365 |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple usa Proofpoint per la reputazione IP |

| Proofpoint | https://ipcheck.proofpoint.com/ | Controllo e rimozione IP Proofpoint |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Controllo e rimozione reputazione Barracuda |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Richiesta di reset Cloudmark CSI |

| GoDaddy/SecureServer | https://unblock.secureserver.net | Modulo di richiesta sblocco IP GoDaddy |

| Comcast/Xfinity | https://spa.xfinity.com/report | Richiesta di rimozione IP Comcast |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Contatta il supporto Spectrum per la rimozione |

| AT&T | abuse_rbl@abuse-att.net |

Email per richiesta di rimozione |

| Cox Communications | unblock.request@cox.net |

Email per richiesta di rimozione |

| CenturyLink/Lumen | abuse@centurylink.com |

Usa Cloudfilter |

| Windstream | abuse@windstream.net |

Email per richiesta di rimozione |

| t-online.de (Germania) | tobr@rx.t-online.de |

Email per richiesta di rimozione |

| Orange France | https://postmaster.orange.fr/ | Usa modulo di contatto o email abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | Modulo di contatto postmaster GMX |

| Mail.ru | https://postmaster.mail.ru/ | Portale postmaster Mail.ru |

| Yandex | https://postmaster.yandex.ru/ | Portale postmaster Yandex |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | Applicazione whitelist QQ Mail (Cinese) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Portale postmaster Netease |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Contatto tramite console Alibaba Cloud |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | Console AWS SES > Rimozione blacklist |

| SendGrid | https://support.sendgrid.com/ | Contatta il supporto SendGrid |

| Mimecast | https://community.mimecast.com/ | Usa RBL di terze parti - contatta RBL specifiche |

| Fastmail | https://www.fastmail.com/support/ | Contatta il supporto Fastmail |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Contatta il supporto Zoho |

| ProtonMail | https://proton.me/support/contact | Contatta il supporto Proton |

| Tutanota | https://tutanota.com/support | Contatta il supporto Tutanota |

| Hushmail | https://www.hushmail.com/support/ | Contatta il supporto Hushmail |

| Mailbox.org | https://mailbox.org/en/support | Contatta il supporto Mailbox.org |

| Posteo | https://posteo.de/en/site/contact | Contatta il supporto Posteo |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Contatta il supporto DuckDuckGo |

| Sonic.net | https://www.sonic.com/support | Contatta il supporto Sonic |

| Telus | https://www.telus.com/en/support | Contatta il supporto Telus |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Contatta il supporto Vodafone |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Contatta il supporto Spark NZ |

| UOL/BOL (Brasile) | https://ajuda.uol.com.br/ | Contatta il supporto UOL (portoghese) |

| Libero (Italia) | https://aiuto.libero.it/ | Contatta il supporto Libero (italiano) |

| Telenet (Belgio) | https://www2.telenet.be/en/support/ | Contatta il supporto Telenet |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Contatta il supporto business Facebook |

| https://www.linkedin.com/help/linkedin | Contatta il supporto LinkedIn | |

| Groups.io | https://groups.io/helpcenter | Contatta il supporto Groups.io |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Strumento mittenti Vade Secure |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Contatta il supporto Cloudflare |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Contatta il supporto Hornetsecurity |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Contatta tramite provider hosting |

| Mail2World | https://www.mail2world.com/support/ | Contatta il supporto Mail2World |

Tip

Inizia con un basso volume di email di alta qualità per costruire una reputazione positiva prima di inviare in volumi maggiori.

Important

Se il tuo dominio è in una blacklist, ogni blacklist ha il proprio processo di rimozione. Controlla i loro siti web per le istruzioni.

Tip

Se hai bisogno di ulteriore aiuto o scopri che siamo segnalati come falso positivo come spam da un certo provider di servizi email, allora per favore contattaci.

Cosa devo fare se ricevo email di spam

Dovresti annullare l'iscrizione dalla lista di distribuzione (se possibile) e bloccare il mittente.

Per favore non segnalarlo come spam, ma inoltralo invece al nostro sistema di prevenzione abusi curato manualmente e attento alla privacy.

L'indirizzo email a cui inoltrare lo spam è: abuse@forwardemail.net

Perché le mie email di test inviate a me stesso in Gmail appaiono come "sospette"

Se vedi questo messaggio di errore in Gmail quando ti invii un test, o quando una persona con cui stai comunicando con il tuo alias vede un'email da te per la prima volta, allora per favore non preoccuparti – poiché questa è una funzione di sicurezza integrata di Gmail.

Puoi semplicemente cliccare su "Sembra sicuro". Per esempio, se inviassi un messaggio di test usando la funzione invia come (a qualcun altro), allora loro non vedranno questo messaggio.

Tuttavia, se lo vedono, è perché erano abituati a vedere le tue email provenire da john@gmail.com invece che da john@customdomain.com (solo un esempio). Gmail avviserà gli utenti solo per assicurarsi che tutto sia sicuro, non c'è una soluzione alternativa.

Posso rimuovere il via forwardemail dot net in Gmail

Questo argomento è relativo a un problema noto in Gmail dove appare info extra accanto al nome del mittente.

Da maggio 2023 supportiamo l'invio di email con SMTP come componente aggiuntivo per tutti gli utenti a pagamento – il che significa che puoi rimuovere il via forwardemail dot net in Gmail.

Nota che questo argomento FAQ è specifico per chi usa la funzione Come inviare mail come usando Gmail.

Consulta la sezione su Supportate l'invio di email con SMTP per le istruzioni di configurazione.

Gestione dei dati

Dove si trovano i vostri server

Tip

Potremmo presto annunciare la nostra sede del datacenter UE ospitata sotto forwardemail.eu. Iscriviti alla discussione su https://github.com/orgs/forwardemail/discussions/336 per aggiornamenti.

I nostri server si trovano principalmente a Denver, Colorado – vedi https://forwardemail.net/ips per la lista completa dei nostri indirizzi IP.

Puoi conoscere i nostri subprocessori sulle nostre pagine GDPR, DPA e Privacy.

Come posso esportare e fare il backup della mia casella di posta

In qualsiasi momento puoi esportare le tue caselle di posta in formati EML, Mbox o SQLite criptati.

Vai su Il mio account Domini Alias Scarica Backup e seleziona il formato di esportazione preferito.

Ti verrà inviato via email un link per scaricare l'esportazione una volta terminata.

Nota che questo link per il download dell'esportazione scade dopo 4 ore per motivi di sicurezza.

Se hai bisogno di ispezionare i tuoi formati esportati EML o Mbox, questi strumenti open-source potrebbero essere utili:

| Nome | Formato | Piattaforma | URL GitHub |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Tutte le piattaforme | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Tutte le piattaforme | https://github.com/s0ph1e/eml-reader |

| Inoltre, se hai bisogno di convertire un file Mbox in file EML, puoi utilizzare https://github.com/noelmartinon/mboxzilla. |

Come importo e migro la mia casella di posta esistente

Puoi facilmente importare la tua email su Forward Email (ad esempio usando Thunderbird) con le istruzioni seguenti:

-

Esporta la tua email dal tuo provider di posta elettronica esistente:

Provider Email Formato di Esportazione Istruzioni per l'Esportazione Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Suggerimento: Se usi Outlook (formato di esportazione PST), puoi semplicemente seguire le istruzioni sotto "Altro" qui sotto. Tuttavia, abbiamo fornito link per convertire PST in formato MBOX/EML in base al tuo sistema operativo:- Zinkuba per Windows (GitHub)

- readpst per Windows cygwin – (ad esempio

readpst -u -o $OUT_DIR $IN_DIRsostituendo$OUT_DIRe$IN_DIRcon i percorsi della directory di output e input rispettivamente). - readpst per Ubuntu/Linux – (ad esempio

sudo apt-get install readpste poireadpst -u -o $OUT_DIR $IN_DIR, sostituendo$OUT_DIRe$IN_DIRcon i percorsi della directory di output e input rispettivamente). - readpst per macOS (tramite brew) – (ad esempio

brew install libpste poireadpst -u -o $OUT_DIR $IN_DIR, sostituendo$OUT_DIRe$IN_DIRcon i percorsi della directory di output e input rispettivamente). - PST Converter per Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Altro Usa Thunderbird Configura il tuo account email esistente in Thunderbird e poi usa il plugin ImportExportTools NG per esportare e importare la tua email. Potresti anche essere in grado di copiare/incollare o trascinare/rilasciare le email da un account all'altro. -

Scarica, installa e apri Thunderbird.

-

Crea un nuovo account utilizzando l'indirizzo email completo del tuo alias (es.

you@yourdomain.com) e la password generata. Se non hai ancora una password generata, allora consulta le nostre istruzioni di configurazione. -

Scarica e installa il plugin Thunderbird ImportExportTools NG.

-

Crea una nuova cartella locale in Thunderbird, quindi clicca con il tasto destro su di essa → seleziona l'opzione

ImportExportTools NG→ scegliImporta file mbox(per il formato di esportazione MBOX) – oppure –Importa messaggi/Importa tutti i messaggi da una directory(per il formato di esportazione EML). -

Trascina/rilascia dalla cartella locale a una nuova cartella IMAP (o esistente) in Thunderbird in cui desideri caricare i messaggi nello storage IMAP con il nostro servizio. Questo garantirà che siano salvati online con il nostro storage crittografato SQLite.

Suggerimento: Se non sei sicuro su come importare in Thunderbird, puoi fare riferimento alle istruzioni ufficiali su https://kb.mozillazine.org/Importing_folders e https://github.com/thunderbird/import-export-tools-ng/wiki.

Come posso usare il mio storage compatibile S3 per i backup

Gli utenti con piano a pagamento possono configurare un proprio provider di storage compatibile con S3 su base per dominio per i backup IMAP/SQLite. Questo significa che i backup crittografati della tua casella possono essere archiviati sulla tua infrastruttura invece che (o in aggiunta a) il nostro storage predefinito.

I provider supportati includono Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces e qualsiasi altro servizio compatibile S3.

Configurazione

- Crea un bucket privato con il tuo provider compatibile S3. Il bucket non deve essere accessibile pubblicamente.

- Crea le credenziali di accesso (access key ID e secret access key) con permessi di lettura/scrittura sul bucket.

- Vai su Il Mio Account Domini Impostazioni Avanzate Storage Personalizzato Compatibile S3.

- Seleziona "Abilita storage personalizzato compatibile S3" e inserisci l'URL endpoint, access key ID, secret access key, regione e nome del bucket.

- Clicca su "Test Connessione" per verificare le credenziali, l'accesso al bucket e i permessi di scrittura.

- Clicca su "Salva" per applicare le impostazioni.

Come funzionano i backup

I backup vengono attivati automaticamente per ogni alias IMAP connesso. Il server IMAP controlla tutte le connessioni attive una volta all'ora e avvia un backup per ogni alias connesso. Un blocco basato su Redis impedisce che vengano eseguiti backup duplicati entro 30 minuti l'uno dall'altro, e il backup effettivo viene saltato se un backup riuscito è già stato completato nelle ultime 24 ore (a meno che il backup non sia stato esplicitamente richiesto da un utente per il download). I backup possono anche essere avviati manualmente cliccando su "Download Backup" per qualsiasi alias nella dashboard. I backup manuali vengono sempre eseguiti indipendentemente dalla finestra di 24 ore.

Il processo di backup funziona come segue:

- Il database SQLite viene copiato utilizzando

VACUUM INTO, che crea uno snapshot coerente senza interrompere le connessioni attive e preserva la crittografia del database. - Il file di backup viene verificato aprendolo per confermare che la crittografia sia ancora valida.

- Viene calcolato un hash SHA-256 e confrontato con il backup esistente nello storage. Se l'hash corrisponde, il caricamento viene saltato (nessuna modifica dall'ultimo backup).

- Il backup viene caricato su S3 utilizzando il caricamento multipart tramite la libreria @aws-sdk/lib-storage.

- Viene generato un URL di download firmato (valido per 4 ore) e inviato via email all'utente.

Formati di Backup

Sono supportati tre formati di backup:

| Formato | Estensione | Descrizione |

|---|---|---|

sqlite |

.sqlite |

Snapshot grezzo del database SQLite crittografato (predefinito per backup IMAP automatici) |

mbox |

.zip |

ZIP protetto da password contenente la mailbox in formato mbox |

eml |

.zip |

ZIP protetto da password contenente singoli file .eml per ogni messaggio |

Suggerimento: Se hai file di backup

.sqlitee vuoi convertirli in file.emllocalmente, usa il nostro strumento CLI standalone convert-sqlite-to-eml. Funziona su Windows, Linux e macOS e non richiede una connessione di rete.

Nomenclatura dei File e Struttura delle Chiavi

Quando si utilizza uno storage S3 personalizzato, i file di backup vengono memorizzati con un prefisso timestamp in formato ISO 8601 in modo che ogni backup sia conservato come oggetto separato. Questo ti offre una cronologia completa dei backup nel tuo bucket.

Il formato della chiave è:

{timestamp ISO 8601}-{alias_id}.{estensione}

Ad esempio:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

L'alias_id è l'ObjectId MongoDB dell'alias. Puoi trovarlo nella pagina delle impostazioni dell'alias o tramite l'API.

Quando si utilizza lo storage predefinito (di sistema), la chiave è piatta (es. 65a31c53c36b75ed685f3fda.sqlite) e ogni backup sovrascrive il precedente.

Nota: Poiché lo storage S3 personalizzato conserva tutte le versioni di backup, l'utilizzo dello spazio crescerà nel tempo. Raccomandiamo di configurare le regole di lifecycle sul tuo bucket per eliminare automaticamente i backup vecchi (es. cancellare oggetti più vecchi di 30 o 90 giorni).

Proprietà dei Dati e Politica di Cancellazione

Il tuo bucket S3 personalizzato è interamente sotto il tuo controllo. Noi non cancelliamo né modifichiamo mai i file nel tuo bucket S3 personalizzato — né quando un alias viene eliminato, né quando un dominio viene rimosso, né durante operazioni di pulizia. Scriviamo solo nuovi file di backup nel tuo bucket.

Questo significa:

- Eliminazione alias — Quando elimini un alias, rimuoviamo il backup solo dal nostro storage di sistema predefinito. Qualsiasi backup precedentemente scritto nel tuo bucket S3 personalizzato rimane intatto.

- Rimozione dominio — Rimuovere un dominio non influisce sui file nel tuo bucket personalizzato.

- Gestione della conservazione — Sei responsabile della gestione dello storage nel tuo bucket, inclusa la configurazione delle regole di lifecycle per eliminare i backup vecchi.

Se disabiliti lo storage S3 personalizzato o torni al nostro storage predefinito, i file esistenti nel tuo bucket vengono preservati. I backup futuri saranno semplicemente scritti nel nostro storage predefinito.

Sicurezza

- Il tuo access key ID e secret access key sono crittografati a riposo usando AES-256-GCM prima di essere memorizzati nel nostro database. Vengono decrittografati solo in fase di esecuzione durante le operazioni di backup.

- Validiamo automaticamente che il tuo bucket non sia accessibile pubblicamente. Se viene rilevato un bucket pubblico, la configurazione verrà rifiutata al salvataggio. Se l'accesso pubblico viene rilevato al momento del backup, si torna al nostro storage predefinito e tutti gli amministratori di dominio vengono notificati via email.

- Le credenziali vengono validate al salvataggio tramite una chiamata HeadBucket per assicurarsi che il bucket esista e che le credenziali siano corrette. Se la validazione fallisce, lo storage S3 personalizzato viene disabilitato automaticamente.

- Ogni file di backup include un hash SHA-256 nei suoi metadata S3, usato per rilevare database invariati e saltare caricamenti ridondanti.

Notifiche di errore

Se un backup fallisce durante l'uso del tuo storage S3 personalizzato (ad esempio a causa di credenziali scadute o di un problema di connettività), tutti gli amministratori del dominio saranno notificati via email. Queste notifiche sono limitate a una ogni 6 ore per evitare avvisi duplicati. Se il tuo bucket viene rilevato come accessibile pubblicamente al momento del backup, gli amministratori saranno notificati una volta al giorno.

API

Puoi anche configurare uno storage S3 personalizzato tramite l'API:

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

Per testare la connessione tramite l'API:

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

Come converto i backup SQLite in file EML

Se scarichi o memorizzi backup SQLite (sia dal nostro storage predefinito sia dal tuo custom S3 bucket), puoi convertirli in file standard .eml usando il nostro strumento CLI standalone convert-sqlite-to-eml. I file EML possono essere aperti con qualsiasi client di posta (Thunderbird, Outlook, Apple Mail, ecc.) oppure importati in altri server di posta.

Installazione

Puoi scaricare un binario precompilato (non è richiesto Node.js) oppure eseguirlo direttamente con Node.js:

Binari precompilati — Scarica l’ultima release per la tua piattaforma da GitHub Releases:

| Piattaforma | Architettura | File |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

Utenti macOS: Dopo il download, potrebbe essere necessario rimuovere l’attributo di quarantena prima di eseguire il binario:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Sostituisci

./convert-sqlite-to-eml-darwin-arm64con il percorso effettivo del file scaricato.)

Utenti Linux: Dopo il download, potrebbe essere necessario rendere eseguibile il binario:

chmod +x ./convert-sqlite-to-eml-linux-x64(Sostituisci

./convert-sqlite-to-eml-linux-x64con il percorso effettivo del file scaricato.)

Dal sorgente (richiede Node.js >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Uso

Lo strumento supporta sia modalità interattiva che non interattiva.

Modalità interattiva — esegui senza argomenti e ti verrà chiesto di inserire tutti i dati:

./convert-sqlite-to-eml

Forward Email - Converti backup SQLite in EML

=============================================

Percorso del file di backup SQLite: /path/to/backup.sqlite

Password IMAP/alias: ********

Percorso output ZIP [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Modalità non interattiva — passa gli argomenti tramite flag da linea di comando per scripting e automazione:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "your-imap-password" \

--output /path/to/output.zip

| Flag | Descrizione |

|---|---|

--path <path> |

Percorso del file di backup SQLite criptato |

--password <pass> |

Password IMAP/alias per la decrittazione |

--output <path> |

Percorso di output per il file ZIP (default: generato automaticamente con timestamp ISO 8601) |

--help |

Mostra il messaggio di aiuto |

Formato di Output

Lo strumento produce un archivio ZIP protetto da password (crittografato AES-256) contenente:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

I file EML sono organizzati per cartella della casella di posta. La password dello ZIP è la stessa della tua password IMAP/alias. Ogni file .eml è un messaggio email standard RFC 5322 con intestazioni complete, testo del corpo e allegati ricostruiti dal database SQLite.

Come Funziona

- Apre il database SQLite crittografato usando la tua password IMAP/alias (supporta sia i cifrari ChaCha20 che AES-256-CBC).

- Legge la tabella Mailboxes per scoprire la struttura delle cartelle.

- Per ogni messaggio, decodifica il mimeTree (memorizzato come JSON compresso con Brotli) dalla tabella Messages.

- Ricostruisce l'intero EML attraversando l'albero MIME e recuperando i corpi degli allegati dalla tabella Attachments.

- Impacchetta tutto in un archivio ZIP protetto da password usando archiver-zip-encrypted.

Supportate l’auto-ospitazione?

Sì, da marzo 2025 supportiamo un’opzione auto-ospitata. Leggi il blog qui. Consulta la guida per l’auto-ospitazione per iniziare. E per chi è interessato a una versione più dettagliata passo-passo, vedi le nostre guide basate su Ubuntu o Debian.

Configurazione Email

Come inizio e configuro l’inoltro email

user@gmail.com con l’indirizzo email a cui vuoi inoltrare le email (se non è già corretto). Analogamente, assicurati di sostituire sample.g0v.tw con il tuo nome di dominio personalizzato (se non è già corretto).

- Se hai già registrato il tuo nome di dominio da qualche parte, allora devi saltare completamente questo passaggio e andare al passo due! Altrimenti puoi cliccare qui per registrare il tuo nome di dominio.

-

Ricordi dove hai registrato il tuo dominio? Una volta che lo ricordi, segui le istruzioni qui sotto:

Importante: Devi aprire una nuova scheda e accedere al tuo registrar di domini. Puoi facilmente cliccare sul tuo "Registrar" qui sotto per farlo automaticamente. In questa nuova scheda, devi navigare alla pagina di gestione DNS presso il tuo registrar – e abbiamo fornito i passaggi dettagliati sotto la colonna "Passaggi per Configurare". Una volta arrivato a questa pagina nella nuova scheda, puoi tornare a questa scheda e procedere al passo tre qui sotto. Non chiudere ancora la scheda aperta; ti servirà per i passaggi futuri!

Registrar Passaggi per Configurare 1&1 Accedi Centro Domini (Seleziona il tuo dominio) Modifica Impostazioni DNS Amazon Route 53 Accedi Hosted Zones (Seleziona il tuo dominio) Aplus.net Accedi I miei Server Gestione Domini Gestore DNS Bluehost PER ROCK: Accedi Domini (Clicca l’icona ▼ accanto a gestisci) DNS

PER LEGACY: Accedi Domini Editor zona (Seleziona il tuo dominio)Cloudflare Accedi DNS DNS Made Easy Accedi DNS (Seleziona il tuo dominio) DNSimple Accedi (Seleziona il tuo dominio) DNS Gestisci Digital Ocean Accedi Networking Domini (Seleziona il tuo dominio) Altro Gestisci Dominio Domain.com Accedi In vista scheda, clicca gestisci sul tuo dominio In vista elenco, clicca l’icona ingranaggio DNS & Nameservers Record DNS Domains.com

GuardaAccedi (Seleziona il tuo dominio) Gestisci (clicca icona ingranaggio) Clicca su DNS & Nameservers nel menu a sinistra DreamHost Accedi Pannello Domini Gestisci Domini DNS Dyn Accedi Panoramica Gestisci Editor Semplice Record Gandi Accedi (Seleziona il tuo dominio) Gestione Modifica la zona GoDaddy

GuardaAccedi Gestisci i miei domini (Seleziona il tuo dominio) Gestisci DNS Google Domains

GuardaAccedi (Seleziona il tuo dominio) Configura DNS Namecheap

GuardaAccedi Lista Domini (Seleziona il tuo dominio) Gestisci DNS Avanzato Netlify Accedi (Seleziona il tuo dominio) Configura Netlify DNS Network Solutions Accedi Gestore Account I miei nomi di dominio (Seleziona il tuo dominio) Gestisci Cambia dove punta il dominio DNS Avanzato Shopify

GuardaAccedi Domini Gestiti (Seleziona il tuo dominio) Impostazioni DNS Squarespace Accedi Menu Home Impostazioni Domini (Seleziona il tuo dominio) Impostazioni avanzate Record personalizzati Now di Vercel Usando la CLI "now" now dns add [domain] '@' MX [record-value] [priority]Weebly Accedi Pagina Domini (Seleziona il tuo dominio) DNS Wix Accedi Pagina Domini (Clicca l’icona ) Seleziona Gestisci Record DNS eNom Accedi Domini I miei domini Altro Importante: Non vedi il nome del tuo registrar elencato qui? Cerca semplicemente su Internet "come cambiare i record DNS su $REGISTRAR" (sostituendo $REGISTRAR con il nome del tuo registrar – es. "come cambiare i record DNS su GoDaddy" se usi GoDaddy). - Usando la pagina di gestione DNS del tuo registrar (l’altra scheda che hai aperto), imposta i seguenti record "MX":

Importante: Nota che NON devono essere impostati altri record MX. Entrambi i record mostrati di seguito DEVONO esistere. Assicurati che non ci siano errori di battitura; e che entrambi mx1 e mx2 siano scritti correttamente. Se esistevano già record MX, si prega di eliminarli completamente. Il valore "TTL" non deve necessariamente essere 3600, può essere un valore più basso o più alto se necessario.

Name/Host/Alias TTL Type Priority Answer/Value "@", ".", o vuoto 3600 MX 0 mx1.forwardemail.net"@", ".", o vuoto 3600 MX 0 mx2.forwardemail.net - Usando la pagina di gestione DNS del tuo registrar (l’altra scheda che hai aperto), imposta il seguente/i record TXT:

Importante: Se sei su un piano a pagamento, devi saltare completamente questo passaggio e andare al passo cinque! Se non sei su un piano a pagamento, allora i tuoi indirizzi inoltrati saranno pubblicamente ricercabili – vai su Il Mio Account Domini e aggiorna il tuo dominio a un piano a pagamento se desideri. Se vuoi saperne di più sui piani a pagamento, consulta la nostra pagina Prezzi. Altrimenti puoi continuare a scegliere una o più combinazioni dall’Opzione A all’Opzione F elencate di seguito.

Opzione A: Se stai inoltrando tutte le email dal tuo dominio, (es. "all@sample.g0v.tw", "hello@sample.g0v.tw", ecc.) a un indirizzo specifico "user@gmail.com":Name/Host/Alias TTL Type Answer/Value "@", ".", o vuoto 3600 TXT forward-email=user@gmail.comSuggerimento: Assicurati di sostituire i valori sopra nella colonna "Valore" con il tuo indirizzo email. Il valore "TTL" non deve necessariamente essere 3600, può essere un valore più basso o più alto se necessario. Un valore di tempo di vita ("TTL") più basso garantirà che eventuali modifiche future ai tuoi record DNS vengano propagate più rapidamente su Internet – pensa a questo come a quanto tempo sarà memorizzato nella cache in memoria (in secondi). Puoi saperne di più su TTL su Wikipedia.

Opzione B: Se devi solo inoltrare un singolo indirizzo email (es.hello@sample.g0v.twauser@gmail.com; questo inoltrerà automaticamente anche "hello+test@sample.g0v.tw" a "user+test@gmail.com"):Nome/Host/Alias TTL Tipo Risposta/Valore "@", ".", o vuoto 3600 TXT forward-email=hello:user@gmail.com

Opzione C: Se stai inoltrando più email, allora dovrai separarle con una virgola:Nome/Host/Alias TTL Tipo Risposta/Valore "@", ".", o vuoto 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Opzione D: Puoi configurare un numero infinito di email di inoltro – assicurati solo di non superare i 255 caratteri in una singola riga e di iniziare ogni riga con "forward-email=". Un esempio è fornito qui sotto:Nome/Host/Alias TTL Tipo Risposta/Valore "@", ".", o vuoto 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", o vuoto 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", o vuoto 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", o vuoto 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", o vuoto 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Opzione E: Puoi anche specificare un nome di dominio nel tuo record TXT per avere un inoltro alias globale (es. "user@sample.g0v.tw" sarà inoltrato a "user@example.net"):Nome/Host/Alias TTL Tipo Risposta/Valore "@", ".", o vuoto 3600 TXT forward-email=example.net

Opzione F: Puoi anche usare i webhook come alias globale o individuale per inoltrare le email. Vedi l'esempio e la sezione completa sui webhook intitolata Supportate i webhook qui sotto.Nome/Host/Alias TTL Tipo Risposta/Valore "@", ".", o vuoto 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Opzione G: Puoi anche usare espressioni regolari ("regex") per abbinare alias e per gestire sostituzioni a cui inoltrare le email. Vedi gli esempi e la sezione completa sulle regex intitolata Supportate espressioni regolari o regex qui sotto.Hai bisogno di regex avanzate con sostituzione? Vedi gli esempi e la sezione completa sulle regex intitolata Supportate espressioni regolari o regex qui sotto.Esempio semplice: Se voglio che tutte le email inviate a `linus@sample.g0v.tw` o `torvalds@sample.g0v.tw` vengano inoltrate a `user@gmail.com`:Nome/Host/Alias TTL Tipo Risposta/Valore "@", ".", o vuoto 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comImportante: Le regole di inoltro catch-all possono anche essere descritte come "fall-through". Questo significa che le email in arrivo che corrispondono ad almeno una regola di inoltro specifica verranno usate invece del catch-all. Le regole specifiche includono indirizzi email ed espressioni regolari.

Per esempio:

forward-email=hello:first@gmail.com,second@gmail.com

Le email inviate ahello@sample.g0v.tw**non** saranno inoltrate asecond@gmail.com(catch-all) con questa configurazione, ma saranno consegnate solo afirst@gmail.com.

- Usando la pagina di gestione DNS del tuo registrar (l'altra scheda che hai aperto), imposta inoltre il seguente record TXT:

Nome/Host/Alias TTL Tipo Risposta/Valore "@", ".", o vuoto 3600 TXT v=spf1 a include:spf.forwardemail.net -allImportante: Se usi Gmail (ad esempio Invia come) o G Suite, dovrai aggiungereinclude:_spf.google.comal valore sopra, per esempio:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allSuggerimento: Se hai già una riga simile con "v=spf1", dovrai aggiungereinclude:spf.forwardemail.netsubito prima di qualsiasi record "include:host.com" esistente e prima di "-all" nella stessa riga, per esempio:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Nota che c'è una differenza tra "-all" e "~all". Il "-" indica che il controllo SPF deve FALLIRE se non corrisponde, mentre "~" indica che il controllo SPF deve SOFTFAIL. Raccomandiamo di usare l'approccio "-all" per prevenire la falsificazione del dominio.

Potresti anche dover includere il record SPF per qualunque host da cui invii mail (ad esempio Outlook). - Verifica i tuoi record DNS utilizzando il nostro strumento "Verifica Record" disponibile su Il Mio Account Domini Configurazione.

- Invia un'email di prova per confermare che funzioni. Nota che potrebbe richiedere del tempo perché i tuoi record DNS si propaghino.

Suggerimento: Se non ricevi le email di prova, o ricevi un'email di prova che dice "Fai attenzione a questo messaggio", consulta le risposte per Perché non ricevo le mie email di prova e Perché le mie email di prova inviate a me stesso in Gmail appaiono come "sospette" rispettivamente.

- Se desideri "Inviare posta come" da Gmail, allora dovrai guardare questo video, oppure seguire i passaggi sotto Come inviare posta come usando Gmail qui sotto.

Posso usare più scambi MX e server per l'inoltro avanzato

Sì, ma dovresti avere elencato un solo scambio MX nei tuoi record DNS.

Non tentare di usare la "Priorità" come modo per configurare più scambi MX.

Invece, devi configurare il tuo scambio MX esistente per inoltrare la posta per tutti gli alias non corrispondenti agli scambi del nostro servizio (mx1.forwardemail.net e/o mx2.forwardemail.net).

Se usi Google Workspace e vuoi inoltrare tutti gli alias non corrispondenti al nostro servizio, consulta https://support.google.com/a/answer/6297084.

Se usi Microsoft 365 (Outlook) e vuoi inoltrare tutti gli alias non corrispondenti al nostro servizio, consulta https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail e https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Come configuro un risponditore automatico per le vacanze (risponditore automatico fuori sede)

Vai su Il Mio Account Domini Alias e crea o modifica l'alias per cui desideri configurare un risponditore automatico per le vacanze. Hai la possibilità di configurare una data di inizio, una data di fine, un oggetto e un messaggio, e abilitarlo o disabilitarlo in qualsiasi momento:

- Attualmente sono supportati oggetto e messaggio in testo semplice (internamente utilizziamo il pacchetto

striptagsper rimuovere qualsiasi HTML). - L'oggetto è limitato a 100 caratteri.

- Il messaggio è limitato a 1000 caratteri.

- La configurazione richiede la configurazione SMTP in uscita (ad esempio, dovrai configurare i record DNS DKIM, DMARC e Return-Path).

- Vai su Il mio account Domini Impostazioni Configurazione SMTP in uscita e segui le istruzioni di configurazione.

- Il risponditore automatico per le vacanze non può essere abilitato sui nomi di dominio vanity globali (ad esempio, non sono supportati gli indirizzi usa e getta).

- Il risponditore automatico per le vacanze non può essere abilitato per alias con caratteri jolly/catch-all (

*) né espressioni regolari.

A differenza di sistemi di posta come postfix (ad esempio che usano l'estensione filtro vacation sieve), Forward Email aggiunge automaticamente la tua firma DKIM, protegge da problemi di connessione durante l'invio delle risposte automatiche (ad esempio a causa di comuni problemi di connessione SSL/TLS e server legacy mantenuti), e supporta anche Open WKD e crittografia PGP per le risposte automatiche.

-

Inviamo solo una volta ogni 4 giorni per ogni mittente in lista bianca (comportamento simile a Gmail).

-

La nostra cache Redis utilizza un'impronta digitale di

alias_idesender, dovealias_idè l'ID MongoDB dell'alias esenderè l'indirizzo From (se in lista bianca) oppure il dominio principale nell'indirizzo From (se non in lista bianca). Per semplicità, la scadenza di questa impronta nella cache è impostata a 4 giorni. -

Il nostro approccio di usare il dominio principale estratto dall'indirizzo From per mittenti non in lista bianca previene abusi da parte di mittenti relativamente sconosciuti (ad esempio attori malevoli) che potrebbero inondare di messaggi il risponditore automatico.

-

-

Inviamo solo se MAIL FROM e/o From non sono vuoti e non contengono (case-insensitive) un nome utente postmaster (la parte prima della @ in un'email).

-

Non inviamo se il messaggio originale aveva uno dei seguenti header (case-insensitive):

- Header

auto-submittedcon valore diverso dano. - Header

x-auto-response-suppresscon valoredr,autoreply,auto-reply,auto_replyoall. - Header

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondox-auto-respond(indipendentemente dal valore). - Header

precedencecon valorebulk,autoreply,auto-reply,auto_replyolist.

- Header

-

Non inviamo se l'indirizzo email MAIL FROM o From termina con

+donotreply,-donotreply,+noreplyo-noreply. -

Non inviamo se la parte username dell'indirizzo email From era

mdaemone aveva un header case-insensitiveX-MDDSN-Message. -

Non inviamo se era presente un header case-insensitive

content-typecon valoremultipart/report.

Come configuro SPF per Forward Email

Usando la pagina di gestione DNS del tuo registrar, imposta il seguente record TXT:

| Nome/Host/Alias | TTL | Tipo | Risposta/Valore |

|---|---|---|---|

| "@", ".", o vuoto | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com al valore sopra, per esempio:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com al tuo record SPF TXT, per esempio:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net subito prima di qualsiasi record "include:host.com" esistente e prima di "-all" nella stessa riga, per esempio:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Nota che c'è una differenza tra "-all" e "~all". Il "-" indica che il controllo SPF deve FALLIRE se non corrisponde, mentre "~" indica che il controllo SPF deve SOFTFAIL. Raccomandiamo di usare l'approccio "-all" per prevenire la falsificazione del dominio.

Potresti anche dover includere il record SPF per qualunque host da cui stai inviando mail (es. Outlook).

Come configuro DKIM per Forward Email

Vai su Il mio account Domini Impostazioni Configurazione SMTP in uscita e segui le istruzioni di configurazione.

Come configuro DMARC per Forward Email

Vai su Il mio account Domini Impostazioni Configurazione SMTP in uscita e segui le istruzioni di configurazione.

Come visualizzo i rapporti DMARC

Forward Email fornisce una dashboard completa per i rapporti DMARC che ti permette di monitorare le prestazioni di autenticazione email su tutti i tuoi domini da un'unica interfaccia.

Cosa sono i rapporti DMARC?

I rapporti DMARC (Domain-based Message Authentication, Reporting, and Conformance) sono file XML inviati dai server di posta riceventi che ti indicano come le tue email vengono autenticate. Questi rapporti ti aiutano a capire:

- Quante email vengono inviate dal tuo dominio

- Se quelle email superano l'autenticazione SPF e DKIM

- Quali azioni i server riceventi stanno prendendo (accettare, mettere in quarantena o rifiutare)

- Quali indirizzi IP stanno inviando email per conto del tuo dominio

Come accedere ai rapporti DMARC

Vai su Il mio account Rapporti DMARC per visualizzare la tua dashboard. Puoi anche accedere ai rapporti specifici per dominio da Il mio account Domini cliccando il pulsante "DMARC" accanto a qualsiasi dominio.

Funzionalità della dashboard

La dashboard dei rapporti DMARC offre:

- Metriche di sintesi: Totale rapporti ricevuti, totale messaggi analizzati, tasso di allineamento SPF, tasso di allineamento DKIM e tasso complessivo di superamento

- Grafico Messaggi nel tempo: Trend visivo del volume email e dei tassi di autenticazione negli ultimi 30 giorni

- Sintesi allineamento: Grafico a ciambella che mostra la distribuzione dell'allineamento SPF vs DKIM

- Disposizione messaggi: Grafico a barre impilate che mostra come i server riceventi hanno gestito le tue email (accettate, messe in quarantena o rifiutate)

- Tabella rapporti recenti: Elenco dettagliato dei singoli rapporti DMARC con filtri e paginazione

- Filtro per dominio: Filtra i rapporti per dominio specifico quando gestisci più domini Perché è Importante

Per le organizzazioni che gestiscono più domini (come aziende, organizzazioni non profit o agenzie), i report DMARC sono essenziali per:

- Identificare mittenti non autorizzati: Rilevare se qualcuno sta contraffacendo il tuo dominio

- Migliorare la consegna: Assicurarsi che le tue email legittime superino l'autenticazione

- Monitorare l'infrastruttura email: Tenere traccia di quali servizi e IP inviano per tuo conto

- Conformità: Mantenere visibilità sull'autenticazione email per audit di sicurezza

A differenza di altri servizi che richiedono strumenti separati per il monitoraggio DMARC, Forward Email include l'elaborazione e la visualizzazione dei report DMARC come parte del tuo account senza costi aggiuntivi.

Requisiti

- I report DMARC sono disponibili solo per i piani a pagamento

- Il tuo dominio deve avere DMARC configurato (vedi Come configuro DMARC per Forward Email)

- I report vengono raccolti automaticamente quando i server di posta riceventi li inviano all'indirizzo di report DMARC configurato

Report Email Settimanali

Gli utenti dei piani a pagamento ricevono automaticamente riepiloghi settimanali dei report DMARC via email. Queste email includono:

- Statistiche riepilogative per tutti i tuoi domini

- Tassi di allineamento SPF e DKIM

- Suddivisione della disposizione dei messaggi (accettati, in quarantena, rifiutati)

- Principali organizzazioni che inviano report (Google, Microsoft, Yahoo, ecc.)

- Indirizzi IP con problemi di allineamento che potrebbero richiedere attenzione

- Link diretti alla dashboard dei tuoi report DMARC

I report settimanali vengono inviati automaticamente e non possono essere disabilitati separatamente dalle altre notifiche email.

Come connettere e configurare i miei contatti

Per configurare i tuoi contatti, usa l'URL CardDAV: https://carddav.forwardemail.net (o semplicemente carddav.forwardemail.net se il tuo client lo consente)

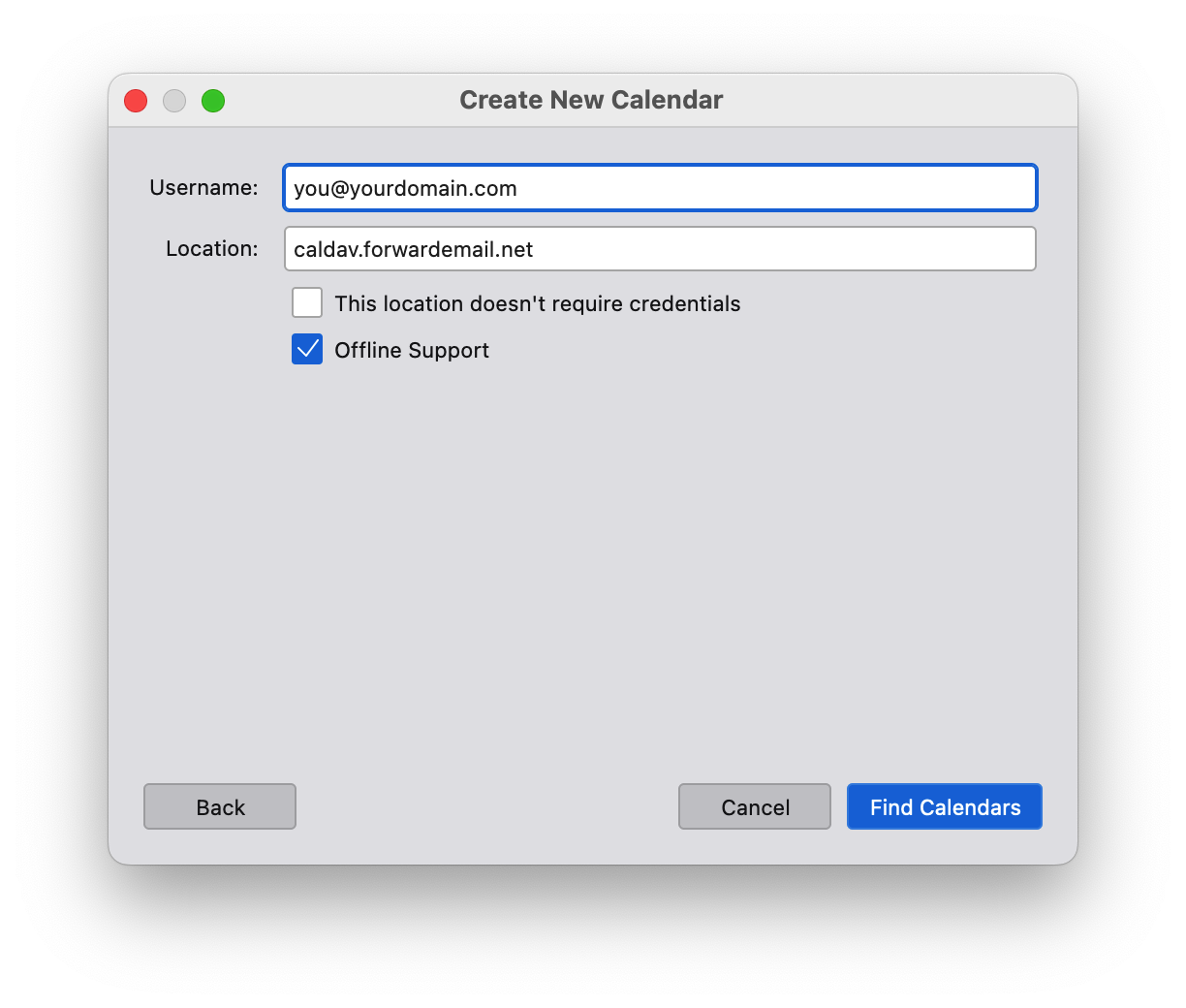

Come connettere e configurare i miei calendari

Per configurare il tuo calendario, usa l'URL CalDAV: https://caldav.forwardemail.net (o semplicemente caldav.forwardemail.net se il tuo client lo consente)

Come aggiungere altri calendari e gestire quelli esistenti

Se desideri aggiungere calendari aggiuntivi, aggiungi un nuovo URL calendario: https://caldav.forwardemail.net/dav/principals/calendar-name (assicurati di sostituire calendar-name con il nome del calendario desiderato)

Puoi modificare il nome e il colore di un calendario dopo la creazione – usa semplicemente la tua applicazione calendario preferita (es. Apple Mail o Thunderbird).

Come connettere e configurare attività e promemoria

Per configurare attività e promemoria, usa lo stesso URL CalDAV dei calendari: https://caldav.forwardemail.net (o semplicemente caldav.forwardemail.net se il tuo client lo consente)

Attività e promemoria saranno automaticamente separati dagli eventi del calendario in una propria raccolta "Promemoria" o "Attività".

Istruzioni di configurazione per piattaforma:

macOS/iOS:

- Aggiungi un nuovo account CalDAV in Preferenze di Sistema > Account Internet (o Impostazioni > Account su iOS)

- Usa

caldav.forwardemail.netcome server - Inserisci il tuo alias Forward Email e la password generata

- Dopo la configurazione, vedrai sia le raccolte "Calendario" che "Promemoria"

- Usa l'app Promemoria per creare e gestire le attività

Android con Tasks.org:

- Installa Tasks.org da Google Play Store o F-Droid

- Vai su Impostazioni > Sincronizzazione > Aggiungi account > CalDAV

- Inserisci server:

https://caldav.forwardemail.net - Inserisci il tuo alias Forward Email e la password generata

- Tasks.org scoprirà automaticamente i tuoi calendari attività

Thunderbird:

- Installa il componente aggiuntivo Lightning se non è già installato

- Crea un nuovo calendario di tipo "CalDAV"

- Usa URL:

https://caldav.forwardemail.net - Inserisci le credenziali Forward Email

- Eventi e attività saranno disponibili nell'interfaccia calendario

Perché non posso creare attività in Promemoria macOS

Se hai problemi a creare attività in Promemoria su macOS, prova questi passaggi per la risoluzione dei problemi:

-

Controlla la configurazione dell'account: Assicurati che il tuo account CalDAV sia configurato correttamente con

caldav.forwardemail.net -

Verifica calendari separati: Dovresti vedere sia "Calendario" che "Promemoria" nel tuo account. Se vedi solo "Calendario", il supporto per le attività potrebbe non essere ancora completamente attivato.

-

Aggiorna l'account: Prova a rimuovere e aggiungere nuovamente il tuo account CalDAV in Preferenze di Sistema > Account Internet

-

Controlla la connettività al server: Verifica di poter accedere a

https://caldav.forwardemail.netnel tuo browser -

Verifica le credenziali: Assicurati di utilizzare l'alias email corretto e la password generata (non la password del tuo account)

-

Forza la sincronizzazione: Nell'app Promemoria, prova a creare un'attività e poi aggiorna manualmente la sincronizzazione

Problemi comuni:

- "Calendario Promemoria non trovato": Il server potrebbe aver bisogno di un momento per creare la raccolta Promemoria al primo accesso

- Attività non sincronizzate: Controlla che entrambi i dispositivi utilizzino le stesse credenziali dell'account CalDAV

- Contenuto misto: Assicurati che le attività vengano create nel calendario "Promemoria", non nel "Calendario" generale

Come configurare Tasks.org su Android

Tasks.org è un popolare gestore di attività open-source che funziona perfettamente con il supporto CalDAV per attività di Forward Email.

Installazione e configurazione:

-

Installa Tasks.org:

- Dal Google Play Store: Tasks.org

- Da F-Droid: Tasks.org su F-Droid

-

Configura la sincronizzazione CalDAV:

- Apri Tasks.org

- Vai a ☰ Menu > Impostazioni > Sincronizzazione

- Tocca "Aggiungi account"

- Seleziona "CalDAV"

-

Inserisci le impostazioni di Forward Email:

- URL server:

https://caldav.forwardemail.net - Nome utente: Il tuo alias Forward Email (es.

tuo@tuodominio.com) - Password: La password generata specifica per l'alias

- Tocca "Aggiungi account"

- URL server:

-

Scoperta account:

- Tasks.org scoprirà automaticamente i tuoi calendari di attività

- Dovresti vedere apparire la tua raccolta "Promemoria"

- Tocca "Iscriviti" per abilitare la sincronizzazione del calendario attività

-

Test sincronizzazione:

- Crea un'attività di prova in Tasks.org

- Verifica che appaia in altri client CalDAV (come Promemoria su macOS)

- Controlla che le modifiche si sincronizzino in entrambe le direzioni

Funzionalità disponibili:

- ✅ Creazione e modifica attività

- ✅ Date di scadenza e promemoria

- ✅ Completamento e stato attività

- ✅ Livelli di priorità

- ✅ Sottoattività e gerarchia attività

- ✅ Tag e categorie

- ✅ Sincronizzazione bidirezionale con altri client CalDAV

Risoluzione problemi:

- Se non appare alcun calendario attività, prova ad aggiornare manualmente nelle impostazioni di Tasks.org

- Assicurati di avere almeno un'attività creata sul server (puoi crearne una prima in Promemoria su macOS)

- Controlla la connettività di rete verso

caldav.forwardemail.net

Come configurare SRS per Forward Email

Configuriamo automaticamente il Sender Rewriting Scheme ("SRS") – non è necessario che tu lo faccia manualmente.

Come configurare MTA-STS per Forward Email

Consulta la nostra sezione su MTA-STS per maggiori informazioni.

Come aggiungere una foto profilo al mio indirizzo email

Se usi Gmail, segui questi passaggi:

- Vai su https://google.com e esci da tutti gli account email

- Clicca su "Accedi" e nel menu a tendina clicca su "altro account"

- Seleziona "Usa un altro account"

- Seleziona "Crea account"

- Seleziona "Usa invece il mio indirizzo email attuale"

- Inserisci il tuo indirizzo email del dominio personalizzato

- Recupera l'email di verifica inviata al tuo indirizzo email

- Inserisci il codice di verifica contenuto in questa email

- Completa le informazioni del profilo per il tuo nuovo account Google

- Accetta tutte le politiche sulla Privacy e i Termini di utilizzo

- Vai su https://google.com e in alto a destra clicca sull'icona del profilo, poi clicca sul pulsante "cambia"

- Carica una nuova foto o avatar per il tuo account

- Le modifiche impiegheranno circa 1-2 ore per propagarsi, ma a volte possono essere molto rapide.

- Invia una email di prova e la foto profilo dovrebbe apparire.

Funzionalità Avanzate

Supportate newsletter o mailing list per email di marketing

Sì, puoi leggere di più su https://forwardemail.net/guides/newsletter-with-listmonk.

Si prega di notare che, per mantenere la reputazione IP e garantire la consegnabilità, Forward Email ha un processo di revisione manuale per dominio per l'approvazione delle newsletter. Invia un'email a support@forwardemail.net o apri una richiesta di assistenza per l'approvazione. Questo processo di solito richiede meno di 24 ore, con la maggior parte delle richieste evase entro 1-2 ore. Nel prossimo futuro puntiamo a rendere questo processo istantaneo con controlli antispam aggiuntivi e notifiche. Questo processo garantisce che le tue email raggiungano la casella di posta e che i tuoi messaggi non vengano contrassegnati come spam.

Supportate l'invio di email tramite API

Sì, da maggio 2023 supportiamo l'invio di email tramite API come componente aggiuntivo per tutti gli utenti a pagamento.

Consulta la nostra sezione su Email nella documentazione API per opzioni, esempi e ulteriori dettagli.

Per inviare email in uscita con la nostra API, devi utilizzare il tuo token API disponibile sotto La Mia Sicurezza.

Supportate la ricezione di email tramite IMAP

Sì, dal 16 ottobre 2023 supportiamo la ricezione di email tramite IMAP come componente aggiuntivo per tutti gli utenti a pagamento. Si prega di leggere il nostro articolo approfondito su come funziona la nostra funzione di archiviazione della casella di posta crittografata SQLite.

-

Crea un nuovo alias per il tuo dominio sotto Il Mio Account Domini Alias (es.

hello@sample.g0v.tw) -

Clicca su Genera Password accanto al nuovo alias creato. Copia negli appunti e conserva in modo sicuro la password generata mostrata a schermo.

-

Usando la tua applicazione email preferita, aggiungi o configura un account con il tuo alias appena creato (es.

hello@sample.g0v.tw)Suggerimento: Consigliamo di usare Thunderbird, Thunderbird Mobile, Apple Mail o un'alternativa open-source e focalizzata sulla privacy. -

Quando richiesto, inserisci come nome server IMAP

imap.forwardemail.net -

Quando richiesto, inserisci come porta server IMAP

993(SSL/TLS) – vedi porte IMAP alternative se necessarioSuggerimento: Se usi Thunderbird, assicurati che la "Sicurezza della connessione" sia impostata su "SSL/TLS" e il metodo di autenticazione su "Password normale". -

Quando ti viene chiesta la password del server IMAP, incolla la password da Genera Password al punto 2 sopra

-

Salva le tue impostazioni – se riscontri problemi, per favore contattaci

Supportate POP3

Sì, dal 4 dicembre 2023 supportiamo POP3 come componente aggiuntivo per tutti gli utenti a pagamento. Per favore leggi il nostro articolo approfondito su come funziona la nostra funzione di archiviazione della casella di posta crittografata SQLite.

-

Crea un nuovo alias per il tuo dominio sotto Il Mio Account Domini Alias (es.

hello@sample.g0v.tw) -

Clicca su Genera Password accanto al nuovo alias creato. Copia negli appunti e conserva in modo sicuro la password generata mostrata a schermo.

-

Usando la tua applicazione email preferita, aggiungi o configura un account con il tuo nuovo alias (es.

hello@sample.g0v.tw)Suggerimento: Consigliamo di usare Thunderbird, Thunderbird Mobile, Apple Mail, o un'alternativa open-source e focalizzata sulla privacy. -

Quando ti viene chiesto il nome del server POP3, inserisci

pop3.forwardemail.net -

Quando ti viene chiesto la porta del server POP3, inserisci

995(SSL/TLS) – vedi porte POP3 alternative se necessarioSuggerimento: Se usi Thunderbird, assicurati che "Sicurezza della connessione" sia impostata su "SSL/TLS" e il metodo di autenticazione su "Password normale". -

Quando ti viene chiesta la password del server POP3, incolla la password da Genera Password al punto 2 sopra

-

Salva le tue impostazioni – se riscontri problemi, per favore contattaci

Supportate calendari (CalDAV)

Sì, dal 5 febbraio 2024 abbiamo aggiunto questa funzione. Il nostro server è caldav.forwardemail.net ed è anche monitorato sulla nostra pagina di stato.

Supporta sia IPv4 che IPv6 ed è disponibile sulla porta 443 (HTTPS).

| Login | Esempio | Descrizione |

|---|---|---|

| Username | user@sample.g0v.tw |

Indirizzo email di un alias che esiste per il dominio in Il mio account Domini. |

| Password | ************************ |

Password generata specifica per l'alias. |

Per utilizzare il supporto calendario, l'utente deve essere l'indirizzo email di un alias che esiste per il dominio in Il mio account Domini – e la password deve essere una password generata specifica per l'alias.

Supportate attività e promemoria (CalDAV VTODO)

Sì, dal 14 ottobre 2025 abbiamo aggiunto il supporto CalDAV VTODO per attività e promemoria. Questo utilizza lo stesso server del nostro supporto calendario: caldav.forwardemail.net.