Perguntas Frequentes

Início Rápido

Para começar com o Forward Email:

-

Crie uma conta em forwardemail.net/register

-

Adicione e verifique seu domínio em Minha Conta → Domínios

-

Adicione e configure aliases/caixas de email em Minha Conta → Domínios → Aliases

-

Teste sua configuração enviando um email para um dos seus novos aliases

Tip

Alterações no DNS podem levar até 24-48 horas para se propagar globalmente, embora frequentemente entrem em vigor muito antes.

Introdução

O que é o Forward Email

Note

O Forward Email é perfeito para indivíduos, pequenas empresas e desenvolvedores que desejam endereços de email profissionais sem o custo e a manutenção de uma solução completa de hospedagem de email.

O Forward Email é um provedor de serviço de email completo e provedor de hospedagem de email para nomes de domínio personalizados.

É o único serviço gratuito e de código aberto, que permite usar endereços de email com domínio personalizado sem a complexidade de configurar e manter seu próprio servidor de email.

Nosso serviço encaminha emails enviados para seu domínio personalizado para sua conta de email existente – e você pode até nos usar como seu provedor dedicado de hospedagem de email.

Principais recursos do Forward Email:

- Email com Domínio Personalizado: Use endereços de email profissionais com seu próprio nome de domínio

- Plano Gratuito: Encaminhamento básico de email sem custo

- Privacidade Aprimorada: Não lemos seus emails nem vendemos seus dados

- Código Aberto: Todo nosso código está disponível no GitHub

- Suporte SMTP, IMAP e POP3: Capacidades completas de envio e recebimento de email

- Criptografia de Ponta a Ponta: Suporte para OpenPGP/MIME

- Aliases Catch-All Personalizados: Crie aliases de email ilimitados

Você pode nos comparar com mais de 56 outros provedores de serviço de email em nossa página de Comparação de Email.

Tip

Saiba mais sobre o Forward Email lendo nosso Whitepaper Técnico gratuito

Quem usa o Forward Email

Fornecemos serviço de hospedagem e encaminhamento de email para mais de 500.000 domínios e estes usuários notáveis:

| Cliente | Estudo de Caso |

|---|---|

| Academia Naval dos EUA | 📄 Estudo de Caso |

| Canonical | 📄 Estudo de Caso |

| Netflix Games | |

| The Linux Foundation | 📄 Estudo de Caso |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Estudo de Caso |

| LineageOS | |

| Ubuntu | 📄 Estudo de Caso |

| Kubuntu | 📄 Estudo de Caso |

| Lubuntu | 📄 Estudo de Caso |

| Universidade de Cambridge | 📄 Estudo de Caso |

| Universidade de Maryland | 📄 Estudo de Caso |

| Universidade de Washington | 📄 Estudo de Caso |

| Universidade Tufts | 📄 Estudo de Caso |

| Swarthmore College | 📄 Estudo de Caso |

| Governo da Austrália do Sul | |

| Governo da República Dominicana | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 Estudo de Caso |

| David Heinemeier Hansson (Ruby on Rails) |

Qual é a história do Forward Email

Você pode saber mais sobre o Forward Email na nossa página Sobre.

Quão rápido é este serviço

Note

Nosso sistema é projetado para velocidade e confiabilidade, com múltiplos servidores redundantes para garantir que seus e-mails sejam entregues prontamente.

O Forward Email entrega mensagens com atraso mínimo, tipicamente em segundos após o recebimento.

Métricas de desempenho:

- Tempo Médio de Entrega: Menos de 5-10 segundos do recebimento ao encaminhamento (veja nossa página de monitoramento Tempo para Caixa de Entrada "TTI")

- Disponibilidade: 99,9%+ de disponibilidade do serviço

- Infraestrutura Global: Servidores estrategicamente localizados para roteamento ideal

- Escalonamento Automático: Nosso sistema escala durante períodos de pico de e-mails

Operamos em tempo real, diferente de outros provedores que dependem de filas atrasadas.

Não gravamos em disco nem armazenamos logs – com exceção de erros e SMTP de saída (veja nossa Política de Privacidade).

Tudo é feito em memória e nosso código-fonte está no GitHub.

Clientes de Email

Thunderbird

- Crie um novo alias e gere uma senha no seu painel do Forward Email

- Abra o Thunderbird e vá em Editar → Configurações de Conta → Ações da Conta → Adicionar Conta de Email

- Insira seu nome, endereço Forward Email e senha

- Clique em Configurar manualmente e insira:

- Entrada: IMAP,

imap.forwardemail.net, porta 993, SSL/TLS - Saída: SMTP,

smtp.forwardemail.net, porta 465, SSL/TLS (recomendado; porta 587 com STARTTLS também é suportada)

- Entrada: IMAP,

- Clique em Concluído

Microsoft Outlook

- Crie um novo alias e gere uma senha no seu painel do Forward Email

- Vá em Arquivo → Adicionar Conta

- Insira seu endereço Forward Email e clique em Conectar

- Escolha Opções avançadas e selecione Deixe-me configurar minha conta manualmente

- Selecione IMAP e insira:

- Entrada:

imap.forwardemail.net, porta 993, SSL - Saída:

smtp.forwardemail.net, porta 465, SSL/TLS (recomendado; porta 587 com STARTTLS também é suportada) - Nome de usuário: Seu endereço de e-mail completo

- Senha: Sua senha gerada

- Entrada:

- Clique em Conectar

Apple Mail

- Crie um novo alias e gere uma senha no seu painel do Forward Email

- Vá em Mail → Preferências → Contas → +

- Selecione Outra Conta de Email

- Insira seu nome, endereço Forward Email e senha

- Para configurações do servidor, insira:

- Entrada:

imap.forwardemail.net - Saída:

smtp.forwardemail.net - Nome de usuário: Seu endereço de e-mail completo

- Senha: Sua senha gerada

- Entrada:

- Clique em Entrar

eM Client

- Crie um novo alias e gere uma senha no seu painel do Forward Email

- Abra o eM Client e vá em Menu → Contas → + Adicionar Conta

- Clique em Email e depois selecione Outro

- Insira seu endereço Forward Email e clique em Próximo

- Insira as seguintes configurações de servidor:

- Servidor de entrada:

imap.forwardemail.net - Servidor de saída:

smtp.forwardemail.net

- Servidor de entrada:

- Insira seu endereço de e-mail completo como Nome de usuário e sua senha gerada como Senha para ambos os servidores de entrada e saída.

- O eM Client testará a conexão. Quando passar, clique em Próximo.

- Insira seu nome e escolha um nome para a conta.

- Clique em Concluir.

Dispositivos Móveis

Para iOS:

- Vá em Ajustes → Mail → Contas → Adicionar Conta → Outra

- Toque em Adicionar Conta de Email e insira seus dados

- Para configurações do servidor, use as mesmas configurações IMAP e SMTP acima

Para Android:

- Vá em Configurações → Contas → Adicionar Conta → Pessoal (IMAP)

- Insira seu endereço Forward Email e senha

- Para configurações do servidor, use as mesmas configurações IMAP e SMTP acima

Configuração de Relay SMTP Sendmail

Você pode configurar o Sendmail para retransmitir e-mails através dos servidores SMTP do Forward Email. Esta é uma configuração comum para sistemas legados ou aplicações que dependem do Sendmail.

Configuração

-

Edite seu arquivo

sendmail.mc, normalmente localizado em/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Adicione as seguintes linhas para definir o smart host e a autenticação:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Crie o arquivo de autenticação

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Adicione suas credenciais do Forward Email no arquivo

authinfo:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Gere o banco de dados de autenticação e proteja os arquivos:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Reconstrua a configuração do Sendmail e reinicie o serviço:

sudo make -C /etc/mail sudo systemctl restart sendmail

Testando

Envie um email de teste para verificar a configuração:

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@sample.g0v.tw

Configuração do Relay SMTP Exim4

Exim4 é um MTA popular em sistemas baseados em Debian. Você pode configurá-lo para usar o Forward Email como smarthost.

Configuração

-

Execute a ferramenta de configuração do Exim4:

sudo dpkg-reconfigure exim4-config -

Selecione as seguintes opções:

- Tipo geral de configuração de email: email enviado por smarthost; recebido via SMTP ou fetchmail

- Nome do sistema de email: your.hostname

- Endereços IP para escutar conexões SMTP de entrada: 127.0.0.1 ; ::1

- Outros destinos para os quais o email é aceito: (deixe em branco)

- Domínios para retransmitir email: (deixe em branco)

- Endereço IP ou nome do host do smarthost de saída: smtp.forwardemail.net::465

- Ocultar nome local do email no email de saída? Não

- Manter o número de consultas DNS mínimo (Dial-on-Demand)? Não

- Método de entrega para email local: formato Mbox em /var/mail/

- Dividir configuração em arquivos pequenos? Não

-

Edite o arquivo

passwd.clientpara adicionar suas credenciais:sudo nano /etc/exim4/passwd.client -

Adicione a seguinte linha:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Atualize a configuração e reinicie o Exim4:

sudo update-exim4.conf sudo systemctl restart exim4

Testando

Envie um email de teste:

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@sample.g0v.tw

Configuração do Cliente SMTP msmtp

msmtp é um cliente SMTP leve que é útil para enviar emails a partir de scripts ou aplicações de linha de comando.

Configuração

-

Crie ou edite o arquivo de configuração do msmtp em

~/.msmtprc:nano ~/.msmtprc -

Adicione a seguinte configuração:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from seu-apelido@seudominio.com user seu-apelido@seudominio.com password sua-senha-gerada account default : forwardemail -

Defina as permissões corretas para o arquivo de configuração:

chmod 600 ~/.msmtprc

Testando

Envie um email de teste:

echo "Este é um email de teste do msmtp" | msmtp -a default recipient@sample.g0v.tw

Clientes de Email via Linha de Comando

Clientes de email populares via linha de comando como Mutt, NeoMutt, e Alpine podem ser configurados para usar os servidores SMTP do Forward Email para envio de emails. A configuração será semelhante à do msmtp, onde você fornece os detalhes do servidor SMTP e suas credenciais nos respectivos arquivos de configuração (.muttrc, .neomuttrc ou .pinerc).

Configuração de Email no Windows

Para usuários Windows, você pode configurar clientes de email populares como Microsoft Outlook e eM Client usando as configurações IMAP e SMTP fornecidas na sua conta Forward Email. Para uso via linha de comando ou scripts, você pode usar o cmdlet Send-MailMessage do PowerShell (embora seja considerado obsoleto) ou uma ferramenta leve de relay SMTP como E-MailRelay.

Configuração de Relay SMTP no Postfix

Você pode configurar o Postfix para encaminhar emails através dos servidores SMTP do Forward Email. Isso é útil para aplicações de servidor que precisam enviar emails.

Instalação

- Instale o Postfix no seu servidor:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Durante a instalação, selecione "Internet Site" quando solicitado o tipo de configuração.

Configuração

- Edite o arquivo principal de configuração do Postfix:

sudo nano /etc/postfix/main.cf

- Adicione ou modifique estas configurações:

# Configuração do relay SMTP

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Crie o arquivo de senha SASL:

sudo nano /etc/postfix/sasl_passwd

- Adicione suas credenciais do Forward Email:

[smtp.forwardemail.net]:465 seu-apelido@seudominio.com:sua-senha-gerada

- Proteja e gere o hash do arquivo de senha:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Reinicie o Postfix:

sudo systemctl restart postfix

Testando

Teste sua configuração enviando um email de teste:

echo "Corpo do email de teste" | mail -s "Assunto do Teste" recipient@sample.g0v.tw

Como Enviar Email Como usando Gmail

-

Vá para Minha Conta Domínios Configurações Configuração SMTP de Saída e siga as instruções de configuração

-

Crie um novo alias para seu domínio em Minha Conta Domínios Aliases (ex.

hello@sample.g0v.tw) -

Clique em Gerar Senha ao lado do alias recém-criado. Copie para sua área de transferência e armazene com segurança a senha gerada exibida na tela.

-

Vá para Gmail e em Configurações Contas e Importação Enviar e-mail como, clique em "Adicionar outro endereço de e-mail"

-

Quando solicitado o "Nome", insira o nome que você deseja que seu e-mail apareça como "De" (ex. "Linus Torvalds").

-

Quando solicitado o "Endereço de e-mail", insira o endereço de e-mail completo de um alias que você criou em Minha Conta Domínios Aliases (ex.

hello@sample.g0v.tw) -

Desmarque "Tratar como um alias"

-

Clique em "Próxima etapa" para continuar

-

Quando solicitado o "Servidor SMTP", insira

smtp.forwardemail.nete altere a porta para465 -

Quando solicitado o "Nome de usuário", insira o endereço de e-mail completo de um alias que você criou em Minha Conta Domínios Aliases (ex.

hello@sample.g0v.tw) -

Quando solicitado a "Senha", cole a senha do Gerar Senha no passo 3 acima

-

Selecione o botão de opção para "Conexão segura usando SSL"

-

Clique em "Adicionar Conta" para continuar

-

Abra uma nova aba em Gmail e aguarde o e-mail de verificação chegar (você receberá um código de verificação que confirma que você é o proprietário do endereço de e-mail que está tentando "Enviar e-mail como")

-

Quando chegar, copie e cole o código de verificação no prompt que você recebeu no passo anterior

-

Depois de fazer isso, volte ao e-mail e clique no link para "confirmar a solicitação". Você provavelmente precisará fazer esta etapa e a etapa anterior para que o e-mail seja configurado corretamente.

O que é o guia legado gratuito para Enviar Email Como usando Gmail

-

Você precisa ter a Autenticação de Dois Fatores do Gmail ativada para que isso funcione. Visite https://www.google.com/landing/2step/ se ainda não a tiver ativado.

-

Depois que a Autenticação de Dois Fatores estiver ativada (ou se você já a tinha ativada), visite https://myaccount.google.com/apppasswords.

-

Quando solicitado para "Selecione o app e o dispositivo para o qual deseja gerar a senha do app":

- Selecione "Mail" no menu suspenso "Selecionar app"

- Selecione "Outro" no menu suspenso "Selecionar dispositivo"

- Quando solicitado para inserir texto, digite o endereço de e-mail do seu domínio personalizado do qual você está encaminhando (ex.:

hello@sample.g0v.tw- isso ajudará você a acompanhar caso use este serviço para várias contas)

-

Copie a senha para sua área de transferência que é gerada automaticamente

Importante: Se você estiver usando o G Suite, acesse seu painel de administrador Apps G Suite Configurações do Gmail Configurações e certifique-se de marcar "Permitir que usuários enviem e-mails por meio de um servidor SMTP externo...". Haverá um atraso para que essa alteração seja ativada, então aguarde alguns minutos. -

Vá para Gmail e em Configurações Contas e Importação Enviar e-mail como, clique em "Adicionar outro endereço de e-mail"

-

Quando solicitado para "Nome", insira o nome que você quer que seu e-mail apareça como remetente (ex.: "Linus Torvalds")

-

Quando solicitado para "Endereço de e-mail", insira o endereço de e-mail com o domínio personalizado que você usou acima (ex.:

hello@sample.g0v.tw) -

Desmarque "Tratar como um alias"

-

Clique em "Próximo Passo" para continuar

-

Quando solicitado por "Servidor SMTP", insira

smtp.gmail.come deixe a porta como587 -

Quando solicitado por "Nome de usuário", insira a parte do seu endereço Gmail sem a parte gmail.com (por exemplo, apenas "user" se meu email for user@gmail.com)

Importante: Se a parte "Nome de usuário" for preenchida automaticamente, então você precisará alterar isso para a parte do nome de usuário do seu endereço Gmail. -

Quando solicitado por "Senha", cole da sua área de transferência a senha que você gerou no passo 2 acima

-

Deixe o botão de opção marcado para "Conexão segura usando TLS"

-

Clique em "Adicionar Conta" para continuar

-

Abra uma nova aba em Gmail e aguarde o email de verificação chegar (você receberá um código de verificação que confirma que você é o proprietário do endereço de email que está tentando "Enviar Email Como")

-

Quando chegar, copie e cole o código de verificação no prompt que você recebeu no passo anterior

-

Depois de fazer isso, volte ao email e clique no link para "confirmar a solicitação". Você provavelmente precisará fazer este passo e o anterior para que o email seja configurado corretamente.

Configuração Avançada de Roteamento do Gmail

Se você quiser configurar roteamento avançado no Gmail para que aliases que não correspondam a uma caixa de correio sejam encaminhados para os servidores de email do Forward Email, siga estes passos:

- Faça login no seu console do Google Admin em admin.google.com

- Vá para Apps → Google Workspace → Gmail → Roteamento

- Clique em Adicionar Rota e configure as seguintes opções:

Configurações de Destinatário Único:

- Selecione "Alterar destinatário do envelope" e insira seu endereço Gmail principal

- Marque "Adicionar cabeçalho X-Gm-Original-To com destinatário original"

Padrões de Destinatário do Envelope:

- Adicione um padrão que corresponda a todas as caixas de correio inexistentes (por exemplo,

.*@seudominio.com)

Configurações do Servidor de Email:

- Selecione "Roteamento para host" e insira

mx1.forwardemail.netcomo servidor principal - Adicione

mx2.forwardemail.netcomo servidor de backup - Defina a porta para 25

- Selecione "Exigir TLS" para segurança

- Clique em Salvar para criar a rota

Configuração Avançada de Roteamento do Outlook

Para usuários do Microsoft 365 (antigo Office 365) que desejam configurar roteamento avançado para que aliases que não correspondam a uma caixa de correio sejam encaminhados para os servidores de email do Forward Email:

- Faça login no centro de administração do Microsoft 365 em admin.microsoft.com

- Vá para Exchange → Fluxo de email → Regras

- Clique em Adicionar uma regra e selecione Criar uma nova regra

- Nomeie sua regra (por exemplo, "Encaminhar caixas inexistentes para Forward Email")

- Em Aplicar esta regra se, selecione:

- "O endereço do destinatário corresponder a..."

- Insira um padrão que corresponda a todos os endereços do seu domínio (por exemplo,

*@seudominio.com)

- Em Fazer o seguinte, selecione:

- "Redirecionar a mensagem para..."

- Escolha "O seguinte servidor de email"

- Insira

mx1.forwardemail.nete porta 25 - Adicione

mx2.forwardemail.netcomo servidor de backup

- Em Exceto se, selecione:

- "O destinatário for..."

- Adicione todas as suas caixas de correio existentes que não devem ser encaminhadas

- Defina a prioridade da regra para garantir que ela seja executada após outras regras de fluxo de email

- Clique em Salvar para ativar a regra

Solução de Problemas

Por que não estou recebendo meus e-mails de teste

Se você está enviando um e-mail de teste para si mesmo, ele pode não aparecer na sua caixa de entrada porque possui o mesmo cabeçalho "Message-ID".

Este é um problema amplamente conhecido, que também afeta serviços como o Gmail. Aqui está a resposta oficial do Gmail sobre esse problema.

Se você continuar tendo problemas, provavelmente é uma questão de propagação de DNS. Você precisará esperar um pouco mais e tentar novamente (ou tentar definir um valor TTL mais baixo nos seus registros TXT).

Ainda está tendo problemas? Por favor, entre em contato conosco para que possamos ajudar a investigar o problema e encontrar uma solução rápida.

Como configurar meu cliente de e-mail para funcionar com o Forward Email

| Tipo | Nome do Host | Protocolo | Portas |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Preferido | 993 e 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Recomendado | 465 e 2465 para SSL/TLS (recomendado) ou 587, 2587, 2525 e 25 para STARTTLS |

Por que meus e-mails estão caindo na Lixeira e Spam e como posso verificar a reputação do meu domínio

Esta seção orienta você caso seu e-mail de saída esteja usando nossos servidores SMTP (por exemplo, smtp.forwardemail.net) (ou encaminhado via mx1.forwardemail.net ou mx2.forwardemail.net) e esteja sendo entregue na pasta de Spam ou Lixo Eletrônico dos destinatários.

Monitoramos rotineiramente nossos endereços IP contra todas as listas de bloqueio DNS reputadas, portanto, é muito provável que seja um problema específico de reputação do domínio.

E-mails podem cair em pastas de spam por várias razões:

-

Autenticação Ausente: Configure os registros SPF, DKIM e DMARC.

-

Reputação do Domínio: Domínios novos geralmente têm reputação neutra até estabelecerem um histórico de envio.

-

Gatilhos de Conteúdo: Certas palavras ou frases podem ativar filtros de spam.

-

Padrões de Envio: Aumentos súbitos no volume de e-mails podem parecer suspeitos.

Você pode tentar usar uma ou mais destas ferramentas para verificar a reputação e categorização do seu domínio:

Ferramentas de Verificação de Reputação e Listas de Bloqueio

| Nome da Ferramenta | URL | Tipo |

|---|---|---|

| Feedback de Categorização de Domínio Cloudflare | https://radar.cloudflare.com/domains/feedback | Categorização |

| Verificador de Reputação de IP e Domínio Spamhaus | https://check.spamhaus.org/ | DNSBL |

| Centro de Reputação de IP e Domínio Cisco Talos | https://talosintelligence.com/reputation_center | Reputação |

| Consulta de Reputação de IP e Domínio Barracuda | https://www.barracudacentral.org/lookups/lookup-reputation | DNSBL |

| Verificação de Lista Negra MX Toolbox | https://mxtoolbox.com/blacklists.aspx | Lista Negra |

| Ferramentas do Postmaster do Google | https://www.gmail.com/postmaster/ | Reputação |

| Hub de Remetentes do Yahoo | https://senders.yahooinc.com/ | Reputação |

| Verificação de Lista Negra MultiRBL.valli.org | https://multirbl.valli.org/lookup/ | DNSBL |

| Sender Score | https://senderscore.org/act/blocklist-remover/ | Reputação |

| Invaluement | https://www.invaluement.com/lookup/ | DNSBL |

| SURBL | https://www.surbl.org/ | DNSBL |

| SpamCop | https://www.spamcop.net/bl.shtml | DNSBL |

| Níveis 1, 2 e 3 do UCEPROTECT | https://www.uceprotect.net/en/rblcheck.php | DNSBL |

| backscatterer.org do UCEPROTECT | https://www.backscatterer.org/ | Proteção contra Backscatter |

| whitelisted.org do UCEPROTECT | https://www.whitelisted.org/ (requer taxa) | DNSWL |

Formulários de Solicitação de Remoção de IP por Provedor

Se seu endereço IP foi bloqueado por um provedor de e-mail específico, use o formulário de remoção apropriado ou contato abaixo:

| Provedor | Formulário de Remoção / Contato | Notas |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Formulário de contato para remetentes em massa |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Portal de delistagem de IP do Office 365 |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Hub de Remetentes do Yahoo |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple usa Proofpoint para reputação de IP |

| Proofpoint | https://ipcheck.proofpoint.com/ | Verificação e remoção de IP no Proofpoint |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Consulta e remoção de reputação Barracuda |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Solicitação de reset Cloudmark CSI |

| GoDaddy/SecureServer | https://unblock.secureserver.net | Formulário de desbloqueio de IP GoDaddy |

| Comcast/Xfinity | https://spa.xfinity.com/report | Solicitação de remoção de IP Comcast |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Contate o suporte Spectrum para remoção |

| AT&T | abuse_rbl@abuse-att.net |

E-mail para solicitação de remoção |

| Cox Communications | unblock.request@cox.net |

E-mail para solicitação de remoção |

| CenturyLink/Lumen | abuse@centurylink.com |

Usa Cloudfilter |

| Windstream | abuse@windstream.net |

E-mail para solicitação de remoção |

| t-online.de (Alemanha) | tobr@rx.t-online.de |

E-mail para solicitação de remoção |

| Orange France | https://postmaster.orange.fr/ | Use formulário de contato ou e-mail abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | Formulário de contato do postmaster GMX |

| Mail.ru | https://postmaster.mail.ru/ | Portal do postmaster Mail.ru |

| Yandex | https://postmaster.yandex.ru/ | Portal do postmaster Yandex |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | Aplicação para whitelist do QQ Mail (Chinês) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Portal do postmaster Netease |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Contato via console Alibaba Cloud |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | Console AWS SES > Remoção de Lista Negra |

| SendGrid | https://support.sendgrid.com/ | Contato com suporte SendGrid |

| Mimecast | https://community.mimecast.com/ | Usa RBLs de terceiros - contate RBL específico |

| Fastmail | https://www.fastmail.com/support/ | Contato com suporte Fastmail |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Contato com suporte Zoho |

| ProtonMail | https://proton.me/support/contact | Contato com suporte Proton |

| Tutanota | https://tutanota.com/support | Contato com suporte Tutanota |

| Hushmail | https://www.hushmail.com/support/ | Contato com suporte Hushmail |

| Mailbox.org | https://mailbox.org/en/support | Contato com suporte Mailbox.org |

| Posteo | https://posteo.de/en/site/contact | Contato com suporte Posteo |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Contato com suporte DuckDuckGo |

| Sonic.net | https://www.sonic.com/support | Contato com suporte Sonic |

| Telus | https://www.telus.com/en/support | Contato com suporte Telus |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Contato com suporte Vodafone |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Contato com suporte Spark NZ |

| UOL/BOL (Brasil) | https://ajuda.uol.com.br/ | Contato com suporte UOL (Português) |

| Libero (Itália) | https://aiuto.libero.it/ | Contato com suporte Libero (Italiano) |

| Telenet (Bélgica) | https://www2.telenet.be/en/support/ | Contato com suporte Telenet |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Contato com suporte comercial Facebook |

| https://www.linkedin.com/help/linkedin | Contato com suporte LinkedIn | |

| Groups.io | https://groups.io/helpcenter | Contato com suporte Groups.io |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Ferramenta de remetente Vade Secure |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Contato com suporte Cloudflare |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Contato com suporte Hornetsecurity |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Contato via provedor de hospedagem |

| Mail2World | https://www.mail2world.com/support/ | Contato com suporte Mail2World |

Tip

Comece com um volume baixo de e-mails de alta qualidade para construir uma reputação positiva antes de enviar em volumes maiores.

Important

Se seu domínio estiver em uma lista negra, cada lista negra tem seu próprio processo de remoção. Verifique os sites deles para instruções.

Tip

Se precisar de ajuda adicional ou descobrir que estamos listados como falso-positivo como spam por algum provedor de serviço de e-mail, por favor contate-nos.

O que devo fazer se receber e-mails de spam

Você deve cancelar a inscrição da lista de e-mails (se possível) e bloquear o remetente.

Por favor, não reporte a mensagem como spam, mas encaminhe-a para nosso sistema manualmente curado e focado em privacidade para prevenção de abusos.

O endereço de e-mail para encaminhar spam é: abuse@forwardemail.net

Por que meus e-mails de teste enviados para mim mesmo no Gmail aparecem como "suspeitos"

Se você vir essa mensagem de erro no Gmail ao enviar um teste para si mesmo, ou quando uma pessoa com quem você está enviando e-mails com seu alias vê um e-mail seu pela primeira vez, então por favor, não se preocupe – pois isso é um recurso de segurança embutido do Gmail.

Você pode simplesmente clicar em "Parece seguro". Por exemplo, se você enviar uma mensagem de teste usando o recurso enviar e-mail como (para outra pessoa), então ela não verá essa mensagem.

No entanto, se ela vir essa mensagem, é porque normalmente estava acostumada a ver seus e-mails vindo de john@gmail.com em vez de john@customdomain.com (apenas um exemplo). O Gmail alerta os usuários apenas para garantir que tudo está seguro, não há solução alternativa.

Posso remover o via forwardemail dot net no Gmail

Este tópico está relacionado a um problema amplamente conhecido no Gmail onde informações extras aparecem ao lado do nome do remetente.

A partir de maio de 2023, oferecemos suporte ao envio de e-mails com SMTP como um complemento para todos os usuários pagos – o que significa que você pode remover o via forwardemail dot net no Gmail.

Note que este tópico de FAQ é específico para quem usa o recurso Como Enviar E-mail Como usando Gmail.

Por favor, veja a seção sobre Vocês suportam envio de e-mail com SMTP para instruções de configuração.

Gerenciamento de Dados

Onde estão localizados seus servidores

Tip

Em breve podemos anunciar nossa localização de datacenter na UE hospedada em forwardemail.eu. Inscreva-se na discussão em https://github.com/orgs/forwardemail/discussions/336 para atualizações.

Nossos servidores estão localizados principalmente em Denver, Colorado – veja https://forwardemail.net/ips para nossa lista completa de endereços IP.

Você pode conhecer nossos subprocessadores em nossas páginas GDPR, DPA e Privacidade.

Como exporto e faço backup da minha caixa de correio

A qualquer momento você pode exportar suas caixas de correio nos formatos EML, Mbox ou SQLite criptografados.

Vá para Minha Conta Domínios Aliases Baixar Backup e selecione seu tipo de formato de exportação preferido.

Você receberá um link para download da exportação por e-mail assim que ela for concluída.

Note que este link para download da exportação expira após 4 horas por questões de segurança.

Se precisar inspecionar seus formatos exportados EML ou Mbox, estas ferramentas open-source podem ser úteis:

| Nome | Formato | Plataforma | URL do GitHub |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Todas | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Todas | https://github.com/s0ph1e/eml-reader |

| Additionally if you need to convert a Mbox file to EML file, then you can use https://github.com/noelmartinon/mboxzilla. |

Como importar e migrar minha caixa de correio existente

Você pode facilmente importar seu e-mail para o Forward Email (por exemplo, usando o Thunderbird) com as instruções abaixo:

-

Exporte seu e-mail do seu provedor de e-mail atual:

Provedor de E-mail Formato de Exportação Instruções de Exportação Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Dica: Se você usa Outlook (formato de exportação PST), então você pode simplesmente seguir as instruções em "Outros" abaixo. No entanto, fornecemos links abaixo para converter PST para formato MBOX/EML conforme seu sistema operacional:- Zinkuba para Windows (GitHub)

- readpst para Windows cygwin – (ex:

readpst -u -o $OUT_DIR $IN_DIRsubstituindo$OUT_DIRe$IN_DIRpelos caminhos do diretório de saída e entrada, respectivamente). - readpst para Ubuntu/Linux – (ex:

sudo apt-get install readpste depoisreadpst -u -o $OUT_DIR $IN_DIR, substituindo$OUT_DIRe$IN_DIRpelos caminhos do diretório de saída e entrada, respectivamente). - readpst para macOS (via brew) – (ex:

brew install libpste depoisreadpst -u -o $OUT_DIR $IN_DIR, substituindo$OUT_DIRe$IN_DIRpelos caminhos do diretório de saída e entrada, respectivamente). - Conversor PST para Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Outros Use Thunderbird Configure sua conta de e-mail existente no Thunderbird e então use o plugin ImportExportTools NG para exportar e importar seu e-mail. Você também pode simplesmente copiar/colar ou arrastar/soltar e-mails entre uma conta e outra. -

Baixe, instale e abra o Thunderbird.

-

Crie uma nova conta usando o endereço de e-mail completo do seu alias (ex.:

you@yourdomain.com) e sua senha gerada. Se você ainda não possui uma senha gerada, então consulte nossas instruções de configuração. -

Baixe e instale o plugin ImportExportTools NG para Thunderbird.

-

Crie uma nova pasta local no Thunderbird, e então clique com o botão direito nela → selecione a opção

ImportExportTools NG→ escolhaImport mbox file(para formato de exportação MBOX) – ou –Import messages/Import all messages from a directory(para formato de exportação EML). -

Arraste e solte da pasta local para uma nova pasta IMAP (ou existente) no Thunderbird para a qual deseja enviar mensagens no armazenamento IMAP com nosso serviço. Isso garantirá que elas sejam salvas online com nosso armazenamento criptografado SQLite.

Dica: Se você estiver com dúvidas sobre como importar no Thunderbird, pode consultar as instruções oficiais em https://kb.mozillazine.org/Importing_folders e https://github.com/thunderbird/import-export-tools-ng/wiki.

Como uso meu próprio armazenamento compatível com S3 para backups

Usuários de planos pagos podem configurar seu próprio provedor de armazenamento compatível com S3 por domínio para backups IMAP/SQLite. Isso significa que seus backups criptografados da caixa de correio podem ser armazenados em sua própria infraestrutura em vez de (ou além de) nosso armazenamento padrão.

Os provedores suportados incluem Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces e qualquer outro serviço compatível com S3.

Configuração

- Crie um bucket privado com seu provedor compatível com S3. O bucket não deve ser acessível publicamente.

- Crie credenciais de acesso (ID da chave de acesso e chave secreta de acesso) com permissões de leitura/gravação para o bucket.

- Vá para Minha Conta Domínios Configurações Avançadas Armazenamento Compatível com S3 Personalizado.

- Marque "Ativar armazenamento compatível com S3 personalizado" e preencha sua URL de endpoint, ID da chave de acesso, chave secreta de acesso, região e nome do bucket.

- Clique em "Testar Conexão" para verificar suas credenciais, acesso ao bucket e permissões de gravação.

- Clique em "Salvar" para aplicar as configurações.

Como os Backups Funcionam

Os backups são acionados automaticamente para cada alias IMAP conectado. O servidor IMAP verifica todas as conexões ativas uma vez por hora e dispara um backup para cada alias conectado. Um bloqueio baseado em Redis impede que backups duplicados sejam executados dentro de 30 minutos um do outro, e o backup real é pulado se um backup bem-sucedido já foi concluído nas últimas 24 horas (a menos que o backup tenha sido explicitamente solicitado por um usuário para download). Backups também podem ser acionados manualmente clicando em "Download Backup" para qualquer alias no painel. Backups manuais sempre são executados independentemente da janela de 24 horas.

O processo de backup funciona da seguinte forma:

- O banco de dados SQLite é copiado usando

VACUUM INTO, que cria um snapshot consistente sem interromper conexões ativas e preserva a criptografia do banco de dados. - O arquivo de backup é verificado abrindo-o para confirmar que a criptografia ainda é válida.

- Um hash SHA-256 é calculado e comparado com o backup existente no armazenamento. Se o hash coincidir, o upload é pulado (sem alterações desde o último backup).

- O backup é enviado para o S3 usando upload multipart via a biblioteca @aws-sdk/lib-storage.

- Uma URL de download assinada (válida por 4 horas) é gerada e enviada por e-mail ao usuário.

Backup Formats

Três formatos de backup são suportados:

| Formato | Extensão | Descrição |

|---|---|---|

sqlite |

.sqlite |

Snapshot bruto do banco de dados SQLite criptografado (padrão para backups IMAP automáticos) |

mbox |

.zip |

ZIP protegido por senha contendo a caixa de correio no formato mbox |

eml |

.zip |

ZIP protegido por senha contendo arquivos .eml individuais por mensagem |

Dica: Se você tem arquivos de backup

.sqlitee quer convertê-los para arquivos.emllocalmente, use nossa ferramenta CLI independente convert-sqlite-to-eml. Funciona no Windows, Linux e macOS e não requer conexão de rede.

File Naming and Key Structure

Ao usar armazenamento S3 personalizado, os arquivos de backup são armazenados com um prefixo de timestamp ISO 8601 para que cada backup seja preservado como um objeto separado. Isso fornece um histórico completo de backups no seu próprio bucket.

O formato da chave é:

{ISO 8601 timestamp}-{alias_id}.{extension}

Por exemplo:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

O alias_id é o ObjectId do MongoDB do alias. Você pode encontrá-lo na página de configurações do alias ou via API.

Ao usar o armazenamento padrão (do sistema), a chave é plana (ex.: 65a31c53c36b75ed685f3fda.sqlite) e cada backup sobrescreve o anterior.

Nota: Como o armazenamento S3 personalizado retém todas as versões de backup, o uso de armazenamento crescerá com o tempo. Recomendamos configurar regras de ciclo de vida no seu bucket para expirar automaticamente backups antigos (ex.: excluir objetos com mais de 30 ou 90 dias).

Data Ownership and Deletion Policy

Seu bucket S3 personalizado está totalmente sob seu controle. Nós nunca deletamos ou modificamos arquivos no seu bucket S3 personalizado — nem quando um alias é deletado, nem quando um domínio é removido, nem durante quaisquer operações de limpeza. Nós apenas escrevemos novos arquivos de backup no seu bucket.

Isso significa:

- Exclusão de alias — Quando você deleta um alias, removemos o backup apenas do nosso armazenamento padrão do sistema. Quaisquer backups previamente gravados no seu bucket S3 personalizado permanecem intactos.

- Remoção de domínio — Remover um domínio não afeta arquivos no seu bucket personalizado.

- Gerenciamento de retenção — Você é responsável por gerenciar o armazenamento no seu próprio bucket, incluindo configurar regras de ciclo de vida para expirar backups antigos.

Se você desativar o armazenamento S3 personalizado ou voltar para nosso armazenamento padrão, os arquivos existentes no seu bucket são preservados. Backups futuros simplesmente serão gravados no nosso armazenamento padrão.

Security

- Sua chave de acesso e chave secreta são criptografadas em repouso usando AES-256-GCM antes de serem armazenadas em nosso banco de dados. Elas são descriptografadas apenas em tempo de execução durante operações de backup.

- Validamos automaticamente que seu bucket não é publicamente acessível. Se um bucket público for detectado, a configuração será rejeitada ao salvar. Se o acesso público for detectado no momento do backup, voltamos ao nosso armazenamento padrão e notificamos todos os administradores do domínio por e-mail.

- As credenciais são validadas ao salvar via uma chamada HeadBucket para garantir que o bucket existe e as credenciais estão corretas. Se a validação falhar, o armazenamento S3 personalizado é desativado automaticamente.

- Cada arquivo de backup inclui um hash SHA-256 em seus metadados S3, que é usado para detectar bancos de dados inalterados e pular uploads redundantes.

Notificações de Erro

Se um backup falhar ao usar seu armazenamento S3 personalizado (por exemplo, devido a credenciais expiradas ou um problema de conectividade), todos os administradores do domínio serão notificados por e-mail. Essas notificações são limitadas a uma vez a cada 6 horas para evitar alertas duplicados. Se seu bucket for detectado como publicamente acessível no momento do backup, os administradores serão notificados uma vez por dia.

API

Você também pode configurar armazenamento S3 personalizado via API:

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

Para testar a conexão via API:

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

Como converter backups SQLite para arquivos EML

Se você baixar ou armazenar backups SQLite (seja do nosso armazenamento padrão ou do seu próprio bucket S3 personalizado), pode convertê-los para arquivos .eml padrão usando nossa ferramenta CLI independente convert-sqlite-to-eml. Arquivos EML podem ser abertos com qualquer cliente de e-mail (Thunderbird, Outlook, Apple Mail, etc.) ou importados para outros servidores de e-mail.

Instalação

Você pode baixar um binário pré-compilado (não requer Node.js) ou executá-lo diretamente com Node.js:

Binários pré-compilados — Baixe a última versão para sua plataforma em GitHub Releases:

| Plataforma | Arquitetura | Arquivo |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

Usuários macOS: Após o download, pode ser necessário remover o atributo de quarentena antes de executar o binário:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Substitua

./convert-sqlite-to-eml-darwin-arm64pelo caminho real do arquivo baixado.)

Usuários Linux: Após o download, pode ser necessário tornar o binário executável:

chmod +x ./convert-sqlite-to-eml-linux-x64(Substitua

./convert-sqlite-to-eml-linux-x64pelo caminho real do arquivo baixado.)

A partir do código-fonte (requer Node.js >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Uso

A ferramenta suporta modos interativo e não interativo.

Modo interativo — execute sem argumentos e você será solicitado a fornecer todas as entradas:

./convert-sqlite-to-eml

Forward Email - Converter Backup SQLite para EML

================================================

Caminho para o arquivo de backup SQLite: /path/to/backup.sqlite

Senha IMAP/alias: ********

Caminho de saída do ZIP [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Modo não interativo — passe argumentos via flags na linha de comando para scripts e automação:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "sua-senha-imap" \

--output /path/to/output.zip

| Flag | Descrição |

|---|---|

--path <path> |

Caminho para o arquivo de backup SQLite criptografado |

--password <pass> |

Senha IMAP/alias para descriptografia |

--output <path> |

Caminho de saída para o arquivo ZIP (padrão: gerado automaticamente com timestamp ISO 8601) |

--help |

Exibe mensagem de ajuda |

Formato de Saída

A ferramenta produz um arquivo ZIP protegido por senha (criptografado com AES-256) contendo:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

Os arquivos EML são organizados por pasta da caixa de correio. A senha do ZIP é a mesma da sua senha IMAP/alias. Cada arquivo .eml é uma mensagem de email padrão RFC 5322 com cabeçalhos completos, texto do corpo e anexos reconstruídos a partir do banco de dados SQLite.

Como Funciona

- Abre o banco de dados SQLite criptografado usando sua senha IMAP/alias (suporta os cifradores ChaCha20 e AES-256-CBC).

- Lê a tabela Mailboxes para descobrir a estrutura das pastas.

- Para cada mensagem, decodifica o mimeTree (armazenado como JSON comprimido com Brotli) da tabela Messages.

- Reconstrói o EML completo percorrendo a árvore MIME e buscando os corpos dos anexos na tabela Attachments.

- Empacota tudo em um arquivo ZIP protegido por senha usando archiver-zip-encrypted.

Vocês suportam auto-hospedagem

Sim, a partir de março de 2025, suportamos uma opção auto-hospedada. Leia o blog aqui. Confira o guia de auto-hospedagem para começar. E para quem estiver interessado em uma versão mais detalhada passo a passo, veja nossos guias baseados em Ubuntu ou Debian.

Configuração de Email

Como começo e configuro o encaminhamento de email

user@gmail.com pelo endereço de email para o qual deseja encaminhar os emails (se ainda não estiver correto). Da mesma forma, certifique-se de substituir sample.g0v.tw pelo seu nome de domínio personalizado (se ainda não estiver correto).

- Se você já registrou seu nome de domínio em algum lugar, então deve pular completamente esta etapa e ir para o passo dois! Caso contrário, você pode clicar aqui para registrar seu nome de domínio.

-

Você lembra onde registrou seu domínio? Uma vez que se lembre, siga as instruções abaixo:

Importante: Você deve abrir uma nova aba e entrar na sua conta do registrador de domínios. Você pode facilmente clicar no seu "Registrador" abaixo para fazer isso automaticamente. Nesta nova aba, você deve navegar até a página de gerenciamento de DNS no seu registrador – e fornecemos os passos detalhados de navegação abaixo na coluna "Passos para Configurar". Depois de navegar até essa página na nova aba, você pode retornar a esta aba e prosseguir para o passo três abaixo. Não feche a aba aberta ainda; você vai precisar dela para os próximos passos!

Registrador Passos para Configurar 1&1 Faça login Centro de Domínios (Selecione seu domínio) Editar Configurações de DNS Amazon Route 53 Faça login Zonas Hospedadas (Selecione seu domínio) Aplus.net Faça login Meus Servidores Gerenciamento de Domínios Gerenciador de DNS Bluehost PARA ROCK: Faça login Domínios (Clique no ícone ▼ ao lado de gerenciar) DNS

PARA LEGADO: Faça login Domínios Editor de Zona (Selecione seu domínio)Cloudflare Faça login DNS DNS Made Easy Faça login DNS (Selecione seu domínio) DNSimple Faça login (Selecione seu domínio) DNS Gerenciar Digital Ocean Faça login Rede Domínios (Selecione seu domínio) Mais Gerenciar Domínio Domain.com Faça login Na visualização em cartão, clique em gerenciar seu domínio Na visualização em lista, clique no ícone de engrenagem DNS & Nameservers Registros DNS Domains.com

AssistirFaça login (Selecione seu domínio) Gerenciar (clique no ícone de engrenagem) Clique em DNS & Nameservers no menu à esquerda DreamHost Faça login Painel Domínios Gerenciar Domínios DNS Dyn Faça login Visão Geral Gerenciar Editor Simples Registros Gandi Faça login (Selecione seu domínio) Gerenciamento Editar a zona GoDaddy

AssistirFaça login Gerenciar Meus Domínios (Selecione seu domínio) Gerenciar DNS Google Domains

AssistirFaça login (Selecione seu domínio) Configurar DNS Namecheap

AssistirFaça login Lista de Domínios (Selecione seu domínio) Gerenciar DNS Avançado Netlify Faça login (Selecione seu domínio) Configurar DNS Netlify Network Solutions Faça login Gerenciador de Conta Meus Nomes de Domínio (Selecione seu domínio) Gerenciar Alterar para onde o domínio aponta DNS Avançado Shopify

AssistirFaça login Domínios Gerenciados (Selecione seu domínio) Configurações de DNS Squarespace Faça login Menu inicial Configurações Domínios (Selecione seu domínio) Configurações avançadas Registros personalizados Now da Vercel Usando o CLI "now" now dns add [domain] '@' MX [record-value] [priority]Weebly Faça login Página de Domínios (Selecione seu domínio) DNS Wix Faça login Página de Domínios (Clique no ícone ) Selecione Gerenciar Registros DNS eNom Faça login Domínios Meus Domínios Outro Importante: Não vê o nome do seu registrador listado aqui? Simplesmente pesquise na Internet por "como alterar registros DNS no $REGISTRADOR" (substituindo $REGISTRADOR pelo nome do seu registrador – por exemplo, "como alterar registros DNS no GoDaddy" se você usa GoDaddy). - Usando a página de gerenciamento de DNS do seu registrador (a outra aba que você abriu), configure os seguintes registros "MX":

Importante: Observe que NÃO deve haver outros registros MX configurados. Ambos os registros mostrados abaixo DEVEM existir. Certifique-se de que não há erros de digitação; e que você escreveu corretamente tanto mx1 quanto mx2. Se já existiam registros MX, por favor, exclua-os completamente. O valor "TTL" não precisa ser 3600, pode ser um valor menor ou maior, se necessário.

Nome/Host/Alias TTL Tipo Prioridade Resposta/Valor "@", ".", ou vazio 3600 MX 0 mx1.forwardemail.net"@", ".", ou vazio 3600 MX 0 mx2.forwardemail.net - Usando a página de gerenciamento DNS do seu registrador (a outra aba que você abriu), configure o(s) seguinte(s) registro(s) TXT:

Importante: Se você está em um plano pago, deve pular completamente esta etapa e ir para o passo cinco! Se você não está em um plano pago, seus endereços encaminhados serão publicamente pesquisáveis – vá para Minha Conta Domínios e faça upgrade do seu domínio para um plano pago, se desejar. Se quiser saber mais sobre planos pagos, veja nossa página de Preços. Caso contrário, você pode continuar escolhendo uma ou mais combinações da Opção A até a Opção F listadas abaixo.

Opção A: Se você está encaminhando todos os e-mails do seu domínio, (ex.: "all@sample.g0v.tw", "hello@sample.g0v.tw", etc) para um endereço específico "user@gmail.com":Nome/Host/Alias TTL Tipo Resposta/Valor "@", ".", ou vazio 3600 TXT forward-email=user@gmail.comDica: Certifique-se de substituir os valores acima na coluna "Valor" pelo seu próprio endereço de e-mail. O valor "TTL" não precisa ser 3600, pode ser um valor menor ou maior, se necessário. Um valor menor de tempo de vida ("TTL") garantirá que quaisquer alterações futuras feitas nos seus registros DNS sejam propagadas pela Internet mais rapidamente – pense nisso como o tempo que ficará em cache na memória (em segundos). Você pode aprender mais sobre TTL na Wikipédia.

Opção B: Se você precisa apenas encaminhar um único endereço de e-mail (ex.:hello@sample.g0v.twparauser@gmail.com; isso também encaminhará automaticamente "hello+test@sample.g0v.tw" para "user+test@gmail.com"):Nome/Host/Alias TTL Tipo Resposta/Valor "@", ".", ou em branco 3600 TXT forward-email=hello:user@gmail.com

Opção C: Se você estiver encaminhando múltiplos e-mails, então você deve separá-los com uma vírgula:Nome/Host/Alias TTL Tipo Resposta/Valor "@", ".", ou em branco 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Opção D: Você pode configurar uma quantidade infinita de e-mails de encaminhamento – apenas certifique-se de não ultrapassar 255 caracteres em uma única linha e comece cada linha com "forward-email=". Um exemplo é fornecido abaixo:Nome/Host/Alias TTL Tipo Resposta/Valor "@", ".", ou em branco 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", ou em branco 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", ou em branco 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", ou em branco 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", ou em branco 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Opção E: Você também pode especificar um nome de domínio no seu registro TXT para ter encaminhamento global de alias (por exemplo, "user@sample.g0v.tw" será encaminhado para "user@example.net"):Nome/Host/Alias TTL Tipo Resposta/Valor "@", ".", ou em branco 3600 TXT forward-email=example.net

Opção F: Você pode até usar webhooks como um alias global ou individual para encaminhar e-mails. Veja o exemplo e a seção completa sobre webhooks intitulada Você suporta webhooks abaixo.Nome/Host/Alias TTL Tipo Resposta/Valor "@", ".", ou em branco 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Opção G: Você pode até usar expressões regulares ("regex") para corresponder aliases e para lidar com substituições para encaminhar e-mails. Veja os exemplos e a seção completa sobre regex intitulada Você suporta expressões regulares ou regex abaixo.Precisa de regex avançado com substituição? Veja os exemplos e a seção completa sobre regex intitulada Você suporta expressões regulares ou regex abaixo.Exemplo Simples: Se eu quiser que todos os e-mails que vão para `linus@sample.g0v.tw` ou `torvalds@sample.g0v.tw` sejam encaminhados para `user@gmail.com`:Nome/Host/Alias TTL Tipo Resposta/Valor "@", ".", ou em branco 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comImportante: Regras de encaminhamento catch-all também podem ser descritas como "fall-through". Isso significa que e-mails recebidos que correspondem a pelo menos uma regra específica de encaminhamento serão usados em vez do catch-all. Regras específicas incluem endereços de e-mail e expressões regulares.

Por exemplo:

forward-email=hello:first@gmail.com,second@gmail.com

E-mails enviados parahello@sample.g0v.tw**não** serão encaminhados parasecond@gmail.com(catch-all) com esta configuração, e em vez disso serão entregues apenas parafirst@gmail.com.

- Usando a página de gerenciamento de DNS do seu registrador (a outra aba que você abriu), configure adicionalmente o seguinte registro TXT:

Nome/Host/Alias TTL Tipo Resposta/Valor "@", ".", ou em branco 3600 TXT v=spf1 a include:spf.forwardemail.net -allImportante: Se você estiver usando Gmail (por exemplo, Enviar Email Como) ou G Suite, então precisará adicionarinclude:_spf.google.comao valor acima, por exemplo:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allDica: Se você já tem uma linha similar com "v=spf1", então precisará adicionarinclude:spf.forwardemail.netlogo antes de quaisquer registros existentes "include:host.com" e antes do "-all" na mesma linha, por exemplo:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Note que há uma diferença entre "-all" e "~all". O "-" indica que a verificação SPF deve FALHAR se não corresponder, e "~" indica que a verificação SPF deve SOFTFAIL. Recomendamos usar a abordagem "-all" para prevenir falsificação de domínio.

Você também pode precisar incluir o registro SPF para o host de onde estiver enviando e-mails (por exemplo, Outlook). - Verifique seus registros DNS usando nossa ferramenta "Verificar Registros" disponível em Minha Conta Domínios Configuração.

- Envie um e-mail de teste para confirmar que funciona. Note que pode levar algum tempo para que seus registros DNS se propaguem.

Dica: Se você não está recebendo e-mails de teste, ou recebe um e-mail de teste que diz "Tenha cuidado com esta mensagem", então veja as respostas para Por que não estou recebendo meus e-mails de teste e Por que meus e-mails de teste enviados para mim mesmo no Gmail aparecem como "suspeitos", respectivamente.

- Se você deseja "Enviar Email Como" pelo Gmail, então você precisará assistir a este vídeo, ou seguir os passos em Como Enviar Email Como Usando Gmail abaixo.

Posso usar múltiplos servidores e trocadores MX para encaminhamento avançado

Sim, mas você deve ter apenas um trocador MX listado em seus registros DNS.

Não tente usar "Prioridade" como forma de configurar múltiplos trocadores MX.

Em vez disso, você precisa configurar seu trocador MX existente para encaminhar e-mails para todos os aliases que não correspondem para os trocadores do nosso serviço (mx1.forwardemail.net e/ou mx2.forwardemail.net).

Se você estiver usando Google Workspace e quiser encaminhar todos os aliases que não correspondem para o nosso serviço, veja https://support.google.com/a/answer/6297084.

Se você estiver usando Microsoft 365 (Outlook) e quiser encaminhar todos os aliases que não correspondem para o nosso serviço, veja https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail e https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Como configurar um respondedor de férias (resposta automática fora do escritório)

Vá para Minha Conta Domínios Aliases e crie ou edite o alias para o qual deseja configurar um respondedor automático de férias. Você tem a capacidade de configurar uma data de início, data de término, assunto e mensagem, e ativá-lo ou desativá-lo a qualquer momento:

- Assunto e mensagem em texto simples são atualmente suportados (usamos o pacote

striptagsinternamente para remover qualquer HTML). - O assunto é limitado a 100 caracteres.

- A mensagem é limitada a 1000 caracteres.

- A configuração requer configuração de SMTP de saída (por exemplo, você precisará configurar registros DNS DKIM, DMARC e Return-Path).

- Vá para Minha Conta Domínios Configurações Configuração SMTP de Saída e siga as instruções de configuração.

- O respondedor de férias não pode ser ativado em nomes de domínio globais personalizados (por exemplo, endereços descartáveis não são suportados).

- O respondedor de férias não pode ser ativado para aliases com curinga/catch-all (

*) nem expressões regulares.

Ao contrário de sistemas de e-mail como postfix (por exemplo, que usam a extensão de filtro de férias sieve) – o Forward Email adiciona automaticamente sua assinatura DKIM, previne problemas de conexão ao enviar respostas de férias (por exemplo, devido a problemas comuns de conexão SSL/TLS e servidores legados mantidos), e até suporta Open WKD e criptografia PGP para respostas de férias.

-

Enviamos apenas uma vez por remetente permitido a cada 4 dias (o que é semelhante ao comportamento do Gmail).

-

Nosso cache Redis usa uma impressão digital de

alias_idesender, ondealias_idé o ID do alias no MongoDB esenderé o endereço From (se permitido) ou o domínio raiz no endereço From (se não permitido). Para simplificar, o tempo de expiração dessa impressão digital no cache é definido para 4 dias. -

Nossa abordagem de usar o domínio raiz extraído do endereço From para remetentes não permitidos previne abusos de remetentes relativamente desconhecidos (por exemplo, atores maliciosos) que tentam inundar mensagens do respondedor de férias.

-

-

Enviamos apenas quando o MAIL FROM e/ou From não estiverem em branco e não contiverem (sem diferenciar maiúsculas de minúsculas) um nome de usuário postmaster (a parte antes do @ em um e-mail).

-

Não enviamos se a mensagem original tiver algum dos seguintes cabeçalhos (sem diferenciar maiúsculas de minúsculas):

- Cabeçalho

auto-submittedcom valor diferente deno. - Cabeçalho

x-auto-response-suppresscom valordr,autoreply,auto-reply,auto_replyouall. - Cabeçalho

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondoux-auto-respond(independente do valor). - Cabeçalho

precedencecom valorbulk,autoreply,auto-reply,auto_replyoulist.

- Cabeçalho

-

Não enviamos se o endereço de e-mail MAIL FROM ou From terminar com

+donotreply,-donotreply,+noreplyou-noreply. -

Não enviamos se a parte do nome de usuário do endereço From for

mdaemone houver um cabeçalhoX-MDDSN-Message(sem diferenciar maiúsculas de minúsculas). -

Não enviamos se houver um cabeçalho

content-typecom valormultipart/report(sem diferenciar maiúsculas de minúsculas).

Como configurar SPF para Forward Email

Usando a página de gerenciamento DNS do seu registrador, configure o seguinte registro TXT:

| Nome/Host/Alias | TTL | Tipo | Resposta/Valor |

|---|---|---|---|

| "@", ".", ou em branco | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com ao valor acima, por exemplo:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com ao seu registro SPF TXT, por exemplo:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net logo antes de quaisquer registros "include:host.com" existentes e antes do "-all" na mesma linha, por exemplo:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Note que há uma diferença entre "-all" e "~all". O "-" indica que a verificação SPF deve FALHAR se não corresponder, e "~" indica que a verificação SPF deve SOFTFAIL. Recomendamos usar a abordagem "-all" para prevenir falsificação de domínio.

Você também pode precisar incluir o registro SPF para o host de onde está enviando o e-mail (por exemplo, Outlook).

Como configurar DKIM para Forward Email

Vá para Minha Conta Domínios Configurações Configuração SMTP de Saída e siga as instruções de configuração.

Como configurar DMARC para Forward Email

Vá para Minha Conta Domínios Configurações Configuração SMTP de Saída e siga as instruções de configuração.

Como visualizar Relatórios DMARC

Forward Email oferece um painel abrangente de Relatórios DMARC que permite monitorar o desempenho da autenticação de seus e-mails em todos os seus domínios a partir de uma única interface.

O que são Relatórios DMARC?

Relatórios DMARC (Domain-based Message Authentication, Reporting, and Conformance) são arquivos XML enviados pelos servidores de e-mail receptores que informam como seus e-mails estão sendo autenticados. Esses relatórios ajudam você a entender:

- Quantos e-mails estão sendo enviados do seu domínio

- Se esses e-mails estão passando na autenticação SPF e DKIM

- Quais ações os servidores receptores estão tomando (aceitar, colocar em quarentena ou rejeitar)

- Quais endereços IP estão enviando e-mails em nome do seu domínio

Como acessar os Relatórios DMARC

Vá para Minha Conta Relatórios DMARC para visualizar seu painel. Você também pode acessar relatórios específicos de domínio em Minha Conta Domínios clicando no botão "DMARC" ao lado de qualquer domínio.

Recursos do Painel

O painel de Relatórios DMARC oferece:

- Métricas Resumidas: Total de relatórios recebidos, total de mensagens analisadas, taxa de alinhamento SPF, taxa de alinhamento DKIM e taxa geral de aprovação

- Gráfico de Mensagens ao Longo do Tempo: Tendência visual do volume de e-mails e taxas de autenticação nos últimos 30 dias

- Resumo de Alinhamento: Gráfico de rosca mostrando a distribuição do alinhamento SPF vs DKIM

- Disposição das Mensagens: Gráfico de barras empilhadas mostrando como os servidores receptores trataram seus e-mails (aceitos, em quarentena ou rejeitados)

- Tabela de Relatórios Recentes: Lista detalhada de relatórios DMARC individuais com filtros e paginação

- Filtro por Domínio: Filtre relatórios por domínio específico ao gerenciar múltiplos domínios Por Que Isso Importa

Para organizações que gerenciam múltiplos domínios (como empresas, organizações sem fins lucrativos ou agências), os relatórios DMARC são essenciais para:

- Identificar remetentes não autorizados: Detectar se alguém está falsificando seu domínio

- Melhorar a entregabilidade: Garantir que seus e-mails legítimos passem na autenticação

- Monitorar a infraestrutura de e-mail: Acompanhar quais serviços e IPs estão enviando em seu nome

- Conformidade: Manter visibilidade na autenticação de e-mails para auditorias de segurança

Ao contrário de outros serviços que exigem ferramentas separadas de monitoramento DMARC, o Forward Email inclui o processamento e visualização de relatórios DMARC como parte da sua conta sem custo adicional.

Requisitos

- Relatórios DMARC estão disponíveis apenas para planos pagos

- Seu domínio deve ter DMARC configurado (veja Como configurar DMARC para Forward Email)

- Os relatórios são coletados automaticamente quando servidores de recebimento enviam para o endereço de relatório DMARC configurado

Relatórios Semanais por E-mail

Usuários de planos pagos recebem automaticamente resumos semanais dos relatórios DMARC por e-mail. Esses e-mails incluem:

- Estatísticas resumidas para todos os seus domínios

- Taxas de alinhamento SPF e DKIM

- Distribuição da disposição das mensagens (aceitas, em quarentena, rejeitadas)

- Principais organizações que reportam (Google, Microsoft, Yahoo, etc.)

- Endereços IP com problemas de alinhamento que podem precisar de atenção

- Links diretos para seu painel de Relatórios DMARC

Os relatórios semanais são enviados automaticamente e não podem ser desativados separadamente de outras notificações por e-mail.

Como conectar e configurar meus contatos

Para configurar seus contatos, use a URL CardDAV: https://carddav.forwardemail.net (ou simplesmente carddav.forwardemail.net se seu cliente permitir)

Como conectar e configurar meus calendários

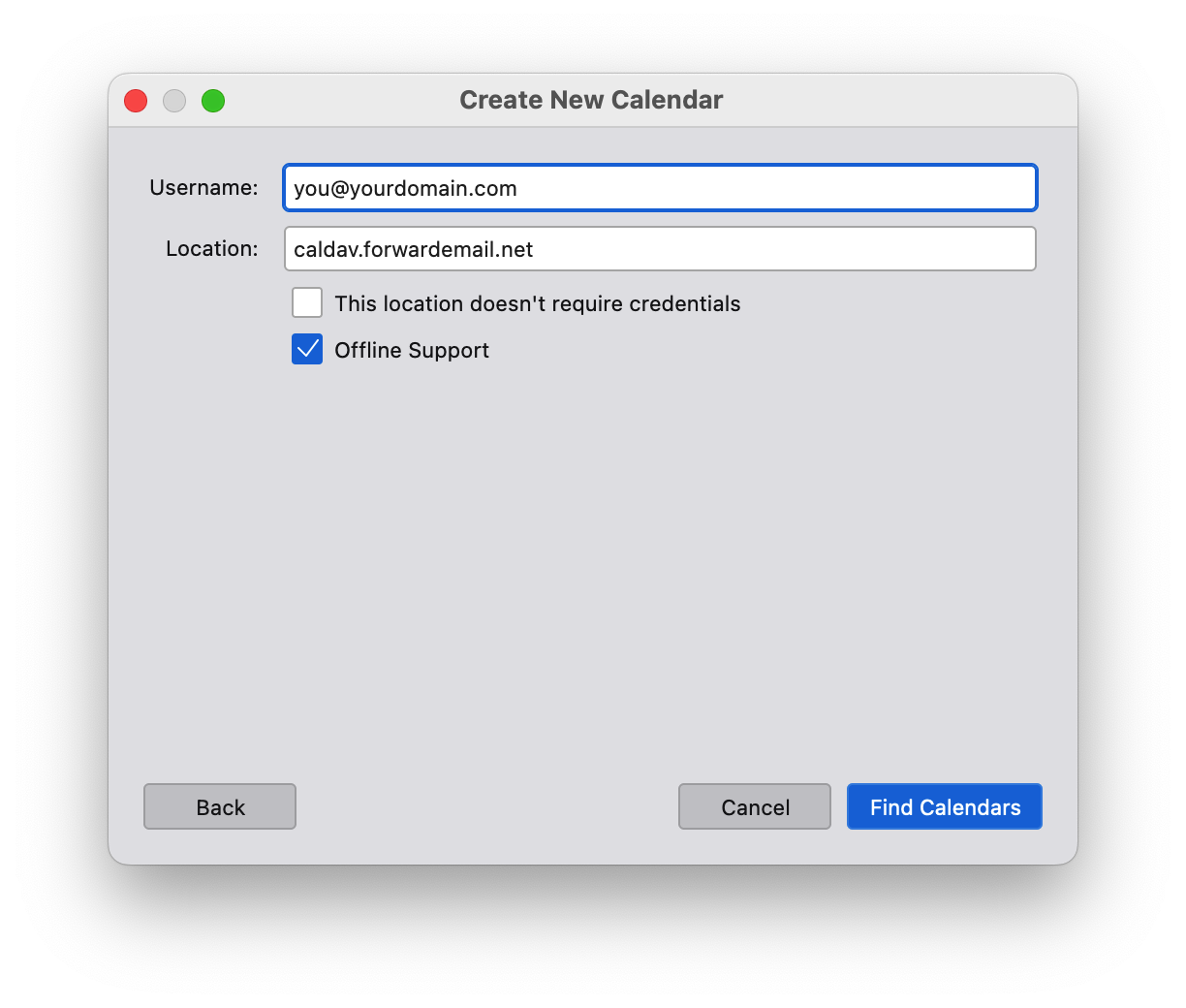

Para configurar seu calendário, use a URL CalDAV: https://caldav.forwardemail.net (ou simplesmente caldav.forwardemail.net se seu cliente permitir)

Como adicionar mais calendários e gerenciar calendários existentes

Se desejar adicionar calendários adicionais, basta adicionar uma nova URL de calendário: https://caldav.forwardemail.net/dav/principals/calendar-name (certifique-se de substituir calendar-name pelo nome desejado do calendário)

Você pode alterar o nome e a cor de um calendário após a criação – basta usar seu aplicativo de calendário preferido (ex.: Apple Mail ou Thunderbird).

Como conectar e configurar tarefas e lembretes

Para configurar tarefas e lembretes, use a mesma URL CalDAV dos calendários: https://caldav.forwardemail.net (ou simplesmente caldav.forwardemail.net se seu cliente permitir)

Tarefas e lembretes serão automaticamente separados dos eventos do calendário em sua própria coleção de calendário "Lembretes" ou "Tarefas".

Instruções de configuração por plataforma:

macOS/iOS:

- Adicione uma nova conta CalDAV em Preferências do Sistema > Contas de Internet (ou Ajustes > Contas no iOS)

- Use

caldav.forwardemail.netcomo servidor - Insira seu alias Forward Email e senha gerada

- Após a configuração, você verá as coleções "Calendário" e "Lembretes"

- Use o app Lembretes para criar e gerenciar tarefas

Android com Tasks.org:

- Instale o Tasks.org na Google Play Store ou F-Droid

- Vá em Configurações > Sincronização > Adicionar Conta > CalDAV

- Insira o servidor:

https://caldav.forwardemail.net - Insira seu alias Forward Email e senha gerada

- O Tasks.org descobrirá automaticamente seus calendários de tarefas

Thunderbird:

- Instale o complemento Lightning se ainda não estiver instalado

- Crie um novo calendário do tipo "CalDAV"

- Use a URL:

https://caldav.forwardemail.net - Insira suas credenciais Forward Email

- Eventos e tarefas estarão disponíveis na interface do calendário

Por que não consigo criar tarefas no macOS Lembretes

Se você está tendo problemas para criar tarefas no macOS Lembretes, tente estas etapas de solução de problemas:

-

Verifique a configuração da conta: Certifique-se de que sua conta CalDAV está configurada corretamente com

caldav.forwardemail.net -

Verifique calendários separados: Você deve ver tanto "Calendário" quanto "Lembretes" em sua conta. Se você vir apenas "Calendário", o suporte a tarefas pode não estar totalmente ativado ainda.

-

Atualize a conta: Tente remover e adicionar novamente sua conta CalDAV em Preferências do Sistema > Contas de Internet

-

Verifique a conectividade com o servidor: Teste se você consegue acessar

https://caldav.forwardemail.netno seu navegador -

Verifique as credenciais: Certifique-se de que está usando o alias de e-mail correto e a senha gerada (não a senha da sua conta)

-

Forçar sincronização: No app Lembretes, tente criar uma tarefa e depois atualizar manualmente a sincronização

Problemas comuns:

- "Calendário de lembretes não encontrado": O servidor pode precisar de um momento para criar a coleção de Lembretes no primeiro acesso

- Tarefas não sincronizam: Verifique se ambos os dispositivos estão usando as mesmas credenciais da conta CalDAV

- Conteúdo misto: Certifique-se de que as tarefas estão sendo criadas no calendário "Lembretes", não no "Calendário" geral

Como configurar o Tasks.org no Android

Tasks.org é um gerenciador de tarefas open-source popular que funciona perfeitamente com o suporte a tarefas CalDAV do Forward Email.

Instalação e Configuração:

-

Instale o Tasks.org:

- Na Google Play Store: Tasks.org

- No F-Droid: Tasks.org on F-Droid

-

Configure a sincronização CalDAV:

- Abra o Tasks.org

- Vá para ☰ Menu > Configurações > Sincronização

- Toque em "Adicionar Conta"

- Selecione "CalDAV"

-

Insira as configurações do Forward Email:

- URL do servidor:

https://caldav.forwardemail.net - Nome de usuário: Seu alias do Forward Email (ex.:

voce@seudominio.com) - Senha: Sua senha gerada específica para o alias

- Toque em "Adicionar Conta"

- URL do servidor:

-

Descoberta da conta:

- O Tasks.org irá descobrir automaticamente seus calendários de tarefas

- Você deverá ver sua coleção "Lembretes" aparecer

- Toque em "Assinar" para ativar a sincronização do calendário de tarefas

-

Teste a sincronização:

- Crie uma tarefa de teste no Tasks.org

- Verifique se ela aparece em outros clientes CalDAV (como o Lembretes do macOS)

- Confirme que as alterações sincronizam em ambas as direções

Recursos disponíveis:

- ✅ Criação e edição de tarefas

- ✅ Datas de vencimento e lembretes

- ✅ Conclusão e status das tarefas

- ✅ Níveis de prioridade

- ✅ Subtarefas e hierarquia de tarefas

- ✅ Etiquetas e categorias

- ✅ Sincronização bidirecional com outros clientes CalDAV

Solução de problemas:

- Se nenhum calendário de tarefas aparecer, tente atualizar manualmente nas configurações do Tasks.org

- Certifique-se de ter pelo menos uma tarefa criada no servidor (você pode criar uma primeiro no Lembretes do macOS)

- Verifique a conectividade de rede com

caldav.forwardemail.net

Como configurar SRS para Forward Email

Nós configuramos automaticamente o Sender Rewriting Scheme ("SRS") – você não precisa fazer isso manualmente.

Como configurar MTA-STS para Forward Email

Por favor, consulte nossa seção sobre MTA-STS para mais informações.

Como adicionar uma foto de perfil ao meu endereço de e-mail

Se você usa Gmail, siga os passos abaixo:

- Acesse https://google.com e saia de todas as contas de e-mail

- Clique em "Fazer login" e no menu suspenso clique em "outra conta"

- Selecione "Usar outra conta"

- Selecione "Criar conta"

- Selecione "Usar meu endereço de e-mail atual em vez disso"

- Digite seu endereço de e-mail do domínio personalizado

- Recupere o e-mail de verificação enviado para seu endereço

- Insira o código de verificação deste e-mail

- Complete as informações do perfil para sua nova conta Google

- Concorde com todas as políticas de Privacidade e Termos de Uso

- Acesse https://google.com e no canto superior direito, clique no ícone do seu perfil e clique no botão "alterar"

- Faça upload de uma nova foto ou avatar para sua conta

- As alterações levarão aproximadamente 1-2 horas para propagar, mas às vezes podem ser muito rápidas.

- Envie um e-mail de teste e a foto do perfil deverá aparecer.

Recursos Avançados

Vocês suportam newsletters ou listas de mala direta para e-mails relacionados a marketing

Sim, você pode ler mais em https://forwardemail.net/guides/newsletter-with-listmonk.

Por favor, note que para manter a reputação do IP e garantir a entregabilidade, o Forward Email possui um processo de revisão manual por domínio para aprovação de newsletter. Envie um e-mail para support@forwardemail.net ou abra uma solicitação de ajuda para aprovação. Isso normalmente leva menos de 24 horas, com a maioria das solicitações sendo atendidas em 1-2 horas. Em breve, pretendemos tornar esse processo instantâneo com controles adicionais de spam e alertas. Esse processo garante que seus e-mails cheguem à caixa de entrada e que suas mensagens não sejam marcadas como spam.

Vocês suportam o envio de e-mails via API

Sim, desde maio de 2023 suportamos o envio de e-mails via API como um complemento para todos os usuários pagos.

Por favor, consulte nossa seção sobre E-mails na documentação da API para opções, exemplos e mais informações.

Para enviar e-mails de saída com nossa API, você deve usar seu token de API disponível em Minha Segurança.

Vocês suportam o recebimento de e-mails via IMAP

Sim, desde 16 de outubro de 2023 suportamos o recebimento de e-mails via IMAP como um complemento para todos os usuários pagos. Por favor, leia nosso artigo detalhado sobre como funciona nosso recurso de armazenamento de caixa de correio criptografado SQLite.

-

Crie um novo alias para seu domínio em Minha Conta Domínios Aliases (ex.:

hello@sample.g0v.tw) -

Clique em Gerar Senha ao lado do alias recém-criado. Copie para sua área de transferência e armazene com segurança a senha gerada exibida na tela.

-

Usando seu aplicativo de e-mail preferido, adicione ou configure uma conta com seu alias recém-criado (ex.:

hello@sample.g0v.tw)Dica: Recomendamos usar Thunderbird, Thunderbird Mobile, Apple Mail ou uma alternativa open-source e focada em privacidade. -

Quando solicitado o nome do servidor IMAP, insira

imap.forwardemail.net -

Quando solicitado a porta do servidor IMAP, insira

993(SSL/TLS) – veja portas IMAP alternativas se necessárioDica: Se estiver usando Thunderbird, certifique-se de que "Segurança da conexão" esteja configurada para "SSL/TLS" e o método de autenticação para "Senha normal". -

Quando solicitado a senha do servidor IMAP, cole a senha de Gerar Senha no passo 2 acima

-

Salve suas configurações – se estiver tendo problemas, por favor contate-nos

Vocês suportam POP3

Sim, a partir de 4 de dezembro de 2023 suportamos POP3 como um complemento para todos os usuários pagos. Por favor, leia nosso artigo detalhado sobre como funciona nosso recurso de armazenamento de caixa de correio criptografado SQLite.

-

Crie um novo alias para seu domínio em Minha Conta Domínios Aliases (ex.

hello@sample.g0v.tw) -

Clique em Gerar Senha ao lado do alias recém-criado. Copie para sua área de transferência e armazene com segurança a senha gerada exibida na tela.

-

Usando seu aplicativo de e-mail preferido, adicione ou configure uma conta com seu alias recém-criado (ex.

hello@sample.g0v.tw)Dica: Recomendamos usar Thunderbird, Thunderbird Mobile, Apple Mail, ou uma alternativa open-source e focada em privacidade. -

Quando solicitado o nome do servidor POP3, insira

pop3.forwardemail.net -

Quando solicitado a porta do servidor POP3, insira