Часті запитання

Швидкий старт

Щоб почати користуватися Forward Email:

-

Створіть обліковий запис на forwardemail.net/register

-

Додайте та підтвердіть свій домен у розділі Мій обліковий запис → Домени

-

Додайте та налаштуйте поштові псевдоніми/скриньки у розділі Мій обліковий запис → Домени → Псевдоніми

-

Перевірте налаштування, надіславши лист на один із ваших нових псевдонімів

Tip

Зміни DNS можуть поширюватися по всьому світу до 24-48 годин, хоча часто вони набирають чинності значно раніше.

Вступ

Що таке Forward Email

Note

Forward Email ідеально підходить для приватних осіб, малого бізнесу та розробників, які хочуть професійні електронні адреси без витрат і обслуговування повноцінного поштового хостингу.

Forward Email — це повнофункціональний провайдер електронної пошти та провайдер поштового хостингу для власних доменних імен.

Це єдина безкоштовна та відкрита служба, яка дозволяє використовувати електронні адреси з власним доменом без складнощів налаштування та обслуговування власного поштового сервера.

Наш сервіс пересилає листи, надіслані на ваш власний домен, на вашу існуючу поштову скриньку — і ви навіть можете використовувати нас як свого спеціалізованого провайдера поштового хостингу.

Основні функції Forward Email:

- Електронна пошта з власним доменом: Використовуйте професійні електронні адреси з вашим доменним іменем

- Безкоштовний тариф: Базове пересилання пошти безкоштовно

- Покращена конфіденційність: Ми не читаємо ваші листи і не продаємо ваші дані

- Відкритий код: Весь наш код доступний на GitHub

- Підтримка SMTP, IMAP та POP3: Повна функціональність відправлення та отримання пошти

- Кінцева шифрація: Підтримка OpenPGP/MIME

- Користувацькі псевдоніми Catch-All: Створюйте необмежену кількість поштових псевдонімів

Ви можете порівняти нас з понад 56 іншими провайдерами електронної пошти на нашій сторінці порівняння поштових сервісів.

Tip

Дізнайтеся більше про Forward Email, прочитавши наш безкоштовний Технічний білет

Хто користується Forward Email

Ми надаємо послуги поштового хостингу та пересилання пошти для понад 500 000 доменів та таких відомих користувачів:

| Клієнт | Кейс-стаді |

|---|---|

| Військово-морська академія США | 📄 Кейс-стаді |

| Canonical | 📄 Кейс-стаді |

| Netflix Games | |

| Фонд Linux | 📄 Кейс-стаді |

| Фонд PHP | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Кейс-стаді |

| LineageOS | |

| Ubuntu | 📄 Кейс-стаді |

| Kubuntu | 📄 Кейс-стаді |

| Lubuntu | 📄 Кейс-стаді |

| Кембриджський університет | 📄 Кейс-стаді |

| Університет Меріленду | 📄 Кейс-стаді |

| Університет Вашингтона | 📄 Кейс-стаді |

| Університет Тафтса | 📄 Кейс-стаді |

| Коледж Свартмор | 📄 Кейс-стаді |

| Уряд Південної Австралії | |

| Уряд Домініканської Республіки | |

| Fly.io | |

| RCD Hotels | |

| Айзек З. Шлюетер (npm) | 📄 Кейс-стаді |

| Девід Хайнемайєр Ханссон (Ruby on Rails) |

Яка історія Forward Email

Ви можете дізнатися більше про Forward Email на нашій сторінці "Про нас".

Наскільки швидкий цей сервіс

Note

Наша система розроблена для швидкості та надійності, з кількома резервними серверами, щоб забезпечити своєчасну доставку ваших листів.

Forward Email доставляє повідомлення з мінімальною затримкою, зазвичай протягом кількох секунд після отримання.

Показники продуктивності:

- Середній час доставки: Менше 5-10 секунд від отримання до пересилання (див. нашу сторінку моніторингу Time to Inbox "TTI")

- Час безвідмовної роботи: 99,9%+ доступності сервісу

- Глобальна інфраструктура: Сервери стратегічно розташовані для оптимального маршрутування

- Автоматичне масштабування: Наша система масштабується під час пікових періодів надходження листів

Ми працюємо в режимі реального часу, на відміну від інших провайдерів, які використовують відкладені черги.

Ми не записуємо на диск і не зберігаємо логи – за винятком помилок та вихідного SMTP (див. нашу Політику конфіденційності).

Все виконується в пам’яті, а наш вихідний код доступний на GitHub.

Поштові клієнти

Thunderbird

- Створіть новий псевдонім і згенеруйте пароль у вашій панелі керування Forward Email

- Відкрийте Thunderbird і перейдіть у Редагувати → Налаштування облікових записів → Дії з обліковим записом → Додати поштовий обліковий запис

- Введіть ваше ім’я, адресу Forward Email та пароль

- Натисніть Налаштувати вручну і введіть:

- Вхідний: IMAP,

imap.forwardemail.net, порт 993, SSL/TLS - Вихідний: SMTP,

smtp.forwardemail.net, порт 465, SSL/TLS (рекомендовано; також підтримується порт 587 з STARTTLS)

- Вхідний: IMAP,

- Натисніть Готово

Microsoft Outlook

- Створіть новий псевдонім і згенеруйте пароль у вашій панелі керування Forward Email

- Перейдіть у Файл → Додати обліковий запис

- Введіть вашу адресу Forward Email і натисніть Підключитися

- Оберіть Додаткові параметри і виберіть Дозвольте мені налаштувати обліковий запис вручну

- Виберіть IMAP і введіть:

- Вхідний:

imap.forwardemail.net, порт 993, SSL - Вихідний:

smtp.forwardemail.net, порт 465, SSL/TLS (рекомендовано; також підтримується порт 587 з STARTTLS) - Ім’я користувача: Ваша повна електронна адреса

- Пароль: Ваш згенерований пароль

- Вхідний:

- Натисніть Підключитися

Apple Mail

- Створіть новий псевдонім і згенеруйте пароль у вашій панелі керування Forward Email

- Перейдіть у Пошта → Налаштування → Облікові записи → +

- Виберіть Інший поштовий обліковий запис

- Введіть ваше ім’я, адресу Forward Email та пароль

- Для налаштувань сервера введіть:

- Вхідний:

imap.forwardemail.net - Вихідний:

smtp.forwardemail.net - Ім’я користувача: Ваша повна електронна адреса

- Пароль: Ваш згенерований пароль

- Вхідний:

- Натисніть Увійти

eM Client

- Створіть новий псевдонім і згенеруйте пароль у вашій панелі керування Forward Email

- Відкрийте eM Client і перейдіть у Меню → Облікові записи → + Додати обліковий запис

- Натисніть на Пошта, а потім виберіть Інший

- Введіть вашу адресу Forward Email і натисніть Далі

- Введіть наступні налаштування сервера:

- Вхідний сервер:

imap.forwardemail.net - Вихідний сервер:

smtp.forwardemail.net

- Вхідний сервер:

- Введіть вашу повну електронну адресу як Ім’я користувача та ваш згенерований пароль як Пароль для обох серверів.

- eM Client перевірить з’єднання. Після успішної перевірки натисніть Далі.

- Введіть ваше ім’я та оберіть назву облікового запису.

- Натисніть Завершити.

Мобільні пристрої

Для iOS:

- Перейдіть у Налаштування → Пошта → Облікові записи → Додати обліковий запис → Інший

- Торкніться Додати поштовий обліковий запис і введіть ваші дані

- Для налаштувань сервера використовуйте ті ж IMAP та SMTP налаштування, що й вище

Для Android:

- Перейдіть у Налаштування → Облікові записи → Додати обліковий запис → Особистий (IMAP)

- Введіть вашу адресу Forward Email та пароль

- Для налаштувань сервера використовуйте ті ж IMAP та SMTP налаштування, що й вище

Налаштування Sendmail SMTP Relay

Ви можете налаштувати Sendmail для ретрансляції листів через SMTP-сервери Forward Email. Це поширена конфігурація для застарілих систем або додатків, які покладаються на Sendmail.

Налаштування

-

Відредагуйте файл

sendmail.mc, який зазвичай знаходиться за адресою/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Додайте наступні рядки для визначення smart host та автентифікації:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Створіть файл автентифікації

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Додайте свої облікові дані Forward Email у файл

authinfo:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Згенеруйте базу даних автентифікації та захистіть файли:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Перебудуйте конфігурацію Sendmail та перезапустіть сервіс:

sudo make -C /etc/mail sudo systemctl restart sendmail

Тестування

Надішліть тестовий лист, щоб перевірити конфігурацію:

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@sample.g0v.tw

Налаштування Exim4 SMTP Relay

Exim4 — популярний MTA на системах на базі Debian. Ви можете налаштувати його для використання Forward Email як smarthost.

Налаштування

-

Запустіть інструмент налаштування Exim4:

sudo dpkg-reconfigure exim4-config -

Виберіть наступні опції:

- Загальний тип конфігурації пошти: пошта, що надсилається через smarthost; отримується через SMTP або fetchmail

- Системне ім’я пошти: your.hostname

- IP-адреси для прослуховування вхідних SMTP-з’єднань: 127.0.0.1 ; ::1

- Інші призначення, для яких приймається пошта: (залишити порожнім)

- Домени для ретрансляції пошти: (залишити порожнім)

- IP-адреса або ім’я хоста вихідного smarthost: smtp.forwardemail.net::465

- Приховати локальне ім’я пошти у вихідній пошті? Ні

- Зменшити кількість DNS-запитів (Dial-on-Demand)? Ні

- Метод доставки локальної пошти: формат Mbox у /var/mail/

- Розбити конфігурацію на дрібні файли? Ні

-

Відредагуйте файл

passwd.client, щоб додати свої облікові дані:sudo nano /etc/exim4/passwd.client -

Додайте наступний рядок:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Оновіть конфігурацію та перезапустіть Exim4:

sudo update-exim4.conf sudo systemctl restart exim4

Тестування

Надішліть тестовий лист:

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@sample.g0v.tw

Налаштування SMTP-клієнта msmtp

msmtp — це легкий SMTP-клієнт, який корисний для надсилання листів зі скриптів або командного рядка.

Конфігурація

-

Створіть або відредагуйте файл конфігурації msmtp за адресою

~/.msmtprc:nano ~/.msmtprc -

Додайте таку конфігурацію:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Встановіть правильні права доступу до файлу конфігурації:

chmod 600 ~/.msmtprc

Тестування

Надішліть тестовий лист:

echo "This is a test email from msmtp" | msmtp -a default recipient@sample.g0v.tw

Клієнти електронної пошти з командного рядка

Популярні клієнти електронної пошти з командного рядка, такі як Mutt, NeoMutt та Alpine, можна налаштувати для використання SMTP-серверів Forward Email для надсилання пошти. Конфігурація буде схожа на налаштування msmtp, де ви вказуєте деталі SMTP-сервера та свої облікові дані у відповідних файлах конфігурації (.muttrc, .neomuttrc або .pinerc).

Налаштування електронної пошти для Windows

Для користувачів Windows можна налаштувати популярні клієнти електронної пошти, такі як Microsoft Outlook та eM Client, використовуючи IMAP та SMTP налаштування, надані у вашому обліковому записі Forward Email. Для використання з командного рядка або скриптів можна застосувати PowerShell cmdlet Send-MailMessage (хоча він вважається застарілим) або легкий SMTP-релейний інструмент, як-от E-MailRelay.

Налаштування SMTP-реле Postfix

Ви можете налаштувати Postfix для ретрансляції листів через SMTP-сервери Forward Email. Це корисно для серверних застосунків, які потребують надсилання електронної пошти.

Встановлення

- Встановіть Postfix на ваш сервер:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Під час встановлення виберіть "Internet Site" при запиті типу конфігурації.

Конфігурація

- Відредагуйте головний файл конфігурації Postfix:

sudo nano /etc/postfix/main.cf

- Додайте або змініть такі налаштування:

# Налаштування SMTP-реле

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Створіть файл паролів SASL:

sudo nano /etc/postfix/sasl_passwd

- Додайте свої облікові дані Forward Email:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Захистіть і створіть хеш файлу паролів:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Перезапустіть Postfix:

sudo systemctl restart postfix

Тестування

Перевірте конфігурацію, надіславши тестовий лист:

echo "Test email body" | mail -s "Test Subject" recipient@sample.g0v.tw

Як надсилати пошту від імені за допомогою Gmail

-

Перейдіть до Мій акаунт Домени Налаштування Конфігурація вихідного SMTP та дотримуйтесь інструкцій налаштування

-

Створіть новий псевдонім для вашого домену в розділі Мій акаунт Домени Псевдоніми (наприклад,

hello@sample.g0v.tw) -

Натисніть на Згенерувати пароль поруч із щойно створеним псевдонімом. Скопіюйте в буфер обміну та надійно збережіть згенерований пароль, який відобразиться на екрані.

-

Перейдіть до Gmail і в розділі Налаштування Облікові записи та імпорт Надіслати лист як, натисніть "Додати іншу адресу електронної пошти"

-

Коли буде запропоновано "Ім'я", введіть ім'я, яке ви хочете бачити як відправника (наприклад, "Linus Torvalds").

-

Коли буде запропоновано "Адреса електронної пошти", введіть повну адресу електронної пошти псевдоніма, який ви створили в розділі Мій акаунт Домени Псевдоніми (наприклад,

hello@sample.g0v.tw) -

Зніміть прапорець "Розглядати як псевдонім"

-

Натисніть "Наступний крок" для продовження

-

Коли буде запропоновано "SMTP-сервер", введіть

smtp.forwardemail.netі змініть порт на465 -

Коли буде запропоновано "Ім'я користувача", введіть повну адресу електронної пошти псевдоніма, який ви створили в розділі Мій акаунт Домени Псевдоніми (наприклад,

hello@sample.g0v.tw) -

Коли буде запропоновано "Пароль", вставте пароль із Згенерувати пароль з кроку 3 вище

-

Виберіть радіокнопку "Захищене з’єднання за допомогою SSL"

-

Натисніть "Додати акаунт" для продовження

-

Відкрийте нову вкладку в Gmail і дочекайтеся надходження листа для підтвердження (ви отримаєте код підтвердження, який підтверджує, що ви є власником адреси електронної пошти, з якої намагаєтеся "Надіслати лист як")

-

Коли лист надійде, скопіюйте та вставте код підтвердження у запит, який ви отримали на попередньому кроці

-

Після цього поверніться до електронної пошти та натисніть посилання, щоб "підтвердити запит". Найімовірніше, вам потрібно буде виконати цей крок і попередній, щоб електронна пошта була налаштована правильно.

Що таке спадковий безкоштовний посібник для Send Mail As за допомогою Gmail

-

Вам потрібно мати увімкнене двофакторне автентифікування Gmail, щоб це працювало. Відвідайте https://www.google.com/landing/2step/, якщо у вас воно не увімкнене.

-

Після увімкнення двофакторного автентифікування (або якщо воно вже було увімкнене), відвідайте https://myaccount.google.com/apppasswords.

-

Коли буде запропоновано "Виберіть додаток і пристрій, для яких потрібно створити пароль додатка":

- Виберіть "Пошта" у випадаючому списку "Виберіть додаток"

- Виберіть "Інше" у випадаючому списку "Виберіть пристрій"

- Коли буде запропоновано ввести текст, введіть адресу електронної пошти вашого власного домену, з якого ви пересилаєте (наприклад,

hello@sample.g0v.tw- це допоможе вам відстежувати, якщо ви використовуєте цю службу для кількох облікових записів)

-

Скопіюйте пароль, який буде автоматично згенерований, у буфер обміну

Важливо: Якщо ви використовуєте G Suite, відвідайте панель адміністратора Програми G Suite Налаштування для Gmail Налаштування і переконайтеся, що встановлено прапорець "Дозволити користувачам надсилати пошту через зовнішній SMTP-сервер...". Для активації цієї зміни знадобиться деякий час, тому зачекайте кілька хвилин. -

Перейдіть на Gmail і в розділі Налаштування Облікові записи та імпорт Надіслати пошту як натисніть "Додати іншу адресу електронної пошти"

-

Коли буде запропоновано "Ім'я", введіть ім'я, яке ви хочете бачити у полі "Від" вашої електронної пошти (наприклад, "Linus Torvalds")

-

Коли буде запропоновано "Адреса електронної пошти", введіть адресу електронної пошти з власного домену, яку ви використовували вище (наприклад,

hello@sample.g0v.tw) -

Зніміть прапорець "Treat as an alias"

-

Натисніть "Next Step" для продовження

-

Коли з’явиться запит "SMTP Server", введіть

smtp.gmail.comі залиште порт587 -

Коли з’явиться запит "Username", введіть частину вашої адреси Gmail без частини gmail.com (наприклад, лише "user", якщо моя електронна адреса user@gmail.com)

Важливо: Якщо поле "Username" заповнене автоматично, тоді вам потрібно змінити це на частину імені користувача вашої адреси Gmail. -

Коли з’явиться запит "Password", вставте з буфера обміну пароль, який ви створили на кроці 2 вище

-

Залиште вибраним радіокнопку "Secured connection using TLS"

-

Натисніть "Add Account" для продовження

-

Відкрийте нову вкладку на Gmail і зачекайте, поки надійде лист для підтвердження (ви отримаєте код підтвердження, який підтверджує, що ви є власником електронної адреси, з якої намагаєтеся "Send Mail As")

-

Коли лист надійде, скопіюйте та вставте код підтвердження у запит, який ви отримали на попередньому кроці

-

Після цього поверніться до електронного листа і натисніть посилання для "confirm the request". Ймовірно, вам потрібно буде виконати цей крок і попередній, щоб електронна адреса була правильно налаштована.

Advanced Gmail Routing Configuration

Якщо ви хочете налаштувати розширену маршрутизацію в Gmail так, щоб псевдоніми, які не відповідають жодній поштовій скриньці, пересилалися на поштові сервери Forward Email, виконайте наступні кроки:

- Увійдіть у консоль адміністратора Google за адресою admin.google.com

- Перейдіть до Apps → Google Workspace → Gmail → Routing

- Натисніть Add Route і налаштуйте такі параметри:

Налаштування для одного отримувача:

- Виберіть "Change envelope recipient" і введіть вашу основну адресу Gmail

- Позначте "Add X-Gm-Original-To header with original recipient"

Шаблони отримувача конверта:

- Додайте шаблон, який відповідає всім неіснуючим поштовим скринькам (наприклад,

.*@yourdomain.com)

Налаштування поштового сервера:

- Виберіть "Route to host" і введіть

mx1.forwardemail.netяк основний сервер - Додайте

mx2.forwardemail.netяк резервний сервер - Встановіть порт 25

- Виберіть "Require TLS" для безпеки

- Натисніть Save для створення маршруту

Advanced Outlook Routing Configuration

Для користувачів Microsoft 365 (раніше Office 365), які хочуть налаштувати розширену маршрутизацію так, щоб псевдоніми, які не відповідають жодній поштовій скриньці, пересилалися на поштові сервери Forward Email:

- Увійдіть у центр адміністрування Microsoft 365 за адресою admin.microsoft.com

- Перейдіть до Exchange → Mail flow → Rules

- Натисніть Add a rule і виберіть Create a new rule

- Назвіть ваше правило (наприклад, "Forward non-existent mailboxes to Forward Email")

- У розділі Apply this rule if виберіть:

- "The recipient address matches..."

- Введіть шаблон, який відповідає всім адресам вашого домену (наприклад,

*@yourdomain.com)

- У розділі Do the following виберіть:

- "Redirect the message to..."

- Оберіть "The following mail server"

- Введіть

mx1.forwardemail.netі порт 25 - Додайте

mx2.forwardemail.netяк резервний сервер

- У розділі Except if виберіть:

- "The recipient is..."

- Додайте всі ваші існуючі поштові скриньки, які не повинні пересилатися

- Встановіть пріоритет правила, щоб воно виконувалося після інших правил поштового потоку

- Натисніть Save для активації правила

Усунення несправностей

Чому я не отримую свої тестові листи

Якщо ви надсилаєте тестовий лист собі, він може не з’явитися у вашій папці "Вхідні", оскільки має той самий заголовок "Message-ID".

Це широко відома проблема, яка також впливає на сервіси, такі як Gmail. Ось офіційна відповідь Gmail щодо цієї проблеми.

Якщо проблеми продовжуються, найімовірніше, це пов’язано з поширенням DNS. Вам потрібно трохи почекати і спробувати знову (або спробувати встановити менше значення TTL для ваших TXT записів).

Все ще виникають проблеми? Будь ласка, зв’яжіться з нами, щоб ми могли допомогти розслідувати проблему і знайти швидке рішення.

Як налаштувати свій поштовий клієнт для роботи з Forward Email

| Тип | Ім’я хоста | Протокол | Порти |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Переважно | 993 та 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Рекомендовано | 465 та 2465 для SSL/TLS (рекомендовано) або 587, 2587, 2525 та 25 для STARTTLS |

Чому мої листи потрапляють у Спам і Небажані та як перевірити репутацію мого домену

Цей розділ допоможе вам, якщо ваша вихідна пошта використовує наші SMTP сервери (наприклад, smtp.forwardemail.net) (або пересилається через mx1.forwardemail.net чи mx2.forwardemail.net) і вона потрапляє у папку Спам або Небажана пошта у отримувачів.

Ми регулярно моніторимо наші IP-адреси щодо всіх авторитетних DNS-списків блокування, тому найімовірніше це проблема, пов’язана з репутацією домену.

Листи можуть потрапляти у спам з кількох причин:

-

Відсутність автентифікації: Налаштуйте записи SPF, DKIM та DMARC.

-

Репутація домену: Нові домени часто мають нейтральну репутацію, доки не встановлять історію відправлень.

-

Тригери вмісту: Певні слова або фрази можуть активувати спам-фільтри.

-

Патерни відправлення: Різке збільшення обсягу листів може виглядати підозріло.

Ви можете спробувати використати один або кілька з цих інструментів для перевірки репутації та категоризації вашого домену:

Інструменти перевірки репутації та блоклистів

Форми запиту на видалення IP у провайдерів

Якщо вашу IP-адресу заблокував конкретний поштовий провайдер, скористайтеся відповідною формою видалення або контактом нижче:

| Провайдер | Форма видалення / Контакт | Примітки |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Форма контакту для масових відправників |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Портал видалення IP для Office 365 |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple використовує Proofpoint для репутації IP |

| Proofpoint | https://ipcheck.proofpoint.com/ | Перевірка та видалення IP у Proofpoint |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Перевірка та видалення репутації Barracuda |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Запит на скидання Cloudmark CSI |

| GoDaddy/SecureServer | https://unblock.secureserver.net | Форма запиту на розблокування GoDaddy IP |

| Comcast/Xfinity | https://spa.xfinity.com/report | Запит на видалення IP Comcast |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Зверніться до підтримки Spectrum для видалення |

| AT&T | abuse_rbl@abuse-att.net |

Email для запиту на видалення |

| Cox Communications | unblock.request@cox.net |

Email для запиту на видалення |

| CenturyLink/Lumen | abuse@centurylink.com |

Використовує Cloudfilter |

| Windstream | abuse@windstream.net |

Email для запиту на видалення |

| t-online.de (Німеччина) | tobr@rx.t-online.de |

Email для запиту на видалення |

| Orange France | https://postmaster.orange.fr/ | Використовуйте форму контакту або email abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | Форма контакту GMX postmaster |

| Mail.ru | https://postmaster.mail.ru/ | Портал Mail.ru postmaster |

| Yandex | https://postmaster.yandex.ru/ | Портал Yandex postmaster |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | Заявка на додавання у білий список QQ Mail (китайською) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Портал Netease postmaster |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Контакт через консоль Alibaba Cloud |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | Консоль AWS SES > Видалення з чорного списку |

| SendGrid | https://support.sendgrid.com/ | Контакт служби підтримки SendGrid |

| Mimecast | https://community.mimecast.com/ | Використовує сторонні RBL - звертайтесь до конкретного RBL |

| Fastmail | https://www.fastmail.com/support/ | Контакт служби підтримки Fastmail |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Контакт служби підтримки Zoho |

| ProtonMail | https://proton.me/support/contact | Контакт служби підтримки Proton |

| Tutanota | https://tutanota.com/support | Контакт служби підтримки Tutanota |

| Hushmail | https://www.hushmail.com/support/ | Контакт служби підтримки Hushmail |

| Mailbox.org | https://mailbox.org/en/support | Контакт служби підтримки Mailbox.org |

| Posteo | https://posteo.de/en/site/contact | Контакт служби підтримки Posteo |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Контакт служби підтримки DuckDuckGo |

| Sonic.net | https://www.sonic.com/support | Контакт служби підтримки Sonic |

| Telus | https://www.telus.com/en/support | Контакт служби підтримки Telus |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Контакт служби підтримки Vodafone |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Контакт служби підтримки Spark NZ |

| UOL/BOL (Бразилія) | https://ajuda.uol.com.br/ | Контакт служби підтримки UOL (португальською) |

| Libero (Італія) | https://aiuto.libero.it/ | Контакт служби підтримки Libero (італійською) |

| Telenet (Бельгія) | https://www2.telenet.be/en/support/ | Контакт служби підтримки Telenet |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Контакт служби підтримки Facebook Business |

| https://www.linkedin.com/help/linkedin | Контакт служби підтримки LinkedIn | |

| Groups.io | https://groups.io/helpcenter | Контакт служби підтримки Groups.io |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Інструмент відправника Vade Secure |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Контакт служби підтримки Cloudflare |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Контакт служби підтримки Hornetsecurity |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Контакт через хостинг-провайдера |

| Mail2World | https://www.mail2world.com/support/ | Контакт служби підтримки Mail2World |

Tip

Починайте з невеликої кількості якісних листів, щоб створити позитивну репутацію перед надсиланням у більших обсягах.

Important

Якщо ваш домен знаходиться у чорному списку, кожен чорний список має власний процес видалення. Перевірте їхні вебсайти для інструкцій.

Tip

Якщо вам потрібна додаткова допомога або ви виявили, що ми помилково внесені до спам-листів певного провайдера електронної пошти, будь ласка, зв’яжіться з нами.

Що робити, якщо я отримую спам-листи

Вам слід відписатися від розсилки (якщо це можливо) та заблокувати відправника.

Будь ласка, не позначайте повідомлення як спам, а натомість пересилайте його до нашої вручну кураторованої та орієнтованої на конфіденційність системи запобігання зловживанням.

Адреса електронної пошти для пересилання спаму: abuse@forwardemail.net

Чому мої тестові листи, надіслані собі в Gmail, позначаються як "підозрілі"

Якщо ви бачите це повідомлення про помилку в Gmail, коли надсилаєте тест собі, або коли людина, з якою ви спілкуєтесь через ваш псевдонім, вперше бачить лист від вас, то не хвилюйтеся – це вбудована функція безпеки Gmail.

Ви можете просто натиснути "Виглядає безпечно". Наприклад, якщо ви надішлете тестове повідомлення, використовуючи функцію надсилання від імені (send mail as) (комусь іншому), вони не побачать цього повідомлення.

Однак, якщо вони бачать це повідомлення, це тому, що вони звикли бачити ваші листи від john@gmail.com, а не від john@customdomain.com (це лише приклад). Gmail попереджає користувачів, щоб переконатися, що все безпечно, інакше обхідного шляху немає.

Чи можна видалити via forwardemail dot net у Gmail

Ця тема пов’язана з відомою проблемою в Gmail, коли поруч із ім’ям відправника з’являється додаткова інформація.

Станом на травень 2023 року ми підтримуємо надсилання листів через SMTP як додаткову опцію для всіх платних користувачів – це означає, що ви можете видалити via forwardemail dot net у Gmail.

Зверніть увагу, що це питання FAQ стосується тих, хто використовує функцію Як надсилати листи від імені через Gmail.

Будь ласка, дивіться розділ Чи підтримуєте ви надсилання листів через SMTP для інструкцій з налаштування.

Управління даними

Де розташовані ваші сервери

Tip

Незабаром ми можемо оголосити про розташування нашого датацентру в ЄС, розміщеного під forwardemail.eu. Підпишіться на обговорення за адресою https://github.com/orgs/forwardemail/discussions/336 для оновлень.

Наші сервери розташовані переважно в Денвері, Колорадо – дивіться https://forwardemail.net/ips для повного списку IP-адрес.

Ви можете дізнатися про наших субпідрядників на наших сторінках GDPR, DPA та Конфіденційність.

Як експортувати та створити резервну копію моєї поштової скриньки

У будь-який час ви можете експортувати свої поштові скриньки у форматах EML, Mbox або зашифрованих SQLite.

Перейдіть до Мій акаунт Домени Псевдоніми Завантажити резервну копію та оберіть бажаний формат експорту.

Вам надішлють посилання для завантаження експорту після його завершення.

Зверніть увагу, що посилання для завантаження експорту дійсне лише 4 години з міркувань безпеки.

Якщо вам потрібно переглянути експортовані формати EML або Mbox, ці інструменти з відкритим кодом можуть бути корисними:

| Назва | Формат | Платформа | GitHub URL |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Всі платформи | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Всі платформи | https://github.com/s0ph1e/eml-reader |

| Крім того, якщо вам потрібно конвертувати файл Mbox у файл EML, ви можете скористатися https://github.com/noelmartinon/mboxzilla. |

Як імпортувати та мігрувати мою існуючу поштову скриньку

Ви можете легко імпортувати вашу електронну пошту до Forward Email (наприклад, використовуючи Thunderbird) за інструкціями нижче:

-

Експортуйте вашу електронну пошту з вашого поточного поштового провайдера:

Поштовий провайдер Формат експорту Інструкції з експорту Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Порада: Якщо ви використовуєте Outlook (формат експорту PST), тоді ви можете просто слідувати інструкціям у розділі "Інше" нижче. Проте ми надали посилання для конвертації PST у формат MBOX/EML залежно від вашої операційної системи:- Zinkuba для Windows (GitHub)

- readpst для Windows cygwin – (наприклад,

readpst -u -o $OUT_DIR $IN_DIR, замінюючи$OUT_DIRта$IN_DIRшляхами до папок виводу та вводу відповідно). - readpst для Ubuntu/Linux – (наприклад,

sudo apt-get install readpstта потімreadpst -u -o $OUT_DIR $IN_DIR, замінюючи$OUT_DIRта$IN_DIRшляхами до папок виводу та вводу відповідно). - readpst для macOS (через brew) – (наприклад,

brew install libpstта потімreadpst -u -o $OUT_DIR $IN_DIR, замінюючи$OUT_DIRта$IN_DIRшляхами до папок виводу та вводу відповідно). - PST Converter для Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Інше Використовуйте Thunderbird Налаштуйте ваш існуючий обліковий запис електронної пошти у Thunderbird, а потім використайте плагін ImportExportTools NG для експорту та імпорту вашої пошти. Ви також можете просто копіювати/вставляти або перетягувати листи між обліковими записами. -

Завантажте, встановіть і відкрийте Thunderbird.

-

Створіть новий обліковий запис, використовуючи повну електронну адресу вашого псевдоніма (наприклад,

you@yourdomain.com) та згенерований пароль. Якщо у вас ще немає згенерованого пароля, тоді ознайомтеся з нашими інструкціями з налаштування. -

Завантажте та встановіть плагін Thunderbird ImportExportTools NG.

-

Створіть нову локальну папку в Thunderbird, потім клацніть по ній правою кнопкою миші → виберіть опцію

ImportExportTools NG→ оберітьImport mbox file(для формату експорту MBOX) – або –Import messages/Import all messages from a directory(для формату експорту EML). -

Перетягніть (drag/drop) з локальної папки у нову (або існуючу) IMAP-папку в Thunderbird, куди ви хочете завантажити повідомлення в IMAP-сховище з нашим сервісом. Це забезпечить їх резервне копіювання онлайн у нашому зашифрованому сховищі SQLite.

Порада: Якщо ви не впевнені, як імпортувати в Thunderbird, ви можете звернутися до офіційних інструкцій за посиланнями https://kb.mozillazine.org/Importing_folders та https://github.com/thunderbird/import-export-tools-ng/wiki.

Як використовувати власне сховище, сумісне з S3, для резервних копій

Користувачі платних планів можуть налаштувати власного провайдера сховища, сумісного з S3, для кожного домену окремо для резервних копій IMAP/SQLite. Це означає, що ваші зашифровані резервні копії поштової скриньки можуть зберігатися на вашій власній інфраструктурі замість (або на додаток до) нашого стандартного сховища.

Підтримувані провайдери включають Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces та будь-який інший сервіс, сумісний з S3.

Налаштування

- Створіть приватний бакет у вашого провайдера, сумісного з S3. Бакет не повинен бути публічно доступним.

- Створіть облікові дані доступу (access key ID та secret access key) з правами читання/запису до бакету.

- Перейдіть до Мій акаунт Домени Розширені налаштування Власне сховище, сумісне з S3.

- Позначте "Увімкнути власне сховище, сумісне з S3" та заповніть URL кінцевої точки, access key ID, secret access key, регіон і назву бакету.

- Натисніть "Перевірити з’єднання", щоб підтвердити ваші облікові дані, доступ до бакету та права запису.

- Натисніть "Зберегти", щоб застосувати налаштування.

Як працюють резервні копії

Резервні копії запускаються автоматично для кожного підключеного IMAP-псевдоніма. IMAP-сервер перевіряє всі активні підключення раз на годину і запускає резервне копіювання для кожного підключеного псевдоніма. Блокування на основі Redis запобігає запуску дубльованих резервних копій протягом 30 хвилин одна від одної, а фактичне резервне копіювання пропускається, якщо успішне резервне копіювання вже було виконано протягом останніх 24 годин (якщо тільки резервне копіювання не було явно запрошене користувачем для завантаження). Резервні копії також можна запускати вручну, натискаючи "Download Backup" для будь-якого псевдоніма на панелі керування. Ручні резервні копії завжди виконуються незалежно від 24-годинного вікна.

Процес резервного копіювання працює наступним чином:

- База даних SQLite копіюється за допомогою

VACUUM INTO, що створює послідовний знімок без переривання активних з’єднань і зберігає шифрування бази даних. - Файл резервної копії перевіряється шляхом його відкриття для підтвердження дійсності шифрування.

- Обчислюється хеш SHA-256 і порівнюється з існуючою резервною копією в сховищі. Якщо хеш співпадає, завантаження пропускається (з моменту останньої резервної копії змін не було).

- Резервна копія завантажується в S3 за допомогою багаточастинного завантаження через бібліотеку @aws-sdk/lib-storage.

- Генерується підписане посилання для завантаження (дійсне протягом 4 годин) і надсилається користувачу електронною поштою.

Формати резервних копій

Підтримуються три формати резервних копій:

| Формат | Розширення | Опис |

|---|---|---|

sqlite |

.sqlite |

Сировий зашифрований знімок бази даних SQLite (за замовчуванням для автоматичних IMAP резервних копій) |

mbox |

.zip |

ZIP з паролем, що містить поштову скриньку у форматі mbox |

eml |

.zip |

ZIP з паролем, що містить окремі файли .eml для кожного повідомлення |

Порада: Якщо у вас є файли резервних копій

.sqliteі ви хочете конвертувати їх у файли.emlлокально, використовуйте наш автономний CLI-інструмент convert-sqlite-to-eml. Він працює на Windows, Linux і macOS і не потребує мережевого з’єднання.

Іменування файлів та структура ключів

При використанні власного сховища S3 файли резервних копій зберігаються з префіксом у форматі ISO 8601 з позначкою часу, щоб кожна резервна копія зберігалася як окремий об’єкт. Це дає вам повну історію резервних копій у вашому власному бакеті.

Формат ключа:

{ISO 8601 timestamp}-{alias_id}.{extension}

Наприклад:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

alias_id — це MongoDB ObjectId псевдоніма. Ви можете знайти його на сторінці налаштувань псевдоніма або через API.

При використанні сховища за замовчуванням (системного) ключ плоский (наприклад, 65a31c53c36b75ed685f3fda.sqlite), і кожна нова резервна копія перезаписує попередню.

Примітка: Оскільки власне сховище S3 зберігає всі версії резервних копій, використання сховища з часом зростатиме. Рекомендуємо налаштувати правила життєвого циклу у вашому бакеті для автоматичного видалення старих резервних копій (наприклад, видаляти об’єкти старші за 30 або 90 днів).

Власність даних і політика видалення

Ваш власний бакет S3 повністю під вашим контролем. Ми ніколи не видаляємо і не змінюємо файли у вашому власному бакеті S3 — ні при видаленні псевдоніма, ні при видаленні домену, ні під час будь-яких операцій очищення. Ми лише записуємо нові файли резервних копій у ваш бакет.

Це означає:

- Видалення псевдоніма — коли ви видаляєте псевдонім, ми видаляємо резервну копію лише з нашого сховища за замовчуванням. Резервні копії, раніше записані у ваш власний бакет S3, залишаються недоторканими.

- Видалення домену — видалення домену не впливає на файли у вашому власному бакеті.

- Управління зберіганням — ви відповідаєте за управління сховищем у вашому бакеті, включно з налаштуванням правил життєвого циклу для видалення старих резервних копій.

Якщо ви вимкнете власне сховище S3 або повернетесь до нашого сховища за замовчуванням, існуючі файли у вашому бакеті збережуться. Майбутні резервні копії просто будуть записані у наше сховище за замовчуванням.

Безпека

- Ваш ідентифікатор ключа доступу та секретний ключ доступу шифруються у стані спокою за допомогою AES-256-GCM перед збереженням у нашій базі даних. Вони розшифровуються лише під час виконання операцій резервного копіювання.

- Ми автоматично перевіряємо, що ваш бакет не є публічно доступним. Якщо виявлено публічний бакет, конфігурація буде відхилена при збереженні. Якщо публічний доступ виявлено під час резервного копіювання, ми повертаємось до нашого сховища за замовчуванням і повідомляємо про це всіх адміністраторів домену електронною поштою.

- Облікові дані перевіряються при збереженні за допомогою виклику HeadBucket, щоб переконатися, що бакет існує і облікові дані правильні. Якщо перевірка не проходить, власне сховище S3 автоматично вимикається.

- Кожен файл резервної копії містить хеш SHA-256 у своїх метаданих S3, який використовується для виявлення незмінних баз даних і пропуску зайвих завантажень.

Сповіщення про помилки

Якщо резервне копіювання не вдається при використанні вашого власного сховища S3 (наприклад, через прострочені облікові дані або проблему з підключенням), всі адміністратори домену отримають сповіщення електронною поштою. Ці сповіщення обмежені частотою — не частіше одного разу на 6 годин, щоб уникнути дублювання повідомлень. Якщо під час резервного копіювання виявлено, що ваш бакет є публічно доступним, адміністратори отримуватимуть сповіщення один раз на день.

API

Ви також можете налаштувати власне сховище S3 через API:

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

Щоб перевірити з’єднання через API:

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

Як конвертувати резервні копії SQLite у файли EML

Якщо ви завантажуєте або зберігаєте резервні копії SQLite (з нашого стандартного сховища або вашого власного кастомного S3 бакету), ви можете конвертувати їх у стандартні файли .eml за допомогою нашого автономного CLI інструменту convert-sqlite-to-eml. Файли EML можна відкривати будь-яким поштовим клієнтом (Thunderbird, Outlook, Apple Mail тощо) або імпортувати в інші поштові сервери.

Встановлення

Ви можете завантажити готовий бінарний файл (без необхідності Node.js) або запускати його безпосередньо через Node.js:

Готові бінарні файли — Завантажте останній реліз для вашої платформи з GitHub Releases:

| Платформа | Архітектура | Файл |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

Користувачі macOS: Після завантаження можливо потрібно буде зняти атрибут карантину перед запуском бінарного файлу:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Замініть

./convert-sqlite-to-eml-darwin-arm64на фактичний шлях до завантаженого файлу.)

Користувачі Linux: Після завантаження можливо потрібно буде зробити бінарний файл виконуваним:

chmod +x ./convert-sqlite-to-eml-linux-x64(Замініть

./convert-sqlite-to-eml-linux-x64на фактичний шлях до завантаженого файлу.)

З вихідного коду (потрібен Node.js версії >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Використання

Інструмент підтримує як інтерактивний, так і неінтерактивний режими.

Інтерактивний режим — запускайте без аргументів, і вас буде запрошено ввести всі необхідні дані:

./convert-sqlite-to-eml

Forward Email - Конвертація резервної копії SQLite у EML

=============================================

Шлях до файлу резервної копії SQLite: /path/to/backup.sqlite

Пароль IMAP/псевдоніма: ********

Шлях для ZIP файлу виводу [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Неінтерактивний режим — передавайте аргументи через командний рядок для скриптування та автоматизації:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "your-imap-password" \

--output /path/to/output.zip

| Прапорець | Опис |

|---|---|

--path <path> |

Шлях до зашифрованого файлу резервної копії SQLite |

--password <pass> |

Пароль IMAP/псевдоніма для розшифрування |

--output <path> |

Шлях для ZIP файлу виводу (за замовчуванням: автоматично згенерований з ISO 8601 часовою позначкою) |

--help |

Показати довідкове повідомлення |

Формат виводу

Інструмент створює захищений паролем ZIP-архів (шифрування AES-256), що містить:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

Файли EML організовані за папками поштової скриньки. Пароль ZIP-архіву збігається з вашим паролем IMAP/псевдоніма. Кожен файл .eml є стандартним RFC 5322 електронним повідомленням з повними заголовками, текстом тіла та вкладеннями, відновленими з бази даних SQLite.

Як це працює

- Відкриває зашифровану базу даних SQLite, використовуючи ваш пароль IMAP/псевдоніма (підтримує шифри ChaCha20 та AES-256-CBC).

- Зчитує таблицю Mailboxes для визначення структури папок.

- Для кожного повідомлення декодує mimeTree (збережений у вигляді JSON, стисненого за допомогою Brotli) з таблиці Messages.

- Відновлює повний EML, обходячи дерево MIME та отримуючи вміст вкладень з таблиці Attachments.

- Упаковує все у захищений паролем ZIP-архів за допомогою archiver-zip-encrypted.

Чи підтримуєте ви самостійне розгортання

Так, станом на березень 2025 року ми підтримуємо опцію самостійного розгортання. Читайте блог тут. Ознайомтеся з керівництвом для самостійного розгортання, щоб почати. А для тих, хто хоче більш детальний покроковий варіант, дивіться наші керівництва на основі Ubuntu або Debian.

Налаштування електронної пошти

Як почати та налаштувати переадресацію електронної пошти

user@gmail.com на адресу, на яку ви хочете переадресовувати листи (якщо вона ще не вказана правильно). Аналогічно замініть sample.g0v.tw на ваше власне доменне ім’я (якщо воно ще не вказане правильно).

- Якщо ви вже зареєстрували своє доменне ім’я десь, то цей крок потрібно повністю пропустити і перейти до кроку другого! Інакше ви можете натиснути тут, щоб зареєструвати доменне ім’я.

-

Ви пам’ятаєте, де зареєстрували свій домен? Як тільки згадаєте, дотримуйтесь інструкцій нижче:

Важливо: Ви повинні відкрити нову вкладку та увійти до свого реєстратора доменів. Ви можете легко натиснути на свій "Реєстратор" нижче, щоб зробити це автоматично. У цій новій вкладці потрібно перейти на сторінку керування DNS у вашого реєстратора – ми надали покрокові інструкції у колонці "Кроки для налаштування". Після переходу на цю сторінку у новій вкладці ви можете повернутися до цієї вкладки та перейти до кроку третього нижче. Не закривайте відкриту вкладку поки що; вона знадобиться для наступних кроків!

Реєстратор Кроки для налаштування 1&1 Увійдіть Центр доменів (Виберіть свій домен) Редагувати налаштування DNS Amazon Route 53 Увійдіть Хостинг-зони (Виберіть свій домен) Aplus.net Увійдіть Мої сервери Керування доменами Менеджер DNS Bluehost ДЛЯ ROCK: Увійдіть Домени (Натисніть іконку ▼ поруч із керуванням) DNS

ДЛЯ LEGACY: Увійдіть Домени Редактор зон (Виберіть свій домен)Cloudflare Увійдіть DNS DNS Made Easy Увійдіть DNS (Виберіть свій домен) DNSimple Увійдіть (Виберіть свій домен) DNS Керування Digital Ocean Увійдіть Мережі Домени (Виберіть свій домен) Більше Керування доменом Domain.com Увійдіть У картковому вигляді натисніть керувати на вашому домені У списковому вигляді натисніть іконку шестерні DNS та імена серверів DNS записи Domains.com

ПереглянутиУвійдіть (Виберіть свій домен) Керування (натисніть іконку шестерні) Натисніть на DNS та імена серверів у лівому меню DreamHost Увійдіть Панель Домени Керування доменами DNS Dyn Увійдіть Огляд Керування Простий редактор Записи Gandi Увійдіть (Виберіть свій домен) Керування Редагувати зону GoDaddy

ПереглянутиУвійдіть Керування моїми доменами (Виберіть свій домен) Керування DNS Google Domains

ПереглянутиУвійдіть (Виберіть свій домен) Налаштувати DNS Namecheap

ПереглянутиУвійдіть Список доменів (Виберіть свій домен) Керування Розширений DNS Netlify Увійдіть (Виберіть свій домен) Налаштувати Netlify DNS Network Solutions Увійдіть Менеджер акаунтів Мої доменні імена (Виберіть свій домен) Керування Змінити місце вказівки домену Розширений DNS Shopify

ПереглянутиУвійдіть Керовані домени (Виберіть свій домен) Налаштування DNS Squarespace Увійдіть Головне меню Налаштування Домени (Виберіть свій домен) Розширені налаштування Користувацькі записи Vercel's Now Використання CLI "now" now dns add [domain] '@' MX [record-value] [priority]Weebly Увійдіть Сторінка доменів (Виберіть свій домен) DNS Wix Увійдіть Сторінка доменів (Натисніть іконку ) Виберіть Керування DNS-записами eNom Увійдіть Домени Мої домени Інші Важливо: Не бачите тут свого реєстратора? Просто пошукайте в Інтернеті "як змінити DNS записи на $REGISTRAR" (замініть $REGISTRAR на назву вашого реєстратора, наприклад, "як змінити DNS записи на GoDaddy", якщо ви користуєтесь GoDaddy). - Використовуючи сторінку керування DNS вашого реєстратора (інша вкладка, яку ви відкрили), встановіть наступні записи "MX":

Важливо: Зверніть увагу, що не повинно бути встановлено інших MX-записів. Обидва наведені нижче записи МАЮТЬ існувати. Переконайтеся, що немає помилок; і що у вас правильно написані mx1 та mx2. Якщо раніше існували інші MX-записи, будь ласка, повністю видаліть їх. Значення "TTL" не обов’язково має бути 3600, воно може бути нижчим або вищим за потреби.

Name/Host/Alias TTL Type Priority Answer/Value "@", ".", або порожньо 3600 MX 0 mx1.forwardemail.net"@", ".", або порожньо 3600 MX 0 mx2.forwardemail.net - Використовуючи сторінку керування DNS у вашого реєстратора (інша вкладка, яку ви відкрили), встановіть наступний(і) TXT запис(и):

Важливо: Якщо у вас платний план, то цей крок потрібно повністю пропустити і перейти до п’ятого кроку! Якщо у вас немає платного плану, то ваші переслані адреси будуть публічно доступні для пошуку – перейдіть до Мій акаунт Домени і за бажанням оновіть домен до платного плану. Якщо ви хочете дізнатися більше про платні плани, дивіться нашу сторінку Ціни. Інакше ви можете продовжити, обравши одну або кілька комбінацій з Варіанту A до Варіанту F, наведених нижче.

Варіант A: Якщо ви пересилаєте всі листи з вашого домену (наприклад, "all@sample.g0v.tw", "hello@sample.g0v.tw" тощо) на конкретну адресу "user@gmail.com":Name/Host/Alias TTL Type Answer/Value "@", ".", або порожньо 3600 TXT forward-email=user@gmail.comПорада: Обов’язково замініть значення у колонці "Value" на вашу власну електронну адресу. Значення "TTL" не обов’язково має бути 3600, воно може бути нижчим або вищим за потреби. Нижче значення часу життя ("TTL") забезпечить швидше поширення майбутніх змін у ваших DNS-записах по всьому Інтернету – уявіть це як час кешування в пам’яті (у секундах). Ви можете дізнатися більше про TTL на Вікіпедії.

Варіант B: Якщо потрібно переслати лише одну електронну адресу (наприклад,hello@sample.g0v.twнаuser@gmail.com; це також автоматично пересилає "hello+test@sample.g0v.tw" на "user+test@gmail.com"):Ім'я/Хост/Псевдонім TTL Тип Відповідь/Значення "@", ".", або порожньо 3600 TXT forward-email=hello:user@gmail.com

Варіант C: Якщо ви пересилаєте кілька електронних листів, то їх потрібно розділяти комою:Ім'я/Хост/Псевдонім TTL Тип Відповідь/Значення "@", ".", або порожньо 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Варіант D: Ви можете налаштувати необмежену кількість пересилань – просто переконайтеся, що в одному рядку не більше 255 символів і кожен рядок починається з "forward-email=". Приклад наведено нижче:Ім'я/Хост/Псевдонім TTL Тип Відповідь/Значення "@", ".", або порожньо 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", або порожньо 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", або порожньо 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", або порожньо 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", або порожньо 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Варіант E: Ви також можете вказати доменне ім'я у вашому TXT записі для глобального пересилання псевдонімів (наприклад, "user@sample.g0v.tw" буде переслано на "user@example.net"):Ім'я/Хост/Псевдонім TTL Тип Відповідь/Значення "@", ".", або порожньо 3600 TXT forward-email=example.net

Варіант F: Ви навіть можете використовувати вебхуки як глобальний або індивідуальний псевдонім для пересилання листів. Дивіться приклад та повний розділ про вебхуки під назвою Чи підтримуєте ви вебхуки нижче.Ім'я/Хост/Псевдонім TTL Тип Відповідь/Значення "@", ".", або порожньо 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Варіант G: Ви навіть можете використовувати регулярні вирази ("regex") для співпадіння псевдонімів та для обробки замін, щоб пересилати листи. Дивіться приклади та повний розділ про regex під назвою Чи підтримуєте ви регулярні вирази або regex нижче.Потрібен розширений regex із заміною? Дивіться приклади та повний розділ про regex під назвою Чи підтримуєте ви регулярні вирази або regex нижче.Простий приклад: Якщо я хочу, щоб усі листи, які надходять на `linus@sample.g0v.tw` або `torvalds@sample.g0v.tw`, пересилалися на `user@gmail.com`:Ім'я/Хост/Псевдонім TTL Тип Відповідь/Значення "@", ".", або порожньо 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comВажливо: Правила пересилання для catch-all також можна описати як "fall-through". Це означає, що вхідні листи, які відповідають принаймні одному конкретному правилу пересилання, будуть використані замість catch-all. Конкретні правила включають електронні адреси та регулярні вирази.

Наприклад:

forward-email=hello:first@gmail.com,second@gmail.com

Листи, надіслані наhello@sample.g0v.tw, **не** будуть переслані наsecond@gmail.com(catch-all) з цією конфігурацією, і натомість будуть доставлені лише наfirst@gmail.com.

- Використовуючи сторінку керування DNS вашого реєстратора (інша вкладка, яку ви відкрили), додатково встановіть наступний запис TXT:

Ім'я/Хост/Псевдонім TTL Тип Відповідь/Значення "@", ".", або порожньо 3600 TXT v=spf1 a include:spf.forwardemail.net -allВажливо: Якщо ви використовуєте Gmail (наприклад, Send Mail As) або G Suite, тоді вам потрібно додатиinclude:_spf.google.comдо наведеного вище значення, наприклад:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allПорада: Якщо у вас вже є подібний рядок із "v=spf1", тоді вам потрібно додатиinclude:spf.forwardemail.netбезпосередньо перед будь-якими існуючими записами "include:host.com" і перед "-all" у тому ж рядку, наприклад:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Зверніть увагу, що існує різниця між "-all" та "~all". "-" означає, що перевірка SPF має ПРОВАЛИТИСЯ, якщо не співпадає, а "~" означає, що перевірка SPF має бути SOFTFAIL. Ми рекомендуємо використовувати підхід "-all" для запобігання підробці домену.

Також можливо, що вам потрібно буде включити SPF-запис для будь-якого хоста, з якого ви надсилаєте пошту (наприклад, Outlook). - Перевірте свої DNS-записи за допомогою нашого інструменту "Перевірити записи", доступного в Мій акаунт Домени Налаштування.

- Надішліть тестовий лист, щоб підтвердити, що все працює. Зверніть увагу, що може знадобитися деякий час для поширення ваших DNS-записів.

Порада: Якщо ви не отримуєте тестові листи або отримуєте тестовий лист із повідомленням "Будьте обережні з цим повідомленням", перегляньте відповіді на Чому я не отримую свої тестові листи та Чому мої тестові листи, надіслані собі в Gmail, позначаються як "підозрілі" відповідно.

- Якщо ви хочете "Надсилати пошту від імені" з Gmail, вам потрібно переглянути це відео або дотримуватися кроків у розділі Як надсилати пошту від імені за допомогою Gmail нижче.

Чи можна використовувати кілька MX-серверів і серверів для розширеного пересилання

Так, але у ваших DNS-записах повинен бути вказаний лише один MX-сервер.

Не намагайтеся використовувати "Пріоритет" як спосіб налаштування кількох MX-серверів.

Натомість потрібно налаштувати ваш існуючий MX-сервер так, щоб він пересилав пошту для всіх не співпадаючих псевдонімів на сервери нашої служби (mx1.forwardemail.net та/або mx2.forwardemail.net).

Якщо ви використовуєте Google Workspace і хочете пересилати всі не співпадаючі псевдоніми на нашу службу, дивіться https://support.google.com/a/answer/6297084.

Якщо ви використовуєте Microsoft 365 (Outlook) і хочете пересилати всі не співпадаючі псевдоніми на нашу службу, дивіться https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail та https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Як налаштувати відповідь під час відпустки (автоматичний відповідь поза офісом)

Перейдіть до Мій акаунт Домени Псевдоніми та створіть або відредагуйте псевдонім, для якого хочете налаштувати автоматичну відповідь під час відпустки. Ви маєте можливість налаштувати дату початку, дату завершення, тему та повідомлення, а також увімкнути або вимкнути це у будь-який час:

- Підтримуються наразі лише текстова тема та повідомлення (ми внутрішньо використовуємо пакет

striptagsдля видалення будь-якого HTML). - Тема обмежена 100 символами.

- Повідомлення обмежене 1000 символами.

- Налаштування вимагає конфігурації вихідного SMTP (наприклад, вам потрібно буде налаштувати DKIM, DMARC та записи DNS Return-Path).

- Перейдіть до Мій акаунт Домени Налаштування Конфігурація вихідного SMTP і дотримуйтесь інструкцій налаштування.

- Відповідач у відпустці не може бути увімкнений на глобальних доменах-ваніті (наприклад, одноразові адреси не підтримуються).

- Відповідач у відпустці не може бути увімкнений для псевдонімів з підстановочним символом/catch-all (

*) або регулярними виразами.

На відміну від поштових систем, таких як postfix (наприклад, які використовують розширення фільтра відпустки sieve), Forward Email автоматично додає ваш підпис DKIM, захищає від проблем з підключенням при надсиланні відповідей у відпустці (наприклад, через поширені проблеми з SSL/TLS та підтримувані застарілі сервери), а також підтримує Open WKD та PGP шифрування для відповідей у відпустці.

-

Ми надсилаємо лише один раз на кожного дозволеного відправника кожні 4 дні (що схоже на поведінку Gmail).

-

Наш кеш Redis використовує відбиток

alias_idтаsender, деalias_id— це ID псевдоніма в MongoDB, аsender— це або адреса From (якщо дозволена), або кореневий домен у From (якщо не дозволена). Для простоти термін дії цього відбитка в кеші встановлено на 4 дні. -

Наш підхід використання кореневого домену, витягнутого з адреси From для недозволених відправників, запобігає зловживанням від відносно невідомих відправників (наприклад, зловмисників), які можуть спамити повідомленнями відповідача у відпустці.

-

-

Ми надсилаємо лише якщо MAIL FROM та/або From не порожні та не містять (без урахування регістру) ім’я користувача поштового адміністратора (частина перед @ в електронній адресі).

-

Ми не надсилаємо, якщо оригінальне повідомлення містило будь-які з наступних заголовків (без урахування регістру):

- Заголовок

auto-submittedзі значенням, відмінним відno. - Заголовок

x-auto-response-suppressзі значеннямdr,autoreply,auto-reply,auto_replyабоall. - Заголовок

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondабоx-auto-respond(незалежно від значення). - Заголовок

precedenceзі значеннямbulk,autoreply,auto-reply,auto_replyабоlist.

- Заголовок

-

Ми не надсилаємо, якщо MAIL FROM або From закінчується на

+donotreply,-donotreply,+noreplyабо-noreply. -

Ми не надсилаємо, якщо частина імені користувача From була

mdaemonі містила безрегістровий заголовокX-MDDSN-Message. -

Ми не надсилаємо, якщо був безрегістровий заголовок

content-typeзі значеннямmultipart/report.

Як налаштувати SPF для Forward Email

Використовуючи сторінку керування DNS у вашого реєстратора, встановіть наступний TXT запис:

| Ім’я/Хост/Псевдонім | TTL | Тип | Відповідь/Значення |

|---|---|---|---|

| "@", ".", або порожньо | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com до наведеного вище значення, наприклад:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com до вашого SPF TXT запису, наприклад:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net безпосередньо перед будь-якими існуючими записами "include:host.com" і перед "-all" в тому ж рядку, наприклад:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Зверніть увагу, що існує різниця між "-all" та "~all". "-" означає, що перевірка SPF має ПРОВАЛИТИСЯ, якщо не співпадає, а "~" означає, що перевірка SPF має бути SOFTFAIL. Ми рекомендуємо використовувати підхід "-all" для запобігання підробці домену.

Також вам може знадобитися включити SPF запис для будь-якого хоста, з якого ви надсилаєте пошту (наприклад, Outlook).

Як налаштувати DKIM для Forward Email

Перейдіть до Мій акаунт Домени Налаштування Конфігурація вихідного SMTP і дотримуйтесь інструкцій налаштування.

Як налаштувати DMARC для Forward Email

Перейдіть до Мій акаунт Домени Налаштування Конфігурація вихідного SMTP і дотримуйтесь інструкцій налаштування.

Як переглянути звіти DMARC

Forward Email надає комплексну панель звітів DMARC, яка дозволяє вам контролювати ефективність автентифікації електронної пошти для всіх ваших доменів з одного інтерфейсу.

Що таке звіти DMARC?

Звіти DMARC (Domain-based Message Authentication, Reporting, and Conformance) — це XML-файли, які надсилають сервери отримувачів пошти і які повідомляють, як автентифікуються ваші електронні листи. Ці звіти допомагають вам зрозуміти:

- Скільки листів надсилається з вашого домену

- Чи проходять ці листи автентифікацію SPF та DKIM

- Які дії виконують сервери отримувачів (приймають, поміщають у карантин або відхиляють)

- З яких IP-адрес надсилається пошта від імені вашого домену

Як отримати доступ до звітів DMARC

Перейдіть до Мій акаунт Звіти DMARC, щоб переглянути вашу панель. Ви також можете отримати доступ до звітів для конкретного домену з Мій акаунт Домени, натиснувши кнопку "DMARC" поруч із будь-яким доменом.

Функції панелі

Панель звітів DMARC надає:

- Підсумкові метрики: Загальна кількість отриманих звітів, загальна кількість проаналізованих повідомлень, рівень відповідності SPF, рівень відповідності DKIM та загальний відсоток проходження

- Графік повідомлень за часом: Візуальна тенденція обсягу пошти та рівнів автентифікації за останні 30 днів

- Підсумок відповідності: Кругова діаграма, що показує розподіл відповідності SPF та DKIM

- Розподіл обробки повідомлень: Стовпчаста діаграма, що показує, як сервери отримувачів обробляли ваші листи (прийняті, поміщені в карантин або відхилені)

- Таблиця останніх звітів: Детальний список окремих звітів DMARC з можливістю фільтрації та пагінації

- Фільтрація за доменом: Фільтруйте звіти за конкретним доменом при керуванні кількома доменами Чому це важливо

Для організацій, які керують кількома доменами (наприклад, підприємства, неприбуткові організації або агентства), звіти DMARC є необхідними для:

- Виявлення несанкціонованих відправників: Виявляти, чи хтось підробляє ваш домен

- Покращення доставляння: Забезпечувати проходження автентифікації ваших легітимних листів

- Моніторингу поштової інфраструктури: Відстежувати, які сервіси та IP-адреси надсилають листи від вашого імені

- Відповідності вимогам: Підтримувати видимість автентифікації електронної пошти для аудитів безпеки

На відміну від інших сервісів, які вимагають окремих інструментів моніторингу DMARC, Forward Email включає обробку та візуалізацію звітів DMARC як частину вашого акаунту без додаткової плати.

Вимоги

- Звіти DMARC доступні лише для платних планів

- Ваш домен повинен мати налаштований DMARC (див. Як налаштувати DMARC для Forward Email)

- Звіти автоматично збираються, коли поштові сервери отримувачів надсилають їх на вашу налаштовану адресу звітності DMARC

Щотижневі звіти електронною поштою

Користувачі платних планів автоматично отримують щотижневі підсумкові звіти DMARC електронною поштою. Ці листи містять:

- Підсумкову статистику для всіх ваших доменів

- Рівні відповідності SPF та DKIM

- Розподіл статусів повідомлень (прийняті, поміщені в карантин, відхилені)

- Топ організацій, що надсилають звіти (Google, Microsoft, Yahoo тощо)

- IP-адреси з проблемами відповідності, які можуть потребувати уваги

- Прямі посилання на вашу панель звітів DMARC

Щотижневі звіти надсилаються автоматично і не можуть бути вимкнені окремо від інших повідомлень електронної пошти.

Як підключити та налаштувати мої контакти

Щоб налаштувати контакти, використовуйте CardDAV URL: https://carddav.forwardemail.net (або просто carddav.forwardemail.net, якщо ваш клієнт це дозволяє)

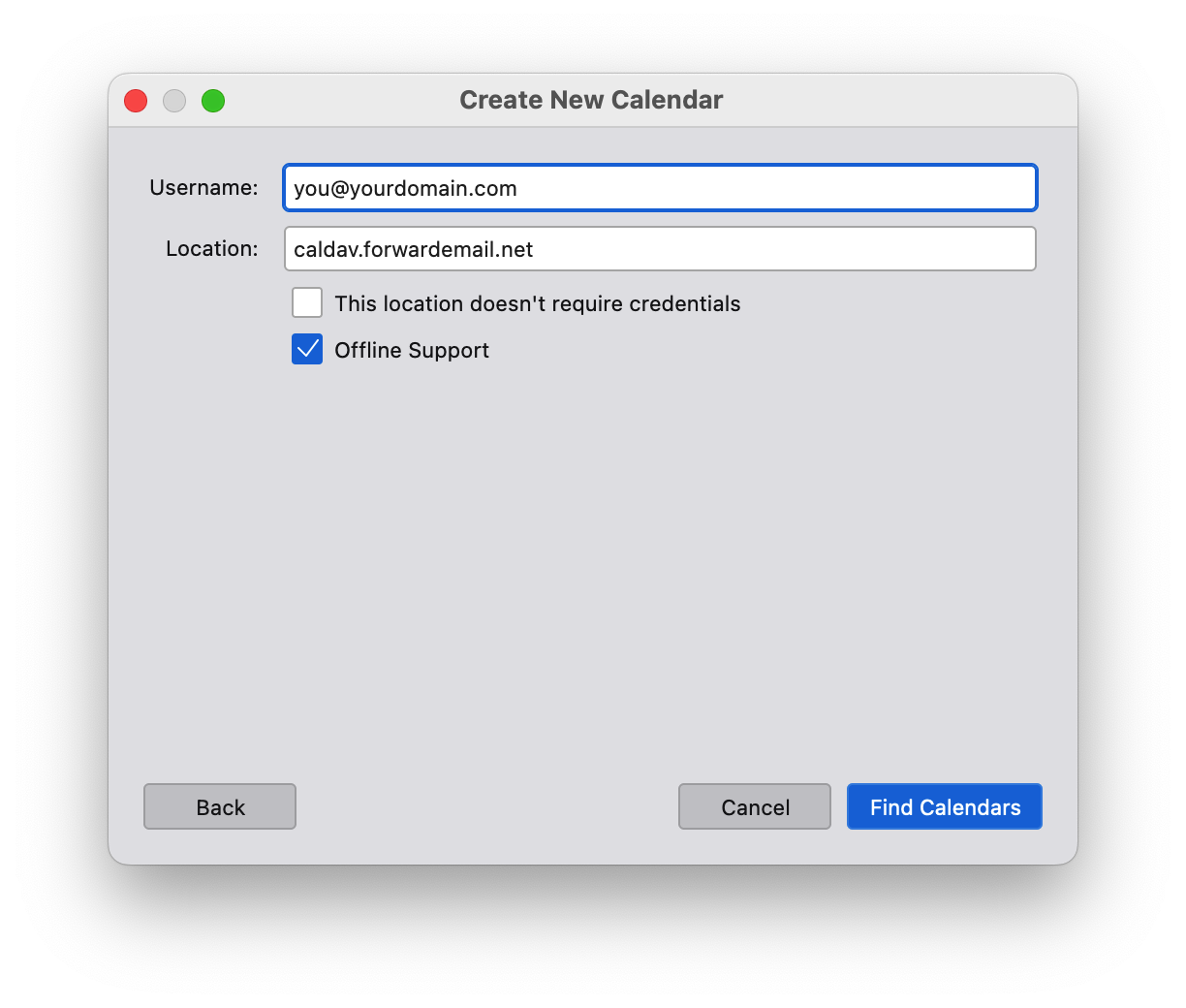

Як підключити та налаштувати мої календарі

Щоб налаштувати календар, використовуйте CalDAV URL: https://caldav.forwardemail.net (або просто caldav.forwardemail.net, якщо ваш клієнт це дозволяє)

Як додати більше календарів та керувати існуючими календарями

Якщо ви хочете додати додаткові календарі, просто додайте новий URL календаря: https://caldav.forwardemail.net/dav/principals/calendar-name (обов’язково замініть calendar-name на бажану назву календаря)

Ви можете змінити назву та колір календаря після створення – просто використовуйте ваш улюблений додаток для календарів (наприклад, Apple Mail або Thunderbird).

Як підключити та налаштувати завдання та нагадування

Щоб налаштувати завдання та нагадування, використовуйте той самий CalDAV URL, що й для календарів: https://caldav.forwardemail.net (або просто caldav.forwardemail.net, якщо ваш клієнт це дозволяє)

Завдання та нагадування автоматично відокремлюються від подій календаря у власну колекцію календарів "Reminders" або "Tasks".

Інструкції з налаштування за платформами:

macOS/iOS:

- Додайте новий обліковий запис CalDAV у Системних налаштуваннях > Інтернет-акаунти (або Налаштування > Акаунти на iOS)

- Використовуйте

caldav.forwardemail.netяк сервер - Введіть ваш псевдонім Forward Email та згенерований пароль

- Після налаштування ви побачите колекції "Calendar" та "Reminders"

- Використовуйте додаток Reminders для створення та керування завданнями

Android з Tasks.org:

- Встановіть Tasks.org з Google Play Store або F-Droid

- Перейдіть у Налаштування > Синхронізація > Додати акаунт > CalDAV

- Введіть сервер:

https://caldav.forwardemail.net - Введіть ваш псевдонім Forward Email та згенерований пароль

- Tasks.org автоматично виявить ваші календарі завдань

Thunderbird:

- Встановіть додаток Lightning, якщо він ще не встановлений

- Створіть новий календар типу "CalDAV"

- Використовуйте URL:

https://caldav.forwardemail.net - Введіть ваші облікові дані Forward Email

- Події та завдання будуть доступні у інтерфейсі календаря

Чому я не можу створювати завдання у macOS Reminders

Якщо у вас виникають проблеми зі створенням завдань у macOS Reminders, спробуйте ці кроки для усунення несправностей:

-

Перевірте налаштування облікового запису: Переконайтеся, що ваш CalDAV обліковий запис правильно налаштований з

caldav.forwardemail.net -

Перевірте наявність окремих календарів: Ви повинні бачити як "Calendar", так і "Reminders" у вашому обліковому записі. Якщо ви бачите лише "Calendar", підтримка завдань може ще не бути повністю активована.

-

Оновіть обліковий запис: Спробуйте видалити та додати знову ваш CalDAV обліковий запис у Системних налаштуваннях > Інтернет-акаунти

-

Перевірте підключення до сервера: Перевірте, чи можете ви отримати доступ до

https://caldav.forwardemail.netу вашому браузері -

Перевірте облікові дані: Переконайтеся, що ви використовуєте правильний псевдонім електронної пошти та згенерований пароль (не пароль від вашого облікового запису)

-

Примусова синхронізація: У додатку Reminders спробуйте створити завдання, а потім вручну оновити синхронізацію

Поширені проблеми:

- "Календар нагадувань не знайдено": Серверу може знадобитися деякий час, щоб створити колекцію Reminders при першому доступі

- Завдання не синхронізуються: Перевірте, що обидва пристрої використовують однакові облікові дані CalDAV

- Змішаний вміст: Переконайтеся, що завдання створюються у календарі "Reminders", а не у загальному "Calendar"

Як налаштувати Tasks.org на Android

Tasks.org — популярний відкритий менеджер завдань, який відмінно працює з підтримкою завдань CalDAV від Forward Email.

Встановлення та налаштування:

-

Встановіть Tasks.org:

- З Google Play Store: Tasks.org

- З F-Droid: Tasks.org on F-Droid

-

Налаштуйте синхронізацію CalDAV:

- Відкрийте Tasks.org

- Перейдіть у ☰ Меню > Налаштування > Синхронізація

- Натисніть "Додати обліковий запис"

- Виберіть "CalDAV"

-

Введіть налаштування Forward Email:

- URL сервера:

https://caldav.forwardemail.net - Ім’я користувача: Ваш псевдонім Forward Email (наприклад,

you@yourdomain.com) - Пароль: Ваш згенерований пароль для псевдоніма

- Натисніть "Додати обліковий запис"

- URL сервера:

-

Виявлення облікового запису:

- Tasks.org автоматично виявить ваші календарі завдань

- Ви повинні побачити колекцію "Reminders"

- Натисніть "Підписатися", щоб увімкнути синхронізацію для календаря завдань

-

Перевірка синхронізації:

- Створіть тестове завдання у Tasks.org

- Перевірте, що воно з’являється в інших клієнтах CalDAV (наприклад, macOS Reminders)

- Переконайтеся, що зміни синхронізуються в обох напрямках

Доступні функції:

- ✅ Створення та редагування завдань

- ✅ Дати виконання та нагадування

- ✅ Завершення завдань та статус

- ✅ Рівні пріоритету

- ✅ Підзавдання та ієрархія завдань

- ✅ Теги та категорії

- ✅ Двонаправлена синхронізація з іншими клієнтами CalDAV

Усунення несправностей:

- Якщо календарі завдань не з’являються, спробуйте вручну оновити у налаштуваннях Tasks.org

- Переконайтеся, що на сервері створено принаймні одне завдання (можна спочатку створити у macOS Reminders)

- Перевірте мережеве підключення до

caldav.forwardemail.net

Як налаштувати SRS для Forward Email

Ми автоматично налаштовуємо Sender Rewriting Scheme ("SRS") – вам не потрібно робити це самостійно.

Як налаштувати MTA-STS для Forward Email

Будь ласка, зверніться до нашого розділу про MTA-STS для детальнішої інформації.

Як додати фотографію профілю до моєї електронної адреси

Якщо ви користуєтеся Gmail, виконайте наступні кроки:

- Перейдіть на https://google.com та вийдіть з усіх облікових записів електронної пошти

- Натисніть "Увійти" і у випадаючому меню виберіть "інший обліковий запис"

- Виберіть "Використати інший обліковий запис"

- Виберіть "Створити обліковий запис"

- Виберіть "Використати мою поточну електронну адресу замість цього"

- Введіть вашу електронну адресу з власного домену

- Отримайте лист з підтвердженням, надісланий на вашу електронну адресу

- Введіть код підтвердження з цього листа

- Заповніть інформацію профілю для нового облікового запису Google

- Погодьтеся з усіма політиками конфіденційності та умовами використання

- Перейдіть на https://google.com, у верхньому правому куті натисніть на іконку профілю та натисніть кнопку "змінити"

- Завантажте нове фото або аватар для вашого облікового запису

- Зміни зазвичай поширюються приблизно за 1-2 години, але іноді можуть бути дуже швидкими.

- Надішліть тестовий лист, і фотографія профілю має з’явитися.

Розширені можливості

Чи підтримуєте ви розсилки або списки розсилки для маркетингових електронних листів

Так, ви можете дізнатися більше на https://forwardemail.net/guides/newsletter-with-listmonk.

Зверніть увагу, що для підтримки репутації IP та забезпечення доставлянності Forward Email має процес ручного перегляду для кожного домену окремо для затвердження розсилок. Напишіть на support@forwardemail.net або відкрийте запит на допомогу для затвердження. Зазвичай це займає менше 24 годин, більшість запитів обробляються протягом 1-2 годин. У найближчому майбутньому ми плануємо зробити цей процес миттєвим із додатковими контролями спаму та сповіщеннями. Цей процес гарантує, що ваші листи потрапляють у вхідні, а ваші повідомлення не позначаються як спам.

Чи підтримуєте ви надсилання електронної пошти через API

Так, починаючи з травня 2023 року ми підтримуємо надсилання електронної пошти через API як додаткову функцію для всіх платних користувачів.

Будь ласка, ознайомтеся з нашим розділом про Електронні листи у документації API для варіантів, прикладів та додаткової інформації.

Для надсилання вихідної пошти через наш API ви повинні використовувати свій API токен, доступний у розділі Моя безпека.

Чи підтримуєте ви отримання електронної пошти через IMAP

Так, починаючи з 16 жовтня 2023 року ми підтримуємо отримання електронної пошти через IMAP як додаткову функцію для всіх платних користувачів. Будь ласка, прочитайте нашу детальну статтю про як працює наша функція зашифрованого зберігання поштової скриньки SQLite.

-

Створіть новий псевдонім для вашого домену у розділі Мій акаунт Домени Псевдоніми (наприклад,

hello@sample.g0v.tw) -

Натисніть на Згенерувати пароль поруч із новоствореним псевдонімом. Скопіюйте у буфер обміну та надійно збережіть згенерований пароль, який відобразиться на екрані.

-

Використовуючи улюблений поштовий клієнт, додайте або налаштуйте акаунт із вашим новоствореним псевдонімом (наприклад,

hello@sample.g0v.tw)Порада: Рекомендуємо використовувати Thunderbird, Thunderbird Mobile, Apple Mail або відкритий та орієнтований на конфіденційність альтернативний клієнт. -

Коли буде запитано ім’я IMAP сервера, введіть

imap.forwardemail.net -

Коли буде запитано порт IMAP сервера, введіть

993(SSL/TLS) – за потреби дивіться альтернативні порти IMAPПорада: Якщо ви використовуєте Thunderbird, переконайтеся, що "Безпека з’єднання" встановлена на "SSL/TLS", а метод автентифікації – "Звичайний пароль". -

When prompted for IMAP server password, paste the password from Generate Password in step 2 above

-

Збережіть свої налаштування – якщо у вас виникають проблеми, будь ласка, зв’яжіться з нами

Ви підтримуєте POP3

Так, станом на 4 грудня 2023 року ми підтримуємо POP3 як додаткову опцію для всіх платних користувачів. Будь ласка, прочитайте нашу детальну статтю про те, як працює наша функція зашифрованого зберігання поштової скриньки SQLite.

-

Створіть новий псевдонім для вашого домену в розділі Мій акаунт Домени Псевдоніми (наприклад,

hello@sample.g0v.tw) -

Натисніть на Generate Password поруч із щойно створеним псевдонімом. Скопіюйте в буфер обміну та надійно збережіть згенерований пароль, який відображається на екрані.

-

Використовуючи улюблений поштовий додаток, додайте або налаштуйте акаунт із вашим новоствореним псевдонімом (наприклад,

hello@sample.g0v.tw)Порада: Рекомендуємо використовувати Thunderbird, Thunderbird Mobile, Apple Mail або відкритий та орієнтований на конфіденційність альтернативний варіант. -

Коли буде запитано ім’я POP3 сервера, введіть

pop3.forwardemail.net -

Коли буде запитано порт POP3 сервера, введіть

995(SSL/TLS) – за потреби дивіться альтернативні порти POP3Порада: Якщо ви використовуєте Thunderbird, переконайтеся, що "Захист з’єднання" встановлено на "SSL/TLS", а метод автентифікації – "Звичайний пароль". -

Коли буде запитано пароль POP3 сервера, вставте пароль із Generate Password із кроку 2 вище

-

Збережіть свої налаштування – якщо у вас виникають проблеми, будь ласка, зв’яжіться з нами

Ви підтримуєте календарі (CalDAV)

Так, станом на 5 лютого 2024 року ми додали цю функцію. Наш сервер – caldav.forwardemail.net, і він також моніториться на нашій сторінці статусу.

Він підтримує як IPv4, так і IPv6 і доступний через порт 443 (HTTPS).

| Логін | Приклад | Опис |

|---|---|---|

| Ім'я користувача | user@sample.g0v.tw |

Адреса електронної пошти псевдоніма, який існує для домену в Мій акаунт Домени. |

| Пароль | ************************ |

Згенерований пароль, специфічний для псевдоніма. |

Щоб використовувати підтримку календаря, користувач повинен бути адресою електронної пошти псевдоніма, який існує для домену в Мій акаунт Домени – а пароль має бути згенерованим паролем, специфічним для псевдоніма.

Чи підтримуєте ви завдання та нагадування (CalDAV VTODO)

Так, з 14 жовтня 2025 року ми додали підтримку CalDAV VTODO для завдань та нагадувань. Це використовує той самий сервер, що й наша підтримка календаря: caldav.forwardemail.net.