よくある質問

クイックスタート

Forward Email を始めるには:

-

アカウントを作成 する forwardemail.net/register

-

ドメインを追加して確認 する マイアカウント → ドメイン

-

メールエイリアス/メールボックスを追加・設定 する マイアカウント → ドメイン → エイリアス

-

セットアップをテスト するために、新しいエイリアスのいずれかにメールを送信します

Tip

DNSの変更は世界中に伝播するまでに24〜48時間かかることがありますが、多くの場合はもっと早く反映されます。

はじめに

Forward Emailとは

Note

Forward Email は、フルのメールホスティングソリューションのコストやメンテナンスなしで、プロフェッショナルなメールアドレスを持ちたい個人、小規模事業者、開発者に最適です。

Forward Email は、フル機能のメールサービスプロバイダーであり、カスタムドメイン名向けのメールホスティングプロバイダーです。

唯一の無料かつオープンソースのサービスであり、独自のメールサーバーを設定・維持する複雑さなしにカスタムドメインのメールアドレスを使えます。

当サービスは、カスタムドメイン宛のメールを既存のメールアカウントに転送します — さらに専用のメールホスティングプロバイダーとしても利用可能です。

Forward Email の主な特徴:

- カスタムドメインメール:独自ドメイン名でプロフェッショナルなメールアドレスを使用可能

- 無料プラン:基本的なメール転送を無料で提供

- 強化されたプライバシー:メールを読み取らず、データを販売しません

- オープンソース:コードベースはすべてGitHubで公開

- SMTP、IMAP、POP3対応:メールの送受信機能を完全サポート

- エンドツーエンド暗号化:OpenPGP/MIME対応

- カスタムキャッチオールエイリアス:無制限のメールエイリアス作成可能

当社のメール比較ページで56以上の他のメールサービスプロバイダーと比較できます。

Tip

無料の技術ホワイトペーパーを読んでForward Emailについてさらに学びましょう。

Forward Emailの利用者

当社は50万以上のドメインにメールホスティングおよびメール転送サービスを提供しており、以下の著名なユーザーがいます:

| 顧客 | ケーススタディ |

|---|---|

| 米国海軍士官学校 | 📄 ケーススタディ |

| Canonical | 📄 ケーススタディ |

| Netflix Games | |

| Linux Foundation | 📄 ケーススタディ |

| PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 ケーススタディ |

| LineageOS | |

| Ubuntu | 📄 ケーススタディ |

| Kubuntu | 📄 ケーススタディ |

| Lubuntu | 📄 ケーススタディ |

| ケンブリッジ大学 | 📄 ケーススタディ |

| メリーランド大学 | 📄 ケーススタディ |

| ワシントン大学 | 📄 ケーススタディ |

| タフツ大学 | 📄 ケーススタディ |

| スワースモア大学 | 📄 ケーススタディ |

| 南オーストラリア州政府 | |

| ドミニカ共和国政府 | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 ケーススタディ |

| David Heinemeier Hansson (Ruby on Rails) |

Forward Emailの歴史とは

Forward Emailについて詳しくは私たちのAboutページをご覧ください。

このサービスの速度はどのくらいか

Note

当システムは速度と信頼性を重視して設計されており、複数の冗長サーバーによりメールが迅速に配信されることを保証しています。

Forward Emailは受信後数秒以内にメッセージをほぼ遅延なく配信します。

パフォーマンス指標:

- 平均配信時間:受信から転送まで5〜10秒未満(Time to Inbox "TTI"監視ページをご覧ください)

- 稼働率:99.9%以上のサービス可用性

- グローバルインフラ:最適なルーティングのために戦略的に配置されたサーバー

- 自動スケーリング:ピーク時のメール量に応じてシステムがスケール

当社はリアルタイムで動作しており、遅延キューに依存する他のプロバイダーとは異なります。

ディスクへの書き込みやログの保存は行いません — エラーの例外および送信SMTP(プライバシーポリシー参照)を除きます。

すべてはメモリ内で処理され、ソースコードはGitHubに公開されています。

メールクライアント

Thunderbird

- Forward Emailダッシュボードで新しいエイリアスを作成し、パスワードを生成します

- Thunderbirdを開き、編集 → アカウント設定 → アカウント操作 → メールアカウントを追加に進みます

- 名前、Forward Emailアドレス、パスワードを入力します

- 手動で設定をクリックし、以下を入力します:

- 受信:IMAP、

imap.forwardemail.net、ポート993、SSL/TLS - 送信:SMTP、

smtp.forwardemail.net、ポート465、SSL/TLS(推奨;ポート587のSTARTTLSもサポート)

- 受信:IMAP、

- 完了をクリックします

Microsoft Outlook

- Forward Emailダッシュボードで新しいエイリアスを作成し、パスワードを生成します

- ファイル → アカウントの追加に進みます

- Forward Emailアドレスを入力し、接続をクリックします

- 詳細オプションを選択し、手動でアカウントを設定するを選びます

- IMAPを選択し、以下を入力します:

- 受信:

imap.forwardemail.net、ポート993、SSL - 送信:

smtp.forwardemail.net、ポート465、SSL/TLS(推奨;ポート587のSTARTTLSもサポート) - ユーザー名:フルメールアドレス

- パスワード:生成したパスワード

- 受信:

- 接続をクリックします

Apple Mail

- Forward Emailダッシュボードで新しいエイリアスを作成し、パスワードを生成します

- **メール → 環境設定 → アカウント → +**に進みます

- その他のメールアカウントを選択します

- 名前、Forward Emailアドレス、パスワードを入力します

- サーバー設定には以下を入力します:

- 受信:

imap.forwardemail.net - 送信:

smtp.forwardemail.net - ユーザー名:フルメールアドレス

- パスワード:生成したパスワード

- 受信:

- サインインをクリックします

eM Client

- Forward Emailダッシュボードで新しいエイリアスを作成し、パスワードを生成します

- eM Clientを開き、メニュー → アカウント → + アカウントを追加に進みます

- メールをクリックし、その他を選択します

- Forward Emailアドレスを入力し、次へをクリックします

- 以下のサーバー設定を入力します:

- 受信サーバー:

imap.forwardemail.net - 送信サーバー:

smtp.forwardemail.net

- 受信サーバー:

- 受信・送信サーバー両方に対して、ユーザー名にフルメールアドレス、パスワードに生成したパスワードを入力します

- eM Clientが接続テストを行います。成功したら次へをクリックします

- 名前を入力し、アカウント名を選択します

- 完了をクリックします

モバイルデバイス

iOSの場合:

- 設定 → メール → アカウント → アカウントを追加 → その他に進みます

- メールアカウントを追加をタップし、詳細を入力します

- サーバー設定には上記と同じIMAPおよびSMTP設定を使用します

Androidの場合:

- **設定 → アカウント → アカウントを追加 → 個人(IMAP)**に進みます

- Forward Emailアドレスとパスワードを入力します

- サーバー設定には上記と同じIMAPおよびSMTP設定を使用します

Sendmail SMTPリレー設定

SendmailをForward EmailのSMTPサーバー経由でメールをリレーするよう設定できます。これはレガシーシステムやSendmailに依存するアプリケーションで一般的な設定です。

設定

-

通常

/etc/mail/sendmail.mcにあるsendmail.mcファイルを編集します:sudo nano /etc/mail/sendmail.mc -

スマートホストと認証を定義するために以下の行を追加します:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

認証ファイル

/etc/mail/authinfoを作成します:sudo nano /etc/mail/authinfo -

authinfoファイルに Forward Email の認証情報を追加します:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

認証データベースを生成し、ファイルの権限を設定します:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Sendmail の設定を再構築し、サービスを再起動します:

sudo make -C /etc/mail sudo systemctl restart sendmail

テスト

設定を確認するためにテストメールを送信します:

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@sample.g0v.tw

Exim4 SMTP リレー設定

Exim4 は Debian 系システムで人気のあるMTAです。Forward Email をスマートホストとして使用するように設定できます。

設定

-

Exim4 の設定ツールを実行します:

sudo dpkg-reconfigure exim4-config -

以下のオプションを選択します:

- メール設定の一般タイプ: スマートホスト経由で送信; SMTP または fetchmail 経由で受信

- システムメール名: your.hostname

- 受信SMTP接続を待ち受けるIPアドレス: 127.0.0.1 ; ::1

- メールを受け入れるその他の宛先: (空白のまま)

- メールを中継するドメイン: (空白のまま)

- 送信スマートホストのIPアドレスまたはホスト名: smtp.forwardemail.net::465

- 送信メールでローカルメール名を隠すか? いいえ

- DNSクエリ数を最小限にする(ダイヤルオンデマンド)? いいえ

- ローカルメールの配信方法: /var/mail/ の Mbox 形式

- 設定を小さなファイルに分割する? いいえ

-

認証情報を追加するために

passwd.clientファイルを編集します:sudo nano /etc/exim4/passwd.client -

以下の行を追加します:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

設定を更新し、Exim4 を再起動します:

sudo update-exim4.conf sudo systemctl restart exim4

テスト

テストメールを送信します:

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@sample.g0v.tw

msmtp SMTP クライアント設定

msmtp はスクリプトやコマンドラインアプリケーションからメールを送信するのに便利な軽量SMTPクライアントです。

設定

-

~/.msmtprcに msmtp の設定ファイルを作成または編集します:nano ~/.msmtprc -

以下の設定を追加します:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

設定ファイルの権限を正しく設定します:

chmod 600 ~/.msmtprc

テスト

テストメールを送信します:

echo "This is a test email from msmtp" | msmtp -a default recipient@sample.g0v.tw

コマンドラインメールクライアント

Mutt、NeoMutt、Alpine のような人気のコマンドラインメールクライアントは、Forward Email のSMTPサーバーを使ってメール送信を設定できます。設定は msmtp のセットアップに似ており、それぞれの設定ファイル(.muttrc、.neomuttrc、または .pinerc)にSMTPサーバーの詳細と認証情報を記述します。

Windowsメール設定

Windowsユーザーは、Forward Emailアカウントで提供されるIMAPおよびSMTP設定を使って、Microsoft Outlook や eM Client のような人気のメールクライアントを設定できます。コマンドラインやスクリプトで使う場合は、PowerShellの Send-MailMessage コマンドレット(ただし非推奨)や、E-MailRelay のような軽量SMTPリレーツールを利用できます。

Postfix SMTPリレー設定

Postfixを設定してForward EmailのSMTPサーバー経由でメールをリレーできます。これはメール送信が必要なサーバーアプリケーションに便利です。

インストール

- サーバーにPostfixをインストールします:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- インストール中に設定タイプの選択を求められたら「Internet Site」を選択します。

設定

- Postfixのメイン設定ファイルを編集します:

sudo nano /etc/postfix/main.cf

- 以下の設定を追加または変更します:

# SMTPリレー設定

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- SASLパスワードファイルを作成します:

sudo nano /etc/postfix/sasl_passwd

- Forward Emailの認証情報を追加します:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- パスワードファイルの権限を保護し、ハッシュ化します:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Postfixを再起動します:

sudo systemctl restart postfix

テスト

テストメールを送信して設定を確認します:

echo "Test email body" | mail -s "Test Subject" recipient@sample.g0v.tw

Gmailを使った送信元メールアドレス設定方法

-

マイアカウント ドメイン 設定 送信SMTP設定に移動し、セットアップ手順に従ってください

-

マイアカウント ドメイン エイリアスでドメイン用の新しいエイリアスを作成します(例:

hello@sample.g0v.tw) -

新しく作成したエイリアスの横にある パスワードを生成をクリックします。画面に表示された生成されたパスワードをクリップボードにコピーし、安全に保管してください。

-

Gmailにアクセスし、設定 アカウントとインポート メールを送信するアドレスで「別のメールアドレスを追加」をクリックします

-

「名前」の入力を求められたら、メールの送信元として表示したい名前を入力します(例:「Linus Torvalds」)

-

「メールアドレス」の入力を求められたら、マイアカウント ドメイン エイリアスで作成したエイリアスの完全なメールアドレスを入力します(例:

hello@sample.g0v.tw) -

「エイリアスとして扱う」のチェックを外します

-

「次のステップ」をクリックして進みます

-

「SMTPサーバー」の入力を求められたら、

smtp.forwardemail.netを入力し、ポートを465に変更します -

「ユーザー名」の入力を求められたら、マイアカウント ドメイン エイリアスで作成したエイリアスの完全なメールアドレスを入力します(例:

hello@sample.g0v.tw) -

「パスワード」の入力を求められたら、ステップ3で パスワードを生成した際にコピーしたパスワードを貼り付けます

-

「SSLを使用した安全な接続」のラジオボタンを選択します

-

「アカウントを追加」をクリックして進みます

-

新しいタブでGmailを開き、確認メールが届くのを待ちます(送信元として設定しようとしているメールアドレスの所有者であることを確認するための認証コードが届きます)

-

メールが届いたら、前のステップで求められた認証コードをコピーして貼り付けます

-

それが完了したら、メールに戻り、「リクエストを確認する」リンクをクリックしてください。メールが正しく設定されるためには、このステップと前のステップの両方を行う必要がある可能性が高いです。

Gmailを使ったSend Mail Asのレガシーフリーガイドとは何ですか

-

これを機能させるには、Gmailの二段階認証を有効にしている必要があります。有効にしていない場合は、https://www.google.com/landing/2step/ をご覧ください。

-

二段階認証が有効になったら(すでに有効の場合も)、https://myaccount.google.com/apppasswords にアクセスしてください。

-

「アプリとデバイスを選択してアプリパスワードを生成してください」と表示されたら:

- 「アプリを選択」ドロップダウンから「メール」を選択

- 「デバイスを選択」ドロップダウンから「その他」を選択

- テキスト入力を求められたら、転送元のカスタムドメインのメールアドレスを入力してください(例:

hello@sample.g0v.tw- 複数アカウントでこのサービスを使う場合に管理しやすくなります)

-

自動生成されたパスワードをクリップボードにコピーしてください

重要: G Suiteをご利用の場合は、管理パネルのアプリ G Suite Gmailの設定 設定にアクセスし、「ユーザーが外部SMTPサーバーを通じてメールを送信できるようにする...」にチェックを入れてください。この変更が反映されるまで数分かかる場合がありますので、しばらくお待ちください。 -

Gmailにアクセスし、設定 アカウントとインポート メールを送信するアドレスの下で、「別のメールアドレスを追加」をクリックしてください。

-

「名前」の入力を求められたら、メールの送信者名として表示したい名前を入力してください(例:「Linus Torvalds」)

-

「メールアドレス」の入力を求められたら、上記で使用したカスタムドメインのメールアドレスを入力してください(例:

hello@sample.g0v.tw) -

「エイリアスとして扱う」のチェックを外す

-

「次のステップ」をクリックして進む

-

「SMTPサーバー」の入力を求められたら、

smtp.gmail.comと入力し、ポートは587のままにする -

「ユーザー名」の入力を求められたら、Gmailアドレスの gmail.com 部分を除いた部分を入力する(例:メールアドレスが user@gmail.com の場合は「user」のみ)

重要: 「ユーザー名」部分が自動入力されている場合は、必ずこれをGmailアドレスのユーザー名部分に変更してください。 -

「パスワード」の入力を求められたら、上記ステップ2で生成したパスワードをクリップボードから貼り付ける

-

「TLSを使用した安全な接続」のラジオボタンはチェックしたままにする

-

「アカウントを追加」をクリックして進む

-

新しいタブで Gmail を開き、確認メールが届くのを待つ(「送信者として送信」しようとしているメールアドレスの所有者であることを確認するための認証コードが届きます)

-

メールが届いたら、認証コードをコピーして前のステップで求められた場所に貼り付ける

-

認証コードを入力したら、メールに戻り「リクエストを確認する」リンクをクリックする必要があります。このステップと前のステップの両方を行うことで、メールが正しく設定されます。

高度なGmailルーティング設定

Gmailで、存在しないメールボックスに一致しないエイリアスをForward Emailのメール交換先に転送する高度なルーティングを設定したい場合は、以下の手順に従ってください:

- admin.google.com でGoogle管理コンソールにログインする

- アプリ → Google Workspace → Gmail → ルーティング に移動する

- ルートを追加 をクリックし、以下の設定を行う:

単一受信者設定:

- 「エンベロープ受信者を変更」を選択し、プライマリGmailアドレスを入力する

- 「元の受信者を含むX-Gm-Original-Toヘッダーを追加」にチェックを入れる

エンベロープ受信者パターン:

- 存在しないすべてのメールボックスに一致するパターンを追加する(例:

.*@yourdomain.com)

メールサーバー設定:

- 「ホストにルーティング」を選択し、プライマリサーバーに

mx1.forwardemail.netを入力する - バックアップサーバーに

mx2.forwardemail.netを追加する - ポートを25に設定する

- セキュリティのため「TLSを必須にする」を選択する

- 保存 をクリックしてルートを作成する

高度なOutlookルーティング設定

Microsoft 365(旧Office 365)ユーザーで、存在しないメールボックスに一致しないエイリアスをForward Emailのメール交換先に転送する高度なルーティングを設定したい場合:

- admin.microsoft.com でMicrosoft 365管理センターにログインする

- Exchange → メールフロー → ルール に移動する

- ルールの追加 をクリックし、新しいルールの作成 を選択する

- ルール名を付ける(例:「存在しないメールボックスをForward Emailに転送」)

- このルールを適用する場合 で以下を選択:

- 「受信者アドレスが次に一致する場合...」

- ドメイン内のすべてのアドレスに一致するパターンを入力(例:

*@yourdomain.com)

- 次の操作を行う で以下を選択:

- 「メッセージをリダイレクトする先...」

- 「次のメールサーバー」を選択

mx1.forwardemail.netとポート25を入力- バックアップサーバーとして

mx2.forwardemail.netを追加

- 除外条件 で以下を選択:

- 「受信者が次の場合...」

- 転送しない既存のすべてのメールボックスを追加

- ルールの優先順位を設定し、他のメールフロールールの後に実行されるようにする

- 保存 をクリックしてルールを有効化する

トラブルシューティング

なぜテストメールが届かないのですか

自分宛にテストメールを送信している場合、同じ「Message-ID」ヘッダーを持っているため、受信トレイに表示されないことがあります。

これは広く知られている問題で、Gmailなどのサービスにも影響します。 この問題に関する公式のGmailの回答はこちらです。

問題が続く場合は、DNSの伝播に問題がある可能性が高いです。 もう少し待ってから再度試すか、TXTレコードのTTL値を低く設定してみてください。

まだ問題がありますか? ぜひお問い合わせください。問題の調査と迅速な解決をお手伝いします。

Forward Emailでメールクライアントを設定するにはどうすればよいですか

| 種類 | ホスト名 | プロトコル | ポート |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS 推奨 | 993 と 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS 推奨 | SSL/TLSの場合は 465 と 2465(推奨)、STARTTLSの場合は 587、2587、2525、および 25 |

なぜメールが迷惑メールやジャンクに振り分けられるのか、ドメインの評判を確認する方法

このセクションでは、送信メールが当社のSMTPサーバー(例:smtp.forwardemail.net)を使用している場合(またはmx1.forwardemail.netやmx2.forwardemail.net経由で転送されている場合)に、受信者の迷惑メールまたはジャンクフォルダに配信されてしまう場合の対処方法を案内します。

当社は定期的にIPアドレスをすべての信頼できるDNS拒否リストと照合して監視しています。したがって、ほとんどの場合はドメインの評判に関する問題である可能性が高いです。

メールが迷惑メールフォルダに振り分けられる理由はいくつかあります:

-

ドメインの評判:新しいドメインは送信履歴が確立されるまで中立的な評判を持つことが多いです。

-

コンテンツのトリガー:特定の単語やフレーズがスパムフィルターを作動させることがあります。

-

送信パターン:メール送信量の急激な増加は疑わしく見えることがあります。

以下のツールの1つ以上を使用して、ドメインの評判や分類を確認してみてください:

評判およびブロックリスト確認ツール

プロバイダー別IP解除申請フォーム

特定のメールプロバイダーによってIPアドレスがブロックされている場合は、以下の適切な解除フォームまたは連絡先を使用してください:

| プロバイダー | 解除フォーム / 連絡先 | 備考 |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | 大量送信者連絡フォーム |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Office 365 IP解除ポータル |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | AppleはProofpointをIP評判に使用 |

| Proofpoint | https://ipcheck.proofpoint.com/ | Proofpoint IPチェックおよび解除 |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Barracuda評判確認および解除 |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Cloudmark CSIリセットリクエスト |

| GoDaddy/SecureServer | https://unblock.secureserver.net | GoDaddy IP解除申請フォーム |

| Comcast/Xfinity | https://spa.xfinity.com/report | Comcast IP解除申請 |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Spectrumサポートに解除依頼 |

| AT&T | abuse_rbl@abuse-att.net |

解除依頼用メール |

| Cox Communications | unblock.request@cox.net |

解除依頼用メール |

| CenturyLink/Lumen | abuse@centurylink.com |

Cloudfilter使用 |

| Windstream | abuse@windstream.net |

解除依頼用メール |

| t-online.de (ドイツ) | tobr@rx.t-online.de |

解除依頼用メール |

| Orange France | https://postmaster.orange.fr/ | 連絡フォームまたはメール abuse@orange.fr を使用 |

| GMX | https://postmaster.gmx.net/en/contact | GMXポストマスター連絡フォーム |

| Mail.ru | https://postmaster.mail.ru/ | Mail.ruポストマスターポータル |

| Yandex | https://postmaster.yandex.ru/ | Yandexポストマスターポータル |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | QQ Mailホワイトリスト申請(中国語) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Neteaseポストマスターポータル |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Alibaba Cloudコンソール経由で連絡 |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | AWS SESコンソール > ブラックリスト解除 |

| SendGrid | https://support.sendgrid.com/ | SendGridサポートに連絡 |

| Mimecast | https://community.mimecast.com/ | サードパーティRBL使用 - 特定RBLに連絡 |

| Fastmail | https://www.fastmail.com/support/ | Fastmailサポートに連絡 |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Zohoサポートに連絡 |

| ProtonMail | https://proton.me/support/contact | Protonサポートに連絡 |

| Tutanota | https://tutanota.com/support | Tutanotaサポートに連絡 |

| Hushmail | https://www.hushmail.com/support/ | Hushmailサポートに連絡 |

| Mailbox.org | https://mailbox.org/en/support | Mailbox.orgサポートに連絡 |

| Posteo | https://posteo.de/en/site/contact | Posteoサポートに連絡 |

| DuckDuckGo Email | https://duckduckgo.com/email/support | DuckDuckGoサポートに連絡 |

| Sonic.net | https://www.sonic.com/support | Sonicサポートに連絡 |

| Telus | https://www.telus.com/en/support | Telusサポートに連絡 |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Vodafoneサポートに連絡 |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Spark NZサポートに連絡 |

| UOL/BOL (ブラジル) | https://ajuda.uol.com.br/ | UOLサポートに連絡(ポルトガル語) |

| Libero (イタリア) | https://aiuto.libero.it/ | Liberoサポートに連絡(イタリア語) |

| Telenet (ベルギー) | https://www2.telenet.be/en/support/ | Telenetサポートに連絡 |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Facebookビジネスサポートに連絡 |

| https://www.linkedin.com/help/linkedin | LinkedInサポートに連絡 | |

| Groups.io | https://groups.io/helpcenter | Groups.ioサポートに連絡 |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Vade Secure送信者ツール |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Cloudflareサポートに連絡 |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Hornetsecurityサポートに連絡 |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | ホスティングプロバイダー経由で連絡 |

| Mail2World | https://www.mail2world.com/support/ | Mail2Worldサポートに連絡 |

Tip

大量に送信する前に、まずは少量の高品質なメールで良好な評価を築きましょう。

Important

ドメインがブラックリストに載っている場合、各ブラックリストには独自の削除手続きがあります。指示はそれぞれのウェブサイトでご確認ください。

Tip

追加のサポートが必要な場合や、特定のメールサービスプロバイダーに誤ってスパムとしてリストされている場合は、ぜひ お問い合わせ ください。

スパムメールを受け取ったらどうすればいいですか

可能であればメーリングリストの購読を解除し、送信者をブロックしてください。

メッセージをスパムとして報告するのではなく、手動で管理されプライバシーに配慮した弊社の不正利用防止システムに転送してください。

スパム転送先のメールアドレスは: abuse@forwardemail.net

Gmailで自分宛に送ったテストメールが「疑わしい」と表示されるのはなぜですか

Gmailで自分宛にテストメールを送った際や、エイリアスを使ってメールを送った相手が初めてあなたからのメールを受け取った時にこのエラーが表示される場合がありますが、ご安心ください。これはGmailの組み込みの安全機能です。

「安全に見える」をクリックするだけで問題ありません。例えば、送信メールとして「送信者として送信」機能を使ってテストメッセージを他の人に送った場合、その人にはこのメッセージは表示されません。

もし表示される場合は、通常は john@gmail.com からのメールを見慣れていて、john@customdomain.com(例です)からのメールが初めてだからです。Gmailは安全を確認するためにユーザーに警告を出しています。回避策はありません。

Gmailで「via forwardemail dot net」を削除できますか

このトピックは、Gmailで送信者名の横に追加情報が表示される広く知られた問題に関連しています。

2023年5月現在、すべての有料ユーザー向けにSMTP送信をアドオンとしてサポートしているため、Gmailでの via forwardemail dot net 表示を削除できます。

このFAQは、Gmailで送信者としてメールを送る方法機能を利用している方向けの内容です。

設定方法については、SMTP送信をサポートしていますかのセクションをご覧ください。

データ管理

サーバーはどこにありますか

Tip

近々、forwardemail.euでホストされるEUデータセンターの場所を発表予定です。最新情報は https://github.com/orgs/forwardemail/discussions/336 のディスカッションを購読してください。

弊社のサーバーは主にコロラド州デンバーにあります。IPアドレスの完全なリストは https://forwardemail.net/ips をご覧ください。

サブプロセッサーについては、GDPR、DPA、プライバシーのページでご確認いただけます。

メールボックスのエクスポートとバックアップはどうすればいいですか

いつでもメールボックスを EML、Mbox、または暗号化された SQLite 形式でエクスポートできます。

マイアカウント ドメイン エイリアス バックアップをダウンロード から希望のエクスポート形式を選択してください。

エクスポートが完了すると、ダウンロード用リンクがメールで送信されます。

セキュリティ上の理由から、このダウンロードリンクは4時間で期限切れになります。

エクスポートしたEMLやMbox形式を確認する必要がある場合、以下のオープンソースツールが役立つかもしれません:

| 名前 | 形式 | プラットフォーム | GitHub URL |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | 全プラットフォーム | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | 全プラットフォーム | https://github.com/s0ph1e/eml-reader |

| さらに、MboxファイルをEMLファイルに変換する必要がある場合は、https://github.com/noelmartinon/mboxzilla を使用できます。 |

既存のメールボックスをインポートおよび移行する方法

以下の手順で簡単にForward Emailにメールをインポートできます(例:Thunderbirdを使用):

-

既存のメールプロバイダーからメールをエクスポートします:

メールプロバイダー エクスポート形式 エクスポート手順 Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST ヒント: Outlookを使用している場合(PSTエクスポート形式)、以下の「その他」の手順に従うこともできます。ただし、OSに応じてPSTをMBOX/EML形式に変換するためのリンクも以下に示しています:- Windows用Zinkuba(GitHub)

- Windows cygwin用readpst – (例:

readpst -u -o $OUT_DIR $IN_DIR、$OUT_DIRと$IN_DIRはそれぞれ出力ディレクトリと入力ディレクトリのパスに置き換えます)。 - Ubuntu/Linux用readpst – (例:

sudo apt-get install readpstの後にreadpst -u -o $OUT_DIR $IN_DIR、$OUT_DIRと$IN_DIRはそれぞれ出力ディレクトリと入力ディレクトリのパスに置き換えます)。 - macOS用readpst(brew経由) – (例:

brew install libpstの後にreadpst -u -o $OUT_DIR $IN_DIR、$OUT_DIRと$IN_DIRはそれぞれ出力ディレクトリと入力ディレクトリのパスに置き換えます)。 - Windows用PSTコンバーター(GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 その他 Thunderbirdを使用 既存のメールアカウントをThunderbirdに設定し、ImportExportTools NGプラグインを使用してメールをエクスポートおよびインポートします。または、アカウント間でメールをコピー&ペーストまたはドラッグ&ドロップで移動できる場合もあります。 -

Thunderbird をダウンロード、インストールして起動します。

-

エイリアスの完全なメールアドレス(例:

you@yourdomain.com)と生成されたパスワードを使って新しいアカウントを作成します。 まだ生成されたパスワードをお持ちでない場合は、セットアップ手順をご参照ください。 -

ImportExportTools NG Thunderbirdプラグインをダウンロードしてインストールします。

-

Thunderbirdで新しいローカルフォルダーを作成し、そのフォルダーを右クリック →

ImportExportTools NGオプションを選択 →Import mbox file(MBOXエクスポート形式の場合)またはImport messages/Import all messages from a directory(EMLエクスポート形式の場合)を選びます。 -

ローカルフォルダーから、IMAPストレージにメッセージをアップロードしたい新規または既存のIMAPフォルダーへドラッグ&ドロップします。 これにより、SQLite暗号化ストレージでオンラインバックアップが確実に行われます。

ヒント: Thunderbirdへのインポート方法がわからない場合は、公式の説明書 https://kb.mozillazine.org/Importing_folders および https://github.com/thunderbird/import-export-tools-ng/wiki をご参照ください。

バックアップに自分のS3互換ストレージを使うには

有料プランのユーザーは、ドメインごとに独自のS3互換ストレージプロバイダーをIMAP/SQLiteバックアップ用に設定できます。 これにより、暗号化されたメールボックスのバックアップを当社のデフォルトストレージの代わりに(または追加で)ご自身のインフラに保存できます。

対応プロバイダーには、Amazon S3、Cloudflare R2、MinIO、Backblaze B2、DigitalOcean Spaces、およびその他のS3互換サービスが含まれます。

セットアップ

- S3互換プロバイダーでプライベートバケットを作成します。バケットは公開アクセス不可でなければなりません。

- バケットに対する読み書き権限を持つアクセス認証情報(アクセスキーIDとシークレットアクセスキー)を作成します。

- マイアカウント ドメイン 詳細設定 カスタムS3互換ストレージ に移動します。

- 「カスタムS3互換ストレージを有効にする」 をチェックし、エンドポイントURL、アクセスキーID、シークレットアクセスキー、リージョン、バケット名を入力します。

- 「接続テスト」 をクリックして認証情報、バケットアクセス、書き込み権限を確認します。

- 「保存」 をクリックして設定を適用します。

バックアップの仕組み

バックアップは接続されたすべてのIMAPエイリアスごとに自動的にトリガーされます。IMAPサーバーは1時間に1回すべてのアクティブ接続をチェックし、接続された各エイリアスのバックアップを実行します。Redisベースのロックにより30分以内の重複バックアップは防止され、過去24時間以内に成功したバックアップがある場合は実際のバックアップはスキップされます(ユーザーがダウンロードのために明示的にバックアップを要求した場合を除く)。 バックアップは、ダッシュボードの任意のエイリアスで**「Download Backup」**をクリックすることで手動でもトリガーできます。手動バックアップは24時間のウィンドウに関係なく常に実行されます。

バックアッププロセスは以下のように動作します:

- SQLiteデータベースは

VACUUM INTOを使ってコピーされます。これにより、アクティブな接続を中断せずに一貫したスナップショットが作成され、データベースの暗号化が保持されます。 - バックアップファイルは開いて暗号化が有効であることを確認し、検証されます。

- SHA-256ハッシュが計算され、ストレージ内の既存バックアップと比較されます。ハッシュが一致する場合はアップロードがスキップされます(前回のバックアップ以降変更なし)。

- バックアップは@aws-sdk/lib-storageライブラリを使ったマルチパートアップロードでS3にアップロードされます。

- 署名付きダウンロードURL(4時間有効)が生成され、ユーザーにメール送信されます。

バックアップ形式

3つのバックアップ形式がサポートされています:

| 形式 | 拡張子 | 説明 |

|---|---|---|

sqlite |

.sqlite |

生の暗号化されたSQLiteデータベーススナップショット(自動IMAPバックアップのデフォルト) |

mbox |

.zip |

mbox形式のメールボックスを含むパスワード保護ZIP |

eml |

.zip |

メッセージごとの個別の.emlファイルを含むパスワード保護ZIP |

ヒント:

.sqliteバックアップファイルを持っていてローカルで.emlファイルに変換したい場合は、スタンドアロンCLIツール**convert-sqlite-to-eml**を使用してください。Windows、Linux、macOSで動作し、ネットワーク接続は不要です。

ファイル命名とキー構造

カスタムS3ストレージを使用する場合、バックアップファイルはISO 8601タイムスタンプのプレフィックス付きで保存され、各バックアップが別々のオブジェクトとして保持されます。これにより、ご自身のバケットで完全なバックアップ履歴が得られます。

キーの形式は以下の通りです:

{ISO 8601 timestamp}-{alias_id}.{extension}

例:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

alias_idはエイリアスのMongoDB ObjectIdです。エイリアス設定ページまたはAPIで確認できます。

デフォルト(システム)ストレージを使用する場合、キーはフラット(例:65a31c53c36b75ed685f3fda.sqlite)で、各バックアップは前のものを上書きします。

注意: カスタムS3ストレージはすべてのバックアップバージョンを保持するため、ストレージ使用量は時間とともに増加します。バケットに対してlifecycleルールを設定し、古いバックアップを自動的に期限切れ(例:30日または90日以上のオブジェクトを削除)にすることを推奨します。

データ所有権と削除ポリシー

カスタムS3バケットは完全にお客様の管理下にあります。エイリアス削除時、ドメイン削除時、またはクリーンアップ操作時にも、カスタムS3バケット内のファイルを削除または変更することは一切ありません。新しいバックアップファイルを書き込むだけです。

つまり:

- エイリアス削除 — エイリアスを削除すると、デフォルトのシステムストレージからのみバックアップが削除されます。カスタムS3バケットに以前書き込まれたバックアップはそのまま残ります。

- ドメイン削除 — ドメインを削除してもカスタムバケット内のファイルには影響しません。

- 保持管理 — 古いバックアップを期限切れにするためのライフサイクルルール設定など、バケット内のストレージ管理はお客様の責任です。

カスタムS3ストレージを無効にするかデフォルトストレージに戻した場合でも、バケット内の既存ファイルは保持されます。今後のバックアップは単にデフォルトストレージに書き込まれます。

セキュリティ

- アクセスキーIDとシークレットアクセスキーは、データベースに保存される前にAES-256-GCMで静止時に暗号化されます。バックアップ操作時にのみ実行時に復号されます。

- バケットが公開アクセス不可であることを自動的に検証します。公開バケットが検出された場合、保存時に設定は拒否されます。バックアップ時に公開アクセスが検出された場合はデフォルトストレージにフォールバックし、すべてのドメイン管理者にメールで通知します。

- バケットの存在と認証情報の正確性は、保存時にHeadBucketコールで検証されます。検証に失敗するとカスタムS3ストレージは自動的に無効化されます。

- 各バックアップファイルにはS3メタデータにSHA-256ハッシュが含まれており、変更のないデータベースを検出して冗長なアップロードをスキップするために使用されます。

エラー通知

カスタムS3ストレージを使用してバックアップが失敗した場合(例:資格情報の期限切れや接続問題など)、すべてのドメイン管理者にメールで通知されます。これらの通知は重複アラートを防ぐために6時間に1回のレート制限がかけられています。バックアップ時にバケットが公開アクセス可能と検出された場合、管理者には1日1回通知されます。

API

API経由でもカスタムS3ストレージを設定できます:

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

API経由で接続をテストするには:

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

SQLiteバックアップをEMLファイルに変換する方法

SQLiteバックアップをダウンロードまたは保存した場合(デフォルトストレージまたはご自身のカスタムS3バケットから)、スタンドアロンCLIツール convert-sqlite-to-eml を使って標準の .eml ファイルに変換できます。EMLファイルは任意のメールクライアント(Thunderbird、Outlook、Apple Mailなど)で開くことができ、他のメールサーバーにインポートすることも可能です。

インストール

事前ビルド済みバイナリ(Node.js不要)をダウンロードするか、Node.jsで直接実行できます:

事前ビルド済みバイナリ — ご利用のプラットフォーム向け最新リリースをGitHub Releasesからダウンロードしてください:

| プラットフォーム | アーキテクチャ | ファイル |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

macOSユーザーへ: ダウンロード後、バイナリを実行する前に検疫属性を削除する必要がある場合があります:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(

./convert-sqlite-to-eml-darwin-arm64はダウンロードしたファイルの実際のパスに置き換えてください。)

Linuxユーザーへ: ダウンロード後、バイナリに実行権限を付与する必要がある場合があります:

chmod +x ./convert-sqlite-to-eml-linux-x64(

./convert-sqlite-to-eml-linux-x64はダウンロードしたファイルの実際のパスに置き換えてください。)

ソースから(Node.js >= 18が必要):

cd tools/convert-sqlite-to-eml

npm install

node index.js

使い方

このツールは対話モードと非対話モードの両方をサポートしています。

対話モード — 引数なしで実行すると、すべての入力を対話形式で求められます:

./convert-sqlite-to-eml

Forward Email - Convert SQLite Backup to EML

=============================================

Path to SQLite backup file: /path/to/backup.sqlite

IMAP/alias password: ********

Output ZIP path [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

非対話モード — スクリプトや自動化のためにコマンドラインフラグで引数を渡します:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "your-imap-password" \

--output /path/to/output.zip

| フラグ | 説明 |

|---|---|

--path <path> |

暗号化されたSQLiteバックアップファイルのパス |

--password <pass> |

復号用のIMAP/エイリアスパスワード |

--output <path> |

ZIPファイルの出力パス(デフォルト:ISO 8601タイムスタンプ付きで自動生成) |

--help |

ヘルプメッセージを表示 |

出力形式

このツールは、パスワード保護されたZIPアーカイブ(AES-256暗号化)を生成します。内容は以下の通りです:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

EMLファイルはメールボックスのフォルダごとに整理されています。ZIPのパスワードはIMAP/エイリアスのパスワードと同じです。各 .eml ファイルは、SQLiteデータベースから再構築された完全なヘッダー、本文テキスト、添付ファイルを含む標準のRFC 5322メールメッセージです。

仕組み

- IMAP/エイリアスのパスワードを使って暗号化されたSQLiteデータベースを開きます(ChaCha20およびAES-256-CBC暗号に対応)。

- Mailboxesテーブルを読み込み、フォルダ構造を検出します。

- 各メッセージについて、Messagesテーブルに保存されたBrotli圧縮JSON形式のmimeTreeをデコードします。

- MIMEツリーを辿り、Attachmentsテーブルから添付ファイルの本文を取得して完全なEMLを再構築します。

- すべてをarchiver-zip-encryptedを使ってパスワード保護ZIPアーカイブにまとめます。

セルフホスティングは対応していますか

はい、2025年3月現在、セルフホスティングオプションをサポートしています。ブログはこちらをご覧ください。開始するにはセルフホストガイドを参照してください。より詳細なステップバイステップ版を希望される方は、UbuntuまたはDebianベースのガイドをご覧ください。

メール設定

メール転送の開始方法と設定方法

user@gmail.com のメールアドレスは、転送先のメールアドレスに正しく置き換えてください(すでに正しい場合はそのままで構いません)。同様に、sample.g0v.tw はカスタムドメイン名に置き換えてください(すでに正しい場合はそのままで構いません)。

- すでにどこかでドメイン名を登録済みの場合は、このステップは完全にスキップしてステップ2に進んでください! そうでなければ、こちらをクリックしてドメイン名を登録してください。

-

ドメインをどこで登録したか覚えていますか? 思い出したら、以下の指示に従ってください:

重要: 新しいタブを開いてドメインレジストラにサインインしてください。下記の「Registrar」をクリックすると自動的に開けます。この新しいタブでレジストラのDNS管理ページに移動してください。移動手順は「Steps to Configure」列にステップバイステップで記載しています。新しいタブで該当ページに移動したら、このタブに戻り、次のステップ3に進んでください。 開いたタブは閉じないでください。今後の手順で必要になります!

レジストラ 設定手順 1&1 ログイン ドメインセンター (ドメイン選択) DNS設定編集 Amazon Route 53 ログイン ホステッドゾーン (ドメイン選択) Aplus.net ログイン マイサーバー ドメイン管理 DNSマネージャー Bluehost ROCK版:ログイン ドメイン (管理の▼アイコンをクリック) DNS

レガシー版:ログイン ドメイン ゾーンエディター (ドメイン選択)Cloudflare ログイン DNS DNS Made Easy ログイン DNS (ドメイン選択) DNSimple ログイン (ドメイン選択) DNS 管理 Digital Ocean ログイン ネットワーキング ドメイン (ドメイン選択) その他 ドメイン管理 Domain.com ログイン カードビューでドメインの管理をクリック リストビューで歯車アイコンをクリック DNS & ネームサーバー DNSレコード Domains.com

視聴ログイン (ドメイン選択) 管理 (歯車アイコンをクリック) 左メニューのDNS & ネームサーバーをクリック DreamHost ログイン パネル ドメイン ドメイン管理 DNS Dyn ログイン 概要 管理 シンプルエディター レコード Gandi ログイン (ドメイン選択) 管理 ゾーン編集 GoDaddy

視聴ログイン マイドメイン管理 (ドメイン選択) DNS管理 Google Domains

視聴ログイン (ドメイン選択) DNS設定 Namecheap

視聴ログイン ドメインリスト (ドメイン選択) 管理 高度なDNS Netlify ログイン (ドメイン選択) Netlify DNS設定 Network Solutions ログイン アカウントマネージャー マイドメイン名 (ドメイン選択) 管理 ドメインのポイント先変更 高度なDNS Shopify

視聴ログイン 管理ドメイン (ドメイン選択) DNS設定 Squarespace ログイン ホームメニュー 設定 ドメイン (ドメイン選択) 高度な設定 カスタムレコード Vercel's Now "now" CLIを使用 now dns add [domain] '@' MX [record-value] [priority]Weebly ログイン ドメインページ (ドメイン選択) DNS Wix ログイン ドメインページ ( アイコンをクリック) DNSレコード管理を選択 eNom ログイン ドメイン マイドメイン その他 重要: レジストラ名がリストにない場合は、インターネットで「$REGISTRARでDNSレコードを変更する方法」($REGISTRARはご利用のレジストラ名に置き換えてください。例:「GoDaddyでDNSレコードを変更する方法」)を検索してください。 - レジストラのDNS管理ページ(開いている別タブ)を使い、以下の「MX」レコードを設定してください:

重要: 他のMXレコードが設定されていないことを確認してください。以下に示す両方のレコードが必ず存在する必要があります。タイプミスがないか、mx1とmx2のスペルが正しいかを必ず確認してください。既にMXレコードが存在している場合は、完全に削除してください。 「TTL」の値は3600である必要はなく、必要に応じて低い値や高い値でも構いません。

Name/Host/Alias TTL Type Priority Answer/Value "@", ".", または空白 3600 MX 0 mx1.forwardemail.net"@", ".", または空白 3600 MX 0 mx2.forwardemail.net - レジストラのDNS管理ページ(開いている別のタブ)を使用して、以下のTXTレコードを設定してください:

重要: 有料プランをご利用の場合は、このステップを完全にスキップしてステップ5に進んでください!有料プランでない場合、転送先のアドレスは公開検索可能になります – マイアカウント ドメイン にアクセスし、必要に応じてドメインを有料プランにアップグレードしてください。有料プランについて詳しく知りたい場合は、当社の料金ページをご覧ください。そうでなければ、以下に記載のオプションAからオプションFのいずれか、または複数の組み合わせを選択して続行できます。

オプションA: ドメインからのすべてのメール(例: "all@sample.g0v.tw", "hello@sample.g0v.tw" など)を特定のアドレス "user@gmail.com" に転送する場合:Name/Host/Alias TTL Type Answer/Value "@", ".", または空白 3600 TXT forward-email=user@gmail.comヒント: 上記の「値」欄の値は、ご自身のメールアドレスに置き換えてください。「TTL」の値は3600である必要はなく、必要に応じて低い値や高い値でも構いません。TTL(Time to Live)値を低く設定すると、DNSレコードの将来の変更がインターネット全体により速く伝播されます。これはキャッシュされる時間(秒単位)と考えてください。WikipediaのTTLに関するページで詳細を学べます。

オプションB: 単一のメールアドレスのみを転送する場合(例:hello@sample.g0v.twをuser@gmail.comに転送する場合;これにより "hello+test@sample.g0v.tw" も自動的に "user+test@gmail.com" に転送されます):名前/ホスト/エイリアス TTL タイプ 回答/値 "@", ".", または空白 3600 TXT forward-email=hello:user@gmail.com

オプション C: 複数のメールを転送する場合は、カンマで区切ってください:名前/ホスト/エイリアス TTL タイプ 回答/値 "@", ".", または空白 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

オプション D: 転送メールは無限に設定可能です。ただし、1行あたり255文字を超えないようにし、各行は必ず "forward-email=" で始めてください。以下に例を示します:名前/ホスト/エイリアス TTL タイプ 回答/値 "@", ".", または空白 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", または空白 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", または空白 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", または空白 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", または空白 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

オプション E: TXT レコードにドメイン名を指定して、グローバルエイリアス転送を設定することもできます(例:"user@sample.g0v.tw" は "user@example.net" に転送されます):名前/ホスト/エイリアス TTL タイプ 回答/値 "@", ".", または空白 3600 TXT forward-email=example.net

オプション F: グローバルまたは個別のエイリアスとしてウェブフックを使用し、メールを転送することも可能です。以下の例とウェブフックに関する完全なセクションはウェブフックはサポートしていますかをご覧ください。名前/ホスト/エイリアス TTL タイプ 回答/値 "@", ".", または空白 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

オプション G: エイリアスのマッチングや転送先の置換処理に正規表現("regex")を使用することもできます。以下の例と正規表現に関する完全なセクション正規表現やregexはサポートしていますかをご覧ください。置換を伴う高度な正規表現が必要ですか? 以下の例と正規表現に関する完全なセクション正規表現やregexはサポートしていますかをご覧ください。簡単な例: `linus@sample.g0v.tw` または `torvalds@sample.g0v.tw` に届くすべてのメールを `user@gmail.com` に転送したい場合:名前/ホスト/エイリアス TTL タイプ 回答/値 "@", ".", または空白 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.com重要: キャッチオール転送ルールは「フォールスルー」とも表現できます。 これは、少なくとも1つの特定の転送ルールにマッチする受信メールはキャッチオールの代わりにそのルールが使用されることを意味します。 特定のルールにはメールアドレスや正規表現が含まれます。

例えば:

forward-email=hello:first@gmail.com,second@gmail.com

この設定ではhello@sample.g0v.twに送られたメールはsecond@gmail.com(キャッチオール)には**転送されず**、代わりにfirst@gmail.comにのみ配信されます。

- レジストラのDNS管理ページ(別タブで開いているもの)を使用して、以下のTXTレコードを追加で設定してください:

名前/ホスト/エイリアス TTL タイプ 回答/値 "@", ".", または空白 3600 TXT v=spf1 a include:spf.forwardemail.net -all重要: Gmail(例: Send Mail As)やG Suiteを使用している場合は、上記の値にinclude:_spf.google.comを追加する必要があります。例えば:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allヒント: すでに "v=spf1" を含む類似の行がある場合は、既存の "include:host.com" レコードの直前かつ同じ行の "-all" の前にinclude:spf.forwardemail.netを追加してください。例えば:

v=spf1 a include:spf.forwardemail.net include:host.com -all

"-all" と "~all" には違いがあります。"-" はマッチしなければSPFチェックが失敗(FAIL)することを示し、"~" はソフトフェイル(SOFTFAIL)を示します。ドメインのなりすまし防止のために "-all" の使用を推奨します。

また、メール送信に使用するホスト(例: Outlook)のSPFレコードを含める必要がある場合もあります。 - 「レコードの確認」ツールを使ってDNSレコードを確認してください。ツールはマイアカウント ドメイン 設定にあります。

- テストメールを送信して動作を確認してください。DNSレコードの反映には時間がかかる場合があります。

ヒント: テストメールが届かない場合や、「このメッセージに注意してください」という内容のテストメールが届く場合は、なぜテストメールが届かないのかとなぜGmailで自分宛のテストメールが「疑わしい」と表示されるのかの回答をご覧ください。

- Gmailから「送信者として送信」したい場合は、この動画を視聴するか、以下のGmailを使った送信者としての送信方法の手順に従ってください。

高度な転送のために複数のMX交換機やサーバーを使えますか

はい、可能ですが、DNSレコードにはMX交換機を1つだけ記載するべきです。

複数のMX交換機を設定するために「優先度」を使おうとしないでください。

代わりに、既存のMX交換機を設定して、マッチしないエイリアスのメールをすべて当サービスの交換機(mx1.forwardemail.net および/または mx2.forwardemail.net)に転送する必要があります。

Google Workspaceを使用していて、マッチしないエイリアスのメールをすべて当サービスに転送したい場合は、https://support.google.com/a/answer/6297084をご覧ください。

Microsoft 365(Outlook)を使用していて、マッチしないエイリアスのメールをすべて当サービスに転送したい場合は、https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail および https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locationsをご覧ください。

休暇応答(不在自動応答)を設定するにはどうすればよいですか

マイアカウント ドメイン エイリアスに移動し、休暇自動応答を設定したいエイリアスを作成または編集してください。 開始日、終了日、件名、メッセージを設定し、いつでも有効化または無効化することができます:

- 現在はプレーンテキストの件名とメッセージがサポートされています(内部的に

striptagsパッケージを使用してHTMLを除去しています)。 - 件名は100文字以内に制限されています。

- メッセージは1000文字以内に制限されています。

- 設定にはアウトバウンドSMTPの構成が必要です(例:DKIM、DMARC、およびReturn-PathのDNSレコードを設定する必要があります)。

- マイアカウント ドメイン 設定 アウトバウンドSMTP構成 に移動し、設定手順に従ってください。

- バケーションレスポンダーはグローバルなバニティドメイン名では有効にできません(例:使い捨てアドレスはサポートされていません)。

- バケーションレスポンダーはワイルドカード/キャッチオール(

*)や正規表現を含むエイリアスでは有効にできません。

postfix のようなメールシステム(例:sieve のバケーションフィルター拡張を使用するもの)とは異なり、Forward Emailは自動的にDKIM署名を追加し、バケーションレスポンス送信時の接続問題(例:一般的なSSL/TLS接続問題やレガシーサーバーの問題)をダミーで防止し、さらにバケーションレスポンスに対してOpen WKDおよびPGP暗号化もサポートしています。

-

許可リストにある送信者には4日ごとに1回のみ送信します(これはGmailの動作に似ています)。

-

Redisキャッシュは

alias_idとsenderのフィンガープリントを使用します。alias_idはエイリアスのMongoDB IDで、senderは許可リストにある場合はFromアドレス、許可リストにない場合はFromアドレスのルートドメインです。簡単のため、このフィンガープリントのキャッシュ有効期限は4日に設定されています。 -

許可リストにない送信者に対してFromアドレスのルートドメインを使用する方法は、比較的知られていない送信者(例:悪意のある行為者)によるバケーションレスポンダーメッセージの大量送信を防止します。

-

-

MAIL FROMおよび/またはFromが空白でないこと、かつ(大文字・小文字を区別せず)ポストマスターのユーザー名(メールアドレスの@の前の部分)を含まない場合にのみ送信します。

-

元のメッセージに以下のヘッダーが含まれている場合は送信しません(大文字・小文字を区別しません):

auto-submittedヘッダーで値がnoでないもの。x-auto-response-suppressヘッダーで値がdr、autoreply、auto-reply、auto_reply、またはallのもの。list-id、list-subscribe、list-unsubscribe、list-help、list-post、list-owner、list-archive、x-autoreply、x-autorespond、またはx-auto-respondヘッダー(値に関係なく)。precedenceヘッダーで値がbulk、autoreply、auto-reply、auto_reply、またはlistのもの。

-

MAIL FROMまたはFromのメールアドレスが

+donotreply、-donotreply、+noreply、または-noreplyで終わる場合は送信しません。 -

Fromのメールアドレスのユーザー名部分が

mdaemonで、かつ大文字・小文字を区別しないX-MDDSN-Messageヘッダーがある場合は送信しません。 -

大文字・小文字を区別しない

content-typeヘッダーがmultipart/reportの場合は送信しません。

Forward EmailのSPF設定方法

レジストラのDNS管理ページを使用して、以下の TXT レコードを設定してください:

| 名前/ホスト/エイリアス | TTL | タイプ | 値 |

|---|---|---|---|

| "@", ".", または空白 | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com を追加する必要があります。例えば:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com を追加する必要があります。例:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net を追加する必要があります。例:

v=spf1 a include:spf.forwardemail.net include:host.com -all

"-all" と "~all" には違いがあります。"-" は SPF チェックが一致しない場合に失敗(FAIL)を示し、"~" はソフトフェイル(SOFTFAIL)を示します。ドメインのなりすまし防止のために "-all" の使用を推奨します。

また、メールを送信するホスト(例:Outlook)の SPF レコードを含める必要がある場合もあります。

Forward Email の DKIM 設定方法

マイアカウント ドメイン 設定 アウトバウンド SMTP 設定 に移動し、セットアップ手順に従ってください。

Forward Email の DMARC 設定方法

マイアカウント ドメイン 設定 アウトバウンド SMTP 設定 に移動し、セットアップ手順に従ってください。

DMARC レポートの確認方法

Forward Email は包括的な DMARC レポートダッシュボードを提供しており、すべてのドメインのメール認証パフォーマンスを単一のインターフェースで監視できます。

DMARC レポートとは?

DMARC(Domain-based Message Authentication, Reporting, and Conformance)レポートは、受信メールサーバーから送信される XML ファイルで、メールの認証状況を教えてくれます。これらのレポートは以下の理解に役立ちます:

- ドメインから送信されているメールの数

- それらのメールが SPF および DKIM 認証に合格しているかどうか

- 受信サーバーが取っている処理(受け入れ、隔離、拒否)

- ドメインを代表してメールを送信している IP アドレス

DMARC レポートへのアクセス方法

マイアカウント DMARC レポート にアクセスしてダッシュボードを確認してください。また、マイアカウント ドメイン から各ドメインの横にある「DMARC」ボタンをクリックしてドメイン別レポートにもアクセスできます。

ダッシュボードの機能

DMARC レポートダッシュボードには以下が含まれます:

- 概要指標:受信したレポート総数、解析したメッセージ総数、SPF 整合率、DKIM 整合率、全体の合格率

- 時間経過によるメッセージ数チャート:過去30日間のメール量と認証率の視覚的傾向

- 整合性概要:SPF と DKIM の整合分布を示すドーナツチャート

- メッセージ処理状況:受信サーバーがメールをどのように処理したか(受け入れ、隔離、拒否)を示す積み上げ棒グラフ

- 最近のレポート一覧:個別の DMARC レポートの詳細リスト(フィルタリングとページネーション対応)

- ドメインフィルタリング:複数ドメインを管理している場合に特定ドメインのレポートを絞り込み可能 なぜこれが重要なのか

複数のドメインを管理する組織(企業、非営利団体、代理店など)にとって、DMARCレポートは以下のために不可欠です:

- 不正な送信者の特定:誰かがあなたのドメインをなりすましているか検出する

- 配信成功率の向上:正当なメールが認証を通過することを保証する

- メールインフラの監視:どのサービスやIPがあなたの代理で送信しているかを追跡する

- コンプライアンス:セキュリティ監査のためにメール認証の可視性を維持する

他のサービスのように別途DMARC監視ツールが必要な場合と異なり、Forward Emailは追加費用なしでアカウントの一部としてDMARCレポートの処理と可視化を含んでいます。

要件

- DMARCレポートは有料プランのみ利用可能

- ドメインにDMARCが設定されている必要があります(Forward EmailでのDMARC設定方法を参照)

- レポートは受信メールサーバーが設定されたDMARC報告用アドレスに送信すると自動的に収集されます

週次メールレポート

有料プランのユーザーは自動的に週次のDMARCレポート概要をメールで受け取ります。これらのメールには以下が含まれます:

- すべてのドメインの概要統計

- SPFおよびDKIMの整合率

- メッセージの処理状況の内訳(受信、隔離、拒否)

- 主な報告組織(Google、Microsoft、Yahooなど)

- 注意が必要な整合性問題のあるIPアドレス

- DMARCレポートダッシュボードへの直接リンク

週次レポートは自動的に送信され、他のメール通知とは別に無効にすることはできません。

連絡先の接続と設定方法

連絡先を設定するには、以下のCardDAV URLを使用してください: https://carddav.forwardemail.net(クライアントが許可する場合は単に carddav.forwardemail.net でも可)

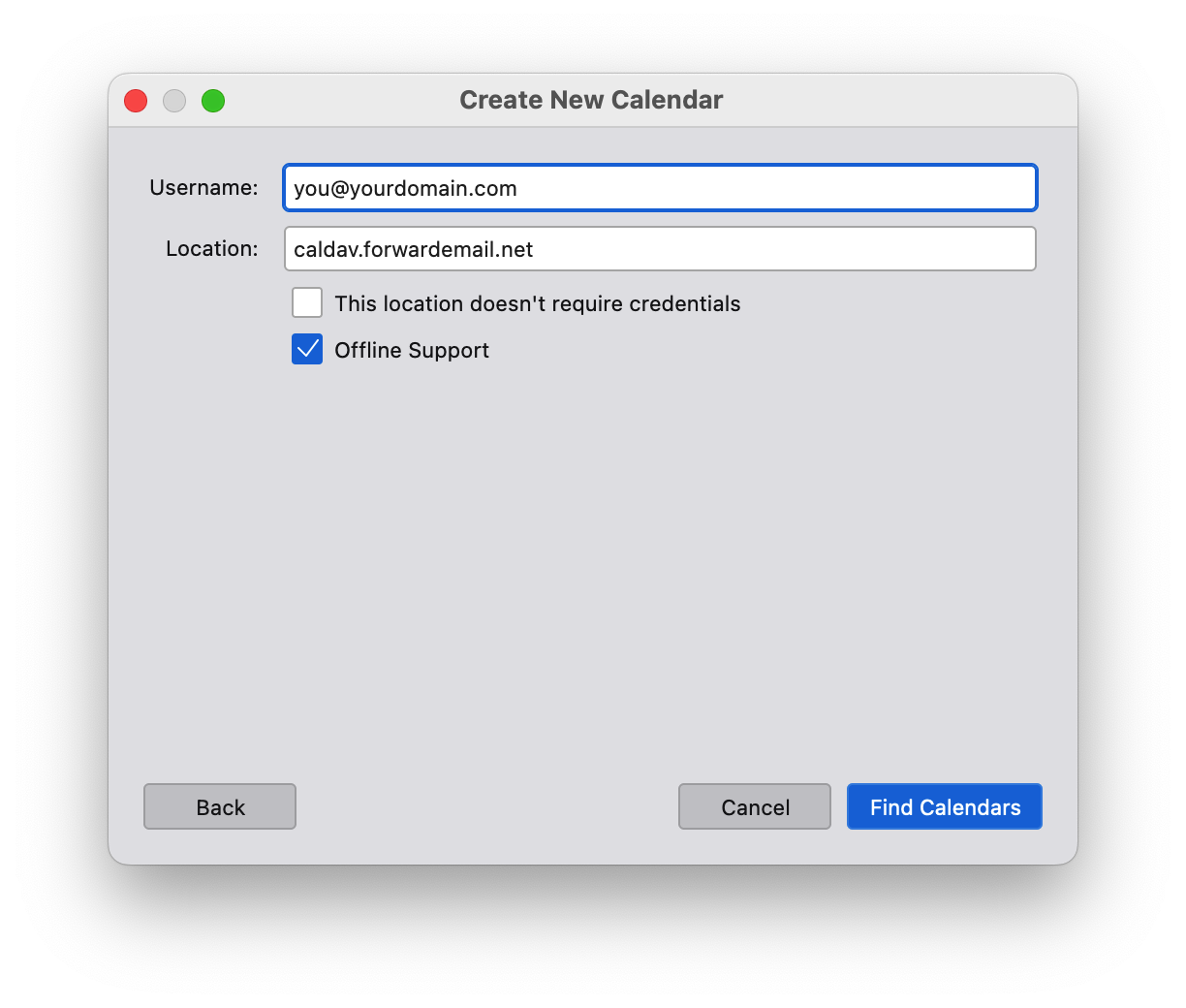

カレンダーの接続と設定方法

カレンダーを設定するには、以下のCalDAV URLを使用してください: https://caldav.forwardemail.net(クライアントが許可する場合は単に caldav.forwardemail.net でも可)

追加のカレンダーの追加と既存カレンダーの管理方法

追加のカレンダーを追加したい場合は、新しいカレンダーURLとして以下を追加してください:https://caldav.forwardemail.net/dav/principals/calendar-name(calendar-name は希望のカレンダー名に置き換えてください)

カレンダーの名前や色は作成後に変更可能です。お好みのカレンダーアプリ(例:Apple MailやThunderbird)を使用してください。

タスクとリマインダーの接続と設定方法

タスクとリマインダーを設定するには、カレンダーと同じCalDAV URLを使用してください: https://caldav.forwardemail.net(クライアントが許可する場合は単に caldav.forwardemail.net でも可)

タスクとリマインダーはカレンダーイベントから自動的に分離され、「リマインダー」または「タスク」カレンダーコレクションとして管理されます。

プラットフォーム別セットアップ手順:

macOS/iOS:

- システム環境設定 > インターネットアカウント(iOSでは設定 > アカウント)で新しいCalDAVアカウントを追加

- サーバーに

caldav.forwardemail.netを使用 - Forward Emailのエイリアスと生成されたパスワードを入力

- 設定後、「カレンダー」と「リマインダー」の両方のコレクションが表示される

- リマインダーアプリでタスクの作成と管理が可能

Android(Tasks.org使用時):

- Google PlayストアまたはF-DroidからTasks.orgをインストール

- 設定 > 同期 > アカウント追加 > CalDAVへ進む

- サーバーに

https://caldav.forwardemail.netを入力 - Forward Emailのエイリアスと生成されたパスワードを入力

- Tasks.orgが自動的にタスクカレンダーを検出

Thunderbird:

- Lightningアドオンが未インストールの場合はインストール

- 「CalDAV」タイプの新しいカレンダーを作成

- URLに

https://caldav.forwardemail.netを使用 - Forward Emailの認証情報を入力

- イベントとタスクの両方がカレンダーインターフェースで利用可能

macOSリマインダーでタスクを作成できない理由

macOSのリマインダーでタスク作成に問題がある場合は、以下のトラブルシューティング手順を試してください:

-

アカウント設定を確認:CalDAVアカウントが

caldav.forwardemail.netで正しく設定されていることを確認してください -

カレンダーの分離を確認:アカウントに「カレンダー」と「リマインダー」の両方が表示されているはずです。「カレンダー」だけの場合、タスクサポートがまだ完全に有効になっていない可能性があります

-

アカウントを更新:システム環境設定 > インターネットアカウントでCalDAVアカウントを一度削除してから再追加してみてください

-

サーバー接続を確認:ブラウザで

https://caldav.forwardemail.netにアクセスできるかテストしてください -

認証情報を確認:正しいエイリアスメールアドレスと生成されたパスワード(アカウントパスワードではない)を使用していることを確認してください

-

強制同期:リマインダーアプリでタスクを作成し、手動で同期を更新してみてください

よくある問題:

- 「リマインダーのカレンダーが見つかりません」:初回アクセス時にサーバーがリマインダーコレクションを作成するのに少し時間がかかる場合があります

- タスクが同期されない:両方のデバイスで同じCalDAVアカウントの認証情報を使っているか確認してください

- 混在したコンテンツ:タスクは一般の「カレンダー」ではなく「リマインダー」カレンダーに作成されていることを確認してください

AndroidでTasks.orgを設定する方法

Tasks.orgはForward EmailのCalDAVタスクサポートと非常に相性の良い人気のオープンソースタスクマネージャーです。

インストールと設定:

-

Tasks.orgをインストール:

- Google Playストアから:Tasks.org

- F-Droidから:Tasks.org on F-Droid

-

CalDAV同期を設定:

- Tasks.orgを開く

- ☰ メニュー > 設定 > 同期 に進む

- 「アカウントを追加」をタップ

- 「CalDAV」を選択

-

Forward Emailの設定を入力:

- サーバーURL:

https://caldav.forwardemail.net - ユーザー名:Forward Emailのエイリアス(例:

you@yourdomain.com) - パスワード:エイリアス専用の生成パスワード

- 「アカウントを追加」をタップ

- サーバーURL:

-

アカウント検出:

- Tasks.orgが自動的にタスクカレンダーを検出します

- 「リマインダー」コレクションが表示されるはずです

- 同期を有効にするため「購読」をタップ

-

同期テスト:

- Tasks.orgでテストタスクを作成

- 他のCalDAVクライアント(macOSリマインダーなど)に表示されるか確認

- 双方向で変更が同期されることを確認

利用可能な機能:

- ✅ タスクの作成と編集

- ✅ 期限日とリマインダー

- ✅ タスクの完了とステータス

- ✅ 優先度レベル

- ✅ サブタスクとタスク階層

- ✅ タグとカテゴリ

- ✅ 他のCalDAVクライアントとの双方向同期

トラブルシューティング:

- タスクカレンダーが表示されない場合は、Tasks.orgの設定で手動更新を試してください

- サーバーに少なくとも1つタスクが作成されていることを確認してください(macOSリマインダーで先に作成可能)

caldav.forwardemail.netへのネットワーク接続を確認してください

Forward EmailでSRSを設定する方法

Sender Rewriting Scheme(「SRS」)は自動的に設定されますので、ご自身で設定する必要はありません。

Forward EmailでMTA-STSを設定する方法

詳細は当社のMTA-STSに関するセクションをご参照ください。

メールアドレスにプロフィール画像を追加する方法

Gmailを使用している場合は、以下の手順に従ってください:

- https://google.com にアクセスし、すべてのメールアカウントからサインアウトする

- 「サインイン」をクリックし、ドロップダウンから「別のアカウント」をクリック

- 「別のアカウントを使用」を選択

- 「アカウントを作成」を選択

- 「代わりに現在のメールアドレスを使用」を選択

- カスタムドメインのメールアドレスを入力

- メールアドレスに送信された確認メールを受け取る

- そのメールに記載された確認コードを入力

- 新しいGoogleアカウントのプロフィール情報を入力

- プライバシーと利用規約にすべて同意

- https://google.com にアクセスし、右上のプロフィールアイコンをクリックして「変更」ボタンをクリック

- 新しい写真またはアバターをアップロード

- 変更は約1〜2時間で反映されますが、場合によっては非常に速いこともあります

- テストメールを送信するとプロフィール写真が表示されるはずです。

高度な機能

マーケティング関連のメールのためのニュースレターやメーリングリストをサポートしていますか

はい、詳細は https://forwardemail.net/guides/newsletter-with-listmonk をご覧ください。

IPの評判を維持し、配信可能性を確保するために、Forward Emailではニュースレター承認のためにドメインごとに手動レビューのプロセスがあります。承認を希望される場合は support@forwardemail.net までメールを送るか、ヘルプリクエストを開いてください。通常24時間以内に対応し、多くのリクエストは1〜2時間以内に承認されます。近い将来、追加のスパム制御とアラート機能によりこのプロセスを即時化する予定です。このプロセスにより、メールが受信トレイに届き、メッセージがスパムとしてマークされることを防ぎます。

APIでのメール送信をサポートしていますか

はい、2023年5月より、すべての有料ユーザー向けにAPIでのメール送信をアドオンとしてサポートしています。

APIドキュメントのEmailsセクションでオプション、例、および詳細をご覧ください。

APIで送信メールを送るには、マイセキュリティで利用可能なAPIトークンを使用する必要があります。

IMAPでのメール受信をサポートしていますか

はい、2023年10月16日より、すべての有料ユーザー向けにIMAP経由でのメール受信をアドオンとしてサポートしています。当社の暗号化されたSQLiteメールボックスストレージ機能の仕組みについては 詳細記事 をお読みください。

-

マイアカウント ドメイン エイリアスでドメインの新しいエイリアスを作成します(例:

hello@sample.g0v.tw) -

新しく作成したエイリアスの横にある パスワードを生成をクリックします。画面に表示される生成されたパスワードをクリップボードにコピーし、安全に保管してください。

-

お好みのメールアプリケーションで、新しく作成したエイリアス(例:

hello@sample.g0v.tw)のアカウントを追加または設定します。ヒント: Thunderbird、Thunderbird Mobile、Apple Mail、またはオープンソースでプライバシー重視の代替アプリの使用を推奨します。 -

IMAPサーバー名の入力を求められたら、

imap.forwardemail.netと入力してください。 -

IMAPサーバーポートの入力を求められたら、

993(SSL/TLS)と入力してください。必要に応じて代替IMAPポートもご参照ください。ヒント: Thunderbirdを使用する場合は、「接続のセキュリティ」が「SSL/TLS」に設定されており、認証方法が「通常のパスワード」になっていることを確認してください。 -

IMAPサーバーパスワードの入力を求められたら、上記ステップ2の パスワード生成からパスワードを貼り付けてください

-

設定を保存してください – 問題がある場合は、お問い合わせください

カレンダー(CalDAV)をサポートしていますか

はい、2024年2月5日よりこの機能を追加しました。サーバーは caldav.forwardemail.net で、ステータスページでも監視されています。

POP3をサポートしていますか

はい、2023年12月4日より、すべての有料ユーザー向けにPOP3をアドオンとしてサポートしています。当社の暗号化されたSQLiteメールボックスストレージ機能の仕組みについては、詳細記事をご覧ください。(/blog/docs/best-quantum-safe-encrypted-email-service)

-

マイアカウント ドメイン エイリアスで、ドメインの新しいエイリアスを作成します(例:

hello@sample.g0v.tw) -

新しく作成したエイリアスの横にある パスワード生成をクリックします。画面に表示された生成されたパスワードをクリップボードにコピーし、安全に保管してください。

-

お好みのメールアプリケーションで、新しく作成したエイリアス(例:

hello@sample.g0v.tw)のアカウントを追加または設定しますヒント: Thunderbird、Thunderbird Mobile、Apple Mail、またはオープンソースでプライバシー重視の代替アプリの使用を推奨します。 -

POP3サーバー名の入力を求められたら、

pop3.forwardemail.netと入力してください -

POP3サーバーポートの入力を求められたら、

995(SSL/TLS)を入力してください。必要に応じて代替POP3ポートもご参照くださいヒント: Thunderbirdを使用している場合は、「接続のセキュリティ」を「SSL/TLS」に、「認証方式」を「通常のパスワード」に設定してください。 -

POP3サーバーパスワードの入力を求められたら、上記ステップ2の パスワード生成からパスワードを貼り付けてください

-

設定を保存してください – 問題がある場合は、お問い合わせください

| ログイン | 例 | 説明 |

|---|---|---|

| ユーザー名 | user@sample.g0v.tw |

マイアカウント ドメインで存在するエイリアスのメールアドレス。 |

| パスワード | ************************ |

エイリアス固有の生成されたパスワード。 |

カレンダーサポートを利用するには、ユーザーはマイアカウント ドメインで存在するエイリアスのメールアドレスでなければならず、パスワードはエイリアス固有の生成されたパスワードである必要があります。

タスクとリマインダー(CalDAV VTODO)をサポートしていますか?

はい、2025年10月14日よりタスクとリマインダーのためのCalDAV VTODOサポートを追加しました。これはカレンダーサポートと同じサーバーを使用します:caldav.forwardemail.net。

当社のCalDAVサーバーは、統合カレンダーを使用してカレンダーイベント(VEVENT)とタスク(VTODO)の両方のコンポーネントをサポートしています。つまり、各カレンダーはイベントとタスクの両方を含むことができ、すべてのCalDAVクライアント間で最大の柔軟性と互換性を提供します。

カレンダーとリストの仕組み:

- 各カレンダーはイベントとタスクの両方をサポート - 任意のカレンダーにイベント、タスク、またはその両方を追加できます

- Appleリマインダーのリスト - Appleリマインダーで作成した各リストはサーバー上の別々のカレンダーになります

- 複数のカレンダー - 必要なだけカレンダーを作成でき、それぞれに名前、色、組織を設定できます

- クライアント間同期 - タスクとイベントはすべての対応クライアント間でシームレスに同期されます

対応タスククライアント:

- macOSリマインダー - タスクの作成、編集、完了、同期を完全にネイティブサポート

- iOSリマインダー - すべてのiOSデバイスで完全にネイティブサポート

- Tasks.org(Android) - CalDAV同期対応の人気オープンソースタスクマネージャー

- Thunderbird - デスクトップメールクライアントでのタスクとカレンダーサポート

- 任意のCalDAV対応タスクマネージャー - 標準のVTODOコンポーネントをサポート

サポートされるタスク機能:

- タスクの作成、編集、削除

- 期限日と開始日

- タスク完了ステータス(NEEDS-ACTION、IN-PROCESS、COMPLETED、CANCELLED)

- タスクの優先度レベル

- 繰り返しタスク

- タスクの説明とメモ

- 複数デバイス間の同期

- RELATED-TOプロパティを使ったサブタスク

- VALARMによるタスクリマインダー

ログイン資格情報はカレンダーサポートと同じです:

| ログイン | 例 | 説明 |

|---|---|---|

| ユーザー名 | user@sample.g0v.tw |

マイアカウント ドメインで存在するエイリアスのメールアドレス。 |

| パスワード | ************************ |

エイリアス固有の生成されたパスワード。 |

重要な注意点:

- 各リマインダーリストは別々のカレンダーです - Appleリマインダーで新しいリストを作成すると、CalDAVサーバー上に新しいカレンダーが作成されます

- Thunderbirdユーザー - 同期したい各カレンダー/リストに手動で購読する必要があります。またはカレンダーホームURLを使用してください:

https://caldav.forwardemail.net/dav/your-email@domain.com/ - Appleユーザー - カレンダーの検出は自動で行われるため、すべてのカレンダーとリストがCalendar.appとReminders.appに表示されます

- 統合カレンダー - すべてのカレンダーはイベントとタスクの両方をサポートし、データの整理に柔軟性を提供します

連絡先(CardDAV)をサポートしていますか

はい、2025年6月12日よりこの機能を追加しました。弊社のサーバーは carddav.forwardemail.net で、ステータスページでも監視されています。

IPv4およびIPv6の両方に対応しており、ポート 443(HTTPS)で利用可能です。

| ログイン | 例 | 説明 |

|---|---|---|

| ユーザー名 | user@sample.g0v.tw |

マイアカウント ドメイン に存在するドメインのエイリアスのメールアドレスです。 |

| パスワード | ************************ |

エイリアス専用に生成されたパスワードです。 |

連絡先サポートを利用するには、ユーザーはマイアカウント ドメインに存在するドメインのエイリアスのメールアドレスである必要があり、パスワードはエイリアス専用に生成されたパスワードでなければなりません。

SMTPでのメール送信をサポートしていますか

はい、2023年5月よりすべての有料ユーザー向けのアドオンとしてSMTPによるメール送信をサポートしています。

-

マイアカウント ドメイン 設定 送信SMTP設定 に移動し、セットアップ手順に従ってください

-

マイアカウント ドメイン エイリアス でドメイン用の新しいエイリアスを作成します(例:

hello@sample.g0v.tw) -

新しく作成したエイリアスの横にある パスワードを生成 をクリックします。画面に表示される生成されたパスワードをクリップボードにコピーし、安全に保管してください。

-

お好みのメールアプリケーションで、新しく作成したエイリアス(例:

hello@sample.g0v.tw)のアカウントを追加または設定しますヒント: 弊社ではThunderbird、Thunderbird Mobile、Apple Mail、またはオープンソースでプライバシー重視の代替アプリの使用を推奨しています。 -

SMTPサーバー名の入力を求められたら、

smtp.forwardemail.netと入力してください -

SMTPサーバーポートの入力を求められたら、

465(SSL/TLS)と入力してください – 必要に応じて代替SMTPポートを参照してくださいヒント: Thunderbirdを使用している場合は、「接続のセキュリティ」が「SSL/TLS」に設定されており、認証方法が「通常のパスワード」に設定されていることを確認してください。 -

SMTPサーバーパスワードの入力を求められたら、上記ステップ3の パスワード生成からパスワードを貼り付けてください

-

設定を保存して最初のテストメールを送信してください – 問題がある場合は、お問い合わせください

OpenPGP/MIME、エンドツーエンド暗号化(「E2EE」)、およびWeb Key Directory(「WKD」)をサポートしていますか?

はい、OpenPGP、エンドツーエンド暗号化(「E2EE」)、およびWeb Key Directory(「WKD」)を使用した公開鍵の検出をサポートしています。OpenPGPは keys.openpgp.orgで設定するか、独自にホストすることも可能です(WKDサーバー設定のgistはこちらを参照)。

- WKDの検索結果は1時間キャッシュされ、迅速なメール配信を保証します → そのため、WKDキーを追加、変更、または削除した場合は、メールアドレスを記載の上

support@forwardemail.netまでご連絡いただき、手動でキャッシュをクリアします。 - WKD検索またはアップロードされたPGPキーを使用して転送されるメッセージのPGP暗号化をサポートしています。

- アップロードされたキーは、PGPチェックボックスが有効/チェックされている限り優先されます。

- Webhookに送信されるメッセージは現在PGPで暗号化されていません。

- 複数のエイリアスが転送先アドレスにマッチし(例:正規表現/ワイルドカード/完全一致の組み合わせ)、かつ複数のエイリアスにアップロードされたPGPキーがありPGPがチェックされている場合 → エラーアラートメールを送信し、アップロードされたPGPキーでの暗号化は行いません。これは非常に稀で、通常は複雑なエイリアスルールを持つ上級ユーザーにのみ該当します。

- 送信者がDMARCポリシーでrejectを設定している場合、当社のMXサーバー経由のメール転送にはPGP暗号化は適用されません。すべてのメールでPGP暗号化が必要な場合は、IMAPサービスを使用し、受信メール用にエイリアスのPGPキーを設定することをお勧めします。

Web Key Directoryの設定は https://wkd.chimbosonic.com/(オープンソース)または https://www.webkeydirectory.com/(プロプライエタリ)で検証できます。

-

以下からメールクライアント推奨のプラグインをダウンロードしてインストールしてください:

メールクライアント プラットフォーム 推奨プラグイン 備考 Thunderbird デスクトップ ThunderbirdでOpenPGPを設定する ThunderbirdはOpenPGPを標準サポートしています。 Gmail ブラウザ Mailvelope または FlowCrypt(プロプライエタリライセンス) GmailはOpenPGPをサポートしていませんが、オープンソースのプラグインMailvelopeまたはFlowCryptをダウンロードできます。 Apple Mail macOS Free-GPGMail Apple MailはOpenPGPをサポートしていませんが、オープンソースのプラグインFree-GPGMailをダウンロードできます。 Apple Mail iOS PGPro または FlowCrypt(プロプライエタリライセンス) Apple MailはOpenPGPをサポートしていませんが、オープンソースのプラグインPGProまたはFlowCryptをダウンロードできます。 Outlook Windows gpg4win OutlookのデスクトップメールクライアントはOpenPGPをサポートしていませんが、オープンソースのプラグインgpg4winをダウンロードできます。 Outlook ブラウザ Mailvelope または FlowCrypt(プロプライエタリライセンス) OutlookのウェブベースメールクライアントはOpenPGPをサポートしていませんが、オープンソースのプラグインMailvelopeまたはFlowCryptをダウンロードできます。 Android モバイル OpenKeychain または FlowCrypt AndroidメールクライアントのThunderbird MobileやFairEmailはオープンソースプラグインOpenKeychainをサポートしています。代わりにオープンソース(プロプライエタリライセンス)プラグインFlowCryptを使用することもできます。 Google Chrome ブラウザ Mailvelope または FlowCrypt(プロプライエタリライセンス) オープンソースのブラウザ拡張機能MailvelopeまたはFlowCryptをダウンロードできます。 Mozilla Firefox ブラウザ Mailvelope または FlowCrypt(プロプライエタリライセンス) オープンソースのブラウザ拡張機能MailvelopeまたはFlowCryptをダウンロードできます。 Microsoft Edge ブラウザ Mailvelope オープンソースのブラウザ拡張機能Mailvelopeをダウンロードできます。 Brave ブラウザ Mailvelope または FlowCrypt(プロプライエタリライセンス) オープンソースのブラウザ拡張機能MailvelopeまたはFlowCryptをダウンロードできます。 Balsa デスクトップ BalsaでOpenPGPを設定する BalsaはOpenPGPを標準サポートしています。 KMail デスクトップ KMailでOpenPGPを設定する KMailはOpenPGPを標準サポートしています。 GNOME Evolution デスクトップ EvolutionでOpenPGPを設定する GNOME EvolutionはOpenPGPを標準サポートしています。 Terminal デスクトップ Terminalでgpgを設定する オープンソースのgpgコマンドラインツールを使ってコマンドラインから新しい鍵を生成できます。 -

プラグインを開き、公開鍵を作成し、メールクライアントで使用するように設定します。

-

公開鍵を https://keys.openpgp.org/upload にアップロードします。

ヒント: 将来的にキーを管理するには、https://keys.openpgp.org/manage をご利用ください。オプション追加機能: 当社の暗号化ストレージ(IMAP/POP3)サービスをご利用で、(すでに暗号化されている)SQLiteデータベースに保存されているすべてのメールを公開鍵で暗号化したい場合は、マイアカウント ドメイン エイリアス(例:hello@sample.g0v.tw) 編集 OpenPGP に移動し、公開鍵をアップロードしてください。 -

ドメイン名(例:

sample.g0v.tw)に新しいCNAMEレコードを追加します:Name/Host/Alias TTL Type Answer/Value openpgpkey3600 CNAME wkd.keys.openpgp.orgヒント: エイリアスが当社のバニティ/使い捨てドメイン(例:hideaddress.net)を使用している場合は、このステップを省略できます。

S/MIME暗号化はサポートしていますか

はい、RFC 8551で定義されているS/MIME(Secure/Multipurpose Internet Mail Extensions)暗号化をサポートしています。S/MIMEはX.509証明書を使用したエンドツーエンドの暗号化を提供し、企業向けメールクライアントで広くサポートされています。

RSA証明書とECC(楕円曲線暗号)証明書の両方をサポートしています:

- RSA証明書:最低2048ビット、推奨4096ビット

- ECC証明書:P-256、P-384、P-521のNIST曲線

エイリアスのS/MIME暗号化を設定するには:

-

信頼できる認証局(CA)からS/MIME証明書を取得するか、テスト用に自己署名証明書を生成します。

ヒント: 無料のS/MIME証明書は、ActalisやActalis Free S/MIMEなどのプロバイダーから入手可能です。 -

証明書をPEM形式(公開証明書のみ、秘密鍵は含まない)でエクスポートします。

-

マイアカウント ドメイン エイリアス(例:

hello@sample.g0v.tw) 編集 S/MIME に移動し、公開証明書をアップロードします。 -

一度設定すると、エイリアス宛てのすべての受信メールは、保存または転送される前にあなたのS/MIME証明書を使って暗号化されます。

注意: S/MIME暗号化は、すでに暗号化されていない受信メッセージに適用されます。メッセージがすでにOpenPGPまたはS/MIMEで暗号化されている場合は、再暗号化されません。重要: 送信者にDMARCポリシーでrejectが設定されている場合、当社のMXサーバーを経由したメール転送にはS/MIME暗号化は適用されません。すべてのメールに対してS/MIME暗号化が必要な場合は、当社のIMAPサービスを利用し、受信メール用にエイリアスのS/MIME証明書を設定することをお勧めします。

以下のメールクライアントは、S/MIMEの組み込みサポートがあります:

| メールクライアント | プラットフォーム | 備考 |

|---|---|---|

| Apple Mail | macOS | 組み込みのS/MIMEサポート。Mail > 環境設定 > アカウント > あなたのアカウント > 信頼 から証明書を設定してください。 |

| Apple Mail | iOS | 組み込みのS/MIMEサポート。設定 > メール > アカウント > あなたのアカウント > 詳細 > S/MIME から設定してください。 |

| Microsoft Outlook | Windows | 組み込みのS/MIMEサポート。ファイル > オプション > トラストセンター > トラストセンターの設定 > 電子メールセキュリティ から設定してください。 |

| Microsoft Outlook | macOS | 組み込みのS/MIMEサポート。ツール > アカウント > 詳細 > セキュリティ から設定してください。 |

| Thunderbird | デスクトップ | 組み込みのS/MIMEサポート。アカウント設定 > エンドツーエンド暗号化 > S/MIME から設定してください。 |

| GNOME Evolution | デスクトップ | 組み込みのS/MIMEサポート。編集 > 設定 > メールアカウント > あなたのアカウント > セキュリティ から設定してください。 |

| KMail | デスクトップ | 組み込みのS/MIMEサポート。設定 > KMailの設定 > アイデンティティ > あなたのアイデンティティ > 暗号化 から設定してください。 |

Sieveメールフィルタリングはサポートしていますか?

はい!当社はRFC 5228で定義されたSieveメールフィルタリングをサポートしています。Sieveは、サーバー側のメールフィルタリングのための強力で標準化されたスクリプト言語で、受信メッセージを自動的に整理、フィルタリング、応答することができます。

サポートされているSieve拡張機能

当社は包括的なSieve拡張機能セットをサポートしています:

| 拡張機能 | RFC | 説明 |

|---|---|---|

fileinto |

RFC 5228 | メッセージを特定のフォルダに振り分ける |

reject / ereject |

RFC 5429 | エラーでメッセージを拒否する |

vacation |

RFC 5230 | 自動応答の休暇/不在返信 |

vacation-seconds |

RFC 6131 | 細かい休暇応答間隔の設定 |

imap4flags |

RFC 5232 | IMAPフラグ(\Seen、\Flaggedなど)を設定 |

envelope |

RFC 5228 | エンベロープの送信者/受信者をテスト |

body |

RFC 5173 | メッセージ本文の内容をテスト |

variables |

RFC 5229 | スクリプト内で変数を保存・使用 |

relational |

RFC 5231 | 関係演算子による比較(より大きい、より小さい) |

comparator-i;ascii-numeric |

RFC 4790 | 数値比較 |

copy |

RFC 3894 | リダイレクトしながらメッセージをコピー |

editheader |

RFC 5293 | メッセージヘッダーの追加または削除 |

date |

RFC 5260 | 日付/時刻の値をテスト |

index |

RFC 5260 | 特定のヘッダー出現箇所にアクセス |

regex |

draft-ietf-sieve-regex | 正規表現マッチング |

enotify |

RFC 5435 | 通知の送信(例:mailto:) |

environment |

RFC 5183 | 環境情報へのアクセス |

mailbox |

RFC 5490 | メールボックスの存在確認、メールボックスの作成 |

special-use |

RFC 8579 | 特殊用途メールボックスへの振り分け(\Junk、\Trash) |

duplicate |

RFC 7352 | 重複メッセージの検出 |

ihave |

RFC 5463 | 拡張機能の利用可能性をテスト |

subaddress |

RFC 5233 | user+detail形式のアドレス部分にアクセス |

Extensions Not Supported

以下の拡張機能は現在サポートされていません:

| Extension | Reason |

|---|---|

include |

セキュリティリスク(スクリプトインジェクション)およびグローバルスクリプトストレージが必要 |

mboxmetadata / servermetadata |

IMAP METADATA拡張機能のサポートが必要 |

foreverypart / mime / extracttext / replace / enclose |

複雑なMIMEツリー操作はまだ実装されていません |

Example Sieve Scripts

ニュースレターをフォルダに振り分ける:

require ["fileinto"];

if header :contains "List-Id" "newsletter" {

fileinto "Newsletters";

}

休暇中の自動返信:

require ["vacation"];

vacation :days 7 :subject "Out of Office"

"I am currently out of the office and will respond when I return.";

重要な送信者からのメッセージにマークを付ける:

require ["imap4flags"];

if address :is "from" "boss@sample.g0v.tw" {

setflag "\\Flagged";

}

特定の件名のスパムを拒否する:

require ["reject"];

if header :contains "subject" ["lottery", "winner", "urgent transfer"] {

reject "Message rejected due to spam content.";

}

不要なメッセージを静かに破棄する:

if header :contains "List-Unsubscribe" "marketing.sample.g0v.tw" {

discard;

}

変数を使った複雑なフィルタリング:

require ["variables", "fileinto", "mailbox"];

if address :all :matches "From" "*@sample.g0v.tw" {

set :lower :upperfirst "sender" "${1}";

fileinto :create "Contacts/${sender}";

}

Managing Sieve Scripts

Sieveスクリプトは以下の方法で管理できます:

-

Webインターフェース: マイアカウント ドメイン エイリアス Sieveスクリプト からスクリプトの作成・管理が可能です。

-

ManageSieveプロトコル: ThunderbirdのSieveアドオンやsieve-connectなどのManageSieve対応クライアントを使って

imap.forwardemail.netに接続します。ポートは2190(STARTTLS推奨)または4190(暗黙のTLS)を使用します。 -

API: REST API を使ってプログラム的にスクリプトを管理できます。

Do you support MTA-STS

はい、2023年3月2日よりMTA-STSをサポートしています。ドメインで有効にしたい場合はこちらのテンプレートをご利用ください。

設定はGitHubの https://github.com/forwardemail/mta-sts.forwardemail.net で公開されています。

Do you support passkeys and WebAuthn

はい!2023年12月13日より、需要の高まりに応じてパスキーのサポートを追加しました(詳細)。

パスキーを使うと、パスワードや二要素認証なしで安全にログインできます。

タッチ認証、顔認証、デバイスベースのパスワードやPINで本人確認が可能です。

最大30個のパスキーを同時に管理できるため、複数のデバイスから簡単にログインできます。

パスキーについて詳しくは以下のリンクをご覧ください:

メールのベストプラクティスをサポートしていますか

はい。すべてのプランでSPF、DKIM、DMARC、ARC、SRSのサポートを組み込んでいます。また、これらの仕様の元の著者や他のメール専門家と広範に協力し、完璧さと高い配信率を確保しています。

バウンスWebhookをサポートしていますか

はい、2024年8月14日よりこの機能を追加しました。現在、マイアカウント → ドメイン → 設定 → バウンスWebhook URLに移動し、送信SMTPメールがバウンスした際にPOSTリクエストを送信するhttp://またはhttps://のURLを設定できます。

これは送信SMTPの管理と監視に役立ち、購読者の管理、オプトアウト、バウンス発生時の検出に利用できます。

バウンスWebhookのペイロードは以下のプロパティを持つJSON形式で送信されます:

email_id(String) - マイアカウント → メール(送信SMTP)に対応するメールIDlist_id(String) - 元の送信メールのList-IDヘッダー(大文字小文字を区別しない)の値(あれば)list_unsubscribe(String) - 元の送信メールのList-Unsubscribeヘッダー(大文字小文字を区別しない)の値(あれば)feedback_id(String) - 元の送信メールのFeedback-IDヘッダー(大文字小文字を区別しない)の値(あれば)recipient(String) - バウンスまたはエラーが発生した受信者のメールアドレスmessage(String) - バウンスの詳細なエラーメッセージresponse(String) - SMTPの応答メッセージresponse_code(Number) - 解析されたSMTP応答コードtruth_source(String) - 応答コードが信頼できるソースからの場合、そのルートドメイン名(例:google.comやyahoo.com)が入るbounce(Object) - バウンスおよび拒否状態の詳細を含むオブジェクトaction(String) - バウンスアクション(例:"reject")message(String) - バウンス理由(例:"Message Sender Blocked By Receiving Server")category(String) - バウンスカテゴリ(例:"block")code(Number) - バウンスステータスコード(例:554)status(String) - 応答メッセージからのバウンスコード(例:5.7.1)line(Number) - 解析された行番号(あれば)、Zone-MTAバウンス解析リストから(例:526)

headers(Object) - 送信メールのヘッダーのキーと値のペアbounced_at(String) - バウンスエラーが発生した日時のISO 8601形式

例:

{

"email_id": "66bcce793ef7b2a0928e14ba",

"recipient": "example@gmail.com",

"message": "The email account that you tried to reach is over quota.",

"response": "552 5.2.2 The email account that you tried to reach is over quota.",

"response_code": 552,

"truth_source": "google.com",

"bounce": {

"action": "reject",

"message": "Gmail Mailbox is full",

"category": "capacity",

"code": 552,

"status": "5.2.2",

"line": 300

},

"headers": {},

"bounced_at": "2024-08-24T01:50:02.828Z"

}

バウンスWebhookに関する追加の注意点:

- Webhookペイロードに

list_id、list_unsubscribe、またはfeedback_idの値が含まれている場合、必要に応じてrecipientをリストから削除する適切な処置を行ってください。bounce.categoryの値が"block"、"recipient"、"spam"、または"virus"のいずれかの場合は、必ずリストからユーザーを削除してください。

- Webhookペイロードの検証(実際に当社サーバーからのものであることの確認)が必要な場合は、リモートクライアントIPアドレスのクライアントホスト名を逆引きしてください。

smtp.forwardemail.netであるはずです。- また、公開されているIPアドレスと照合することもできます。

- マイアカウント → ドメイン → 設定 → Webhook署名ペイロード検証キーからWebhookキーを取得してください。

- セキュリティ上の理由でいつでもこのキーをローテーションできます。

- このキーを使ってWebhookリクエストの

X-Webhook-Signature値と計算した本文の値を比較してください。方法の例はこちらのStack Overflow投稿にあります。

- 詳細はhttps://github.com/forwardemail/free-email-forwarding/issues/235の議論も参照してください。

- Webhookエンドポイントが

200ステータスコードで応答するまで最大5秒待ち、最大1回リトライします。 - バウンスWebhook URLにエラーが検出された場合、週に1回の頻度で礼儀的なメールを送信します。

Webhookはサポートしていますか

はい、2020年5月15日よりこの機能を追加しました。Webhookは受信者と同じように簡単に追加できます!WebhookのURLには必ず「http」または「https」プロトコルが付いていることを確認してください。

無料プランの場合は、以下のように新しいDNSのTXTレコードを追加してください:

例えば、alias@sample.g0v.tw に届くすべてのメールを新しいrequest binのテストエンドポイントに転送したい場合:

| Name/Host/Alias | TTL | Type | Answer/Value |

|---|---|---|---|

| "@", ".", または空欄 | 3600 | TXT | forward-email=alias:https://requestbin.com/r/en8pfhdgcculn |

または、sample.g0v.tw に届くすべてのメールをこのエンドポイントに転送したい場合:

| Name/Host/Alias | TTL | Type | Answer/Value |

|---|---|---|---|

| "@", ".", または空欄 | 3600 | TXT | forward-email=https://requestbin.com/r/en8pfhdgcculn |

Webhookに関する追加の注意点は以下の通りです:

- Webhookのペイロードを検証する必要がある場合(実際に当社のサーバーから送信されていることを確認するため)、リモートクライアントIPアドレスのクライアントホスト名を逆引きで解決できます。

mx1.forwardemail.netまたはmx2.forwardemail.netのいずれかであるべきです。- また、IPを公開されているIPアドレスと照合することも可能です。

- 有料プランの場合は、マイアカウント → ドメイン → 設定 → Webhook署名ペイロード検証キーからWebhookキーを取得してください。

- セキュリティ上の理由から、このキーはいつでもローテーション可能です。

- 当社のWebhookリクエストの

X-Webhook-Signature値と、このキーを使って計算した本文の値を比較してください。方法の例はこちらのStack Overflow投稿にあります。

- 詳細は https://github.com/forwardemail/free-email-forwarding/issues/235 の議論をご覧ください。

- Webhookが

200ステータスコードで応答しない場合、そのレスポンスはエラーログに保存されます — デバッグに役立ちます。 - WebhookのHTTPリクエストはSMTP接続試行ごとに最大3回リトライされ、エンドポイントPOSTリクエストごとに最大60秒のタイムアウトがあります。これは3回だけリトライするという意味ではなく、3回目のHTTP POSTリクエスト失敗後にSMTPコード421(後で再試行してください)を送信し、実際には何日も継続してリトライされます。つまり、200ステータスコードが返るまでメールは継続的に再試行されます。

- リトライはsuperagentのretryメソッドで使用されるデフォルトのステータスおよびエラーコードに基づいて自動的に行われます(当社はメンテナです)。

- 同じエンドポイントへのWebhook HTTPリクエストは複数回ではなく1回にまとめて送信され、リソース節約と応答速度向上を図っています。例えば、webhook1@sample.g0v.tw、webhook2@sample.g0v.tw、webhook3@sample.g0v.tw にメールを送信し、すべて同じ正確なエンドポイントURLに設定されている場合、リクエストは1回だけ送信されます。完全一致でグループ化されます。

- メッセージの解析にはmailparserライブラリの "simpleParser" メソッドを使用し、JSONに適したオブジェクトに変換しています。

- 生のメール値は文字列として "raw" プロパティに格納されます。

- 認証結果は "dkim"、"spf"、"arc"、"dmarc"、"bimi" の各プロパティに格納されます。

- 解析済みのメールヘッダーは "headers" プロパティに格納されますが、繰り返しや解析を簡単にするために "headerLines" も使用可能です。

- このWebhookにグループ化された受信者は "recipients" プロパティにまとめられています。

- SMTPセッション情報は "session" プロパティに格納されます。ここにはメッセージ送信者、到着時間、HELO、クライアントホスト名の情報が含まれます。

session.clientHostnameはFQDN(逆PTRルックアップによる)か、session.remoteAddressを角括弧で囲んだもの(例:"[127.0.0.1]")です。 X-Original-Toの値を素早く取得したい場合は、session.recipientの値を使用できます(以下の例を参照)。X-Original-Toはマスク転送前の元の受信者をデバッグ用にメッセージに追加するヘッダーです。- ペイロードの本文から

attachmentsやrawプロパティを除外したい場合は、Webhookエンドポイントのクエリ文字列に?attachments=false、?raw=false、または?attachments=false&raw=falseを追加してください(例:https://sample.g0v.tw/webhook?attachments=false&raw=false)。 - 添付ファイルがある場合は、Buffer値を持つ

attachments配列に追加されます。JavaScriptで内容に戻すには以下のような方法を使えます:const data = [ 104, 101, 108, 108, 111, 32, 119, 111, 114, 108, 100, 33 ]; // // outputs "hello world!" to the console // (this is the content from the filename "text1.txt" in the example JSON request payload above) // console.log(Buffer.from(data).toString());

{

"attachments": [

{

"type": "attachment",

"content": {

"type": "Buffer",

"data": [

104,

101,

108,

108,

111,

32,

119,

111,

114,

108,

100,

33

]

},

"contentType": "text/plain",

"partId": "2",

"release": null,

"contentDisposition": "attachment",

"filename": "text1.txt",

"headers": {},

"checksum": "fc3ff98e8c6a0d3087d515c0473f8677",

"size": 12

}

],

"headers": "ARC-Seal: i=1; a=rsa-sha256; t=1653506802; cv=none; d=forwardemail.net;\r\n s=default;\r\n b=R6QJ0tGwwjg2VPxiAlVIKxsg3jEPtRGKPTIOdZNWuhWrbssttFdOYzRRqvacDyN5SLoyDhVye\r\n DUA/64IxANXdHVFlpR258Yp7WxLDv2gtJD5vNSKYmUJZOWk1TynmlqTYrp0Vuqg2xIUjIlPBWAJ\r\n PPNx4JvOLjJuWYynU2qIWz0=\r\nARC-Message-Signature: i=1; a=rsa-sha256; c=relaxed/relaxed;\r\n d=forwardemail.net; h=MIME-Version: Date: Message-ID: From: Content-Type;\r\n q=dns/txt; s=default; t=1653506802;\r\n bh=cEYDoyTy+Ub29XZt/zXR+sprfUE6BW0y5cHfah01PT4=;\r\n b=F/t56AAXr2Kv3G6VsbdT5OKDVJf2ulhwLiTM18Ra4tDPUKPSGSLKrWvxiXEg5NMWwdWnsOYrL\r\n r3YSm4uMxVMhHZbHm/sUu4QZq5/18hQsAkCv6fI9ifTjDwBrN5zpLOhPoZFFo+TyvHxiII3Xv3L\r\n UEzmUIIaJRX6tboQ160tino=\r\nARC-Authentication-Results: i=1; mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=sample.g0v.tw;\r\n bimi=skipped (DMARC not enabled)\r\nReceived-SPF: none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) client-ip=127.0.0.1;\r\nAuthentication-Results: mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=sample.g0v.tw;\r\n bimi=skipped (DMARC not enabled)\r\n",

"headerLines": [

{

"key": "arc-seal",

"line": "ARC-Seal: i=1; a=rsa-sha256; t=1653506802; cv=none; d=forwardemail.net;\r\n s=default;\r\n b=R6QJ0tGwwjg2VPxiAlVIKxsg3jEPtRGKPTIOdZNWuhWrbssttFdOYzRRqvacDyN5SLoyDhVye\r\n DUA/64IxANXdHVFlpR258Yp7WxLDv2gtJD5vNSKYmUJZOWk1TynmlqTYrp0Vuqg2xIUjIlPBWAJ\r\n PPNx4JvOLjJuWYynU2qIWz0="

},

{

"key": "arc-message-signature",

"line": "ARC-Message-Signature: i=1; a=rsa-sha256; c=relaxed/relaxed;\r\n d=forwardemail.net; h=MIME-Version: Date: Message-ID: From: Content-Type;\r\n q=dns/txt; s=default; t=1653506802;\r\n bh=cEYDoyTy+Ub29XZt/zXR+sprfUE6BW0y5cHfah01PT4=;\r\n b=F/t56AAXr2Kv3G6VsbdT5OKDVJf2ulhwLiTM18Ra4tDPUKPSGSLKrWvxiXEg5NMWwdWnsOYrL\r\n r3YSm4uMxVMhHZbHm/sUu4QZq5/18hQsAkCv6fI9ifTjDwBrN5zpLOhPoZFFo+TyvHxiII3Xv3L\r\n UEzmUIIaJRX6tboQ160tino="

},

{

"key": "arc-authentication-results",

"line": "ARC-Authentication-Results: i=1; mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=sample.g0v.tw;\r\n bimi=skipped (DMARC not enabled)"

},

{

"key": "received-spf",

"line": "Received-SPF: none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) client-ip=127.0.0.1;"

},

{

"key": "authentication-results",

"line": "Authentication-Results: mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=sample.g0v.tw;\r\n bimi=skipped (DMARC not enabled)"

},

{

"key": "x-forward-email-sender",

"line": "X-Forward-Email-Sender: rfc822; test@example.net"

},

{

"key": "x-forward-email-session-id",

"line": "X-Forward-Email-Session-ID: w2czxgznghn5ryyw"

},

{

"key": "x-forward-email-version",

"line": "X-Forward-Email-Version: 9.0.0"

},

{

"key": "content-type",

"line": "Content-Type: multipart/mixed; boundary=\"--_NmP-179a735428ca7575-Part_1\""

},

{

"key": "from",

"line": "From: some <random@sample.g0v.tw>"

},

{

"key": "message-id",

"line": "Message-ID: <69ad5fc2-91cb-728f-ae5c-eeedc5f267b6@example.net>"

},

{

"key": "date",

"line": "Date: Wed, 25 May 2022 19:26:41 +0000"

},

{

"key": "mime-version",

"line": "MIME-Version: 1.0"

}

],

"html": "<strong>some random text</strong>",

"text": "some random text",

"textAsHtml": "<p>some random text</p>",

"date": "2022-05-25T19:26:41.000Z",

"from": {

"value": [

{

"address": "random@sample.g0v.tw",

"name": "some"

}

],

"html": "<span class=\"mp_address_group\"><span class=\"mp_address_name\">some</span> <<a href=\"mailto:random@sample.g0v.tw\" class=\"mp_address_email\">random@sample.g0v.tw</a>></span>",

"text": "some <random@sample.g0v.tw>"

},

"messageId": "<69ad5fc2-91cb-728f-ae5c-eeedc5f267b6@example.net>",

"raw": "ARC-Seal: i=1; a=rsa-sha256; t=1653506802; cv=none; d=forwardemail.net;\r\n s=default;\r\n b=R6QJ0tGwwjg2VPxiAlVIKxsg3jEPtRGKPTIOdZNWuhWrbssttFdOYzRRqvacDyN5SLoyDhVye\r\n DUA/64IxANXdHVFlpR258Yp7WxLDv2gtJD5vNSKYmUJZOWk1TynmlqTYrp0Vuqg2xIUjIlPBWAJ\r\n PPNx4JvOLjJuWYynU2qIWz0=\r\nARC-Message-Signature: i=1; a=rsa-sha256; c=relaxed/relaxed;\r\n d=forwardemail.net; h=MIME-Version: Date: Message-ID: From: Content-Type;\r\n q=dns/txt; s=default; t=1653506802;\r\n bh=cEYDoyTy+Ub29XZt/zXR+sprfUE6BW0y5cHfah01PT4=;\r\n b=F/t56AAXr2Kv3G6VsbdT5OKDVJf2ulhwLiTM18Ra4tDPUKPSGSLKrWvxiXEg5NMWwdWnsOYrL\r\n r3YSm4uMxVMhHZbHm/sUu4QZq5/18hQsAkCv6fI9ifTjDwBrN5zpLOhPoZFFo+TyvHxiII3Xv3L\r\n UEzmUIIaJRX6tboQ160tino=\r\nARC-Authentication-Results: i=1; mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=sample.g0v.tw;\r\n bimi=skipped (DMARC not enabled)\r\nReceived-SPF: none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) client-ip=127.0.0.1;\r\nAuthentication-Results: mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=sample.g0v.tw;\r\n bimi=skipped (DMARC not enabled)\r\nX-Forward-Email-Sender: rfc822; test@example.net\r\nX-Forward-Email-Session-ID: w2czxgznghn5ryyw\r\nX-Forward-Email-Version: 9.0.0\r\nContent-Type: multipart/mixed; boundary=\"--_NmP-179a735428ca7575-Part_1\"\r\nFrom: some <random@sample.g0v.tw>\r\nMessage-ID: <69ad5fc2-91cb-728f-ae5c-eeedc5f267b6@example.net>\r\nDate: Wed, 25 May 2022 19:26:41 +0000\r\nMIME-Version: 1.0\r\n\r\n----_NmP-179a735428ca7575-Part_1\r\nContent-Type: multipart/alternative;\r\n boundary=\"--_NmP-179a735428ca7575-Part_2\"\r\n\r\n----_NmP-179a735428ca7575-Part_2\r\nContent-Type: text/plain; charset=utf-8\r\nContent-Transfer-Encoding: 7bit\r\n\r\nsome random text\r\n----_NmP-179a735428ca7575-Part_2\r\nContent-Type: text/html; charset=utf-8\r\nContent-Transfer-Encoding: 7bit\r\n\r\n<strong>some random text</strong>\r\n----_NmP-179a735428ca7575-Part_2--\r\n\r\n----_NmP-179a735428ca7575-Part_1\r\nContent-Type: text/plain; name=text1.txt\r\nContent-Transfer-Encoding: base64\r\nContent-Disposition: attachment; filename=text1.txt\r\n\r\naGVsbG8gd29ybGQh\r\n----_NmP-179a735428ca7575-Part_1--\r\n",

"dkim": {

"headerFrom": [

"random@sample.g0v.tw"

],

"envelopeFrom": "test@example.net",

"results": [

{

"status": {

"result": "none",

"comment": "message not signed"

},

"info": "dkim=none (message not signed)"

}

]

},

"spf": {

"domain": "example.net",

"client-ip": "127.0.0.1",

"helo": "user.oem.local",

"envelope-from": "test@example.net",

"status": {

"result": "none",

"comment": "mx1.forwardemail.net: example.net does not designate permitted sender hosts",

"smtp": {

"mailfrom": "test@example.net",

"helo": "user.oem.local"

}

},

"header": "Received-SPF: none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) client-ip=127.0.0.1;",

"info": "spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local",

"lookups": {

"limit": 50,

"count": 1

}

},

"arc": {

"status": {

"result": "none"

},

"i": 0,

"authResults": "mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=sample.g0v.tw;\r\n bimi=skipped (DMARC not enabled)"

},

"dmarc": {

"status": {

"result": "none",

"header": {

"from": "sample.g0v.tw"

}

},

"domain": "sample.g0v.tw",

"info": "dmarc=none header.from=sample.g0v.tw"

},

"bimi": {

"status": {

"header": {},

"result": "skipped",

"comment": "DMARC not enabled"

},

"info": "bimi=skipped (DMARC not enabled)"

},

"recipients": [

"webhook1@webhooks.net"

],

"session": {

"recipient": "webhook1@webhooks.net",

"remoteAddress": "127.0.0.1",

"remotePort": 65138,

"clientHostname": "[127.0.0.1]",

"hostNameAppearsAs": "user.oem.local",

"sender": "test@example.net",

"mta": "mx1.forwardemail.net",

"arrivalDate": "2022-05-25T19:26:41.423Z",

"arrivalTime": 1653506801423

}

}

正規表現またはregexをサポートしていますか

はい、2021年9月27日よりこの機能を追加しました。エイリアスのマッチングや置換を行うために、正規表現(「regex」)を簡単に記述できます。

正規表現対応のエイリアスは、/で始まり/で終わるもので、受信者はメールアドレスまたはWebhookです。受信者には正規表現の置換サポート(例:$1、$2)も含めることができます。

サポートしている正規表現フラグはiとgの2つです。大文字・小文字を区別しないフラグiは常にデフォルトで有効です。グローバルフラグgは、末尾の/に/gを付けることで追加できます。

また、正規表現サポートにおいても無効化されたエイリアス機能を受信者部分で利用可能です。

正規表現はグローバルバニティドメインではサポートされていません(セキュリティ上の脆弱性となる可能性があるため)。

強化されたプライバシー保護の例

| エイリアス名 | 効果 | テスト |

|---|---|---|

/^(linus|torvalds)$/ |

`linus@sample.g0v.tw` または `torvalds@sample.g0v.tw` へのメール | (RegExrでテストを見る) |

/^24highst(reet)$/ |

`24highst@sample.g0v.tw` または `24highstreet@sample.g0v.tw` へのメール | (RegExrでテストを見る) |

無料プランの例

無料プランをご利用の場合は、以下の例のいずれかを使用して新しいDNSのTXTレコードを追加してください。

| 名前/ホスト/エイリアス | TTL | タイプ | 回答/値 |

|---|---|---|---|

| "@", ".", または空欄 | 3600 | TXT | forward-email=/^(linus|torvalds)$/:user@gmail.com |

| 名前/ホスト/エイリアス | TTL | タイプ | 回答/値 |

|---|---|---|---|

| "@", ".", または空白 | 3600 | TXT | forward-email=/^([A-Za-z]+)+\.([A-Za-z]+)+$/:$1.$2@company.com |

| 名前/ホスト/エイリアス | TTL | タイプ | 回答/値 |

|---|---|---|---|

| "@", ".", または空白 | 3600 | TXT | forward-email=/^(support|info)$/:user+$1@gmail.com |

| 名前/ホスト/エイリアス | TTL | タイプ | 回答/値 |

|---|---|---|---|

| "@", ".", または空白 | 3600 | TXT | forward-email=/^(.*?)$/:https://sample.g0v.tw/webhook?username=$1 |

| 名前/ホスト/エイリアス | TTL | タイプ | 回答/値 |

|---|---|---|---|

| "@", ".", または空白 | 3600 | TXT | forward-email=/^(linus|torvalds)$/:! |

| 名前/ホスト/エイリアス | TTL | タイプ | 回答/値 |

|---|---|---|---|

| "@", ".", または空白 | 3600 | TXT | forward-email=/^(linus|torvalds)$/:!! |

| 名前/ホスト/エイリアス | TTL | タイプ | 回答/値 |

|---|---|---|---|

| "@", ".", または空白 | 3600 | TXT | forward-email=/^(linus|torvalds)$/:!!! |

アウトバウンドSMTPの制限は何ですか

ユーザーおよびドメインごとに1日あたり300通のアウトバウンドSMTPメッセージにレート制限を設けています。これはカレンダー月で平均9000通以上のメールに相当します。この量を超える必要がある場合や、常に大容量のメールを送信する場合は、お問い合わせください。

SMTPを有効にするには承認が必要ですか

はい、IPの評判を維持し配信可能性を確保するために、Forward EmailではアウトバウンドSMTPの承認に対してドメインごとの手動審査プロセスがあります。承認を希望する場合は、support@forwardemail.net にメールを送るか、ヘルプリクエストを開いてください。通常24時間以内に対応し、多くのリクエストは1〜2時間以内に承認されます。近い将来、追加のスパム制御とアラート機能を備え、このプロセスを即時化する予定です。このプロセスにより、メールが受信トレイに届き、メッセージがスパムとしてマークされるのを防ぎます。

SMTPサーバーの設定は何ですか

当社のサーバーは smtp.forwardemail.net で、ステータスページでも監視されています。

IPv4およびIPv6の両方に対応し、SSL/TLS(推奨)用にポート 465 と 2465、TLS(STARTTLS)用にポート 587、2587、2525、および 25 が利用可能です。

2025年10月現在、プリンター、スキャナー、カメラ、古いメールクライアントなどの古いデバイス向けに、ポート 2455(SSL/TLS)および 2555(STARTTLS)でレガシーTLS 1.0接続もサポートしています。これらのポートは、Gmail、Yahoo、Outlookなどのプロバイダーが古いTLSプロトコルのサポートを終了したための代替手段として提供されています。

Caution

レガシーTLS 1.0サポート(ポート2455および2555): これらのポートは既知のセキュリティ脆弱性(BEAST、POODLE)がある廃止されたTLS 1.0プロトコルを使用しています。TLS 1.2以上を絶対にサポートできないデバイスのみで使用してください。可能な限りデバイスのファームウェアをアップグレードするか、最新のメールクライアントに切り替えることを強く推奨します。これらのポートはレガシーハードウェア(古いプリンター、スキャナー、カメラ、IoTデバイス)との互換性のためだけに意図されています。

| プロトコル | ホスト名 | ポート | IPv4 | IPv6 | 備考 |

|---|---|---|---|---|---|

SSL/TLS 推奨 |

smtp.forwardemail.net |

465, 2465 |

✅ | ✅ | 最新のTLS 1.2以上(推奨) |

TLS (STARTTLS) |

smtp.forwardemail.net |

587, 2587, 2525, 25 |

✅ | ✅ | サポート(SSL/TLSポート 465 推奨) |

SSL/TLS レガシーのみ |

smtp.forwardemail.net |

2455 |

✅ | ✅ | ⚠️ 古いデバイス向けTLS 1.0のみ |

TLS (STARTTLS) レガシーのみ |

smtp.forwardemail.net |

2555 |

✅ | ✅ | ⚠️ 古いデバイス向けTLS 1.0のみ |

| ログイン | 例 | 説明 | |||

| -------- | -------------------------- | ----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- | |||

| ユーザー名 | user@sample.g0v.tw |

マイアカウント ドメイン に存在するドメインのエイリアスのメールアドレスです。 | |||

| パスワード | ************************ |

エイリアス |