Questions Fréquemment Posées

Démarrage rapide

Pour commencer avec Forward Email :

-

Créez un compte sur forwardemail.net/register

-

Ajoutez et vérifiez votre domaine dans Mon Compte → Domaines

-

Ajoutez et configurez des alias/boîtes mail dans Mon Compte → Domaines → Alias

-

Testez votre configuration en envoyant un email à l’un de vos nouveaux alias

Tip

Les modifications DNS peuvent prendre jusqu’à 24-48 heures pour se propager globalement, bien qu’elles prennent souvent effet beaucoup plus tôt.

Important

Pour une meilleure délivrabilité, nous recommandons de configurer les enregistrements SPF, DKIM et DMARC.

Introduction

Qu’est-ce que Forward Email

Note

Forward Email est parfait pour les particuliers, les petites entreprises et les développeurs qui souhaitent des adresses email professionnelles sans le coût et la maintenance d’une solution complète d’hébergement email.

Forward Email est un fournisseur de service email complet et un fournisseur d’hébergement email pour noms de domaine personnalisés.

C’est le seul service gratuit et open-source, qui vous permet d’utiliser des adresses email avec un domaine personnalisé sans la complexité de configurer et maintenir votre propre serveur email.

Notre service transfère les emails envoyés à votre domaine personnalisé vers votre compte email existant – et vous pouvez même nous utiliser comme votre fournisseur d’hébergement email dédié.

Fonctionnalités clés de Forward Email :

- Email avec domaine personnalisé : Utilisez des adresses email professionnelles avec votre propre nom de domaine

- Offre gratuite : Transfert d’email basique sans frais

- Confidentialité renforcée : Nous ne lisons pas vos emails ni ne vendons vos données

- Open Source : L’intégralité de notre code est disponible sur GitHub

- Support SMTP, IMAP et POP3 : Capacités complètes d’envoi et de réception d’emails

- Chiffrement de bout en bout : Support pour OpenPGP/MIME

- Alias Catch-All personnalisés : Créez un nombre illimité d’alias email

Vous pouvez nous comparer à plus de 56 autres fournisseurs de service email sur notre page de comparaison d’emails.

Tip

En savoir plus sur Forward Email en lisant notre Livre blanc technique gratuit

Qui utilise Forward Email

Nous fournissons un service d’hébergement et de transfert d’emails à plus de 500 000 domaines et ces utilisateurs notables :

| Client | Étude de cas |

|---|---|

| U.S. Naval Academy | 📄 Étude de cas |

| Canonical | 📄 Étude de cas |

| Netflix Games | |

| The Linux Foundation | 📄 Étude de cas |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Étude de cas |

| LineageOS | |

| Ubuntu | 📄 Étude de cas |

| Kubuntu | 📄 Étude de cas |

| Lubuntu | 📄 Étude de cas |

| The University of Cambridge | 📄 Étude de cas |

| The University of Maryland | 📄 Étude de cas |

| The University of Washington | 📄 Étude de cas |

| Tufts University | 📄 Étude de cas |

| Swarthmore College | 📄 Étude de cas |

| Government of South Australia | |

| Government of Dominican Republic | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 Étude de cas |

| David Heinemeier Hansson (Ruby on Rails) |

Quelle est l'histoire de Forward Email

Vous pouvez en apprendre plus sur Forward Email sur notre page À propos.

Quelle est la rapidité de ce service

Note

Notre système est conçu pour la rapidité et la fiabilité, avec plusieurs serveurs redondants pour garantir que vos emails sont livrés rapidement.

Forward Email délivre les messages avec un délai minimal, généralement en quelques secondes après réception.

Mesures de performance :

- Temps moyen de livraison : Moins de 5-10 secondes entre la réception et le transfert (voir notre page de surveillance Time to Inbox "TTI")

- Disponibilité : Plus de 99,9 % de disponibilité du service

- Infrastructure mondiale : Serveurs stratégiquement situés pour un routage optimal

- Mise à l'échelle automatique : Notre système s'adapte pendant les pics d'envoi d'emails

Nous opérons en temps réel, contrairement à d'autres fournisseurs qui utilisent des files d'attente différées.

Nous n'écrivons pas sur disque ni ne stockons de journaux – à l'exception des erreurs et du SMTP sortant (voir notre Politique de confidentialité).

Tout est fait en mémoire et notre code source est sur GitHub.

Clients Email

Thunderbird

- Créez un nouvel alias et générez un mot de passe dans votre tableau de bord Forward Email

- Ouvrez Thunderbird et allez dans Édition → Paramètres des comptes → Actions sur le compte → Ajouter un compte de messagerie

- Entrez votre nom, votre adresse Forward Email, et votre mot de passe

- Cliquez sur Configurer manuellement et saisissez :

- Entrant : IMAP,

imap.forwardemail.net, port 993, SSL/TLS - Sortant : SMTP,

smtp.forwardemail.net, port 465, SSL/TLS (recommandé ; le port 587 avec STARTTLS est aussi supporté)

- Entrant : IMAP,

- Cliquez sur Terminé

Microsoft Outlook

- Créez un nouvel alias et générez un mot de passe dans votre tableau de bord Forward Email

- Allez dans Fichier → Ajouter un compte

- Entrez votre adresse Forward Email et cliquez sur Connecter

- Choisissez Options avancées et sélectionnez Me laisser configurer mon compte manuellement

- Sélectionnez IMAP et entrez :

- Entrant :

imap.forwardemail.net, port 993, SSL - Sortant :

smtp.forwardemail.net, port 465, SSL/TLS (recommandé ; port 587 avec STARTTLS aussi supporté) - Nom d'utilisateur : Votre adresse email complète

- Mot de passe : Votre mot de passe généré

- Entrant :

- Cliquez sur Connecter

Apple Mail

- Créez un nouvel alias et générez un mot de passe dans votre tableau de bord Forward Email

- Allez dans Mail → Préférences → Comptes → +

- Sélectionnez Autre compte Mail

- Entrez votre nom, votre adresse Forward Email, et votre mot de passe

- Pour les paramètres du serveur, saisissez :

- Entrant :

imap.forwardemail.net - Sortant :

smtp.forwardemail.net - Nom d'utilisateur : Votre adresse email complète

- Mot de passe : Votre mot de passe généré

- Entrant :

- Cliquez sur Se connecter

eM Client

- Créez un nouvel alias et générez un mot de passe dans votre tableau de bord Forward Email

- Ouvrez eM Client et allez dans Menu → Comptes → + Ajouter un compte

- Cliquez sur Mail puis sélectionnez Autre

- Entrez votre adresse Forward Email et cliquez sur Suivant

- Entrez les paramètres de serveur suivants :

- Serveur entrant :

imap.forwardemail.net - Serveur sortant :

smtp.forwardemail.net

- Serveur entrant :

- Entrez votre adresse email complète comme Nom d'utilisateur et votre mot de passe généré comme Mot de passe pour les serveurs entrant et sortant.

- eM Client testera la connexion. Une fois réussie, cliquez sur Suivant.

- Entrez votre nom et choisissez un nom de compte.

- Cliquez sur Terminer.

Appareils mobiles

Pour iOS :

- Allez dans Réglages → Mail → Comptes → Ajouter un compte → Autre

- Touchez Ajouter un compte Mail et entrez vos informations

- Pour les paramètres du serveur, utilisez les mêmes paramètres IMAP et SMTP que ci-dessus

Pour Android :

- Allez dans Paramètres → Comptes → Ajouter un compte → Personnel (IMAP)

- Entrez votre adresse Forward Email et votre mot de passe

- Pour les paramètres du serveur, utilisez les mêmes paramètres IMAP et SMTP que ci-dessus

Configuration du relais SMTP Sendmail

Vous pouvez configurer Sendmail pour relayer les emails via les serveurs SMTP de Forward Email. C'est une configuration courante pour les systèmes hérités ou les applications qui dépendent de Sendmail.

Configuration

-

Modifiez votre fichier

sendmail.mc, généralement situé dans/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Ajoutez les lignes suivantes pour définir le smart host et l'authentification :

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Créez le fichier d'authentification

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Ajoutez vos identifiants Forward Email dans le fichier

authinfo:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Générez la base de données d'authentification et sécurisez les fichiers :

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Reconstruisez la configuration de Sendmail et redémarrez le service :

sudo make -C /etc/mail sudo systemctl restart sendmail

Test

Envoyez un email de test pour vérifier la configuration :

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@sample.g0v.tw

Configuration du relais SMTP Exim4

Exim4 est un MTA populaire sur les systèmes basés sur Debian. Vous pouvez le configurer pour utiliser Forward Email comme smarthost.

Configuration

-

Lancez l'outil de configuration d'Exim4 :

sudo dpkg-reconfigure exim4-config -

Sélectionnez les options suivantes :

- Type général de configuration du courrier : courrier envoyé par smarthost ; reçu via SMTP ou fetchmail

- Nom du système de messagerie : your.hostname

- Adresses IP à écouter pour les connexions SMTP entrantes : 127.0.0.1 ; ::1

- Autres destinations pour lesquelles le courrier est accepté : (laisser vide)

- Domaines pour lesquels relayer le courrier : (laisser vide)

- Adresse IP ou nom d'hôte du smarthost sortant : smtp.forwardemail.net::465

- Masquer le nom local dans le courrier sortant ? Non

- Limiter le nombre de requêtes DNS (Dial-on-Demand) ? Non

- Méthode de livraison pour le courrier local : format Mbox dans /var/mail/

- Diviser la configuration en petits fichiers ? Non

-

Modifiez le fichier

passwd.clientpour ajouter vos identifiants :sudo nano /etc/exim4/passwd.client -

Ajoutez la ligne suivante :

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Mettez à jour la configuration et redémarrez Exim4 :

sudo update-exim4.conf sudo systemctl restart exim4

Test

Envoyez un email de test :

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@sample.g0v.tw

Configuration du client SMTP msmtp

msmtp est un client SMTP léger utile pour envoyer des emails depuis des scripts ou des applications en ligne de commande.

Configuration

-

Créez ou modifiez le fichier de configuration msmtp à

~/.msmtprc:nano ~/.msmtprc -

Ajoutez la configuration suivante :

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Définissez les permissions correctes pour le fichier de configuration :

chmod 600 ~/.msmtprc

Test

Envoyez un email de test :

echo "This is a test email from msmtp" | msmtp -a default recipient@sample.g0v.tw

Clients email en ligne de commande

Les clients email en ligne de commande populaires comme Mutt, NeoMutt, et Alpine peuvent être configurés pour utiliser les serveurs SMTP de Forward Email pour l'envoi de mails. La configuration sera similaire à celle de msmtp, où vous fournissez les détails du serveur SMTP et vos identifiants dans les fichiers de configuration respectifs (.muttrc, .neomuttrc, ou .pinerc).

Configuration email sous Windows

Pour les utilisateurs Windows, vous pouvez configurer des clients email populaires comme Microsoft Outlook et eM Client en utilisant les paramètres IMAP et SMTP fournis dans votre compte Forward Email. Pour une utilisation en ligne de commande ou en script, vous pouvez utiliser la cmdlet PowerShell Send-MailMessage (bien qu'elle soit considérée comme obsolète) ou un outil relais SMTP léger comme E-MailRelay.

Configuration du relais SMTP Postfix

Vous pouvez configurer Postfix pour relayer les emails via les serveurs SMTP de Forward Email. Cela est utile pour les applications serveur qui doivent envoyer des emails.

Installation

- Installez Postfix sur votre serveur :

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Lors de l'installation, sélectionnez "Internet Site" lorsque vous êtes invité à choisir le type de configuration.

Configuration

- Modifiez le fichier principal de configuration Postfix :

sudo nano /etc/postfix/main.cf

- Ajoutez ou modifiez ces paramètres :

# Configuration du relais SMTP

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Créez le fichier de mot de passe SASL :

sudo nano /etc/postfix/sasl_passwd

- Ajoutez vos identifiants Forward Email :

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Sécurisez et hachez le fichier de mot de passe :

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Redémarrez Postfix :

sudo systemctl restart postfix

Test

Testez votre configuration en envoyant un email de test :

echo "Test email body" | mail -s "Test Subject" recipient@sample.g0v.tw

Comment envoyer un mail en tant que via Gmail

-

Allez dans Mon compte Domaines Paramètres Configuration SMTP sortante et suivez les instructions d'installation

-

Créez un nouvel alias pour votre domaine sous Mon compte Domaines Alias (par exemple

hello@sample.g0v.tw) -

Cliquez sur Générer un mot de passe à côté de l'alias nouvellement créé. Copiez-le dans votre presse-papiers et stockez en toute sécurité le mot de passe généré affiché à l'écran.

-

Allez sur Gmail et sous Paramètres Comptes et importation Envoyer des e-mails en tant que, cliquez sur "Ajouter une autre adresse e-mail"

-

Lorsque vous êtes invité à saisir le "Nom", entrez le nom que vous souhaitez voir apparaître comme expéditeur (par exemple "Linus Torvalds").

-

Lorsque vous êtes invité à saisir "Adresse e-mail", entrez l'adresse e-mail complète d'un alias que vous avez créé sous Mon compte Domaines Alias (par exemple

hello@sample.g0v.tw) -

Décochez "Traiter comme un alias"

-

Cliquez sur "Étape suivante" pour continuer

-

Lorsque vous êtes invité à saisir "Serveur SMTP", entrez

smtp.forwardemail.netet changez le port en465 -

Lorsque vous êtes invité à saisir "Nom d'utilisateur", entrez l'adresse e-mail complète d'un alias que vous avez créé sous Mon compte Domaines Alias (par exemple

hello@sample.g0v.tw) -

Lorsque vous êtes invité à saisir "Mot de passe", collez le mot de passe depuis Générer un mot de passe à l'étape 3 ci-dessus

-

Sélectionnez le bouton radio pour "Connexion sécurisée utilisant SSL"

-

Cliquez sur "Ajouter un compte" pour continuer

-

Ouvrez un nouvel onglet sur Gmail et attendez que votre e-mail de vérification arrive (vous recevrez un code de vérification confirmant que vous êtes le propriétaire de l'adresse e-mail que vous tentez d'utiliser pour "Envoyer en tant que")

-

Une fois reçu, copiez et collez le code de vérification à l'invite que vous avez reçue à l'étape précédente

-

Une fois que vous avez fait cela, retournez à l’email et cliquez sur le lien pour « confirmer la demande ». Vous devrez très probablement effectuer cette étape ainsi que la précédente pour que l’email soit correctement configuré.

Qu’est-ce que le guide legacy free pour Envoyer un mail en utilisant Gmail

-

Vous devez avoir activé l’authentification à deux facteurs de Gmail pour que cela fonctionne. Visitez https://www.google.com/landing/2step/ si vous ne l’avez pas activée.

-

Une fois l’authentification à deux facteurs activée (ou si elle l’était déjà), rendez-vous sur https://myaccount.google.com/apppasswords.

-

Lorsque vous êtes invité à « Sélectionner l’application et l’appareil pour lesquels vous souhaitez générer le mot de passe d’application » :

- Sélectionnez « Mail » dans le menu déroulant « Sélectionner l’application »

- Sélectionnez « Autre » dans le menu déroulant « Sélectionner l’appareil »

- Lorsque vous êtes invité à saisir un texte, entrez l’adresse email de votre domaine personnalisé que vous redirigez (par exemple

hello@sample.g0v.tw- cela vous aidera à suivre en cas d’utilisation de ce service pour plusieurs comptes)

-

Copiez le mot de passe généré automatiquement dans votre presse-papiers

Important : Si vous utilisez G Suite, rendez-vous dans votre panneau d’administration Applications G Suite Paramètres pour Gmail Paramètres et assurez-vous de cocher « Autoriser les utilisateurs à envoyer des mails via un serveur SMTP externe... ». Il y aura un délai avant que ce changement soit effectif, veuillez patienter quelques minutes. -

Allez sur Gmail et dans Paramètres Comptes et importation Envoyer un mail en tant que, cliquez sur « Ajouter une autre adresse e-mail »

-

Lorsque vous êtes invité à saisir le « Nom », entrez le nom que vous souhaitez voir apparaître comme expéditeur (par exemple « Linus Torvalds »)

-

Lorsque vous êtes invité à saisir l’« Adresse e-mail », entrez l’adresse email avec le domaine personnalisé que vous avez utilisé ci-dessus (par exemple

hello@sample.g0v.tw) -

Décochez « Traiter comme un alias »

-

Cliquez sur « Étape suivante » pour continuer

-

Lorsque vous êtes invité à saisir le « Serveur SMTP », entrez

smtp.gmail.comet laissez le port à587 -

Lorsque vous êtes invité à saisir le « Nom d’utilisateur », entrez la partie de votre adresse Gmail sans la partie gmail.com (par exemple juste « user » si mon email est user@gmail.com)

Important : Si la partie « Nom d’utilisateur » est remplie automatiquement, alors vous devrez la modifier pour mettre la partie nom d’utilisateur de votre adresse Gmail à la place. -

Lorsque vous êtes invité à saisir le « Mot de passe », collez depuis votre presse-papiers le mot de passe que vous avez généré à l’étape 2 ci-dessus

-

Laissez le bouton radio coché pour « Connexion sécurisée utilisant TLS »

-

Cliquez sur « Ajouter un compte » pour continuer

-

Ouvrez un nouvel onglet vers Gmail et attendez que votre email de vérification arrive (vous recevrez un code de vérification qui confirme que vous êtes le propriétaire de l’adresse email que vous tentez d’« Envoyer en tant que »)

-

Une fois qu’il arrive, copiez et collez le code de vérification à l’invite que vous avez reçue à l’étape précédente

-

Une fois cela fait, retournez à l’email et cliquez sur le lien pour « confirmer la demande ». Vous devrez très probablement faire cette étape et la précédente pour que l’email soit correctement configuré.

Configuration avancée du routage Gmail

Si vous souhaitez configurer un routage avancé dans Gmail afin que les alias qui ne correspondent pas à une boîte aux lettres soient redirigés vers les serveurs de messagerie de Forward Email, suivez ces étapes :

- Connectez-vous à votre console d’administration Google à admin.google.com

- Allez dans Applications → Google Workspace → Gmail → Routage

- Cliquez sur Ajouter une route et configurez les paramètres suivants :

Paramètres du destinataire unique :

- Sélectionnez « Modifier le destinataire de l’enveloppe » et saisissez votre adresse Gmail principale

- Cochez « Ajouter l’en-tête X-Gm-Original-To avec le destinataire original »

Modèles de destinataires d’enveloppe :

- Ajoutez un modèle qui correspond à toutes les boîtes aux lettres inexistantes (par exemple,

.*@votredomaine.com)

Paramètres du serveur de messagerie :

- Sélectionnez « Routage vers un hôte » et saisissez

mx1.forwardemail.netcomme serveur principal - Ajoutez

mx2.forwardemail.netcomme serveur de secours - Réglez le port sur 25

- Sélectionnez « Exiger TLS » pour la sécurité

- Cliquez sur Enregistrer pour créer la route

Configuration avancée du routage Outlook

Pour les utilisateurs de Microsoft 365 (anciennement Office 365) qui souhaitent configurer un routage avancé afin que les alias qui ne correspondent pas à une boîte aux lettres soient redirigés vers les serveurs de messagerie de Forward Email :

- Connectez-vous au centre d’administration Microsoft 365 à admin.microsoft.com

- Allez dans Exchange → Flux de messagerie → Règles

- Cliquez sur Ajouter une règle et sélectionnez Créer une nouvelle règle

- Nommez votre règle (par exemple, « Rediriger les boîtes inexistantes vers Forward Email »)

- Sous Appliquer cette règle si, sélectionnez :

- « L’adresse du destinataire correspond à... »

- Saisissez un modèle qui correspond à toutes les adresses de votre domaine (par exemple,

*@votredomaine.com)

- Sous Faire ce qui suit, sélectionnez :

- « Rediriger le message vers... »

- Choisissez « Le serveur de messagerie suivant »

- Saisissez

mx1.forwardemail.netet port 25 - Ajoutez

mx2.forwardemail.netcomme serveur de secours

- Sous Sauf si, sélectionnez :

- « Le destinataire est... »

- Ajoutez toutes vos boîtes aux lettres existantes qui ne doivent pas être redirigées

- Définissez la priorité de la règle pour qu’elle s’exécute après les autres règles de flux de messagerie

- Cliquez sur Enregistrer pour activer la règle

Dépannage

Pourquoi ne reçois-je pas mes emails de test

Si vous vous envoyez un email de test, il se peut qu'il n'apparaisse pas dans votre boîte de réception car il possède le même en-tête "Message-ID".

C'est un problème largement connu, qui affecte également des services tels que Gmail. Voici la réponse officielle de Gmail concernant ce problème.

Si vous continuez à rencontrer des problèmes, il s'agit très probablement d'un problème de propagation DNS. Vous devrez attendre un peu plus longtemps et réessayer (ou essayer de définir une valeur TTL plus basse sur vos enregistrements TXT).

Vous avez toujours des problèmes ? Veuillez nous contacter afin que nous puissions aider à enquêter sur le problème et trouver une solution rapide.

Comment configurer mon client email pour fonctionner avec Forward Email

| Type | Nom d'hôte | Protocole | Ports |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Préféré | 993 et 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Recommandé | 465 et 2465 pour SSL/TLS (recommandé) ou 587, 2587, 2525, et 25 pour STARTTLS |

Pourquoi mes emails atterrissent-ils dans les dossiers Spam et Courrier indésirable et comment puis-je vérifier la réputation de mon domaine

Cette section vous guide si votre courrier sortant utilise nos serveurs SMTP (par exemple smtp.forwardemail.net) (ou est transféré via mx1.forwardemail.net ou mx2.forwardemail.net) et qu'il est livré dans le dossier Spam ou Courrier indésirable des destinataires.

Nous surveillons régulièrement nos adresses IP contre toutes les listes noires DNS réputées, il s'agit donc très probablement d'un problème spécifique à la réputation du domaine.

Les e-mails peuvent atterrir dans les dossiers spam pour plusieurs raisons :

-

Authentification manquante : Configurez les enregistrements SPF, DKIM et DMARC.

-

Réputation du domaine : Les nouveaux domaines ont souvent une réputation neutre jusqu'à ce qu'ils établissent un historique d'envoi.

-

Déclencheurs de contenu : Certains mots ou phrases peuvent déclencher les filtres anti-spam.

-

Modèles d'envoi : Les augmentations soudaines du volume d'e-mails peuvent sembler suspectes.

Vous pouvez essayer d'utiliser un ou plusieurs de ces outils pour vérifier la réputation et la catégorisation de votre domaine :

Outils de vérification de réputation et de listes noires

Formulaires de demande de suppression d'IP par fournisseur

Si votre adresse IP a été bloquée par un fournisseur de messagerie spécifique, utilisez le formulaire de suppression approprié ou contactez-le ci-dessous :

| Fournisseur | Formulaire de suppression / Contact | Remarques |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Formulaire de contact pour expéditeurs en masse |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Portail de suppression d'IP Office 365 |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple utilise Proofpoint pour la réputation IP |

| Proofpoint | https://ipcheck.proofpoint.com/ | Vérification et suppression IP Proofpoint |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Recherche et suppression de réputation Barracuda |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Demande de réinitialisation Cloudmark CSI |

| GoDaddy/SecureServer | https://unblock.secureserver.net | Formulaire de demande de déblocage IP GoDaddy |

| Comcast/Xfinity | https://spa.xfinity.com/report | Demande de suppression IP Comcast |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Contactez le support Spectrum pour suppression |

| AT&T | abuse_rbl@abuse-att.net |

Email pour demande de suppression |

| Cox Communications | unblock.request@cox.net |

Email pour demande de suppression |

| CenturyLink/Lumen | abuse@centurylink.com |

Utilise Cloudfilter |

| Windstream | abuse@windstream.net |

Email pour demande de suppression |

| t-online.de (Allemagne) | tobr@rx.t-online.de |

Email pour demande de suppression |

| Orange France | https://postmaster.orange.fr/ | Utilisez le formulaire de contact ou l'email abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | Formulaire de contact postmaster GMX |

| Mail.ru | https://postmaster.mail.ru/ | Portail postmaster Mail.ru |

| Yandex | https://postmaster.yandex.ru/ | Portail postmaster Yandex |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | Demande de liste blanche QQ Mail (chinois) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Portail postmaster Netease |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Contact via la console Alibaba Cloud |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | Console AWS SES > Suppression de liste noire |

| SendGrid | https://support.sendgrid.com/ | Contactez le support SendGrid |

| Mimecast | https://community.mimecast.com/ | Utilise des RBL tiers - contactez le RBL spécifique |

| Fastmail | https://www.fastmail.com/support/ | Contactez le support Fastmail |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Contactez le support Zoho |

| ProtonMail | https://proton.me/support/contact | Contactez le support Proton |

| Tutanota | https://tutanota.com/support | Contactez le support Tutanota |

| Hushmail | https://www.hushmail.com/support/ | Contactez le support Hushmail |

| Mailbox.org | https://mailbox.org/en/support | Contactez le support Mailbox.org |

| Posteo | https://posteo.de/en/site/contact | Contactez le support Posteo |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Contactez le support DuckDuckGo |

| Sonic.net | https://www.sonic.com/support | Contactez le support Sonic |

| Telus | https://www.telus.com/en/support | Contactez le support Telus |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Contactez le support Vodafone |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Contactez le support Spark NZ |

| UOL/BOL (Brésil) | https://ajuda.uol.com.br/ | Contactez le support UOL (portugais) |

| Libero (Italie) | https://aiuto.libero.it/ | Contactez le support Libero (italien) |

| Telenet (Belgique) | https://www2.telenet.be/en/support/ | Contactez le support Telenet |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Contactez le support business Facebook |

| https://www.linkedin.com/help/linkedin | Contactez le support LinkedIn | |

| Groups.io | https://groups.io/helpcenter | Contactez le support Groups.io |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Outil expéditeur Vade Secure |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Contactez le support Cloudflare |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Contactez le support Hornetsecurity |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Contact via le fournisseur d'hébergement |

| Mail2World | https://www.mail2world.com/support/ | Contactez le support Mail2World |

Tip

Commencez avec un faible volume d'e-mails de haute qualité pour construire une réputation positive avant d'envoyer en plus grande quantité.

Important

Si votre domaine est sur une liste noire, chaque liste noire a son propre processus de suppression. Consultez leurs sites web pour les instructions.

Tip

Si vous avez besoin d'aide supplémentaire ou si vous constatez que nous sommes faussement listés comme spam par un certain fournisseur de services e-mail, veuillez nous contacter.

Que dois-je faire si je reçois des e-mails indésirables

Vous devez vous désabonner de la liste de diffusion (si possible) et bloquer l'expéditeur.

Veuillez ne pas signaler le message comme spam, mais plutôt le transférer à notre système de prévention des abus, soigneusement géré manuellement et respectueux de la vie privée.

L'adresse e-mail à laquelle transférer les spams est : abuse@forwardemail.net

Pourquoi mes e-mails de test envoyés à moi-même dans Gmail apparaissent-ils comme "suspects"

Si vous voyez ce message d'erreur dans Gmail lorsque vous vous envoyez un test, ou lorsqu'une personne à qui vous envoyez un e-mail avec votre alias voit un e-mail de votre part pour la première fois, alors ne vous inquiétez pas – c'est une fonctionnalité de sécurité intégrée de Gmail.

Vous pouvez simplement cliquer sur "Semble sûr". Par exemple, si vous envoyez un message test en utilisant la fonction envoyer un mail en tant que (à quelqu'un d'autre), ils ne verront pas ce message.

Cependant, s'ils voient ce message, c'est parce qu'ils avaient l'habitude de voir vos e-mails provenir de john@gmail.com au lieu de john@customdomain.com (juste un exemple). Gmail alerte les utilisateurs juste pour s'assurer que tout est sûr au cas où, il n'y a pas de contournement.

Puis-je supprimer le via forwardemail dot net dans Gmail

Ce sujet est lié à un problème largement connu dans Gmail où des informations supplémentaires apparaissent à côté du nom de l'expéditeur.

Depuis mai 2023, nous supportons l'envoi d'e-mails avec SMTP en tant que module complémentaire pour tous les utilisateurs payants – ce qui signifie que vous pouvez supprimer le via forwardemail dot net dans Gmail.

Notez que ce sujet FAQ est spécifique à ceux qui utilisent la fonctionnalité Comment envoyer un mail en tant que via Gmail.

Veuillez consulter la section sur Supportez-vous l'envoi d'e-mails avec SMTP pour les instructions de configuration.

Gestion des données

Où sont situés vos serveurs

Tip

Nous annoncerons bientôt notre centre de données EU hébergé sous forwardemail.eu. Abonnez-vous à la discussion sur https://github.com/orgs/forwardemail/discussions/336 pour les mises à jour.

Nos serveurs sont principalement situés à Denver, Colorado – voir https://forwardemail.net/ips pour notre liste complète d'adresses IP.

Vous pouvez en apprendre davantage sur nos sous-traitants sur nos pages RGPD, DPA, et Confidentialité.

Comment exporter et sauvegarder ma boîte aux lettres

À tout moment, vous pouvez exporter vos boîtes aux lettres aux formats EML, Mbox, ou SQLite chiffré.

Allez à Mon Compte Domaines Alias Télécharger la sauvegarde et sélectionnez votre type de format d'export préféré.

Un lien pour télécharger l'export vous sera envoyé par e-mail une fois terminé.

Notez que ce lien de téléchargement expire après 4 heures pour des raisons de sécurité.

Si vous devez inspecter vos formats exportés EML ou Mbox, ces outils open-source peuvent être utiles :

| Nom | Format | Plateforme | URL GitHub |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Toutes plateformes | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Toutes plateformes | https://github.com/s0ph1e/eml-reader |

| De plus, si vous devez convertir un fichier Mbox en fichier EML, vous pouvez utiliser https://github.com/noelmartinon/mboxzilla. |

Comment importer et migrer ma boîte aux lettres existante

Vous pouvez facilement importer vos e-mails vers Forward Email (par exemple en utilisant Thunderbird) avec les instructions ci-dessous :

-

Exportez vos e-mails depuis votre fournisseur de messagerie actuel :

Fournisseur de messagerie Format d'exportation Instructions d'exportation Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Astuce : Si vous utilisez Outlook (format d'export PST), vous pouvez simplement suivre les instructions sous "Autre" ci-dessous. Cependant, nous avons fourni ci-dessous des liens pour convertir PST en format MBOX/EML selon votre système d'exploitation :- Zinkuba pour Windows (GitHub)

- readpst pour Windows cygwin – (par exemple

readpst -u -o $OUT_DIR $IN_DIRen remplaçant$OUT_DIRet$IN_DIRpar les chemins des répertoires de sortie et d'entrée respectivement). - readpst pour Ubuntu/Linux – (par exemple

sudo apt-get install readpstpuisreadpst -u -o $OUT_DIR $IN_DIR, en remplaçant$OUT_DIRet$IN_DIRpar les chemins des répertoires de sortie et d'entrée respectivement). - readpst pour macOS (via brew) – (par exemple

brew install libpstpuisreadpst -u -o $OUT_DIR $IN_DIR, en remplaçant$OUT_DIRet$IN_DIRpar les chemins des répertoires de sortie et d'entrée respectivement). - PST Converter pour Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Autre Utilisez Thunderbird Configurez votre compte e-mail existant dans Thunderbird puis utilisez le plugin ImportExportTools NG pour exporter et importer vos e-mails. Vous pouvez également simplement copier/coller ou glisser/déposer des e-mails d’un compte à un autre. -

Téléchargez, installez et ouvrez Thunderbird.

-

Créez un nouveau compte en utilisant l'adresse email complète de votre alias (par exemple

vous@votredomaine.com) et votre mot de passe généré. Si vous ne disposez pas encore d’un mot de passe généré, alors référez-vous à nos instructions d’installation. -

Téléchargez et installez le plugin Thunderbird ImportExportTools NG.

-

Créez un nouveau dossier local dans Thunderbird, puis faites un clic droit dessus → sélectionnez l’option

ImportExportTools NG→ choisissezImport mbox file(pour le format d’export MBOX) – ou –Import messages/Import all messages from a directory(pour le format d’export EML). -

Glissez-déposez depuis le dossier local vers un dossier IMAP nouveau (ou existant) dans Thunderbird dans lequel vous souhaitez importer les messages dans le stockage IMAP avec notre service. Cela garantira qu’ils sont sauvegardés en ligne avec notre stockage chiffré SQLite.

Astuce : Si vous ne savez pas comment importer dans Thunderbird, vous pouvez consulter les instructions officielles sur https://kb.mozillazine.org/Importing_folders et https://github.com/thunderbird/import-export-tools-ng/wiki.

Comment utiliser mon propre stockage compatible S3 pour les sauvegardes

Les utilisateurs des plans payants peuvent configurer leur propre fournisseur de stockage compatible S3 sur une base par domaine pour les sauvegardes IMAP/SQLite. Cela signifie que vos sauvegardes de boîtes aux lettres chiffrées peuvent être stockées sur votre propre infrastructure au lieu de (ou en plus de) notre stockage par défaut.

Les fournisseurs supportés incluent Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces, et tout autre service compatible S3.

Configuration

- Créez un bucket privé avec votre fournisseur compatible S3. Le bucket ne doit pas être accessible publiquement.

- Créez des identifiants d’accès (ID de clé d’accès et clé d’accès secrète) avec des permissions de lecture/écriture sur le bucket.

- Allez à Mon Compte Domaines Paramètres avancés Stockage compatible S3 personnalisé.

- Cochez "Activer le stockage compatible S3 personnalisé" et remplissez votre URL de point de terminaison, ID de clé d’accès, clé d’accès secrète, région et nom du bucket.

- Cliquez sur "Tester la connexion" pour vérifier vos identifiants, l’accès au bucket et les permissions d’écriture.

- Cliquez sur "Enregistrer" pour appliquer les paramètres.

Fonctionnement des sauvegardes

Les sauvegardes sont déclenchées automatiquement pour chaque alias IMAP connecté. Le serveur IMAP vérifie toutes les connexions actives une fois par heure et lance une sauvegarde pour chaque alias connecté. Un verrou basé sur Redis empêche que des sauvegardes en double ne s’exécutent dans un intervalle de 30 minutes, et la sauvegarde réelle est ignorée si une sauvegarde réussie a déjà été effectuée dans les dernières 24 heures (sauf si la sauvegarde a été explicitement demandée par un utilisateur pour téléchargement). Les sauvegardes peuvent également être déclenchées manuellement en cliquant sur "Télécharger la sauvegarde" pour n'importe quel alias dans le tableau de bord. Les sauvegardes manuelles s'exécutent toujours, quelle que soit la fenêtre de 24 heures.

Le processus de sauvegarde fonctionne comme suit :

- La base de données SQLite est copiée en utilisant

VACUUM INTO, ce qui crée un instantané cohérent sans interrompre les connexions actives et préserve le chiffrement de la base de données. - Le fichier de sauvegarde est vérifié en l'ouvrant pour confirmer que le chiffrement est toujours valide.

- Un hachage SHA-256 est calculé et comparé à la sauvegarde existante dans le stockage. Si le hachage correspond, le téléchargement est ignoré (aucun changement depuis la dernière sauvegarde).

- La sauvegarde est téléchargée sur S3 en utilisant un téléchargement multipart via la bibliothèque @aws-sdk/lib-storage.

- Une URL de téléchargement signée (valide pendant 4 heures) est générée et envoyée par email à l'utilisateur.

Formats de sauvegarde

Trois formats de sauvegarde sont pris en charge :

| Format | Extension | Description |

|---|---|---|

sqlite |

.sqlite |

Instantané brut de la base de données SQLite chiffrée (par défaut pour les sauvegardes IMAP automatiques) |

mbox |

.zip |

ZIP protégé par mot de passe contenant la boîte aux lettres au format mbox |

eml |

.zip |

ZIP protégé par mot de passe contenant des fichiers .eml individuels par message |

Astuce : Si vous avez des fichiers de sauvegarde

.sqliteet souhaitez les convertir localement en fichiers.eml, utilisez notre outil CLI autonome convert-sqlite-to-eml. Il fonctionne sous Windows, Linux et macOS et ne nécessite pas de connexion réseau.

Nommage des fichiers et structure des clés

Lors de l'utilisation d'un stockage S3 personnalisé, les fichiers de sauvegarde sont stockés avec un préfixe horodaté au format ISO 8601 afin que chaque sauvegarde soit conservée comme un objet distinct. Cela vous donne un historique complet des sauvegardes dans votre propre bucket.

Le format de la clé est :

{horodatage ISO 8601}-{alias_id}.{extension}

Par exemple :

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

L’alias_id est l’ObjectId MongoDB de l’alias. Vous pouvez le trouver dans la page des paramètres de l’alias ou via l’API.

Lors de l’utilisation du stockage par défaut (système), la clé est plate (par exemple 65a31c53c36b75ed685f3fda.sqlite) et chaque sauvegarde écrase la précédente.

Note : Puisque le stockage S3 personnalisé conserve toutes les versions des sauvegardes, l’utilisation du stockage augmentera avec le temps. Nous recommandons de configurer des règles de cycle de vie sur votre bucket pour expirer automatiquement les anciennes sauvegardes (par exemple supprimer les objets de plus de 30 ou 90 jours).

Propriété des données et politique de suppression

Votre bucket S3 personnalisé est entièrement sous votre contrôle. Nous ne supprimons ni ne modifions jamais les fichiers dans votre bucket S3 personnalisé — ni lors de la suppression d’un alias, ni lors de la suppression d’un domaine, ni lors d’opérations de nettoyage. Nous écrivons uniquement de nouveaux fichiers de sauvegarde dans votre bucket.

Cela signifie :

- Suppression d’alias — Lorsque vous supprimez un alias, nous supprimons la sauvegarde uniquement de notre stockage système par défaut. Toutes les sauvegardes précédemment écrites dans votre bucket S3 personnalisé restent intactes.

- Suppression de domaine — La suppression d’un domaine n’affecte pas les fichiers dans votre bucket personnalisé.

- Gestion de la rétention — Vous êtes responsable de la gestion du stockage dans votre propre bucket, y compris la configuration des règles de cycle de vie pour expirer les anciennes sauvegardes.

Si vous désactivez le stockage S3 personnalisé ou revenez à notre stockage par défaut, les fichiers existants dans votre bucket sont conservés. Les sauvegardes futures seront simplement écrites dans notre stockage par défaut.

Sécurité

- Votre ID de clé d’accès et votre clé d’accès secrète sont chiffrés au repos en utilisant AES-256-GCM avant d’être stockés dans notre base de données. Ils ne sont déchiffrés qu’au moment de l’exécution lors des opérations de sauvegarde.

- Nous validons automatiquement que votre bucket n’est pas accessible publiquement. Si un bucket public est détecté, la configuration sera rejetée lors de la sauvegarde. Si un accès public est détecté au moment de la sauvegarde, nous revenons à notre stockage par défaut et notifions tous les administrateurs de domaine par email.

- Les identifiants sont validés lors de la sauvegarde via un appel HeadBucket pour s’assurer que le bucket existe et que les identifiants sont corrects. En cas d’échec de la validation, le stockage S3 personnalisé est automatiquement désactivé.

- Chaque fichier de sauvegarde inclut un hachage SHA-256 dans ses métadonnées S3, utilisé pour détecter les bases de données inchangées et éviter les téléchargements redondants.

Notifications d'erreur

Si une sauvegarde échoue lors de l'utilisation de votre stockage S3 personnalisé (par exemple en raison de credentials expirés ou d'un problème de connectivité), tous les administrateurs de domaine seront notifiés par email. Ces notifications sont limitées à une fois toutes les 6 heures pour éviter les alertes en double. Si votre bucket est détecté comme accessible publiquement au moment de la sauvegarde, les administrateurs seront notifiés une fois par jour.

API

Vous pouvez également configurer un stockage S3 personnalisé via l'API :

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

Pour tester la connexion via l'API :

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

Comment convertir les sauvegardes SQLite en fichiers EML

Si vous téléchargez ou stockez des sauvegardes SQLite (soit depuis notre stockage par défaut, soit depuis votre propre bucket S3 personnalisé), vous pouvez les convertir en fichiers .eml standards en utilisant notre outil CLI autonome convert-sqlite-to-eml. Les fichiers EML peuvent être ouverts avec n'importe quel client mail (Thunderbird, Outlook, Apple Mail, etc.) ou importés dans d'autres serveurs de messagerie.

Installation

Vous pouvez soit télécharger un binaire précompilé (aucun Node.js requis) soit l'exécuter directement avec Node.js :

Binaires précompilés — Téléchargez la dernière version pour votre plateforme depuis GitHub Releases :

| Plateforme | Architecture | Fichier |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

Utilisateurs macOS : Après téléchargement, vous devrez peut-être retirer l'attribut de quarantaine avant d'exécuter le binaire :

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Remplacez

./convert-sqlite-to-eml-darwin-arm64par le chemin réel vers le fichier téléchargé.)

Utilisateurs Linux : Après téléchargement, vous devrez peut-être rendre le binaire exécutable :

chmod +x ./convert-sqlite-to-eml-linux-x64(Remplacez

./convert-sqlite-to-eml-linux-x64par le chemin réel vers le fichier téléchargé.)

Depuis la source (requiert Node.js >= 18) :

cd tools/convert-sqlite-to-eml

npm install

node index.js

Utilisation

L'outil supporte les modes interactif et non interactif.

Mode interactif — lancez sans arguments et vous serez invité à saisir toutes les informations :

./convert-sqlite-to-eml

Forward Email - Convertir une sauvegarde SQLite en EML

======================================================

Chemin vers le fichier de sauvegarde SQLite : /path/to/backup.sqlite

Mot de passe IMAP/alias : ********

Chemin de sortie du ZIP [/path/to/backup-2025-03-01T12-00-00-000Z.zip] :

Mode non interactif — passez les arguments via des options en ligne de commande pour le scripting et l'automatisation :

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "votre-mot-de-passe-imap" \

--output /path/to/output.zip

| Option | Description |

|---|---|

--path <path> |

Chemin vers le fichier de sauvegarde SQLite chiffré |

--password <pass> |

Mot de passe IMAP/alias pour le déchiffrement |

--output <path> |

Chemin de sortie pour le fichier ZIP (par défaut : généré automatiquement avec un timestamp ISO 8601) |

--help |

Affiche le message d'aide |

Format de sortie

L'outil produit une archive ZIP protégée par mot de passe (chiffrée AES-256) contenant :

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

Les fichiers EML sont organisés par dossier de boîte aux lettres. Le mot de passe du ZIP est le même que votre mot de passe IMAP/alias. Chaque fichier .eml est un message email standard RFC 5322 avec en-têtes complets, texte du corps et pièces jointes reconstituées à partir de la base de données SQLite.

Comment ça fonctionne

- Ouvre la base de données SQLite chiffrée en utilisant votre mot de passe IMAP/alias (prend en charge les chiffrements ChaCha20 et AES-256-CBC).

- Lit la table Mailboxes pour découvrir la structure des dossiers.

- Pour chaque message, décode le mimeTree (stocké en JSON compressé avec Brotli) depuis la table Messages.

- Reconstruit le fichier EML complet en parcourant l'arbre MIME et en récupérant les corps des pièces jointes depuis la table Attachments.

- Emballe tout dans une archive ZIP protégée par mot de passe en utilisant archiver-zip-encrypted.

Supportez-vous l’auto-hébergement

Oui, depuis mars 2025, nous supportons une option auto-hébergée. Lisez le blog ici. Consultez le guide auto-hébergé pour commencer. Et pour ceux qui souhaitent une version plus détaillée étape par étape, voyez nos guides basés sur Ubuntu ou Debian.

Configuration Email

Comment démarrer et configurer le transfert d’email

user@gmail.com par l’adresse email vers laquelle vous souhaitez transférer les emails (si ce n’est pas déjà correct). De même, assurez-vous de remplacer sample.g0v.tw par votre nom de domaine personnalisé (si ce n’est pas déjà correct).

- Si vous avez déjà enregistré votre nom de domaine quelque part, vous devez complètement sauter cette étape et passer à l’étape deux ! Sinon, vous pouvez cliquer ici pour enregistrer votre nom de domaine.

-

Vous souvenez-vous où vous avez enregistré votre domaine ? Une fois que vous vous en souvenez, suivez les instructions ci-dessous :

Important : Vous devez ouvrir un nouvel onglet et vous connecter à votre registraire de domaine. Vous pouvez facilement cliquer sur votre "Registraire" ci-dessous pour le faire automatiquement. Dans ce nouvel onglet, vous devez naviguer vers la page de gestion DNS chez votre registraire – nous avons fourni les étapes de navigation détaillées ci-dessous dans la colonne "Étapes de configuration". Une fois que vous avez accédé à cette page dans le nouvel onglet, vous pouvez revenir à cet onglet et passer à l’étape trois ci-dessous. Ne fermez pas encore l’onglet ouvert ; vous en aurez besoin pour les étapes suivantes !

Registraire Étapes de configuration 1&1 Connectez-vous Centre de domaine (Sélectionnez votre domaine) Modifier les paramètres DNS Amazon Route 53 Connectez-vous Zones hébergées (Sélectionnez votre domaine) Aplus.net Connectez-vous Mes serveurs Gestion de domaine Gestionnaire DNS Bluehost POUR ROCK : Connectez-vous Domaines (Cliquez sur l’icône ▼ à côté de gérer) DNS

POUR LEGACY : Connectez-vous Domaines Éditeur de zone (Sélectionnez votre domaine)Cloudflare Connectez-vous DNS DNS Made Easy Connectez-vous DNS (Sélectionnez votre domaine) DNSimple Connectez-vous (Sélectionnez votre domaine) DNS Gérer Digital Ocean Connectez-vous Réseau Domaines (Sélectionnez votre domaine) Plus Gérer le domaine Domain.com Connectez-vous En vue carte, cliquez sur gérer votre domaine En vue liste, cliquez sur l’icône d’engrenage DNS & Serveurs de noms Enregistrements DNS Domains.com

RegarderConnectez-vous (Sélectionnez votre domaine) Gérer (cliquez sur l’icône d’engrenage) Cliquez sur DNS & Serveurs de noms dans le menu de gauche DreamHost Connectez-vous Panneau Domaines Gérer les domaines DNS Dyn Connectez-vous Vue d’ensemble Gérer Éditeur simple Enregistrements Gandi Connectez-vous (Sélectionnez votre domaine) Gestion Modifier la zone GoDaddy

RegarderConnectez-vous Gérer mes domaines (Sélectionnez votre domaine) Gérer DNS Google Domains

RegarderConnectez-vous (Sélectionnez votre domaine) Configurer DNS Namecheap

RegarderConnectez-vous Liste des domaines (Sélectionnez votre domaine) Gérer DNS avancé Netlify Connectez-vous (Sélectionnez votre domaine) Configurer Netlify DNS Network Solutions Connectez-vous Gestionnaire de compte Mes noms de domaine (Sélectionnez votre domaine) Gérer Modifier la destination du domaine DNS avancé Shopify

RegarderConnectez-vous Domaines gérés (Sélectionnez votre domaine) Paramètres DNS Squarespace Connectez-vous Menu d’accueil Paramètres Domaines (Sélectionnez votre domaine) Paramètres avancés Enregistrements personnalisés Now de Vercel Utilisation de la CLI "now" now dns add [domain] '@' MX [record-value] [priority]Weebly Connectez-vous Page Domaines (Sélectionnez votre domaine) DNS Wix Connectez-vous Page Domaines (Cliquez sur l’icône ) Sélectionnez Gérer les enregistrements DNS eNom Connectez-vous Domaines Mes domaines Autre Important : Vous ne voyez pas le nom de votre registraire ici ? Cherchez simplement sur Internet "comment changer les enregistrements DNS sur $REGISTRAR" (en remplaçant $REGISTRAR par le nom de votre registraire – par exemple "comment changer les enregistrements DNS sur GoDaddy" si vous utilisez GoDaddy). - En utilisant la page de gestion DNS de votre registraire (l’autre onglet que vous avez ouvert), configurez les enregistrements "MX" suivants :

Important : Notez qu'il ne doit y avoir AUCUN autre enregistrement MX configuré. Les deux enregistrements ci-dessous DOIVENT exister. Assurez-vous qu'il n'y a pas de fautes de frappe ; et que vous avez correctement orthographié mx1 et mx2. S'il existait déjà des enregistrements MX, veuillez les supprimer complètement. La valeur "TTL" n'a pas besoin d'être 3600, elle peut être plus basse ou plus élevée si nécessaire.

Nom/Hôte/Alias TTL Type Priorité Réponse/Valeur "@", ".", ou vide 3600 MX 0 mx1.forwardemail.net"@", ".", ou vide 3600 MX 0 mx2.forwardemail.net - En utilisant la page de gestion DNS de votre registrar (l'autre onglet que vous avez ouvert), configurez le(s) enregistrement(s) TXT suivant(s) :

Important : Si vous êtes sur un plan payant, vous devez complètement sauter cette étape et passer à l'étape cinq ! Si vous n'êtes pas sur un plan payant, alors vos adresses redirigées seront publiquement consultables – rendez-vous sur Mon Compte Domaines et passez votre domaine à un plan payant si vous le souhaitez. Si vous souhaitez en savoir plus sur les plans payants, consultez notre page Tarification. Sinon, vous pouvez continuer à choisir une ou plusieurs combinaisons parmi les Options A à F listées ci-dessous.

Option A : Si vous redirigez tous les emails de votre domaine, (par exemple "all@sample.g0v.tw", "hello@sample.g0v.tw", etc.) vers une adresse spécifique "user@gmail.com" :Nom/Hôte/Alias TTL Type Réponse/Valeur "@", ".", ou vide 3600 TXT forward-email=user@gmail.comAstuce : Assurez-vous de remplacer les valeurs ci-dessus dans la colonne "Valeur" par votre propre adresse email. La valeur "TTL" n'a pas besoin d'être 3600, elle peut être plus basse ou plus élevée si nécessaire. Une valeur de temps de vie ("TTL") plus basse garantira que toute modification future apportée à vos enregistrements DNS soit propagée plus rapidement sur Internet – considérez cela comme la durée pendant laquelle elle sera mise en cache en mémoire (en secondes). Vous pouvez en apprendre plus sur le TTL sur Wikipédia.

Option B : Si vous avez juste besoin de rediriger une seule adresse email (par exemplehello@sample.g0v.twversuser@gmail.com; cela redirigera aussi automatiquement "hello+test@sample.g0v.tw" vers "user+test@gmail.com") :Nom/Hôte/Alias TTL Type Réponse/Valeur "@", ".", ou vide 3600 TXT forward-email=hello:user@gmail.com

Option C : Si vous transférez plusieurs emails, vous devrez les séparer par une virgule :Nom/Hôte/Alias TTL Type Réponse/Valeur "@", ".", ou vide 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Option D : Vous pouvez configurer un nombre infini d’emails de transfert – assurez-vous simplement de ne pas dépasser 255 caractères sur une seule ligne et de commencer chaque ligne par "forward-email=". Un exemple est fourni ci-dessous :Nom/Hôte/Alias TTL Type Réponse/Valeur "@", ".", ou vide 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", ou vide 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", ou vide 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", ou vide 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", ou vide 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Option E : Vous pouvez aussi spécifier un nom de domaine dans votre enregistrement TXT pour avoir un transfert d’alias global (par exemple "user@sample.g0v.tw" sera transféré vers "user@example.net") :Nom/Hôte/Alias TTL Type Réponse/Valeur "@", ".", ou vide 3600 TXT forward-email=example.net

Option F : Vous pouvez même utiliser des webhooks comme alias global ou individuel pour transférer les emails. Voir l’exemple et la section complète sur les webhooks intitulée Supportez-vous les webhooks ci-dessous.Nom/Hôte/Alias TTL Type Réponse/Valeur "@", ".", ou vide 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Option G : Vous pouvez même utiliser des expressions régulières ("regex") pour faire correspondre des alias et gérer les substitutions pour rediriger les emails. Voir les exemples et la section complète sur les regex intitulée Supportez-vous les expressions régulières ou regex ci-dessous.Besoin de regex avancées avec substitution ? Voir les exemples et la section complète sur les regex intitulée Supportez-vous les expressions régulières ou regex ci-dessous.Exemple simple : Si je veux que tous les emails envoyés à `linus@sample.g0v.tw` ou `torvalds@sample.g0v.tw` soient redirigés vers `user@gmail.com` :Nom/Hôte/Alias TTL Type Réponse/Valeur "@", ".", ou vide 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comImportant : Les règles de redirection catch-all peuvent aussi être décrites comme "fall-through". Cela signifie que les emails entrants qui correspondent à au moins une règle de redirection spécifique seront utilisés à la place du catch-all. Les règles spécifiques incluent les adresses email et les expressions régulières.

Par exemple :

forward-email=hello:first@gmail.com,second@gmail.com

Les emails envoyés àhello@sample.g0v.twne seront **pas** redirigés verssecond@gmail.com(catch-all) avec cette configuration, et seront uniquement délivrés àfirst@gmail.com.

- En utilisant la page de gestion DNS de votre registrar (l’autre onglet que vous avez ouvert), ajoutez également l’enregistrement TXT suivant :

Nom/Hôte/Alias TTL Type Réponse/Valeur "@", ".", ou vide 3600 TXT v=spf1 a include:spf.forwardemail.net -allImportant : Si vous utilisez Gmail (par exemple Send Mail As) ou G Suite, vous devrez ajouterinclude:_spf.google.comà la valeur ci-dessus, par exemple :

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allAstuce : Si vous avez déjà une ligne similaire avec "v=spf1", vous devrez ajouterinclude:spf.forwardemail.netjuste avant tout enregistrement "include:host.com" existant et avant le "-all" sur la même ligne, par exemple :

v=spf1 a include:spf.forwardemail.net include:host.com -all

Notez qu’il y a une différence entre "-all" et "~all". Le "-" indique que la vérification SPF doit ÉCHOUER si elle ne correspond pas, et "~" indique que la vérification SPF doit SOFTFAIL. Nous recommandons d’utiliser l’approche "-all" pour prévenir la falsification de domaine.

Vous devrez peut-être aussi inclure l’enregistrement SPF pour l’hôte depuis lequel vous envoyez le mail (par exemple Outlook). - Vérifiez vos enregistrements DNS en utilisant notre outil "Vérifier les enregistrements" disponible dans Mon Compte Domaines Configuration.

- Envoyez un email test pour confirmer que cela fonctionne. Notez qu'il peut falloir un certain temps pour que vos enregistrements DNS se propagent.

Astuce : Si vous ne recevez pas les emails tests, ou recevez un email test indiquant "Faites attention à ce message", consultez les réponses pour Pourquoi ne reçois-je pas mes emails tests et Pourquoi mes emails tests envoyés à moi-même dans Gmail apparaissent comme "suspects" respectivement.

- Si vous souhaitez "Envoyer un mail en tant que" depuis Gmail, vous devrez regarder cette vidéo, ou suivre les étapes sous Comment envoyer un mail en tant que via Gmail ci-dessous.

Puis-je utiliser plusieurs échanges MX et serveurs pour le transfert avancé

Oui, mais vous ne devez avoir qu'un seul échange MX listé dans vos enregistrements DNS.

N'essayez pas d'utiliser la "Priorité" comme moyen de configurer plusieurs échanges MX.

Au lieu de cela, vous devez configurer votre échange MX existant pour transférer le courrier pour tous les alias non correspondants vers les échanges de notre service (mx1.forwardemail.net et/ou mx2.forwardemail.net).

Si vous utilisez Google Workspace et souhaitez transférer tous les alias non correspondants vers notre service, consultez https://support.google.com/a/answer/6297084.

Si vous utilisez Microsoft 365 (Outlook) et souhaitez transférer tous les alias non correspondants vers notre service, consultez https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail et https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Comment configurer un répondeur de vacances (répondeur automatique d'absence)

Allez dans Mon Compte Domaines Alias et créez ou modifiez l'alias pour lequel vous souhaitez configurer un répondeur automatique de vacances. Vous avez la possibilité de configurer une date de début, une date de fin, un sujet et un message, et de l’activer ou de la désactiver à tout moment :

- Le sujet et le message en texte brut sont actuellement pris en charge (nous utilisons le paquet

striptagsen interne pour supprimer tout HTML). - Le sujet est limité à 100 caractères.

- Le message est limité à 1000 caractères.

- La configuration nécessite une configuration SMTP sortante (par exemple, vous devrez configurer les enregistrements DNS DKIM, DMARC et Return-Path).

- Rendez-vous sur Mon Compte Domaines Paramètres Configuration SMTP sortante et suivez les instructions de configuration.

- Le répondeur de vacances ne peut pas être activé sur les noms de domaine personnalisés globaux (par exemple, les adresses jetables ne sont pas prises en charge).

- Le répondeur de vacances ne peut pas être activé pour les alias avec des jokers/captures générales (

*) ni des expressions régulières.

Contrairement aux systèmes de messagerie tels que postfix (par exemple ceux qui utilisent l’extension de filtre vacation sieve), Forward Email ajoute automatiquement votre signature DKIM, protège contre les problèmes de connexion lors de l’envoi des réponses de vacances (par exemple en raison de problèmes courants de connexion SSL/TLS et de serveurs maintenus en mode legacy), et prend même en charge Open WKD et le chiffrement PGP pour les réponses de vacances.

-

Nous n’envoyons qu’une seule fois par expéditeur autorisé tous les 4 jours (ce qui est similaire au comportement de Gmail).

-

Notre cache Redis utilise une empreinte de

alias_idetsender, oùalias_idest l’ID MongoDB de l’alias etsenderest soit l’adresse From (si autorisée) soit le domaine racine dans l’adresse From (si non autorisée). Pour simplifier, l’expiration de cette empreinte dans le cache est fixée à 4 jours. -

Notre approche consistant à utiliser le domaine racine analysé dans l’adresse From pour les expéditeurs non autorisés empêche les abus de la part d’expéditeurs relativement inconnus (par exemple des acteurs malveillants) qui inondent de messages de répondeur de vacances.

-

-

Nous n’envoyons que lorsque le MAIL FROM et/ou From n’est pas vide et ne contient pas (insensible à la casse) un nom d’utilisateur postmaster (la partie avant le @ dans un email).

-

Nous n’envoyons pas si le message original contenait l’un des en-têtes suivants (insensible à la casse) :

- En-tête

auto-submittedavec une valeur différente deno. - En-tête

x-auto-response-suppressavec une valeur dedr,autoreply,auto-reply,auto_replyouall. - En-tête

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondoux-auto-respond(quelle que soit la valeur). - En-tête

precedenceavec une valeur debulk,autoreply,auto-reply,auto_replyoulist.

- En-tête

-

Nous n’envoyons pas si l’adresse MAIL FROM ou From se termine par

+donotreply,-donotreply,+noreplyou-noreply. -

Nous n’envoyons pas si la partie nom d’utilisateur de l’adresse From était

mdaemonet qu’elle contenait un en-tête insensible à la casseX-MDDSN-Message. -

Nous n’envoyons pas s’il y avait un en-tête insensible à la casse

content-typede typemultipart/report.

Comment configurer SPF pour Forward Email

En utilisant la page de gestion DNS de votre registrar, ajoutez l’enregistrement TXT suivant :

| Nom/Hôte/Alias | TTL | Type | Réponse/Valeur |

|---|---|---|---|

| "@", ".", ou vide | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com à la valeur ci-dessus, par exemple :

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com à votre enregistrement SPF TXT, par exemple :

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net juste avant tout enregistrement "include:host.com" existant et avant le "-all" sur la même ligne, par exemple :

v=spf1 a include:spf.forwardemail.net include:host.com -all

Notez qu'il y a une différence entre "-all" et "~all". Le "-" indique que la vérification SPF doit ÉCHOUER si elle ne correspond pas, et "~" indique que la vérification SPF doit SOFTFAIL. Nous recommandons d'utiliser l'approche "-all" pour prévenir la falsification de domaine.

Vous devrez peut-être aussi inclure l'enregistrement SPF pour l'hôte à partir duquel vous envoyez des mails (par exemple Outlook).

Comment configurer DKIM pour Forward Email

Allez dans Mon Compte Domaines Paramètres Configuration SMTP Sortant et suivez les instructions de configuration.

Comment configurer DMARC pour Forward Email

Allez dans Mon Compte Domaines Paramètres Configuration SMTP Sortant et suivez les instructions de configuration.

Comment consulter les rapports DMARC

Forward Email fournit un tableau de bord complet des rapports DMARC qui vous permet de surveiller les performances d'authentification de vos emails sur tous vos domaines depuis une interface unique.

Qu'est-ce que les rapports DMARC ?

Les rapports DMARC (Domain-based Message Authentication, Reporting, and Conformance) sont des fichiers XML envoyés par les serveurs de réception qui vous indiquent comment vos emails sont authentifiés. Ces rapports vous aident à comprendre :

- Combien d'emails sont envoyés depuis votre domaine

- Si ces emails passent l'authentification SPF et DKIM

- Quelles actions les serveurs récepteurs prennent (accepter, mettre en quarantaine ou rejeter)

- Quelles adresses IP envoient des emails au nom de votre domaine

Comment accéder aux rapports DMARC

Allez dans Mon Compte Rapports DMARC pour consulter votre tableau de bord. Vous pouvez aussi accéder aux rapports spécifiques à un domaine depuis Mon Compte Domaines en cliquant sur le bouton "DMARC" à côté de n'importe quel domaine.

Fonctionnalités du tableau de bord

Le tableau de bord des rapports DMARC offre :

- Métriques Résumées : Nombre total de rapports reçus, total de messages analysés, taux d'alignement SPF, taux d'alignement DKIM, et taux global de réussite

- Graphique des messages dans le temps : Tendance visuelle du volume d'emails et des taux d'authentification sur les 30 derniers jours

- Résumé d'alignement : Diagramme en anneau montrant la répartition de l'alignement SPF vs DKIM

- Disposition des messages : Diagramme à barres empilées montrant comment les serveurs récepteurs ont traité vos emails (acceptés, mis en quarantaine ou rejetés)

- Tableau des rapports récents : Liste détaillée des rapports DMARC individuels avec filtrage et pagination

- Filtrage par domaine : Filtrer les rapports par domaine spécifique lors de la gestion de plusieurs domaines Pourquoi c’est important

Pour les organisations gérant plusieurs domaines (comme les entreprises, les associations ou les agences), les rapports DMARC sont essentiels pour :

- Identifier les expéditeurs non autorisés : Détecter si quelqu’un usurpe votre domaine

- Améliorer la délivrabilité : S’assurer que vos e-mails légitimes passent l’authentification

- Surveiller l’infrastructure e-mail : Suivre quels services et IP envoient des messages en votre nom

- Conformité : Maintenir la visibilité sur l’authentification des e-mails pour les audits de sécurité

Contrairement à d’autres services qui nécessitent des outils de surveillance DMARC séparés, Forward Email inclut le traitement et la visualisation des rapports DMARC dans votre compte sans coût supplémentaire.

Exigences

- Les rapports DMARC sont disponibles uniquement pour les plans payants

- Votre domaine doit avoir DMARC configuré (voir Comment configurer DMARC pour Forward Email)

- Les rapports sont automatiquement collectés lorsque les serveurs de réception les envoient à votre adresse de rapport DMARC configurée

Rapports hebdomadaires par e-mail

Les utilisateurs des plans payants reçoivent automatiquement des résumés hebdomadaires des rapports DMARC par e-mail. Ces e-mails incluent :

- Statistiques récapitulatives pour tous vos domaines

- Taux d’alignement SPF et DKIM

- Répartition des dispositions des messages (acceptés, mis en quarantaine, rejetés)

- Principales organisations rapportant (Google, Microsoft, Yahoo, etc.)

- Adresses IP avec des problèmes d’alignement pouvant nécessiter une attention

- Liens directs vers votre tableau de bord des rapports DMARC

Les rapports hebdomadaires sont envoyés automatiquement et ne peuvent pas être désactivés séparément des autres notifications par e-mail.

Comment connecter et configurer mes contacts

Pour configurer vos contacts, utilisez l’URL CardDAV suivante : https://carddav.forwardemail.net (ou simplement carddav.forwardemail.net si votre client le permet)

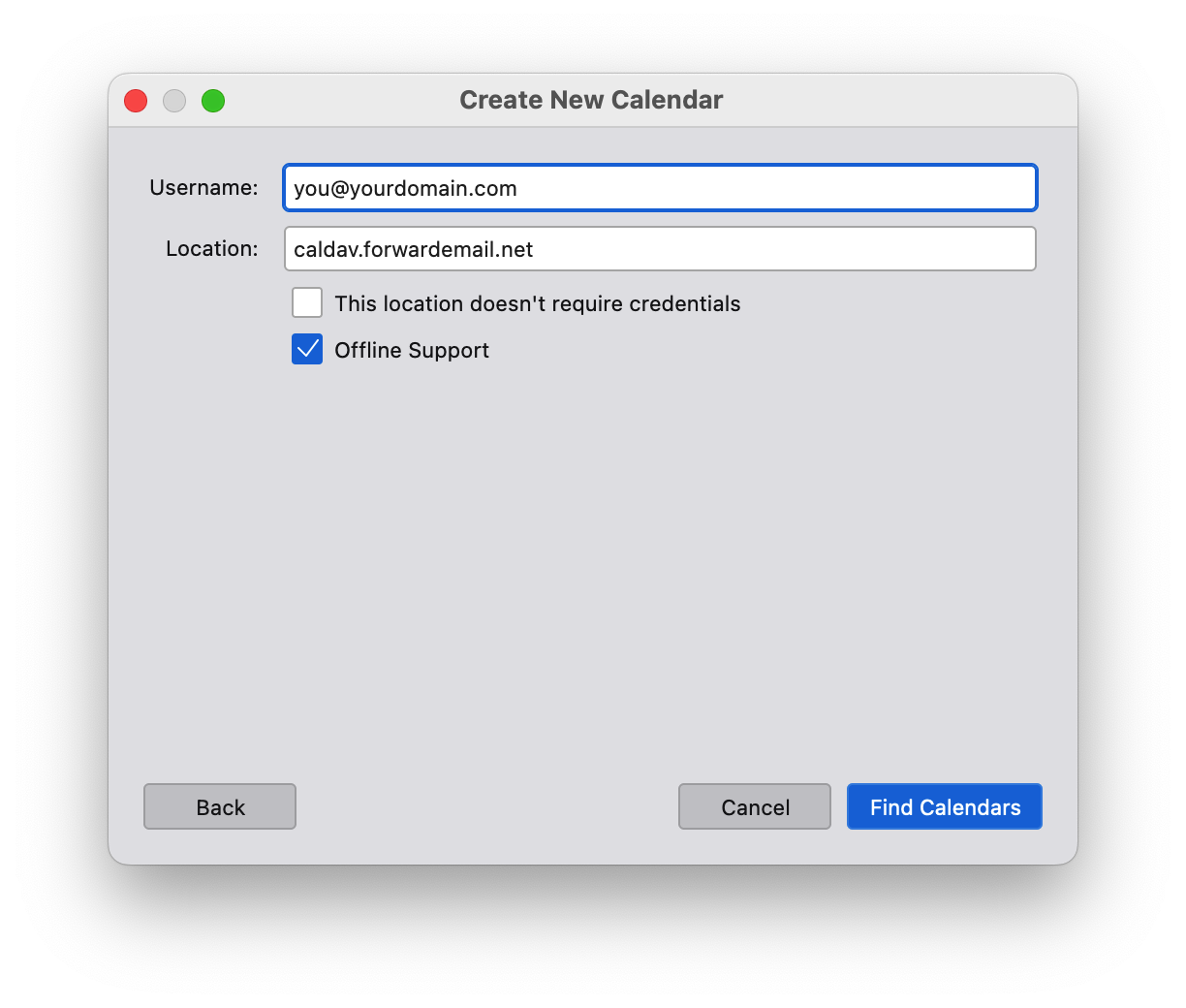

Comment connecter et configurer mes calendriers

Pour configurer votre calendrier, utilisez l’URL CalDAV suivante : https://caldav.forwardemail.net (ou simplement caldav.forwardemail.net si votre client le permet)

Comment ajouter plus de calendriers et gérer les calendriers existants

Si vous souhaitez ajouter des calendriers supplémentaires, ajoutez simplement une nouvelle URL de calendrier : https://caldav.forwardemail.net/dav/principals/calendar-name (assurez-vous de remplacer calendar-name par le nom de calendrier souhaité)

Vous pouvez modifier le nom et la couleur d’un calendrier après sa création – utilisez simplement votre application de calendrier préférée (par exemple Apple Mail ou Thunderbird).

Comment connecter et configurer les tâches et rappels

Pour configurer les tâches et rappels, utilisez la même URL CalDAV que pour les calendriers : https://caldav.forwardemail.net (ou simplement caldav.forwardemail.net si votre client le permet)

Les tâches et rappels seront automatiquement séparés des événements du calendrier dans leur propre collection de calendrier « Rappels » ou « Tâches ».

Instructions de configuration par plateforme :

macOS/iOS :

- Ajoutez un nouveau compte CalDAV dans Préférences Système > Comptes Internet (ou Réglages > Comptes sur iOS)

- Utilisez

caldav.forwardemail.netcomme serveur - Entrez votre alias Forward Email et le mot de passe généré

- Après la configuration, vous verrez les collections « Calendrier » et « Rappels »

- Utilisez l’application Rappels pour créer et gérer les tâches

Android avec Tasks.org :

- Installez Tasks.org depuis Google Play Store ou F-Droid

- Allez dans Paramètres > Synchronisation > Ajouter un compte > CalDAV

- Entrez le serveur :

https://caldav.forwardemail.net - Entrez votre alias Forward Email et le mot de passe généré

- Tasks.org découvrira automatiquement vos calendriers de tâches

Thunderbird :

- Installez le module Lightning si ce n’est pas déjà fait

- Créez un nouveau calendrier de type « CalDAV »

- Utilisez l’URL :

https://caldav.forwardemail.net - Entrez vos identifiants Forward Email

- Les événements et tâches seront disponibles dans l’interface du calendrier

Pourquoi ne puis-je pas créer de tâches dans Rappels macOS

Si vous rencontrez des difficultés pour créer des tâches dans macOS Rappels, essayez ces étapes de dépannage :

-

Vérifiez la configuration du compte : Assurez-vous que votre compte CalDAV est correctement configuré avec

caldav.forwardemail.net -

Vérifiez les calendriers séparés : Vous devriez voir à la fois "Calendrier" et "Rappels" dans votre compte. Si vous ne voyez que "Calendrier", le support des tâches peut ne pas être entièrement activé encore.

-

Actualisez le compte : Essayez de supprimer puis de réajouter votre compte CalDAV dans Préférences Système > Comptes Internet

-

Vérifiez la connectivité au serveur : Testez que vous pouvez accéder à

https://caldav.forwardemail.netdans votre navigateur -

Vérifiez les identifiants : Assurez-vous d’utiliser l’alias email correct et le mot de passe généré (pas votre mot de passe de compte)

-

Forcer la synchronisation : Dans l’application Rappels, essayez de créer une tâche puis de rafraîchir manuellement la synchronisation

Problèmes courants :

- "Calendrier Rappels introuvable" : Le serveur peut avoir besoin d’un moment pour créer la collection Rappels lors du premier accès

- Tâches non synchronisées : Vérifiez que les deux appareils utilisent les mêmes identifiants de compte CalDAV

- Contenu mixte : Assurez-vous que les tâches sont créées dans le calendrier "Rappels", pas dans le "Calendrier" général

Comment configurer Tasks.org sur Android

Tasks.org est un gestionnaire de tâches open-source populaire qui fonctionne parfaitement avec le support CalDAV des tâches de Forward Email.

Installation et configuration :

-

Installer Tasks.org :

- Depuis Google Play Store : Tasks.org

- Depuis F-Droid : Tasks.org sur F-Droid

-

Configurer la synchronisation CalDAV :

- Ouvrez Tasks.org

- Allez dans ☰ Menu > Paramètres > Synchronisation

- Appuyez sur "Ajouter un compte"

- Sélectionnez "CalDAV"

-

Saisir les paramètres Forward Email :

- URL du serveur :

https://caldav.forwardemail.net - Nom d’utilisateur : Votre alias Forward Email (ex.

vous@votredomaine.com) - Mot de passe : Votre mot de passe généré spécifique à l’alias

- Appuyez sur "Ajouter un compte"

- URL du serveur :

-

Découverte du compte :

- Tasks.org découvrira automatiquement vos calendriers de tâches

- Vous devriez voir apparaître votre collection "Rappels"

- Appuyez sur "S’abonner" pour activer la synchronisation du calendrier de tâches

-

Tester la synchronisation :

- Créez une tâche test dans Tasks.org

- Vérifiez qu’elle apparaît dans d’autres clients CalDAV (comme macOS Rappels)

- Vérifiez que les modifications se synchronisent dans les deux sens

Fonctionnalités disponibles :

- ✅ Création et édition de tâches

- ✅ Dates d’échéance et rappels

- ✅ Achèvement et statut des tâches

- ✅ Niveaux de priorité

- ✅ Sous-tâches et hiérarchie des tâches

- ✅ Étiquettes et catégories

- ✅ Synchronisation bidirectionnelle avec d’autres clients CalDAV

Dépannage :

- Si aucun calendrier de tâches n’apparaît, essayez de rafraîchir manuellement dans les paramètres de Tasks.org

- Assurez-vous d’avoir au moins une tâche créée sur le serveur (vous pouvez en créer une d’abord dans macOS Rappels)

- Vérifiez la connectivité réseau vers

caldav.forwardemail.net

Comment configurer SRS pour Forward Email

Nous configurons automatiquement le Sender Rewriting Scheme ("SRS") – vous n’avez pas besoin de le faire vous-même.

Comment configurer MTA-STS pour Forward Email

Veuillez consulter notre section sur MTA-STS pour plus d’informations.

Comment ajouter une photo de profil à mon adresse email

Si vous utilisez Gmail, suivez les étapes ci-dessous :

- Allez sur https://google.com et déconnectez-vous de tous les comptes email

- Cliquez sur "Se connecter" puis dans le menu déroulant cliquez sur "autre compte"

- Sélectionnez "Utiliser un autre compte"

- Sélectionnez "Créer un compte"

- Sélectionnez "Utiliser mon adresse email actuelle à la place"

- Saisissez votre adresse email de domaine personnalisé

- Récupérez l’email de vérification envoyé à votre adresse email

- Saisissez le code de vérification contenu dans cet email

- Complétez les informations de profil pour votre nouveau compte Google

- Acceptez toutes les politiques de confidentialité et conditions d’utilisation

- Allez sur https://google.com et en haut à droite, cliquez sur votre icône de profil, puis cliquez sur le bouton "modifier"

- Téléchargez une nouvelle photo ou avatar pour votre compte

- Les modifications prendront environ 1 à 2 heures pour se propager, mais parfois peuvent être très rapides.

- Envoyez un email test et la photo de profil devrait apparaître.

Fonctionnalités avancées