Häufig gestellte Fragen

Schnellstart

Um mit Forward Email zu beginnen:

-

Erstellen Sie ein Konto unter forwardemail.net/register

-

Fügen Sie Ihre Domain hinzu und verifizieren Sie sie unter Mein Konto → Domains

-

Fügen Sie E-Mail-Aliase/Postfächer hinzu und konfigurieren Sie diese unter Mein Konto → Domains → Aliase

-

Testen Sie Ihre Einrichtung, indem Sie eine E-Mail an einen Ihrer neuen Aliase senden

Tip

DNS-Änderungen können bis zu 24-48 Stunden benötigen, um weltweit wirksam zu werden, obwohl sie oft viel schneller wirksam sind.

Important

Für eine verbesserte Zustellbarkeit empfehlen wir die Einrichtung von SPF, DKIM und DMARC Einträgen.

Einführung

Was ist Forward Email

Note

Forward Email ist perfekt für Einzelpersonen, kleine Unternehmen und Entwickler, die professionelle E-Mail-Adressen ohne die Kosten und den Aufwand einer vollständigen E-Mail-Hosting-Lösung wünschen.

Forward Email ist ein voll ausgestatteter E-Mail-Dienstanbieter und E-Mail-Hosting-Anbieter für benutzerdefinierte Domainnamen.

Es ist der einzige kostenlose und Open-Source-Dienst und ermöglicht Ihnen die Nutzung von E-Mail-Adressen mit eigener Domain, ohne die Komplexität der Einrichtung und Wartung eines eigenen E-Mail-Servers.

Unser Dienst leitet E-Mails, die an Ihre benutzerdefinierte Domain gesendet werden, an Ihr bestehendes E-Mail-Konto weiter – und Sie können uns sogar als Ihren dedizierten E-Mail-Hosting-Anbieter nutzen.

Wichtige Funktionen von Forward Email:

- E-Mail mit eigener Domain: Verwenden Sie professionelle E-Mail-Adressen mit Ihrem eigenen Domainnamen

- Kostenlose Stufe: Basis-E-Mail-Weiterleitung ohne Kosten

- Erhöhter Datenschutz: Wir lesen Ihre E-Mails nicht und verkaufen Ihre Daten nicht

- Open Source: Unser gesamter Code ist auf GitHub verfügbar

- SMTP-, IMAP- und POP3-Unterstützung: Vollständige E-Mail-Sende- und Empfangsfunktionen

- Ende-zu-Ende-Verschlüsselung: Unterstützung für OpenPGP/MIME

- Benutzerdefinierte Catch-All-Aliase: Erstellen Sie unbegrenzt viele E-Mail-Aliase

Sie können uns mit über 56 anderen E-Mail-Dienstanbietern auf unserer E-Mail-Vergleichsseite vergleichen.

Tip

Erfahren Sie mehr über Forward Email, indem Sie unser kostenloses Technisches Whitepaper lesen

Wer nutzt Forward Email

Wir bieten E-Mail-Hosting und E-Mail-Weiterleitungsdienste für über 500.000 Domains und diese namhaften Nutzer:

| Kunde | Fallstudie |

|---|---|

| U.S. Naval Academy | 📄 Fallstudie |

| Canonical | 📄 Fallstudie |

| Netflix Games | |

| The Linux Foundation | 📄 Fallstudie |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Fallstudie |

| LineageOS | |

| Ubuntu | 📄 Fallstudie |

| Kubuntu | 📄 Fallstudie |

| Lubuntu | 📄 Fallstudie |

| The University of Cambridge | 📄 Fallstudie |

| The University of Maryland | 📄 Fallstudie |

| The University of Washington | 📄 Fallstudie |

| Tufts University | 📄 Fallstudie |

| Swarthmore College | 📄 Fallstudie |

| Government of South Australia | |

| Government of Dominican Republic | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 Fallstudie |

| David Heinemeier Hansson (Ruby on Rails) |

Was ist die Geschichte von Forward Email

Sie können mehr über Forward Email auf unserer Über uns-Seite erfahren.

Wie schnell ist dieser Dienst

Note

Unser System ist auf Geschwindigkeit und Zuverlässigkeit ausgelegt, mit mehreren redundanten Servern, um sicherzustellen, dass Ihre E-Mails umgehend zugestellt werden.

Forward Email liefert Nachrichten mit minimaler Verzögerung, typischerweise innerhalb von Sekunden nach Eingang.

Leistungskennzahlen:

- Durchschnittliche Zustellzeit: Weniger als 5-10 Sekunden vom Eingang bis zur Weiterleitung (siehe unsere Time to Inbox "TTI" Überwachungsseite)

- Verfügbarkeit: 99,9 %+ Serviceverfügbarkeit

- Globale Infrastruktur: Strategisch platzierte Server für optimale Weiterleitung

- Automatische Skalierung: Unser System skaliert während Spitzenzeiten im E-Mail-Verkehr

Wir arbeiten in Echtzeit, im Gegensatz zu anderen Anbietern, die auf verzögerte Warteschlangen setzen.

Wir schreiben nicht auf die Festplatte und speichern keine Protokolle – mit Ausnahme von Fehlern und ausgehenden SMTP (siehe unsere Datenschutzerklärung).

Alles wird im Arbeitsspeicher erledigt und unser Quellcode ist auf GitHub.

E-Mail-Clients

Thunderbird

- Erstellen Sie einen neuen Alias und generieren Sie ein Passwort in Ihrem Forward Email Dashboard

- Öffnen Sie Thunderbird und gehen Sie zu Bearbeiten → Kontoeinstellungen → Kontenaktionen → E-Mail-Konto hinzufügen

- Geben Sie Ihren Namen, Forward Email-Adresse und Passwort ein

- Klicken Sie auf Manuell konfigurieren und geben Sie ein:

- Eingehend: IMAP,

imap.forwardemail.net, Port 993, SSL/TLS - Ausgehend: SMTP,

smtp.forwardemail.net, Port 465, SSL/TLS (empfohlen; Port 587 mit STARTTLS wird ebenfalls unterstützt)

- Eingehend: IMAP,

- Klicken Sie auf Fertig

Microsoft Outlook

- Erstellen Sie einen neuen Alias und generieren Sie ein Passwort in Ihrem Forward Email Dashboard

- Gehen Sie zu Datei → Konto hinzufügen

- Geben Sie Ihre Forward Email-Adresse ein und klicken Sie auf Verbinden

- Wählen Sie Erweiterte Optionen und aktivieren Sie Ich möchte mein Konto manuell einrichten

- Wählen Sie IMAP und geben Sie ein:

- Eingehend:

imap.forwardemail.net, Port 993, SSL - Ausgehend:

smtp.forwardemail.net, Port 465, SSL/TLS (empfohlen; Port 587 mit STARTTLS wird ebenfalls unterstützt) - Benutzername: Ihre vollständige E-Mail-Adresse

- Passwort: Ihr generiertes Passwort

- Eingehend:

- Klicken Sie auf Verbinden

Apple Mail

- Erstellen Sie einen neuen Alias und generieren Sie ein Passwort in Ihrem Forward Email Dashboard

- Gehen Sie zu Mail → Einstellungen → Accounts → +

- Wählen Sie Anderes Mail-Konto

- Geben Sie Ihren Namen, Forward Email-Adresse und Passwort ein

- Für die Servereinstellungen geben Sie ein:

- Eingehend:

imap.forwardemail.net - Ausgehend:

smtp.forwardemail.net - Benutzername: Ihre vollständige E-Mail-Adresse

- Passwort: Ihr generiertes Passwort

- Eingehend:

- Klicken Sie auf Anmelden

eM Client

- Erstellen Sie einen neuen Alias und generieren Sie ein Passwort in Ihrem Forward Email Dashboard

- Öffnen Sie eM Client und gehen Sie zu Menü → Konten → + Konto hinzufügen

- Klicken Sie auf Mail und wählen Sie dann Andere

- Geben Sie Ihre Forward Email-Adresse ein und klicken Sie auf Weiter

- Geben Sie die folgenden Servereinstellungen ein:

- Eingehender Server:

imap.forwardemail.net - Ausgehender Server:

smtp.forwardemail.net

- Eingehender Server:

- Geben Sie Ihre vollständige E-Mail-Adresse als Benutzername und Ihr generiertes Passwort als Passwort für beide Server ein.

- eM Client testet die Verbindung. Sobald der Test erfolgreich ist, klicken Sie auf Weiter.

- Geben Sie Ihren Namen ein und wählen Sie einen Kontonamen.

- Klicken Sie auf Fertigstellen.

Mobile Geräte

Für iOS:

- Gehen Sie zu Einstellungen → Mail → Accounts → Account hinzufügen → Andere

- Tippen Sie auf Mail-Account hinzufügen und geben Sie Ihre Daten ein

- Für die Servereinstellungen verwenden Sie die gleichen IMAP- und SMTP-Einstellungen wie oben

Für Android:

- Gehen Sie zu Einstellungen → Konten → Konto hinzufügen → Persönlich (IMAP)

- Geben Sie Ihre Forward Email-Adresse und Ihr Passwort ein

- Für die Servereinstellungen verwenden Sie die gleichen IMAP- und SMTP-Einstellungen wie oben

Sendmail SMTP Relay Konfiguration

Sie können Sendmail so konfigurieren, dass E-Mails über die SMTP-Server von Forward Email weitergeleitet werden. Dies ist eine gängige Einrichtung für Legacy-Systeme oder Anwendungen, die auf Sendmail angewiesen sind.

Konfiguration

-

Bearbeiten Sie Ihre

sendmail.mc-Datei, die sich typischerweise unter/etc/mail/sendmail.mcbefindet:sudo nano /etc/mail/sendmail.mc -

Fügen Sie die folgenden Zeilen hinzu, um den Smart Host und die Authentifizierung zu definieren:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Erstellen Sie die Authentifizierungsdatei

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Fügen Sie Ihre Forward Email-Zugangsdaten in die

authinfo-Datei ein:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Erzeugen Sie die Authentifizierungsdatenbank und sichern Sie die Dateien:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Bauen Sie die Sendmail-Konfiguration neu und starten Sie den Dienst neu:

sudo make -C /etc/mail sudo systemctl restart sendmail

Testen

Senden Sie eine Test-E-Mail, um die Konfiguration zu überprüfen:

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@sample.g0v.tw

Exim4 SMTP Relay Konfiguration

Exim4 ist ein beliebter MTA auf Debian-basierten Systemen. Sie können ihn so konfigurieren, dass Forward Email als Smarthost verwendet wird.

Konfiguration

-

Starten Sie das Exim4-Konfigurationstool:

sudo dpkg-reconfigure exim4-config -

Wählen Sie die folgenden Optionen:

- Allgemeiner Typ der Mail-Konfiguration: Mail, die über Smarthost gesendet wird; empfangen via SMTP oder fetchmail

- System-Mail-Name: your.hostname

- IP-Adressen, auf denen eingehende SMTP-Verbindungen akzeptiert werden: 127.0.0.1 ; ::1

- Andere Ziele, für die Mail akzeptiert wird: (leer lassen)

- Domains, für die Mail weitergeleitet wird: (leer lassen)

- IP-Adresse oder Hostname des ausgehenden Smarthosts: smtp.forwardemail.net::465

- Lokalen Mail-Namen in ausgehender Mail verbergen? Nein

- Anzahl der DNS-Abfragen minimal halten (Dial-on-Demand)? Nein

- Zustellmethode für lokale Mail: Mbox-Format in /var/mail/

- Konfiguration in kleine Dateien aufteilen? Nein

-

Bearbeiten Sie die Datei

passwd.client, um Ihre Zugangsdaten hinzuzufügen:sudo nano /etc/exim4/passwd.client -

Fügen Sie die folgende Zeile hinzu:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Aktualisieren Sie die Konfiguration und starten Sie Exim4 neu:

sudo update-exim4.conf sudo systemctl restart exim4

Testen

Senden Sie eine Test-E-Mail:

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@sample.g0v.tw

msmtp SMTP Client Konfiguration

msmtp ist ein leichter SMTP-Client, der nützlich ist, um E-Mails von Skripten oder Kommandozeilenanwendungen zu senden.

Konfiguration

-

Erstellen oder bearbeiten Sie die msmtp-Konfigurationsdatei unter

~/.msmtprc:nano ~/.msmtprc -

Fügen Sie die folgende Konfiguration hinzu:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Setzen Sie die korrekten Berechtigungen für die Konfigurationsdatei:

chmod 600 ~/.msmtprc

Testen

Senden Sie eine Test-E-Mail:

echo "Dies ist eine Test-E-Mail von msmtp" | msmtp -a default recipient@sample.g0v.tw

Kommandozeilen-E-Mail-Clients

Beliebte Kommandozeilen-E-Mail-Clients wie Mutt, NeoMutt und Alpine können so konfiguriert werden, dass sie die SMTP-Server von Forward Email zum Senden von E-Mails verwenden. Die Konfiguration ähnelt der msmtp-Einrichtung, bei der Sie die SMTP-Serverdetails und Ihre Zugangsdaten in den jeweiligen Konfigurationsdateien (.muttrc, .neomuttrc oder .pinerc) angeben.

Windows E-Mail-Konfiguration

Für Windows-Nutzer können Sie beliebte E-Mail-Clients wie Microsoft Outlook und eM Client mit den IMAP- und SMTP-Einstellungen konfigurieren, die in Ihrem Forward Email-Konto bereitgestellt werden. Für die Verwendung in der Kommandozeile oder in Skripten können Sie PowerShells Send-MailMessage Cmdlet verwenden (obwohl es als veraltet gilt) oder ein leichtgewichtiges SMTP-Relay-Tool wie E-MailRelay.

Postfix SMTP-Relay-Konfiguration

Sie können Postfix so konfigurieren, dass E-Mails über die SMTP-Server von Forward Email weitergeleitet werden. Dies ist nützlich für Serveranwendungen, die E-Mails versenden müssen.

Installation

- Installieren Sie Postfix auf Ihrem Server:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Wählen Sie während der Installation "Internet Site" als Konfigurationstyp aus, wenn Sie dazu aufgefordert werden.

Konfiguration

- Bearbeiten Sie die Hauptkonfigurationsdatei von Postfix:

sudo nano /etc/postfix/main.cf

- Fügen Sie diese Einstellungen hinzu oder ändern Sie sie:

# SMTP-Relay-Konfiguration

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Erstellen Sie die SASL-Passwortdatei:

sudo nano /etc/postfix/sasl_passwd

- Fügen Sie Ihre Forward Email-Zugangsdaten hinzu:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Sichern und hashen Sie die Passwortdatei:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Starten Sie Postfix neu:

sudo systemctl restart postfix

Testen

Testen Sie Ihre Konfiguration, indem Sie eine Test-E-Mail senden:

echo "Test E-Mail-Inhalt" | mail -s "Test Betreff" recipient@sample.g0v.tw

Wie man Mail As mit Gmail sendet

-

Gehen Sie zu Mein Konto Domains Einstellungen Outbound SMTP-Konfiguration und folgen Sie den Einrichtungshinweisen

-

Erstellen Sie einen neuen Alias für Ihre Domain unter Mein Konto Domains Aliase (z. B.

hello@sample.g0v.tw) -

Klicken Sie neben dem neu erstellten Alias auf Passwort generieren. Kopieren Sie es in Ihre Zwischenablage und speichern Sie das angezeigte Passwort sicher.

-

Gehen Sie zu Gmail und klicken Sie unter Einstellungen Konten und Import Senden als auf „Weitere E-Mail-Adresse hinzufügen“

-

Geben Sie bei der Aufforderung „Name“ den Namen ein, der als Absender angezeigt werden soll (z. B. „Linus Torvalds“).

-

Geben Sie bei der Aufforderung „E-Mail-Adresse“ die vollständige E-Mail-Adresse eines unter Mein Konto Domains Aliase erstellten Alias ein (z. B.

hello@sample.g0v.tw) -

Deaktivieren Sie „Als Alias behandeln“

-

Klicken Sie auf „Nächster Schritt“, um fortzufahren

-

Geben Sie bei der Aufforderung „SMTP-Server“

smtp.forwardemail.netein und ändern Sie den Port auf465 -

Geben Sie bei der Aufforderung „Benutzername“ die vollständige E-Mail-Adresse eines unter Mein Konto Domains Aliase erstellten Alias ein (z. B.

hello@sample.g0v.tw) -

Fügen Sie bei der Aufforderung „Passwort“ das Passwort ein, das Sie in Schritt 3 unter Passwort generieren erhalten haben

-

Wählen Sie die Option „Gesicherte Verbindung mit SSL“

-

Klicken Sie auf „Konto hinzufügen“, um fortzufahren

-

Öffnen Sie einen neuen Tab zu Gmail und warten Sie auf Ihre Bestätigungs-E-Mail (Sie erhalten einen Bestätigungscode, der bestätigt, dass Sie der Eigentümer der E-Mail-Adresse sind, von der Sie „Senden als“ verwenden möchten)

-

Sobald die E-Mail eingetroffen ist, kopieren Sie den Bestätigungscode und fügen Sie ihn in die Aufforderung ein, die Sie im vorherigen Schritt erhalten haben

-

Sobald Sie das erledigt haben, gehen Sie zurück zur E-Mail und klicken Sie auf den Link, um die Anfrage zu "bestätigen". Wahrscheinlich müssen Sie diesen Schritt und den vorherigen Schritt durchführen, damit die E-Mail korrekt konfiguriert wird.

Was ist die legacy-freie Anleitung für Send Mail As mit Gmail

-

Sie müssen die Zwei-Faktor-Authentifizierung von Gmail aktiviert haben, damit dies funktioniert. Besuchen Sie https://www.google.com/landing/2step/, falls Sie diese noch nicht aktiviert haben.

-

Sobald die Zwei-Faktor-Authentifizierung aktiviert ist (oder wenn sie bereits aktiviert war), besuchen Sie https://myaccount.google.com/apppasswords.

-

Wenn Sie aufgefordert werden, "Wählen Sie die App und das Gerät, für das Sie das App-Passwort generieren möchten":

- Wählen Sie unter dem Dropdown-Menü "App auswählen" die Option "Mail"

- Wählen Sie unter dem Dropdown-Menü "Gerät auswählen" die Option "Andere"

- Wenn Sie zur Texteingabe aufgefordert werden, geben Sie die E-Mail-Adresse Ihrer benutzerdefinierten Domain ein, von der Sie weiterleiten (z. B.

hello@sample.g0v.tw– dies hilft Ihnen, den Überblick zu behalten, falls Sie diesen Dienst für mehrere Konten nutzen)

-

Kopieren Sie das automatisch generierte Passwort in Ihre Zwischenablage

Wichtig: Wenn Sie G Suite verwenden, besuchen Sie Ihr Admin-Panel Apps G Suite Einstellungen für Gmail Einstellungen und stellen Sie sicher, dass "Benutzern erlauben, E-Mails über einen externen SMTP-Server zu senden..." aktiviert ist. Es kann einige Minuten dauern, bis diese Änderung wirksam wird, bitte warten Sie daher einige Minuten. -

Gehen Sie zu Gmail und klicken Sie unter Einstellungen Konten und Import E-Mail senden als auf "Weitere E-Mail-Adresse hinzufügen"

-

Wenn Sie nach "Name" gefragt werden, geben Sie den Namen ein, der als Absendername angezeigt werden soll (z. B. "Linus Torvalds")

-

Wenn Sie nach "E-Mail-Adresse" gefragt werden, geben Sie die E-Mail-Adresse mit der benutzerdefinierten Domain ein, die Sie oben verwendet haben (z. B.

hello@sample.g0v.tw) -

Deaktivieren Sie "Als Alias behandeln"

-

Klicken Sie auf "Nächster Schritt", um fortzufahren

-

Wenn Sie nach dem "SMTP-Server" gefragt werden, geben Sie

smtp.gmail.comein und lassen Sie den Port auf587 -

Wenn Sie nach dem "Benutzernamen" gefragt werden, geben Sie den Teil Ihrer Gmail-Adresse ohne den gmail.com-Teil ein (z. B. nur "user", wenn meine E-Mail user@gmail.com lautet)

Wichtig: Wenn der "Benutzername"-Teil automatisch ausgefüllt wird, müssen Sie diesen stattdessen auf den Benutzernamen-Teil Ihrer Gmail-Adresse ändern. -

Wenn Sie nach dem "Passwort" gefragt werden, fügen Sie das in Schritt 2 oben generierte Passwort aus Ihrer Zwischenablage ein

-

Lassen Sie die Option "Gesicherte Verbindung mit TLS" aktiviert

-

Klicken Sie auf "Konto hinzufügen", um fortzufahren

-

Öffnen Sie einen neuen Tab zu Gmail und warten Sie auf Ihre Verifizierungs-E-Mail (Sie erhalten einen Bestätigungscode, der bestätigt, dass Sie der Eigentümer der E-Mail-Adresse sind, von der Sie "Senden als" versuchen)

-

Sobald die E-Mail eintrifft, kopieren Sie den Verifizierungscode und fügen ihn in die Eingabeaufforderung ein, die Sie im vorherigen Schritt erhalten haben

-

Nachdem Sie das getan haben, gehen Sie zurück zur E-Mail und klicken Sie auf den Link, um die Anfrage zu "bestätigen". Wahrscheinlich müssen Sie diesen Schritt und den vorherigen durchführen, damit die E-Mail korrekt konfiguriert wird.

Erweiterte Gmail-Routing-Konfiguration

Wenn Sie in Gmail ein erweitertes Routing einrichten möchten, sodass Aliase, die keinem Postfach entsprechen, an die Mail-Exchanges von Forward Email weitergeleitet werden, gehen Sie wie folgt vor:

- Melden Sie sich in Ihrer Google Admin-Konsole unter admin.google.com an

- Gehen Sie zu Apps → Google Workspace → Gmail → Routing

- Klicken Sie auf Route hinzufügen und konfigurieren Sie die folgenden Einstellungen:

Einstellungen für einzelnen Empfänger:

- Wählen Sie "Empfänger im Umschlag ändern" und geben Sie Ihre primäre Gmail-Adresse ein

- Aktivieren Sie "X-Gm-Original-To-Header mit ursprünglichem Empfänger hinzufügen"

Muster für Empfänger im Umschlag:

- Fügen Sie ein Muster hinzu, das alle nicht existierenden Postfächer abdeckt (z. B.

.*@yourdomain.com)

Einstellungen für den E-Mail-Server:

- Wählen Sie "An Host weiterleiten" und geben Sie

mx1.forwardemail.netals primären Server ein - Fügen Sie

mx2.forwardemail.netals Backup-Server hinzu - Setzen Sie den Port auf 25

- Wählen Sie "TLS erforderlich" für die Sicherheit

- Klicken Sie auf Speichern, um die Route zu erstellen

Erweiterte Outlook-Routing-Konfiguration

Für Microsoft 365 (ehemals Office 365)-Nutzer, die ein erweitertes Routing einrichten möchten, sodass Aliase, die keinem Postfach entsprechen, an die Mail-Exchanges von Forward Email weitergeleitet werden:

- Melden Sie sich im Microsoft 365 Admin Center unter admin.microsoft.com an

- Gehen Sie zu Exchange → Mailfluss → Regeln

- Klicken Sie auf Regel hinzufügen und wählen Sie Neue Regel erstellen

- Benennen Sie Ihre Regel (z. B. "Nicht existierende Postfächer an Forward Email weiterleiten")

- Unter Diese Regel anwenden, wenn wählen Sie:

- "Die Empfängeradresse entspricht..."

- Geben Sie ein Muster ein, das alle Adressen Ihrer Domain abdeckt (z. B.

*@yourdomain.com)

- Unter Folgendes tun wählen Sie:

- "Nachricht umleiten an..."

- Wählen Sie "Den folgenden Mailserver"

- Geben Sie

mx1.forwardemail.netund Port 25 ein - Fügen Sie

mx2.forwardemail.netals Backup-Server hinzu

- Unter Außer wenn wählen Sie:

- "Der Empfänger ist..."

- Fügen Sie alle bestehenden Postfächer hinzu, die nicht weitergeleitet werden sollen

- Setzen Sie die Priorität der Regel so, dass sie nach anderen Mailflussregeln ausgeführt wird

- Klicken Sie auf Speichern, um die Regel zu aktivieren

Fehlerbehebung

Warum erhalte ich meine Test-E-Mails nicht

Wenn Sie eine Test-E-Mail an sich selbst senden, wird diese möglicherweise nicht in Ihrem Posteingang angezeigt, da sie denselben "Message-ID"-Header hat.

Dies ist ein bekanntes Problem und betrifft auch Dienste wie Gmail. Hier ist die offizielle Gmail-Antwort zu diesem Problem.

Wenn Sie weiterhin Probleme haben, liegt dies höchstwahrscheinlich an der DNS-Propagation. Sie müssen etwas länger warten und es erneut versuchen (oder versuchen, einen niedrigeren TTL-Wert für Ihre TXT-Einträge festzulegen).

Immer noch Probleme? Bitte kontaktieren Sie uns, damit wir das Problem untersuchen und schnell lösen können.

Wie konfiguriere ich meinen E-Mail-Client, um mit Forward Email zu arbeiten

| Typ | Hostname | Protokoll | Ports |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Bevorzugt | 993 und 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Empfohlen | 465 und 2465 für SSL/TLS (empfohlen) oder 587, 2587, 2525 und 25 für STARTTLS |

Warum landen meine E-Mails im Spam- und Junk-Ordner und wie kann ich die Reputation meiner Domain überprüfen

Dieser Abschnitt führt Sie durch, falls Ihre ausgehende Mail unsere SMTP-Server verwendet (z. B. smtp.forwardemail.net) (oder weitergeleitet über mx1.forwardemail.net oder mx2.forwardemail.net) und diese im Spam- oder Junk-Ordner der Empfänger zugestellt wird.

Wir überwachen routinemäßig unsere IP-Adressen gegen alle renommierten DNS-Denylists, daher handelt es sich höchstwahrscheinlich um ein domänenspezifisches Reputationsproblem.

E-Mails können aus verschiedenen Gründen im Spam-Ordner landen:

-

Fehlende Authentifizierung: Richten Sie SPF, DKIM und DMARC Records ein.

-

Domain-Reputation: Neue Domains haben oft eine neutrale Reputation, bis sie eine Versandhistorie aufgebaut haben.

-

Inhaltliche Auslöser: Bestimmte Wörter oder Phrasen können Spam-Filter auslösen.

-

Versandmuster: Plötzliche Erhöhungen des E-Mail-Volumens können verdächtig wirken.

Sie können eines oder mehrere dieser Tools verwenden, um die Reputation und Kategorisierung Ihrer Domain zu überprüfen:

Reputation- und Blocklist-Check-Tools

IP-Entfernungsanfrageformulare nach Anbieter

Wenn Ihre IP-Adresse von einem bestimmten E-Mail-Anbieter blockiert wurde, verwenden Sie das entsprechende Entfernungsformular oder den Kontakt unten:

| Anbieter | Entfernungsformular / Kontakt | Hinweise |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Formular für Massenversender |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Office 365 IP-Delist-Portal |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple verwendet Proofpoint für IP-Reputation |

| Proofpoint | https://ipcheck.proofpoint.com/ | Proofpoint IP-Check und Entfernung |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Barracuda Reputation-Check und Entfernung |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Cloudmark CSI Reset-Anfrage |

| GoDaddy/SecureServer | https://unblock.secureserver.net | GoDaddy IP-Entfernungsanfrageformular |

| Comcast/Xfinity | https://spa.xfinity.com/report | Comcast IP-Entfernungsanfrage |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Kontaktieren Sie Spectrum-Support für Entfernung |

| AT&T | abuse_rbl@abuse-att.net |

E-Mail für Entfernungsanfrage |

| Cox Communications | unblock.request@cox.net |

E-Mail für Entfernungsanfrage |

| CenturyLink/Lumen | abuse@centurylink.com |

Verwendet Cloudfilter |

| Windstream | abuse@windstream.net |

E-Mail für Entfernungsanfrage |

| t-online.de (Deutschland) | tobr@rx.t-online.de |

E-Mail für Entfernungsanfrage |

| Orange Frankreich | https://postmaster.orange.fr/ | Kontaktformular oder E-Mail abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | GMX Postmaster-Kontaktformular |

| Mail.ru | https://postmaster.mail.ru/ | Mail.ru Postmaster-Portal |

| Yandex | https://postmaster.yandex.ru/ | Yandex Postmaster-Portal |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | QQ Mail Whitelist-Antrag (Chinesisch) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Netease Postmaster-Portal |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Kontakt über Alibaba Cloud-Konsole |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | AWS SES-Konsole > Blacklist-Entfernung |

| SendGrid | https://support.sendgrid.com/ | Kontakt SendGrid-Support |

| Mimecast | https://community.mimecast.com/ | Verwendet Drittanbieter-RBLs – kontaktieren Sie spezifische RBL |

| Fastmail | https://www.fastmail.com/support/ | Kontakt Fastmail-Support |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Kontakt Zoho-Support |

| ProtonMail | https://proton.me/support/contact | Kontakt Proton-Support |

| Tutanota | https://tutanota.com/support | Kontakt Tutanota-Support |

| Hushmail | https://www.hushmail.com/support/ | Kontakt Hushmail-Support |

| Mailbox.org | https://mailbox.org/en/support | Kontakt Mailbox.org-Support |

| Posteo | https://posteo.de/en/site/contact | Kontakt Posteo-Support |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Kontakt DuckDuckGo-Support |

| Sonic.net | https://www.sonic.com/support | Kontakt Sonic-Support |

| Telus | https://www.telus.com/en/support | Kontakt Telus-Support |

| Vodafone Deutschland | https://www.vodafone.de/hilfe/ | Kontakt Vodafone-Support |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Kontakt Spark NZ-Support |

| UOL/BOL (Brasilien) | https://ajuda.uol.com.br/ | Kontakt UOL-Support (Portugiesisch) |

| Libero (Italien) | https://aiuto.libero.it/ | Kontakt Libero-Support (Italienisch) |

| Telenet (Belgien) | https://www2.telenet.be/en/support/ | Kontakt Telenet-Support |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Kontakt Facebook Business-Support |

| https://www.linkedin.com/help/linkedin | Kontakt LinkedIn-Support | |

| Groups.io | https://groups.io/helpcenter | Kontakt Groups.io-Support |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Vade Secure Sender Tool |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Kontakt Cloudflare-Support |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Kontakt Hornetsecurity-Support |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Kontakt über Hosting-Provider |

| Mail2World | https://www.mail2world.com/support/ | Kontakt Mail2World-Support |

Tip

Beginnen Sie mit einem geringen Volumen an hochwertigen E-Mails, um einen positiven Ruf aufzubauen, bevor Sie größere Mengen versenden.

Important

Wenn Ihre Domain auf einer Blacklist steht, hat jede Blacklist ihren eigenen Entfernungsprozess. Überprüfen Sie deren Websites auf Anweisungen.

Tip

Wenn Sie zusätzliche Hilfe benötigen oder feststellen, dass wir fälschlicherweise von einem bestimmten E-Mail-Dienstanbieter als Spam gelistet werden, dann kontaktieren Sie uns bitte.

Was soll ich tun, wenn ich Spam-E-Mails erhalte

Sie sollten sich von der Mailingliste abmelden (wenn möglich) und den Absender blockieren.

Bitte melden Sie die Nachricht nicht als Spam, sondern leiten Sie sie stattdessen an unser manuell kuratiertes und datenschutzorientiertes Missbrauchspräventionssystem weiter.

Die E-Mail-Adresse, an die Spam weitergeleitet werden soll, lautet: abuse@forwardemail.net

Warum werden meine Test-E-Mails, die ich mir selbst in Gmail sende, als „verdächtig“ angezeigt

Wenn Sie diese Fehlermeldung in Gmail sehen, wenn Sie sich selbst einen Test senden, oder wenn eine Person, mit der Sie über Ihr Alias E-Mails austauschen, zum ersten Mal eine E-Mail von Ihnen sieht, dann machen Sie sich bitte keine Sorgen – dies ist eine integrierte Sicherheitsfunktion von Gmail.

Sie können einfach auf „Sieht sicher aus“ klicken. Wenn Sie beispielsweise eine Testnachricht mit der Funktion „Senden als“ (send mail as) an jemand anderen senden, wird diese Meldung dort nicht angezeigt.

Wenn sie diese Meldung jedoch sehen, liegt das daran, dass sie normalerweise Ihre E-Mails von john@gmail.com und nicht von john@customdomain.com (nur ein Beispiel) gewohnt sind. Gmail warnt die Nutzer nur, um sicherzugehen, dass alles sicher ist. Es gibt keine Umgehungslösung.

Kann ich das „via forwardemail dot net“ in Gmail entfernen

Dieses Thema hängt mit einem bekannten Problem in Gmail zusammen, bei dem zusätzliche Informationen neben dem Namen des Absenders angezeigt werden.

Seit Mai 2023 unterstützen wir das Versenden von E-Mails per SMTP als Add-on für alle zahlenden Nutzer – was bedeutet, dass Sie das via forwardemail dot net in Gmail entfernen können.

Beachten Sie, dass dieses FAQ-Thema speziell für diejenigen gilt, die die Funktion Wie man E-Mails mit Gmail als Absender sendet verwenden.

Bitte sehen Sie den Abschnitt Unterstützen Sie das Versenden von E-Mails per SMTP für Konfigurationsanweisungen ein.

Datenverwaltung

Wo befinden sich Ihre Server

Tip

Wir werden bald unseren EU-Datencenter-Standort unter forwardemail.eu ankündigen. Abonnieren Sie die Diskussion unter https://github.com/orgs/forwardemail/discussions/336 für Updates.

Unsere Server befinden sich hauptsächlich in Denver, Colorado – siehe https://forwardemail.net/ips für unsere vollständige Liste der IP-Adressen.

Informationen zu unseren Unterauftragsverarbeitern finden Sie auf unseren GDPR, DPA und Datenschutz Seiten.

Wie exportiere und sichere ich mein Postfach

Sie können jederzeit Ihre Postfächer als EML, Mbox oder verschlüsselte SQLite Formate exportieren.

Gehen Sie zu Mein Konto Domains Aliase Backup herunterladen und wählen Sie Ihr bevorzugtes Exportformat aus.

Sie erhalten eine E-Mail mit einem Link zum Herunterladen des Exports, sobald dieser abgeschlossen ist.

Beachten Sie, dass dieser Download-Link aus Sicherheitsgründen nach 4 Stunden abläuft.

Wenn Sie Ihre exportierten EML- oder Mbox-Formate inspizieren möchten, können diese Open-Source-Tools nützlich sein:

| Name | Format | Plattform | GitHub URL |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Alle Plattformen | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Alle Plattformen | https://github.com/s0ph1e/eml-reader |

| Zusätzlich, falls Sie eine Mbox-Datei in eine EML-Datei konvertieren müssen, können Sie https://github.com/noelmartinon/mboxzilla verwenden. |

Wie importiere und migriere ich mein bestehendes Postfach

Sie können Ihre E-Mails ganz einfach zu Forward Email importieren (z. B. mit Thunderbird) mit den folgenden Anweisungen:

-

Exportieren Sie Ihre E-Mails von Ihrem bestehenden E-Mail-Anbieter:

E-Mail-Anbieter Exportformat Exportanweisungen Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Tipp: Wenn Sie Outlook verwenden (PST-Exportformat), können Sie einfach den Anweisungen unter "Andere" unten folgen. Wir haben jedoch unten Links bereitgestellt, um PST basierend auf Ihrem Betriebssystem in MBOX/EML zu konvertieren:- Zinkuba für Windows (GitHub)

- readpst für Windows cygwin – (z. B.

readpst -u -o $OUT_DIR $IN_DIR, wobei$OUT_DIRund$IN_DIRdurch die Pfade des Ausgabe- bzw. Eingabeverzeichnisses ersetzt werden). - readpst für Ubuntu/Linux – (z. B.

sudo apt-get install readpstund dannreadpst -u -o $OUT_DIR $IN_DIR, wobei$OUT_DIRund$IN_DIRdurch die Pfade des Ausgabe- bzw. Eingabeverzeichnisses ersetzt werden). - readpst für macOS (über brew) – (z. B.

brew install libpstund dannreadpst -u -o $OUT_DIR $IN_DIR, wobei$OUT_DIRund$IN_DIRdurch die Pfade des Ausgabe- bzw. Eingabeverzeichnisses ersetzt werden). - PST Converter für Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Andere Verwenden Sie Thunderbird Richten Sie Ihr bestehendes E-Mail-Konto in Thunderbird ein und verwenden Sie dann das Plugin ImportExportTools NG, um Ihre E-Mails zu exportieren und zu importieren. Möglicherweise können Sie E-Mails auch einfach kopieren/einfügen oder per Drag & Drop zwischen Konten verschieben. -

Laden Sie Thunderbird herunter, installieren Sie es und öffnen Sie es.

-

Erstellen Sie ein neues Konto mit der vollständigen E-Mail-Adresse Ihres Alias (z. B.

you@yourdomain.com) und Ihrem generierten Passwort. Wenn Sie noch kein generiertes Passwort haben, dann sehen Sie unsere Einrichtungshinweise ein. -

Laden Sie das Thunderbird-Plugin ImportExportTools NG herunter und installieren Sie es.

-

Erstellen Sie in Thunderbird einen neuen lokalen Ordner, klicken Sie dann mit der rechten Maustaste darauf → wählen Sie die Option

ImportExportTools NG→ wählen SieImport mbox file(für das MBOX-Exportformat) – oder –Import messages/Import all messages from a directory(für das EML-Exportformat). -

Ziehen Sie Nachrichten per Drag & Drop vom lokalen Ordner in einen neuen (oder bestehenden) IMAP-Ordner in Thunderbird, in den Sie Nachrichten in unserem IMAP-Speicher hochladen möchten. Dadurch wird sichergestellt, dass sie online mit unserem SQLite-verschlüsselten Speicher gesichert werden.

Tipp: Wenn Sie unsicher sind, wie Sie in Thunderbird importieren, können Sie sich an den offiziellen Anleitungen unter https://kb.mozillazine.org/Importing_folders und https://github.com/thunderbird/import-export-tools-ng/wiki orientieren.

Wie verwende ich meinen eigenen S3-kompatiblen Speicher für Backups

Nutzer mit kostenpflichtigem Tarif können ihren eigenen S3-kompatiblen Speicheranbieter pro Domain für IMAP/SQLite-Backups konfigurieren. Das bedeutet, dass Ihre verschlüsselten Postfach-Backups auf Ihrer eigenen Infrastruktur gespeichert werden können, anstelle von (oder zusätzlich zu) unserem Standardspeicher.

Unterstützte Anbieter sind unter anderem Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces und jeder andere S3-kompatible Dienst.

Einrichtung

- Erstellen Sie einen privaten Bucket bei Ihrem S3-kompatiblen Anbieter. Der Bucket darf nicht öffentlich zugänglich sein.

- Erstellen Sie Zugangsdaten (Access Key ID und Secret Access Key) mit Lese-/Schreibrechten für den Bucket.

- Gehen Sie zu Mein Konto Domains Erweiterte Einstellungen Benutzerdefinierter S3-kompatibler Speicher.

- Aktivieren Sie "Benutzerdefinierten S3-kompatiblen Speicher aktivieren" und füllen Sie Ihre Endpunkt-URL, Access Key ID, Secret Access Key, Region und Bucket-Namen aus.

- Klicken Sie auf "Verbindung testen", um Ihre Zugangsdaten, den Bucket-Zugriff und die Schreibrechte zu überprüfen.

- Klicken Sie auf "Speichern", um die Einstellungen zu übernehmen.

Wie Backups funktionieren

Backups werden automatisch für jeden verbundenen IMAP-Alias ausgelöst. Der IMAP-Server prüft alle aktiven Verbindungen einmal pro Stunde und startet für jeden verbundenen Alias ein Backup. Ein Redis-basierter Lock verhindert, dass doppelte Backups innerhalb von 30 Minuten ausgeführt werden, und das eigentliche Backup wird übersprungen, wenn innerhalb der letzten 24 Stunden bereits ein erfolgreiches Backup durchgeführt wurde (es sei denn, das Backup wurde explizit von einem Nutzer zum Download angefordert). Backups können auch manuell ausgelöst werden, indem im Dashboard für jeden Alias auf "Backup herunterladen" geklickt wird. Manuelle Backups werden immer ausgeführt, unabhängig vom 24-Stunden-Fenster.

Der Backup-Prozess funktioniert wie folgt:

- Die SQLite-Datenbank wird mit

VACUUM INTOkopiert, was einen konsistenten Snapshot erstellt, ohne aktive Verbindungen zu unterbrechen, und die Datenbankverschlüsselung beibehält. - Die Backup-Datei wird durch Öffnen überprüft, um zu bestätigen, dass die Verschlüsselung weiterhin gültig ist.

- Ein SHA-256-Hash wird berechnet und mit dem vorhandenen Backup im Speicher verglichen. Wenn der Hash übereinstimmt, wird der Upload übersprungen (keine Änderungen seit dem letzten Backup).

- Das Backup wird mit Multipart-Upload über die @aws-sdk/lib-storage Bibliothek zu S3 hochgeladen.

- Eine signierte Download-URL (gültig für 4 Stunden) wird generiert und per E-Mail an den Benutzer gesendet.

Backup-Formate

Drei Backup-Formate werden unterstützt:

| Format | Erweiterung | Beschreibung |

|---|---|---|

sqlite |

.sqlite |

Rohes verschlüsseltes SQLite-Datenbank-Snapshot (Standard für automatische IMAP-Backups) |

mbox |

.zip |

Passwortgeschütztes ZIP mit Postfach im mbox-Format |

eml |

.zip |

Passwortgeschütztes ZIP mit einzelnen .eml Dateien pro Nachricht |

Tipp: Wenn Sie

.sqliteBackup-Dateien haben und diese lokal in.emlDateien konvertieren möchten, verwenden Sie unser eigenständiges CLI-Tool convert-sqlite-to-eml. Es funktioniert unter Windows, Linux und macOS und benötigt keine Netzwerkverbindung.

Dateibenennung und Schlüsselstruktur

Bei Verwendung von benutzerdefiniertem S3-Speicher werden Backup-Dateien mit einem ISO 8601 Zeitstempel-Präfix gespeichert, sodass jedes Backup als separates Objekt erhalten bleibt. So erhalten Sie eine vollständige Backup-Historie in Ihrem eigenen Bucket.

Das Schlüssel-Format lautet:

{ISO 8601 timestamp}-{alias_id}.{extension}

Zum Beispiel:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

Die alias_id ist die MongoDB ObjectId des Alias. Sie finden sie auf der Alias-Einstellungsseite oder über die API.

Bei Verwendung des Standard-(System-)Speichers ist der Schlüssel flach (z.B. 65a31c53c36b75ed685f3fda.sqlite) und jedes Backup überschreibt das vorherige.

Hinweis: Da benutzerdefinierter S3-Speicher alle Backup-Versionen behält, wächst der Speicherverbrauch mit der Zeit. Wir empfehlen, Lifecycle-Regeln für Ihren Bucket zu konfigurieren, um alte Backups automatisch zu löschen (z.B. Objekte, die älter als 30 oder 90 Tage sind).

Datenhoheit und Löschrichtlinie

Ihr benutzerdefinierter S3-Bucket steht vollständig unter Ihrer Kontrolle. Wir löschen oder verändern niemals Dateien in Ihrem benutzerdefinierten S3-Bucket – weder beim Löschen eines Alias, noch beim Entfernen einer Domain, noch während irgendwelcher Aufräumaktionen. Wir schreiben nur neue Backup-Dateien in Ihren Bucket.

Das bedeutet:

- Alias-Löschung — Wenn Sie einen Alias löschen, entfernen wir das Backup nur aus unserem Standard-Systemspeicher. Alle zuvor in Ihren benutzerdefinierten S3-Bucket geschriebenen Backups bleiben unberührt.

- Domain-Entfernung — Das Entfernen einer Domain hat keine Auswirkungen auf Dateien in Ihrem benutzerdefinierten Bucket.

- Aufbewahrungsverwaltung — Sie sind verantwortlich für die Verwaltung des Speichers in Ihrem eigenen Bucket, einschließlich der Konfiguration von Lifecycle-Regeln zum Löschen alter Backups.

Wenn Sie den benutzerdefinierten S3-Speicher deaktivieren oder zurück zu unserem Standardspeicher wechseln, bleiben vorhandene Dateien in Ihrem Bucket erhalten. Zukünftige Backups werden stattdessen einfach in unserem Standardspeicher abgelegt.

Sicherheit

- Ihre Access Key ID und Secret Access Key werden im Ruhezustand verschlüsselt mit AES-256-GCM gespeichert. Sie werden nur zur Laufzeit bei Backup-Operationen entschlüsselt.

- Wir validieren automatisch, dass Ihr Bucket nicht öffentlich zugänglich ist. Wenn ein öffentlicher Bucket erkannt wird, wird die Konfiguration beim Speichern abgelehnt. Wenn während des Backups öffentlicher Zugriff festgestellt wird, greifen wir auf unseren Standardspeicher zurück und benachrichtigen alle Domain-Administratoren per E-Mail.

- Die Zugangsdaten werden beim Speichern über einen HeadBucket Aufruf validiert, um sicherzustellen, dass der Bucket existiert und die Zugangsdaten korrekt sind. Bei Validierungsfehlern wird der benutzerdefinierte S3-Speicher automatisch deaktiviert.

- Jede Backup-Datei enthält einen SHA-256-Hash in ihren S3-Metadaten, der verwendet wird, um unveränderte Datenbanken zu erkennen und redundante Uploads zu überspringen.

Fehlerbenachrichtigungen

Wenn ein Backup bei der Verwendung Ihres benutzerdefinierten S3-Speichers fehlschlägt (z. B. aufgrund abgelaufener Anmeldeinformationen oder eines Verbindungsproblems), werden alle Domain-Administratoren per E-Mail benachrichtigt. Diese Benachrichtigungen werden auf einmal alle 6 Stunden begrenzt, um doppelte Warnungen zu vermeiden. Wenn Ihr Bucket zum Zeitpunkt des Backups als öffentlich zugänglich erkannt wird, werden die Administratoren einmal täglich benachrichtigt.

API

Sie können benutzerdefinierten S3-Speicher auch über die API konfigurieren:

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

Um die Verbindung über die API zu testen:

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

Wie konvertiere ich SQLite-Backups in EML-Dateien

Wenn Sie SQLite-Backups herunterladen oder speichern (entweder aus unserem Standardspeicher oder Ihrem eigenen benutzerdefinierten S3-Bucket), können Sie diese mit unserem eigenständigen CLI-Tool convert-sqlite-to-eml in Standard-.eml-Dateien konvertieren. EML-Dateien können mit jedem E-Mail-Client (Thunderbird, Outlook, Apple Mail usw.) geöffnet oder in andere Mailserver importiert werden.

Installation

Sie können entweder eine vorgefertigte Binärdatei herunterladen (kein Node.js erforderlich) oder sie direkt mit Node.js ausführen:

Vorgefertigte Binärdateien — Laden Sie die neueste Version für Ihre Plattform von GitHub Releases herunter:

| Plattform | Architektur | Datei |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

macOS-Benutzer: Nach dem Herunterladen müssen Sie möglicherweise das Quarantäne-Attribut entfernen, bevor Sie die Binärdatei ausführen:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Ersetzen Sie

./convert-sqlite-to-eml-darwin-arm64durch den tatsächlichen Pfad zur heruntergeladenen Datei.)

Linux-Benutzer: Nach dem Herunterladen müssen Sie möglicherweise die Binärdatei ausführbar machen:

chmod +x ./convert-sqlite-to-eml-linux-x64(Ersetzen Sie

./convert-sqlite-to-eml-linux-x64durch den tatsächlichen Pfad zur heruntergeladenen Datei.)

Aus dem Quellcode (erfordert Node.js >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Verwendung

Das Tool unterstützt sowohl interaktive als auch nicht-interaktive Modi.

Interaktiver Modus — ohne Argumente ausführen, und Sie werden zu allen Eingaben aufgefordert:

./convert-sqlite-to-eml

Forward Email - SQLite-Backup in EML konvertieren

================================================

Pfad zur SQLite-Backup-Datei: /path/to/backup.sqlite

IMAP/Alias-Passwort: ********

Ausgabe ZIP-Pfad [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Nicht-interaktiver Modus — Argumente über Kommandozeilen-Flags für Skripting und Automatisierung übergeben:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "your-imap-password" \

--output /path/to/output.zip

| Flag | Beschreibung |

|---|---|

--path <path> |

Pfad zur verschlüsselten SQLite-Backup-Datei |

--password <pass> |

IMAP/Alias-Passwort zur Entschlüsselung |

--output <path> |

Ausgabepfad für die ZIP-Datei (Standard: automatisch generiert mit ISO 8601-Zeitstempel) |

--help |

Hilfemeldung anzeigen |

Ausgabeformat

Das Tool erzeugt ein passwortgeschütztes ZIP-Archiv (AES-256 verschlüsselt), das Folgendes enthält:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

EML-Dateien sind nach Postfachordnern organisiert. Das ZIP-Passwort ist dasselbe wie Ihr IMAP-/Alias-Passwort. Jede .eml-Datei ist eine standardmäßige RFC 5322 E-Mail-Nachricht mit vollständigen Headern, Textkörper und Anhängen, die aus der SQLite-Datenbank rekonstruiert wurden.

So funktioniert es

- Öffnet die verschlüsselte SQLite-Datenbank mit Ihrem IMAP-/Alias-Passwort (unterstützt sowohl ChaCha20 als auch AES-256-CBC Verschlüsselungen).

- Liest die Tabelle Mailboxes, um die Ordnerstruktur zu ermitteln.

- Dekodiert für jede Nachricht den mimeTree (als Brotli-komprimiertes JSON gespeichert) aus der Tabelle Messages.

- Rekonstruiert die vollständige EML, indem der MIME-Baum durchlaufen und die Anhänge aus der Tabelle Attachments abgerufen werden.

- Verpackt alles in ein passwortgeschütztes ZIP-Archiv mit archiver-zip-encrypted.

Unterstützen Sie Self-Hosting?

Ja, seit März 2025 unterstützen wir eine Self-Hosting-Option. Lesen Sie den Blog hier. Schauen Sie sich die Self-Hosting-Anleitung an, um loszulegen. Und für diejenigen, die eine detailliertere Schritt-für-Schritt-Version wünschen, siehe unsere Ubuntu oder Debian basierten Anleitungen.

E-Mail-Konfiguration

Wie fange ich an und richte die E-Mail-Weiterleitung ein?

user@gmail.com durch die E-Mail-Adresse, an die Sie E-Mails weiterleiten möchten (falls diese nicht bereits korrekt ist). Ebenso ersetzen Sie sample.g0v.tw durch Ihren eigenen Domainnamen (falls dieser nicht bereits korrekt ist).

- Wenn Sie Ihre Domain bereits irgendwo registriert haben, müssen Sie diesen Schritt komplett überspringen und direkt zu Schritt zwei gehen! Andernfalls können Sie hier klicken, um Ihre Domain zu registrieren.

-

Erinnern Sie sich, wo Sie Ihre Domain registriert haben? Sobald Sie sich daran erinnern, folgen Sie den untenstehenden Anweisungen:

Wichtig: Sie müssen einen neuen Tab öffnen und sich bei Ihrem Domain-Registrar anmelden. Sie können einfach unten auf Ihren "Registrar" klicken, um dies automatisch zu tun. In diesem neuen Tab müssen Sie zur DNS-Verwaltungsseite Ihres Registrars navigieren – und wir haben die Schritt-für-Schritt-Navigation unten in der Spalte "Schritte zur Konfiguration" bereitgestellt. Sobald Sie diese Seite im neuen Tab geöffnet haben, können Sie zu diesem Tab zurückkehren und mit Schritt drei fortfahren. Schließen Sie den geöffneten Tab noch nicht; Sie werden ihn für zukünftige Schritte benötigen!

Registrar Schritte zur Konfiguration 1&1 Anmelden Domain Center (Domain auswählen) DNS-Einstellungen bearbeiten Amazon Route 53 Anmelden Hosted Zones (Domain auswählen) Aplus.net Anmelden My Servers Domain Management DNS Manager Bluehost FÜR ROCK: Anmelden Domains (Klicken Sie auf das ▼-Symbol neben Verwalten) DNS

FÜR LEGACY: Anmelden Domains Zone editor (Domain auswählen)Cloudflare Anmelden DNS DNS Made Easy Anmelden DNS (Domain auswählen) DNSimple Anmelden (Domain auswählen) DNS Verwalten Digital Ocean Anmelden Networking Domains (Domain auswählen) Mehr Domain verwalten Domain.com Anmelden In der Kartenansicht auf Verwalten bei Ihrer Domain klicken In der Listenansicht auf das Zahnrad-Symbol klicken DNS & Nameserver DNS-Einträge Domains.com

AnsehenAnmelden (Domain auswählen) Verwalten (Zahnrad-Symbol klicken) Im linken Menü auf DNS & Nameserver klicken DreamHost Anmelden Panel Domains Domains verwalten DNS Dyn Anmelden Übersicht Verwalten Einfacher Editor Einträge Gandi Anmelden (Domain auswählen) Verwaltung Zone bearbeiten GoDaddy

AnsehenAnmelden Meine Domains verwalten (Domain auswählen) DNS verwalten Google Domains

AnsehenAnmelden (Domain auswählen) DNS konfigurieren Namecheap

AnsehenAnmelden Domainliste (Domain auswählen) Verwalten Erweiterte DNS Netlify Anmelden (Domain auswählen) Netlify DNS einrichten Network Solutions Anmelden Account Manager Meine Domainnamen (Domain auswählen) Verwalten Domain-Ziel ändern Erweiterte DNS Shopify

AnsehenAnmelden Verwaltete Domains (Domain auswählen) DNS-Einstellungen Squarespace Anmelden Hauptmenü Einstellungen Domains (Domain auswählen) Erweiterte Einstellungen Benutzerdefinierte Einträge Vercel's Now Verwendung der "now" CLI now dns add [domain] '@' MX [record-value] [priority]Weebly Anmelden Domains-Seite (Domain auswählen) DNS Wix Anmelden Domains-Seite (Klicken Sie auf das -Symbol) Wählen Sie DNS-Einträge verwalten eNom Anmelden Domains Meine Domains Andere Wichtig: Sehen Sie Ihren Registrar hier nicht aufgelistet? Suchen Sie einfach im Internet nach "wie ändere ich DNS-Einträge bei $REGISTRAR" (ersetzen Sie $REGISTRAR durch den Namen Ihres Registrars – z. B. "wie ändere ich DNS-Einträge bei GoDaddy", wenn Sie GoDaddy verwenden). - Verwenden Sie die DNS-Verwaltungsseite Ihres Registrars (den anderen geöffneten Tab), um die folgenden "MX"-Einträge zu setzen:

Wichtig: Beachten Sie, dass KEINE anderen MX-Einträge gesetzt sein dürfen. Beide unten gezeigten Einträge MÜSSEN vorhanden sein. Stellen Sie sicher, dass keine Tippfehler vorliegen und dass sowohl mx1 als auch mx2 korrekt geschrieben sind. Falls bereits MX-Einträge existierten, löschen Sie diese bitte vollständig. Der "TTL"-Wert muss nicht 3600 sein, er kann bei Bedarf auch niedriger oder höher sein.

Name/Host/Alias TTL Typ Priorität Antwort/Wert "@", ".", oder leer 3600 MX 0 mx1.forwardemail.net"@", ".", oder leer 3600 MX 0 mx2.forwardemail.net - Verwenden Sie die DNS-Verwaltungsseite Ihres Registrars (den anderen geöffneten Tab), um den/die folgenden TXT-Eintrag/-Einträge zu setzen:

Wichtig: Wenn Sie einen kostenpflichtigen Plan nutzen, müssen Sie diesen Schritt vollständig überspringen und direkt zu Schritt fünf gehen! Wenn Sie keinen kostenpflichtigen Plan haben, sind Ihre weitergeleiteten Adressen öffentlich durchsuchbar – gehen Sie zu Mein Konto Domains und upgraden Sie Ihre Domain bei Bedarf auf einen kostenpflichtigen Plan. Wenn Sie mehr über kostenpflichtige Pläne erfahren möchten, besuchen Sie unsere Preisseite. Andernfalls können Sie eine oder mehrere Kombinationen aus Option A bis Option F unten auswählen.

Option A: Wenn Sie alle E-Mails von Ihrer Domain weiterleiten (z. B. "all@sample.g0v.tw", "hello@sample.g0v.tw" usw.) an eine bestimmte Adresse "user@gmail.com":Name/Host/Alias TTL Typ Antwort/Wert "@", ".", oder leer 3600 TXT forward-email=user@gmail.comTipp: Ersetzen Sie die oben in der Spalte "Wert" angegebenen Werte durch Ihre eigene E-Mail-Adresse. Der "TTL"-Wert muss nicht 3600 sein, er kann bei Bedarf auch niedriger oder höher sein. Ein niedrigerer Time-to-Live ("TTL")-Wert sorgt dafür, dass zukünftige Änderungen an Ihren DNS-Einträgen schneller im Internet verbreitet werden – denken Sie daran, wie lange diese im Speicher zwischengespeichert werden (in Sekunden). Mehr Informationen zu TTL bei Wikipedia.

Option B: Wenn Sie nur eine einzelne E-Mail-Adresse weiterleiten müssen (z. B.hello@sample.g0v.twanuser@gmail.com; dies leitet auch automatisch "hello+test@sample.g0v.tw" an "user+test@gmail.com" weiter):Name/Host/Alias TTL Typ Antwort/Wert "@", ".", oder leer 3600 TXT forward-email=hello:user@gmail.com

Option C: Wenn Sie mehrere E-Mails weiterleiten, sollten Sie diese mit einem Komma trennen:Name/Host/Alias TTL Typ Antwort/Wert "@", ".", oder leer 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Option D: Sie können eine unbegrenzte Anzahl von Weiterleitungs-E-Mails einrichten – achten Sie nur darauf, nicht mehr als 255 Zeichen in einer einzigen Zeile zu verwenden und jede Zeile mit "forward-email=" zu beginnen. Ein Beispiel finden Sie unten:Name/Host/Alias TTL Typ Antwort/Wert "@", ".", oder leer 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", oder leer 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", oder leer 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", oder leer 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", oder leer 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Option E: Sie können auch einen Domainnamen in Ihrem TXT-Eintrag angeben, um eine globale Alias-Weiterleitung einzurichten (z.B. wird "user@sample.g0v.tw" an "user@example.net" weitergeleitet):Name/Host/Alias TTL Typ Antwort/Wert "@", ".", oder leer 3600 TXT forward-email=example.net

Option F: Sie können sogar Webhooks als globalen oder individuellen Alias verwenden, um E-Mails weiterzuleiten. Siehe das Beispiel und den vollständigen Abschnitt zu Webhooks mit dem Titel Unterstützen Sie Webhooks unten.Name/Host/Alias TTL Typ Antwort/Wert "@", ".", oder leer 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Option G: Sie können sogar reguläre Ausdrücke ("regex") verwenden, um Aliase abzugleichen und für die Behandlung von Ersetzungen, um E-Mails weiterzuleiten. Siehe die Beispiele und den vollständigen Abschnitt zu Regex mit dem Titel Unterstützen Sie reguläre Ausdrücke oder Regex weiter unten.Benötigen Sie erweiterte Regex mit Ersetzung? Siehe die Beispiele und den vollständigen Abschnitt zu Regex mit dem Titel Unterstützen Sie reguläre Ausdrücke oder Regex weiter unten.Einfaches Beispiel: Wenn ich möchte, dass alle E-Mails, die an `linus@sample.g0v.tw` oder `torvalds@sample.g0v.tw` gehen, an `user@gmail.com` weitergeleitet werden:Name/Host/Alias TTL Typ Antwort/Wert "@", ".", oder leer 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comWichtig: Catch-all-Weiterleitungsregeln könnten auch als "Durchfallen" beschrieben werden. Das bedeutet, dass eingehende E-Mails, die mindestens einer spezifischen Weiterleitungsregel entsprechen, anstelle des Catch-alls verwendet werden. Spezifische Regeln umfassen E-Mail-Adressen und reguläre Ausdrücke.

Zum Beispiel:

forward-email=hello:first@gmail.com,second@gmail.com

E-Mails, die anhello@sample.g0v.twgesendet werden, werden mit dieser Konfiguration **nicht** ansecond@gmail.com(Catch-all) weitergeleitet, sondern nur anfirst@gmail.comzugestellt.

- Verwenden Sie die DNS-Verwaltungsseite Ihres Registrars (den anderen Tab, den Sie geöffnet haben), um zusätzlich den folgenden TXT-Eintrag zu setzen:

Name/Host/Alias TTL Typ Antwort/Wert "@", ".", oder leer 3600 TXT v=spf1 a include:spf.forwardemail.net -allWichtig: Wenn Sie Gmail (z. B. "Send Mail As") oder G Suite verwenden, müssen Sieinclude:_spf.google.coman den obigen Wert anhängen, zum Beispiel:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allTipp: Wenn Sie bereits eine ähnliche Zeile mit "v=spf1" haben, müssen Sieinclude:spf.forwardemail.netdirekt vor allen vorhandenen "include:host.com"-Einträgen und vor dem "-all" in derselben Zeile anhängen, zum Beispiel:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Beachten Sie, dass es einen Unterschied zwischen "-all" und "~all" gibt. Das "-" zeigt an, dass die SPF-Prüfung FEHLERHAFT sein soll, wenn sie nicht übereinstimmt, und "~" zeigt an, dass die SPF-Prüfung SOFTFAIL sein soll. Wir empfehlen die Verwendung der "-all"-Methode, um Domainfälschung zu verhindern.

Möglicherweise müssen Sie auch den SPF-Eintrag für den Host einschließen, von dem Sie E-Mails senden (z. B. Outlook). - Überprüfen Sie Ihre DNS-Einträge mit unserem Tool "Einträge überprüfen", verfügbar unter Mein Konto Domains Einrichtung.

- Senden Sie eine Test-E-Mail, um zu bestätigen, dass alles funktioniert. Beachten Sie, dass es einige Zeit dauern kann, bis Ihre DNS-Einträge propagiert sind.

Tipp: Wenn Sie keine Test-E-Mails erhalten oder eine Test-E-Mail mit dem Hinweis "Seien Sie vorsichtig mit dieser Nachricht" erhalten, sehen Sie die Antworten zu Warum erhalte ich meine Test-E-Mails nicht und Warum werden meine Test-E-Mails, die ich mir selbst in Gmail sende, als "verdächtig" angezeigt.

- Wenn Sie "Senden als" über Gmail verwenden möchten, müssen Sie dieses Video ansehen oder den Schritten unter Wie man "Senden als" mit Gmail verwendet unten folgen.

Kann ich mehrere MX-Exchanges und Server für erweitertes Weiterleiten verwenden

Ja, aber Sie sollten nur einen MX-Exchange in Ihren DNS-Einträgen haben.

Versuchen Sie nicht, "Priorität" als Methode zur Konfiguration mehrerer MX-Exchanges zu verwenden.

Stattdessen müssen Sie Ihren bestehenden MX-Exchange so konfigurieren, dass er E-Mails für alle nicht übereinstimmenden Aliase an die Exchanges unseres Dienstes (mx1.forwardemail.net und/oder mx2.forwardemail.net) weiterleitet.

Wenn Sie Google Workspace verwenden und alle nicht übereinstimmenden Aliase an unseren Dienst weiterleiten möchten, siehe https://support.google.com/a/answer/6297084.

Wenn Sie Microsoft 365 (Outlook) verwenden und alle nicht übereinstimmenden Aliase an unseren Dienst weiterleiten möchten, siehe https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail und https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Wie richte ich eine Abwesenheitsnotiz (automatische Antwort bei Abwesenheit) ein

Gehen Sie zu Mein Konto Domains Aliase und erstellen oder bearbeiten Sie den Alias, für den Sie eine Abwesenheitsnotiz konfigurieren möchten. Sie können ein Startdatum, Enddatum, Betreff und Nachricht konfigurieren und diese jederzeit aktivieren oder deaktivieren:

- Klartext-Betreff und Nachricht werden derzeit unterstützt (wir verwenden intern das

striptags-Paket, um jegliches HTML zu entfernen). - Der Betreff ist auf 100 Zeichen begrenzt.

- Die Nachricht ist auf 1000 Zeichen begrenzt.

- Die Einrichtung erfordert eine Outbound-SMTP-Konfiguration (z. B. müssen Sie DKIM-, DMARC- und Return-Path-DNS-Einträge einrichten).

- Gehen Sie zu Mein Konto Domains Einstellungen Outbound SMTP-Konfiguration und folgen Sie den Einrichtungshinweisen.

- Der Urlaubsantworter kann nicht für globale Vanity-Domainnamen aktiviert werden (z. B. werden wegwerfbare Adressen nicht unterstützt).

- Der Urlaubsantworter kann nicht für Aliase mit Wildcard/Catch-All (

*) oder regulären Ausdrücken aktiviert werden.

Im Gegensatz zu Mailsystemen wie postfix (z. B. die die sieve-Vacation-Filter-Erweiterung verwenden) – fügt Forward Email automatisch Ihre DKIM-Signatur hinzu, schützt vor Verbindungsproblemen beim Senden von Urlaubsantworten (z. B. aufgrund häufiger SSL/TLS-Verbindungsprobleme und älterer Server) und unterstützt sogar Open WKD und PGP-Verschlüsselung für Urlaubsantworten.

-

Wir senden nur einmal alle 4 Tage pro erlaubtem Absender.

-

Unser Redis-Cache verwendet einen Fingerabdruck aus

alias_idundsender, wobeialias_iddie Alias-MongoDB-ID ist undsenderentweder die From-Adresse (wenn erlaubt) oder die Root-Domain in der From-Adresse (wenn nicht erlaubt). Zur Vereinfachung ist die Ablaufzeit dieses Fingerabdrucks im Cache auf 4 Tage gesetzt. -

Unser Ansatz, bei nicht erlaubten Absendern die Root-Domain aus der From-Adresse zu verwenden, verhindert Missbrauch durch relativ unbekannte Absender (z. B. böswillige Akteure), die Urlaubsantworten fluten könnten.

-

-

Wir senden nur, wenn MAIL FROM und/oder From nicht leer sind und keinen (Groß-/Kleinschreibung ignorierenden) Postmaster-Benutzernamen enthalten (der Teil vor dem @ in einer E-Mail).

-

Wir senden nicht, wenn die Originalnachricht einen der folgenden Header (Groß-/Kleinschreibung ignorierend) hatte:

- Header

auto-submittedmit einem Wert ungleichno. - Header

x-auto-response-suppressmit einem Wert vondr,autoreply,auto-reply,auto_replyoderall. - Header

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondoderx-auto-respond(unabhängig vom Wert). - Header

precedencemit einem Wert vonbulk,autoreply,auto-reply,auto_replyoderlist.

- Header

-

Wir senden nicht, wenn die MAIL FROM- oder From-E-Mail-Adresse mit

+donotreply,-donotreply,+noreplyoder-noreplyendet. -

Wir senden nicht, wenn der Benutzername der From-E-Mail-Adresse

mdaemonwar und ein Groß-/Kleinschreibung ignorierender HeaderX-MDDSN-Messagevorhanden war. -

Wir senden nicht, wenn ein Groß-/Kleinschreibung ignorierender

content-type-Header mit dem Wertmultipart/reportvorhanden war.

Wie richte ich SPF für Forward Email ein

Verwenden Sie die DNS-Verwaltungsseite Ihres Registrars und legen Sie den folgenden TXT-Eintrag fest:

| Name/Host/Alias | TTL | Typ | Antwort/Wert |

|---|---|---|---|

| "@", ".", oder leer | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com an den obigen Wert anhängen, zum Beispiel:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com zu Ihrem SPF TXT-Eintrag hinzufügen, zum Beispiel:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net direkt vor allen vorhandenen "include:host.com"-Einträgen und vor dem "-all" in derselben Zeile hinzufügen, zum Beispiel:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Beachten Sie, dass es einen Unterschied zwischen "-all" und "~all" gibt. Das "-" bedeutet, dass die SPF-Prüfung FEHLERHAFT sein soll, wenn sie nicht übereinstimmt, und "~" bedeutet, dass die SPF-Prüfung SOFTFAIL sein soll. Wir empfehlen die Verwendung der "-all"-Methode, um Domain-Fälschungen zu verhindern.

Möglicherweise müssen Sie auch den SPF-Eintrag für den Host einschließen, von dem Sie E-Mails senden (z. B. Outlook).

Wie richte ich DKIM für Forward Email ein

Gehen Sie zu Mein Konto Domains Einstellungen Outbound SMTP-Konfiguration und folgen Sie den Einrichtungshinweisen.

Wie richte ich DMARC für Forward Email ein

Gehen Sie zu Mein Konto Domains Einstellungen Outbound SMTP-Konfiguration und folgen Sie den Einrichtungshinweisen.

Wie kann ich DMARC-Berichte anzeigen

Forward Email bietet ein umfassendes DMARC-Berichte-Dashboard, mit dem Sie die Leistung Ihrer E-Mail-Authentifizierung über alle Ihre Domains hinweg von einer einzigen Oberfläche aus überwachen können.

Was sind DMARC-Berichte?

DMARC (Domain-based Message Authentication, Reporting, and Conformance) Berichte sind XML-Dateien, die von empfangenden Mailservern gesendet werden und Ihnen mitteilen, wie Ihre E-Mails authentifiziert werden. Diese Berichte helfen Ihnen zu verstehen:

- Wie viele E-Mails von Ihrer Domain gesendet werden

- Ob diese E-Mails die SPF- und DKIM-Authentifizierung bestehen

- Welche Maßnahmen empfangende Server ergreifen (akzeptieren, in Quarantäne stellen oder ablehnen)

- Welche IP-Adressen E-Mails im Namen Ihrer Domain senden

Wie greife ich auf DMARC-Berichte zu

Gehen Sie zu Mein Konto DMARC-Berichte, um Ihr Dashboard anzuzeigen. Sie können auch domänenspezifische Berichte über Mein Konto Domains aufrufen, indem Sie neben einer Domain auf die Schaltfläche "DMARC" klicken.

Dashboard-Funktionen

Das DMARC-Berichte-Dashboard bietet:

- Zusammenfassende Kennzahlen: Gesamtzahl der empfangenen Berichte, analysierte Nachrichten, SPF-Ausrichtungsrate, DKIM-Ausrichtungsrate und Gesamtbestehensrate

- Nachrichten im Zeitverlauf Diagramm: Visueller Trend des E-Mail-Volumens und der Authentifizierungsraten der letzten 30 Tage

- Ausrichtungsübersicht: Donut-Diagramm, das die Verteilung der SPF- gegenüber DKIM-Ausrichtung zeigt

- Nachrichten-Disposition: Gestapeltes Balkendiagramm, das zeigt, wie empfangende Server Ihre E-Mails behandelt haben (akzeptiert, in Quarantäne gestellt oder abgelehnt)

- Tabelle der letzten Berichte: Detaillierte Liste einzelner DMARC-Berichte mit Filter- und Paginierungsoptionen

- Domain-Filterung: Filtert Berichte nach bestimmten Domains, wenn mehrere Domains verwaltet werden Warum das wichtig ist

Für Organisationen, die mehrere Domains verwalten (wie Unternehmen, gemeinnützige Organisationen oder Agenturen), sind DMARC-Berichte unerlässlich für:

- Identifizierung unautorisierter Absender: Erkennen, ob jemand Ihre Domain fälscht

- Verbesserung der Zustellbarkeit: Sicherstellen, dass Ihre legitimen E-Mails die Authentifizierung bestehen

- Überwachung der E-Mail-Infrastruktur: Nachverfolgen, welche Dienste und IPs in Ihrem Namen senden

- Compliance: Sichtbarkeit der E-Mail-Authentifizierung für Sicherheitsprüfungen gewährleisten

Im Gegensatz zu anderen Diensten, die separate DMARC-Überwachungstools erfordern, beinhaltet Forward Email die Verarbeitung und Visualisierung von DMARC-Berichten als Teil Ihres Kontos ohne zusätzliche Kosten.

Anforderungen

- DMARC-Berichte sind nur für kostenpflichtige Pläne verfügbar

- Ihre Domain muss DMARC konfiguriert haben (siehe Wie richte ich DMARC für Forward Email ein)

- Berichte werden automatisch gesammelt, wenn empfangende Mailserver sie an Ihre konfigurierte DMARC-Berichtsadresse senden

Wöchentliche E-Mail-Berichte

Benutzer mit kostenpflichtigem Plan erhalten automatisch wöchentliche Zusammenfassungen der DMARC-Berichte per E-Mail. Diese E-Mails enthalten:

- Zusammenfassende Statistiken für alle Ihre Domains

- SPF- und DKIM-Ausrichtungsraten

- Aufschlüsselung der Nachrichtenverarbeitung (akzeptiert, in Quarantäne, abgelehnt)

- Top meldende Organisationen (Google, Microsoft, Yahoo usw.)

- IP-Adressen mit Ausrichtungsproblemen, die möglicherweise Aufmerksamkeit erfordern

- Direkte Links zu Ihrem DMARC-Berichte-Dashboard

Wöchentliche Berichte werden automatisch gesendet und können nicht separat von anderen E-Mail-Benachrichtigungen deaktiviert werden.

Wie verbinde und konfiguriere ich meine Kontakte

Um Ihre Kontakte zu konfigurieren, verwenden Sie die CardDAV-URL: https://carddav.forwardemail.net (oder einfach carddav.forwardemail.net, wenn Ihr Client dies erlaubt)

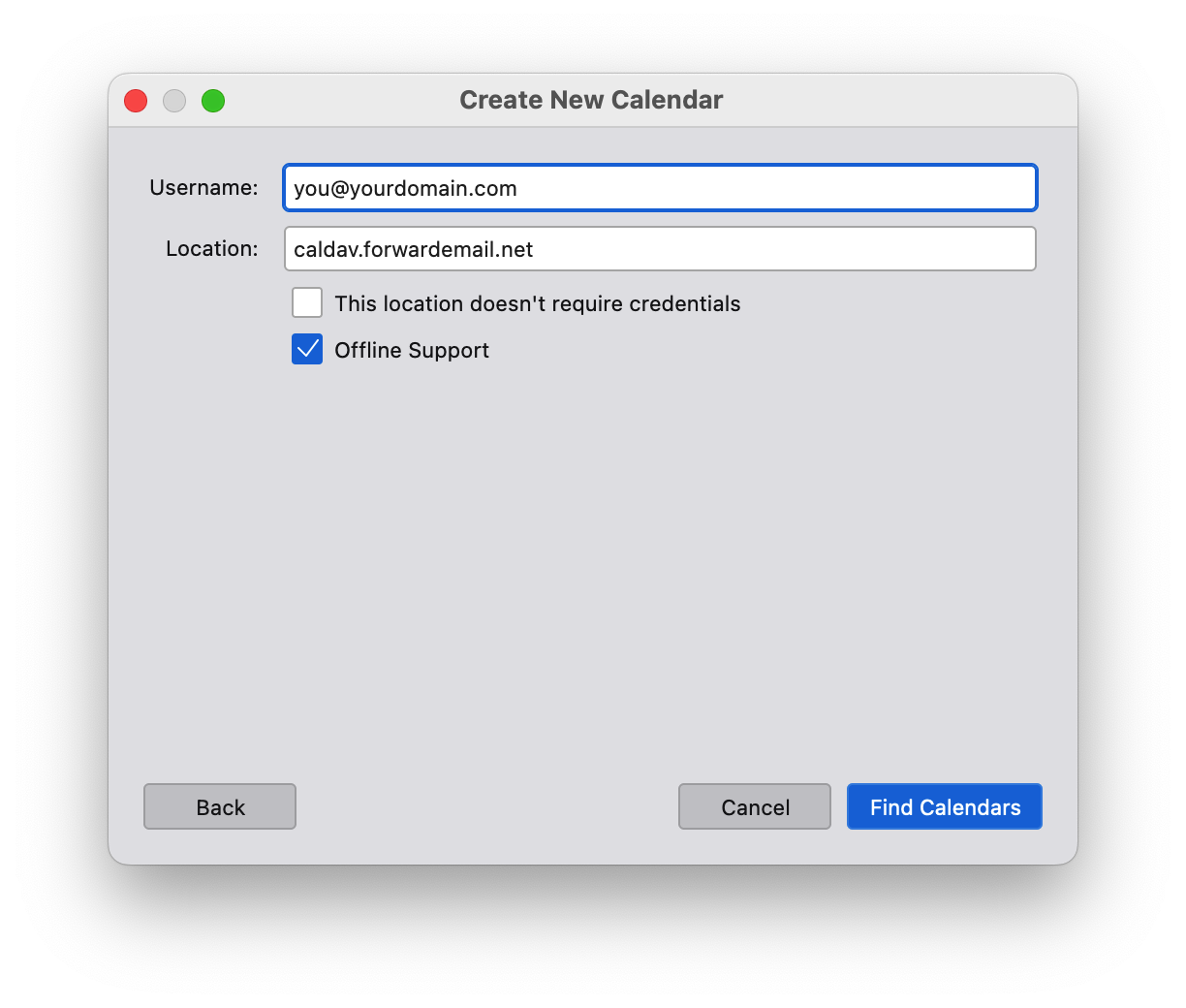

Wie verbinde und konfiguriere ich meine Kalender

Um Ihren Kalender zu konfigurieren, verwenden Sie die CalDAV-URL: https://caldav.forwardemail.net (oder einfach caldav.forwardemail.net, wenn Ihr Client dies erlaubt)

Wie füge ich weitere Kalender hinzu und verwalte bestehende Kalender

Wenn Sie weitere Kalender hinzufügen möchten, fügen Sie einfach eine neue Kalender-URL hinzu: https://caldav.forwardemail.net/dav/principals/calendar-name (ersetzen Sie calendar-name unbedingt durch den gewünschten Kalendernamen)

Sie können den Namen und die Farbe eines Kalenders nach der Erstellung ändern – verwenden Sie dazu einfach Ihre bevorzugte Kalenderanwendung (z. B. Apple Mail oder Thunderbird).

Wie verbinde und konfiguriere ich Aufgaben und Erinnerungen

Um Aufgaben und Erinnerungen zu konfigurieren, verwenden Sie dieselbe CalDAV-URL wie für Kalender: https://caldav.forwardemail.net (oder einfach caldav.forwardemail.net, wenn Ihr Client dies erlaubt)

Aufgaben und Erinnerungen werden automatisch von Kalenderereignissen getrennt und in einer eigenen "Erinnerungen" oder "Aufgaben"-Kalendersammlung angezeigt.

Einrichtungsanleitungen nach Plattform:

macOS/iOS:

- Fügen Sie ein neues CalDAV-Konto in den Systemeinstellungen > Internetaccounts hinzu (oder Einstellungen > Accounts auf iOS)

- Verwenden Sie

caldav.forwardemail.netals Server - Geben Sie Ihren Forward Email-Alias und das generierte Passwort ein

- Nach der Einrichtung sehen Sie sowohl "Kalender" als auch "Erinnerungen"-Sammlungen

- Verwenden Sie die Erinnerungen-App, um Aufgaben zu erstellen und zu verwalten

Android mit Tasks.org:

- Installieren Sie Tasks.org aus dem Google Play Store oder F-Droid

- Gehen Sie zu Einstellungen > Synchronisierung > Konto hinzufügen > CalDAV

- Geben Sie den Server ein:

https://caldav.forwardemail.net - Geben Sie Ihren Forward Email-Alias und das generierte Passwort ein

- Tasks.org erkennt automatisch Ihre Aufgaben-Kalender

Thunderbird:

- Installieren Sie das Lightning-Add-on, falls noch nicht geschehen

- Erstellen Sie einen neuen Kalender vom Typ "CalDAV"

- Verwenden Sie die URL:

https://caldav.forwardemail.net - Geben Sie Ihre Forward Email-Zugangsdaten ein

- Sowohl Ereignisse als auch Aufgaben sind in der Kalenderoberfläche verfügbar

Warum kann ich in macOS Erinnerungen keine Aufgaben erstellen

Wenn Sie Probleme haben, Aufgaben in macOS Erinnerungen zu erstellen, versuchen Sie diese Schritte zur Fehlerbehebung:

-

Kontoeinrichtung überprüfen: Stellen Sie sicher, dass Ihr CalDAV-Konto korrekt mit

caldav.forwardemail.netkonfiguriert ist -

Separate Kalender überprüfen: Sie sollten sowohl "Kalender" als auch "Erinnerungen" in Ihrem Konto sehen. Wenn Sie nur "Kalender" sehen, ist die Aufgabenunterstützung möglicherweise noch nicht vollständig aktiviert.

-

Konto aktualisieren: Versuchen Sie, Ihr CalDAV-Konto in den Systemeinstellungen > Internetkonten zu entfernen und erneut hinzuzufügen

-

Serververbindung prüfen: Testen Sie, ob Sie

https://caldav.forwardemail.netin Ihrem Browser erreichen können -

Anmeldedaten überprüfen: Stellen Sie sicher, dass Sie die richtige Alias-E-Mail und das generierte Passwort (nicht Ihr Kontopasswort) verwenden

-

Sync erzwingen: Versuchen Sie in der Erinnerungen-App, eine Aufgabe zu erstellen und dann die Synchronisierung manuell zu aktualisieren

Häufige Probleme:

- "Erinnerungskalender nicht gefunden": Der Server benötigt möglicherweise einen Moment, um die Erinnerungs-Sammlung beim ersten Zugriff zu erstellen

- Aufgaben werden nicht synchronisiert: Prüfen Sie, ob beide Geräte dieselben CalDAV-Kontodaten verwenden

- Gemischte Inhalte: Stellen Sie sicher, dass Aufgaben im "Erinnerungen"-Kalender und nicht im allgemeinen "Kalender" erstellt werden

Wie richte ich Tasks.org auf Android ein

Tasks.org ist ein beliebter Open-Source-Aufgabenmanager, der hervorragend mit Forward Emails CalDAV-Aufgabenunterstützung funktioniert.

Installation und Einrichtung:

-

Tasks.org installieren:

- Aus dem Google Play Store: Tasks.org

- Aus F-Droid: Tasks.org auf F-Droid

-

CalDAV-Synchronisierung konfigurieren:

- Öffnen Sie Tasks.org

- Gehen Sie zu ☰ Menü > Einstellungen > Synchronisierung

- Tippen Sie auf "Konto hinzufügen"

- Wählen Sie "CalDAV"

-

Forward Email Einstellungen eingeben:

- Server-URL:

https://caldav.forwardemail.net - Benutzername: Ihr Forward Email Alias (z.B.

you@yourdomain.com) - Passwort: Ihr alias-spezifisches generiertes Passwort

- Tippen Sie auf "Konto hinzufügen"

- Server-URL:

-

Kontenerkennung:

- Tasks.org erkennt automatisch Ihre Aufgaben-Kalender

- Sie sollten Ihre "Erinnerungen"-Sammlung sehen

- Tippen Sie auf "Abonnieren", um die Synchronisierung für den Aufgaben-Kalender zu aktivieren

-

Synchronisierung testen:

- Erstellen Sie eine Testaufgabe in Tasks.org

- Prüfen Sie, ob sie in anderen CalDAV-Clients (wie macOS Erinnerungen) erscheint

- Verifizieren Sie, dass Änderungen in beide Richtungen synchronisiert werden

Verfügbare Funktionen:

- ✅ Erstellung und Bearbeitung von Aufgaben

- ✅ Fälligkeitsdaten und Erinnerungen

- ✅ Aufgabenabschluss und Status

- ✅ Prioritätsstufen

- ✅ Unteraufgaben und Aufgabenhierarchie

- ✅ Tags und Kategorien

- ✅ Zwei-Wege-Synchronisierung mit anderen CalDAV-Clients

Fehlerbehebung:

- Wenn keine Aufgaben-Kalender erscheinen, versuchen Sie, in den Tasks.org-Einstellungen manuell zu aktualisieren

- Stellen Sie sicher, dass mindestens eine Aufgabe auf dem Server erstellt wurde (Sie können zuerst eine in macOS Erinnerungen anlegen)

- Prüfen Sie die Netzwerkverbindung zu

caldav.forwardemail.net

Wie richte ich SRS für Forward Email ein

Wir konfigurieren automatisch das Sender Rewriting Scheme ("SRS") – Sie müssen dies nicht selbst tun.

Wie richte ich MTA-STS für Forward Email ein

Bitte lesen Sie unseren Abschnitt zu MTA-STS für weitere Informationen.

Wie füge ich meinem E-Mail-Adresse ein Profilbild hinzu

Wenn Sie Gmail verwenden, folgen Sie bitte diesen Schritten:

- Gehen Sie zu https://google.com und melden Sie sich von allen E-Mail-Konten ab

- Klicken Sie auf "Anmelden" und wählen Sie im Dropdown "anderes Konto"

- Wählen Sie "Anderes Konto verwenden"

- Wählen Sie "Konto erstellen"

- Wählen Sie "Stattdessen meine aktuelle E-Mail-Adresse verwenden"

- Geben Sie Ihre E-Mail-Adresse mit Ihrer eigenen Domain ein

- Rufen Sie die Verifizierungs-E-Mail ab, die an Ihre E-Mail-Adresse gesendet wurde

- Geben Sie den Verifizierungscode aus dieser E-Mail ein

- Vervollständigen Sie die Profilinformationen für Ihr neues Google-Konto

- Stimmen Sie allen Datenschutz- und Nutzungsbedingungen zu

- Gehen Sie zu https://google.com, klicken Sie oben rechts auf Ihr Profilbild und dann auf die Schaltfläche "ändern"

- Laden Sie ein neues Foto oder Avatar für Ihr Konto hoch

- Änderungen benötigen etwa 1-2 Stunden zur Übernahme, können aber manchmal sehr schnell erfolgen.

- Senden Sie eine Test-E-Mail, und das Profilbild sollte angezeigt werden.

Erweiterte Funktionen

Unterstützen Sie Newsletter oder Mailinglisten für marketingbezogene E-Mails

Ja, Sie können mehr lesen unter https://forwardemail.net/guides/newsletter-with-listmonk.

Bitte beachten Sie, dass Forward Email zur Wahrung der IP-Reputation und Sicherstellung der Zustellbarkeit einen manuellen Überprüfungsprozess pro Domain für die Newsletter-Freigabe hat. Senden Sie eine E-Mail an support@forwardemail.net oder eröffnen Sie eine Hilfeanfrage zur Freigabe. Dies dauert in der Regel weniger als 24 Stunden, wobei die meisten Anfragen innerhalb von 1-2 Stunden bearbeitet werden. In naher Zukunft wollen wir diesen Prozess mit zusätzlichen Spam-Kontrollen und Benachrichtigungen sofortig machen. Dieser Prozess stellt sicher, dass Ihre E-Mails den Posteingang erreichen und Ihre Nachrichten nicht als Spam markiert werden.

Unterstützen Sie das Versenden von E-Mails per API

Ja, seit Mai 2023 unterstützen wir das Versenden von E-Mails per API als Zusatzfunktion für alle zahlenden Nutzer.

Bitte sehen Sie sich unseren Abschnitt zu E-Mails in unserer API-Dokumentation für Optionen, Beispiele und weitere Einblicke an.

Um ausgehende E-Mails mit unserer API zu versenden, müssen Sie Ihren API-Token verwenden, der unter Mein Sicherheit verfügbar ist.

Unterstützen Sie den Empfang von E-Mails per IMAP