Часто задаваемые вопросы

Быстрый старт

Чтобы начать работу с Forward Email:

-

Создайте аккаунт на forwardemail.net/register

-

Добавьте и подтвердите свой домен в разделе Мой аккаунт → Домены

-

Добавьте и настройте почтовые псевдонимы/почтовые ящики в разделе Мой аккаунт → Домены → Псевдонимы

-

Проверьте настройку, отправив письмо на один из ваших новых псевдонимов

Tip

Изменения DNS могут распространяться по всему миру до 24-48 часов, хотя часто вступают в силу гораздо раньше.

Введение

Что такое Forward Email

Note

Forward Email идеально подходит для частных лиц, малого бизнеса и разработчиков, которые хотят профессиональные адреса электронной почты без затрат и обслуживания полноценного почтового хостинга.

Forward Email — это полнофункциональный поставщик услуг электронной почты и поставщик почтового хостинга для пользовательских доменов.

Это единственный бесплатный и открытый сервис, который позволяет использовать адреса электронной почты с вашим собственным доменом без сложности настройки и обслуживания собственного почтового сервера.

Наш сервис пересылает письма, отправленные на ваш пользовательский домен, на ваш существующий почтовый аккаунт — и вы даже можете использовать нас в качестве вашего выделенного почтового хостинга.

Основные функции Forward Email:

- Почта с пользовательским доменом: используйте профессиональные адреса с вашим собственным доменом

- Бесплатный тариф: базовая пересылка почты без оплаты

- Повышенная конфиденциальность: мы не читаем ваши письма и не продаём ваши данные

- Открытый исходный код: весь наш код доступен на GitHub

- Поддержка SMTP, IMAP и POP3: полные возможности отправки и получения почты

- Сквозное шифрование: поддержка OpenPGP/MIME

- Пользовательские универсальные псевдонимы: создавайте неограниченное количество почтовых псевдонимов

Вы можете сравнить нас с более чем 56 другими поставщиками почтовых услуг на нашей странице сравнения почтовых сервисов.

Tip

Узнайте больше о Forward Email, прочитав наш бесплатный Технический белый документ

Кто использует Forward Email

Мы предоставляем услуги почтового хостинга и пересылки почты более чем 500 000 доменов и этим известным пользователям:

| Клиент | Кейc-стади |

|---|---|

| Военно-морская академия США | 📄 Кейc-стади |

| Canonical | 📄 Кейc-стади |

| Netflix Games | |

| Фонд Linux | 📄 Кейc-стади |

| Фонд PHP | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Кейc-стади |

| LineageOS | |

| Ubuntu | 📄 Кейc-стади |

| Kubuntu | 📄 Кейc-стади |

| Lubuntu | 📄 Кейc-стади |

| Кембриджский университет | 📄 Кейc-стади |

| Университет Мэриленда | 📄 Кейc-стади |

| Университет Вашингтона | 📄 Кейc-стади |

| Университет Тафтса | 📄 Кейc-стади |

| Колледж Суортмор | 📄 Кейc-стади |

| Правительство Южной Австралии | |

| Правительство Доминиканской Республики | |

| Fly.io | |

| RCD Hotels | |

| Айзек З. Шлюетер (npm) | 📄 Кейc-стади |

| Дэвид Хайнемайер Ханссон (Ruby on Rails) |

Какова история Forward Email

Вы можете узнать больше о Forward Email на нашей странице «О нас».

Насколько быстро работает этот сервис

Note

Наша система разработана для скорости и надежности, с несколькими резервными серверами, чтобы обеспечить своевременную доставку ваших писем.

Forward Email доставляет сообщения с минимальной задержкой, обычно в течение нескольких секунд после получения.

Показатели производительности:

- Среднее время доставки: менее 5-10 секунд с момента получения до пересылки (см. нашу страницу мониторинга Time to Inbox "TTI")

- Время безотказной работы: доступность сервиса 99,9%+

- Глобальная инфраструктура: серверы стратегически расположены для оптимальной маршрутизации

- Автоматическое масштабирование: наша система масштабируется в периоды пиковых нагрузок на почту

Мы работаем в режиме реального времени, в отличие от других провайдеров, которые используют отложенные очереди.

Мы не записываем данные на диск и не храним логи – за исключением ошибок и исходящего SMTP (см. нашу Политику конфиденциальности).

Всё выполняется в памяти, а наш исходный код доступен на GitHub.

Почтовые клиенты

Thunderbird

- Создайте новый алиас и сгенерируйте пароль в вашей панели управления Forward Email

- Откройте Thunderbird и перейдите в Правка → Настройки аккаунта → Действия с аккаунтом → Добавить почтовый аккаунт

- Введите ваше имя, адрес Forward Email и пароль

- Нажмите Настроить вручную и введите:

- Входящая почта: IMAP,

imap.forwardemail.net, порт 993, SSL/TLS - Исходящая почта: SMTP,

smtp.forwardemail.net, порт 465, SSL/TLS (рекомендуется; также поддерживается порт 587 с STARTTLS)

- Входящая почта: IMAP,

- Нажмите Готово

Microsoft Outlook

- Создайте новый алиас и сгенерируйте пароль в вашей панели управления Forward Email

- Перейдите в Файл → Добавить аккаунт

- Введите ваш адрес Forward Email и нажмите Подключить

- Выберите Дополнительные параметры и отметьте Позвольте мне настроить аккаунт вручную

- Выберите IMAP и введите:

- Входящая почта:

imap.forwardemail.net, порт 993, SSL - Исходящая почта:

smtp.forwardemail.net, порт 465, SSL/TLS (рекомендуется; также поддерживается порт 587 с STARTTLS) - Имя пользователя: ваш полный адрес электронной почты

- Пароль: ваш сгенерированный пароль

- Входящая почта:

- Нажмите Подключить

Apple Mail

- Создайте новый алиас и сгенерируйте пароль в вашей панели управления Forward Email

- Перейдите в Почта → Настройки → Аккаунты → +

- Выберите Другой почтовый аккаунт

- Введите ваше имя, адрес Forward Email и пароль

- Для настроек сервера введите:

- Входящая почта:

imap.forwardemail.net - Исходящая почта:

smtp.forwardemail.net - Имя пользователя: ваш полный адрес электронной почты

- Пароль: ваш сгенерированный пароль

- Входящая почта:

- Нажмите Войти

eM Client

- Создайте новый алиас и сгенерируйте пароль в вашей панели управления Forward Email

- Откройте eM Client и перейдите в Меню → Аккаунты → + Добавить аккаунт

- Нажмите на Почта, затем выберите Другой

- Введите ваш адрес Forward Email и нажмите Далее

- Введите следующие настройки сервера:

- Входящий сервер:

imap.forwardemail.net - Исходящий сервер:

smtp.forwardemail.net

- Входящий сервер:

- Введите ваш полный адрес электронной почты как Имя пользователя и ваш сгенерированный пароль как Пароль для обоих серверов.

- eM Client проверит соединение. После успешной проверки нажмите Далее.

- Введите ваше имя и выберите имя аккаунта.

- Нажмите Завершить.

Мобильные устройства

Для iOS:

- Перейдите в Настройки → Почта → Аккаунты → Добавить аккаунт → Другой

- Нажмите Добавить почтовый аккаунт и введите ваши данные

- Для настроек сервера используйте те же IMAP и SMTP настройки, что и выше

Для Android:

- Перейдите в Настройки → Аккаунты → Добавить аккаунт → Личный (IMAP)

- Введите ваш адрес Forward Email и пароль

- Для настроек сервера используйте те же IMAP и SMTP настройки, что и выше

Конфигурация Sendmail SMTP Relay

Вы можете настроить Sendmail для ретрансляции писем через SMTP-серверы Forward Email. Это распространённая настройка для устаревших систем или приложений, которые используют Sendmail.

Конфигурация

-

Отредактируйте файл

sendmail.mc, обычно расположенный по пути/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Добавьте следующие строки для определения smart host и аутентификации:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Создайте файл аутентификации

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Добавьте ваши учётные данные Forward Email в файл

authinfo:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Сгенерируйте базу данных аутентификации и защитите файлы:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Пересоберите конфигурацию Sendmail и перезапустите сервис:

sudo make -C /etc/mail sudo systemctl restart sendmail

Тестирование

Отправьте тестовое письмо для проверки конфигурации:

echo "Тестовое письмо от Sendmail" | mail -s "Тест Sendmail" recipient@sample.g0v.tw

Конфигурация SMTP реле Exim4

Exim4 — популярный MTA на системах на базе Debian. Вы можете настроить его для использования Forward Email в качестве smarthost.

Конфигурация

-

Запустите инструмент настройки Exim4:

sudo dpkg-reconfigure exim4-config -

Выберите следующие параметры:

- Общий тип конфигурации почты: почта отправляется через smarthost; принимается через SMTP или fetchmail

- Системное имя почты: your.hostname

- IP-адреса для прослушивания входящих SMTP-соединений: 127.0.0.1 ; ::1

- Другие адресаты, для которых принимается почта: (оставьте пустым)

- Домены для ретрансляции почты: (оставьте пустым)

- IP-адрес или имя хоста исходящего smarthost: smtp.forwardemail.net::465

- Скрывать локальное имя почты в исходящей почте? Нет

- Минимизировать количество DNS-запросов (Dial-on-Demand)? Нет

- Метод доставки локальной почты: формат Mbox в /var/mail/

- Разбивать конфигурацию на мелкие файлы? Нет

-

Отредактируйте файл

passwd.client, чтобы добавить ваши учётные данные:sudo nano /etc/exim4/passwd.client -

Добавьте следующую строку:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Обновите конфигурацию и перезапустите Exim4:

sudo update-exim4.conf sudo systemctl restart exim4

Тестирование

Отправьте тестовое письмо:

echo "Тест от Exim4" | mail -s "Тест Exim4" recipient@sample.g0v.tw

Конфигурация SMTP клиента msmtp

msmtp — лёгкий SMTP клиент, полезный для отправки писем из скриптов или командной строки.

Конфигурация

-

Создайте или отредактируйте файл конфигурации msmtp по пути

~/.msmtprc:nano ~/.msmtprc -

Добавьте следующую конфигурацию:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Установите правильные права доступа для файла конфигурации:

chmod 600 ~/.msmtprc

Тестирование

Отправьте тестовое письмо:

echo "Это тестовое письмо от msmtp" | msmtp -a default recipient@sample.g0v.tw

Клиенты электронной почты в командной строке

Популярные клиенты электронной почты в командной строке, такие как Mutt, NeoMutt и Alpine, можно настроить для использования SMTP-серверов Forward Email для отправки почты. Конфигурация будет похожа на настройку msmtp, где вы указываете данные SMTP-сервера и свои учетные данные в соответствующих файлах конфигурации (.muttrc, .neomuttrc или .pinerc).

Конфигурация электронной почты для Windows

Для пользователей Windows можно настроить популярные почтовые клиенты, такие как Microsoft Outlook и eM Client, используя IMAP и SMTP настройки, предоставленные в вашей учетной записи Forward Email. Для использования в командной строке или скриптах можно использовать cmdlet PowerShell Send-MailMessage (хотя он считается устаревшим) или легковесный SMTP релейный инструмент, например E-MailRelay.

Конфигурация SMTP реле Postfix

Вы можете настроить Postfix для ретрансляции писем через SMTP-серверы Forward Email. Это полезно для серверных приложений, которым нужно отправлять письма.

Установка

- Установите Postfix на ваш сервер:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Во время установки выберите "Internet Site" при запросе типа конфигурации.

Конфигурация

- Отредактируйте основной файл конфигурации Postfix:

sudo nano /etc/postfix/main.cf

- Добавьте или измените следующие настройки:

# Конфигурация SMTP реле

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Создайте файл с паролями SASL:

sudo nano /etc/postfix/sasl_passwd

- Добавьте ваши учетные данные Forward Email:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Защитите и хэшируйте файл с паролями:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Перезапустите Postfix:

sudo systemctl restart postfix

Тестирование

Проверьте конфигурацию, отправив тестовое письмо:

echo "Тело тестового письма" | mail -s "Тестовая тема" recipient@sample.g0v.tw

Как отправлять почту от имени с помощью Gmail

-

Перейдите в Мой аккаунт Домены Настройки Конфигурация исходящего SMTP и следуйте инструкциям по настройке

-

Создайте новый алиас для вашего домена в разделе Мой аккаунт Домены Алиасы (например,

hello@sample.g0v.tw) -

Нажмите на Сгенерировать пароль рядом с только что созданным алиасом. Скопируйте в буфер обмена и надежно сохраните сгенерированный пароль, отображаемый на экране.

-

Перейдите на Gmail и в разделе Настройки Аккаунты и импорт Отправлять письмо как нажмите "Добавить другой адрес электронной почты"

-

При запросе "Имя" введите имя, которое вы хотите видеть в поле "От" (например, "Linus Torvalds").

-

При запросе "Адрес электронной почты" введите полный адрес электронной почты алиаса, который вы создали в разделе Мой аккаунт Домены Алиасы (например,

hello@sample.g0v.tw) -

Снимите галочку с "Обрабатывать как алиас"

-

Нажмите "Следующий шаг" для продолжения

-

При запросе "SMTP-сервер" введите

smtp.forwardemail.netи измените порт на465 -

При запросе "Имя пользователя" введите полный адрес электронной почты алиаса, который вы создали в разделе Мой аккаунт Домены Алиасы (например,

hello@sample.g0v.tw) -

При запросе "Пароль" вставьте пароль из шага 3, полученный с помощью Сгенерировать пароль

-

Выберите переключатель "Защищенное соединение с использованием SSL"

-

Нажмите "Добавить аккаунт" для продолжения

-

Откройте новую вкладку на Gmail и дождитесь прихода письма с подтверждением (вы получите код подтверждения, который подтверждает, что вы являетесь владельцем адреса электронной почты, с которого пытаетесь отправлять письма)

-

Как только письмо придет, скопируйте и вставьте код подтверждения в появившееся поле на предыдущем шаге

-

После этого вернитесь к письму и нажмите ссылку «подтвердить запрос». Скорее всего, вам нужно будет выполнить этот шаг и предыдущий, чтобы электронная почта была настроена правильно.

Что такое устаревшее бесплатное руководство по отправке почты от имени с использованием Gmail

-

Для работы необходимо включить двухфакторную аутентификацию Gmail. Посетите https://www.google.com/landing/2step/, если она у вас не включена.

-

После включения двухфакторной аутентификации (или если она уже была включена), перейдите на https://myaccount.google.com/apppasswords.

-

При запросе «Выберите приложение и устройство, для которых хотите создать пароль приложения»:

- Выберите «Почта» в выпадающем списке «Выберите приложение»

- Выберите «Другое» в выпадающем списке «Выберите устройство»

- При запросе текстового ввода введите адрес электронной почты вашего пользовательского домена, с которого вы пересылаете (например,

hello@sample.g0v.tw— это поможет вам отслеживать, если вы используете эту службу для нескольких аккаунтов)

-

Скопируйте автоматически сгенерированный пароль в буфер обмена

Важно: Если вы используете G Suite, зайдите в панель администратора Приложения G Suite Настройки Gmail Настройки и убедитесь, что включена опция «Разрешить пользователям отправлять почту через внешний SMTP-сервер...». Для активации этого изменения потребуется некоторое время, пожалуйста, подождите несколько минут. -

Перейдите на Gmail и в разделе Настройки Аккаунты и импорт Отправлять почту как нажмите «Добавить другой адрес электронной почты»

-

При запросе «Имя» введите имя, которое вы хотите видеть в поле «От» (например, «Linus Torvalds»)

-

При запросе «Адрес электронной почты» введите адрес электронной почты с пользовательским доменом, который вы использовали выше (например,

hello@sample.g0v.tw) -

Снимите флажок "Обрабатывать как псевдоним"

-

Нажмите "Следующий шаг" для продолжения

-

Когда появится запрос "SMTP Server", введите

smtp.gmail.comи оставьте порт587 -

Когда появится запрос "Username", введите часть вашего адреса Gmail без части gmail.com (например, только "user", если мой email user@gmail.com)

Важно: Если поле "Username" заполнено автоматически, то вам нужно изменить его на часть имени пользователя вашего адреса Gmail. -

Когда появится запрос "Password", вставьте из буфера обмена пароль, который вы создали на шаге 2 выше

-

Оставьте выбранным переключатель "Защищённое соединение с использованием TLS"

-

Нажмите "Добавить аккаунт" для продолжения

-

Откройте новую вкладку на Gmail и дождитесь прихода письма с подтверждением (вы получите код подтверждения, который подтверждает, что вы являетесь владельцем адреса электронной почты, с которого пытаетесь "Отправлять почту как")

-

Как только письмо придёт, скопируйте и вставьте код подтверждения в появившуюся форму на предыдущем шаге

-

После этого вернитесь к письму и нажмите ссылку для "подтверждения запроса". Скорее всего, вам нужно будет выполнить этот шаг и предыдущий, чтобы правильно настроить почту.

Расширенная настройка маршрутизации Gmail

Если вы хотите настроить расширенную маршрутизацию в Gmail так, чтобы псевдонимы, не соответствующие почтовому ящику, перенаправлялись на почтовые серверы Forward Email, выполните следующие шаги:

- Войдите в консоль администратора Google по адресу admin.google.com

- Перейдите в Приложения → Google Workspace → Gmail → Маршрутизация

- Нажмите Добавить маршрут и настройте следующие параметры:

Настройки для одного получателя:

- Выберите "Изменить получателя конверта" и введите ваш основной адрес Gmail

- Отметьте "Добавить заголовок X-Gm-Original-To с оригинальным получателем"

Шаблоны получателей конверта:

- Добавьте шаблон, который соответствует всем несуществующим почтовым ящикам (например,

.*@yourdomain.com)

Настройки почтового сервера:

- Выберите "Маршрут к хосту" и введите

mx1.forwardemail.netкак основной сервер - Добавьте

mx2.forwardemail.netкак резервный сервер - Установите порт 25

- Выберите "Требовать TLS" для безопасности

- Нажмите Сохранить для создания маршрута

Расширенная настройка маршрутизации Outlook

Для пользователей Microsoft 365 (ранее Office 365), которые хотят настроить расширенную маршрутизацию так, чтобы псевдонимы, не соответствующие почтовому ящику, перенаправлялись на почтовые серверы Forward Email:

- Войдите в центр администрирования Microsoft 365 по адресу admin.microsoft.com

- Перейдите в Exchange → Почтовый поток → Правила

- Нажмите Добавить правило и выберите Создать новое правило

- Назовите правило (например, "Перенаправлять несуществующие почтовые ящики на Forward Email")

- В разделе Применять это правило, если выберите:

- "Адрес получателя соответствует..."

- Введите шаблон, который соответствует всем адресам вашего домена (например,

*@yourdomain.com)

- В разделе Выполнить следующие действия выберите:

- "Перенаправить сообщение на..."

- Выберите "Следующий почтовый сервер"

- Введите

mx1.forwardemail.netи порт 25 - Добавьте

mx2.forwardemail.netкак резервный сервер

- В разделе Кроме если выберите:

- "Получатель является..."

- Добавьте все ваши существующие почтовые ящики, которые не должны перенаправляться

- Установите приоритет правила, чтобы оно выполнялось после других правил почтового потока

- Нажмите Сохранить для активации правила

Устранение неполадок

Почему я не получаю свои тестовые письма

Если вы отправляете тестовое письмо самому себе, оно может не появиться во входящих, потому что у него такой же заголовок "Message-ID".

Это широко известная проблема, которая также затрагивает такие сервисы, как Gmail. Вот официальный ответ Gmail по этой проблеме.

Если проблемы продолжаются, скорее всего, это связано с распространением DNS. Вам нужно подождать немного дольше и попробовать снова (или попробовать установить более низкое значение TTL для ваших TXT записей).

Все еще есть проблемы? Пожалуйста, свяжитесь с нами, чтобы мы могли помочь расследовать проблему и найти быстрое решение.

Как настроить мой почтовый клиент для работы с Forward Email

| Тип | Имя хоста | Протокол | Порты |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Предпочтительно | 993 и 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Рекомендуется | 465 и 2465 для SSL/TLS (рекомендуется) или 587, 2587, 2525 и 25 для STARTTLS |

Почему мои письма попадают в Спам и Джанк и как проверить репутацию моего домена

Этот раздел поможет вам, если ваша исходящая почта использует наши SMTP-серверы (например, smtp.forwardemail.net) (или пересылается через mx1.forwardemail.net или mx2.forwardemail.net) и доставляется в папку Спам или Нежелательная почта у получателей.

Мы регулярно проверяем наши IP-адреса на предмет нахождения в всех авторитетных DNS-черных списках, поэтому, скорее всего, проблема связана с репутацией домена.

Письма могут попадать в папки спама по нескольким причинам:

-

Отсутствие аутентификации: Настройте записи SPF, DKIM и DMARC.

-

Репутация домена: Новые домены часто имеют нейтральную репутацию, пока не наработают историю отправки.

-

Триггеры в содержимом: Определённые слова или фразы могут срабатывать на спам-фильтры.

-

Шаблоны отправки: Внезапное увеличение объёма отправляемых писем может выглядеть подозрительно.

Вы можете попробовать использовать один или несколько из этих инструментов для проверки репутации и категоризации вашего домена:

Инструменты проверки репутации и черных списков

Формы запросов на удаление IP из черных списков по провайдерам

Если ваш IP-адрес заблокирован конкретным почтовым провайдером, используйте соответствующую форму удаления или контакт ниже:

| Провайдер | Форма удаления / Контакт | Примечания |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Форма для массовых отправителей |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Портал удаления IP из Office 365 |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple использует Proofpoint для репутации IP |

| Proofpoint | https://ipcheck.proofpoint.com/ | Проверка и удаление IP в Proofpoint |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Проверка репутации и удаление Barracuda |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Запрос на сброс Cloudmark CSI |

| GoDaddy/SecureServer | https://unblock.secureserver.net | Форма запроса разблокировки GoDaddy IP |

| Comcast/Xfinity | https://spa.xfinity.com/report | Запрос на удаление IP Comcast |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Свяжитесь с поддержкой Spectrum для удаления |

| AT&T | abuse_rbl@abuse-att.net |

Email для запроса удаления |

| Cox Communications | unblock.request@cox.net |

Email для запроса удаления |

| CenturyLink/Lumen | abuse@centurylink.com |

Использует Cloudfilter |

| Windstream | abuse@windstream.net |

Email для запроса удаления |

| t-online.de (Германия) | tobr@rx.t-online.de |

Email для запроса удаления |

| Orange France | https://postmaster.orange.fr/ | Используйте форму контакта или email abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | Форма контакта GMX постмастера |

| Mail.ru | https://postmaster.mail.ru/ | Портал постмастера Mail.ru |

| Yandex | https://postmaster.yandex.ru/ | Портал постмастера Яндекса |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | Заявка на белый список QQ Mail (на китайском) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Портал постмастера Netease |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Контакт через консоль Alibaba Cloud |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | Консоль AWS SES > Удаление из черного списка |

| SendGrid | https://support.sendgrid.com/ | Поддержка SendGrid |

| Mimecast | https://community.mimecast.com/ | Использует сторонние RBL — обращайтесь к конкретному RBL |

| Fastmail | https://www.fastmail.com/support/ | Поддержка Fastmail |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Поддержка Zoho |

| ProtonMail | https://proton.me/support/contact | Поддержка Proton |

| Tutanota | https://tutanota.com/support | Поддержка Tutanota |

| Hushmail | https://www.hushmail.com/support/ | Поддержка Hushmail |

| Mailbox.org | https://mailbox.org/en/support | Поддержка Mailbox.org |

| Posteo | https://posteo.de/en/site/contact | Поддержка Posteo |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Поддержка DuckDuckGo |

| Sonic.net | https://www.sonic.com/support | Поддержка Sonic |

| Telus | https://www.telus.com/en/support | Поддержка Telus |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Поддержка Vodafone |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Поддержка Spark NZ |

| UOL/BOL (Бразилия) | https://ajuda.uol.com.br/ | Поддержка UOL (на португальском) |

| Libero (Италия) | https://aiuto.libero.it/ | Поддержка Libero (на итальянском) |

| Telenet (Бельгия) | https://www2.telenet.be/en/support/ | Поддержка Telenet |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Поддержка Facebook для бизнеса |

| https://www.linkedin.com/help/linkedin | Поддержка LinkedIn | |

| Groups.io | https://groups.io/helpcenter | Поддержка Groups.io |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Инструмент отправителя Vade Secure |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Поддержка Cloudflare |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Поддержка Hornetsecurity |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Контакт через хостинг-провайдера |

| Mail2World | https://www.mail2world.com/support/ | Поддержка Mail2World |

Tip

Начинайте с небольшого объема высококачественных писем, чтобы создать положительную репутацию, прежде чем отправлять письма в больших объемах.

Important

Если ваш домен находится в черном списке, у каждого черного списка есть своя процедура удаления. Проверьте их сайты для получения инструкций.

Tip

Если вам нужна дополнительная помощь или вы обнаружили, что мы ошибочно внесены в спам у определенного провайдера электронной почты, пожалуйста, свяжитесь с нами.

Что делать, если я получаю спам-письма

Вам следует отписаться от рассылки (если это возможно) и заблокировать отправителя.

Пожалуйста, не отмечайте сообщение как спам, а вместо этого пересылайте его в нашу вручную курируемую и ориентированную на конфиденциальность систему предотвращения злоупотреблений.

Адрес электронной почты для пересылки спама: abuse@forwardemail.net

Почему мои тестовые письма, отправленные самому себе в Gmail, отображаются как «подозрительные»

Если вы видите это сообщение об ошибке в Gmail при отправке тестового письма самому себе или когда человек, с которым вы общаетесь по вашему алиасу, видит письмо от вас впервые, то пожалуйста, не беспокойтесь — это встроенная функция безопасности Gmail.

Вы можете просто нажать «Выглядит безопасно». Например, если вы отправите тестовое сообщение с помощью функции отправки почты от имени (send mail as) кому-то другому, то они не увидят это сообщение.

Однако если они видят это сообщение, это потому, что они привыкли видеть ваши письма с адреса john@gmail.com, а не с john@customdomain.com (просто пример). Gmail предупреждает пользователей, чтобы убедиться, что все в порядке, и обходных путей нет.

Можно ли убрать «via forwardemail dot net» в Gmail

Эта тема связана с широко известной проблемой в Gmail, когда рядом с именем отправителя появляется дополнительная информация.

По состоянию на май 2023 года мы поддерживаем отправку почты через SMTP как дополнение для всех платных пользователей — это означает, что вы можете убрать via forwardemail dot net в Gmail.

Обратите внимание, что этот раздел FAQ предназначен для тех, кто использует функцию Как отправлять почту от имени через Gmail.

Пожалуйста, смотрите раздел Поддерживаете ли вы отправку почты через SMTP для инструкций по настройке.

Управление данными

Где расположены ваши серверы

Tip

В ближайшее время мы можем объявить о нашем дата-центре в ЕС, размещенном на forwardemail.eu. Подписывайтесь на обсуждение по адресу https://github.com/orgs/forwardemail/discussions/336 для обновлений.

Наши серверы расположены преимущественно в Денвере, штат Колорадо — смотрите https://forwardemail.net/ips для полного списка IP-адресов.

Вы можете узнать о наших субподрядчиках на наших страницах GDPR, DPA и Конфиденциальность.

Как экспортировать и создать резервную копию моего почтового ящика

В любое время вы можете экспортировать свои почтовые ящики в форматах EML, Mbox или зашифрованном формате SQLite.

Перейдите на Мой аккаунт Домены Алиасы Скачать резервную копию и выберите предпочитаемый формат экспорта.

После завершения экспорта вам будет отправлена ссылка для скачивания.

Обратите внимание, что ссылка для скачивания экспорта истекает через 4 часа по соображениям безопасности.

Если вам нужно просмотреть экспортированные форматы EML или Mbox, то эти инструменты с открытым исходным кодом могут быть полезны:

| Название | Формат | Платформа | GitHub URL |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Все платформы | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Все платформы | https://github.com/s0ph1e/eml-reader |

| Кроме того, если вам нужно конвертировать файл Mbox в файл EML, вы можете использовать https://github.com/noelmartinon/mboxzilla. |

Как импортировать и перенести мою существующую почтовую коробку

Вы можете легко импортировать свою почту в Forward Email (например, используя Thunderbird) с помощью приведённых ниже инструкций:

-

Экспортируйте вашу почту из текущего почтового провайдера:

Почтовый провайдер Формат экспорта Инструкции по экспорту Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Совет: Если вы используете Outlook (формат экспорта PST), то вы можете просто следовать инструкциям в разделе «Другие» ниже. Однако мы предоставили ссылки ниже для конвертации PST в формат MBOX/EML в зависимости от вашей операционной системы:- Zinkuba для Windows (GitHub)

- readpst для Windows cygwin – (например,

readpst -u -o $OUT_DIR $IN_DIR, заменяя$OUT_DIRи$IN_DIRна пути к выходной и входной директориям соответственно). - readpst для Ubuntu/Linux – (например,

sudo apt-get install readpst, а затемreadpst -u -o $OUT_DIR $IN_DIR, заменяя$OUT_DIRи$IN_DIRна пути к выходной и входной директориям соответственно). - readpst для macOS (через brew) – (например,

brew install libpst, а затемreadpst -u -o $OUT_DIR $IN_DIR, заменяя$OUT_DIRи$IN_DIRна пути к выходной и входной директориям соответственно). - PST Converter для Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Другие Используйте Thunderbird Настройте вашу существующую почтовую учётную запись в Thunderbird, а затем используйте плагин ImportExportTools NG для экспорта и импорта вашей почты. Вы также можете просто копировать/вставлять или перетаскивать письма между аккаунтами. -

Скачайте, установите и откройте Thunderbird.

-

Создайте новую учетную запись, используя полный адрес электронной почты вашего алиаса (например,

you@yourdomain.com) и сгенерированный пароль. Если у вас еще нет сгенерированного пароля, то ознакомьтесь с нашими инструкциями по настройке. -

Скачайте и установите плагин ImportExportTools NG для Thunderbird.

-

Создайте новую локальную папку в Thunderbird, затем кликните по ней правой кнопкой мыши → выберите опцию

ImportExportTools NG→ выберитеImport mbox file(для формата экспорта MBOX) – или –Import messages/Import all messages from a directory(для формата экспорта EML). -

Перетащите сообщения из локальной папки в новую (или существующую) IMAP-папку в Thunderbird, в которую вы хотите загрузить сообщения в IMAP-хранилище с нашим сервисом. Это обеспечит их резервное копирование онлайн в нашем зашифрованном хранилище SQLite.

Совет: Если вы не уверены, как импортировать в Thunderbird, вы можете ознакомиться с официальными инструкциями по адресу https://kb.mozillazine.org/Importing_folders и https://github.com/thunderbird/import-export-tools-ng/wiki.

Как использовать собственное S3-совместимое хранилище для резервных копий

Пользователи платных планов могут настроить собственного провайдера хранилища, совместимого с S3, для каждого домена отдельно для резервного копирования IMAP/SQLite. Это означает, что ваши зашифрованные резервные копии почтового ящика могут храниться на вашей собственной инфраструктуре вместо (или в дополнение к) нашему стандартному хранилищу.

Поддерживаемые провайдеры включают Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces и любые другие сервисы, совместимые с S3.

Настройка

- Создайте приватный бакет у вашего S3-совместимого провайдера. Бакет не должен быть общедоступным.

- Создайте учетные данные доступа (ID ключа доступа и секретный ключ доступа) с правами чтения/записи для бакета.

- Перейдите в Мой аккаунт Домены Расширенные настройки Пользовательское S3-совместимое хранилище.

- Отметьте "Включить пользовательское S3-совместимое хранилище" и заполните URL конечной точки, ID ключа доступа, секретный ключ доступа, регион и имя бакета.

- Нажмите "Проверить соединение", чтобы проверить ваши учетные данные, доступ к бакету и права записи.

- Нажмите "Сохранить", чтобы применить настройки.

Как работают резервные копии

Резервное копирование запускается автоматически для каждого подключенного IMAP-алиаса. IMAP-сервер проверяет все активные подключения раз в час и запускает резервное копирование для каждого подключенного алиаса. Блокировка на основе Redis предотвращает запуск дублирующих резервных копий в течение 30 минут друг от друга, а фактическое резервное копирование пропускается, если успешное резервное копирование уже было выполнено в течение последних 24 часов (если только резервное копирование не было явно запрошено пользователем для загрузки). Резервные копии также можно запускать вручную, нажав "Download Backup" для любого псевдонима на панели управления. Ручные резервные копии всегда выполняются независимо от 24-часового окна.

Процесс резервного копирования работает следующим образом:

- База данных SQLite копируется с помощью

VACUUM INTO, что создает согласованную снимок без прерывания активных подключений и сохраняет шифрование базы данных. - Файл резервной копии проверяется путем его открытия для подтверждения, что шифрование по-прежнему действительно.

- Вычисляется хэш SHA-256 и сравнивается с существующей резервной копией в хранилище. Если хэши совпадают, загрузка пропускается (изменений с момента последнего резервного копирования нет).

- Резервная копия загружается в S3 с использованием многокомпонентной загрузки через библиотеку @aws-sdk/lib-storage.

- Генерируется подписанный URL для скачивания (действителен 4 часа) и отправляется пользователю по электронной почте.

Форматы резервных копий

Поддерживаются три формата резервных копий:

| Формат | Расширение | Описание |

|---|---|---|

sqlite |

.sqlite |

Сырой зашифрованный снимок базы данных SQLite (по умолчанию для автоматических IMAP-резервных копий) |

mbox |

.zip |

Защищенный паролем ZIP, содержащий почтовый ящик в формате mbox |

eml |

.zip |

Защищенный паролем ZIP, содержащий отдельные файлы .eml для каждого сообщения |

Совет: Если у вас есть файлы резервных копий

.sqliteи вы хотите конвертировать их в файлы.emlлокально, используйте наш автономный CLI-инструмент convert-sqlite-to-eml. Он работает на Windows, Linux и macOS и не требует подключения к сети.

Именование файлов и структура ключей

При использовании пользовательского хранилища S3 файлы резервных копий сохраняются с префиксом временной метки в формате ISO 8601, чтобы каждая резервная копия сохранялась как отдельный объект. Это дает вам полную историю резервных копий в вашем собственном бакете.

Формат ключа:

{ISO 8601 timestamp}-{alias_id}.{extension}

Например:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

alias_id — это MongoDB ObjectId псевдонима. Вы можете найти его на странице настроек псевдонима или через API.

При использовании стандартного (системного) хранилища ключ плоский (например, 65a31c53c36b75ed685f3fda.sqlite), и каждая новая резервная копия перезаписывает предыдущую.

Примечание: Поскольку пользовательское хранилище S3 сохраняет все версии резервных копий, использование хранилища будет расти со временем. Рекомендуем настроить правила жизненного цикла в вашем бакете для автоматического удаления старых резервных копий (например, удалять объекты старше 30 или 90 дней).

Владение данными и политика удаления

Ваш пользовательский бакет S3 полностью под вашим контролем. Мы никогда не удаляем и не изменяем файлы в вашем пользовательском бакете S3 — ни при удалении псевдонима, ни при удалении домена, ни во время любых операций очистки. Мы только записываем новые файлы резервных копий в ваш бакет.

Это означает:

- Удаление псевдонима — при удалении псевдонима мы удаляем резервную копию только из нашего стандартного системного хранилища. Все резервные копии, ранее записанные в ваш пользовательский бакет S3, остаются нетронутыми.

- Удаление домена — удаление домена не влияет на файлы в вашем пользовательском бакете.

- Управление хранением — вы несете ответственность за управление хранилищем в вашем бакете, включая настройку правил жизненного цикла для удаления старых резервных копий.

Если вы отключите пользовательское хранилище S3 или переключитесь обратно на наше стандартное хранилище, существующие файлы в вашем бакете сохранятся. Будущие резервные копии будут просто записываться в наше стандартное хранилище.

Безопасность

- Ваш идентификатор ключа доступа и секретный ключ доступа шифруются в состоянии покоя с использованием AES-256-GCM перед сохранением в нашей базе данных. Они расшифровываются только во время выполнения операций резервного копирования.

- Мы автоматически проверяем, что ваш бакет не является общедоступным. Если обнаружен общедоступный бакет, конфигурация будет отклонена при сохранении. Если общедоступный доступ обнаружен во время резервного копирования, мы переключаемся на наше стандартное хранилище и уведомляем всех администраторов домена по электронной почте.

- Учетные данные проверяются при сохранении с помощью вызова HeadBucket, чтобы убедиться, что бакет существует и учетные данные корректны. Если проверка не проходит, пользовательское хранилище S3 автоматически отключается.

- Каждый файл резервной копии включает хэш SHA-256 в метаданных S3, который используется для обнаружения неизмененных баз данных и пропуска избыточных загрузок.

Уведомления об ошибках

Если резервное копирование не удалось при использовании вашего пользовательского хранилища S3 (например, из-за истекших учетных данных или проблем с подключением), все администраторы домена будут уведомлены по электронной почте. Эти уведомления ограничены по частоте — не чаще одного раза в 6 часов, чтобы избежать дублирующих оповещений. Если во время резервного копирования обнаруживается, что ваш бакет общедоступен, администраторы будут уведомлены один раз в день.

API

Вы также можете настроить пользовательское хранилище S3 через API:

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

Для проверки подключения через API:

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

Как конвертировать резервные копии SQLite в файлы EML

Если вы скачали или сохранили резервные копии SQLite (либо из нашего стандартного хранилища, либо из вашего собственного пользовательского S3 бакета), вы можете конвертировать их в стандартные файлы .eml с помощью нашего автономного CLI-инструмента convert-sqlite-to-eml. Файлы EML можно открыть в любом почтовом клиенте (Thunderbird, Outlook, Apple Mail и др.) или импортировать в другие почтовые серверы.

Установка

Вы можете либо скачать готовый бинарный файл (без необходимости Node.js), либо запустить его напрямую с помощью Node.js:

Готовые бинарные файлы — скачайте последнюю версию для вашей платформы с GitHub Releases:

| Платформа | Архитектура | Файл |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

Пользователи macOS: После скачивания возможно потребуется снять атрибут карантина перед запуском бинарника:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Замените

./convert-sqlite-to-eml-darwin-arm64на фактический путь к скачанному файлу.)

Пользователи Linux: После скачивания возможно потребуется сделать бинарник исполняемым:

chmod +x ./convert-sqlite-to-eml-linux-x64(Замените

./convert-sqlite-to-eml-linux-x64на фактический путь к скачанному файлу.)

Из исходников (требуется Node.js версии >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Использование

Инструмент поддерживает как интерактивный, так и неинтерактивный режимы.

Интерактивный режим — запустите без аргументов, и вам будут заданы все необходимые вопросы:

./convert-sqlite-to-eml

Forward Email - Конвертация резервной копии SQLite в EML

=============================================

Путь к файлу резервной копии SQLite: /path/to/backup.sqlite

Пароль IMAP/алиаса: ********

Путь для ZIP-архива [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Неинтерактивный режим — передавайте аргументы через флаги командной строки для скриптов и автоматизации:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "your-imap-password" \

--output /path/to/output.zip

| Флаг | Описание |

|---|---|

--path <path> |

Путь к зашифрованному файлу резервной копии SQLite |

--password <pass> |

Пароль IMAP/алиаса для расшифровки |

--output <path> |

Путь для выходного ZIP-файла (по умолчанию: генерируется автоматически с ISO 8601 меткой времени) |

--help |

Показать справочное сообщение |

Формат вывода

Инструмент создает защищенный паролем ZIP-архив (шифрование AES-256), содержащий:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

Файлы EML организованы по папкам почтового ящика. Пароль ZIP-архива совпадает с вашим паролем IMAP/алиаса. Каждый файл .eml — это стандартное RFC 5322 электронное письмо с полными заголовками, текстом тела и вложениями, восстановленными из базы данных SQLite.

Как это работает

- Открывает зашифрованную базу данных SQLite, используя ваш пароль IMAP/алиаса (поддерживаются шифры ChaCha20 и AES-256-CBC).

- Считывает таблицу Mailboxes для определения структуры папок.

- Для каждого сообщения декодирует mimeTree (хранится в виде JSON, сжатого с помощью Brotli) из таблицы Messages.

- Восстанавливает полный EML, обходя MIME-дерево и извлекая содержимое вложений из таблицы Attachments.

- Упаковывает всё в защищенный паролем ZIP-архив с помощью archiver-zip-encrypted.

Поддерживаете ли вы самостоятельный хостинг

Да, с марта 2025 года мы поддерживаем вариант самостоятельного хостинга. Читайте блог здесь. Ознакомьтесь с руководством по самостоятельному хостингу, чтобы начать. А для тех, кто хочет более подробное пошаговое руководство, смотрите наши гайды для Ubuntu или Debian.

Настройка электронной почты

Как начать и настроить переадресацию электронной почты

user@gmail.com на адрес, на который вы хотите переадресовывать письма (если он ещё не указан правильно). Аналогично замените sample.g0v.tw на ваше собственное доменное имя (если оно ещё не указано верно).

- Если вы уже зарегистрировали своё доменное имя где-то, то этот шаг полностью пропускайте и переходите к шагу второму! В противном случае вы можете нажать здесь, чтобы зарегистрировать домен.

-

Помните ли вы, где регистрировали домен? Как только вспомните, следуйте инструкциям ниже:

Важно: Вам нужно открыть новую вкладку и войти в аккаунт регистратора домена. Вы можете легко кликнуть на название вашего "Регистратора" ниже, чтобы сделать это автоматически. В этой новой вкладке перейдите на страницу управления DNS у вашего регистратора — мы предоставили пошаговые инструкции в колонке "Шаги настройки". После того, как вы перейдёте на эту страницу в новой вкладке, вернитесь сюда и продолжайте с шага третьего. Не закрывайте открытую вкладку — она понадобится для следующих шагов!

Регистратор Шаги настройки 1&1 Войдите Центр доменов (Выберите ваш домен) Редактировать настройки DNS Amazon Route 53 Войдите Hosted Zones (Выберите ваш домен) Aplus.net Войдите Мои серверы Управление доменами Менеджер DNS Bluehost ДЛЯ ROCK: Войдите Домены (Нажмите на значок ▼ рядом с управлением) DNS

ДЛЯ LEGACY: Войдите Домены Редактор зон (Выберите ваш домен)Cloudflare Войдите DNS DNS Made Easy Войдите DNS (Выберите ваш домен) DNSimple Войдите (Выберите ваш домен) DNS Управление Digital Ocean Войдите Сеть Домены (Выберите ваш домен) Ещё Управление доменом Domain.com Войдите В карточном виде нажмите управление на вашем домене В списковом виде нажмите значок шестерёнки DNS и имена серверов DNS-записи Domains.com

СмотретьВойдите (Выберите ваш домен) Управление (нажмите значок шестерёнки) Нажмите на DNS и имена серверов в левом меню DreamHost Войдите Панель Домены Управление доменами DNS Dyn Войдите Обзор Управление Простой редактор Записи Gandi Войдите (Выберите ваш домен) Управление Редактировать зону GoDaddy

СмотретьВойдите Управление моими доменами (Выберите ваш домен) Управление DNS Google Domains

СмотретьВойдите (Выберите ваш домен) Настроить DNS Namecheap

СмотретьВойдите Список доменов (Выберите ваш домен) Управление Расширенный DNS Netlify Войдите (Выберите ваш домен) Настроить Netlify DNS Network Solutions Войдите Менеджер аккаунта Мои домены (Выберите ваш домен) Управление Изменить указание домена Расширенный DNS Shopify

СмотретьВойдите Управляемые домены (Выберите ваш домен) Настройки DNS Squarespace Войдите Главное меню Настройки Домены (Выберите ваш домен) Расширенные настройки Пользовательские записи Vercel's Now Используйте CLI "now" now dns add [domain] '@' MX [record-value] [priority]Weebly Войдите Страница доменов (Выберите ваш домен) DNS Wix Войдите Страница доменов (Нажмите на значок ) Выберите Управление DNS-записями eNom Войдите Домены Мои домены Другие Важно: Не видите здесь имя вашего регистратора? Просто найдите в интернете "как изменить DNS-записи у $REGISTRAR" (замените $REGISTRAR на имя вашего регистратора, например, "как изменить DNS-записи у GoDaddy", если вы используете GoDaddy). - Используя страницу управления DNS вашего регистратора (открытую в другой вкладке), установите следующие записи "MX":

Важно: Обратите внимание, что не должно быть других MX-записей. Оба приведённых ниже записи ДОЛЖНЫ существовать. Убедитесь, что нет опечаток и что у вас правильно написаны mx1 и mx2. Если ранее существовали другие MX-записи, пожалуйста, полностью удалите их. Значение "TTL" не обязательно должно быть 3600, при необходимости оно может быть меньше или больше.

Имя/Хост/Псевдоним TTL Тип Приоритет Ответ/Значение "@", ".", или пусто 3600 MX 0 mx1.forwardemail.net"@", ".", или пусто 3600 MX 0 mx2.forwardemail.net - Используя страницу управления DNS у вашего регистратора (в другой вкладке, которую вы открыли), установите следующие TXT записи:

Важно: Если у вас платный тариф, то этот шаг нужно полностью пропустить и перейти к пятому шагу! Если у вас нет платного тарифа, то ваши переадресованные адреса будут общедоступны для поиска – перейдите в Мой аккаунт Домены и при желании обновите домен до платного тарифа. Если хотите узнать больше о платных тарифах, смотрите нашу страницу Цены. В противном случае вы можете продолжить и выбрать одну или несколько комбинаций из вариантов A до F, приведённых ниже.

Вариант A: Если вы переадресуете все письма с вашего домена (например, "all@sample.g0v.tw", "hello@sample.g0v.tw" и т.д.) на конкретный адрес "user@gmail.com":Имя/Хост/Псевдоним TTL Тип Ответ/Значение "@", ".", или пусто 3600 TXT forward-email=user@gmail.comСовет: Обязательно замените значения в колонке "Значение" на ваш собственный адрес электронной почты. Значение "TTL" не обязательно должно быть 3600, при необходимости оно может быть меньше или больше. Меньшее время жизни ("TTL") обеспечит более быструю распространённость любых будущих изменений ваших DNS-записей по всему Интернету – подумайте об этом как о времени кэширования в памяти (в секундах). Подробнее о TTL на Википедии.

Вариант B: Если вам нужно переадресовать только один адрес электронной почты (например,hello@sample.g0v.twнаuser@gmail.com; это также автоматически переадресует "hello+test@sample.g0v.tw" на "user+test@gmail.com"):Имя/Хост/Псевдоним TTL Тип Ответ/Значение "@", ".", или пусто 3600 TXT forward-email=hello:user@gmail.com

Вариант C: Если вы перенаправляете несколько адресов электронной почты, то их нужно разделять запятой:Имя/Хост/Псевдоним TTL Тип Ответ/Значение "@", ".", или пусто 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Вариант D: Вы можете настроить бесконечное количество адресов для переадресации – просто убедитесь, что одна строка не превышает 255 символов и каждая строка начинается с "forward-email=". Пример приведён ниже:Имя/Хост/Псевдоним TTL Тип Ответ/Значение "@", ".", или пусто 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", или пусто 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", или пусто 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", или пусто 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", или пусто 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Вариант E: Вы также можете указать доменное имя в вашей TXT записи для глобальной переадресации псевдонимов (например, "user@sample.g0v.tw" будет перенаправлен на "user@example.net"):Имя/Хост/Псевдоним TTL Тип Ответ/Значение "@", ".", или пусто 3600 TXT forward-email=example.net

Вариант F: Вы даже можете использовать вебхуки в качестве глобального или индивидуального псевдонима для переадресации писем. Смотрите пример и полный раздел о вебхуках под названием Поддерживаете ли вы вебхуки ниже.Имя/Хост/Псевдоним TTL Тип Ответ/Значение "@", ".", или пусто 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Вариант G: Вы даже можете использовать регулярные выражения ("regex") для сопоставления псевдонимов и для обработки подстановок для пересылки писем. Смотрите примеры и полный раздел о регулярных выражениях под названием Поддерживаете ли вы регулярные выражения или regex ниже.Нужны продвинутые regex с подстановками? Смотрите примеры и полный раздел о регулярных выражениях под названием Поддерживаете ли вы регулярные выражения или regex ниже.Простой пример: Если я хочу, чтобы все письма, отправленные на `linus@sample.g0v.tw` или `torvalds@sample.g0v.tw`, пересылались на `user@gmail.com`:Имя/Хост/Псевдоним TTL Тип Ответ/Значение "@", ".", или пусто 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comВажно: Правила пересылки для catch-all также можно описать как "проваливание". Это означает, что входящие письма, которые соответствуют хотя бы одному конкретному правилу пересылки, будут использоваться вместо catch-all. Конкретные правила включают адреса электронной почты и регулярные выражения.

Например:

forward-email=hello:first@gmail.com,second@gmail.com

Письма, отправленные наhello@sample.g0v.tw, **не будут** пересылаться наsecond@gmail.com(catch-all) с этой конфигурацией, и вместо этого будут доставлены только наfirst@gmail.com.

- Используя страницу управления DNS вашего регистратора (в другой вкладке, которую вы открыли), дополнительно установите следующую запись TXT:

Имя/Хост/Псевдоним TTL Тип Ответ/Значение "@", ".", или пусто 3600 TXT v=spf1 a include:spf.forwardemail.net -allВажно: Если вы используете Gmail (например, Send Mail As) или G Suite, то вам нужно будет добавитьinclude:_spf.google.comк значению выше, например:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allСовет: Если у вас уже есть похожая строка с "v=spf1", то вам нужно добавитьinclude:spf.forwardemail.netпрямо перед любыми существующими записями "include:host.com" и перед "-all" в той же строке, например:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Обратите внимание, что есть разница между "-all" и "~all". "-" означает, что проверка SPF должна ПРОВАЛИТЬСЯ, если не совпадает, а "~" означает, что проверка SPF должна быть SOFTFAIL. Мы рекомендуем использовать подход "-all" для предотвращения подделки домена.

Возможно, вам также потребуется включить SPF-запись для того хоста, с которого вы отправляете почту (например, Outlook). - Проверьте ваши DNS-записи с помощью нашего инструмента "Проверить записи", доступного в Мой аккаунт Домены Настройка.

- Отправьте тестовое письмо, чтобы подтвердить, что всё работает. Обратите внимание, что может потребоваться некоторое время для распространения ваших DNS-записей.

Совет: Если вы не получаете тестовые письма или получаете тестовое письмо с сообщением "Будьте осторожны с этим сообщением", то смотрите ответы на вопросы Почему я не получаю мои тестовые письма и Почему мои тестовые письма, отправленные самому себе в Gmail, отображаются как "подозрительные" соответственно.

- Если вы хотите "Отправлять почту как" из Gmail, то вам нужно посмотреть это видео или следовать шагам в разделе Как отправлять почту как с помощью Gmail ниже.

Могу ли я использовать несколько MX-серверов и обменников для расширенной пересылки

Да, но в ваших DNS-записях должен быть указан только один MX-сервер.

Не пытайтесь использовать "Приоритет" как способ настройки нескольких MX-серверов.

Вместо этого вам нужно настроить ваш существующий MX-сервер так, чтобы он пересылал почту для всех не совпадающих псевдонимов на обменники нашего сервиса (mx1.forwardemail.net и/или mx2.forwardemail.net).

Если вы используете Google Workspace и хотите пересылать все не совпадающие псевдонимы на наш сервис, смотрите https://support.google.com/a/answer/6297084.

Если вы используете Microsoft 365 (Outlook) и хотите пересылать все не совпадающие псевдонимы на наш сервис, смотрите https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail и https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Как настроить автоответчик на отпуск (автоматический ответчик "вне офиса")

Перейдите в Мой аккаунт Домены Псевдонимы и создайте или отредактируйте псевдоним, для которого хотите настроить автоответчик на отпуск. Вы можете настроить дату начала, дату окончания, тему и сообщение, а также включать или отключать это в любое время:

- В настоящее время поддерживаются только обычные текстовые тема и сообщение (мы используем пакет

striptagsдля удаления любого HTML). - Тема ограничена 100 символами.

- Сообщение ограничено 1000 символами.

- Настройка требует конфигурации исходящего SMTP (например, вам нужно будет настроить записи DNS DKIM, DMARC и Return-Path).

- Перейдите в Мой аккаунт Домены Настройки Конфигурация исходящего SMTP и следуйте инструкциям по настройке.

- Автоответчик на отпуск нельзя включить для глобальных vanity-доменов (например, одноразовые адреса не поддерживаются).

- Автоответчик на отпуск нельзя включить для псевдонимов с подстановочными знаками/ловушками (

*) или регулярными выражениями.

В отличие от почтовых систем, таких как postfix (например, использующих расширение фильтра vacation sieve), Forward Email автоматически добавляет вашу DKIM-подпись, защищает от проблем с соединением при отправке ответов на отпуск (например, из-за распространённых проблем с SSL/TLS и устаревших серверов), а также поддерживает Open WKD и шифрование PGP для ответов на отпуск.

-

Мы отправляем только один раз каждому разрешённому отправителю каждые 4 дня (что похоже на поведение Gmail).

-

Наш кеш Redis использует отпечаток

alias_idиsender, гдеalias_id— это ID псевдонима в MongoDB, аsender— либо адрес From (если разрешён), либо корневой домен из адреса From (если не разрешён). Для простоты срок действия этого отпечатка в кеше установлен на 4 дня. -

Наш подход использования корневого домена, извлечённого из адреса From для неразрешённых отправителей, предотвращает злоупотребления со стороны относительно неизвестных отправителей (например, злоумышленников), которые могут спамить сообщениями автоответчика на отпуск.

-

-

Мы отправляем только если MAIL FROM и/или From не пусты и не содержат (без учёта регистра) имя пользователя postmaster (часть перед @ в email).

-

Мы не отправляем, если в исходном сообщении были следующие заголовки (без учёта регистра):

- Заголовок

auto-submittedсо значением, отличным отno. - Заголовок

x-auto-response-suppressсо значениемdr,autoreply,auto-reply,auto_replyилиall. - Заголовки

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondилиx-auto-respond(независимо от значения). - Заголовок

precedenceсо значениемbulk,autoreply,auto-reply,auto_replyилиlist.

- Заголовок

-

Мы не отправляем, если адрес MAIL FROM или From заканчивается на

+donotreply,-donotreply,+noreplyили-noreply. -

Мы не отправляем, если имя пользователя в адресе From было

mdaemonи присутствовал заголовокX-MDDSN-Message(без учёта регистра). -

Мы не отправляем, если был заголовок

content-typeсо значениемmultipart/report(без учёта регистра).

Как настроить SPF для Forward Email

Используя страницу управления DNS у вашего регистратора, установите следующую TXT запись:

| Имя/Хост/Псевдоним | TTL | Тип | Ответ/Значение |

|---|---|---|---|

| "@", ".", или пусто | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com к значению выше, например:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com в вашу SPF TXT запись, например:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net непосредственно перед любыми существующими записями "include:host.com" и перед "-all" в той же строке, например:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Обратите внимание, что существует разница между "-all" и "~all". "-" означает, что проверка SPF должна ПРОВАЛИТЬСЯ, если не совпадает, а "~" означает, что проверка SPF должна быть SOFTFAIL. Мы рекомендуем использовать подход "-all" для предотвращения подделки домена.

Возможно, вам также потребуется включить SPF запись для того хоста, с которого вы отправляете почту (например, Outlook).

Как настроить DKIM для Forward Email

Перейдите в Мой аккаунт Домены Настройки Конфигурация исходящего SMTP и следуйте инструкциям по настройке.

Как настроить DMARC для Forward Email

Перейдите в Мой аккаунт Домены Настройки Конфигурация исходящего SMTP и следуйте инструкциям по настройке.

Как просмотреть отчёты DMARC

Forward Email предоставляет подробную панель управления DMARC отчетами, которая позволяет отслеживать эффективность аутентификации электронной почты по всем вашим доменам из одного интерфейса.

Что такое отчёты DMARC?

Отчёты DMARC (Domain-based Message Authentication, Reporting, and Conformance) — это XML-файлы, отправляемые почтовыми серверами получателей, которые показывают, как проходит аутентификация ваших писем. Эти отчёты помогают понять:

- Сколько писем отправляется с вашего домена

- Проходят ли эти письма аутентификацию SPF и DKIM

- Какие действия предпринимают серверы получателей (принимают, помещают в карантин или отклоняют)

- С каких IP-адресов отправляется почта от имени вашего домена

Как получить доступ к отчётам DMARC

Перейдите в Мой аккаунт Отчёты DMARC, чтобы просмотреть вашу панель управления. Вы также можете получить доступ к отчётам по конкретным доменам из Мой аккаунт Домены, нажав кнопку "DMARC" рядом с любым доменом.

Возможности панели управления

Панель управления DMARC отчетами предоставляет:

- Сводные показатели: Общее количество полученных отчётов, общее количество проанализированных сообщений, уровень соответствия SPF, уровень соответствия DKIM и общий процент прохождения

- График сообщений во времени: Визуальная тенденция объёма писем и уровней аутентификации за последние 30 дней

- Сводка соответствия: Круговая диаграмма, показывающая распределение соответствия SPF и DKIM

- Распределение обработки сообщений: Сложенная столбчатая диаграмма, показывающая, как серверы получателей обрабатывали ваши письма (принято, помещено в карантин или отклонено)

- Таблица последних отчётов: Подробный список отдельных DMARC отчётов с возможностью фильтрации и пагинации

- Фильтрация по доменам: Фильтрация отчётов по конкретному домену при управлении несколькими доменами Почему это важно

Для организаций, управляющих несколькими доменами (например, предприятия, некоммерческие организации или агентства), отчёты DMARC необходимы для:

- Выявления несанкционированных отправителей: обнаружение попыток подделки вашего домена

- Повышения доставляемости: обеспечение прохождения аутентификации ваших легитимных писем

- Мониторинга почтовой инфраструктуры: отслеживание сервисов и IP-адресов, отправляющих письма от вашего имени

- Соответствия требованиям: поддержание видимости аутентификации электронной почты для аудитов безопасности

В отличие от других сервисов, требующих отдельные инструменты для мониторинга DMARC, Forward Email включает обработку и визуализацию отчётов DMARC в рамках вашей учётной записи без дополнительной платы.

Требования

- Отчёты DMARC доступны только для платных тарифов

- Ваш домен должен иметь настроенный DMARC (см. Как настроить DMARC для Forward Email)

- Отчёты автоматически собираются, когда почтовые серверы получателей отправляют их на ваш настроенный адрес для DMARC-отчётов

Еженедельные отчёты по электронной почте

Пользователи платных тарифов автоматически получают еженедельные сводки отчётов DMARC по электронной почте. Эти письма включают:

- Сводную статистику по всем вашим доменам

- Уровни согласованности SPF и DKIM

- Разбивку по статусам сообщений (принятые, помещённые в карантин, отклонённые)

- Топ организаций, отправляющих отчёты (Google, Microsoft, Yahoo и др.)

- IP-адреса с проблемами согласованности, требующие внимания

- Прямые ссылки на панель управления отчётами DMARC

Еженедельные отчёты отправляются автоматически и не могут быть отключены отдельно от других уведомлений по электронной почте.

Как подключить и настроить мои контакты

Для настройки контактов используйте CardDAV URL: https://carddav.forwardemail.net (или просто carddav.forwardemail.net, если ваш клиент это позволяет)

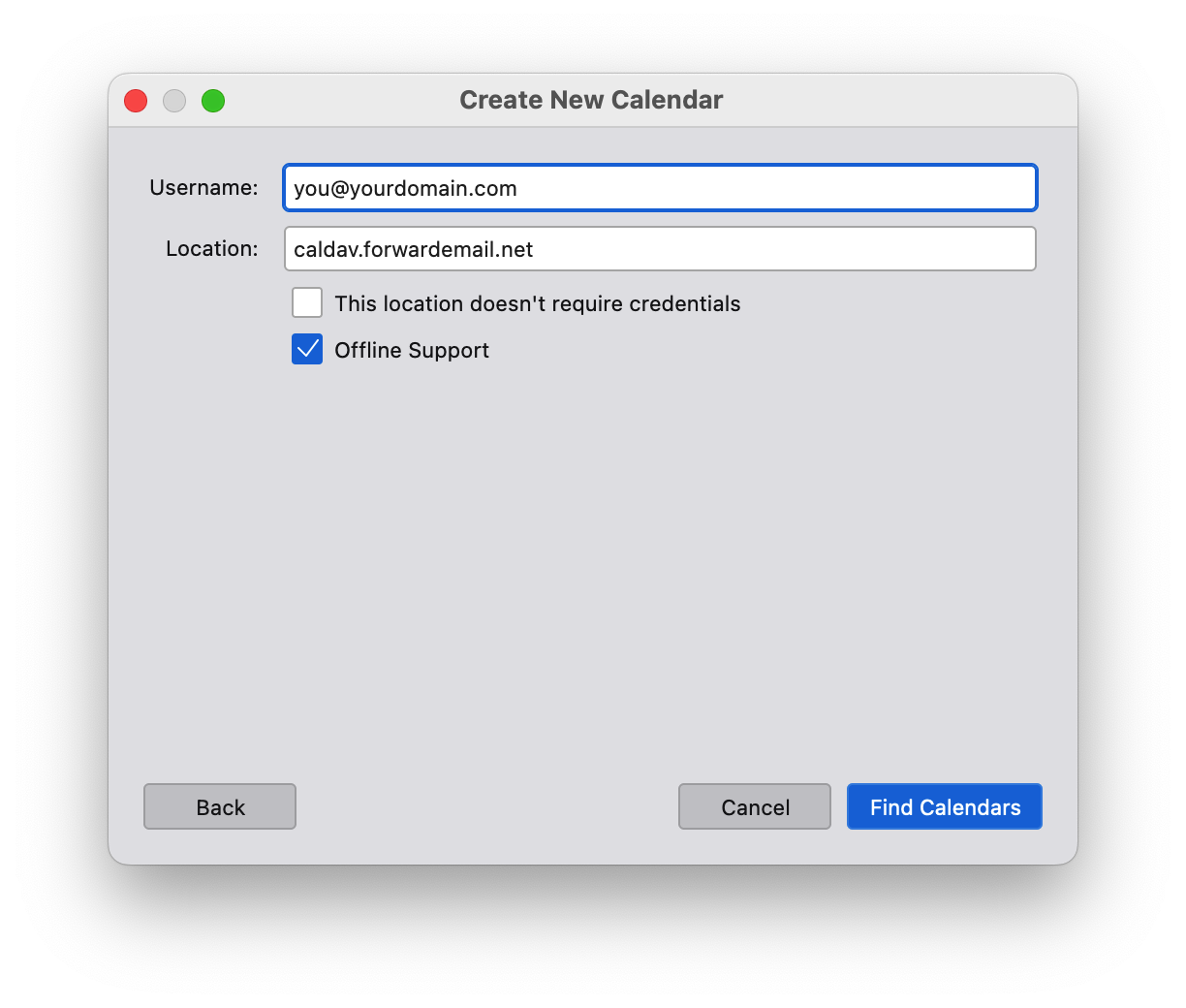

Как подключить и настроить мои календари

Для настройки календаря используйте CalDAV URL: https://caldav.forwardemail.net (или просто caldav.forwardemail.net, если ваш клиент это позволяет)

Как добавить дополнительные календари и управлять существующими

Если вы хотите добавить дополнительные календари, просто добавьте новый URL календаря: https://caldav.forwardemail.net/dav/principals/calendar-name (обязательно замените calendar-name на желаемое имя календаря)

Вы можете изменить имя и цвет календаря после создания — просто используйте предпочитаемое приложение для календарей (например, Apple Mail или Thunderbird).

Как подключить и настроить задачи и напоминания

Для настройки задач и напоминаний используйте тот же CalDAV URL, что и для календарей: https://caldav.forwardemail.net (или просто caldav.forwardemail.net, если ваш клиент это позволяет)

Задачи и напоминания автоматически будут отделены от событий календаря в отдельную коллекцию "Напоминания" или "Задачи".

Инструкции по настройке для платформ:

macOS/iOS:

- Добавьте новый CalDAV аккаунт в Системных настройках > Интернет-аккаунты (или Настройки > Аккаунты на iOS)

- Используйте

caldav.forwardemail.netв качестве сервера - Введите ваш алиас Forward Email и сгенерированный пароль

- После настройки вы увидите коллекции "Календарь" и "Напоминания"

- Используйте приложение Напоминания для создания и управления задачами

Android с Tasks.org:

- Установите Tasks.org из Google Play Store или F-Droid

- Перейдите в Настройки > Синхронизация > Добавить аккаунт > CalDAV

- Введите сервер:

https://caldav.forwardemail.net - Введите ваш алиас Forward Email и сгенерированный пароль

- Tasks.org автоматически обнаружит ваши календари задач

Thunderbird:

- Установите дополнение Lightning, если оно ещё не установлено

- Создайте новый календарь с типом "CalDAV"

- Используйте URL:

https://caldav.forwardemail.net - Введите ваши учётные данные Forward Email

- События и задачи будут доступны в интерфейсе календаря

Почему я не могу создавать задачи в macOS Напоминаниях

Если у вас возникают проблемы с созданием задач в macOS Reminders, попробуйте следующие шаги по устранению неполадок:

-

Проверьте настройку аккаунта: Убедитесь, что ваш CalDAV аккаунт правильно настроен с

caldav.forwardemail.net -

Проверьте наличие отдельных календарей: В вашем аккаунте должны отображаться как "Calendar", так и "Reminders". Если виден только "Calendar", поддержка задач может быть еще не полностью активирована.

-

Обновите аккаунт: Попробуйте удалить и заново добавить ваш CalDAV аккаунт в Системных настройках > Интернет-аккаунты

-

Проверьте подключение к серверу: Убедитесь, что вы можете получить доступ к

https://caldav.forwardemail.netчерез браузер -

Проверьте учетные данные: Убедитесь, что вы используете правильный алиас электронной почты и сгенерированный пароль (не пароль от аккаунта)

-

Принудительная синхронизация: В приложении Reminders попробуйте создать задачу, а затем вручную обновить синхронизацию

Распространенные проблемы:

- "Календарь напоминаний не найден": Серверу может потребоваться время для создания коллекции Reminders при первом доступе

- Задачи не синхронизируются: Проверьте, что оба устройства используют одинаковые учетные данные CalDAV аккаунта

- Смешанный контент: Убедитесь, что задачи создаются в календаре "Reminders", а не в общем "Calendar"

Как настроить Tasks.org на Android

Tasks.org — популярный менеджер задач с открытым исходным кодом, который отлично работает с поддержкой задач CalDAV от Forward Email.

Установка и настройка:

-

Установите Tasks.org:

- Из Google Play Store: Tasks.org

- Из F-Droid: Tasks.org на F-Droid

-

Настройте синхронизацию CalDAV:

- Откройте Tasks.org

- Перейдите в ☰ Меню > Настройки > Синхронизация

- Нажмите "Добавить аккаунт"

- Выберите "CalDAV"

-

Введите настройки Forward Email:

- URL сервера:

https://caldav.forwardemail.net - Имя пользователя: Ваш алиас Forward Email (например,

you@yourdomain.com) - Пароль: Ваш сгенерированный пароль для алиаса

- Нажмите "Добавить аккаунт"

- URL сервера:

-

Обнаружение аккаунта:

- Tasks.org автоматически обнаружит ваши календари задач

- Вы должны увидеть коллекцию "Reminders"

- Нажмите "Подписаться", чтобы включить синхронизацию для календаря задач

-

Проверьте синхронизацию:

- Создайте тестовую задачу в Tasks.org

- Проверьте, что она отображается в других CalDAV клиентах (например, macOS Reminders)

- Убедитесь, что изменения синхронизируются в обе стороны

Доступные функции:

- ✅ Создание и редактирование задач

- ✅ Даты выполнения и напоминания

- ✅ Завершение задач и статус

- ✅ Уровни приоритетов

- ✅ Подзадачи и иерархия задач

- ✅ Теги и категории

- ✅ Двусторонняя синхронизация с другими CalDAV клиентами

Устранение неполадок:

- Если календари задач не отображаются, попробуйте вручную обновить в настройках Tasks.org

- Убедитесь, что на сервере создана хотя бы одна задача (вы можете сначала создать её в macOS Reminders)

- Проверьте сетевое подключение к

caldav.forwardemail.net

Как настроить SRS для Forward Email

Мы автоматически настраиваем Sender Rewriting Scheme ("SRS") — вам не нужно делать это самостоятельно.

Как настроить MTA-STS для Forward Email

Пожалуйста, обратитесь к нашему разделу о MTA-STS для получения дополнительной информации.

Как добавить фотографию профиля к моему адресу электронной почты

Если вы используете Gmail, выполните следующие шаги:

- Перейдите на https://google.com и выйдите из всех аккаунтов электронной почты

- Нажмите "Войти" и в выпадающем меню выберите "другой аккаунт"

- Выберите "Использовать другой аккаунт"

- Выберите "Создать аккаунт"

- Выберите "Использовать мой текущий адрес электронной почты"

- Введите адрес электронной почты вашего собственного домена

- Получите письмо с подтверждением, отправленное на ваш адрес электронной почты

- Введите код подтверждения из этого письма

- Заполните информацию профиля для нового аккаунта Google

- Согласитесь со всеми политиками конфиденциальности и условиями использования

- Перейдите на https://google.com, в правом верхнем углу нажмите на иконку профиля и нажмите кнопку "изменить"

- Загрузите новую фотографию или аватар для вашего аккаунта

- Изменения будут применены примерно через 1-2 часа, но иногда могут произойти очень быстро

- Отправьте тестовое письмо, и фотография профиля должна появиться.

Расширенные возможности

Поддерживаете ли вы рассылки или почтовые списки для маркетинговых писем

Да, вы можете узнать больше на https://forwardemail.net/guides/newsletter-with-listmonk.

Обратите внимание, что для поддержания репутации IP и обеспечения доставки, Forward Email проводит ручную проверку по каждому домену для одобрения рассылок. Напишите на support@forwardemail.net или откройте запрос в службу поддержки для получения одобрения. Обычно это занимает менее 24 часов, большинство запросов обрабатываются в течение 1-2 часов. В ближайшем будущем мы планируем сделать этот процесс мгновенным с дополнительными средствами контроля спама и оповещениями. Этот процесс гарантирует, что ваши письма попадут во входящие, а ваши сообщения не будут помечены как спам.

Поддерживаете ли вы отправку писем через API

Да, с мая 2023 года мы поддерживаем отправку писем через API как дополнение для всех платных пользователей.

Пожалуйста, ознакомьтесь с разделом Письма в нашей документации по API для вариантов, примеров и дополнительной информации.

Для отправки исходящих писем через наш API вы должны использовать ваш API токен, доступный в разделе Моя безопасность.

Поддерживаете ли вы получение писем через IMAP

Да, с 16 октября 2023 года мы поддерживаем получение писем через IMAP как дополнение для всех платных пользователей. Пожалуйста, прочитайте нашу подробную статью о том, как работает наша функция зашифрованного хранения почтового ящика SQLite.

-

Создайте новый алиас для вашего домена в разделе Мой аккаунт Домены Алиасы (например,

hello@sample.g0v.tw) -

Нажмите на Сгенерировать пароль рядом с только что созданным алиасом. Скопируйте в буфер обмена и надежно сохраните сгенерированный пароль, отображаемый на экране.

-

Используя предпочитаемое почтовое приложение, добавьте или настройте аккаунт с вашим новым алиасом (например,

hello@sample.g0v.tw)Совет: Мы рекомендуем использовать Thunderbird, Thunderbird Mobile, Apple Mail или открытое и ориентированное на конфиденциальность альтернативное ПО. -

При запросе имени IMAP сервера введите

imap.forwardemail.net -

При запросе порта IMAP сервера введите

993(SSL/TLS) – при необходимости смотрите альтернативные порты IMAPСовет: Если вы используете Thunderbird, убедитесь, что "Безопасность соединения" установлена в "SSL/TLS", а метод аутентификации — "Обычный пароль". -

Когда будет запрошен пароль от IMAP-сервера, вставьте пароль из Сгенерировать пароль на шаге 2 выше

-

Сохраните настройки – если у вас возникли проблемы, пожалуйста, свяжитесь с нами

Вы поддерживаете POP3

Да, с 4 декабря 2023 года мы поддерживаем POP3 в качестве дополнения для всех платных пользователей. Пожалуйста, прочитайте нашу подробную статью о том, как работает наша функция зашифрованного хранения почтового ящика в SQLite.

-

Создайте новый алиас для вашего домена в разделе Мой аккаунт Домены Алиасы (например,

hello@sample.g0v.tw) -

Нажмите на Сгенерировать пароль рядом с только что созданным алиасом. Скопируйте в буфер обмена и надежно сохраните сгенерированный пароль, показанный на экране.

-

Используя предпочитаемое почтовое приложение, добавьте или настройте аккаунт с вашим новым алиасом (например,

hello@sample.g0v.tw)Совет: Мы рекомендуем использовать Thunderbird, Thunderbird Mobile, Apple Mail или открытое и ориентированное на конфиденциальность альтернативное ПО. -

Когда будет запрошено имя POP3-сервера, введите

pop3.forwardemail.net -

Когда будет запрошен порт POP3-сервера, введите

995(SSL/TLS) – при необходимости смотрите альтернативные порты POP3Совет: Если вы используете Thunderbird, убедитесь, что "Безопасность соединения" установлена в "SSL/TLS", а метод аутентификации – "Обычный пароль". -

Когда будет запрошен пароль от POP3-сервера, вставьте пароль из Сгенерировать пароль на шаге 2 выше

-

Сохраните настройки – если у вас возникли проблемы, пожалуйста, свяжитесь с нами

Вы поддерживаете календари (CalDAV)

Да, с 5 февраля 2024 года мы добавили эту функцию. Наш сервер – caldav.forwardemail.net, и он также мониторится на нашей странице статуса.

Он поддерживает как IPv4, так и IPv6 и доступен через порт 443 (HTTPS).

| Логин | Пример | Описание |

|---|---|---|

| Имя пользователя | user@sample.g0v.tw |

Адрес электронной почты псевдонима, который существует для домена в Мой аккаунт Домены. |

| Пароль | ************************ |

Сгенерированный пароль, специфичный для псевдонима. |

Для использования поддержки календаря пользователь должен быть адресом электронной почты псевдонима, который существует для домена в Мой аккаунт Домены – а пароль должен быть сгенерированным паролем, специфичным для псевдонима.

Вы поддерживаете задачи и напоминания (CalDAV VTODO)

Да, с 14 октября 2025 года мы добавили поддержку CalDAV VTODO для задач и напоминаний. Для этого используется тот же сервер, что и для поддержки календаря: caldav.forwardemail.net.