Preguntas Frecuentes

Inicio Rápido

Para comenzar con Forward Email:

-

Crea una cuenta en forwardemail.net/register

-

Agrega y verifica tu dominio en Mi Cuenta → Dominios

-

Agrega y configura alias/buzones de correo en Mi Cuenta → Dominios → Alias

-

Prueba tu configuración enviando un correo a uno de tus nuevos alias

Tip

Los cambios en DNS pueden tardar hasta 24-48 horas en propagarse globalmente, aunque a menudo surten efecto mucho antes.

Introducción

Qué es Forward Email

Note

Forward Email es perfecto para individuos, pequeñas empresas y desarrolladores que desean direcciones de correo profesionales sin el costo y mantenimiento de una solución completa de alojamiento de correo.

Forward Email es un proveedor de servicios de correo electrónico completamente funcional y proveedor de alojamiento de correo para nombres de dominio personalizados.

Es el único servicio gratuito y de código abierto, y te permite usar direcciones de correo con dominio personalizado sin la complejidad de configurar y mantener tu propio servidor de correo.

Nuestro servicio reenvía los correos enviados a tu dominio personalizado a tu cuenta de correo existente – e incluso puedes usarnos como tu proveedor dedicado de alojamiento de correo.

Características clave de Forward Email:

- Correo con Dominio Personalizado: Usa direcciones de correo profesionales con tu propio nombre de dominio

- Nivel Gratuito: Reenvío básico de correo sin costo

- Privacidad Mejorada: No leemos tus correos ni vendemos tus datos

- Código Abierto: Todo nuestro código está disponible en GitHub

- Soporte SMTP, IMAP y POP3: Capacidades completas para enviar y recibir correo

- Cifrado de Extremo a Extremo: Soporte para OpenPGP/MIME

- Alias Catch-All Personalizados: Crea alias de correo ilimitados

Puedes compararnos con más de 56 otros proveedores de servicios de correo en nuestra página de Comparación de Email.

Tip

Aprende más sobre Forward Email leyendo nuestro Whitepaper Técnico gratuito

Quién usa Forward Email

Proveemos servicios de alojamiento y reenvío de correo a más de 1,6 millones de dominios y estos usuarios destacados:

| Cliente | Estudio de Caso |

|---|---|

| Academia Naval de EE.UU. | 📄 Estudio de Caso |

| Canonical | 📄 Estudio de Caso |

| Netflix Games | |

| The Linux Foundation | 📄 Estudio de Caso |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Estudio de Caso |

| LineageOS | |

| Ubuntu | 📄 Estudio de Caso |

| Kubuntu | 📄 Estudio de Caso |

| Lubuntu | 📄 Estudio de Caso |

| Universidad de Cambridge | 📄 Estudio de Caso |

| Universidad de Maryland | 📄 Estudio de Caso |

| Universidad de Washington | 📄 Estudio de Caso |

| Universidad Tufts | 📄 Estudio de Caso |

| Swarthmore College | 📄 Estudio de Caso |

| Gobierno de Australia del Sur | |

| Gobierno de República Dominicana | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 Estudio de Caso |

| David Heinemeier Hansson (Ruby on Rails) |

Cuál es la historia de Forward Email

Puedes aprender más sobre Forward Email en nuestra página Acerca de.

Qué tan rápido es este servicio

Note

Nuestro sistema está diseñado para velocidad y confiabilidad, con múltiples servidores redundantes para asegurar que tus correos se entreguen puntualmente.

Forward Email entrega mensajes con un retraso mínimo, típicamente en segundos desde la recepción.

Métricas de rendimiento:

- Tiempo promedio de entrega: Menos de 5-10 segundos desde la recepción hasta el reenvío (consulta nuestra página de monitoreo Tiempo a la Bandeja "TTI")

- Disponibilidad: 99.9%+ de disponibilidad del servicio

- Infraestructura global: Servidores ubicados estratégicamente para un enrutamiento óptimo

- Escalado automático: Nuestro sistema escala durante los picos de correo electrónico

Operamos en tiempo real, a diferencia de otros proveedores que dependen de colas con retraso.

No escribimos en disco ni almacenamos registros – con la excepción de errores y SMTP saliente (consulta nuestra Política de Privacidad).

Todo se realiza en memoria y nuestro código fuente está en GitHub.

Clientes de Correo

Thunderbird

- Crea un alias nuevo y genera una contraseña en tu panel de Forward Email

- Abre Thunderbird y ve a Editar → Configuración de cuentas → Acciones de cuenta → Añadir cuenta de correo

- Ingresa tu nombre, dirección de Forward Email y contraseña

- Haz clic en Configurar manualmente e ingresa:

- Entrante: IMAP,

imap.forwardemail.net, puerto 993, SSL/TLS - Saliente: SMTP,

smtp.forwardemail.net, puerto 465, SSL/TLS (recomendado; también se soporta puerto 587 con STARTTLS)

- Entrante: IMAP,

- Haz clic en Hecho

Microsoft Outlook

- Crea un alias nuevo y genera una contraseña en tu panel de Forward Email

- Ve a Archivo → Agregar cuenta

- Ingresa tu dirección de Forward Email y haz clic en Conectar

- Elige Opciones avanzadas y selecciona Permítame configurar mi cuenta manualmente

- Selecciona IMAP e ingresa:

- Entrante:

imap.forwardemail.net, puerto 993, SSL - Saliente:

smtp.forwardemail.net, puerto 465, SSL/TLS (recomendado; también se soporta puerto 587 con STARTTLS) - Nombre de usuario: Tu dirección de correo completa

- Contraseña: Tu contraseña generada

- Entrante:

- Haz clic en Conectar

Apple Mail

- Crea un alias nuevo y genera una contraseña en tu panel de Forward Email

- Ve a Correo → Preferencias → Cuentas → +

- Selecciona Otra cuenta de correo

- Ingresa tu nombre, dirección de Forward Email y contraseña

- Para la configuración del servidor, ingresa:

- Entrante:

imap.forwardemail.net - Saliente:

smtp.forwardemail.net - Nombre de usuario: Tu dirección de correo completa

- Contraseña: Tu contraseña generada

- Entrante:

- Haz clic en Iniciar sesión

eM Client

- Crea un alias nuevo y genera una contraseña en tu panel de Forward Email

- Abre eM Client y ve a Menú → Cuentas → + Añadir cuenta

- Haz clic en Correo y luego selecciona Otro

- Ingresa tu dirección de Forward Email y haz clic en Siguiente

- Ingresa la siguiente configuración de servidores:

- Servidor entrante:

imap.forwardemail.net - Servidor saliente:

smtp.forwardemail.net

- Servidor entrante:

- Ingresa tu dirección de correo completa como Nombre de usuario y tu contraseña generada como Contraseña para ambos servidores, entrante y saliente.

- eM Client probará la conexión. Una vez que pase, haz clic en Siguiente.

- Ingresa tu nombre y elige un nombre para la cuenta.

- Haz clic en Finalizar.

Dispositivos Móviles

Para iOS:

- Ve a Configuración → Correo → Cuentas → Añadir cuenta → Otro

- Toca Añadir cuenta de correo e ingresa tus datos

- Para la configuración del servidor, usa las mismas configuraciones IMAP y SMTP mencionadas arriba

Para Android:

- Ve a Configuración → Cuentas → Añadir cuenta → Personal (IMAP)

- Ingresa tu dirección de Forward Email y contraseña

- Para la configuración del servidor, usa las mismas configuraciones IMAP y SMTP mencionadas arriba

Configuración de Relay SMTP de Sendmail

Puedes configurar Sendmail para reenviar correos a través de los servidores SMTP de Forward Email. Esta es una configuración común para sistemas heredados o aplicaciones que dependen de Sendmail.

Configuración

-

Edite su archivo

sendmail.mc, típicamente ubicado en/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Agregue las siguientes líneas para definir el smart host y la autenticación:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Cree el archivo de autenticación

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Agregue sus credenciales de Forward Email al archivo

authinfo:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Genere la base de datos de autenticación y asegure los archivos:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Reconstruya la configuración de Sendmail y reinicie el servicio:

sudo make -C /etc/mail sudo systemctl restart sendmail

Pruebas

Envíe un correo de prueba para verificar la configuración:

echo "Correo de prueba desde Sendmail" | mail -s "Prueba Sendmail" recipient@sample.g0v.tw

Configuración de relé SMTP Exim4

Exim4 es un MTA popular en sistemas basados en Debian. Puede configurarlo para usar Forward Email como smarthost.

Configuración

-

Ejecute la herramienta de configuración de Exim4:

sudo dpkg-reconfigure exim4-config -

Seleccione las siguientes opciones:

- Tipo general de configuración de correo: correo enviado por smarthost; recibido vía SMTP o fetchmail

- Nombre del sistema de correo: your.hostname

- Direcciones IP para escuchar conexiones SMTP entrantes: 127.0.0.1 ; ::1

- Otros destinos para los que se acepta correo: (dejar en blanco)

- Dominios para los que se retransmite correo: (dejar en blanco)

- Dirección IP o nombre del host del smarthost saliente: smtp.forwardemail.net::465

- ¿Ocultar el nombre local del correo en el correo saliente? No

- ¿Mantener el número de consultas DNS al mínimo (Dial-on-Demand)? No

- Método de entrega para correo local: formato Mbox en /var/mail/

- ¿Dividir configuración en archivos pequeños? No

-

Edite el archivo

passwd.clientpara agregar sus credenciales:sudo nano /etc/exim4/passwd.client -

Agregue la siguiente línea:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Actualice la configuración y reinicie Exim4:

sudo update-exim4.conf sudo systemctl restart exim4

Pruebas

Envíe un correo de prueba:

echo "Prueba desde Exim4" | mail -s "Prueba Exim4" recipient@sample.g0v.tw

Configuración del cliente SMTP msmtp

msmtp es un cliente SMTP ligero útil para enviar correos desde scripts o aplicaciones de línea de comandos.

Configuración

-

Cree o edite el archivo de configuración de msmtp en

~/.msmtprc:nano ~/.msmtprc -

Agregue la siguiente configuración:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Establezca los permisos correctos para el archivo de configuración:

chmod 600 ~/.msmtprc

Pruebas

Envíe un correo electrónico de prueba:

echo "This is a test email from msmtp" | msmtp -a default recipient@sample.g0v.tw

Clientes de correo en línea de comandos

Clientes de correo populares en línea de comandos como Mutt, NeoMutt y Alpine pueden configurarse para usar los servidores SMTP de Forward Email para enviar correos. La configuración será similar a la de msmtp, donde proporciona los detalles del servidor SMTP y sus credenciales en los archivos de configuración respectivos (.muttrc, .neomuttrc o .pinerc).

Configuración de correo en Windows

Para usuarios de Windows, puede configurar clientes de correo populares como Microsoft Outlook y eM Client usando los ajustes IMAP y SMTP proporcionados en su cuenta de Forward Email. Para uso en línea de comandos o scripting, puede usar el cmdlet Send-MailMessage de PowerShell (aunque se considera obsoleto) o una herramienta ligera de retransmisión SMTP como E-MailRelay.

Configuración de retransmisión SMTP en Postfix

Puede configurar Postfix para retransmitir correos a través de los servidores SMTP de Forward Email. Esto es útil para aplicaciones de servidor que necesitan enviar correos.

Instalación

- Instale Postfix en su servidor:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Durante la instalación, seleccione "Internet Site" cuando se le solicite el tipo de configuración.

Configuración

- Edite el archivo principal de configuración de Postfix:

sudo nano /etc/postfix/main.cf

- Agregue o modifique estas configuraciones:

# Configuración de retransmisión SMTP

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Cree el archivo de contraseña SASL:

sudo nano /etc/postfix/sasl_passwd

- Agregue sus credenciales de Forward Email:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Proteja y genere el hash del archivo de contraseñas:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Reinicie Postfix:

sudo systemctl restart postfix

Pruebas

Pruebe su configuración enviando un correo de prueba:

echo "Test email body" | mail -s "Test Subject" recipient@sample.g0v.tw

Cómo enviar correo como usando Gmail

-

Ve a Mi Cuenta Dominios Configuración Configuración SMTP de salida y sigue las instrucciones de configuración

-

Crea un nuevo alias para tu dominio en Mi Cuenta Dominios Aliases (por ejemplo,

hello@sample.g0v.tw) -

Haz clic en Generar Contraseña junto al alias recién creado. Copia al portapapeles y guarda de forma segura la contraseña generada que se muestra en pantalla.

-

Ve a Gmail y en Configuración Cuentas e importación Enviar correo como, haz clic en "Agregar otra dirección de correo electrónico"

-

Cuando se te pida "Nombre", ingresa el nombre que quieres que aparezca como remitente (por ejemplo, "Linus Torvalds").

-

Cuando se te pida "Dirección de correo electrónico", ingresa la dirección completa de un alias que creaste en Mi Cuenta Dominios Aliases (por ejemplo,

hello@sample.g0v.tw) -

Desmarca "Tratar como un alias"

-

Haz clic en "Siguiente paso" para continuar

-

Cuando se te pida "Servidor SMTP", ingresa

smtp.forwardemail.nety cambia el puerto a465 -

Cuando se te pida "Nombre de usuario", ingresa la dirección completa de un alias que creaste en Mi Cuenta Dominios Aliases (por ejemplo,

hello@sample.g0v.tw) -

Cuando se te pida "Contraseña", pega la contraseña de Generar Contraseña del paso 3 arriba

-

Selecciona el botón de opción para "Conexión segura usando SSL"

-

Haz clic en "Agregar cuenta" para continuar

-

Abre una nueva pestaña en Gmail y espera a que llegue tu correo de verificación (recibirás un código de verificación que confirma que eres el propietario de la dirección de correo electrónico que intentas "Enviar correo como")

-

Una vez que llegue, copia y pega el código de verificación en el aviso que recibiste en el paso anterior

-

Una vez que hayas hecho eso, vuelve al correo electrónico y haz clic en el enlace para "confirmar la solicitud". Lo más probable es que necesites hacer este paso y el paso anterior para que el correo electrónico esté configurado correctamente.

¿Qué es la guía legacy free para Enviar correo como usando Gmail

-

Necesitas tener habilitada la Autenticación de Dos Factores de Gmail para que esto funcione. Visita https://www.google.com/landing/2step/ si no la tienes habilitada.

-

Una vez que la Autenticación de Dos Factores esté habilitada (o si ya la tenías habilitada), visita https://myaccount.google.com/apppasswords.

-

Cuando se te pida "Selecciona la aplicación y el dispositivo para el que quieres generar la contraseña de la aplicación":

- Selecciona "Correo" en el menú desplegable de "Seleccionar aplicación"

- Selecciona "Otro" en el menú desplegable de "Seleccionar dispositivo"

- Cuando se te pida un texto, ingresa la dirección de correo electrónico de tu dominio personalizado desde la que estás reenviando (por ejemplo,

hello@sample.g0v.tw- esto te ayudará a llevar un control en caso de que uses este servicio para varias cuentas)

-

Copia la contraseña que se genera automáticamente en tu portapapeles

Importante: Si usas G Suite, visita tu panel de administración Aplicaciones G Suite Configuración para Gmail Configuración y asegúrate de marcar "Permitir a los usuarios enviar correo a través de un servidor SMTP externo...". Habrá un retraso para que este cambio se active, así que espera unos minutos. -

Ve a Gmail y en Configuración Cuentas e importación Enviar correo como, haz clic en "Agregar otra dirección de correo electrónico"

-

Cuando se te pida "Nombre", ingresa el nombre que quieres que se vea como remitente (por ejemplo, "Linus Torvalds")

-

Cuando se te pida "Dirección de correo electrónico", ingresa la dirección de correo electrónico con el dominio personalizado que usaste arriba (por ejemplo,

hello@sample.g0v.tw) -

Desmarque "Tratar como un alias"

-

Haga clic en "Siguiente paso" para continuar

-

Cuando se le solicite "Servidor SMTP", ingrese

smtp.gmail.comy deje el puerto como587 -

Cuando se le solicite "Nombre de usuario", ingrese la parte de su dirección de Gmail sin la parte gmail.com (por ejemplo, solo "usuario" si mi correo es user@gmail.com)

Importante: Si la parte de "Nombre de usuario" se completa automáticamente, entonces deberá cambiar esto a la parte del nombre de usuario de su dirección de Gmail. -

Cuando se le solicite "Contraseña", pegue desde su portapapeles la contraseña que generó en el paso 2 anterior

-

Deje seleccionado el botón de opción para "Conexión segura usando TLS"

-

Haga clic en "Agregar cuenta" para continuar

-

Abra una nueva pestaña en Gmail y espere a que llegue su correo de verificación (recibirá un código de verificación que confirma que usted es el propietario de la dirección de correo electrónico que está intentando "Enviar correo como")

-

Una vez que llegue, copie y pegue el código de verificación en el aviso que recibió en el paso anterior

-

Una vez hecho esto, regrese al correo electrónico y haga clic en el enlace para "confirmar la solicitud". Lo más probable es que necesite realizar este paso y el anterior para que el correo electrónico se configure correctamente.

Configuración avanzada de enrutamiento de Gmail

Si desea configurar un enrutamiento avanzado en Gmail para que los alias que no coincidan con un buzón se reenvíen a los intercambios de correo de Forward Email, siga estos pasos:

- Inicie sesión en su consola de administración de Google en admin.google.com

- Vaya a Aplicaciones → Google Workspace → Gmail → Enrutamiento

- Haga clic en Agregar ruta y configure los siguientes ajustes:

Configuración para destinatario único:

- Seleccione "Cambiar destinatario del sobre" e ingrese su dirección principal de Gmail

- Marque "Agregar encabezado X-Gm-Original-To con destinatario original"

Patrones de destinatario del sobre:

- Agregue un patrón que coincida con todos los buzones inexistentes (por ejemplo,

.*@susitio.com)

Configuración del servidor de correo:

- Seleccione "Enrutar al host" e ingrese

mx1.forwardemail.netcomo servidor principal - Agregue

mx2.forwardemail.netcomo servidor de respaldo - Establezca el puerto en 25

- Seleccione "Requerir TLS" para seguridad

- Haga clic en Guardar para crear la ruta

Configuración avanzada de enrutamiento de Outlook

Para usuarios de Microsoft 365 (anteriormente Office 365) que desean configurar un enrutamiento avanzado para que los alias que no coincidan con un buzón se reenvíen a los intercambios de correo de Forward Email:

- Inicie sesión en el centro de administración de Microsoft 365 en admin.microsoft.com

- Vaya a Exchange → Flujo de correo → Reglas

- Haga clic en Agregar una regla y seleccione Crear una nueva regla

- Nombre su regla (por ejemplo, "Reenviar buzones inexistentes a Forward Email")

- Bajo Aplicar esta regla si, seleccione:

- "La dirección del destinatario coincide con..."

- Ingrese un patrón que coincida con todas las direcciones de su dominio (por ejemplo,

*@susitio.com)

- Bajo Hacer lo siguiente, seleccione:

- "Redirigir el mensaje a..."

- Elija "El siguiente servidor de correo"

- Ingrese

mx1.forwardemail.nety puerto 25 - Agregue

mx2.forwardemail.netcomo servidor de respaldo

- Bajo Excepto si, seleccione:

- "El destinatario es..."

- Agregue todos sus buzones existentes que no deben ser reenviados

- Establezca la prioridad de la regla para asegurarse de que se ejecute después de otras reglas de flujo de correo

- Haga clic en Guardar para activar la regla

Solución de problemas

¿Por qué no recibo mis correos electrónicos de prueba?

Si te estás enviando un correo electrónico de prueba a ti mismo, es posible que no aparezca en tu bandeja de entrada porque tiene el mismo encabezado "Message-ID".

Este es un problema ampliamente conocido, y también afecta a servicios como Gmail. Aquí está la respuesta oficial de Gmail sobre este problema.

Si continúas teniendo problemas, lo más probable es que sea un problema con la propagación del DNS. Deberás esperar un poco más y volver a intentarlo (o intentar establecer un valor TTL más bajo en tus registros TXT).

¿Sigues teniendo problemas? Por favor contáctanos para que podamos ayudar a investigar el problema y encontrar una solución rápida.

¿Cómo configuro mi cliente de correo para que funcione con Forward Email?

| Tipo | Nombre de host | Protocolo | Puertos |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Preferido | 993 y 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Recomendado | 465 y 2465 para SSL/TLS (recomendado) o 587, 2587, 2525 y 25 para STARTTLS |

¿Por qué mis correos electrónicos llegan a Spam y Correo no deseado y cómo puedo verificar la reputación de mi dominio?

Esta sección te guía si tu correo saliente está usando nuestros servidores SMTP (por ejemplo, smtp.forwardemail.net) (o reenviado a través de mx1.forwardemail.net o mx2.forwardemail.net) y está siendo entregado en la carpeta de Spam o Correo no deseado de los destinatarios.

Rutinariamente monitoreamos nuestras direcciones IP contra todas las listas negras DNS reputables, por lo tanto, es muy probable que sea un problema específico de reputación del dominio.

Los correos electrónicos pueden llegar a carpetas de spam por varias razones:

-

Falta de Autenticación: Configura los registros SPF, DKIM y DMARC.

-

Reputación del Dominio: Los dominios nuevos suelen tener una reputación neutral hasta que establecen un historial de envío.

-

Disparadores de Contenido: Ciertas palabras o frases pueden activar los filtros de spam.

-

Patrones de Envío: Aumentos repentinos en el volumen de correos pueden parecer sospechosos.

Puedes intentar usar una o más de estas herramientas para verificar la reputación y categorización de tu dominio:

Herramientas para Verificar Reputación y Listas Negras

Formularios de Solicitud de Eliminación de IP por Proveedor

Si tu dirección IP ha sido bloqueada por un proveedor de correo específico, usa el formulario de eliminación o contacto apropiado a continuación:

| Proveedor | Formulario de Eliminación / Contacto | Notas |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Formulario de contacto para remitentes masivos |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Portal de eliminación de IP de Office 365 |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple usa Proofpoint para reputación de IP |

| Proofpoint | https://ipcheck.proofpoint.com/ | Verificación y eliminación de IP en Proofpoint |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Consulta y eliminación de reputación Barracuda |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Solicitud de reinicio Cloudmark CSI |

| GoDaddy/SecureServer | https://unblock.secureserver.net | Formulario de solicitud de desbloqueo GoDaddy |

| Comcast/Xfinity | https://spa.xfinity.com/report | Solicitud de eliminación de IP Comcast |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Contacta soporte Spectrum para eliminación |

| AT&T | abuse_rbl@abuse-att.net |

Correo para solicitud de eliminación |

| Cox Communications | unblock.request@cox.net |

Correo para solicitud de eliminación |

| CenturyLink/Lumen | abuse@centurylink.com |

Usa Cloudfilter |

| Windstream | abuse@windstream.net |

Correo para solicitud de eliminación |

| t-online.de (Alemania) | tobr@rx.t-online.de |

Correo para solicitud de eliminación |

| Orange France | https://postmaster.orange.fr/ | Usa formulario de contacto o correo abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | Formulario de contacto del postmaster GMX |

| Mail.ru | https://postmaster.mail.ru/ | Portal del postmaster Mail.ru |

| Yandex | https://postmaster.yandex.ru/ | Portal del postmaster Yandex |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | Solicitud de lista blanca QQ Mail (Chino) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Portal del postmaster Netease |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Contacto vía consola Alibaba Cloud |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | Consola AWS SES > Eliminación de lista negra |

| SendGrid | https://support.sendgrid.com/ | Contacta soporte SendGrid |

| Mimecast | https://community.mimecast.com/ | Usa RBLs de terceros - contacta RBL específico |

| Fastmail | https://www.fastmail.com/support/ | Contacta soporte Fastmail |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Contacta soporte Zoho |

| ProtonMail | https://proton.me/support/contact | Contacta soporte Proton |

| Tutanota | https://tutanota.com/support | Contacta soporte Tutanota |

| Hushmail | https://www.hushmail.com/support/ | Contacta soporte Hushmail |

| Mailbox.org | https://mailbox.org/en/support | Contacta soporte Mailbox.org |

| Posteo | https://posteo.de/en/site/contact | Contacta soporte Posteo |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Contacta soporte DuckDuckGo |

| Sonic.net | https://www.sonic.com/support | Contacta soporte Sonic |

| Telus | https://www.telus.com/en/support | Contacta soporte Telus |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Contacta soporte Vodafone |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Contacta soporte Spark NZ |

| UOL/BOL (Brasil) | https://ajuda.uol.com.br/ | Contacta soporte UOL (Portugués) |

| Libero (Italia) | https://aiuto.libero.it/ | Contacta soporte Libero (Italiano) |

| Telenet (Bélgica) | https://www2.telenet.be/en/support/ | Contacta soporte Telenet |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Contacta soporte empresarial Facebook |

| https://www.linkedin.com/help/linkedin | Contacta soporte LinkedIn | |

| Groups.io | https://groups.io/helpcenter | Contacta soporte Groups.io |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Herramienta de remitentes Vade Secure |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Contacta soporte Cloudflare |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Contacta soporte Hornetsecurity |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Contacta vía proveedor de hosting |

| Mail2World | https://www.mail2world.com/support/ | Contacta soporte Mail2World |

Tip

Comience con un volumen bajo de correos electrónicos de alta calidad para construir una reputación positiva antes de enviar en volúmenes mayores.

Important

Si su dominio está en una lista negra, cada lista negra tiene su propio proceso de eliminación. Consulte sus sitios web para obtener instrucciones.

Tip

Si necesita ayuda adicional o descubre que estamos listados como falso positivo en spam por algún proveedor de servicios de correo electrónico, por favor contáctenos.

¿Qué debo hacer si recibo correos electrónicos no deseados?

Debe darse de baja de la lista de correo (si es posible) y bloquear al remitente.

Por favor, no reporte el mensaje como spam, sino que reenvíelo a nuestro sistema de prevención de abusos manualmente curado y enfocado en la privacidad.

La dirección de correo electrónico a la que debe reenviar el spam es: abuse@forwardemail.net

¿Por qué mis correos de prueba enviados a mí mismo en Gmail aparecen como "sospechosos"?

Si ve este mensaje de error en Gmail cuando se envía una prueba a sí mismo, o cuando una persona con la que se comunica con su alias ve un correo electrónico suyo por primera vez, entonces por favor no se preocupe – ya que esta es una función de seguridad incorporada en Gmail.

Simplemente puede hacer clic en "Parece seguro". Por ejemplo, si enviara un mensaje de prueba usando la función enviar correo como (a otra persona), entonces ellos no verán este mensaje.

Sin embargo, si lo ven, es porque normalmente estaban acostumbrados a ver sus correos provenientes de john@gmail.com en lugar de john@customdomain.com (solo un ejemplo). Gmail alertará a los usuarios solo para asegurarse de que todo esté seguro por si acaso, no hay solución alternativa.

¿Puedo eliminar el "via forwardemail dot net" en Gmail?

Este tema está relacionado con un problema ampliamente conocido en Gmail donde aparece información adicional junto al nombre del remitente.

Desde mayo de 2023, ofrecemos soporte para enviar correo con SMTP como complemento para todos los usuarios de pago – lo que significa que puede eliminar el via forwardemail dot net en Gmail.

Tenga en cuenta que este tema de preguntas frecuentes es específico para quienes usan la función Cómo enviar correo como usando Gmail.

Consulte la sección sobre ¿Soportan enviar correo con SMTP? para instrucciones de configuración.

Gestión de Datos

¿Dónde están ubicados sus servidores?

Tip

Pronto podríamos anunciar la ubicación de nuestro centro de datos en la UE alojado bajo forwardemail.eu. Suscríbase a la discusión en https://github.com/orgs/forwardemail/discussions/336 para actualizaciones.

Nuestros servidores están ubicados principalmente en Denver, Colorado – vea https://forwardemail.net/ips para nuestra lista completa de direcciones IP.

Puede conocer a nuestros subprocesadores en nuestras páginas de GDPR, DPA y Privacidad.

¿Cómo exporto y respaldo mi buzón de correo?

En cualquier momento puede exportar sus buzones en formatos EML, Mbox o SQLite cifrados.

Vaya a Mi Cuenta Dominios Alias Descargar Respaldo y seleccione su tipo de formato de exportación preferido.

Se le enviará un enlace para descargar la exportación una vez que haya finalizado.

Tenga en cuenta que este enlace de descarga de exportación expira después de 4 horas por razones de seguridad.

Si necesita inspeccionar sus formatos exportados EML o Mbox, estas herramientas de código abierto pueden ser útiles:

| Nombre | Formato | Plataforma | URL de GitHub |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Todas | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Todas | https://github.com/s0ph1e/eml-reader |

| Además, si necesitas convertir un archivo Mbox a archivo EML, puedes usar https://github.com/noelmartinon/mboxzilla. |

¿Cómo importo y migro mi buzón existente

Puedes importar fácilmente tu correo electrónico a Forward Email (por ejemplo, usando Thunderbird) con las instrucciones a continuación:

-

Exporta tu correo electrónico desde tu proveedor de correo electrónico actual:

Proveedor de correo Formato de exportación Instrucciones de exportación Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Consejo: Si usas Outlook (formato de exportación PST), entonces simplemente puedes seguir las instrucciones en "Otros" abajo. Sin embargo, hemos proporcionado enlaces a continuación para convertir PST a formato MBOX/EML según tu sistema operativo:- Zinkuba para Windows (GitHub)

- readpst para Windows cygwin – (por ejemplo,

readpst -u -o $OUT_DIR $IN_DIRreemplazando$OUT_DIRy$IN_DIRcon las rutas del directorio de salida y directorio de entrada respectivamente). - readpst para Ubuntu/Linux – (por ejemplo,

sudo apt-get install readpsty luegoreadpst -u -o $OUT_DIR $IN_DIR, reemplazando$OUT_DIRy$IN_DIRcon las rutas del directorio de salida y directorio de entrada respectivamente). - readpst para macOS (vía brew) – (por ejemplo,

brew install libpsty luegoreadpst -u -o $OUT_DIR $IN_DIR, reemplazando$OUT_DIRy$IN_DIRcon las rutas del directorio de salida y directorio de entrada respectivamente). - PST Converter para Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Otros Usa Thunderbird Configura tu cuenta de correo existente en Thunderbird y luego usa el plugin ImportExportTools NG para exportar e importar tu correo electrónico. También podrías simplemente copiar/pegar o arrastrar y soltar correos entre una cuenta y otra. -

Descargue, instale y abra Thunderbird.

-

Cree una nueva cuenta usando la dirección de correo electrónico completa de su alias (por ejemplo,

you@yourdomain.com) y su contraseña generada. Si aún no tiene una contraseña generada, entonces consulte nuestras instrucciones de configuración. -

Descargue e instale el complemento ImportExportTools NG para Thunderbird.

-

Cree una nueva carpeta local en Thunderbird, luego haga clic derecho sobre ella → seleccione la opción

ImportExportTools NG→ elijaImport mbox file(para formato de exportación MBOX) – o –Import messages/Import all messages from a directory(para formato de exportación EML). -

Arrastre y suelte desde la carpeta local a una carpeta IMAP nueva (o existente) en Thunderbird a la que desee subir mensajes en el almacenamiento IMAP con nuestro servicio. Esto asegurará que estén respaldados en línea con nuestro almacenamiento cifrado SQLite.

Consejo: Si tiene dudas sobre cómo importar en Thunderbird, puede consultar las instrucciones oficiales en https://kb.mozillazine.org/Importing_folders y https://github.com/thunderbird/import-export-tools-ng/wiki.

¿Cómo uso mi propio almacenamiento compatible con S3 para copias de seguridad?

Los usuarios con plan de pago pueden configurar su propio proveedor de almacenamiento compatible con S3 por dominio para copias de seguridad IMAP/SQLite. Esto significa que sus copias de seguridad cifradas del buzón pueden almacenarse en su propia infraestructura en lugar de (o además de) nuestro almacenamiento predeterminado.

Los proveedores compatibles incluyen Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces y cualquier otro servicio compatible con S3.

Configuración

- Cree un bucket privado con su proveedor compatible con S3. El bucket no debe ser accesible públicamente.

- Cree credenciales de acceso (ID de clave de acceso y clave secreta) con permisos de lectura/escritura para el bucket.

- Vaya a Mi Cuenta Dominios Configuración Avanzada Almacenamiento Compatible con S3 Personalizado.

- Marque "Habilitar almacenamiento compatible con S3 personalizado" y complete su URL de endpoint, ID de clave de acceso, clave secreta, región y nombre del bucket.

- Haga clic en "Probar Conexión" para verificar sus credenciales, acceso al bucket y permisos de escritura.

- Haga clic en "Guardar" para aplicar la configuración.

Cómo funcionan las copias de seguridad

Las copias de seguridad se activan automáticamente para cada alias IMAP conectado. El servidor IMAP verifica todas las conexiones activas una vez por hora y envía una copia de seguridad para cada alias conectado. Un bloqueo basado en Redis evita que se ejecuten copias de seguridad duplicadas dentro de los 30 minutos entre sí, y la copia de seguridad real se omite si ya se completó una copia exitosa en las últimas 24 horas (a menos que la copia de seguridad haya sido solicitada explícitamente por un usuario para descarga). Las copias de seguridad también se pueden activar manualmente haciendo clic en "Descargar copia de seguridad" para cualquier alias en el panel de control. Las copias de seguridad manuales siempre se ejecutan independientemente de la ventana de 24 horas.

El proceso de copia de seguridad funciona de la siguiente manera:

- La base de datos SQLite se copia usando

VACUUM INTO, lo que crea una instantánea consistente sin interrumpir las conexiones activas y preserva el cifrado de la base de datos. - El archivo de copia de seguridad se verifica abriéndolo para confirmar que el cifrado sigue siendo válido.

- Se calcula un hash SHA-256 y se compara con la copia de seguridad existente en el almacenamiento. Si el hash coincide, se omite la carga (no hay cambios desde la última copia de seguridad).

- La copia de seguridad se sube a S3 usando carga multipartita a través de la biblioteca @aws-sdk/lib-storage.

- Se genera una URL de descarga firmada (válida por 4 horas) y se envía por correo electrónico al usuario.

Formatos de copia de seguridad

Se admiten tres formatos de copia de seguridad:

| Formato | Extensión | Descripción |

|---|---|---|

sqlite |

.sqlite |

Instantánea cruda cifrada de la base de datos SQLite (predeterminado para copias IMAP automáticas) |

mbox |

.zip |

ZIP protegido con contraseña que contiene el buzón en formato mbox |

eml |

.zip |

ZIP protegido con contraseña que contiene archivos individuales .eml por mensaje |

Consejo: Si tienes archivos de copia de seguridad

.sqlitey quieres convertirlos a archivos.emllocalmente, usa nuestra herramienta CLI independiente convert-sqlite-to-eml. Funciona en Windows, Linux y macOS y no requiere conexión a la red.

Nomenclatura de archivos y estructura de claves

Al usar almacenamiento S3 personalizado, los archivos de copia de seguridad se almacenan con un prefijo de marca de tiempo ISO 8601 para que cada copia se preserve como un objeto separado. Esto te proporciona un historial completo de copias en tu propio bucket.

El formato de la clave es:

{marca de tiempo ISO 8601}-{alias_id}.{extensión}

Por ejemplo:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

El alias_id es el ObjectId de MongoDB del alias. Puedes encontrarlo en la página de configuración del alias o mediante la API.

Al usar el almacenamiento predeterminado (del sistema), la clave es plana (por ejemplo, 65a31c53c36b75ed685f3fda.sqlite) y cada copia sobrescribe la anterior.

Nota: Dado que el almacenamiento S3 personalizado conserva todas las versiones de copias de seguridad, el uso de almacenamiento crecerá con el tiempo. Recomendamos configurar reglas de ciclo de vida en tu bucket para que las copias antiguas expiren automáticamente (por ejemplo, eliminar objetos con más de 30 o 90 días).

Propiedad de los datos y política de eliminación

Tu bucket S3 personalizado está completamente bajo tu control. Nunca eliminamos ni modificamos archivos en tu bucket S3 personalizado — ni cuando se elimina un alias, ni cuando se elimina un dominio, ni durante ninguna operación de limpieza. Solo escribimos nuevos archivos de copia de seguridad en tu bucket.

Esto significa:

- Eliminación de alias — Cuando eliminas un alias, eliminamos la copia de seguridad solo de nuestro almacenamiento predeterminado del sistema. Las copias previamente escritas en tu bucket S3 personalizado permanecen intactas.

- Eliminación de dominio — Eliminar un dominio no afecta los archivos en tu bucket personalizado.

- Gestión de retención — Eres responsable de gestionar el almacenamiento en tu propio bucket, incluyendo la configuración de reglas de ciclo de vida para que las copias antiguas expiren.

Si desactivas el almacenamiento S3 personalizado o vuelves a nuestro almacenamiento predeterminado, los archivos existentes en tu bucket se conservan. Las copias futuras simplemente se escribirán en nuestro almacenamiento predeterminado.

Seguridad

- Tu ID de clave de acceso y clave de acceso secreta están cifrados en reposo usando AES-256-GCM antes de almacenarse en nuestra base de datos. Solo se descifran en tiempo de ejecución al realizar operaciones de copia de seguridad.

- Validamos automáticamente que tu bucket no sea accesible públicamente. Si se detecta un bucket público, la configuración será rechazada al guardar. Si se detecta acceso público en el momento de la copia, volvemos a nuestro almacenamiento predeterminado y notificamos a todos los administradores de dominio por correo electrónico.

- Las credenciales se validan al guardar mediante una llamada HeadBucket para asegurar que el bucket existe y las credenciales son correctas. Si la validación falla, el almacenamiento S3 personalizado se desactiva automáticamente.

- Cada archivo de copia de seguridad incluye un hash SHA-256 en sus metadatos S3, que se usa para detectar bases de datos sin cambios y omitir cargas redundantes.

Notificaciones de errores

Si una copia de seguridad falla al usar tu almacenamiento S3 personalizado (por ejemplo, debido a credenciales expiradas o un problema de conectividad), todos los administradores del dominio serán notificados por correo electrónico. Estas notificaciones tienen un límite de frecuencia de una vez cada 6 horas para evitar alertas duplicadas. Si se detecta que tu bucket es accesible públicamente en el momento de la copia de seguridad, los administradores serán notificados una vez al día.

API

También puedes configurar almacenamiento S3 personalizado a través de la API:

curl -X PUT https://api.forwardemail.net/v1/domains/sample.g0v.tw \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

Para probar la conexión vía la API:

curl -X POST https://api.forwardemail.net/v1/domains/sample.g0v.tw/test-s3-connection \

-u API_TOKEN:

¿Cómo convierto copias de seguridad SQLite a archivos EML?

Si descargas o almacenas copias de seguridad SQLite (ya sea desde nuestro almacenamiento predeterminado o tu propio bucket S3 personalizado), puedes convertirlas a archivos estándar .eml usando nuestra herramienta CLI independiente convert-sqlite-to-eml. Los archivos EML pueden abrirse con cualquier cliente de correo (Thunderbird, Outlook, Apple Mail, etc.) o importarse en otros servidores de correo.

Instalación

Puedes descargar un binario precompilado (no se requiere Node.js) o ejecutarlo directamente con Node.js:

Binarios precompilados — Descarga la última versión para tu plataforma desde GitHub Releases:

| Plataforma | Arquitectura | Archivo |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

Usuarios de macOS: Después de descargar, puede que necesites eliminar el atributo de cuarentena antes de ejecutar el binario:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Reemplaza

./convert-sqlite-to-eml-darwin-arm64con la ruta real al archivo descargado.)

Usuarios de Linux: Después de descargar, puede que necesites hacer el binario ejecutable:

chmod +x ./convert-sqlite-to-eml-linux-x64(Reemplaza

./convert-sqlite-to-eml-linux-x64con la ruta real al archivo descargado.)

Desde el código fuente (requiere Node.js >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Uso

La herramienta soporta modos interactivo y no interactivo.

Modo interactivo — ejecútalo sin argumentos y se te solicitarán todas las entradas:

./convert-sqlite-to-eml

Forward Email - Convertir copia de seguridad SQLite a EML

=============================================

Ruta al archivo de copia de seguridad SQLite: /path/to/backup.sqlite

Contraseña IMAP/alias: ********

Ruta de salida ZIP [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Modo no interactivo — pasa argumentos mediante flags en la línea de comandos para scripting y automatización:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "tu-contraseña-imap" \

--output /path/to/output.zip

| Flag | Descripción |

|---|---|

--path <path> |

Ruta al archivo de copia de seguridad SQLite cifrada |

--password <pass> |

Contraseña IMAP/alias para la descifrado |

--output <path> |

Ruta de salida para el archivo ZIP (por defecto: generado automáticamente con marca de tiempo ISO 8601) |

--help |

Mostrar mensaje de ayuda |

Formato de Salida

La herramienta produce un archivo ZIP protegido con contraseña (cifrado AES-256) que contiene:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

Los archivos EML están organizados por carpeta del buzón. La contraseña del ZIP es la misma que la de su contraseña IMAP/alias. Cada archivo .eml es un mensaje de correo electrónico estándar RFC 5322 con encabezados completos, texto del cuerpo y archivos adjuntos reconstruidos desde la base de datos SQLite.

Cómo Funciona

- Abre la base de datos SQLite cifrada usando su contraseña IMAP/alias (soporta cifrados ChaCha20 y AES-256-CBC).

- Lee la tabla Mailboxes para descubrir la estructura de carpetas.

- Para cada mensaje, decodifica el mimeTree (almacenado como JSON comprimido con Brotli) desde la tabla Messages.

- Reconstruye el EML completo recorriendo el árbol MIME y obteniendo los cuerpos de los archivos adjuntos desde la tabla Attachments.

- Empaqueta todo en un archivo ZIP protegido con contraseña usando archiver-zip-encrypted.

¿Soportan autoalojamiento?

Sí, a partir de marzo de 2025, soportamos una opción autoalojada. Lea el blog aquí. Consulte la guía de autoalojamiento para comenzar. Y para quienes estén interesados en una versión más desglosada paso a paso, vean nuestras guías basadas en Ubuntu o Debian.

Configuración de Correo Electrónico

¿Cómo empiezo y configuro el reenvío de correo electrónico?

user@gmail.com con la dirección de correo electrónico a la que desea reenviar los correos (si no es ya correcta). De igual forma, asegúrese de reemplazar sample.g0v.tw con su nombre de dominio personalizado (si no es ya correcto).

- Si ya ha registrado su nombre de dominio en algún lugar, entonces debe saltarse completamente este paso y pasar al paso dos. De lo contrario, puede hacer clic aquí para registrar su nombre de dominio.

-

¿Recuerda dónde registró su dominio? Una vez que lo recuerde, siga las instrucciones a continuación:

Importante: Debe abrir una nueva pestaña e iniciar sesión en su registrador de dominios. Puede hacer clic fácilmente en su "Registrador" a continuación para hacerlo automáticamente. En esta nueva pestaña, debe navegar a la página de gestión DNS en su registrador – y hemos proporcionado los pasos de navegación detallados a continuación en la columna "Pasos para Configurar". Una vez que haya navegado a esta página en la nueva pestaña, puede regresar a esta pestaña y continuar con el paso tres a continuación. ¡No cierre la pestaña abierta todavía; la necesitará para pasos futuros!

Registrador Pasos para Configurar 1&1 Inicie sesión Centro de Dominios (Seleccione su dominio) Editar Configuración DNS Amazon Route 53 Inicie sesión Zonas Alojadas (Seleccione su dominio) Aplus.net Inicie sesión Mis Servidores Gestión de Dominios Administrador DNS Bluehost PARA ROCK: Inicie sesión Dominios (Haga clic en el icono ▼ junto a administrar) DNS

PARA LEGACY: Inicie sesión Dominios Editor de zona (Seleccione su dominio)Cloudflare Inicie sesión DNS DNS Made Easy Inicie sesión DNS (Seleccione su dominio) DNSimple Inicie sesión (Seleccione su dominio) DNS Administrar Digital Ocean Inicie sesión Redes Dominios (Seleccione su dominio) Más Administrar Dominio Domain.com Inicie sesión En vista de tarjetas, haga clic en administrar en su dominio En vista de lista, haga clic en el icono de engranaje DNS y Servidores de Nombres Registros DNS Domains.com

VerInicie sesión (Seleccione su dominio) Administrar (haga clic en el icono de engranaje) Haga clic en DNS y Servidores de Nombres en el menú lateral DreamHost Inicie sesión Panel Dominios Administrar Dominios DNS Dyn Inicie sesión Resumen Administrar Editor Simple Registros Gandi Inicie sesión (Seleccione su dominio) Gestión Editar la zona GoDaddy

VerInicie sesión Administrar Mis Dominios (Seleccione su dominio) Administrar DNS Google Domains

VerInicie sesión (Seleccione su dominio) Configurar DNS Namecheap

VerInicie sesión Lista de Dominios (Seleccione su dominio) Administrar DNS Avanzado Netlify Inicie sesión (Seleccione su dominio) Configurar DNS de Netlify Network Solutions Inicie sesión Administrador de Cuenta Mis Nombres de Dominio (Seleccione su dominio) Administrar Cambiar Dónde Apunta el Dominio DNS Avanzado Shopify

VerInicie sesión Dominios Gestionados (Seleccione su dominio) Configuración DNS Squarespace Inicie sesión Menú principal Configuración Dominios (Seleccione su dominio) Configuración avanzada Registros personalizados Now de Vercel Usando la CLI "now" now dns add [domain] '@' MX [record-value] [priority]Weebly Inicie sesión Página de Dominios (Seleccione su dominio) DNS Wix Inicie sesión Página de Dominios (Haga clic en el icono ) Seleccione Administrar Registros DNS eNom Inicie sesión Dominios Mis Dominios Otro Importante: ¿No ve el nombre de su registrador listado aquí? Simplemente busque en Internet "cómo cambiar registros DNS en $REGISTRAR" (reemplazando $REGISTRAR con el nombre de su registrador – por ejemplo, "cómo cambiar registros DNS en GoDaddy" si usa GoDaddy). - Usando la página de gestión DNS de su registrador (la otra pestaña que tiene abierta), configure los siguientes registros "MX":

Importante: Tenga en cuenta que NO debe haber otros registros MX configurados. Ambos registros que se muestran a continuación DEBEN existir. Asegúrese de que no haya errores tipográficos; y que tenga ambos mx1 y mx2 escritos correctamente. Si ya existían registros MX, elimínelos completamente. El valor "TTL" no necesita ser 3600, puede ser un valor menor o mayor si es necesario.

Nombre/Host/Alias TTL Tipo Prioridad Respuesta/Valor "@", ".", o vacío 3600 MX 0 mx1.forwardemail.net"@", ".", o vacío 3600 MX 0 mx2.forwardemail.net - Usando la página de gestión DNS de su registrador (la otra pestaña que tiene abierta), configure el/los siguiente(s) registro(s) TXT:

Importante: Si está en un plan de pago, debe omitir completamente este paso y pasar al paso cinco. Si no está en un plan de pago, entonces sus direcciones reenviadas serán públicamente buscables – vaya a Mi Cuenta Dominios y actualice su dominio a un plan de pago si lo desea. Si desea saber más sobre los planes de pago, consulte nuestra página de Precios. De lo contrario, puede continuar eligiendo una o más combinaciones de la Opción A a la Opción F listadas a continuación.

Opción A: Si está reenviando todos los correos electrónicos de su dominio, (por ejemplo, "all@sample.g0v.tw", "hello@sample.g0v.tw", etc.) a una dirección específica "user@gmail.com":Nombre/Host/Alias TTL Tipo Respuesta/Valor "@", ".", o vacío 3600 TXT forward-email=user@gmail.comConsejo: Asegúrese de reemplazar los valores anteriores en la columna "Valor" con su propia dirección de correo electrónico. El valor "TTL" no necesita ser 3600, puede ser un valor menor o mayor si es necesario. Un valor de tiempo de vida ("TTL") más bajo asegurará que cualquier cambio futuro realizado en sus registros DNS se propague por Internet más rápido – piense en esto como cuánto tiempo se almacenará en caché en memoria (en segundos). Puede aprender más sobre el TTL en Wikipedia.

Opción B: Si solo necesita reenviar una única dirección de correo electrónico (por ejemplo,hello@sample.g0v.twauser@gmail.com; esto también reenviará automáticamente "hello+test@sample.g0v.tw" a "user+test@gmail.com"):Nombre/Host/Alias TTL Tipo Respuesta/Valor "@", ".", o vacío 3600 TXT forward-email=hello:user@gmail.com

Opción C: Si estás reenviando múltiples correos electrónicos, entonces querrás separarlos con una coma:Nombre/Host/Alias TTL Tipo Respuesta/Valor "@", ".", o vacío 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Opción D: Puedes configurar una cantidad infinita de correos electrónicos para reenvío – solo asegúrate de no superar los 255 caracteres en una sola línea y comenzar cada línea con "forward-email=". Un ejemplo se muestra a continuación:Nombre/Host/Alias TTL Tipo Respuesta/Valor "@", ".", o vacío 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", o vacío 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", o vacío 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", o vacío 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", o vacío 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Opción E: También puedes especificar un nombre de dominio en tu registro TXT para tener reenvío global de alias (por ejemplo, "user@sample.g0v.tw" será reenviado a "user@example.net"):Nombre/Host/Alias TTL Tipo Respuesta/Valor "@", ".", o vacío 3600 TXT forward-email=example.net

Opción F: Incluso puedes usar webhooks como un alias global o individual para reenviar correos electrónicos. Consulta el ejemplo y la sección completa sobre webhooks titulada ¿Soportan webhooks? a continuación.Nombre/Host/Alias TTL Tipo Respuesta/Valor "@", ".", o vacío 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Opción G: Incluso puedes usar expresiones regulares ("regex") para coincidir con alias y para manejar sustituciones a las que reenviar correos electrónicos. Consulta los ejemplos y la sección completa sobre regex titulada ¿Soportan expresiones regulares o regex? a continuación.¿Necesitas regex avanzada con sustitución? Consulta los ejemplos y la sección completa sobre regex titulada ¿Soportan expresiones regulares o regex? a continuación.Ejemplo simple: Si quiero que todos los correos que vayan a `linus@sample.g0v.tw` o `torvalds@sample.g0v.tw` se reenvíen a `user@gmail.com`:Nombre/Host/Alias TTL Tipo Respuesta/Valor "@", ".", o vacío 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comImportante: Las reglas de reenvío catch-all también podrían describirse como "fall-through". Esto significa que los correos entrantes que coincidan con al menos una regla de reenvío específica se usarán en lugar del catch-all. Las reglas específicas incluyen direcciones de correo electrónico y expresiones regulares.

Por ejemplo:

forward-email=hello:first@gmail.com,second@gmail.com

Los correos enviados ahello@sample.g0v.tw**no** serán reenviados asecond@gmail.com(catch-all) con esta configuración, y en su lugar solo se entregarán afirst@gmail.com.

- Usando la página de gestión DNS de tu registrador (la otra pestaña que tienes abierta), adicionalmente configura el siguiente registro TXT:

Nombre/Host/Alias TTL Tipo Respuesta/Valor "@", ".", o vacío 3600 TXT v=spf1 a include:spf.forwardemail.net -allImportante: Si usas Gmail (por ejemplo, Enviar correo como) o G Suite, entonces necesitarás añadirinclude:_spf.google.comal valor anterior, por ejemplo:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allConsejo: Si ya tienes una línea similar con "v=spf1", entonces deberás añadirinclude:spf.forwardemail.netjusto antes de cualquier registro existente "include:host.com" y antes del "-all" en la misma línea, por ejemplo:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Ten en cuenta que hay una diferencia entre "-all" y "~all". El "-" indica que la verificación SPF debe FALLAR si no coincide, y "~" indica que la verificación SPF debe SOFTFAIL. Recomendamos usar el enfoque "-all" para prevenir la falsificación de dominio.

También puede que necesites incluir el registro SPF para el host desde el que envías correo (por ejemplo, Outlook). - Verifique sus registros DNS utilizando nuestra herramienta "Verificar Registros" disponible en Mi Cuenta Dominios Configuración.

- Envíe un correo electrónico de prueba para confirmar que funciona. Tenga en cuenta que puede tomar algún tiempo para que sus registros DNS se propaguen.

Consejo: Si no está recibiendo correos electrónicos de prueba, o recibe un correo de prueba que dice "Tenga cuidado con este mensaje", consulte las respuestas para Por qué no estoy recibiendo mis correos de prueba y Por qué mis correos de prueba enviados a mí mismo en Gmail aparecen como "sospechosos" respectivamente.

- Si desea "Enviar correo como" desde Gmail, entonces necesitará ver este video, o seguir los pasos en Cómo enviar correo como usando Gmail a continuación.

¿Puedo usar múltiples intercambios MX y servidores para reenvío avanzado?

Sí, pero solo debe tener un intercambio MX listado en sus registros DNS.

No intente usar "Prioridad" como una forma de configurar múltiples intercambios MX.

En su lugar, debe configurar su intercambio MX existente para reenviar el correo de todos los alias que no coincidan a los intercambios de nuestro servicio (mx1.forwardemail.net y/o mx2.forwardemail.net).

Si está usando Google Workspace y desea reenviar todos los alias que no coincidan a nuestro servicio, consulte https://support.google.com/a/answer/6297084.

Si está usando Microsoft 365 (Outlook) y desea reenviar todos los alias que no coincidan a nuestro servicio, consulte https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail y https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

¿Cómo configuro un contestador de vacaciones (respuesta automática de fuera de la oficina)?

Vaya a Mi Cuenta Dominios Alias y cree o edite el alias para el que desea configurar un contestador automático de vacaciones. Tienes la capacidad de configurar una fecha de inicio, fecha de finalización, asunto y mensaje, y habilitarlo o deshabilitarlo en cualquier momento:

- Actualmente se soportan asunto y mensaje en texto plano (usamos el paquete

striptagsinternamente para eliminar cualquier HTML). - El asunto está limitado a 100 caracteres.

- El mensaje está limitado a 1000 caracteres.

- La configuración requiere configuración SMTP saliente (por ejemplo, necesitarás configurar registros DNS DKIM, DMARC y Return-Path).

- Ve a Mi Cuenta Dominios Configuración Configuración SMTP Saliente y sigue las instrucciones de configuración.

- El contestador de vacaciones no puede habilitarse en nombres de dominio globales personalizados (por ejemplo, no se soportan direcciones desechables).

- El contestador de vacaciones no puede habilitarse para alias con comodín/captura total (

*) ni expresiones regulares.

A diferencia de sistemas de correo como postfix (por ejemplo, que usan la extensión de filtro de vacaciones sieve), Forward Email añade automáticamente tu firma DKIM, protege contra problemas de conexión al enviar respuestas de vacaciones (por ejemplo, debido a problemas comunes de conexión SSL/TLS y servidores mantenidos antiguos), e incluso soporta Open WKD y cifrado PGP para respuestas de vacaciones.

-

Solo enviamos una vez por remitente permitido cada 4 días (lo cual es similar al comportamiento de Gmail).

-

Nuestra caché Redis usa una huella digital de

alias_idysender, dondealias_ides el ID de alias en MongoDB ysenderes la dirección From (si está permitida) o el dominio raíz en la dirección From (si no está permitida). Para simplificar, la expiración de esta huella en caché está establecida en 4 días. -

Nuestro enfoque de usar el dominio raíz analizado en la dirección From para remitentes no permitidos previene abusos de remitentes relativamente desconocidos (por ejemplo, actores maliciosos) que inunden con mensajes del contestador de vacaciones.

-

-

Solo enviamos cuando MAIL FROM y/o From no están en blanco y no contienen (sin distinguir mayúsculas) un nombre de usuario postmaster (la parte antes de la @ en un correo electrónico).

-

No enviamos si el mensaje original tenía alguno de los siguientes encabezados (sin distinguir mayúsculas):

- Encabezado

auto-submittedcon un valor distinto deno. - Encabezado

x-auto-response-suppresscon un valor dedr,autoreply,auto-reply,auto_replyoall. - Encabezado

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondox-auto-respond(independientemente del valor). - Encabezado

precedencecon un valor debulk,autoreply,auto-reply,auto_replyolist.

- Encabezado

-

No enviamos si la dirección MAIL FROM o From termina con

+donotreply,-donotreply,+noreplyo-noreply. -

No enviamos si la parte del nombre de usuario de la dirección From era

mdaemony tenía un encabezadoX-MDDSN-Messagesin distinguir mayúsculas. -

No enviamos si había un encabezado

content-typesin distinguir mayúsculas de tipomultipart/report.

¿Cómo configuro SPF para Forward Email?

Usando la página de gestión DNS de tu registrador, configura el siguiente registro TXT:

| Nombre/Host/Alias | TTL | Tipo | Respuesta/Valor |

|---|---|---|---|

| "@", ".", o en blanco | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com al valor anterior, por ejemplo:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com a tu registro SPF TXT, por ejemplo:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net justo antes de cualquier registro existente "include:host.com" y antes del "-all" en la misma línea, por ejemplo:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Ten en cuenta que hay una diferencia entre "-all" y "~all". El "-" indica que la verificación SPF debe FALLAR si no coincide, y "~" indica que la verificación SPF debe SOFTFAIL. Recomendamos usar el enfoque "-all" para prevenir la falsificación de dominio.

También puede que necesites incluir el registro SPF para el host desde el que envías correo (por ejemplo, Outlook).

¿Cómo configuro DKIM para Forward Email?

Ve a Mi Cuenta Dominios Configuración Configuración SMTP Saliente y sigue las instrucciones de configuración.

¿Cómo configuro DMARC para Forward Email?

Ve a Mi Cuenta Dominios Configuración Configuración SMTP Saliente y sigue las instrucciones de configuración.

¿Cómo veo los Reportes DMARC?

Forward Email ofrece un panel completo de Reportes DMARC que te permite monitorear el rendimiento de la autenticación de tus correos electrónicos en todos tus dominios desde una sola interfaz.

¿Qué son los Reportes DMARC?

Los reportes DMARC (Autenticación, Reporte y Conformidad de Mensajes Basados en Dominio) son archivos XML enviados por los servidores de correo receptores que te indican cómo se están autenticando tus correos electrónicos. Estos reportes te ayudan a entender:

- Cuántos correos se están enviando desde tu dominio

- Si esos correos están pasando la autenticación SPF y DKIM

- Qué acciones están tomando los servidores receptores (aceptar, poner en cuarentena o rechazar)

- Qué direcciones IP están enviando correo en nombre de tu dominio

Cómo acceder a los Reportes DMARC

Ve a Mi Cuenta Reportes DMARC para ver tu panel. También puedes acceder a reportes específicos de dominio desde Mi Cuenta Dominios haciendo clic en el botón "DMARC" junto a cualquier dominio.

Características del Panel

El panel de Reportes DMARC ofrece:

- Métricas Resumen: Total de reportes recibidos, total de mensajes analizados, tasa de alineación SPF, tasa de alineación DKIM y tasa general de aprobación

- Gráfico de Mensajes en el Tiempo: Tendencia visual del volumen de correos y tasas de autenticación en los últimos 30 días

- Resumen de Alineación: Gráfico de dona mostrando la distribución de alineación SPF vs DKIM

- Disposición de Mensajes: Gráfico de barras apiladas mostrando cómo los servidores receptores manejaron tus correos (aceptados, en cuarentena o rechazados)

- Tabla de Reportes Recientes: Lista detallada de reportes DMARC individuales con filtrado y paginación

- Filtrado por Dominio: Filtra reportes por dominio específico cuando gestionas múltiples dominios Por qué esto importa

Para organizaciones que gestionan múltiples dominios (como empresas, organizaciones sin fines de lucro o agencias), los informes DMARC son esenciales para:

- Identificar remitentes no autorizados: Detectar si alguien está suplantando tu dominio

- Mejorar la entregabilidad: Asegurar que tus correos legítimos pasen la autenticación

- Monitorear la infraestructura de correo electrónico: Rastrear qué servicios e IPs están enviando en tu nombre

- Cumplimiento: Mantener visibilidad en la autenticación de correo electrónico para auditorías de seguridad

A diferencia de otros servicios que requieren herramientas separadas para monitorear DMARC, Forward Email incluye el procesamiento y visualización de informes DMARC como parte de tu cuenta sin costo adicional.

Requisitos

- Los informes DMARC están disponibles solo para planes pagos

- Tu dominio debe tener DMARC configurado (ver Cómo configurar DMARC para Forward Email)

- Los informes se recopilan automáticamente cuando los servidores de correo receptores los envían a tu dirección configurada para reportes DMARC

Informes semanales por correo electrónico

Los usuarios de planes pagos reciben automáticamente resúmenes semanales de informes DMARC por correo electrónico. Estos correos incluyen:

- Estadísticas resumidas para todos tus dominios

- Tasas de alineación SPF y DKIM

- Desglose de la disposición de mensajes (aceptados, en cuarentena, rechazados)

- Principales organizaciones que reportan (Google, Microsoft, Yahoo, etc.)

- Direcciones IP con problemas de alineación que pueden necesitar atención

- Enlaces directos a tu panel de informes DMARC

Los informes semanales se envían automáticamente y no pueden desactivarse por separado de otras notificaciones por correo electrónico.

Cómo conecto y configuro mis contactos

Para configurar tus contactos, usa la URL CardDAV: https://carddav.forwardemail.net (o simplemente carddav.forwardemail.net si tu cliente lo permite)

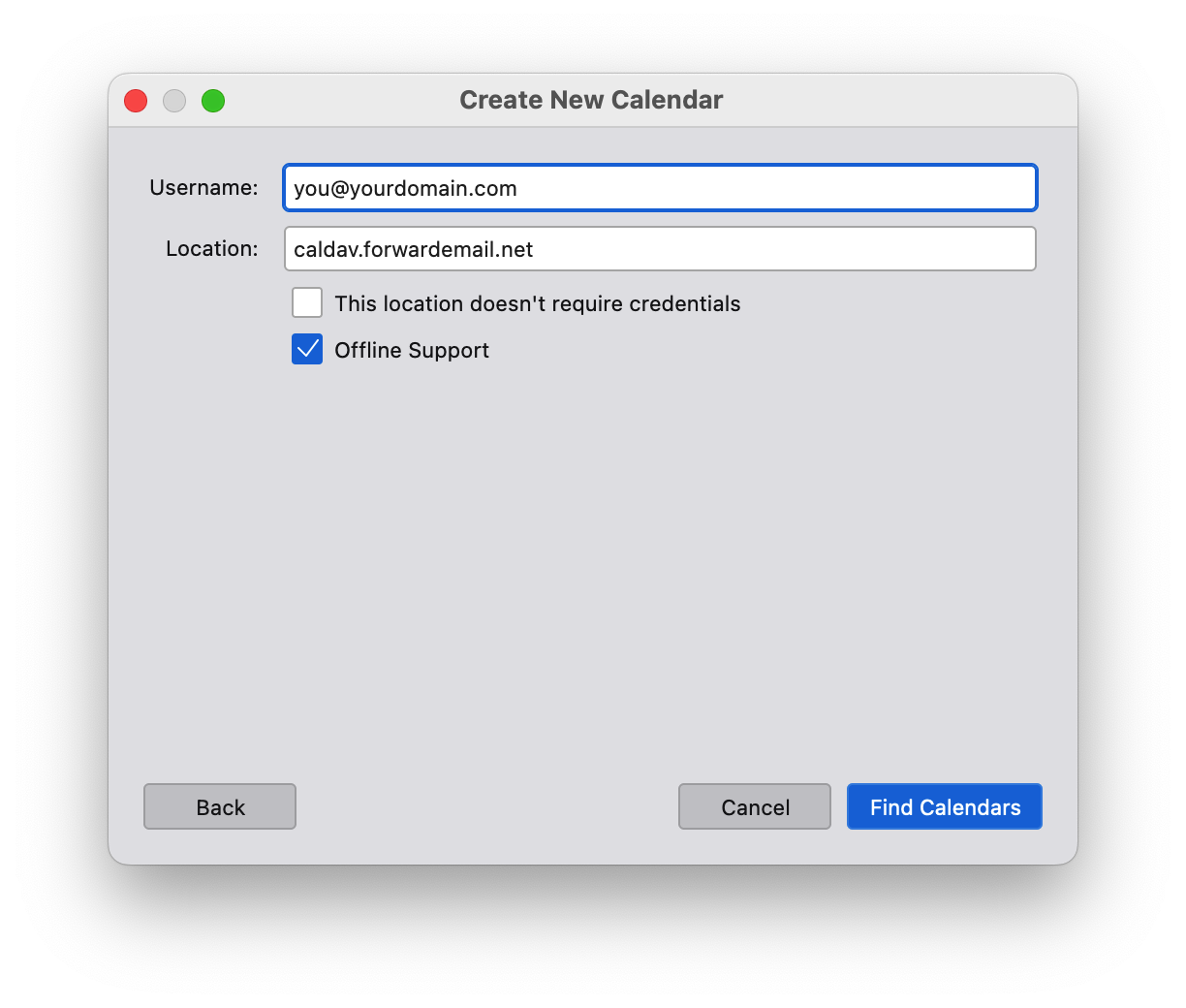

Cómo conecto y configuro mis calendarios

Para configurar tu calendario, usa la URL CalDAV: https://caldav.forwardemail.net (o simplemente caldav.forwardemail.net si tu cliente lo permite)

Cómo agrego más calendarios y gestiono calendarios existentes

Si deseas agregar calendarios adicionales, simplemente añade una nueva URL de calendario: https://caldav.forwardemail.net/dav/principals/calendar-name (asegúrate de reemplazar calendar-name con el nombre deseado para tu calendario)

Puedes cambiar el nombre y color de un calendario después de crearlo – solo usa tu aplicación de calendario preferida (por ejemplo, Apple Mail o Thunderbird).

Cómo conecto y configuro tareas y recordatorios

Para configurar tareas y recordatorios, usa la misma URL CalDAV que para calendarios: https://caldav.forwardemail.net (o simplemente caldav.forwardemail.net si tu cliente lo permite)

Las tareas y recordatorios se separarán automáticamente de los eventos del calendario en su propia colección de calendario llamada "Recordatorios" o "Tareas".

Instrucciones de configuración por plataforma:

macOS/iOS:

- Añade una nueva cuenta CalDAV en Preferencias del Sistema > Cuentas de Internet (o Ajustes > Cuentas en iOS)

- Usa

caldav.forwardemail.netcomo servidor - Ingresa tu alias de Forward Email y la contraseña generada

- Después de la configuración, verás las colecciones "Calendario" y "Recordatorios"

- Usa la app Recordatorios para crear y gestionar tareas

Android con Tasks.org:

- Instala Tasks.org desde Google Play Store o F-Droid

- Ve a Ajustes > Sincronización > Añadir cuenta > CalDAV

- Ingresa el servidor:

https://caldav.forwardemail.net - Ingresa tu alias de Forward Email y la contraseña generada

- Tasks.org descubrirá automáticamente tus calendarios de tareas

Thunderbird:

- Instala el complemento Lightning si no está instalado

- Crea un nuevo calendario con tipo "CalDAV"

- Usa la URL:

https://caldav.forwardemail.net - Ingresa tus credenciales de Forward Email

- Tanto eventos como tareas estarán disponibles en la interfaz del calendario

¿Por qué no puedo crear tareas en Recordatorios de macOS?

Si tienes problemas para crear tareas en macOS Recordatorios, prueba estos pasos de solución de problemas:

-

Verifica la configuración de la cuenta: Asegúrate de que tu cuenta CalDAV esté configurada correctamente con

caldav.forwardemail.net -

Verifica calendarios separados: Deberías ver tanto "Calendario" como "Recordatorios" en tu cuenta. Si solo ves "Calendario", es posible que el soporte de tareas aún no esté completamente activado.

-

Actualiza la cuenta: Intenta eliminar y volver a agregar tu cuenta CalDAV en Preferencias del Sistema > Cuentas de Internet

-

Verifica la conectividad con el servidor: Prueba que puedas acceder a

https://caldav.forwardemail.neten tu navegador -

Verifica las credenciales: Asegúrate de usar el alias de correo electrónico correcto y la contraseña generada (no la contraseña de tu cuenta)

-

Forzar sincronización: En la app Recordatorios, intenta crear una tarea y luego actualiza manualmente la sincronización

Problemas comunes:

- "Calendario de recordatorios no encontrado": El servidor puede necesitar un momento para crear la colección de Recordatorios en el primer acceso

- Las tareas no se sincronizan: Verifica que ambos dispositivos estén usando las mismas credenciales de cuenta CalDAV

- Contenido mixto: Asegúrate de que las tareas se estén creando en el calendario "Recordatorios", no en el "Calendario" general

¿Cómo configuro Tasks.org en Android?

Tasks.org es un gestor de tareas de código abierto popular que funciona excelentemente con el soporte de tareas CalDAV de Forward Email.

Instalación y configuración:

-

Instala Tasks.org:

- Desde Google Play Store: Tasks.org

- Desde F-Droid: Tasks.org en F-Droid

-

Configura la sincronización CalDAV:

- Abre Tasks.org

- Ve a ☰ Menú > Configuración > Sincronización

- Toca "Agregar cuenta"

- Selecciona "CalDAV"

-

Introduce la configuración de Forward Email:

- URL del servidor:

https://caldav.forwardemail.net - Nombre de usuario: Tu alias de Forward Email (por ejemplo,

tú@tudominio.com) - Contraseña: Tu contraseña generada específica para el alias

- Toca "Agregar cuenta"

- URL del servidor:

-

Descubrimiento de cuenta:

- Tasks.org descubrirá automáticamente tus calendarios de tareas

- Deberías ver aparecer tu colección "Recordatorios"

- Toca "Suscribirse" para habilitar la sincronización del calendario de tareas

-

Prueba la sincronización:

- Crea una tarea de prueba en Tasks.org

- Verifica que aparezca en otros clientes CalDAV (como Recordatorios en macOS)

- Confirma que los cambios se sincronizan en ambas direcciones

Funciones disponibles:

- ✅ Creación y edición de tareas

- ✅ Fechas de vencimiento y recordatorios

- ✅ Finalización y estado de tareas

- ✅ Niveles de prioridad

- ✅ Subtareas y jerarquía de tareas

- ✅ Etiquetas y categorías

- ✅ Sincronización bidireccional con otros clientes CalDAV

Solución de problemas:

- Si no aparecen calendarios de tareas, intenta actualizar manualmente en la configuración de Tasks.org

- Asegúrate de tener al menos una tarea creada en el servidor (puedes crear una primero en Recordatorios de macOS)

- Verifica la conectividad de red con

caldav.forwardemail.net

¿Cómo configuro SRS para Forward Email?

Configuramos automáticamente el Sender Rewriting Scheme ("SRS") – no necesitas hacerlo tú mismo.

¿Cómo configuro MTA-STS para Forward Email?

Por favor, consulta nuestra sección sobre MTA-STS para más información.

¿Cómo agrego una foto de perfil a mi dirección de correo electrónico?

Si usas Gmail, sigue estos pasos:

- Ve a https://google.com y cierra sesión en todas las cuentas de correo

- Haz clic en "Iniciar sesión" y en el menú desplegable selecciona "otra cuenta"

- Selecciona "Usar otra cuenta"

- Selecciona "Crear cuenta"

- Selecciona "Usar mi dirección de correo electrónico actual en su lugar"

- Ingresa tu dirección de correo electrónico de dominio personalizado

- Recupera el correo de verificación enviado a tu dirección de correo

- Ingresa el código de verificación de ese correo

- Completa la información del perfil para tu nueva cuenta de Google

- Acepta todas las políticas de Privacidad y Términos de Uso

- Ve a https://google.com y en la esquina superior derecha, haz clic en tu ícono de perfil y luego en el botón "cambiar"

- Sube una nueva foto o avatar para tu cuenta

- Los cambios tardarán aproximadamente 1-2 horas en propagarse, aunque a veces puede ser muy rápido.

- Envía un correo de prueba y la foto de perfil debería aparecer.

Funciones Avanzadas

¿Soportan boletines o listas de correo para correos electrónicos relacionados con marketing?

Sí, puedes leer más en https://forwardemail.net/guides/newsletter-with-listmonk.

Ten en cuenta que para mantener la reputación de IP y asegurar la entregabilidad, Forward Email tiene un proceso de revisión manual por dominio para la aprobación de boletines. Envía un correo a support@forwardemail.net o abre una solicitud de ayuda para la aprobación. Esto normalmente toma menos de 24 horas, con la mayoría de las solicitudes siendo aprobadas en 1-2 horas. En un futuro cercano, planeamos hacer este proceso instantáneo con controles adicionales de spam y alertas. Este proceso asegura que tus correos lleguen a la bandeja de entrada y que tus mensajes no sean marcados como spam.

¿Soportan el envío de correos electrónicos mediante API?

Sí, desde mayo de 2023 soportamos el envío de correos electrónicos mediante API como complemento para todos los usuarios de pago.

Por favor revisa nuestra sección sobre Correos Electrónicos en nuestra documentación API para opciones, ejemplos y más información.

Para enviar correos electrónicos salientes con nuestra API, debes usar tu token API disponible en Mi Seguridad.

¿Soportan la recepción de correos electrónicos mediante IMAP?

Sí, desde el 16 de octubre de 2023 soportamos la recepción de correos electrónicos vía IMAP como complemento para todos los usuarios de pago. Por favor lee nuestro artículo detallado sobre cómo funciona nuestra característica de almacenamiento cifrado en SQLite para buzones.

-

Crea un nuevo alias para tu dominio en Mi Cuenta Dominios Aliases (por ejemplo,

hello@sample.g0v.tw) -

Haz clic en Generar Contraseña junto al alias recién creado. Copia al portapapeles y guarda de forma segura la contraseña generada que se muestra en pantalla.

-

Usando tu aplicación de correo preferida, añade o configura una cuenta con tu alias recién creado (por ejemplo,

hello@sample.g0v.tw)Consejo: Recomendamos usar Thunderbird, Thunderbird Mobile, Apple Mail, o una alternativa de código abierto y enfocada en la privacidad. -

Cuando se te solicite el nombre del servidor IMAP, ingresa

imap.forwardemail.net -

Cuando se te solicite el puerto del servidor IMAP, ingresa