Veelgestelde Vragen

Snel aan de slag

Om te beginnen met Forward Email:

-

Maak een account aan op forwardemail.net/register

-

Voeg je domein toe en verifieer het onder Mijn Account → Domeinen

-

Voeg e-mailaliassen/postvakken toe en configureer ze onder Mijn Account → Domeinen → Aliassen

-

Test je setup door een e-mail te sturen naar een van je nieuwe aliassen

Tip

DNS-wijzigingen kunnen tot 24-48 uur duren om wereldwijd door te voeren, hoewel ze vaak veel sneller van kracht zijn.

[!BELANGRIJK] Voor verbeterde afleverbaarheid raden we aan om SPF, DKIM en DMARC records in te stellen.

Introductie

Wat is Forward Email

[!OPMERKING] Forward Email is perfect voor particulieren, kleine bedrijven en ontwikkelaars die professionele e-mailadressen willen zonder de kosten en het onderhoud van een volledige e-mailhostingoplossing.

Forward Email is een volledig uitgeruste e-mailserviceprovider en e-mailhostingprovider voor aangepaste domeinnamen.

Het is de enige gratis en open-source service, en stelt je in staat om aangepaste domein-e-mailadressen te gebruiken zonder de complexiteit van het opzetten en onderhouden van je eigen e-mailserver.

Onze service stuurt e-mails die naar je aangepaste domein worden gestuurd door naar je bestaande e-mailaccount – en je kunt ons zelfs gebruiken als je toegewijde e-mailhostingprovider.

Belangrijke kenmerken van Forward Email:

- Aangepaste domein-e-mail: Gebruik professionele e-mailadressen met je eigen domeinnaam

- Gratis niveau: Basis e-maildoorsturing zonder kosten

- Verbeterde privacy: We lezen je e-mails niet en verkopen je gegevens niet

- Open Source: Onze volledige codebase is beschikbaar op GitHub

- SMTP-, IMAP- en POP3-ondersteuning: Volledige mogelijkheden voor het verzenden en ontvangen van e-mail

- End-to-End encryptie: Ondersteuning voor OpenPGP/MIME

- Aangepaste catch-all aliassen: Maak onbeperkt e-mailaliassen aan

Je kunt ons vergelijken met 56+ andere e-mailserviceproviders op onze pagina met e-mailvergelijkingen.

Tip

Leer meer over Forward Email door ons gratis Technisch Whitepaper te lezen en onze beveiligingsaudit door Cure53 te bekijken.

Wie gebruikt Forward Email

We bieden e-mailhosting en e-maildoorstuurservice aan 500.000+ domeinen en deze opmerkelijke gebruikers:

| Klant | Case Study |

|---|---|

| U.S. Naval Academy | 📄 Case Study |

| Canonical | 📄 Case Study |

| Netflix Games | |

| The Linux Foundation | 📄 Case Study |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Case Study |

| LineageOS | |

| Ubuntu | 📄 Case Study |

| Kubuntu | 📄 Case Study |

| Lubuntu | 📄 Case Study |

| The University of Cambridge | 📄 Case Study |

| The University of Maryland | 📄 Case Study |

| The University of Washington | 📄 Case Study |

| Tufts University | 📄 Case Study |

| Swarthmore College | 📄 Case Study |

| Government of South Australia | |

| Government of Dominican Republic | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 Case Study |

| David Heinemeier Hansson (Ruby on Rails) |

Wat is de geschiedenis van Forward Email

Je kunt meer over Forward Email lezen op onze Over-pagina.

Hoe snel is deze dienst

Note

Ons systeem is ontworpen voor snelheid en betrouwbaarheid, met meerdere redundante servers om ervoor te zorgen dat je e-mails snel worden afgeleverd.

Forward Email levert berichten met minimale vertraging, meestal binnen enkele seconden na ontvangst.

Prestatiegegevens:

- Gemiddelde bezorgtijd: Minder dan 5-10 seconden van ontvangst tot doorsturen (zie onze Time to Inbox "TTI" monitoringpagina)

- Uptime: 99,9%+ beschikbaarheid van de dienst

- Wereldwijde infrastructuur: Servers strategisch geplaatst voor optimale routering

- Automatische schaalvergroting: Ons systeem schaalt tijdens piekperiodes van e-mailverkeer

Wij werken in realtime, in tegenstelling tot andere providers die gebruikmaken van vertraagde wachtrijen.

We schrijven niet naar schijf en slaan geen logs op – met de uitzondering van fouten en uitgaande SMTP (zie ons Privacybeleid).

Alles gebeurt in het geheugen en onze broncode staat op GitHub.

E-mailclients

Thunderbird

- Maak een nieuw alias aan en genereer een wachtwoord in je Forward Email dashboard

- Open Thunderbird en ga naar Bewerken → Accountinstellingen → Accountacties → E-mailaccount toevoegen

- Voer je naam, Forward Email-adres en wachtwoord in

- Klik op Handmatig configureren en voer in:

- Binnenkomend: IMAP,

imap.forwardemail.net, poort 993, SSL/TLS - Uitgaand: SMTP,

smtp.forwardemail.net, poort 465, SSL/TLS (aanbevolen; poort 587 met STARTTLS wordt ook ondersteund)

- Binnenkomend: IMAP,

- Klik op Gereed

Microsoft Outlook

- Maak een nieuw alias aan en genereer een wachtwoord in je Forward Email dashboard

- Ga naar Bestand → Account toevoegen

- Voer je Forward Email-adres in en klik op Verbinden

- Kies Geavanceerde opties en selecteer Laat me mijn account handmatig instellen

- Selecteer IMAP en voer in:

- Binnenkomend:

imap.forwardemail.net, poort 993, SSL - Uitgaand:

smtp.forwardemail.net, poort 465, SSL/TLS (aanbevolen; poort 587 met STARTTLS wordt ook ondersteund) - Gebruikersnaam: Je volledige e-mailadres

- Wachtwoord: Je gegenereerde wachtwoord

- Binnenkomend:

- Klik op Verbinden

Apple Mail

- Maak een nieuw alias aan en genereer een wachtwoord in je Forward Email dashboard

- Ga naar Mail → Voorkeuren → Accounts → +

- Selecteer Ander e-mailaccount

- Voer je naam, Forward Email-adres en wachtwoord in

- Voor serverinstellingen, voer in:

- Binnenkomend:

imap.forwardemail.net - Uitgaand:

smtp.forwardemail.net - Gebruikersnaam: Je volledige e-mailadres

- Wachtwoord: Je gegenereerde wachtwoord

- Binnenkomend:

- Klik op Log in

eM Client

- Maak een nieuw alias aan en genereer een wachtwoord in je Forward Email dashboard

- Open eM Client en ga naar Menu → Accounts → + Account toevoegen

- Klik op Mail en selecteer vervolgens Anders

- Voer je Forward Email-adres in en klik op Volgende

- Voer de volgende serverinstellingen in:

- Binnenkomende server:

imap.forwardemail.net - Uitgaande server:

smtp.forwardemail.net

- Binnenkomende server:

- Voer je volledige e-mailadres in als Gebruikersnaam en je gegenereerde wachtwoord als Wachtwoord voor zowel binnenkomende als uitgaande servers.

- eM Client test de verbinding. Zodra deze slaagt, klik je op Volgende.

- Voer je naam in en kies een accountnaam.

- Klik op Voltooien.

Mobiele apparaten

Voor iOS:

- Ga naar Instellingen → Mail → Accounts → Account toevoegen → Anders

- Tik op E-mailaccount toevoegen en voer je gegevens in

- Gebruik voor serverinstellingen dezelfde IMAP- en SMTP-instellingen als hierboven

Voor Android:

- Ga naar Instellingen → Accounts → Account toevoegen → Persoonlijk (IMAP)

- Voer je Forward Email-adres en wachtwoord in

- Gebruik voor serverinstellingen dezelfde IMAP- en SMTP-instellingen als hierboven

Sendmail SMTP Relay Configuratie

Je kunt Sendmail configureren om e-mails te relayen via de SMTP-servers van Forward Email. Dit is een veelvoorkomende setup voor legacy-systemen of applicaties die afhankelijk zijn van Sendmail.

Configuratie

-

Bewerk je

sendmail.mcbestand, meestal te vinden op/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Voeg de volgende regels toe om de smart host en authenticatie te definiëren:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Maak het authenticatiebestand

/etc/mail/authinfoaan:sudo nano /etc/mail/authinfo -

Voeg je Forward Email inloggegevens toe aan het

authinfobestand:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Genereer de authenticatiedatabase en beveilig de bestanden:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Bouw de Sendmail configuratie opnieuw en herstart de service:

sudo make -C /etc/mail sudo systemctl restart sendmail

Testen

Stuur een testmail om de configuratie te verifiëren:

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@example.com

Exim4 SMTP Relay Configuratie

Exim4 is een populaire MTA op Debian-gebaseerde systemen. Je kunt het configureren om Forward Email als smarthost te gebruiken.

Configuratie

-

Start de Exim4 configuratietool:

sudo dpkg-reconfigure exim4-config -

Selecteer de volgende opties:

- Algemeen type mailconfiguratie: mail verzonden via smarthost; ontvangen via SMTP of fetchmail

- Systeem mailnaam: your.hostname

- IP-adressen om te luisteren voor inkomende SMTP-verbindingen: 127.0.0.1 ; ::1

- Andere bestemmingen waarvoor mail wordt geaccepteerd: (leeg laten)

- Domeinen waarvoor mail wordt doorgestuurd: (leeg laten)

- IP-adres of hostnaam van de uitgaande smarthost: smtp.forwardemail.net::465

- Lokale mailnaam verbergen in uitgaande mail? Nee

- Aantal DNS-queries minimaliseren (Dial-on-Demand)? Nee

- Bezorgmethode voor lokale mail: Mbox-formaat in /var/mail/

- Configuratie opsplitsen in kleine bestanden? Nee

-

Bewerk het

passwd.clientbestand om je inloggegevens toe te voegen:sudo nano /etc/exim4/passwd.client -

Voeg de volgende regel toe:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Werk de configuratie bij en herstart Exim4:

sudo update-exim4.conf sudo systemctl restart exim4

Testen

Stuur een testmail:

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@example.com

msmtp SMTP Client Configuratie

msmtp is een lichte SMTP-client die handig is voor het verzenden van e-mails vanuit scripts of command-line applicaties.

Configuratie

-

Maak het msmtp-configuratiebestand aan of bewerk het op

~/.msmtprc:nano ~/.msmtprc -

Voeg de volgende configuratie toe:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Stel de juiste rechten in voor het configuratiebestand:

chmod 600 ~/.msmtprc

Testen

Stuur een testmail:

echo "This is a test email from msmtp" | msmtp -a default recipient@example.com

Command-line e-mailclients

Populaire command-line e-mailclients zoals Mutt, NeoMutt, en Alpine kunnen worden geconfigureerd om de SMTP-servers van Forward Email te gebruiken voor het verzenden van e-mail. De configuratie zal vergelijkbaar zijn met de msmtp-instelling, waarbij je de SMTP-servergegevens en je inloggegevens opgeeft in de respectievelijke configuratiebestanden (.muttrc, .neomuttrc, of .pinerc).

Windows e-mailconfiguratie

Voor Windows-gebruikers kun je populaire e-mailclients zoals Microsoft Outlook en eM Client configureren met de IMAP- en SMTP-instellingen die in je Forward Email-account worden verstrekt. Voor command-line of scripting gebruik kun je PowerShell's Send-MailMessage cmdlet gebruiken (hoewel deze als verouderd wordt beschouwd) of een lichte SMTP-relay tool zoals E-MailRelay.

Postfix SMTP Relay Configuratie

Je kunt Postfix configureren om e-mails te relayen via de SMTP-servers van Forward Email. Dit is handig voor serverapplicaties die e-mails moeten versturen.

Installatie

- Installeer Postfix op je server:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Kies tijdens de installatie "Internet Site" wanneer gevraagd wordt naar het configuratietype.

Configuratie

- Bewerk het hoofdconfiguratiebestand van Postfix:

sudo nano /etc/postfix/main.cf

- Voeg deze instellingen toe of wijzig ze:

# SMTP relay configuratie

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Maak het SASL-wachtwoordbestand aan:

sudo nano /etc/postfix/sasl_passwd

- Voeg je Forward Email-inloggegevens toe:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Beveilig en hash het wachtwoordbestand:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Herstart Postfix:

sudo systemctl restart postfix

Testen

Test je configuratie door een testmail te sturen:

echo "Test email body" | mail -s "Test Subject" recipient@example.com

Hoe mail verzenden als met Gmail

-

Ga naar Mijn Account Domeinen Instellingen Outbound SMTP-configuratie en volg de installatie-instructies

-

Maak een nieuw alias aan voor je domein onder Mijn Account Domeinen Aliassen (bijv.

hello@example.com) -

Klik op Wachtwoord genereren naast het zojuist aangemaakte alias. Kopieer naar je klembord en bewaar het gegenereerde wachtwoord veilig dat op het scherm wordt weergegeven.

-

Ga naar Gmail en onder Instellingen Accounts en import Verzenden als, klik op "Een ander e-mailadres toevoegen"

-

Wanneer gevraagd om "Naam", voer de naam in waaronder je wilt dat je e-mail wordt weergegeven als "Van" (bijv. "Linus Torvalds").

-

Wanneer gevraagd om "E-mailadres", voer het volledige e-mailadres in van een alias die je hebt aangemaakt onder Mijn Account Domeinen Aliassen (bijv.

hello@example.com) -

Haal het vinkje weg bij "Behandelen als alias"

-

Klik op "Volgende stap" om door te gaan

-

Wanneer gevraagd om "SMTP-server", voer

smtp.forwardemail.netin en wijzig de poort naar465 -

Wanneer gevraagd om "Gebruikersnaam", voer het volledige e-mailadres in van een alias die je hebt aangemaakt onder Mijn Account Domeinen Aliassen (bijv.

hello@example.com) -

Wanneer gevraagd om "Wachtwoord", plak het wachtwoord van Wachtwoord genereren uit stap 3 hierboven

-

Selecteer de radioknop voor "Beveiligde verbinding met SSL"

-

Klik op "Account toevoegen" om door te gaan

-

Open een nieuw tabblad naar Gmail en wacht tot je verificatie-e-mail aankomt (je ontvangt een verificatiecode die bevestigt dat jij de eigenaar bent van het e-mailadres waarvan je probeert te "Verzenden als")

-

Zodra deze aankomt, kopieer en plak je de verificatiecode bij de prompt die je in de vorige stap hebt ontvangen

-

Zodra je dat gedaan hebt, ga je terug naar de e-mail en klik je op de link om de aanvraag te "bevestigen". Je zult deze stap en de vorige stap waarschijnlijk moeten doen om de e-mail correct te configureren.

Wat is de legacy free gids voor Send Mail As met Gmail

-

Je moet Gmail's Two-Factor Authentication ingeschakeld hebben om dit te laten werken. Bezoek https://www.google.com/landing/2step/ als je het nog niet hebt ingeschakeld.

-

Zodra Two-Factor Authentication is ingeschakeld (of als je het al had ingeschakeld), bezoek dan https://myaccount.google.com/apppasswords.

-

Wanneer gevraagd wordt om "Selecteer de app en het apparaat waarvoor je het app-wachtwoord wilt genereren":

- Selecteer "Mail" in het dropdownmenu bij "Selecteer app"

- Selecteer "Anders" in het dropdownmenu bij "Selecteer apparaat"

- Wanneer om tekstinvoer wordt gevraagd, voer je het e-mailadres van je eigen domein in waarvan je doorstuurt (bijv.

hello@example.com- dit helpt je bij het bijhouden als je deze service voor meerdere accounts gebruikt)

-

Kopieer het automatisch gegenereerde wachtwoord naar je klembord

Belangrijk: Als je G Suite gebruikt, bezoek dan je beheerderspaneel Apps G Suite Instellingen voor Gmail Instellingen en zorg ervoor dat "Gebruikers toestaan om e-mail te verzenden via een externe SMTP-server..." is aangevinkt. Er zal enige vertraging zijn voordat deze wijziging actief wordt, wacht daarom een paar minuten. -

Ga naar Gmail en klik onder Instellingen Accounts en Import Verstuur mail als op "Een ander e-mailadres toevoegen"

-

Wanneer gevraagd wordt om "Naam", voer dan de naam in waaronder je wilt dat je e-mail wordt weergegeven als "Van" (bijv. "Linus Torvalds")

-

Wanneer gevraagd wordt om "E-mailadres", voer dan het e-mailadres met je eigen domein in dat je hierboven hebt gebruikt (bijv.

hello@example.com) -

Vink "Behandelen als alias" uit

-

Klik op "Volgende stap" om door te gaan

-

Wanneer gevraagd om "SMTP-server", voer

smtp.gmail.comin en laat de poort op587 -

Wanneer gevraagd om "Gebruikersnaam", voer het gedeelte van je Gmail-adres in zonder het gmail.com gedeelte (bijv. alleen "user" als mijn e-mail user@gmail.com is)

Belangrijk: Als het gedeelte "Gebruikersnaam" automatisch wordt ingevuld, dan moet je dit wijzigen naar het gebruikersnaamgedeelte van je Gmail-adres. -

Wanneer gevraagd om "Wachtwoord", plak dan het wachtwoord dat je in stap 2 hierboven hebt gegenereerd vanuit je klembord

-

Laat de radioknop aangevinkt voor "Beveiligde verbinding met TLS"

-

Klik op "Account toevoegen" om door te gaan

-

Open een nieuw tabblad naar Gmail en wacht tot je verificatie-e-mail arriveert (je ontvangt een verificatiecode die bevestigt dat jij de eigenaar bent van het e-mailadres dat je probeert te "Verzenden als")

-

Zodra deze arriveert, kopieer en plak je de verificatiecode bij de prompt die je in de vorige stap hebt ontvangen

-

Zodra je dat hebt gedaan, ga je terug naar de e-mail en klik je op de link om "de aanvraag te bevestigen". Waarschijnlijk moet je deze stap en de vorige stap uitvoeren om de e-mail correct te configureren.

Geavanceerde Gmail-routeringsconfiguratie

Als je geavanceerde routering in Gmail wilt instellen zodat aliassen die niet overeenkomen met een mailbox worden doorgestuurd naar de mailservers van Forward Email, volg dan deze stappen:

- Log in op je Google Admin-console via admin.google.com

- Ga naar Apps → Google Workspace → Gmail → Routering

- Klik op Route toevoegen en configureer de volgende instellingen:

Instellingen voor enkele ontvanger:

- Selecteer "Wijzig envelopontvanger" en voer je primaire Gmail-adres in

- Vink "Voeg X-Gm-Original-To-header toe met originele ontvanger" aan

Patronen voor envelopontvanger:

- Voeg een patroon toe dat alle niet-bestaande mailboxen matcht (bijv.

.*@yourdomain.com)

E-mailserverinstellingen:

- Selecteer "Routeren naar host" en voer

mx1.forwardemail.netin als primaire server - Voeg

mx2.forwardemail.nettoe als back-upserver - Stel poort in op 25

- Selecteer "TLS vereisen" voor beveiliging

- Klik op Opslaan om de route aan te maken

Geavanceerde Outlook-routeringsconfiguratie

Voor Microsoft 365 (voorheen Office 365) gebruikers die geavanceerde routering willen instellen zodat aliassen die niet overeenkomen met een mailbox worden doorgestuurd naar de mailservers van Forward Email:

- Log in op het Microsoft 365-beheercentrum via admin.microsoft.com

- Ga naar Exchange → Mailflow → Regels

- Klik op Regel toevoegen en selecteer Maak een nieuwe regel

- Geef je regel een naam (bijv. "Niet-bestaande mailboxen doorsturen naar Forward Email")

- Onder Pas deze regel toe als, selecteer:

- "Het ontvangeradres komt overeen met..."

- Voer een patroon in dat alle adressen op je domein matcht (bijv.

*@yourdomain.com)

- Onder Doe het volgende, selecteer:

- "Stuur het bericht door naar..."

- Kies "De volgende mailserver"

- Voer

mx1.forwardemail.netin en poort 25 - Voeg

mx2.forwardemail.nettoe als back-upserver

- Onder Behalve als, selecteer:

- "De ontvanger is..."

- Voeg al je bestaande mailboxen toe die niet doorgestuurd mogen worden

- Stel de regelprioriteit in zodat deze na andere mailflowregels wordt uitgevoerd

- Klik op Opslaan om de regel te activeren

Problemen oplossen

Waarom ontvang ik mijn test-e-mails niet

Als je een test-e-mail naar jezelf stuurt, kan het zijn dat deze niet in je inbox verschijnt omdat deze dezelfde "Message-ID" header heeft.

Dit is een algemeen bekend probleem en treft ook diensten zoals Gmail. Hier is het officiële antwoord van Gmail over dit probleem.

Als je nog steeds problemen ondervindt, is het waarschijnlijk een probleem met DNS-propagatie. Je zult iets langer moeten wachten en het opnieuw proberen (of proberen een lagere TTL-waarde in te stellen op je TXT-records).

Nog steeds problemen? Neem dan contact met ons op zodat we kunnen helpen het probleem te onderzoeken en snel op te lossen.

Hoe configureer ik mijn e-mailclient om te werken met Forward Email

| Type | Hostnaam | Protocol | Poorten |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Voorkeur | 993 en 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Aanbevolen | 465 en 2465 voor SSL/TLS (aanbevolen) of 587, 2587, 2525 en 25 voor STARTTLS |

Waarom komen mijn e-mails in Spam en Ongewenste e-mail terecht en hoe kan ik de reputatie van mijn domein controleren

Deze sectie begeleidt je als je uitgaande mail onze SMTP-servers gebruikt (bijv. smtp.forwardemail.net) (of doorgestuurd via mx1.forwardemail.net of mx2.forwardemail.net) en deze wordt afgeleverd in de Spam- of Ongewenste map van ontvangers.

We monitoren routinematig onze IP-adressen tegen alle gerenommeerde DNS-denylists, dus het is hoogstwaarschijnlijk een domein-reputatie specifiek probleem.

E-mails kunnen om verschillende redenen in spamfolders terechtkomen:

-

Ontbrekende authenticatie: Stel SPF, DKIM en DMARC records in.

-

Domeinreputatie: Nieuwe domeinen hebben vaak een neutrale reputatie totdat ze een verzendgeschiedenis opbouwen.

-

Content triggers: Bepaalde woorden of zinnen kunnen spamfilters activeren.

-

Verzendpatronen: Plotselinge stijgingen in e-mailvolume kunnen verdacht lijken.

Je kunt proberen een of meer van deze tools te gebruiken om de reputatie en categorisering van je domein te controleren:

Reputation and Blocklist Check Tools

IP Removal Request Forms by Provider

Als je IP-adres door een specifieke e-mailprovider is geblokkeerd, gebruik dan het juiste verwijderingsformulier of contact hieronder:

| Provider | Verwijderingsformulier / Contact | Opmerkingen |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Bulk verzender contactformulier |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Office 365 IP delist portal |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple gebruikt Proofpoint voor IP-reputatie |

| Proofpoint | https://ipcheck.proofpoint.com/ | Proofpoint IP-check en verwijdering |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Barracuda reputatie lookup en verwijdering |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Cloudmark CSI reset aanvraag |

| GoDaddy/SecureServer | https://unblock.secureserver.net | GoDaddy IP unblock aanvraagformulier |

| Comcast/Xfinity | https://spa.xfinity.com/report | Comcast IP verwijderingsverzoek |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Neem contact op met Spectrum support voor verwijdering |

| AT&T | abuse_rbl@abuse-att.net |

E-mail voor verwijderingsverzoek |

| Cox Communications | unblock.request@cox.net |

E-mail voor verwijderingsverzoek |

| CenturyLink/Lumen | abuse@centurylink.com |

Gebruikt Cloudfilter |

| Windstream | abuse@windstream.net |

E-mail voor verwijderingsverzoek |

| t-online.de (Duitsland) | tobr@rx.t-online.de |

E-mail voor verwijderingsverzoek |

| Orange France | https://postmaster.orange.fr/ | Gebruik contactformulier of e-mail abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | GMX postmaster contactformulier |

| Mail.ru | https://postmaster.mail.ru/ | Mail.ru postmaster portal |

| Yandex | https://postmaster.yandex.ru/ | Yandex postmaster portal |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | QQ Mail whitelist aanvraag (Chinees) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Netease postmaster portal |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Contact via Alibaba Cloud console |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | AWS SES console > Blacklist Removal |

| SendGrid | https://support.sendgrid.com/ | Contact SendGrid support |

| Mimecast | https://community.mimecast.com/ | Gebruikt derde partij RBLs - contacteer specifieke RBL |

| Fastmail | https://www.fastmail.com/support/ | Contact Fastmail support |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Contact Zoho support |

| ProtonMail | https://proton.me/support/contact | Contact Proton support |

| Tutanota | https://tutanota.com/support | Contact Tutanota support |

| Hushmail | https://www.hushmail.com/support/ | Contact Hushmail support |

| Mailbox.org | https://mailbox.org/en/support | Contact Mailbox.org support |

| Posteo | https://posteo.de/en/site/contact | Contact Posteo support |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Contact DuckDuckGo support |

| Sonic.net | https://www.sonic.com/support | Contact Sonic support |

| Telus | https://www.telus.com/en/support | Contact Telus support |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Contact Vodafone support |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Contact Spark NZ support |

| UOL/BOL (Brazilië) | https://ajuda.uol.com.br/ | Contact UOL support (Portugees) |

| Libero (Italië) | https://aiuto.libero.it/ | Contact Libero support (Italiaans) |

| Telenet (België) | https://www2.telenet.be/en/support/ | Contact Telenet support |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Contact Facebook business support |

| https://www.linkedin.com/help/linkedin | Contact LinkedIn support | |

| Groups.io | https://groups.io/helpcenter | Contact Groups.io support |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Vade Secure verzendtool |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Contact Cloudflare support |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Contact Hornetsecurity support |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Contact via hostingprovider |

| Mail2World | https://www.mail2world.com/support/ | Contact Mail2World support |

Tip

Begin met een laag volume aan e-mails van hoge kwaliteit om een positieve reputatie op te bouwen voordat je grotere volumes verstuurt.

Important

Als je domein op een blacklist staat, heeft elke blacklist zijn eigen verwijderingsproces. Controleer hun websites voor instructies.

Tip

Als je extra hulp nodig hebt of merkt dat wij ten onrechte als spam worden gemarkeerd door een bepaalde e-mailprovider, neem dan contact met ons op.

Wat moet ik doen als ik spam-e-mails ontvang

Je moet je afmelden voor de mailinglijst (indien mogelijk) en de afzender blokkeren.

Rapporteer het bericht niet als spam, maar stuur het in plaats daarvan door naar ons handmatig samengestelde en privacygerichte misbruikpreventiesysteem.

Het e-mailadres om spam naartoe te sturen is: abuse@forwardemail.net

Waarom worden mijn test-e-mails die ik naar mezelf stuur in Gmail als "verdacht" weergegeven

Als je deze foutmelding in Gmail ziet wanneer je een test naar jezelf stuurt, of wanneer iemand met wie je e-mailt via je alias voor het eerst een e-mail van je ontvangt, maak je dan geen zorgen – dit is een ingebouwde veiligheidsfunctie van Gmail.

Je kunt simpelweg op "Lijkt veilig" klikken. Bijvoorbeeld, als je een testbericht zou sturen met de functie 'verzenden als' (naar iemand anders), dan zullen zij dit bericht niet zien.

Als zij dit bericht wel zien, komt dat omdat ze normaal gesproken gewend zijn je e-mails te ontvangen van john@gmail.com in plaats van john@customdomain.com (slechts een voorbeeld). Gmail waarschuwt gebruikers om zeker te zijn dat alles veilig is, er is geen omweg.

Kan ik de via forwardemail dot net in Gmail verwijderen

Dit onderwerp heeft betrekking op een breed bekend probleem in Gmail waarbij extra info naast de naam van de afzender verschijnt.

Vanaf mei 2023 ondersteunen we het verzenden van e-mail via SMTP als add-on voor alle betaalde gebruikers – wat betekent dat je de via forwardemail dot net in Gmail kunt verwijderen.

Let op dat deze FAQ specifiek is voor degenen die de Hoe mail verzenden als met Gmail functie gebruiken.

Zie de sectie over Ondersteunen jullie het verzenden van e-mail via SMTP voor configuratie-instructies.

Gegevensbeheer

Waar bevinden zich jullie servers

Tip

We zullen binnenkort onze EU-datacenterlocatie aankondigen die wordt gehost onder forwardemail.eu. Abonneer je op de discussie via https://github.com/orgs/forwardemail/discussions/336 voor updates.

Onze servers bevinden zich voornamelijk in Denver, Colorado – zie https://forwardemail.net/ips voor onze volledige lijst met IP-adressen.

Je kunt meer leren over onze subprocessors op onze GDPR, DPA, en Privacy pagina's.

Hoe exporteer en back-up ik mijn mailbox

Je kunt op elk moment je mailboxen exporteren als EML, Mbox, of versleutelde SQLite formaten.

Ga naar Mijn Account Domeinen Aliassen Download Back-up en selecteer je gewenste exportformaat.

Je ontvangt een e-mail met een link om de export te downloaden zodra deze klaar is.

Let op dat deze downloadlink voor de export na 4 uur verloopt vanwege beveiligingsredenen.

Als je je geëxporteerde EML- of Mbox-formaten wilt inspecteren, kunnen deze open-source tools nuttig zijn:

| Naam | Formaat | Platform | GitHub URL |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Alle platformen | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Alle platformen | https://github.com/s0ph1e/eml-reader |

| Daarnaast, als je een Mbox-bestand naar een EML-bestand moet converteren, kun je https://github.com/noelmartinon/mboxzilla gebruiken. |

Hoe importeer en migreer ik mijn bestaande mailbox

Je kunt eenvoudig je e-mail importeren naar Forward Email (bijv. met Thunderbird) met de onderstaande instructies:

-

Exporteer je e-mail van je huidige e-mailprovider:

E-mailprovider Exportformaat Exportinstructies Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Tip: Als je Outlook gebruikt (PST exportformaat), kun je eenvoudig de instructies onder "Overig" hieronder volgen. We hebben echter ook links toegevoegd om PST naar MBOX/EML te converteren op basis van je besturingssysteem:- Zinkuba voor Windows (GitHub)

- readpst voor Windows cygwin – (bijv.

readpst -u -o $OUT_DIR $IN_DIRwaarbij je$OUT_DIRen$IN_DIRvervangt door de paden van de uitvoer- en invoermap). - readpst voor Ubuntu/Linux – (bijv.

sudo apt-get install readpsten daarnareadpst -u -o $OUT_DIR $IN_DIR, waarbij je$OUT_DIRen$IN_DIRvervangt door de paden van de uitvoer- en invoermap). - readpst voor macOS (via brew) – (bijv.

brew install libpsten daarnareadpst -u -o $OUT_DIR $IN_DIR, waarbij je$OUT_DIRen$IN_DIRvervangt door de paden van de uitvoer- en invoermap). - PST Converter voor Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Overig Gebruik Thunderbird Stel je bestaande e-mailaccount in Thunderbird in en gebruik vervolgens de ImportExportTools NG plugin om je e-mail te exporteren en importeren. Je kunt mogelijk ook eenvoudig e-mails kopiëren/plakken of slepen/neerzetten tussen accounts. -

Download, installeer en open Thunderbird.

-

Maak een nieuw account aan met het volledige e-mailadres van je alias (bijv.

you@yourdomain.com) en je gegenereerde wachtwoord. Als je nog geen gegenereerd wachtwoord hebt, raadpleeg dan onze installatie-instructies. -

Download en installeer de ImportExportTools NG Thunderbird-plugin.

-

Maak een nieuwe lokale map aan in Thunderbird, klik er vervolgens met de rechtermuisknop op → selecteer de optie

ImportExportTools NG→ kiesImport mbox file(voor MBOX exportformaat) – of –Import messages/Import all messages from a directory(voor EML exportformaat). -

Sleep/verplaats vanuit de lokale map naar een nieuwe (of bestaande) IMAP-map in Thunderbird waar je berichten naartoe wilt uploaden in IMAP-opslag met onze service. Dit zorgt ervoor dat ze online worden geback-upt met onze SQLite versleutelde opslag.

Tip: Als je niet zeker weet hoe je moet importeren in Thunderbird, kun je de officiële instructies raadplegen op https://kb.mozillazine.org/Importing_folders en https://github.com/thunderbird/import-export-tools-ng/wiki.

Hoe gebruik ik mijn eigen S3-compatibele opslag voor backups

Betaalde gebruikers kunnen hun eigen S3-compatibele opslagprovider configureren per domein voor IMAP/SQLite backups. Dit betekent dat je versleutelde mailbox-backups kunnen worden opgeslagen op je eigen infrastructuur in plaats van (of naast) onze standaardopslag.

Ondersteunde providers zijn onder andere Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces en elke andere S3-compatibele dienst.

Installatie

- Maak een privé bucket aan bij je S3-compatibele provider. De bucket mag niet publiek toegankelijk zijn.

- Maak toegangsreferenties aan (access key ID en secret access key) met lees-/schrijfrechten voor de bucket.

- Ga naar Mijn Account Domeinen Geavanceerde Instellingen Aangepaste S3-Compatibele Opslag.

- Vink "Aangepaste S3-compatibele opslag inschakelen" aan en vul je endpoint-URL, access key ID, secret access key, regio en bucketnaam in.

- Klik op "Test verbinding" om je referenties, buckettoegang en schrijfrechten te verifiëren.

- Klik op "Opslaan" om de instellingen toe te passen.

Hoe Backups Werken

Backups worden automatisch gestart voor elke verbonden IMAP-alias. De IMAP-server controleert elk uur alle actieve verbindingen en start een backup voor elke verbonden alias. Een op Redis gebaseerde lock voorkomt dat dubbele backups binnen 30 minuten worden uitgevoerd, en de daadwerkelijke backup wordt overgeslagen als er binnen de laatste 24 uur al een succesvolle backup is voltooid (tenzij de backup expliciet door een gebruiker is aangevraagd voor download). Back-ups kunnen ook handmatig worden gestart door te klikken op "Download Backup" voor een alias in het dashboard. Handmatige back-ups worden altijd uitgevoerd, ongeacht het 24-uurs venster.

Het back-upproces werkt als volgt:

- De SQLite-database wordt gekopieerd met

VACUUM INTO, wat een consistente snapshot maakt zonder actieve verbindingen te onderbreken en de database-encryptie behoudt. - Het back-upbestand wordt geverifieerd door het te openen om te bevestigen dat de encryptie nog geldig is.

- Er wordt een SHA-256-hash berekend en vergeleken met de bestaande back-up in opslag. Als de hash overeenkomt, wordt de upload overgeslagen (geen wijzigingen sinds de laatste back-up).

- De back-up wordt geüpload naar S3 met multipart upload via de @aws-sdk/lib-storage bibliotheek.

- Er wordt een ondertekende download-URL (geldig voor 4 uur) gegenereerd en per e-mail naar de gebruiker gestuurd.

Backup Formats

Drie back-upformaten worden ondersteund:

| Formaat | Extensie | Beschrijving |

|---|---|---|

sqlite |

.sqlite |

Ruwe versleutelde SQLite database snapshot (standaard voor automatische IMAP-back-ups) |

mbox |

.zip |

Wachtwoordbeveiligde ZIP met mailbox in mbox-formaat |

eml |

.zip |

Wachtwoordbeveiligde ZIP met individuele .eml bestanden per bericht |

Tip: Als je

.sqliteback-upbestanden hebt en deze lokaal wilt converteren naar.emlbestanden, gebruik dan onze standalone CLI-tool convert-sqlite-to-eml. Deze werkt op Windows, Linux en macOS en vereist geen netwerkverbinding.

File Naming and Key Structure

Bij gebruik van aangepaste S3-opslag worden back-upbestanden opgeslagen met een ISO 8601 tijdstempelprefix zodat elke back-up als een apart object wordt bewaard. Dit geeft je een volledige back-upgeschiedenis in je eigen bucket.

Het sleutel-formaat is:

{ISO 8601 timestamp}-{alias_id}.{extension}

Bijvoorbeeld:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

De alias_id is de MongoDB ObjectId van de alias. Je kunt deze vinden op de alias-instellingenpagina of via de API.

Bij gebruik van de standaard (systeem) opslag is de sleutel vlak (bijv. 65a31c53c36b75ed685f3fda.sqlite) en overschrijft elke back-up de vorige.

Opmerking: Omdat aangepaste S3-opslag alle back-upversies bewaart, zal het opslaggebruik in de loop van de tijd toenemen. We raden aan om lifecycle regels in te stellen op je bucket om oude back-ups automatisch te verwijderen (bijv. objecten ouder dan 30 of 90 dagen verwijderen).

Data Ownership and Deletion Policy

Je aangepaste S3-bucket staat volledig onder jouw controle. Wij verwijderen of wijzigen nooit bestanden in jouw aangepaste S3-bucket — niet wanneer een alias wordt verwijderd, niet wanneer een domein wordt verwijderd, en niet tijdens opruimacties. We schrijven alleen nieuwe back-upbestanden naar jouw bucket.

Dit betekent:

- Alias verwijderen — Wanneer je een alias verwijdert, verwijderen wij de back-up alleen uit onze standaard systeemopslag. Back-ups die eerder naar jouw aangepaste S3-bucket zijn geschreven blijven onaangeroerd.

- Domein verwijderen — Het verwijderen van een domein heeft geen invloed op bestanden in jouw aangepaste bucket.

- Bewaarbeheer — Jij bent verantwoordelijk voor het beheren van opslag in je eigen bucket, inclusief het instellen van lifecycle regels om oude back-ups te verwijderen.

Als je aangepaste S3-opslag uitschakelt of terugschakelt naar onze standaardopslag, blijven bestaande bestanden in je bucket behouden. Toekomstige back-ups worden dan gewoon naar onze standaardopslag geschreven.

Security

- Je access key ID en secret access key zijn versleuteld in rust met AES-256-GCM voordat ze in onze database worden opgeslagen. Ze worden alleen ontsleuteld tijdens runtime bij het uitvoeren van back-upoperaties.

- We valideren automatisch dat je bucket niet publiek toegankelijk is. Als een publieke bucket wordt gedetecteerd, wordt de configuratie geweigerd bij opslaan. Als publieke toegang wordt gedetecteerd tijdens back-up, schakelen we terug naar onze standaardopslag en informeren we alle domeinbeheerders per e-mail.

- Referenties worden gevalideerd bij opslaan via een HeadBucket oproep om te controleren of de bucket bestaat en de referenties correct zijn. Als validatie faalt, wordt aangepaste S3-opslag automatisch uitgeschakeld.

- Elk back-upbestand bevat een SHA-256-hash in zijn S3-metadata, die wordt gebruikt om ongewijzigde databases te detecteren en overbodige uploads over te slaan.

Foutmeldingen

Als een back-up mislukt bij het gebruik van je aangepaste S3-opslag (bijv. door verlopen referenties of een verbindingsprobleem), worden alle domeinbeheerders per e-mail op de hoogte gebracht. Deze meldingen worden beperkt tot eenmaal per 6 uur om dubbele waarschuwingen te voorkomen. Als je bucket tijdens de back-up als openbaar toegankelijk wordt gedetecteerd, worden beheerders eenmaal per dag geïnformeerd.

API

Je kunt ook aangepaste S3-opslag configureren via de API:

curl -X PUT https://api.forwardemail.net/v1/domains/example.com \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

Om de verbinding via de API te testen:

curl -X POST https://api.forwardemail.net/v1/domains/example.com/test-s3-connection \

-u API_TOKEN:

Hoe converteer ik SQLite-back-ups naar EML-bestanden

Als je SQLite-back-ups downloadt of opslaat (ofwel van onze standaardopslag of je eigen aangepaste S3-bucket), kun je deze converteren naar standaard .eml-bestanden met onze zelfstandige CLI-tool convert-sqlite-to-eml. EML-bestanden kunnen worden geopend met elke e-mailclient (Thunderbird, Outlook, Apple Mail, enz.) of geïmporteerd in andere mailservers.

Installatie

Je kunt een vooraf gebouwde binary downloaden (geen Node.js vereist) of het direct uitvoeren met Node.js:

Vooraf gebouwde binaries — Download de nieuwste release voor jouw platform van GitHub Releases:

| Platform | Architectuur | Bestand |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

macOS-gebruikers: Na het downloaden moet je mogelijk het quarantaine-attribuut verwijderen voordat je de binary uitvoert:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Vervang

./convert-sqlite-to-eml-darwin-arm64door het daadwerkelijke pad naar het gedownloade bestand.)

Linux-gebruikers: Na het downloaden moet je mogelijk de binary uitvoerbaar maken:

chmod +x ./convert-sqlite-to-eml-linux-x64(Vervang

./convert-sqlite-to-eml-linux-x64door het daadwerkelijke pad naar het gedownloade bestand.)

Vanuit de bron (vereist Node.js >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Gebruik

De tool ondersteunt zowel interactieve als niet-interactieve modi.

Interactieve modus — voer uit zonder argumenten en je wordt gevraagd om alle invoer:

./convert-sqlite-to-eml

Forward Email - Converteer SQLite-back-up naar EML

================================================

Pad naar SQLite-back-upbestand: /path/to/backup.sqlite

IMAP/alias wachtwoord: ********

Uitvoer ZIP-pad [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Niet-interactieve modus — geef argumenten door via commandoregelvlaggen voor scripting en automatisering:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "your-imap-password" \

--output /path/to/output.zip

| Vlag | Beschrijving |

|---|---|

--path <path> |

Pad naar het versleutelde SQLite-back-upbestand |

--password <pass> |

IMAP/alias wachtwoord voor decryptie |

--output <path> |

Uitvoerpad voor het ZIP-bestand (standaard: automatisch gegenereerd met ISO 8601-tijdstempel) |

--help |

Toon helpbericht |

Output Formaat

De tool produceert een met een wachtwoord beveiligd ZIP-archief (AES-256 versleuteld) met daarin:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

EML-bestanden zijn georganiseerd per mailboxmap. Het ZIP-wachtwoord is hetzelfde als je IMAP/alias wachtwoord. Elk .eml bestand is een standaard RFC 5322 e-mailbericht met volledige headers, berichttekst en bijlagen die zijn gereconstrueerd uit de SQLite-database.

Hoe Het Werkt

- Opent de versleutelde SQLite-database met je IMAP/alias wachtwoord (ondersteunt zowel ChaCha20 als AES-256-CBC ciphers).

- Leest de Mailboxes-tabel om de mappenstructuur te ontdekken.

- Voor elk bericht decodeert het de mimeTree (opgeslagen als Brotli-gecomprimeerde JSON) uit de Messages-tabel.

- Reconstrueert de volledige EML door de MIME-boom te doorlopen en bijlagen op te halen uit de Attachments-tabel.

- Verpakt alles in een met een wachtwoord beveiligd ZIP-archief met behulp van archiver-zip-encrypted.

Ondersteunen jullie zelf-hosting?

Ja, vanaf maart 2025 ondersteunen we een zelf-gehoste optie. Lees de blog hier. Bekijk de zelf-gehoste gids om aan de slag te gaan. En voor wie geïnteresseerd is in een meer stapsgewijze versie, zie onze Ubuntu of Debian gebaseerde handleidingen.

E-mailconfiguratie

Hoe begin ik en stel ik e-mail forwarding in?

user@gmail.com door het e-mailadres waar je e-mails naartoe wilt doorsturen (als dit nog niet correct is). Vervang ook example.com door je eigen domeinnaam (als dit nog niet correct is).

- Als je je domeinnaam al ergens hebt geregistreerd, sla dan deze stap volledig over en ga door naar stap twee! Anders kun je hier klikken om je domeinnaam te registreren.

-

Weet je nog waar je je domein hebt geregistreerd? Zodra je dat weet, volg dan de onderstaande instructies:

Belangrijk: Je moet een nieuw tabblad openen en inloggen bij je domeinregistrar. Je kunt eenvoudig op je "Registrar" hieronder klikken om dit automatisch te doen. In dit nieuwe tabblad moet je navigeren naar de DNS-beheerpagina bij je registrar – we hebben de stapsgewijze navigatiestappen hieronder onder de kolom "Stappen om te configureren" gegeven. Zodra je op deze pagina bent in het nieuwe tabblad, kun je terugkeren naar dit tabblad en doorgaan met stap drie hieronder. Sluit het geopende tabblad nog niet; je hebt het nodig voor toekomstige stappen!

Registrar Stappen om te configureren 1&1 Inloggen Domain Center (Selecteer je domein) DNS-instellingen bewerken Amazon Route 53 Inloggen Hosted Zones (Selecteer je domein) Aplus.net Inloggen My Servers Domeinbeheer DNS Manager Bluehost VOOR ROCK: Inloggen Domains (Klik op het ▼-icoon naast beheren) DNS

VOOR LEGACY: Inloggen Domains Zone editor (Selecteer je domein)Cloudflare Inloggen DNS DNS Made Easy Inloggen DNS (Selecteer je domein) DNSimple Inloggen (Selecteer je domein) DNS Beheren Digital Ocean Inloggen Networking Domains (Selecteer je domein) Meer Domein beheren Domain.com Inloggen In kaartweergave, klik beheren op je domein In lijstweergave, klik op het tandwiel-icoon DNS & Nameservers DNS Records Domains.com

BekijkInloggen (Selecteer je domein) Beheren (klik op het tandwiel-icoon) Klik op DNS & Nameservers in het menu aan de linkerkant DreamHost Inloggen Panel Domains Manage Domains DNS Dyn Inloggen Overview Manage Simple Editor Records Gandi Inloggen (Selecteer je domein) Beheer Bewerk de zone GoDaddy

BekijkInloggen Manage My Domains (Selecteer je domein) Manage DNS Google Domains

BekijkInloggen (Selecteer je domein) Configureer DNS Namecheap

BekijkInloggen Domain List (Selecteer je domein) Beheren Geavanceerde DNS Netlify Inloggen (Selecteer je domein) Stel Netlify DNS in Network Solutions Inloggen Account Manager My Domain Names (Selecteer je domein) Beheren Wijzig waar domein naar wijst Geavanceerde DNS Shopify

BekijkInloggen Managed Domains (Selecteer je domein) DNS-instellingen Squarespace Inloggen Home-menu Instellingen Domains (Selecteer je domein) Geavanceerde instellingen Aangepaste records Vercel's Now Gebruik "now" CLI now dns add [domain] '@' MX [record-value] [priority]Weebly Inloggen Domains-pagina (Selecteer je domein) DNS Wix Inloggen Domains-pagina (Klik op het icoon) Selecteer Beheer DNS-records eNom Inloggen Domains Mijn domeinen Overig Belangrijk: Zie je je registrar niet in deze lijst? Zoek dan eenvoudig op internet naar "hoe DNS-records wijzigen bij $REGISTRAR" (vervang $REGISTRAR door de naam van je registrar – bijvoorbeeld "hoe DNS-records wijzigen bij GoDaddy" als je GoDaddy gebruikt). - Gebruikmakend van de DNS-beheerpagina van je registrar (het andere tabblad dat je hebt geopend), stel de volgende "MX" records in:

Belangrijk: Let op dat er GEEN andere MX-records ingesteld mogen zijn. Beide hieronder getoonde records MOETEN bestaan. Zorg ervoor dat er geen typefouten zijn; en dat je zowel mx1 als mx2 correct gespeld hebt. Als er al MX-records bestonden, verwijder deze dan volledig. De "TTL"-waarde hoeft niet 3600 te zijn, het kan indien nodig een lagere of hogere waarde zijn.

Naam/Host/Alias TTL Type Prioriteit Antwoord/Waarde "@", ".", of leeg 3600 MX 0 mx1.forwardemail.net"@", ".", of leeg 3600 MX 0 mx2.forwardemail.net - Gebruik de DNS-beheerpagina van je registrar (het andere tabblad dat je hebt geopend) en stel de volgende TXT-record(s) in:

Belangrijk: Als je een betaald abonnement hebt, moet je deze stap volledig overslaan en doorgaan naar stap vijf! Als je geen betaald abonnement hebt, dan zijn je doorgestuurde adressen openbaar doorzoekbaar – ga naar Mijn Account Domeinen en upgrade je domein naar een betaald abonnement indien gewenst. Als je meer wilt weten over betaalde abonnementen, zie onze Prijsinformatie pagina. Anders kun je doorgaan en een of meer combinaties kiezen uit Optie A tot en met Optie F hieronder.

Optie A: Als je alle e-mails van je domein doorstuurt, (bijv. "all@example.com", "hello@example.com", enz.) naar een specifiek adres "user@gmail.com":Naam/Host/Alias TTL Type Antwoord/Waarde "@", ".", of leeg 3600 TXT forward-email=user@gmail.comTip: Zorg ervoor dat je de waarden hierboven in de kolom "Waarde" vervangt door je eigen e-mailadres. De "TTL"-waarde hoeft niet 3600 te zijn, het kan indien nodig een lagere of hogere waarde zijn. Een lagere time to live ("TTL") waarde zorgt ervoor dat eventuele toekomstige wijzigingen aan je DNS-records sneller over het internet worden verspreid – beschouw dit als hoe lang het in het geheugen wordt gecached (in seconden). Je kunt meer leren over TTL op Wikipedia.

Optie B: Als je slechts één e-mailadres hoeft door te sturen (bijv.hello@example.comnaaruser@gmail.com; dit stuurt ook automatisch "hello+test@example.com" door naar "user+test@gmail.com"):Naam/Host/Alias TTL Type Antwoord/Waarde "@", ".", of leeg 3600 TXT forward-email=hello:user@gmail.com

Optie C: Als je meerdere e-mails doorstuurt, wil je ze scheiden met een komma:Naam/Host/Alias TTL Type Antwoord/Waarde "@", ".", of leeg 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Optie D: Je kunt een oneindig aantal doorstuur-e-mails instellen – zorg er gewoon voor dat je niet meer dan 255 tekens in één regel gebruikt en dat elke regel begint met "forward-email=". Hieronder staat een voorbeeld:Naam/Host/Alias TTL Type Antwoord/Waarde "@", ".", of leeg 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", of leeg 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", of leeg 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", of leeg 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", of leeg 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Optie E: Je kunt ook een domeinnaam opgeven in je TXT-record om globale alias-doorsturing te hebben (bijv. "user@example.com" wordt doorgestuurd naar "user@example.net"):Naam/Host/Alias TTL Type Antwoord/Waarde "@", ".", of leeg 3600 TXT forward-email=example.net

Optie F: Je kunt zelfs webhooks gebruiken als globale of individuele alias om e-mails naartoe door te sturen. Zie het voorbeeld en de volledige sectie over webhooks getiteld Ondersteunen jullie webhooks hieronder.Naam/Host/Alias TTL Type Antwoord/Waarde "@", ".", of leeg 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Optie G: Je kunt zelfs reguliere expressies ("regex") gebruiken om aliassen te matchen en om substituties te verwerken om e-mails door te sturen. Zie de voorbeelden en de volledige sectie over regex getiteld Ondersteunen jullie reguliere expressies of regex hieronder.Geavanceerde regex met substitutie nodig? Zie de voorbeelden en de volledige sectie over regex getiteld Ondersteunen jullie reguliere expressies of regex hieronder.Eenvoudig voorbeeld: Als ik wil dat alle e-mails die naar `linus@example.com` of `torvalds@example.com` gaan worden doorgestuurd naar `user@gmail.com`:Naam/Host/Alias TTL Type Antwoord/Waarde "@", ".", of leeg 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comBelangrijk: Catch-all doorstuurregels kunnen ook worden omschreven als "fall-through". Dit betekent dat binnenkomende e-mails die overeenkomen met ten minste één specifieke doorstuurregel worden gebruikt in plaats van de catch-all. Specifieke regels omvatten e-mailadressen en reguliere expressies.

Bijvoorbeeld:

forward-email=hello:first@gmail.com,second@gmail.com

E-mails gestuurd naarhello@example.comworden **niet** doorgestuurd naarsecond@gmail.com(catch-all) met deze configuratie, en worden in plaats daarvan alleen afgeleverd bijfirst@gmail.com.

- Gebruikmakend van de DNS-beheerpagina van je registrar (het andere tabblad dat je hebt geopend), stel daarnaast de volgende TXT-record in:

Naam/Host/Alias TTL Type Antwoord/Waarde "@", ".", of leeg 3600 TXT v=spf1 a include:spf.forwardemail.net -allBelangrijk: Als je Gmail gebruikt (bijv. Send Mail As) of G Suite, dan moet jeinclude:_spf.google.comtoevoegen aan de bovenstaande waarde, bijvoorbeeld:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allTip: Als je al een vergelijkbare regel hebt met "v=spf1", dan moet jeinclude:spf.forwardemail.nettoevoegen vlak voor bestaande "include:host.com" records en vóór de "-all" in dezelfde regel, bijvoorbeeld:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Let op dat er een verschil is tussen "-all" en "~all". De "-" geeft aan dat de SPF-controle MOET FAILEN als het niet overeenkomt, en "~" geeft aan dat de SPF-controle SOFTFAIL moet zijn. Wij raden aan de "-all" methode te gebruiken om domeinvervalsing te voorkomen.

Mogelijk moet je ook de SPF-record opnemen voor de host waarvan je e-mail verstuurt (bijv. Outlook). - Controleer uw DNS-records met onze tool "Records Verifiëren" beschikbaar op Mijn Account Domeinen Instellingen.

- Stuur een testmail om te bevestigen dat het werkt. Houd er rekening mee dat het enige tijd kan duren voordat uw DNS-records zijn doorgevoerd.

Tip: Als u geen testmails ontvangt, of een testmail ontvangt met de melding "Wees voorzichtig met dit bericht", bekijk dan de antwoorden op Waarom ontvang ik mijn testmails niet en Waarom worden mijn testmails die ik naar mezelf in Gmail stuur als "verdacht" weergegeven.

- Als u "Mail Verzenden Als" vanuit Gmail wilt gebruiken, moet u deze video bekijken, of de stappen volgen onder Hoe Mail Verzenden Als te gebruiken met Gmail hieronder.

Kan ik meerdere MX-exchanges en servers gebruiken voor geavanceerde doorsturing

Ja, maar u mag slechts één MX-exchange in uw DNS-records hebben staan.

Probeer niet "Prioriteit" te gebruiken als manier om meerdere MX-exchanges te configureren.

In plaats daarvan moet u uw bestaande MX-exchange zo configureren dat deze mail doorstuurt voor alle niet-overeenkomende aliassen naar de exchanges van onze service (mx1.forwardemail.net en/of mx2.forwardemail.net).

Als u Google Workspace gebruikt en u wilt alle niet-overeenkomende aliassen naar onze service doorsturen, zie dan https://support.google.com/a/answer/6297084.

Als u Microsoft 365 (Outlook) gebruikt en u wilt alle niet-overeenkomende aliassen naar onze service doorsturen, zie dan https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail en https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Hoe stel ik een afwezigheidsassistent in (out of office auto-responder)

Ga naar Mijn Account Domeinen Aliassen en maak een alias aan of bewerk de alias waarvoor u een afwezigheidsassistent wilt instellen. Je hebt de mogelijkheid om een startdatum, einddatum, onderwerp en bericht te configureren, en deze op elk moment in of uit te schakelen:

- Alleen platte tekst onderwerp en bericht worden momenteel ondersteund (we gebruiken intern het

striptagspakket om eventuele HTML te verwijderen). - Het onderwerp is beperkt tot 100 tekens.

- Het bericht is beperkt tot 1000 tekens.

- De setup vereist Outbound SMTP-configuratie (bijv. je moet DKIM, DMARC en Return-Path DNS-records instellen).

- Ga naar Mijn Account Domeinen Instellingen Outbound SMTP-configuratie en volg de setup-instructies.

- De vakantie-responder kan niet worden ingeschakeld op globale vanity-domeinnamen (bijv. wegwerpadressen worden niet ondersteund).

- De vakantie-responder kan niet worden ingeschakeld voor aliassen met wildcard/catch-all (

*) noch reguliere expressies.

In tegenstelling tot mailsystemen zoals postfix (bijv. die de sieve vacation filter extensie gebruiken) – voegt Forward Email automatisch je DKIM-handtekening toe, voorkomt het problemen met verbindingen bij het verzenden van vakantie-antwoorden (bijv. door veelvoorkomende SSL/TLS verbindingsproblemen en legacy onderhouden servers), en ondersteunt het zelfs Open WKD en PGP-encryptie voor vakantie-antwoorden.

-

We sturen slechts één keer per toegelaten afzender elke 4 dagen (wat vergelijkbaar is met het gedrag van Gmail).

-

Onze Redis-cache gebruikt een vingerafdruk van

alias_idensender, waarbijalias_idde alias MongoDB ID is ensenderofwel het From-adres (als toegelaten) of het rootdomein in het From-adres (als niet toegelaten). Voor de eenvoud is de vervaltijd van deze vingerafdruk in de cache ingesteld op 4 dagen. -

Onze aanpak om het rootdomein te gebruiken dat geparsed is uit het From-adres voor niet-toegelaten afzenders voorkomt misbruik door relatief onbekende afzenders (bijv. kwaadwillenden) die vakantie-responder berichten willen overspoelen.

-

-

We sturen alleen als de MAIL FROM en/of From niet leeg is en geen (hoofdletterongevoelige) postmaster gebruikersnaam bevat (het gedeelte vóór de @ in een e-mailadres).

-

We sturen niet als het originele bericht een van de volgende headers bevatte (hoofdletterongevoelig):

- Header

auto-submittedmet een waarde ongelijk aanno. - Header

x-auto-response-suppressmet een waarde vandr,autoreply,auto-reply,auto_reply, ofall. - Header

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespond, ofx-auto-respond(ongeacht de waarde). - Header

precedencemet een waarde vanbulk,autoreply,auto-reply,auto_reply, oflist.

- Header

-

We sturen niet als het MAIL FROM of From e-mailadres eindigt op

+donotreply,-donotreply,+noreply, of-noreply. -

We sturen niet als het gebruikersnaamgedeelte van het From e-mailadres

mdaemonwas en het een hoofdletterongevoelige headerX-MDDSN-Messagehad. -

We sturen niet als er een hoofdletterongevoelige

content-typeheader was vanmultipart/report.

Hoe stel ik SPF in voor Forward Email

Gebruik de DNS-beheerpagina van je registrar en stel het volgende TXT record in:

| Naam/Host/Alias | TTL | Type | Antwoord/Waarde |

|---|---|---|---|

| "@", ".", of leeg | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com toevoegen aan bovenstaande waarde, bijvoorbeeld:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com toevoegen aan uw SPF TXT-record, bijvoorbeeld:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net toevoegen direct vóór bestaande "include:host.com" records en vóór de "-all" in dezelfde regel, bijvoorbeeld:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Let op dat er een verschil is tussen "-all" en "~all". De "-" geeft aan dat de SPF-controle MOET FAILEN als het niet overeenkomt, en "~" geeft aan dat de SPF-controle SOFTFAIL moet zijn. Wij raden aan de "-all" methode te gebruiken om domeinvervalsing te voorkomen.

Mogelijk moet u ook het SPF-record opnemen voor de host waarvan u e-mail verzendt (bijv. Outlook).

Hoe stel ik DKIM in voor Forward Email

Ga naar Mijn Account Domeinen Instellingen Uitgaande SMTP-configuratie en volg de installatie-instructies.

Hoe stel ik DMARC in voor Forward Email

Ga naar Mijn Account Domeinen Instellingen Uitgaande SMTP-configuratie en volg de installatie-instructies.

Hoe bekijk ik DMARC-rapporten

Forward Email biedt een uitgebreid DMARC-rapportagedashboard waarmee u de prestaties van uw e-mailauthenticatie over al uw domeinen vanuit één interface kunt volgen.

Wat zijn DMARC-rapporten?

DMARC (Domain-based Message Authentication, Reporting, and Conformance) rapporten zijn XML-bestanden die door ontvangende mailservers worden verzonden en u vertellen hoe uw e-mails worden geverifieerd. Deze rapporten helpen u te begrijpen:

- Hoeveel e-mails er vanaf uw domein worden verzonden

- Of die e-mails SPF- en DKIM-authenticatie doorstaan

- Welke acties ontvangende servers ondernemen (accepteren, in quarantaine plaatsen of weigeren)

- Welke IP-adressen namens uw domein e-mail verzenden

Hoe krijg ik toegang tot DMARC-rapporten

Ga naar Mijn Account DMARC-rapporten om uw dashboard te bekijken. U kunt ook domeinspecifieke rapporten openen via Mijn Account Domeinen door op de knop "DMARC" naast een domein te klikken.

Dashboardfuncties

Het DMARC-rapportagedashboard biedt:

- Samenvattende statistieken: Totaal ontvangen rapporten, totaal geanalyseerde berichten, SPF-uitlijningspercentage, DKIM-uitlijningspercentage en algemene slaagpercentage

- Berichten in de tijd-grafiek: Visuele trend van e-mailvolume en authenticatiepercentages over de afgelopen 30 dagen

- Uitlijningssamenvatting: Donutgrafiek die de verdeling van SPF- versus DKIM-uitlijning toont

- Berichtdispositie: Gestapelde staafgrafiek die laat zien hoe ontvangende servers uw e-mails hebben behandeld (geaccepteerd, in quarantaine geplaatst of geweigerd)

- Recente rapportentabel: Gedetailleerde lijst van individuele DMARC-rapporten met filter- en paginatiemogelijkheden

- Domeinfiltering: Filter rapporten op specifiek domein bij het beheren van meerdere domeinen Waarom Dit Belangrijk Is

Voor organisaties die meerdere domeinen beheren (zoals ondernemingen, non-profitorganisaties of bureaus), zijn DMARC-rapporten essentieel voor:

- Het identificeren van ongeautoriseerde afzenders: Detecteer of iemand je domein spoofet

- Het verbeteren van de afleverbaarheid: Zorg ervoor dat je legitieme e-mails authenticatie doorstaan

- Het monitoren van e-mailinfrastructuur: Volg welke diensten en IP's namens jou verzenden

- Naleving: Behoud zichtbaarheid in e-mailauthenticatie voor beveiligingsaudits

In tegenstelling tot andere diensten die aparte DMARC-monitoringtools vereisen, bevat Forward Email DMARC-rapportverwerking en visualisatie als onderdeel van je account zonder extra kosten.

Vereisten

- DMARC-rapporten zijn alleen beschikbaar voor betaalde abonnementen

- Je domein moet DMARC geconfigureerd hebben (zie Hoe stel ik DMARC in voor Forward Email)

- Rapporten worden automatisch verzameld wanneer ontvangende mailservers ze naar je geconfigureerde DMARC-rapportageadres sturen

Wekelijkse E-mailrapporten

Gebruikers met een betaald abonnement ontvangen automatisch wekelijkse samenvattingen van DMARC-rapporten via e-mail. Deze e-mails bevatten:

- Samenvattende statistieken voor al je domeinen

- SPF- en DKIM-uitlijningspercentages

- Overzicht van berichtafhandeling (geaccepteerd, in quarantaine, geweigerd)

- Top rapporterende organisaties (Google, Microsoft, Yahoo, enz.)

- IP-adressen met uitlijningsproblemen die mogelijk aandacht vereisen

- Directe links naar je DMARC-rapportagedashboard

Wekelijkse rapporten worden automatisch verzonden en kunnen niet afzonderlijk worden uitgeschakeld van andere e-mailmeldingen.

Hoe verbind en configureer ik mijn contacten

Om je contacten te configureren, gebruik de CardDAV-URL van: https://carddav.forwardemail.net (of gewoon carddav.forwardemail.net als je client dit toestaat)

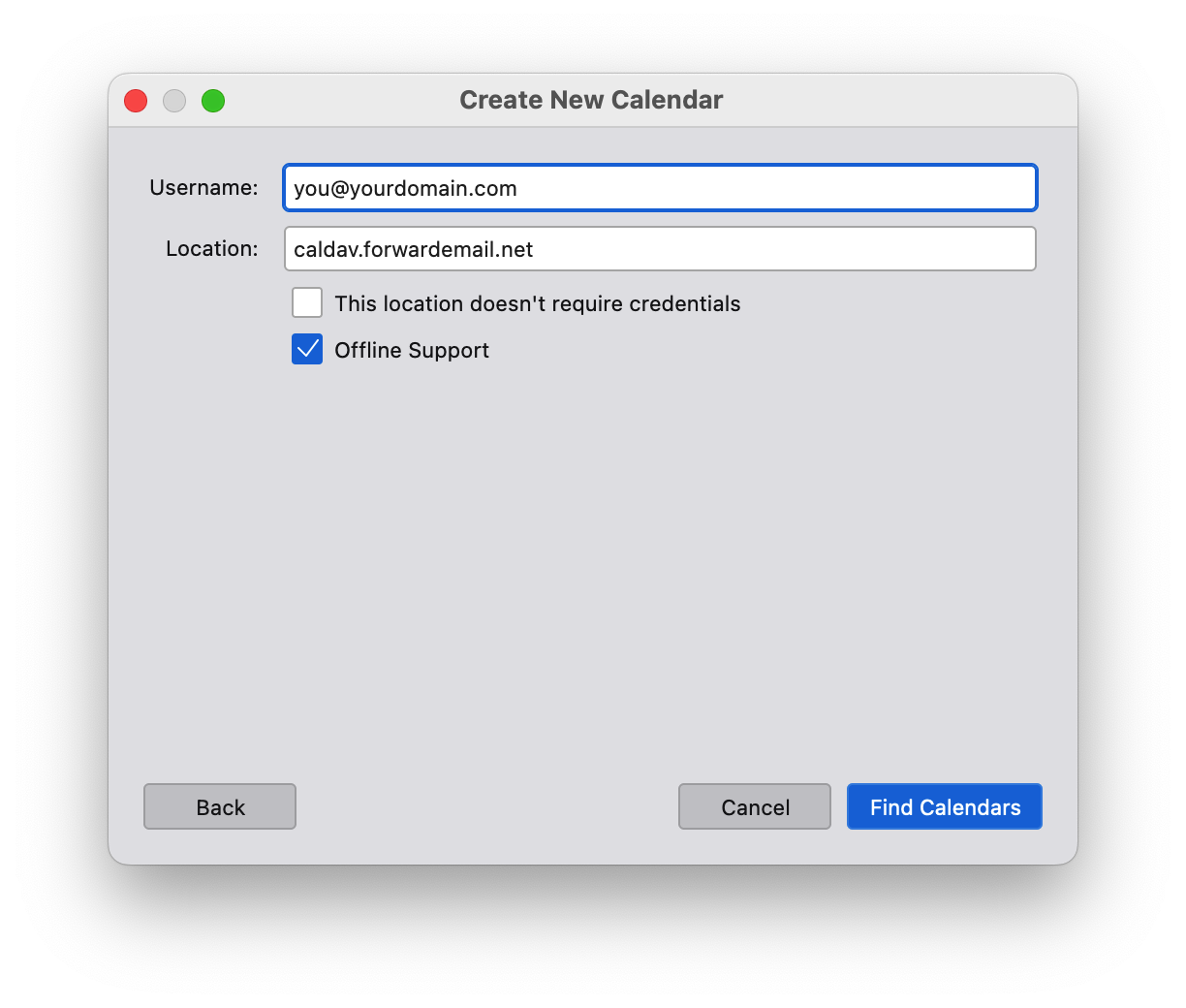

Hoe verbind en configureer ik mijn agenda's

Om je agenda te configureren, gebruik de CalDAV-URL van: https://caldav.forwardemail.net (of gewoon caldav.forwardemail.net als je client dit toestaat)

Hoe voeg ik meer agenda's toe en beheer ik bestaande agenda's

Als je extra agenda's wilt toevoegen, voeg dan gewoon een nieuwe agenda-URL toe van: https://caldav.forwardemail.net/dav/principals/calendar-name (vergeet niet calendar-name te vervangen door de gewenste agendanaam)

Je kunt de naam en kleur van een agenda na aanmaak wijzigen – gebruik gewoon je favoriete agenda-applicatie (bijv. Apple Mail of Thunderbird).

Hoe verbind en configureer ik taken en herinneringen

Om taken en herinneringen te configureren, gebruik je dezelfde CalDAV-URL als voor agenda's: https://caldav.forwardemail.net (of gewoon caldav.forwardemail.net als je client dit toestaat)

Taken en herinneringen worden automatisch gescheiden van agendagebeurtenissen in hun eigen "Herinneringen" of "Taken" agenda-collectie.

Installatie-instructies per platform:

macOS/iOS:

- Voeg een nieuw CalDAV-account toe in Systeemvoorkeuren > Internetaccounts (of Instellingen > Accounts op iOS)

- Gebruik

caldav.forwardemail.netals server - Voer je Forward Email-alias en gegenereerd wachtwoord in

- Na installatie zie je zowel "Agenda" als "Herinneringen" collecties

- Gebruik de Herinneringen-app om taken te maken en beheren

Android met Tasks.org:

- Installeer Tasks.org vanuit Google Play Store of F-Droid

- Ga naar Instellingen > Synchronisatie > Account toevoegen > CalDAV

- Voer server in:

https://caldav.forwardemail.net - Voer je Forward Email-alias en gegenereerd wachtwoord in

- Tasks.org ontdekt automatisch je takenagenda's

Thunderbird:

- Installeer de Lightning-add-on als deze nog niet geïnstalleerd is

- Maak een nieuwe agenda aan met type "CalDAV"

- Gebruik URL:

https://caldav.forwardemail.net - Voer je Forward Email-inloggegevens in

- Zowel evenementen als taken zijn beschikbaar in de agenda-interface

Waarom kan ik geen taken aanmaken in macOS Herinneringen

Als je problemen hebt met het aanmaken van taken in macOS Herinneringen, probeer dan deze stappen voor probleemoplossing:

-

Controleer accountinstellingen: Zorg ervoor dat je CalDAV-account correct is geconfigureerd met

caldav.forwardemail.net -

Controleer aparte agenda's: Je zou zowel "Agenda" als "Herinneringen" in je account moeten zien. Als je alleen "Agenda" ziet, is de taakondersteuning mogelijk nog niet volledig geactiveerd.

-

Ververs account: Probeer je CalDAV-account te verwijderen en opnieuw toe te voegen in Systeemvoorkeuren > Internetaccounts

-

Controleer serververbinding: Test of je toegang hebt tot

https://caldav.forwardemail.netin je browser -

Controleer inloggegevens: Zorg dat je het juiste alias-e-mailadres en het gegenereerde wachtwoord gebruikt (niet je accountwachtwoord)

-

Forceer synchronisatie: Probeer in de Herinneringen-app een taak aan te maken en vervolgens handmatig de synchronisatie te verversen

Veelvoorkomende problemen:

- "Herinneringen-agenda niet gevonden": De server heeft mogelijk even tijd nodig om de Herinneringen-collectie aan te maken bij de eerste toegang

- Taken synchroniseren niet: Controleer of beide apparaten dezelfde CalDAV-accountgegevens gebruiken

- Gemengde inhoud: Zorg dat taken worden aangemaakt in de "Herinneringen" agenda, niet in de algemene "Agenda"

Hoe stel ik Tasks.org in op Android

Tasks.org is een populaire open-source takenbeheerder die uitstekend werkt met Forward Email's CalDAV-taakondersteuning.

Installatie en configuratie:

-

Installeer Tasks.org:

- Vanuit Google Play Store: Tasks.org

- Vanuit F-Droid: Tasks.org op F-Droid

-

Configureer CalDAV-synchronisatie:

- Open Tasks.org

- Ga naar ☰ Menu > Instellingen > Synchronisatie

- Tik op "Account toevoegen"

- Selecteer "CalDAV"

-

Voer Forward Email-instellingen in:

- Server-URL:

https://caldav.forwardemail.net - Gebruikersnaam: Je Forward Email alias (bijv.

jij@jouwdomein.com) - Wachtwoord: Je alias-specifiek gegenereerde wachtwoord

- Tik op "Account toevoegen"

- Server-URL:

-

Accountdetectie:

- Tasks.org zal automatisch je taakagenda's ontdekken

- Je zou je "Herinneringen" collectie moeten zien verschijnen

- Tik op "Abonneren" om synchronisatie voor de taakagenda in te schakelen

-

Test synchronisatie:

- Maak een testtaak aan in Tasks.org

- Controleer of deze verschijnt in andere CalDAV-clients (zoals macOS Herinneringen)

- Verifieer dat wijzigingen in beide richtingen synchroniseren

Beschikbare functies:

- ✅ Taak aanmaken en bewerken

- ✅ Vervaldatums en herinneringen

- ✅ Taakvoltooiing en status

- ✅ Prioriteitsniveaus

- ✅ Subtaken en taakhiërarchie

- ✅ Labels en categorieën

- ✅ Tweezijdige synchronisatie met andere CalDAV-clients

Probleemoplossing:

- Als er geen taakagenda's verschijnen, probeer dan handmatig te verversen in de instellingen van Tasks.org

- Zorg dat je minstens één taak op de server hebt aangemaakt (je kunt er eerst één aanmaken in macOS Herinneringen)

- Controleer netwerkverbinding met

caldav.forwardemail.net

Hoe stel ik SRS in voor Forward Email

We configureren automatisch Sender Rewriting Scheme ("SRS") – je hoeft dit zelf niet te doen.

Hoe stel ik MTA-STS in voor Forward Email

Zie onze sectie over MTA-STS voor meer informatie.

Hoe voeg ik een profielfoto toe aan mijn e-mailadres

Als je Gmail gebruikt, volg dan onderstaande stappen:

- Ga naar https://google.com en log uit bij alle e-mailaccounts

- Klik op "Inloggen" en klik in het dropdownmenu op "ander account"

- Selecteer "Gebruik een ander account"

- Selecteer "Account aanmaken"

- Selecteer "Gebruik in plaats daarvan mijn huidige e-mailadres"

- Voer je e-mailadres van je eigen domein in

- Haal de verificatiemail op die naar je e-mailadres is gestuurd

- Voer de verificatiecode uit deze mail in

- Vul de profielinformatie in voor je nieuwe Google-account

- Ga akkoord met alle privacy- en gebruiksvoorwaarden

- Ga naar https://google.com en klik rechtsboven op je profielfoto, klik op de knop "wijzigen"

- Upload een nieuwe foto of avatar voor je account

- Wijzigingen worden binnen ongeveer 1-2 uur doorgevoerd, maar soms kan het ook sneller zijn.

- Stuur een testmail en de profielfoto zou moeten verschijnen.

Geavanceerde Functies

Ondersteunt u nieuwsbrieven of mailinglijsten voor marketing gerelateerde e-mail

Ja, u kunt meer lezen op https://forwardemail.net/guides/newsletter-with-listmonk.

Houd er rekening mee dat om de IP-reputatie te behouden en de afleverbaarheid te waarborgen, Forward Email een handmatig beoordelingsproces per domein heeft voor goedkeuring van nieuwsbrieven. Stuur een e-mail naar support@forwardemail.net of open een hulpverzoek voor goedkeuring. Dit duurt meestal minder dan 24 uur, waarbij de meeste verzoeken binnen 1-2 uur worden gehonoreerd. In de nabije toekomst streven we ernaar dit proces direct te maken met extra spamcontroles en waarschuwingen. Dit proces zorgt ervoor dat uw e-mails de inbox bereiken en uw berichten niet als spam worden gemarkeerd.

Ondersteunt u het verzenden van e-mail via API

Ja, sinds mei 2023 ondersteunen we het verzenden van e-mail via API als een add-on voor alle betaalde gebruikers.

Bekijk onze sectie over E-mails in onze API-documentatie voor opties, voorbeelden en meer inzicht.

Om uitgaande e-mail te verzenden met onze API, moet u uw API-token gebruiken dat beschikbaar is onder Mijn Beveiliging.

Ondersteunt u het ontvangen van e-mail via IMAP

Ja, sinds 16 oktober 2023 ondersteunen we het ontvangen van e-mail via IMAP als een add-on voor alle betaalde gebruikers. Lees alstublieft ons diepgaande artikel over hoe onze versleutelde SQLite mailbox opslagfunctie werkt.

-

Maak een nieuw alias aan voor uw domein onder Mijn Account Domeinen Aliassen (bijv.

hello@example.com) -

Klik op Wachtwoord genereren naast het nieuw aangemaakte alias. Kopieer naar uw klembord en bewaar het gegenereerde wachtwoord veilig dat op het scherm wordt weergegeven.

-

Gebruik uw favoriete e-mailapplicatie om een account toe te voegen of te configureren met uw nieuw aangemaakte alias (bijv.

hello@example.com)Tip: We raden aan Thunderbird, Thunderbird Mobile, Apple Mail of een open-source en privacygerichte alternatief te gebruiken. -

Wanneer u wordt gevraagd om de IMAP-servernaam, voer in

imap.forwardemail.net -

Wanneer u wordt gevraagd om de IMAP-serverpoort, voer in

993(SSL/TLS) – zie alternatieve IMAP-poorten indien nodigTip: Als u Thunderbird gebruikt, zorg er dan voor dat "Verbindingsbeveiliging" is ingesteld op "SSL/TLS" en de authenticatiemethode is ingesteld op "Normaal wachtwoord". -

Wanneer om het IMAP-serverwachtwoord wordt gevraagd, plak dan het wachtwoord van Wachtwoord genereren in stap 2 hierboven

-

Sla uw instellingen op – als u problemen ondervindt, neem dan contact met ons op

Ondersteunt u POP3

Ja, vanaf 4 december 2023 ondersteunen we POP3 als een add-on voor alle betalende gebruikers. Lees alstublieft ons diepgaande artikel over hoe onze versleutelde SQLite mailboxopslagfunctie werkt.

-

Maak een nieuw alias aan voor uw domein onder Mijn Account Domeinen Aliassen (bijv.

hello@example.com) -

Klik op Wachtwoord genereren naast het nieuw aangemaakte alias. Kopieer naar uw klembord en bewaar het gegenereerde wachtwoord veilig dat op het scherm wordt weergegeven.

-

Voeg met uw favoriete e-mailapplicatie een account toe of configureer een account met uw nieuw aangemaakte alias (bijv.

hello@example.com)Tip: We raden aan om Thunderbird, Thunderbird Mobile, Apple Mail, of een open-source en privacygerichte alternatief te gebruiken. -

Wanneer om de POP3-servernaam wordt gevraagd, voer in

pop3.forwardemail.net -

Wanneer om de POP3-serverpoort wordt gevraagd, voer in

995(SSL/TLS) – zie alternatieve POP3-poorten indien nodigTip: Als u Thunderbird gebruikt, zorg er dan voor dat "Verbindingsbeveiliging" is ingesteld op "SSL/TLS" en de authenticatiemethode is ingesteld op "Normaal wachtwoord". -

Wanneer om het POP3-serverwachtwoord wordt gevraagd, plak dan het wachtwoord van Wachtwoord genereren in stap 2 hierboven

-

Sla uw instellingen op – als u problemen ondervindt, neem dan contact met ons op

Ondersteunt u agenda's (CalDAV)

Ja, vanaf 5 februari 2024 hebben we deze functie toegevoegd. Onze server is caldav.forwardemail.net en wordt ook gemonitord op onze statuspagina.

Het ondersteunt zowel IPv4 als IPv6 en is beschikbaar via poort 443 (HTTPS).

| Inloggen | Voorbeeld | Beschrijving |

|---|---|---|

| Gebruikersnaam | user@example.com |

E-mailadres van een alias die bestaat voor het domein bij Mijn Account Domeinen. |

| Wachtwoord | ************************ |

Alias-specifiek gegenereerd wachtwoord. |

Om kalenderondersteuning te gebruiken, moet de gebruiker het e-mailadres zijn van een alias die bestaat voor het domein bij Mijn Account Domeinen – en het wachtwoord moet een alias-specifiek gegenereerd wachtwoord zijn.

Ondersteunt u taken en herinneringen (CalDAV VTODO)

Ja, sinds 14 oktober 2025 hebben we CalDAV VTODO-ondersteuning toegevoegd voor taken en herinneringen. Dit gebruikt dezelfde server als onze kalenderondersteuning: caldav.forwardemail.net.

Onze CalDAV-server ondersteunt zowel kalenderevenementen (VEVENT) als taken (VTODO) componenten met behulp van geünificeerde kalenders. Dit betekent dat elke kalender zowel evenementen als taken kan bevatten, wat maximale flexibiliteit en compatibiliteit biedt met alle CalDAV-clients.

Hoe kalenders en lijsten werken:

- Elke kalender ondersteunt zowel evenementen als taken - Je kunt evenementen, taken of beide toevoegen aan elke kalender

- Apple Herinneringen-lijsten - Elke lijst die je maakt in Apple Herinneringen wordt een aparte kalender op de server

- Meerdere kalenders - Je kunt zoveel kalenders maken als je nodig hebt, elk met een eigen naam, kleur en organisatie

- Synchronisatie tussen clients - Taken en evenementen synchroniseren naadloos tussen alle compatibele clients

Ondersteunde taakclients: