Ofte stilte spørsmål

Komme i gang raskt

For å komme i gang med Forward Email:

-

Opprett en konto på forwardemail.net/register

-

Legg til og verifiser domenet ditt under Min konto → Domener

-

Legg til og konfigurer e-postaliaser/postbokser under Min konto → Domener → Aliaser

-

Test oppsettet ditt ved å sende en e-post til en av dine nye aliaser

Tip

DNS-endringer kan ta opptil 24-48 timer å propagere globalt, selv om de ofte trer i kraft mye raskere.

Introduksjon

Hva er Forward Email

Note

Forward Email er perfekt for enkeltpersoner, små bedrifter og utviklere som ønsker profesjonelle e-postadresser uten kostnadene og vedlikeholdet av en full e-posthostingløsning.

Forward Email er en fullverdig e-posttjenesteleverandør og e-posthostingleverandør for egendefinerte domenenavn.

Det er den eneste gratis og åpen kildekode-tjenesten, og lar deg bruke egendefinerte domenee-postadresser uten kompleksiteten ved å sette opp og vedlikeholde din egen e-postserver.

Vår tjeneste videresender e-poster sendt til ditt egendefinerte domene til din eksisterende e-postkonto – og du kan til og med bruke oss som din dedikerte e-posthostingleverandør.

Nøkkelfunksjoner i Forward Email:

- Egendefinert domenee-post: Bruk profesjonelle e-postadresser med ditt eget domenenavn

- Gratisnivå: Grunnleggende e-postvideresending uten kostnad

- Forbedret personvern: Vi leser ikke e-postene dine eller selger dataene dine

- Åpen kildekode: Hele kodebasen vår er tilgjengelig på GitHub

- SMTP-, IMAP- og POP3-støtte: Full e-postsending og mottak

- Ende-til-ende-kryptering: Støtte for OpenPGP/MIME

- Egendefinerte catch-all aliaser: Opprett ubegrensede e-postaliaser

Du kan sammenligne oss med 56+ andre e-posttjenesteleverandører på vår e-postsammenligningsside.

Tip

Lær mer om Forward Email ved å lese vårt gratis Tekniske Whitepaper og gjennomgå vår sikkerhetsrevisjon fra Cure53.

Hvem bruker Forward Email

Vi tilbyr e-posthosting og e-postvideresending til 500 000+ domener og disse bemerkelsesverdige brukerne:

| Kunde | Case Study |

|---|---|

| U.S. Naval Academy | 📄 Case Study |

| Canonical | 📄 Case Study |

| Netflix Games | |

| The Linux Foundation | 📄 Case Study |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Case Study |

| LineageOS | |

| Ubuntu | 📄 Case Study |

| Kubuntu | 📄 Case Study |

| Lubuntu | 📄 Case Study |

| The University of Cambridge | 📄 Case Study |

| The University of Maryland | 📄 Case Study |

| The University of Washington | 📄 Case Study |

| Tufts University | 📄 Case Study |

| Swarthmore College | 📄 Case Study |

| Government of South Australia | |

| Government of Dominican Republic | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 Case Study |

| David Heinemeier Hansson (Ruby on Rails) |

Hva er Forward Emails historie

Du kan lære mer om Forward Email på vår Om-side.

Hvor rask er denne tjenesten

Note

Systemet vårt er designet for hastighet og pålitelighet, med flere redundante servere for å sikre at e-postene dine leveres raskt.

Forward Email leverer meldinger med minimal forsinkelse, vanligvis innen sekunder etter mottak.

Ytelsesmålinger:

- Gjennomsnittlig leveringstid: Mindre enn 5-10 sekunder fra mottak til videresending (se vår Time to Inbox "TTI" overvåkingsside)

- Oppetid: 99,9 %+ tjenestetilgjengelighet

- Global infrastruktur: Servere strategisk plassert for optimal ruting

- Automatisk skalering: Systemet vårt skalerer under perioder med mye e-posttrafikk

Vi opererer i sanntid, i motsetning til andre leverandører som er avhengige av forsinkede køer.

Vi skriver ikke til disk eller lagrer logger – med unntak av feil og utgående SMTP (se vår Personvernerklæring).

Alt gjøres i minnet og vår kildekode er på GitHub.

E-postklienter

Thunderbird

- Opprett et nytt alias og generer et passord i Forward Email-dashbordet ditt

- Åpne Thunderbird og gå til Rediger → Kontoinnstillinger → Kontohandlinger → Legg til e-postkonto

- Skriv inn navnet ditt, Forward Email-adressen og passordet

- Klikk Konfigurer manuelt og skriv inn:

- Inngående: IMAP,

imap.forwardemail.net, port 993, SSL/TLS - Utgående: SMTP,

smtp.forwardemail.net, port 465, SSL/TLS (anbefalt; port 587 med STARTTLS støttes også)

- Inngående: IMAP,

- Klikk Ferdig

Microsoft Outlook

- Opprett et nytt alias og generer et passord i Forward Email-dashbordet ditt

- Gå til Fil → Legg til konto

- Skriv inn Forward Email-adressen din og klikk Koble til

- Velg Avanserte alternativer og merk av for La meg sette opp kontoen manuelt

- Velg IMAP og skriv inn:

- Inngående:

imap.forwardemail.net, port 993, SSL - Utgående:

smtp.forwardemail.net, port 465, SSL/TLS (anbefalt; port 587 med STARTTLS støttes også) - Brukernavn: Din fullstendige e-postadresse

- Passord: Ditt genererte passord

- Inngående:

- Klikk Koble til

Apple Mail

- Opprett et nytt alias og generer et passord i Forward Email-dashbordet ditt

- Gå til Mail → Valg → Kontoer → +

- Velg Annen e-postkonto

- Skriv inn navnet ditt, Forward Email-adressen og passordet

- For serverinnstillinger, skriv inn:

- Inngående:

imap.forwardemail.net - Utgående:

smtp.forwardemail.net - Brukernavn: Din fullstendige e-postadresse

- Passord: Ditt genererte passord

- Inngående:

- Klikk Logg inn

eM Client

- Opprett et nytt alias og generer et passord i Forward Email-dashbordet ditt

- Åpne eM Client og gå til Meny → Kontoer → + Legg til konto

- Klikk på E-post og velg deretter Annet

- Skriv inn Forward Email-adressen din og klikk Neste

- Skriv inn følgende serverinnstillinger:

- Innkommende server:

imap.forwardemail.net - Utgående server:

smtp.forwardemail.net

- Innkommende server:

- Skriv inn din fullstendige e-postadresse som Brukernavn og ditt genererte passord som Passord for både innkommende og utgående servere.

- eM Client vil teste tilkoblingen. Når den er godkjent, klikker du Neste.

- Skriv inn navnet ditt og velg et kontonavn.

- Klikk Fullfør.

Mobile enheter

For iOS:

- Gå til Innstillinger → Mail → Kontoer → Legg til konto → Annet

- Trykk på Legg til e-postkonto og skriv inn detaljene dine

- For serverinnstillinger, bruk de samme IMAP- og SMTP-innstillingene som ovenfor

For Android:

- Gå til Innstillinger → Kontoer → Legg til konto → Personlig (IMAP)

- Skriv inn Forward Email-adressen og passordet ditt

- For serverinnstillinger, bruk de samme IMAP- og SMTP-innstillingene som ovenfor

Sendmail SMTP-relékonfigurasjon

Du kan konfigurere Sendmail til å videresende e-post gjennom Forward Emails SMTP-servere. Dette er en vanlig oppsett for eldre systemer eller applikasjoner som er avhengige av Sendmail.

Konfigurasjon

-

Rediger

sendmail.mc-filen din, vanligvis plassert i/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Legg til følgende linjer for å definere smart host og autentisering:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Opprett autentiseringsfilen

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Legg til dine Forward Email-legitimasjoner i

authinfo-filen:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Generer autentiseringsdatabasen og sikre filene:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Bygg Sendmail-konfigurasjonen på nytt og start tjenesten på nytt:

sudo make -C /etc/mail sudo systemctl restart sendmail

Testing

Send en test-e-post for å verifisere konfigurasjonen:

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@example.com

Exim4 SMTP Relay-konfigurasjon

Exim4 er en populær MTA på Debian-baserte systemer. Du kan konfigurere den til å bruke Forward Email som smarthost.

Konfigurasjon

-

Kjør Exim4-konfigurasjonsverktøyet:

sudo dpkg-reconfigure exim4-config -

Velg følgende alternativer:

- Generell type e-postkonfigurasjon: e-post sendt via smarthost; mottatt via SMTP eller fetchmail

- Systemets e-postnavn: your.hostname

- IP-adresser som skal lytte etter innkommende SMTP-tilkoblinger: 127.0.0.1 ; ::1

- Andre destinasjoner som e-post aksepteres for: (la stå tomt)

- Domener som skal videresende e-post for: (la stå tomt)

- IP-adresse eller vertsnavn til utgående smarthost: smtp.forwardemail.net::465

- Skjule lokalt e-postnavn i utgående e-post? Nei

- Beholde antall DNS-forespørsler minimalt (Dial-on-Demand)? Nei

- Leveringsmetode for lokal e-post: Mbox-format i /var/mail/

- Splitte konfigurasjonen i små filer? Nei

-

Rediger

passwd.client-filen for å legge til dine legitimasjoner:sudo nano /etc/exim4/passwd.client -

Legg til følgende linje:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Oppdater konfigurasjonen og start Exim4 på nytt:

sudo update-exim4.conf sudo systemctl restart exim4

Testing

Send en test-e-post:

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@example.com

msmtp SMTP-klientkonfigurasjon

msmtp er en lettvekts SMTP-klient som er nyttig for å sende e-post fra skript eller kommandolinjeapplikasjoner.

Konfigurasjon

-

Opprett eller rediger msmtp-konfigurasjonsfilen på

~/.msmtprc:nano ~/.msmtprc -

Legg til følgende konfigurasjon:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Sett riktige tillatelser for konfigurasjonsfilen:

chmod 600 ~/.msmtprc

Testing

Send en test-epost:

echo "This is a test email from msmtp" | msmtp -a default recipient@example.com

Kommandolinje-epostklienter

Populære kommandolinje-epostklienter som Mutt, NeoMutt, og Alpine kan konfigureres til å bruke Forward Emails SMTP-servere for å sende e-post. Konfigurasjonen vil være lik msmtp-oppsettet, hvor du oppgir SMTP-serverdetaljer og dine legitimasjoner i de respektive konfigurasjonsfilene (.muttrc, .neomuttrc, eller .pinerc).

Windows e-postkonfigurasjon

For Windows-brukere kan du konfigurere populære e-postklienter som Microsoft Outlook og eM Client ved å bruke IMAP- og SMTP-innstillingene som er oppgitt i din Forward Email-konto. For kommandolinje- eller skriptingbruk kan du bruke PowerShells Send-MailMessage cmdlet (selv om den anses som utdatert) eller et lettvekts SMTP-relay-verktøy som E-MailRelay.

Postfix SMTP-relay-konfigurasjon

Du kan konfigurere Postfix til å videresende e-post gjennom Forward Emails SMTP-servere. Dette er nyttig for serverapplikasjoner som trenger å sende e-post.

Installasjon

- Installer Postfix på serveren din:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Under installasjonen, velg "Internet Site" når du blir spurt om konfigurasjonstype.

Konfigurasjon

- Rediger hovedkonfigurasjonsfilen for Postfix:

sudo nano /etc/postfix/main.cf

- Legg til eller endre disse innstillingene:

# SMTP relay-konfigurasjon

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Opprett SASL-passordfilen:

sudo nano /etc/postfix/sasl_passwd

- Legg til dine Forward Email-legitimasjoner:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Sikre og hashe passordfilen:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Start Postfix på nytt:

sudo systemctl restart postfix

Testing

Test konfigurasjonen ved å sende en test-epost:

echo "Test email body" | mail -s "Test Subject" recipient@example.com

Hvordan sende e-post som ved bruk av Gmail

-

Gå til Min konto Domener Innstillinger Utgående SMTP-konfigurasjon og følg oppsettsinstruksjonene

-

Opprett et nytt alias for domenet ditt under Min konto Domener Aliaser (f.eks.

hello@example.com) -

Klikk på Generer passord ved siden av det nylig opprettede aliaset. Kopier til utklippstavlen og lagre det genererte passordet sikkert som vist på skjermen.

-

Gå til Gmail og under Innstillinger Kontoer og import Send e-post som, klikk "Legg til en annen e-postadresse"

-

Når du blir bedt om "Navn", skriv inn navnet du ønsker at e-posten din skal vises som "Fra" (f.eks. "Linus Torvalds").

-

Når du blir bedt om "E-postadresse", skriv inn hele e-postadressen til et alias du opprettet under Min konto Domener Aliaser (f.eks.

hello@example.com) -

Fjern merket for "Behandle som et alias"

-

Klikk "Neste trinn" for å fortsette

-

Når du blir bedt om "SMTP-server", skriv inn

smtp.forwardemail.netog endre porten til465 -

Når du blir bedt om "Brukernavn", skriv inn hele e-postadressen til et alias du opprettet under Min konto Domener Aliaser (f.eks.

hello@example.com) -

Når du blir bedt om "Passord", lim inn passordet fra Generer passord i trinn 3 ovenfor

-

Velg radioknappen for "Sikret tilkobling med SSL"

-

Klikk "Legg til konto" for å fortsette

-

Åpne en ny fane til Gmail og vent på at verifiserings-e-posten din skal komme (du vil motta en verifiseringskode som bekrefter at du er eieren av e-postadressen du prøver å "Sende e-post som")

-

Når den kommer, kopier og lim inn verifiseringskoden i prompten du mottok i forrige trinn

-

Når du har gjort det, gå tilbake til e-posten og klikk på lenken for å "bekrefte forespørselen". Du må mest sannsynlig gjøre dette trinnet og det forrige trinnet for at e-posten skal være riktig konfigurert.

Hva er den legacy gratis guiden for Send Mail As ved bruk av Gmail

-

Du må ha Gmails tofaktorautentisering aktivert for at dette skal fungere. Besøk https://www.google.com/landing/2step/ hvis du ikke har det aktivert.

-

Når tofaktorautentisering er aktivert (eller hvis du allerede hadde det aktivert), besøk https://myaccount.google.com/apppasswords.

-

Når du blir bedt om "Velg app og enhet du vil generere app-passord for":

- Velg "Mail" under nedtrekksmenyen for "Velg app"

- Velg "Annet" under nedtrekksmenyen for "Velg enhet"

- Når du blir bedt om tekstinput, skriv inn e-postadressen til ditt egendefinerte domene som du videresender fra (f.eks.

hello@example.com- dette hjelper deg å holde oversikt hvis du bruker denne tjenesten for flere kontoer)

-

Kopier passordet som automatisk genereres til utklippstavlen din

Viktig: Hvis du bruker G Suite, gå til adminpanelet ditt Apper G Suite Innstillinger for Gmail Innstillinger og sørg for å krysse av for "Tillat brukere å sende e-post gjennom en ekstern SMTP-server...". Det vil være en forsinkelse før denne endringen aktiveres, så vennligst vent noen minutter. -

Gå til Gmail og under Innstillinger Kontoer og import Send e-post som, klikk "Legg til en annen e-postadresse"

-

Når du blir bedt om "Navn", skriv inn navnet du ønsker at e-posten din skal vises som "Fra" (f.eks. "Linus Torvalds")

-

Når du blir bedt om "E-postadresse", skriv inn e-postadressen med det egendefinerte domenet du brukte ovenfor (f.eks.

hello@example.com) -

Fjern merket for "Behandle som et alias"

-

Klikk "Neste trinn" for å fortsette

-

Når du blir bedt om "SMTP-server", skriv inn

smtp.gmail.comog la porten stå som587 -

Når du blir bedt om "Brukernavn", skriv inn delen av Gmail-adressen din uten gmail.com-delen (f.eks. bare "bruker" hvis e-posten min er user@gmail.com)

Viktig: Hvis "Brukernavn"-delen fylles ut automatisk, må du endre dette til brukernavnet i Gmail-adressen din i stedet. -

Når du blir bedt om "Passord", lim inn passordet du genererte i trinn 2 ovenfor fra utklippstavlen din

-

La radioknappen være merket for "Sikret tilkobling med TLS"

-

Klikk "Legg til konto" for å fortsette

-

Åpne en ny fane til Gmail og vent på at verifiserings-e-posten skal komme (du vil motta en verifiseringskode som bekrefter at du er eieren av e-postadressen du prøver å "Sende e-post som")

-

Når den kommer, kopier og lim inn verifiseringskoden i prompten du fikk i forrige trinn

-

Når du har gjort det, gå tilbake til e-posten og klikk på lenken for å "bekrefte forespørselen". Du må mest sannsynlig gjøre dette trinnet og det forrige for at e-posten skal bli riktig konfigurert.

Avansert Gmail-rutingkonfigurasjon

Hvis du vil sette opp avansert ruting i Gmail slik at aliaser som ikke samsvarer med en postkasse videresendes til Forward Emails mailutvekslinger, følg disse trinnene:

- Logg inn på Google Admin-konsollen din på admin.google.com

- Gå til Apper → Google Workspace → Gmail → Ruting

- Klikk på Legg til rute og konfigurer følgende innstillinger:

Innstillinger for enkeltmottaker:

- Velg "Endre konvoluttmottaker" og skriv inn din primære Gmail-adresse

- Merk av for "Legg til X-Gm-Original-To-header med opprinnelig mottaker"

Mønstre for konvoluttmottaker:

- Legg til et mønster som matcher alle ikke-eksisterende postkasser (f.eks.

.*@dittdomene.com)

Innstillinger for e-postserver:

- Velg "Rute til vert" og skriv inn

mx1.forwardemail.netsom primærserver - Legg til

mx2.forwardemail.netsom backup-server - Sett port til 25

- Velg "Krev TLS" for sikkerhet

- Klikk Lagre for å opprette ruten

Avansert Outlook-rutingkonfigurasjon

For Microsoft 365 (tidligere Office 365)-brukere som ønsker å sette opp avansert ruting slik at aliaser som ikke samsvarer med en postkasse videresendes til Forward Emails mailutvekslinger:

- Logg inn på Microsoft 365 administrasjonssenter på admin.microsoft.com

- Gå til Exchange → E-postflyt → Regler

- Klikk Legg til en regel og velg Opprett en ny regel

- Gi regelen et navn (f.eks. "Videresend ikke-eksisterende postkasser til Forward Email")

- Under Bruk denne regelen hvis, velg:

- "Mottakeradressen samsvarer med..."

- Skriv inn et mønster som matcher alle adresser på domenet ditt (f.eks.

*@dittdomene.com)

- Under Gjør følgende, velg:

- "Omdiriger meldingen til..."

- Velg "Følgende e-postserver"

- Skriv inn

mx1.forwardemail.netog port 25 - Legg til

mx2.forwardemail.netsom backup-server

- Under Unntatt hvis, velg:

- "Mottakeren er..."

- Legg til alle eksisterende postkasser som ikke skal videresendes

- Sett regelprioritet for å sikre at den kjøres etter andre e-postflytregler

- Klikk Lagre for å aktivere regelen

Feilsøking

Hvorfor mottar jeg ikke test-e-postene mine

Hvis du sender en test-e-post til deg selv, kan det hende den ikke vises i innboksen din fordi den har samme "Message-ID"-header.

Dette er et velkjent problem, og påvirker også tjenester som Gmail. Her er den offisielle Gmail-svaret angående dette problemet.

Hvis du fortsatt har problemer, er det mest sannsynlig et problem med DNS-propagasjon. Du må vente litt lenger og prøve igjen (eller prøve å sette en lavere TTL-verdi på dine TXT-poster).

Fortsatt problemer? Vennligst kontakt oss så vi kan hjelpe med å undersøke problemet og finne en rask løsning.

Hvordan konfigurerer jeg e-postklienten min til å fungere med Forward Email

| Type | Hostnavn | Protokoll | Porter |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Foretrukket | 993 og 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Anbefalt | 465 og 2465 for SSL/TLS (anbefalt) eller 587, 2587, 2525 og 25 for STARTTLS |

Hvorfor havner e-postene mine i Spam og Søppelpost, og hvordan kan jeg sjekke domenets omdømme

Denne seksjonen veileder deg hvis utgående e-post bruker våre SMTP-servere (f.eks. smtp.forwardemail.net) (eller videresendt via mx1.forwardemail.net eller mx2.forwardemail.net) og den blir levert i Spam- eller Søppelpost-mappen til mottakere.

Vi overvåker rutinemessig våre IP-adresser mot alle anerkjente DNS-denylister, derfor er det mest sannsynlig et domeneomdømme-spesifikt problem.

E-poster kan havne i spam-mapper av flere grunner:

-

Manglende autentisering: Sett opp SPF, DKIM, og DMARC-poster.

-

Domeneomdømme: Nye domener har ofte nøytralt omdømme inntil de etablerer en sendehistorikk.

-

Innholdstriggere: Enkelte ord eller uttrykk kan utløse spamfiltre.

-

Sendemønstre: Plutselige økninger i e-postvolum kan virke mistenkelig.

Du kan prøve å bruke ett eller flere av disse verktøyene for å sjekke domenets omdømme og kategorisering:

Verktøy for sjekk av omdømme og blokklistinger

Skjemaer for fjerning av IP-adresse hos leverandør

Hvis IP-adressen din er blitt blokkert av en spesifikk e-postleverandør, bruk det aktuelle fjerningsskjemaet eller kontaktinformasjonen nedenfor:

| Leverandør | Fjerningsskjema / Kontakt | Notater |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Kontaktformular for bulk-avsendere |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Office 365 IP-fjerningsportal |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple bruker Proofpoint for IP-omdømme |

| Proofpoint | https://ipcheck.proofpoint.com/ | Proofpoint IP-sjekk og fjerning |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Barracuda omdømmesjekk og fjerning |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Cloudmark CSI tilbakestillingsforespørsel |

| GoDaddy/SecureServer | https://unblock.secureserver.net | GoDaddy IP-opplåsingsskjema |

| Comcast/Xfinity | https://spa.xfinity.com/report | Comcast IP-fjerningsforespørsel |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Kontakt Spectrum support for fjerning |

| AT&T | abuse_rbl@abuse-att.net |

E-post for fjerningforespørsel |

| Cox Communications | unblock.request@cox.net |

E-post for fjerningforespørsel |

| CenturyLink/Lumen | abuse@centurylink.com |

Bruker Cloudfilter |

| Windstream | abuse@windstream.net |

E-post for fjerningforespørsel |

| t-online.de (Tyskland) | tobr@rx.t-online.de |

E-post for fjerningforespørsel |

| Orange France | https://postmaster.orange.fr/ | Bruk kontaktskjema eller e-post abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | GMX postmaster kontaktskjema |

| Mail.ru | https://postmaster.mail.ru/ | Mail.ru postmaster portal |

| Yandex | https://postmaster.yandex.ru/ | Yandex postmaster portal |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | QQ Mail hviteliste-søknad (kinesisk) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Netease postmaster portal |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Kontakt via Alibaba Cloud-konsoll |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | AWS SES-konsoll > Svartelistefjerning |

| SendGrid | https://support.sendgrid.com/ | Kontakt SendGrid support |

| Mimecast | https://community.mimecast.com/ | Bruker tredjeparts RBL-er - kontakt spesifikk RBL |

| Fastmail | https://www.fastmail.com/support/ | Kontakt Fastmail support |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Kontakt Zoho support |

| ProtonMail | https://proton.me/support/contact | Kontakt Proton support |

| Tutanota | https://tutanota.com/support | Kontakt Tutanota support |

| Hushmail | https://www.hushmail.com/support/ | Kontakt Hushmail support |

| Mailbox.org | https://mailbox.org/en/support | Kontakt Mailbox.org support |

| Posteo | https://posteo.de/en/site/contact | Kontakt Posteo support |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Kontakt DuckDuckGo support |

| Sonic.net | https://www.sonic.com/support | Kontakt Sonic support |

| Telus | https://www.telus.com/en/support | Kontakt Telus support |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Kontakt Vodafone support |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Kontakt Spark NZ support |

| UOL/BOL (Brasil) | https://ajuda.uol.com.br/ | Kontakt UOL support (portugisisk) |

| Libero (Italia) | https://aiuto.libero.it/ | Kontakt Libero support (italiensk) |

| Telenet (Belgia) | https://www2.telenet.be/en/support/ | Kontakt Telenet support |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Kontakt Facebook business support |

| https://www.linkedin.com/help/linkedin | Kontakt LinkedIn support | |

| Groups.io | https://groups.io/helpcenter | Kontakt Groups.io support |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Vade Secure sender-verktøy |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Kontakt Cloudflare support |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Kontakt Hornetsecurity support |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Kontakt via hosting-leverandør |

| Mail2World | https://www.mail2world.com/support/ | Kontakt Mail2World support |

Tip

Start med et lavt volum av e-poster av høy kvalitet for å bygge et positivt omdømme før du sender i større volum.

Important

Hvis domenet ditt er på en svarteliste, har hver svarteliste sin egen fjerningsprosess. Sjekk deres nettsider for instruksjoner.

Tip

Hvis du trenger ekstra hjelp eller oppdager at vi er feilaktig oppført som spam av en bestemt e-postleverandør, vennligst kontakt oss.

Hva bør jeg gjøre hvis jeg mottar spam-e-poster

Du bør melde deg av e-postlisten (hvis mulig) og blokkere avsenderen.

Vennligst ikke rapporter meldingen som spam, men videresend den til vårt manuelt kuraterte og personvernfokuserte system for misbruksforebygging.

E-postadressen for å videresende spam til er: abuse@forwardemail.net

Hvorfor vises mine test-e-poster sendt til meg selv i Gmail som "mistenkelige"

Hvis du ser denne feilmeldingen i Gmail når du sender en test til deg selv, eller når en person du sender e-post til med aliaset ditt ser en e-post fra deg for første gang, så vær så snill å ikke bekymre deg – dette er en innebygd sikkerhetsfunksjon i Gmail.

Du kan enkelt klikke "Ser trygt ut". For eksempel, hvis du sender en testmelding ved å bruke funksjonen send mail as (til en annen), vil de ikke se denne meldingen.

Hvis de derimot ser denne meldingen, er det fordi de vanligvis er vant til å se e-postene dine komme fra john@gmail.com i stedet for john@customdomain.com (bare et eksempel). Gmail varsler brukerne for å være sikre på at alt er trygt, og det finnes ingen løsning for å omgå dette.

Kan jeg fjerne via forwardemail dot net i Gmail

Dette emnet er relatert til et velkjent problem i Gmail hvor ekstra informasjon vises ved siden av avsenderens navn.

Fra og med mai 2023 støtter vi sending av e-post med SMTP som et tillegg for alle betalende brukere – noe som betyr at du kan fjerne via forwardemail dot net i Gmail.

Merk at dette FAQ-emnet er spesifikt for de som bruker funksjonen Hvordan sende e-post som ved bruk av Gmail.

Se seksjonen om Støtter dere sending av e-post med SMTP for konfigurasjonsinstruksjoner.

Databehandling

Hvor er serverne deres lokalisert

Tip

Vi kan snart kunngjøre vår EU-datacenters lokasjon som hostes under forwardemail.eu. Abonner på diskusjonen på https://github.com/orgs/forwardemail/discussions/336 for oppdateringer.

Våre servere er primært lokalisert i Denver, Colorado – se https://forwardemail.net/ips for vår komplette liste over IP-adresser.

Du kan lære om våre underleverandører på våre GDPR, DPA, og Personvern sider.

Hvordan eksporterer og sikkerhetskopierer jeg postboksen min

Når som helst kan du eksportere postboksene dine som EML, Mbox, eller krypterte SQLite formater.

Gå til Min konto Domener Alias Last ned sikkerhetskopi og velg ønsket eksportformat.

Du vil motta en e-post med en lenke for å laste ned eksporten når den er ferdig.

Merk at denne nedlastingslenken for eksport utløper etter 4 timer av sikkerhetsgrunner.

Hvis du trenger å inspisere dine eksporterte EML- eller Mbox-formater, kan disse open-source verktøyene være nyttige:

| Navn | Format | Plattform | GitHub URL |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Alle plattformer | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Alle plattformer | https://github.com/s0ph1e/eml-reader |

| I tillegg, hvis du trenger å konvertere en Mbox-fil til EML-fil, kan du bruke https://github.com/noelmartinon/mboxzilla. |

Hvordan importerer og migrerer jeg min eksisterende postboks

Du kan enkelt importere e-posten din til Forward Email (f.eks. ved å bruke Thunderbird) med instruksjonene nedenfor:

-

Eksporter e-posten din fra din eksisterende e-postleverandør:

E-postleverandør Eksportformat Eksportinstruksjoner Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Tips: Hvis du bruker Outlook (PST eksportformat), kan du ganske enkelt følge instruksjonene under "Annet" nedenfor. Vi har imidlertid lagt ved lenker nedenfor for å konvertere PST til MBOX/EML-format basert på operativsystemet ditt:- Zinkuba for Windows (GitHub)

- readpst for Windows cygwin – (f.eks.

readpst -u -o $OUT_DIR $IN_DIRder du erstatter$OUT_DIRog$IN_DIRmed henholdsvis utdata- og inndatakatalogbaner). - readpst for Ubuntu/Linux – (f.eks.

sudo apt-get install readpstog deretterreadpst -u -o $OUT_DIR $IN_DIR, der du erstatter$OUT_DIRog$IN_DIRmed henholdsvis utdata- og inndatakatalogbaner). - readpst for macOS (via brew) – (f.eks.

brew install libpstog deretterreadpst -u -o $OUT_DIR $IN_DIR, der du erstatter$OUT_DIRog$IN_DIRmed henholdsvis utdata- og inndatakatalogbaner). - PST Converter for Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Annet Bruk Thunderbird Sett opp din eksisterende e-postkonto i Thunderbird og bruk deretter ImportExportTools NG plugin for å eksportere og importere e-posten din. Du kan også muligens bare kopiere/lim inn eller dra/slippe e-poster mellom kontoer. -

Last ned, installer og åpne Thunderbird.

-

Opprett en ny konto ved å bruke aliasets fulle e-postadresse (f.eks.

you@yourdomain.com) og ditt genererte passord. Hvis du ennå ikke har et generert passord, så se våre oppsettsinstruksjoner. -

Last ned og installer ImportExportTools NG Thunderbird-pluginen.

-

Opprett en ny lokal mappe i Thunderbird, og høyreklikk deretter på den → velg

ImportExportTools NG-alternativet → velgImport mbox file(for MBOX eksportformat) – eller –Import messages/Import all messages from a directory(for EML eksportformat). -

Dra/slipp fra den lokale mappen til en ny (eller eksisterende) IMAP-mappe i Thunderbird som du ønsker å laste opp meldinger til i IMAP-lagring med vår tjeneste. Dette sikrer at de blir sikkerhetskopiert online med vår SQLite-krypterte lagring.

Tips: Hvis du er usikker på hvordan du importerer til Thunderbird, kan du se offisielle instruksjoner på https://kb.mozillazine.org/Importing_folders og https://github.com/thunderbird/import-export-tools-ng/wiki.

Hvordan bruker jeg min egen S3-kompatible lagring for sikkerhetskopier

Betalte brukere kan konfigurere sin egen S3-kompatible lagringsleverandør på domenenivå for IMAP/SQLite-sikkerhetskopier. Dette betyr at dine krypterte postkassesikkerhetskopier kan lagres på din egen infrastruktur i stedet for (eller i tillegg til) vår standardlagring.

Støttede leverandører inkluderer Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces, og andre S3-kompatible tjenester.

Oppsett

- Opprett en privat bucket hos din S3-kompatible leverandør. Bucketen må ikke være offentlig tilgjengelig.

- Opprett tilgangslegitimasjon (access key ID og secret access key) med lese-/skrive-tillatelser til bucketen.

- Gå til Min konto Domener Avanserte innstillinger Egendefinert S3-kompatibel lagring.

- Kryss av for "Aktiver egendefinert S3-kompatibel lagring" og fyll inn endepunkt-URL, access key ID, secret access key, region og bucket-navn.

- Klikk "Test tilkobling" for å verifisere legitimasjon, bucket-tilgang og skrivetillatelser.

- Klikk "Lagre" for å bruke innstillingene.

Hvordan sikkerhetskopier fungerer

Sikkerhetskopier utløses automatisk for hver tilkoblede IMAP-alias. IMAP-serveren sjekker alle aktive tilkoblinger en gang i timen og starter en sikkerhetskopi for hver tilkoblet alias. En Redis-basert lås hindrer at dupliserte sikkerhetskopier kjører innen 30 minutter av hverandre, og den faktiske sikkerhetskopien hoppes over hvis en vellykket sikkerhetskopi allerede er fullført innen de siste 24 timene (med mindre sikkerhetskopien eksplisitt ble forespurt av en bruker for nedlasting). Sikkerhetskopier kan også utløses manuelt ved å klikke "Last ned sikkerhetskopi" for en hvilken som helst alias i dashbordet. Manuelle sikkerhetskopier kjøres alltid uavhengig av 24-timersvinduet.

Sikkerhetskopieringsprosessen fungerer som følger:

- SQLite-databasen kopieres ved hjelp av

VACUUM INTO, som lager et konsistent øyeblikksbilde uten å avbryte aktive tilkoblinger og bevarer databasekrypteringen. - Sikkerhetskopifilen verifiseres ved å åpne den for å bekrefte at krypteringen fortsatt er gyldig.

- En SHA-256-hash beregnes og sammenlignes med den eksisterende sikkerhetskopien i lagringen. Hvis hashen stemmer, hoppes opplastingen over (ingen endringer siden siste sikkerhetskopi).

- Sikkerhetskopien lastes opp til S3 ved hjelp av multipart-opplasting via @aws-sdk/lib-storage-biblioteket.

- En signert nedlastings-URL (gyldig i 4 timer) genereres og sendes på e-post til brukeren.

Backup Formats

Tre sikkerhetskopiformater støttes:

| Format | Extension | Beskrivelse |

|---|---|---|

sqlite |

.sqlite |

Rå kryptert SQLite-databaseøyeblikksbilde (standard for automatiske IMAP-sikkerhetskopier) |

mbox |

.zip |

Passordbeskyttet ZIP som inneholder postkasse i mbox-format |

eml |

.zip |

Passordbeskyttet ZIP som inneholder individuelle .eml filer per melding |

Tips: Hvis du har

.sqlitesikkerhetskopifiler og ønsker å konvertere dem til.emlfiler lokalt, bruk vårt frittstående CLI-verktøy convert-sqlite-to-eml. Det fungerer på Windows, Linux og macOS og krever ikke nettverkstilkobling.

File Naming and Key Structure

Når du bruker tilpasset S3-lagring, lagres sikkerhetskopifiler med et ISO 8601-tidsstempel-prefiks slik at hver sikkerhetskopi bevares som et eget objekt. Dette gir deg full sikkerhetskopihistorikk i din egen bucket.

Nøkkelformatet er:

{ISO 8601 timestamp}-{alias_id}.{extension}

For eksempel:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

alias_id er MongoDB ObjectId for aliaset. Du finner det på aliasinnstillingssiden eller via API-et.

Når du bruker standard (system) lagring, er nøkkelen flat (f.eks. 65a31c53c36b75ed685f3fda.sqlite) og hver sikkerhetskopi overskriver den forrige.

Merk: Siden tilpasset S3-lagring beholder alle sikkerhetskopiversjoner, vil lagringsbruken øke over tid. Vi anbefaler å konfigurere livssyklusregler på din bucket for automatisk å slette gamle sikkerhetskopier (f.eks. slette objekter eldre enn 30 eller 90 dager).

Data Ownership and Deletion Policy

Din tilpassede S3-bucket er helt under din kontroll. Vi sletter eller endrer aldri filer i din tilpassede S3-bucket — ikke når et alias slettes, ikke når et domene fjernes, og ikke under noen oppryddingsoperasjoner. Vi skriver kun nye sikkerhetskopifiler til din bucket.

Dette betyr:

- Sletting av alias — Når du sletter et alias, fjerner vi sikkerhetskopien kun fra vår standard systemlagring. Eventuelle sikkerhetskopier som tidligere er skrevet til din tilpassede S3-bucket forblir urørt.

- Fjerning av domene — Fjerning av et domene påvirker ikke filer i din tilpassede bucket.

- Beholdningshåndtering — Du er ansvarlig for å administrere lagring i din egen bucket, inkludert å konfigurere livssyklusregler for å slette gamle sikkerhetskopier.

Hvis du deaktiverer tilpasset S3-lagring eller bytter tilbake til vår standardlagring, bevares eksisterende filer i din bucket. Fremtidige sikkerhetskopier vil enkelt bli skrevet til vår standardlagring i stedet.

Security

- Din access key ID og secret access key er kryptert i ro ved bruk av AES-256-GCM før de lagres i vår database. De dekrypteres kun under kjøring når sikkerhetskopieringsoperasjoner utføres.

- Vi validerer automatisk at din bucket ikke er offentlig tilgjengelig. Hvis en offentlig bucket oppdages, vil konfigurasjonen bli avvist ved lagring. Hvis offentlig tilgang oppdages ved sikkerhetskopiering, faller vi tilbake til vår standardlagring og varsler alle domenadministratorer via e-post.

- Legitimationsopplysninger valideres ved lagring via et HeadBucket-kall for å sikre at bucketen eksisterer og at legitimasjonen er korrekt. Hvis valideringen feiler, deaktiveres tilpasset S3-lagring automatisk.

- Hver sikkerhetskopifil inkluderer en SHA-256-hash i sin S3-metadata, som brukes for å oppdage uendrede databaser og hoppe over unødvendige opplastinger.

Feilmeldinger

Hvis en sikkerhetskopi mislykkes når du bruker din tilpassede S3-lagring (f.eks. på grunn av utløpte legitimasjoner eller et tilkoblingsproblem), vil alle domenadministratorer bli varslet via e-post. Disse varslene er begrenset til én gang hver 6. time for å forhindre dupliserte varsler. Hvis bøtten din oppdages som offentlig tilgjengelig ved sikkerhetskopieringstidspunktet, vil administratorer bli varslet én gang daglig.

API

Du kan også konfigurere tilpasset S3-lagring via API-et:

curl -X PUT https://api.forwardemail.net/v1/domains/example.com \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

For å teste tilkoblingen via API-et:

curl -X POST https://api.forwardemail.net/v1/domains/example.com/test-s3-connection \

-u API_TOKEN:

Hvordan konverterer jeg SQLite-sikkerhetskopier til EML-filer

Hvis du laster ned eller lagrer SQLite-sikkerhetskopier (enten fra vår standardlagring eller din egen tilpassede S3-bøtte), kan du konvertere dem til standard .eml-filer ved hjelp av vårt frittstående CLI-verktøy convert-sqlite-to-eml. EML-filer kan åpnes med hvilken som helst e-postklient (Thunderbird, Outlook, Apple Mail, osv.) eller importeres til andre e-postservere.

Installasjon

Du kan enten laste ned en forhåndskompilert binærfil (ingen Node.js kreves) eller kjøre den direkte med Node.js:

Forhåndskompilerte binærfiler — Last ned siste versjon for din plattform fra GitHub Releases:

| Plattform | Arkitektur | Fil |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

macOS-brukere: Etter nedlasting kan det hende du må fjerne karantenen før du kjører binærfilen:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Bytt ut

./convert-sqlite-to-eml-darwin-arm64med den faktiske banen til den nedlastede filen.)

Linux-brukere: Etter nedlasting kan det hende du må gjøre binærfilen kjørbar:

chmod +x ./convert-sqlite-to-eml-linux-x64(Bytt ut

./convert-sqlite-to-eml-linux-x64med den faktiske banen til den nedlastede filen.)

Fra kildekode (krever Node.js >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Bruk

Verktøyet støtter både interaktiv og ikke-interaktiv modus.

Interaktiv modus — kjør uten argumenter, og du vil bli spurt om alle input:

./convert-sqlite-to-eml

Forward Email - Konverter SQLite-sikkerhetskopi til EML

=============================================

Sti til SQLite-sikkerhetskopifil: /path/to/backup.sqlite

IMAP/alias-passord: ********

Utdata ZIP-sti [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Ikke-interaktiv modus — send argumenter via kommandolinjeflagg for skripting og automatisering:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "ditt-imap-passord" \

--output /path/to/output.zip

| Flagg | Beskrivelse |

|---|---|

--path <path> |

Sti til den krypterte SQLite-sikkerhetskopifilen |

--password <pass> |

IMAP/alias-passord for dekryptering |

--output <path> |

Utdata-sti for ZIP-filen (standard: automatisk generert med ISO 8601-tidsstempel) |

--help |

Vis hjelpetekst |

Output Format

Verktøyet produserer et passordbeskyttet ZIP-arkiv (AES-256 kryptert) som inneholder:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

EML-filer er organisert etter postkassemappe. ZIP-passordet er det samme som ditt IMAP/alias-passord. Hver .eml-fil er en standard RFC 5322 e-postmelding med fullstendige overskrifter, brødtekst og vedlegg rekonstruert fra SQLite-databasen.

How It Works

- Åpner den krypterte SQLite-databasen ved hjelp av ditt IMAP/alias-passord (støtter både ChaCha20 og AES-256-CBC krypteringsalgoritmer).

- Leser Mailboxes-tabellen for å oppdage mappestrukturen.

- For hver melding dekoder mimeTree (lagret som Brotli-komprimert JSON) fra Messages-tabellen.

- Rekonstruerer full EML ved å gå gjennom MIME-treet og hente vedleggsinnhold fra Attachments-tabellen.

- Pakker alt inn i et passordbeskyttet ZIP-arkiv ved bruk av archiver-zip-encrypted.

Do you support self-hosting

Ja, fra og med mars 2025 støtter vi en selvhostet løsning. Les bloggen her. Sjekk ut selvhostet guide for å komme i gang. Og for de som er interessert i en mer detaljert steg-for-steg versjon, se våre Ubuntu eller Debian baserte guider.

Email Configuration

How do I get started and set up email forwarding

user@gmail.com med e-postadressen du ønsker å videresende e-post til (hvis den ikke allerede er korrekt). På samme måte må du erstatte example.com med ditt egendefinerte domenenavn (hvis det ikke allerede er korrekt).

- Hvis du allerede har registrert domenenavnet ditt et sted, må du hoppe helt over dette trinnet og gå til trinn to! Ellers kan du klikke her for å registrere domenenavnet ditt.

-

Husker du hvor du registrerte domenet ditt? Når du husker dette, følg instruksjonene nedenfor:

Viktig: Du må åpne en ny fane og logge inn hos din domeneregistrar. Du kan enkelt klikke på din "Registrar" nedenfor for å gjøre dette automatisk. I denne nye fanen må du navigere til DNS-administrasjonssiden hos registrar – og vi har gitt trinnvise navigasjonsinstruksjoner under kolonnen "Steps to Configure". Når du har navigert til denne siden i den nye fanen, kan du gå tilbake til denne fanen og fortsette til trinn tre nedenfor. Ikke lukk den åpne fanen ennå; du vil trenge den for fremtidige trinn!

Registrar Steps to Configure 1&1 Logg inn Domain Center (Velg ditt domene) Rediger DNS-innstillinger Amazon Route 53 Logg inn Hosted Zones (Velg ditt domene) Aplus.net Logg inn Mine servere Domenestyring DNS-administrator Bluehost FOR ROCK: Logg inn Domener (Klikk på ▼-ikonet ved siden av administrer) DNS

FOR LEGACY: Logg inn Domener Soneeditor (Velg ditt domene)Cloudflare Logg inn DNS DNS Made Easy Logg inn DNS (Velg ditt domene) DNSimple Logg inn (Velg ditt domene) DNS Administrer Digital Ocean Logg inn Nettverk Domener (Velg ditt domene) Mer Administrer domene Domain.com Logg inn I kortvisning, klikk administrer på ditt domene I listevisning, klikk tannhjulikonet DNS & Navneservere DNS-poster Domains.com

SeLogg inn (Velg ditt domene) Administrer (klikk tannhjulikon) Klikk på DNS & Navneservere i venstremenyen DreamHost Logg inn Panel Domener Administrer domener DNS Dyn Logg inn Oversikt Administrer Enkel redigerer Poster Gandi Logg inn (Velg ditt domene) Administrasjon Rediger sonen GoDaddy

SeLogg inn Administrer mine domener (Velg ditt domene) Administrer DNS Google Domains

SeLogg inn (Velg ditt domene) Konfigurer DNS Namecheap

SeLogg inn Domeneliste (Velg ditt domene) Administrer Avansert DNS Netlify Logg inn (Velg ditt domene) Sett opp Netlify DNS Network Solutions Logg inn Kontoadministrator Mine domenenavn (Velg ditt domene) Administrer Endre hvor domenet peker Avansert DNS Shopify

SeLogg inn Administrerte domener (Velg ditt domene) DNS-innstillinger Squarespace Logg inn Hjem-meny Innstillinger Domener (Velg ditt domene) Avanserte innstillinger Egne poster Vercel's Now Bruker "now" CLI now dns add [domain] '@' MX [record-value] [priority]Weebly Logg inn Domener-side (Velg ditt domene) DNS Wix Logg inn Domener-side (Klikk på -ikonet) Velg Administrer DNS-poster eNom Logg inn Domener Mine domener Andre Viktig: Ser du ikke navnet på din registrar her? Søk enkelt på Internett etter "hvordan endre DNS-poster på $REGISTRAR" (erstatt $REGISTRAR med navnet på din registrar – f.eks. "hvordan endre DNS-poster på GoDaddy" hvis du bruker GoDaddy). - Bruk registrarens DNS-administrasjonsside (den andre fanen du har åpnet) til å sette følgende "MX"-poster:

Viktig: Merk at det ikke skal være noen andre MX-poster satt. Begge postene vist nedenfor MÅ eksistere. Sørg for at det ikke er noen skrivefeil; og at du har både mx1 og mx2 stavet riktig. Hvis det allerede fantes MX-poster, vennligst slett dem helt. "TTL"-verdien trenger ikke å være 3600, den kan være lavere eller høyere om nødvendig.

Navn/Vert/Alias TTL Type Prioritet Svar/Verdi "@", ".", eller tomt 3600 MX 0 mx1.forwardemail.net"@", ".", eller tomt 3600 MX 0 mx2.forwardemail.net - Bruk registratorens DNS-administrasjonsside (den andre fanen du har åpnet), og sett følgende TXT-post(er):

Viktig: Hvis du er på en betalt plan, må du hoppe helt over dette steget og gå til steg fem! Hvis du ikke er på en betalt plan, vil dine videresendte adresser være offentlig søkbare – gå til Min konto Domener og oppgrader domenet ditt til en betalt plan om ønskelig. Hvis du vil lære mer om betalte planer, se vår Priser-side. Ellers kan du fortsette å velge en eller flere kombinasjoner fra Alternativ A til Alternativ F listet nedenfor.

Alternativ A: Hvis du videresender alle e-poster fra ditt domene, (f.eks. "all@example.com", "hello@example.com", osv.) til en spesifikk adresse "user@gmail.com":Navn/Vert/Alias TTL Type Svar/Verdi "@", ".", eller tomt 3600 TXT forward-email=user@gmail.comTips: Pass på å erstatte verdiene ovenfor i "Verdi"-kolonnen med din egen e-postadresse. "TTL"-verdien trenger ikke å være 3600, den kan være lavere eller høyere om nødvendig. En lavere "time to live" ("TTL")-verdi vil sikre at eventuelle fremtidige endringer i DNS-postene dine blir propagert raskere på Internett – tenk på dette som hvor lenge det vil bli bufret i minnet (i sekunder). Du kan lære mer om TTL på Wikipedia.

Alternativ B: Hvis du bare trenger å videresende en enkelt e-postadresse (f.eks.hello@example.comtiluser@gmail.com; dette vil også automatisk videresende "hello+test@example.com" til "user+test@gmail.com"):Navn/Vert/Alias TTL Type Svar/Verdi "@", ".", eller tom 3600 TXT forward-email=hello:user@gmail.com

Alternativ C: Hvis du videresender flere e-poster, må du skille dem med komma:Navn/Vert/Alias TTL Type Svar/Verdi "@", ".", eller tom 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Alternativ D: Du kan sette opp et uendelig antall videresendingsadresser – bare sørg for at du ikke overskrider 255 tegn på en enkelt linje, og start hver linje med "forward-email=". Et eksempel er gitt nedenfor:Navn/Vert/Alias TTL Type Svar/Verdi "@", ".", eller tom 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", eller tom 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", eller tom 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", eller tom 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", eller tom 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Alternativ E: Du kan også spesifisere et domenenavn i din TXT-post for å ha global alias-videresending (f.eks. "user@example.com" vil bli videresendt til "user@example.net"):Navn/Vert/Alias TTL Type Svar/Verdi "@", ".", eller tom 3600 TXT forward-email=example.net

Alternativ F: Du kan til og med bruke webhooks som en global eller individuell alias for å videresende e-poster til. Se eksemplet og hele seksjonen om webhooks med tittelen Støtter dere webhooks nedenfor.Navn/Vert/Alias TTL Type Svar/Verdi "@", ".", eller tomt 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Alternativ G: Du kan til og med bruke regulære uttrykk ("regex") for å matche aliaser og for å håndtere substitusjoner for å videresende e-poster til. Se eksemplene og hele seksjonen om regex med tittelen Støtter dere regulære uttrykk eller regex nedenfor.Trenger du avansert regex med substitusjon? Se eksemplene og hele seksjonen om regex med tittelen Støtter dere regulære uttrykk eller regex nedenfor.Enkelt eksempel: Hvis jeg vil at alle e-poster som går til `linus@example.com` eller `torvalds@example.com` skal videresendes til `user@gmail.com`:Navn/Vert/Alias TTL Type Svar/Verdi "@", ".", eller tomt 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comViktig: Fang-alle videresendingsregler kan også beskrives som "fall-through". Dette betyr at innkommende e-poster som matcher minst én spesifikk videresendingsregel vil bli brukt i stedet for fang-alle. Spesifikke regler inkluderer e-postadresser og regulære uttrykk.

For eksempel:

forward-email=hello:first@gmail.com,second@gmail.com

E-poster sendt tilhello@example.comvil **ikke** bli videresendt tilsecond@gmail.com(fang-alle) med denne konfigurasjonen, og vil i stedet kun bli levert tilfirst@gmail.com.

- Bruk registratorens DNS-administrasjonsside (den andre fanen du har åpnet), og sett i tillegg følgende TXT-post:

Navn/Vert/Alias TTL Type Svar/Verdi "@", ".", eller tomt 3600 TXT v=spf1 a include:spf.forwardemail.net -allViktig: Hvis du bruker Gmail (f.eks. Send Mail As) eller G Suite, må du legge tilinclude:_spf.google.comtil verdien ovenfor, for eksempel:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allTips: Hvis du allerede har en lignende linje med "v=spf1", må du legge tilinclude:spf.forwardemail.netrett før eventuelle eksisterende "include:host.com"-poster og før "-all" på samme linje, for eksempel:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Merk at det er forskjell på "-all" og "~all". "-" indikerer at SPF-sjekken skal FEILE hvis den ikke matcher, og "~" indikerer at SPF-sjekken skal SOFTFAIL. Vi anbefaler å bruke "-all" for å forhindre domeneforfalskning.

Du må kanskje også inkludere SPF-posten for hvilken som helst vert du sender e-post fra (f.eks. Outlook). - Bekreft DNS-postene dine ved å bruke vårt verktøy "Verify Records" tilgjengelig på Min konto Domener Oppsett.

- Send en test-e-post for å bekrefte at det fungerer. Merk at det kan ta litt tid før DNS-postene dine har propagert.

Tips: Hvis du ikke mottar test-e-poster, eller mottar en test-e-post som sier "Vær forsiktig med denne meldingen", se svarene for Hvorfor mottar jeg ikke test-e-postene mine og Hvorfor vises test-e-postene mine sendt til meg selv i Gmail som "mistenkelige" henholdsvis.

- Hvis du ønsker å "Send Mail As" fra Gmail, må du se denne videoen, eller følge trinnene under Hvordan sende e-post som ved bruk av Gmail nedenfor.

Kan jeg bruke flere MX-utvekslinger og servere for avansert videresending

Ja, men du bør bare ha én MX-utveksling oppført i DNS-postene dine.

Ikke prøv å bruke "Prioritet" som en måte å konfigurere flere MX-utvekslinger på.

I stedet må du konfigurere din eksisterende MX-utveksling til å videresende e-post for alle ikke-matchende aliaser til tjenestens utvekslinger (mx1.forwardemail.net og/eller mx2.forwardemail.net).

Hvis du bruker Google Workspace og ønsker å videresende alle ikke-matchende aliaser til tjenesten vår, se https://support.google.com/a/answer/6297084.

Hvis du bruker Microsoft 365 (Outlook) og ønsker å videresende alle ikke-matchende aliaser til tjenesten vår, se https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail og https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Hvordan setter jeg opp en feriesvar (automatisk fraværsmelding)

Gå til Min konto Domener Alias og opprett eller rediger aliaset du ønsker å konfigurere en feriesvar for. Du har muligheten til å konfigurere startdato, sluttdato, emne og melding, og aktivere eller deaktivere det når som helst:

- Ren tekst for emne og melding støttes for øyeblikket (vi bruker

striptags-pakken internt for å fjerne eventuell HTML). - Emnet er begrenset til 100 tegn.

- Meldingen er begrenset til 1000 tegn.

- Oppsett krever utgående SMTP-konfigurasjon (f.eks. må du sette opp DKIM, DMARC og Return-Path DNS-poster).

- Gå til Min konto Domener Innstillinger Utgående SMTP-konfigurasjon og følg oppsettsinstruksjonene.

- Ferieautomat svar kan ikke aktiveres på globale vanity-domener (f.eks. støttes ikke engangsadresser).

- Ferieautomat svar kan ikke aktiveres for aliaser med jokertegn/catch-all (

*) eller regulære uttrykk.

I motsetning til e-postsystemer som postfix (f.eks. som bruker sieve feriefilterutvidelsen) – legger Forward Email automatisk til din DKIM-signatur, sikrer mot tilkoblingsproblemer ved sending av ferieautomat svar (f.eks. på grunn av vanlige SSL/TLS-tilkoblingsproblemer og eldre vedlikeholdte servere), og støtter til og med Open WKD og PGP-kryptering for ferieautomat svar.

-

Vi sender kun én gang per tillatt liste avsender hver 4. dag (noe som ligner på Gmail sin oppførsel).

-

Vår Redis-cache bruker et fingeravtrykk av

alias_idogsender, hvoralias_ider aliasets MongoDB-ID ogsenderenten er Fra-adressen (hvis tillatt) eller rot-domenet i Fra-adressen (hvis ikke tillatt). For enkelhets skyld er utløpstiden for dette fingeravtrykket i cachen satt til 4 dager. -

Vår tilnærming med å bruke rot-domenet analysert fra Fra-adressen for ikke-tillatte avsendere forhindrer misbruk fra relativt ukjente avsendere (f.eks. ondsinnede aktører) som oversvømmer ferieautomat svar-meldinger.

-

-

Vi sender kun når MAIL FROM og/eller Fra ikke er tom og ikke inneholder (case-insensitivt) et postmester-brukernavn (delen før @ i en e-post).

-

Vi sender ikke hvis den opprinnelige meldingen hadde noen av følgende overskrifter (case-insensitivt):

- Overskrift

auto-submittedmed en verdi ulikno. - Overskrift

x-auto-response-suppressmed verdidr,autoreply,auto-reply,auto_replyellerall. - Overskrift

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondellerx-auto-respond(uansett verdi). - Overskrift

precedencemed verdibulk,autoreply,auto-reply,auto_replyellerlist.

- Overskrift

-

Vi sender ikke hvis MAIL FROM eller Fra e-postadresse slutter med

+donotreply,-donotreply,+noreplyeller-noreply. -

Vi sender ikke hvis brukerdelen av Fra e-postadresse var

mdaemonog den hadde en case-insensitiv overskriftX-MDDSN-Message. -

Vi sender ikke hvis det var en case-insensitiv

content-type-overskrift med verdimultipart/report.

Hvordan setter jeg opp SPF for Forward Email

Bruk registrarens DNS-administrasjonsside og sett følgende TXT-post:

| Navn/Vert/Alias | TTL | Type | Svar/Verdi |

|---|---|---|---|

| "@", ".", eller tom | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com til verdien ovenfor, for eksempel:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com i din SPF TXT-post, for eksempel:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net rett før eventuelle eksisterende "include:host.com"-poster og før "-all" på samme linje, for eksempel:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Merk at det er forskjell på "-all" og "~all". "-" indikerer at SPF-sjekken skal FEILE hvis den ikke stemmer, og "~" indikerer at SPF-sjekken skal SOFTFAIL. Vi anbefaler å bruke "-all"-tilnærmingen for å forhindre domeneforfalskning.

Du må kanskje også inkludere SPF-posten for den verten du sender e-post fra (f.eks. Outlook).

Hvordan setter jeg opp DKIM for Forward Email

Gå til Min konto Domener Innstillinger Utgående SMTP-konfigurasjon og følg oppsettsinstruksjonene.

Hvordan setter jeg opp DMARC for Forward Email

Gå til Min konto Domener Innstillinger Utgående SMTP-konfigurasjon og følg oppsettsinstruksjonene.

Hvordan ser jeg DMARC-rapporter

Forward Email tilbyr et omfattende DMARC-rapporteringsdashbord som lar deg overvåke e-postautentiseringsytelsen på tvers av alle dine domener fra ett enkelt grensesnitt.

Hva er DMARC-rapporter?

DMARC (Domain-based Message Authentication, Reporting, and Conformance) rapporter er XML-filer sendt av mottakende e-postservere som forteller deg hvordan e-postene dine blir autentisert. Disse rapportene hjelper deg å forstå:

- Hvor mange e-poster som sendes fra domenet ditt

- Om disse e-postene passerer SPF- og DKIM-autentisering

- Hvilke tiltak mottakende servere tar (aksepterer, karantenerer eller avviser)

- Hvilke IP-adresser som sender e-post på vegne av domenet ditt

Hvordan få tilgang til DMARC-rapporter

Gå til Min konto DMARC-rapporter for å se dashbordet ditt. Du kan også få tilgang til domene-spesifikke rapporter fra Min konto Domener ved å klikke på "DMARC"-knappen ved siden av et hvilket som helst domene.

Dashbordfunksjoner

DMARC-rapporteringsdashbordet tilbyr:

- Oppsummeringsmålinger: Totalt mottatte rapporter, totalt analyserte meldinger, SPF-justeringsrate, DKIM-justeringsrate og total bestått-rate

- Meldinger over tid-diagram: Visuell trend av e-postvolum og autentiseringsrater de siste 30 dagene

- Justering-oppsummering: Donut-diagram som viser fordeling av SPF vs DKIM-justering

- Meldingens behandling: Stablet stolpediagram som viser hvordan mottakende servere håndterte e-postene dine (akseptert, karantenerte eller avvist)

- Tabell over nylige rapporter: Detaljert liste over individuelle DMARC-rapporter med filtrering og paginering

- Domene-filtrering: Filtrer rapporter etter spesifikt domene når du administrerer flere domener Hvorfor dette er viktig

For organisasjoner som administrerer flere domener (som bedrifter, ideelle organisasjoner eller byråer), er DMARC-rapporter essensielle for:

- Å identifisere uautoriserte avsendere: Oppdage om noen forfalsker domenet ditt

- Å forbedre leveringsdyktighet: Sikre at dine legitime e-poster passerer autentisering

- Å overvåke e-postinfrastrukturen: Spore hvilke tjenester og IP-adresser som sender på dine vegne

- Samsvar: Opprettholde synlighet i e-postautentisering for sikkerhetsrevisjoner

I motsetning til andre tjenester som krever separate DMARC-overvåkingsverktøy, inkluderer Forward Email DMARC-rapportbehandling og visualisering som en del av kontoen din uten ekstra kostnad.

Krav

- DMARC-rapporter er kun tilgjengelig for betalte planer

- Domenet ditt må ha DMARC konfigurert (se Hvordan setter jeg opp DMARC for Forward Email)

- Rapporter samles automatisk inn når mottakende e-postservere sender dem til din konfigurerte DMARC-rapporteringsadresse

Ukentlige e-postrapporter

Brukere med betalt plan mottar automatisk ukentlige DMARC-rapportoppsummeringer via e-post. Disse e-postene inkluderer:

- Oppsummeringsstatistikk for alle dine domener

- SPF- og DKIM-justeringsrater

- Fordeling av meldingsdisposisjon (akseptert, karantene, avvist)

- Topp rapporterende organisasjoner (Google, Microsoft, Yahoo, osv.)

- IP-adresser med justeringsproblemer som kan trenge oppmerksomhet

- Direkte lenker til ditt DMARC-rapporteringsdashbord

Ukentlige rapporter sendes automatisk og kan ikke deaktiveres separat fra andre e-postvarsler.

Hvordan kobler jeg til og konfigurerer kontaktene mine

For å konfigurere kontaktene dine, bruk CardDAV-URL-en: https://carddav.forwardemail.net (eller bare carddav.forwardemail.net hvis klienten din tillater det)

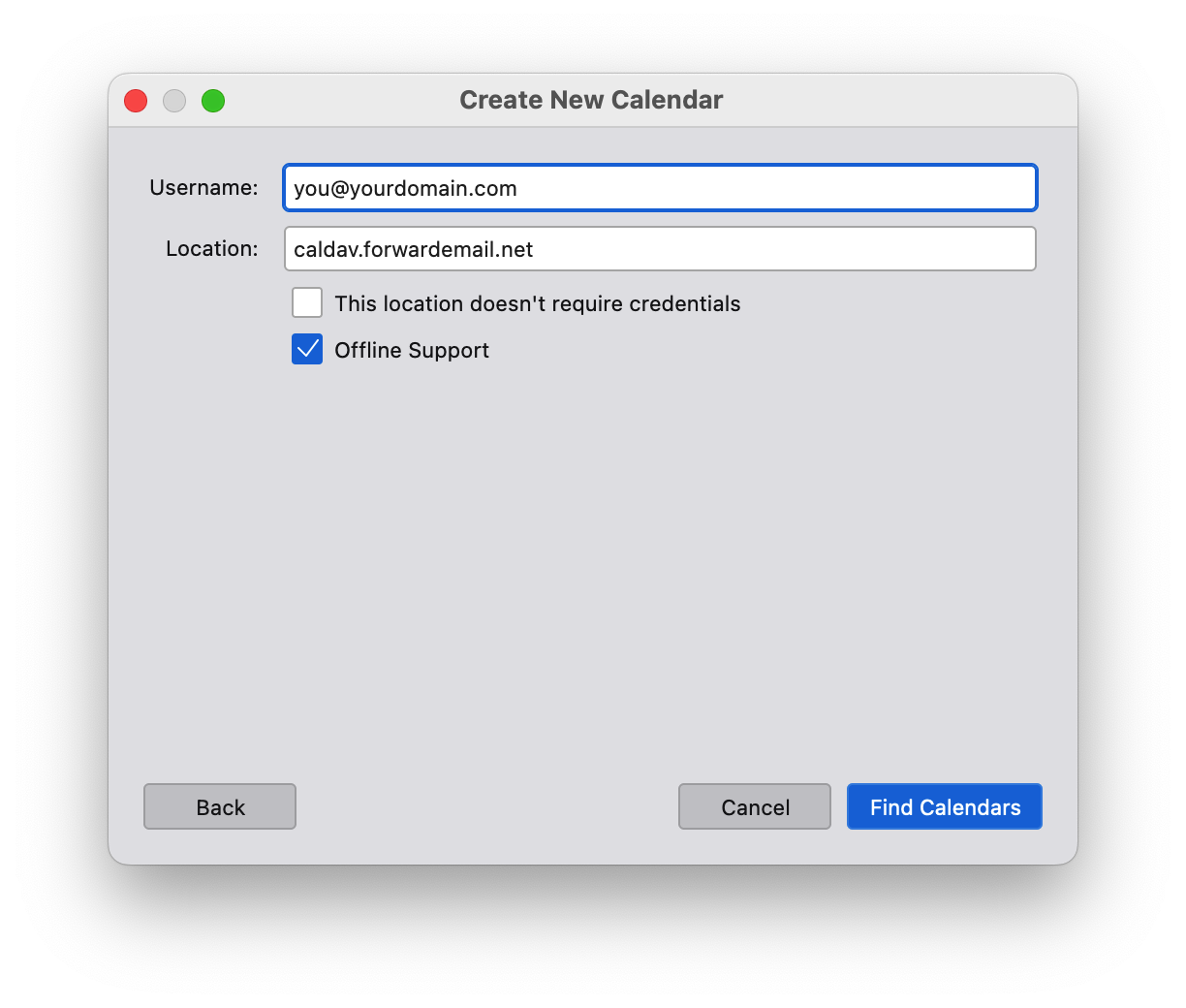

Hvordan kobler jeg til og konfigurerer kalenderne mine

For å konfigurere kalenderen din, bruk CalDAV-URL-en: https://caldav.forwardemail.net (eller bare caldav.forwardemail.net hvis klienten din tillater det)

Hvordan legger jeg til flere kalendere og administrerer eksisterende kalendere

Hvis du ønsker å legge til flere kalendere, legg bare til en ny kalender-URL: https://caldav.forwardemail.net/dav/principals/calendar-name (pass på å erstatte calendar-name med ønsket kalendernavn)

Du kan endre kalenderens navn og farge etter opprettelse – bruk bare din foretrukne kalenderapplikasjon (f.eks. Apple Mail eller Thunderbird).

Hvordan kobler jeg til og konfigurerer oppgaver og påminnelser

For å konfigurere oppgaver og påminnelser, bruk samme CalDAV-URL som for kalendere: https://caldav.forwardemail.net (eller bare caldav.forwardemail.net hvis klienten din tillater det)

Oppgaver og påminnelser vil automatisk bli separert fra kalenderhendelser i sin egen "Påminnelser" eller "Oppgaver" kalenderkolleksjon.

Oppsettsinstruksjoner etter plattform:

macOS/iOS:

- Legg til en ny CalDAV-konto i Systemvalg > Internett-kontoer (eller Innstillinger > Kontoer på iOS)

- Bruk

caldav.forwardemail.netsom server - Skriv inn ditt Forward Email-alias og genererte passord

- Etter oppsett vil du se både "Kalender" og "Påminnelser"-kolleksjoner

- Bruk Påminnelser-appen for å opprette og administrere oppgaver

Android med Tasks.org:

- Installer Tasks.org fra Google Play Store eller F-Droid

- Gå til Innstillinger > Synkronisering > Legg til konto > CalDAV

- Skriv inn server:

https://caldav.forwardemail.net - Skriv inn ditt Forward Email-alias og genererte passord

- Tasks.org vil automatisk oppdage dine oppgavekalendere

Thunderbird:

- Installer Lightning-tillegget hvis det ikke allerede er installert

- Opprett en ny kalender med typen "CalDAV"

- Bruk URL:

https://caldav.forwardemail.net - Skriv inn dine Forward Email-legitimasjoner

- Både hendelser og oppgaver vil være tilgjengelige i kalendergrensesnittet

Hvorfor kan jeg ikke opprette oppgaver i macOS Påminnelser

Hvis du har problemer med å opprette oppgaver i macOS Påminnelser, prøv disse feilsøkingstrinnene:

-

Sjekk kontoinnstillinger: Sørg for at CalDAV-kontoen din er riktig konfigurert med

caldav.forwardemail.net -

Bekreft separate kalendere: Du bør se både "Kalender" og "Påminnelser" i kontoen din. Hvis du bare ser "Kalender", kan det hende at oppgavestøtten ikke er fullstendig aktivert ennå.

-

Oppdater konto: Prøv å fjerne og legge til CalDAV-kontoen din på nytt i Systemvalg > Internett-kontoer

-

Sjekk servertilkobling: Test at du kan få tilgang til

https://caldav.forwardemail.neti nettleseren din -

Bekreft legitimasjon: Sørg for at du bruker riktig alias-epost og generert passord (ikke kontopassordet ditt)

-

Tving synkronisering: I Påminnelser-appen, prøv å opprette en oppgave og deretter manuelt oppdatere synkroniseringen

Vanlige problemer:

- "Påminnelseskalender ikke funnet": Serveren kan trenge et øyeblikk for å opprette Påminnelser-samlingen ved første tilgang

- Oppgaver synkroniseres ikke: Sjekk at begge enhetene bruker samme CalDAV-kontolegitimasjon

- Blandet innhold: Sørg for at oppgaver opprettes i "Påminnelser"-kalenderen, ikke i den generelle "Kalender"

Hvordan setter jeg opp Tasks.org på Android

Tasks.org er en populær åpen kildekode oppgavebehandler som fungerer utmerket med Forward Emails CalDAV-oppgavestøtte.

Installasjon og oppsett:

-

Installer Tasks.org:

- Fra Google Play Store: Tasks.org

- Fra F-Droid: Tasks.org på F-Droid

-

Konfigurer CalDAV-synkronisering:

- Åpne Tasks.org

- Gå til ☰ Meny > Innstillinger > Synkronisering

- Trykk "Legg til konto"

- Velg "CalDAV"

-

Skriv inn Forward Email-innstillinger:

- Server-URL:

https://caldav.forwardemail.net - Brukernavn: Ditt Forward Email-alias (f.eks.

du@dittdomene.com) - Passord: Ditt alias-spesifikke genererte passord

- Trykk "Legg til konto"

- Server-URL:

-

Kontofunn:

- Tasks.org vil automatisk finne oppgavekalenderne dine

- Du bør se "Påminnelser"-samlingen dukke opp

- Trykk "Abonner" for å aktivere synk for oppgavekalenderen

-

Test synk:

- Opprett en testoppgave i Tasks.org

- Sjekk at den vises i andre CalDAV-klienter (som macOS Påminnelser)

- Bekreft at endringer synkroniseres begge veier

Tilgjengelige funksjoner:

- ✅ Opprettelse og redigering av oppgaver

- ✅ Forfallsdatoer og påminnelser

- ✅ Fullføring og status for oppgaver

- ✅ Prioritetsnivåer

- ✅ Underoppgaver og oppgavehierarki

- ✅ Merker og kategorier

- ✅ To-veis synk med andre CalDAV-klienter

Feilsøking:

- Hvis ingen oppgavekalendere vises, prøv å oppdatere manuelt i Tasks.org-innstillinger

- Sørg for at du har minst én oppgave opprettet på serveren (du kan opprette en i macOS Påminnelser først)

- Sjekk nettverkstilkobling til

caldav.forwardemail.net

Hvordan setter jeg opp SRS for Forward Email

Vi konfigurerer automatisk Sender Rewriting Scheme ("SRS") – du trenger ikke å gjøre dette selv.

Hvordan setter jeg opp MTA-STS for Forward Email

Vennligst se vår seksjon om MTA-STS for mer informasjon.

Hvordan legger jeg til et profilbilde til e-postadressen min

Hvis du bruker Gmail, følg disse trinnene nedenfor:

- Gå til https://google.com og logg ut av alle e-postkontoer

- Klikk "Logg inn" og i rullegardinmenyen klikk på "annen konto"

- Velg "Bruk en annen konto"

- Velg "Opprett konto"

- Velg "Bruk min nåværende e-postadresse i stedet"

- Skriv inn e-postadressen med ditt egendefinerte domenenavn

- Hent verifiserings-e-posten som er sendt til e-postadressen din

- Skriv inn verifiseringskoden fra denne e-posten

- Fullfør profilinformasjonen for din nye Google-konto

- Godta alle personvern- og bruksvilkår

- Gå til https://google.com og øverst til høyre, klikk på profilikonet ditt, og klikk på "endre"-knappen

- Last opp et nytt bilde eller avatar for kontoen din

- Endringene vil ta omtrent 1-2 timer å tre i kraft, men kan noen ganger gå veldig raskt.

- Send en test-epost og profilbildet skal vises.

Avanserte funksjoner

Støtter dere nyhetsbrev eller e-postlister for markedsføringsrelatert e-post

Ja, du kan lese mer på https://forwardemail.net/guides/newsletter-with-listmonk.

Vennligst merk at for å opprettholde IP-omdømme og sikre leveringsdyktighet, har Forward Email en manuell gjennomgangsprosess per domene for godkjenning av nyhetsbrev. Send e-post til support@forwardemail.net eller åpne en hjelpeforespørsel for godkjenning. Dette tar vanligvis mindre enn 24 timer, med de fleste forespørsler behandlet innen 1-2 timer. I nær fremtid har vi som mål å gjøre denne prosessen umiddelbar med ekstra spamkontroller og varsling. Denne prosessen sikrer at e-postene dine når innboksen og at meldingene dine ikke blir merket som spam.

Støtter dere sending av e-post med API

Ja, fra og med mai 2023 støtter vi sending av e-post med API som et tillegg for alle betalende brukere.

Se vår seksjon om E-poster i vår API-dokumentasjon for alternativer, eksempler og mer innsikt.

For å sende utgående e-post med vår API må du bruke din API-token som er tilgjengelig under Min sikkerhet.

Støtter dere mottak av e-post med IMAP

Ja, fra 16. oktober 2023 støtter vi mottak av e-post over IMAP som et tillegg for alle betalende brukere. Vennligst les vår grundige artikkel om hvordan vår krypterte SQLite-postkassefunksjon fungerer.

-

Opprett et nytt alias for domenet ditt under Min konto Domener Alias (f.eks.

hello@example.com) -

Klikk på Generer passord ved siden av det nylig opprettede aliaset. Kopier til utklippstavlen og lagre det genererte passordet sikkert som vist på skjermen.

-

Bruk din foretrukne e-postapplikasjon, legg til eller konfigurer en konto med ditt nylig opprettede alias (f.eks.

hello@example.com)Tips: Vi anbefaler å bruke Thunderbird, Thunderbird Mobile, Apple Mail, eller et åpen kildekode- og personvernfokusert alternativ. -

Når du blir bedt om IMAP-servernavn, skriv inn

imap.forwardemail.net -

Når du blir bedt om IMAP-serverport, skriv inn

993(SSL/TLS) – se alternative IMAP-porter om nødvendigTips: Hvis du bruker Thunderbird, må du sørge for at "Tilkoblingssikkerhet" er satt til "SSL/TLS" og at autentiseringsmetoden er satt til "Vanlig passord". -

Når du blir bedt om IMAP-serverpassord, lim inn passordet fra Generate Password i trinn 2 ovenfor

-

Lagre innstillingene dine – hvis du har problemer, vennligst kontakt oss

Støtter dere POP3

Ja, fra og med 4. desember 2023 støtter vi POP3 som et tillegg for alle betalende brukere. Vennligst les vår grundige artikkel om hvordan vår krypterte SQLite-postkassefunksjon fungerer.

-

Opprett et nytt alias for domenet ditt under Min konto Domener Alias (f.eks.

hello@example.com) -

Klikk på Generate Password ved siden av det nylig opprettede aliaset. Kopier til utklippstavlen og lagre det genererte passordet sikkert som vist på skjermen.

-

Bruk din foretrukne e-postapplikasjon, legg til eller konfigurer en konto med ditt nylig opprettede alias (f.eks.

hello@example.com)Tips: Vi anbefaler å bruke Thunderbird, Thunderbird Mobile, Apple Mail, eller et åpen kildekode- og personvernfokusert alternativ. -

Når du blir bedt om POP3-servernavn, skriv inn

pop3.forwardemail.net -

Når du blir bedt om POP3-serverport, skriv inn

995(SSL/TLS) – se alternative POP3-porter om nødvendigTips: Hvis du bruker Thunderbird, må du sørge for at "Connection security" er satt til "SSL/TLS" og at autentiseringsmetoden er satt til "Normal password". -

Når du blir bedt om POP3-serverpassord, lim inn passordet fra Generate Password i trinn 2 ovenfor

-

Lagre innstillingene dine – hvis du har problemer, vennligst kontakt oss

Støtter dere kalendere (CalDAV)

Ja, fra og med 5. februar 2024 har vi lagt til denne funksjonen. Vår server er caldav.forwardemail.net og overvåkes også på vår statusside.

Den støtter både IPv4 og IPv6 og er tilgjengelig over port 443 (HTTPS).

| Innlogging | Eksempel | Beskrivelse |

|---|---|---|

| Brukernavn | user@example.com |

E-postadresse til et alias som finnes for domenet på Min konto Domener. |

| Passord | ************************ |

Alias-spesifikt generert passord. |

For å bruke kalenderstøtte må brukeren være e-postadressen til et alias som finnes for domenet på Min konto Domener – og passordet må være et alias-spesifikt generert passord.

Støtter dere oppgaver og påminnelser (CalDAV VTODO)

Ja, fra og med 14. oktober 2025 har vi lagt til CalDAV VTODO-støtte for oppgaver og påminnelser. Dette bruker samme server som vår kalenderstøtte: caldav.forwardemail.net.

Vår CalDAV-server støtter både kalenderhendelser (VEVENT) og oppgavekomponenter (VTODO) ved bruk av unified calendars. Dette betyr at hver kalender kan inneholde både hendelser og oppgaver, noe som gir maksimal fleksibilitet og kompatibilitet på tvers av alle CalDAV-klienter.

Hvordan kalendere og lister fungerer:

- Hver kalender støtter både hendelser og oppgaver – Du kan legge til hendelser, oppgaver eller begge deler i hvilken som helst kalender

- Apple Reminders-lister – Hver liste du oppretter i Apple Reminders blir en egen kalender på serveren

- Flere kalendere – Du kan opprette så mange kalendere du trenger, hver med sitt eget navn, farge og organisering

- Synkronisering på tvers av klienter – Oppgaver og hendelser synkroniseres sømløst mellom alle kompatible klienter

Støttede oppgaveklienter:

- macOS Reminders – Full native støtte for opprettelse, redigering, fullføring og synkronisering av oppgaver

- iOS Reminders – Full native støtte på alle iOS-enheter

- Tasks.org (Android) – Populær åpen kildekode oppgavebehandler med CalDAV-synk

- Thunderbird – Oppgave- og kalenderstøtte i skrivebords e-postklient

- Enhver CalDAV-kompatibel oppgavebehandler – Standard VTODO-komponentstøtte

Støttede oppgavefunksjoner:

- Opprettelse, redigering og sletting av oppgaver

- Forfallsdatoer og startdatoer

- Oppgavefullføringsstatus (NEEDS-ACTION, IN-PROCESS, COMPLETED, CANCELLED)

- Oppgaveprioritetsnivåer

- Gjentakende oppgaver

- Oppgavebeskrivelser og notater

- Synkronisering på flere enheter

- Underoppgaver med RELATED-TO-egenskap

- Oppgavepåminnelser med VALARM

Innloggingsinformasjonen er den samme som for kalenderstøtte:

| Innlogging | Eksempel | Beskrivelse |

|---|---|---|

| Brukernavn | user@example.com |

E-postadresse til et alias som finnes for domenet på Min konto Domener. |

| Passord | ************************ |

Alias-spesifikt generert passord. |

Viktige merknader:

- Hver Reminders-liste er en egen kalender – Når du oppretter en ny liste i Apple Reminders, opprettes en ny kalender på CalDAV-serveren

- Thunderbird-brukere – Du må manuelt abonnere på hver kalender/liste du vil synkronisere, eller bruke kalenderhjem-URL-en:

https://caldav.forwardemail.net/dav/your-email@domain.com/ - Apple-brukere – Kalenderoppdagelse skjer automatisk, så alle dine kalendere og lister vil vises i Calendar.app og Reminders.app

- Unified calendars – Alle kalendere støtter både hendelser og oppgaver, noe som gir deg fleksibilitet i hvordan du organiserer dataene dine

Støtter dere kontakter (CardDAV)

Ja, fra og med 12. juni 2025 har vi lagt til denne funksjonen. Vår server er carddav.forwardemail.net og overvåkes også på vår statusside.

Den støtter både IPv4 og IPv6 og er tilgjengelig over port 443 (HTTPS).

| Innlogging | Eksempel | Beskrivelse |

|---|---|---|

| Brukernavn | user@example.com |

E-postadresse til et alias som finnes for domenet på Min konto Domener. |

| Passord | ************************ |

Alias-spesifikt generert passord. |

For å bruke støtte for kontakter må brukeren være e-postadressen til et alias som finnes for domenet på Min konto Domener – og passordet må være et alias-spesifikt generert passord.

Støtter dere sending av e-post med SMTP

Ja, fra mai 2023 støtter vi sending av e-post med SMTP som et tillegg for alle betalende brukere.

-

Gå til Min konto Domener Innstillinger Konfigurasjon for utgående SMTP og følg oppsettsinstruksjonene

-

Opprett et nytt alias for domenet ditt under Min konto Domener Alias (f.eks.

hello@example.com) -

Klikk på Generer passord ved siden av det nylig opprettede aliaset. Kopier til utklippstavlen og lagre det genererte passordet sikkert.

-

Bruk din foretrukne e-postapplikasjon, legg til eller konfigurer en konto med ditt nylig opprettede alias (f.eks.

hello@example.com)Tips: Vi anbefaler å bruke Thunderbird, Thunderbird Mobile, Apple Mail, eller et åpen kildekode- og personvernfokusert alternativ. -

Når du blir bedt om SMTP-servernavn, skriv inn

smtp.forwardemail.net -