よくある質問

クイックスタート

メール転送を開始するには:

-

forwardemail.net/registerでアカウントを作成します

-

マイアカウント → ドメインの下にドメインを追加して検証する

-

マイアカウント → ドメイン → エイリアスの下にメールエイリアス/メールボックスを追加して設定する

-

新しいエイリアスの1つにメールを送信して設定をテストします

Tip

DNS の変更がグローバルに反映されるまでには最大 24~48 時間かかる場合がありますが、通常はそれよりも早く反映されます。

はじめに

転送メールとは

Note

Forward Email は、完全なメールホスティングソリューションのコストやメンテナンスなしで、プロフェッショナルなメールアドレスを必要とする個人、中小企業、開発者に最適です。

Forward Email は、フル機能の電子メール サービス プロバイダー であり、カスタム ドメイン名用の電子メール ホスティング プロバイダー です。

これは唯一の無料のオープンソース サービスであり、独自の電子メール サーバーをセットアップして維持する複雑さなしで、カスタム ドメインの電子メール アドレスを使用できます。

当社のサービスでは、カスタム ドメインに送信されたメールを既存のメール アカウントに転送します。また、当社を専用のメール ホスティング プロバイダーとして使用することもできます。

メール転送の主な機能:

- カスタムドメインメール: 独自ドメイン名でビジネス向けメールアドレスをご利用いただけます

- 無料プラン: 基本的なメール転送機能は無料でご利用いただけます

- 強化されたプライバシー: お客様のメールを読んだり、データを販売したりすることはありません

- オープンソース: コードベース全体がGitHubで公開されています

- SMTP、IMAP、POP3のサポート: 完全なメール送受信機能

- エンドツーエンド暗号化: OpenPGP/MIMEをサポート

- カスタムキャッチオールエイリアス: メールエイリアスを無制限に作成できます

メール比較ページ で当社を 56 社以上の他のメール サービス プロバイダーと比較できます。

Tip

メール転送について詳しくは、無料の技術ホワイトペーパーをご覧ください。

転送メールを使用するユーザー

当社は、500,000 以上のドメインと以下の著名なユーザーにメール ホスティングおよびメール転送サービスを提供しています。

| お客様 | ケーススタディ |

|---|---|

| アメリカ海軍兵学校 | 📄 Case Study |

| 正規 | 📄 Case Study |

| Netflixゲーム | |

| Linux Foundation | 📄 Case Study |

| PHP財団 | |

| フォックスニュースラジオ | |

| ディズニーの広告販売 | |

| jQuery | 📄 Case Study |

| リネージュOS | |

| ウブントゥ | 📄 Case Study |

| 無料 | 📄 Case Study |

| ルブントゥ | 📄 Case Study |

| ケンブリッジ大学 | 📄 Case Study |

| メリーランド大学 | 📄 Case Study |

| ワシントン大学 | 📄 Case Study |

| タフツ大学 | 📄 Case Study |

| スワースモア大学 | 📄 Case Study |

| 南オーストラリア州政府 | |

| ドミニカ共和国政府 | |

| 飛ぶ。io | |

| RCDホテル | |

| アイザック・Z・シュルーター(npm) | 📄 Case Study |

| David Heinemeier Hansson (Ruby on Rails) |

転送メールの履歴とは

メール転送の詳細については、当社の「会社概要」ページ をご覧ください。

このサービスの速度はどのくらいですか?

Note

当社のシステムは、スピードと信頼性を重視して設計されており、複数の冗長サーバーによりメールが迅速に配信されます。

メール転送では、通常は受信後数秒以内に、最小限の遅延でメッセージを配信します。

パフォーマンスメトリック:

- 平均配信時間: 受信から転送まで5~10秒未満 (受信トレイまでの時間「TTI」モニタリングページをご覧ください)

- 稼働時間: 99.9%以上のサービス可用性

- グローバルインフラストラクチャ: 最適なルーティングのために戦略的に配置されたサーバー

- 自動スケーリング: メールのピーク時にはシステムがスケーリングされます

当社は、遅延キューに依存する他のプロバイダーとは異なり、リアルタイムで動作します。

エラーの例外 および 送信SMTP では、ディスクに書き込んだり、ログを保存したりしません (プライバシーポリシー を参照)。

すべてはメモリ内および ソースコードはGitHubにあります で実行されます。

メールクライアント

サンダーバード

- 転送メールダッシュボードで新しいエイリアスを作成し、パスワードを生成します。

- Thunderbirdを開き、編集 → アカウント設定 → アカウント操作 → メールアカウントを追加 に移動します。

- 名前、転送メールアドレス、パスワードを入力します。

- 手動で設定 をクリックし、以下の情報を入力します。

- 受信: IMAP、

imap.forwardemail.net、ポート993、SSL/TLS - 送信: SMTP、

smtp.forwardemail.net、ポート587、STARTTLS

- 完了 をクリックします。

Microsoft Outlook

- 転送メールダッシュボードで新しいエイリアスを作成し、パスワードを生成します。

- [ファイル] → [アカウントを追加] に移動します。

- 転送メールアドレスを入力し、[接続] をクリックします。

- [詳細オプション] を選択し、[アカウントを手動で設定する] を選択します。

- [IMAP] を選択し、以下を入力します。

- 受信:

imap.forwardemail.net、ポート 993、SSL - 送信:

smtp.forwardemail.net、ポート 587、TLS - ユーザー名: メールアドレス全体

- パスワード: 生成したパスワード

- [接続] をクリックします。

Appleメール

- 転送メールダッシュボードで新しいエイリアスを作成し、パスワードを生成します。

- メール > 環境設定 > アカウント > + に移動します。

- その他のメールアカウント を選択します。

- 名前、転送メールアドレス、パスワードを入力します。

- サーバー設定として、以下を入力します。

- 受信:

imap.forwardemail.net - 送信:

smtp.forwardemail.net - ユーザー名: メールアドレス全体

- パスワード: 生成したパスワード

- サインイン をクリックします。

モバイルデバイス

iOSの場合:

- 設定 > メール > アカウント > アカウントを追加 > その他 に移動します。

- メールアカウントを追加 をタップし、詳細を入力します。

- サーバー設定では、上記と同じIMAPとSMTPの設定を使用します。

Androidの場合:

- 設定 > アカウント > アカウントを追加 > 個人用 (IMAP) に移動します。

- 転送用メールアドレスとパスワードを入力します。

- サーバー設定では、上記と同じIMAPとSMTPの設定を使用します。

Gmail を使用してメールを送信する方法

-

マイアカウント ドメイン 設定 送信SMTP設定 にアクセスし、設定手順に従います。

-

マイアカウント > ドメイン > エイリアス で、ドメインの新しいエイリアスを作成します (例:

hello@mydomain.com) -

新しく作成したエイリアスの横にある「パスワードを生成」をクリックします。画面に表示される生成されたパスワードをクリップボードにコピーし、安全に保存してください。

-

Gメール に移動し、設定 アカウントとインポート メールの送信方法 の下にある「別のメールアドレスを追加」をクリックします。

-

「名前」の入力を求められた場合は、メールの「差出人」として表示する名前(例:「Linus Torvalds」)を入力します。

-

「メールアドレス」の入力を求められた場合は、マイアカウント > ドメイン > エイリアスで作成したエイリアスの完全なメールアドレスを入力します(例:

hello@mydomain.com)

7.「エイリアスとして扱う」のチェックを外す

-

「次のステップ」をクリックして続行します

-

「SMTPサーバー」の入力を求められた場合は、

smtp.forwardemail.netと入力し、ポートは587のままにします。 -

「ユーザー名」の入力を求められた場合は、マイアカウント > ドメイン > エイリアスで作成したエイリアスの完全なメールアドレスを入力します(例:

hello@mydomain.com) -

「パスワード」の入力を求められた場合は、上記の手順3の「パスワードの生成」から取得したパスワードを貼り付けます。

12.「TLSを使用したセキュリティ保護された接続」のラジオボタンをオンのままにします。

13.「アカウントを追加」をクリックして続行します

-

Gメール の新しいタブを開き、確認メールが届くのを待ちます(「送信者」として指定しようとしているメールアドレスの所有者であることを確認する確認コードが届きます)。

-

届いたら、前の手順で受け取った確認コードをコピーして貼り付けます。

-

完了したら、メールに戻り、「リクエストを確認する」リンクをクリックします。メールを正しく設定するには、この手順と前の手順の両方を実行する必要があるでしょう。

Gmail を使用したメール送信の従来の無料ガイドとは何ですか

-

この機能をご利用いただくには、Gmailの2要素認証 を有効にする必要があります。有効になっていない場合は、https://www.google.com/landing/2step/ にアクセスしてください。

-

2要素認証が有効になったら(または既に有効になっている場合は)、https://myaccount.google.com/apppasswords.

-

「アプリパスワードを生成するアプリとデバイスを選択してください」というメッセージが表示されたら、以下の操作を行います。

- 「アプリを選択」のドロップダウンで「メール」を選択します。

- 「デバイスを選択」のドロップダウンで「その他」を選択します。

- テキスト入力を求められたら、転送元のカスタムドメインのメールアドレスを入力します(例:

hello@mydomain.com- このサービスを複数のアカウントで使用している場合、この情報によって追跡が容易になります)。

- 自動生成されたパスワードをクリップボードにコピーします。

-

Gメール に移動し、設定 アカウントとインポート メールの送信方法 の下にある「別のメールアドレスを追加」をクリックします。

-

「名前」の入力を求められたら、メールの「差出人」として表示したい名前を入力します(例:「Linus Torvalds」)

-

「メールアドレス」の入力を求められた場合は、上記で使用したカスタムドメインのメールアドレスを入力します(例:

hello@mydomain.com)

8.「エイリアスとして扱う」のチェックを外す

- 「次のステップ」をクリックして続行します

10.「SMTPサーバー」の入力を求められた場合は、smtp.gmail.comと入力し、ポートは587のままにします。

- 「ユーザー名」の入力を求められたら、Gmail アドレスの gmail.com 部分を除いた部分を入力します(例:メールアドレスが user@gmail.com の場合は「user」のみ)。

-

「パスワード」の入力を求められた場合は、上記の手順2で生成したパスワードをクリップボードから貼り付けます。

-

「TLSを使用したセキュリティ保護された接続」のラジオボタンをオンのままにします

14.「アカウントを追加」をクリックして続行します

-

Gメール の新しいタブを開き、確認メールが届くのを待ちます(「送信者名」として指定しようとしているメールアドレスの所有者であることを確認する確認コードが届きます)。

-

届いたら、前の手順で受け取った確認コードをコピーして貼り付けます。

-

完了したら、メールに戻り、「リクエストを確認する」リンクをクリックします。メールを正しく設定するには、この手順と前の手順の両方を実行する必要があるでしょう。

Gmail の詳細なルーティング設定

Gmail で高度なルーティングを設定して、メールボックスと一致しないエイリアスが Forward Email のメール交換に転送されるようにするには、次の手順に従います。

- admin.google.com で Google 管理コンソールにログインします。

- アプリ > Google Workspace > Gmail > ルーティング に移動します。

- ルートを追加 をクリックし、以下の設定を行います。

単一受信者設定:

- 「エンベロープの受信者を変更」を選択し、メインのGmailアドレスを入力します。

- 「元の受信者をX-Gm-Original-Toヘッダーに追加する」にチェックを入れます。

封筒受信者パターン:

- 存在しないすべてのメールボックスに一致するパターンを追加します(例:

.*@yourdomain.com)

メールサーバー設定:

- 「ホストへのルート」を選択し、プライマリサーバーとして

mx1.forwardemail.netを入力します。 - バックアップサーバーとして

mx2.forwardemail.netを追加します。 - ポートを25に設定します。

- セキュリティのため、「TLSを要求する」を選択します。

- 保存をクリックしてルートを作成します

Outlook ルーティングの詳細構成

メールボックスと一致しないエイリアスが Forward Email のメール交換に転送されるように、高度なルーティングを設定する Microsoft 365 (旧 Office 365) ユーザーの場合:

- admin.microsoft.com で Microsoft 365 管理センターにログインします。

- [Exchange] → [メールフロー] → [ルール] に移動します。

- [ルールの追加] をクリックし、[新しいルールの作成] を選択します。

- ルールに名前を付けます(例:「存在しないメールボックスを転送メールに転送する」)。

- [このルールを適用する条件] で、以下を選択します。

- 「受信者のアドレスが次の値に一致する場合」

- ドメイン内のすべてのアドレスに一致するパターンを入力します(例:

*@yourdomain.com)。

- [次の処理を実行する] で、以下を選択します。

- 「メッセージを次のメールサーバーにリダイレクトする」

- 「次のメールサーバー」を選択します。

mx1.forwardemail.netとポート 25 を入力します。mx2.forwardemail.netをバックアップサーバーとして追加します。

- [次の場合を除く] で、以下を選択します。

- 「受信者が次の値である場合」

- 転送しない既存のメールボックスをすべて追加します。転送済み

- 他のメールフロールールよりも後に実行されるようにルールの優先度を設定します

- [保存] をクリックしてルールを有効にします

トラブルシューティング

テストメールが届かないのはなぜですか?

自分自身にテストメールを送信する場合、同じ「Message-ID」ヘッダーがあるため、受信トレイに表示されないことがあります。

これは広く知られている問題であり、Gmail などのサービスにも影響します。Here は、この問題に関する Gmail の公式回答です。

問題が解決しない場合は、DNS の伝播に問題がある可能性が高いです。少し待ってからもう一度お試しください(または、TXT レコードの TTL 値を下げてみてください)。

まだ問題が解決しない場合は? 問題を調査して迅速に解決策を見つけられるよう、お問い合わせください。

メールクライアントをメール転送機能と連携させるにはどうすればいいですか?

| タイプ | ホスト名 | プロトコル | ポート |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS 推奨 | 993 と 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS 推奨 または TLS (STARTTLS) | SSL/TLS の場合は 465 と 2465 (または) TLS (STARTTLS) の場合は 587、2587、2525、および 25 |

メールがスパムや迷惑メールに分類されるのはなぜですか?また、ドメインの評判を確認するにはどうすればいいですか?

このセクションでは、送信メールが弊社の SMTP サーバー (例: smtp.forwardemail.net) を使用していて (または mx1.forwardemail.net または mx2.forwardemail.net 経由で転送されていて)、受信者のスパム フォルダーまたは迷惑メール フォルダーに配信されている場合について説明します。

当社では、IPアドレス を すべての信頼できるDNS拒否リスト に対して定期的に監視しているため、したがって、これはドメイン レピュテーション固有の問題である可能性が高いです。

メールがスパム フォルダーに振り分けられる理由はいくつかあります。

-

ドメインの評判: 新しいドメインは、送信履歴が確立されるまでは中立的な評判を持つことがよくあります。

-

コンテンツ トリガー: 特定の単語やフレーズがスパム フィルターをトリガーする可能性があります。

-

送信パターン: メールの量が突然増加すると、疑わしいと思われる場合があります。

ドメインの評判と分類を確認するには、次のツールを 1 つ以上使用してみてください。

Tip

少量の高品質なメールから始めて、良好な評判を築いてから、大量に送信するようにしましょう。

Important

ドメインがブラックリストに登録されている場合、ブラックリストごとに削除手順が異なります。手順については、各ブラックリストのウェブサイトをご確認ください。

Tip

追加のサポートが必要な場合、または特定のメールサービスプロバイダによって当社のメールがスパムとして誤検知されていることが判明した場合は、お問い合わせください。

スパムメールを受信した場合はどうすればよいですか?

可能であれば、メールリストから登録を解除し、送信者をブロックする必要があります。

メッセージをスパムとして報告せず、手動でキュレーションされプライバシーに重点を置いた不正使用防止システムに転送してください。

スパムを転送するメールアドレスは次のとおりです: abuse@forwardemail.net

Gmailで自分宛に送信したテストメールが「疑わしい」と表示されるのはなぜですか?

自分自身にテストを送信したとき、またはエイリアスを使用してメールを送信した相手が初めてあなたからのメールを見たときに Gmail でこのエラー メッセージが表示されても、心配しないでください。これは Gmail に組み込まれている安全機能です。

「安全に見える」をクリックするだけです。例えば、「送信者名」機能を使ってテストメッセージを(他の人に)送信した場合、相手にはこのメッセージは表示されません。

しかし、もしこのメッセージが表示される場合、それは通常、メールがjohn@customdomain.comではなくjohn@gmail.comから送信されることに慣れているためです(これは単なる例です)。Gmailは、万が一の事態に備えて安全を確保するためにユーザーに警告を発しており、回避策はありません。

Gmail の via forwardemail dot net を削除できますか?

このトピックは Gmailで広く知られている問題で、送信者の名前の横に追加情報が表示される に関連しています。

2023 年 5 月現在、すべての有料ユーザー向けに SMTP を使用したメール送信をアドオンとしてサポートしています。つまり、Gmail で via forwardemail dot net を削除できます。

この FAQ トピックは、Gmailでメールを送信する方法 機能を使用するユーザー向けであることに注意してください。

設定手順については、SMTPによるメール送信をサポートしていますか のセクションを参照してください。

データ管理

サーバーの所在地はどこですか?

Tip

forwardemail.eu でホストされている EU データセンターの所在地については、近日中に発表する予定です。最新情報については、https://github.com/orgs/forwardemail/discussions/336 のディスカッションにご登録ください。

当社のサーバーは主にコロラド州デンバーにあります。IP アドレスの完全なリストについては、https://forwardemail.net/ips をご覧ください。

当社のサブプロセッサーについては、GDPR、DPA、および プライバシー ページでご確認いただけます。

メールボックスをエクスポートしてバックアップするにはどうすればよいですか?

いつでも、メールボックスを EML、Mボックス、または暗号化された SQLite 形式でエクスポートできます。

マイ アカウント ドメイン エイリアス バックアップのダウンロード に移動し、希望するエクスポート形式のタイプを選択します。

エクスポートが完了すると、ダウンロードするためのリンクが電子メールで送信されます。

セキュリティ上の理由により、このエクスポート ダウンロード リンクは 4 時間後に期限切れになることに注意してください。

エクスポートされた EML または Mbox 形式を検査する必要がある場合は、次のオープン ソース ツールが役立つ場合があります。

| 名前 | 形式 | プラットフォーム | GitHubのURL |

|---|---|---|---|

| MBoxビューア | Mボックス | ウィンドウズ | https://github.com/eneam/mboxviewer |

| mboxウェブビューアー | Mボックス | すべてのプラットフォーム | https://github.com/PHMRanger/mbox-web-viewer |

| Emlリーダー | EML | ウィンドウズ | https://github.com/ayamadori/EmlReader |

| メールビューア | EML | VSコード | https://github.com/joelharkes/vscode_email_viewer |

| emlリーダー | EML | すべてのプラットフォーム | https://github.com/s0ph1e/eml-reader |

さらに、MboxファイルをEMLファイルに変換する必要がある場合は、https://github.com/noelmartinon/mboxzilla.

既存のメールボックスをインポートして移行するにはどうすればよいですか?

以下の手順に従って、メールを Forward Email に簡単にインポートできます (例: サンダーバード を使用)。

- 既存のメールプロバイダーからメールをエクスポートします。

| メールプロバイダー | エクスポート形式 | 輸出手順 |

|---|---|---|

| Gメール | MBOX | https://takeout.google.com/settings/takeout/custom/gmail |

| 見通し | PST | ヒント: Outlook (PST エクスポート形式) を使用している場合は、以下の「その他」の手順に従ってください。ただし、オペレーティングシステムに基づいてPSTをMBOX / EML形式に変換するためのリンクを以下に提供しています:

|

| アップルメール | MBOX | https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 |

| ファストメール | EML | https://www.fastmail.help/hc/en-us/articles/360060590573-すべてのデータをダウンロード#downloadmail |

| プロトンメール | MBOX/EML | https://proton.me/support/export-emails-import-export-app |

| ツタノタ | EML | https://github.com/crepererum-oss/tatutanatata |

| 考える | EML | https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents |

| ゾーホー | EML | https://www.zoho.com/mail/help/import-export-emails.html#alink2 |

| 他の | Use Thunderbird | Thunderbirdで既存のメールアカウントを設定し、ImportExportTools NGプラグインを使用してメールのエクスポートとインポートを行います。アカウント間でメールをコピー&ペーストまたはドラッグ&ドロップするだけでも可能になる場合があります。 |

-

サンダーバード をダウンロードしてインストールし、開きます。

-

エイリアスの完全なメールアドレス(例:

you@yourdomain.com)と生成されたパスワードを使用して、新しいアカウントを作成します。まだパスワードを生成していない場合は、セットアップ手順を参照してください。 -

インポートエクスポートツール Thunderbird プラグインをダウンロードしてインストールします。

-

Thunderbird で新しいローカル フォルダーを作成し、それを右クリックして、

ImportExportTools NGオプションを選択し、Import mbox file(MBOX エクスポート形式の場合) またはImport messages/Import all messages from a directory(EML エクスポート形式の場合) を選択します。 -

ローカルフォルダから、Thunderbird の新規(または既存の)IMAP フォルダにドラッグ&ドロップして、弊社の IMAP ストレージにメッセージをアップロードします。これにより、メッセージが SQLite 暗号化ストレージにオンラインでバックアップされます。

セルフホスティングをサポートしていますか?

はい、2025年3月よりセルフホストオプションをサポートします。ブログここをお読みください。セルフホストガイドで開始方法をご確認ください。より詳細なステップバイステップのガイドにご興味をお持ちの方は、ウブントゥまたはデビアンベースのガイドをご覧ください。

メール設定

メール転送を開始して設定するにはどうすればよいですか?

user@gmail.com のメールアドレスは、メールを転送したいメールアドレスに置き換えてください(正しくない場合は)。同様に、mydomain.com のメールアドレスは、カスタムドメイン名に置き換えてください(正しくない場合は)。

- ドメイン名を既にどこかに登録している場合は、この手順を完全にスキップして手順2に進んでください。そうでない場合は、こちらをクリックしてドメイン名を登録してください。 ドメインをどこで登録したか覚えていますか?思い出したら、以下の手順に従ってください。

- レジストラの DNS 管理ページ(開いている別のタブ)で、以下の「MX」レコードを設定してください。

重要: 他のMXレコードは設定しないでください。以下の2つのレコードは必ず存在する必要があります。タイプミスがないこと、またmx1とmx2の両方のスペルが正しいことを確認してください。既にMXレコードが存在する場合は、完全に削除してください。 「TTL」値は3600である必要はありません。必要に応じて、より低い値または高い値にすることができます。

名前/ホスト/エイリアス TTL タイプ 優先度 応答/値 "@"、"."、または空白 3600 MX 0 mx1.forwardemail.net"@"、"."、または空白 3600 MX 0 mx2.forwardemail.net - レジストラの DNS 管理ページ (開いている別のタブ) を使用して、次の TXT レコードを設定します。

重要: 有料プランをご利用の場合は、この手順を完全にスキップして手順5に進んでください。有料プランをご利用でない場合は、転送先のアドレスが一般公開され、検索可能になります。マイアカウント > ドメインにアクセスし、ご希望に応じてドメインを有料プランにアップグレードしてください。有料プランの詳細については、料金ページをご覧ください。それ以外の場合は、以下のオプション A からオプション F までの中から 1 つ以上の組み合わせを引き続き選択できます。

オプション A: ドメイン(例: 「all@mydomain.com」、「hello@mydomain.com」など)からのすべてのメールを特定のアドレス「user@gmail.com」に転送する場合:名前/ホスト/エイリアス TTL タイプ 応答/値 "@"、"."、または空白 3600 TXT forward-email=user@gmail.comヒント: 上記の「値」列の値は、必ずご自身のメールアドレスに置き換えてください。「TTL」値は3600である必要はなく、必要に応じてより低い値または高い値にすることができます。TTL(Time to Live:生存時間)値を低くすると、DNSレコードに加えられた将来の変更がインターネット全体に迅速に反映されます。これは、メモリ内にキャッシュされる期間(秒単位)と考えてください。TTLの詳細については、Wikipedia の TTL についてをご覧ください。

オプション B: メールアドレスを1つだけ転送する場合(例:hello@mydomain.comをuser@gmail.comに転送します。これにより、「hello+test@mydomain.com」も「user+test@gmail.com」に自動的に転送されます):名前/ホスト/エイリアス TTL タイプ 応答/値 "@"、"."、または空白 3600 TXT forward-email=hello:user@gmail.com

オプション C: 複数のメールを転送する場合は、カンマで区切ってください。名前/ホスト/エイリアス TTL タイプ 応答/値 "@"、"."、または空白 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

オプション D: 転送メールは無制限に設定できます。ただし、1行に255文字以上を記述しないこと、および各行の先頭に「forward-email=」を記述することに注意してください。以下に例を示します。名前/ホスト/エイリアス TTL タイプ 応答/値 "@"、"."、または空白 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@"、"."、または空白 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@"、"."、または空白 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@"、"."、または空白 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com「@」、「.」、または空白 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

オプション E: TXT レコードにドメイン名を指定して、グローバルエイリアス転送を設定することもできます(例: 「user@mydomain.com」は「user@example.net」に転送されます)。名前/ホスト/エイリアス TTL タイプ 応答/値 "@"、"."、または空白 3600 TXT forward-email=example.net

オプション F: Webhook を、メール転送先のグローバルまたは個別のエイリアスとして使用することもできます。Webhook の例と詳細については、以下の「Webhook をサポートしていますか」セクションをご覧ください。名前/ホスト/エイリアス TTL タイプ 応答/値 "@"、"."、または空白 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

オプション G: エイリアスのマッチングやメール転送先の置換処理には、正規表現(regex)を使用することもできます。regex の例と、以下の「正規表現または regex をサポートしていますか?」セクションをご覧ください。置換機能を備えた高度な正規表現が必要ですか? 下記の「正規表現またはregexをサポートしていますか?」というタイトルのregexの例とセクション全体をご覧ください。簡単な例: `linus@mydomain.com` または `torvalds@mydomain.com` に送信されるすべてのメールを `user@gmail.com` に転送する場合:名前/ホスト/エイリアス TTL タイプ 応答/値 "@"、"."、または空白 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.com重要: キャッチオール転送ルールは「フォールスルー」とも呼ばれます。 これは、キャッチオールではなく、少なくとも1つの特定の転送ルールに一致する受信メールが使用されることを意味します。 特定のルールには、メールアドレスと正規表現が含まれます。

例:

forward-email=hello:first@gmail.com,second@gmail.com

この設定では、hello@mydomain.comに送信されたメールはsecond@gmail.com(キャッチオール) に転送されず、first@gmail.comにのみ配信されます。

- レジストラの DNS 管理ページ (開いている別のタブ) を使用して、次の TXT レコードを追加で設定します。

名前/ホスト/エイリアス TTL タイプ 応答/値 "@"、"."、または空白 3600 TXT v=spf1 a include:spf.forwardemail.net -all重要: Gmail(例: 送信者名)または G Suite をご利用の場合は、上記の値にinclude:_spf.google.comを追加する必要があります。例:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allヒント: 「v=spf1」を含む同様の行が既に存在する場合は、同じ行内の既存の「include:host.com」レコードの直前、および「-all」の前にinclude:spf.forwardemail.netを追加する必要があります。例:

v=spf1 a include:spf.forwardemail.net include:host.com -all

「-all」と「~all」には違いがあることに注意してください。「-」は一致しない場合にSPFチェックがFAILになることを示し、「~」はSPFチェックがSOFTFAILになることを示します。ドメイン偽造を防ぐため、「-all」を使用することをお勧めします。

メールの送信元ホスト(Outlook など)の SPF レコードも含める必要がある場合があります。 - 「マイ アカウント」>「ドメイン」>「セットアップ」にある「レコードの確認」ツールを使用して、DNS レコードを確認してください。「」>「ドメイン」

- テストメールを送信して、動作を確認してください。DNSレコードが反映されるまでには時間がかかる場合がありますのでご注意ください。

ヒント: テストメールが届かない場合、または「このメッセージにはご注意ください」という内容のテストメールが届いた場合は、それぞれ「テストメールが届かないのはなぜですか?」と「Gmailで自分宛に送信したテストメールが「不審」と表示されるのはなぜですか?」の回答をご覧ください。

- Gmail から「名前を付けてメールを送信」する場合は、こちらの動画を視聴するか、以下の How to Send Mail As Using Gmail の手順に従う必要があります。

- 現在、プレーンテキストの件名と本文がサポートされています(HTML を削除するため、内部で

striptagsパッケージを使用しています)。 - 件名は 100 文字までに制限されています。

- 本文は 1000 文字までに制限されています。

- セットアップには送信 SMTP 設定が必要です(例:DKIM、DMARC、Return-Path DNS レコードの設定)。

- マイアカウント > ドメイン > 設定 > 送信 SMTP 設定 にアクセスし、セットアップ手順に従ってください。

- 不在通知機能は、グローバルバニティドメイン名では有効にできません(例:使い捨てアドレス はサポートされていません)。

- ワイルドカード/キャッチオール (

*) または正規表現を含むエイリアスでは、不在応答を有効にできません。 - 許可リストに登録 送信者ごとに 4 日ごとに 1 回のみ送信します (Gmail の動作と同様です)。

-

Redisキャッシュでは、

alias_idとsenderのフィンガープリントを使用しています。alias_idはMongoDBのエイリアスID、senderはFromアドレス(許可リストに登録されている場合)またはFromアドレスのルートドメイン(許可リストに登録されていない場合)です。簡略化のため、キャッシュ内のこのフィンガープリントの有効期限は4日間に設定されています。 -

許可リストに登録されていない送信者の [送信元] アドレスで解析されたルート ドメインを使用するという当社のアプローチにより、比較的未知の送信者 (悪意のある人物など) による不在通知メッセージの大量送信を防止します。

-

MAIL FROM および/または From が空白でなく、ポストマスターのユーザー名 (電子メールの @ の前の部分) が含まれていない (大文字と小文字は区別されません) 場合にのみ送信されます。

-

元のメッセージに次のいずれかのヘッダー(大文字と小文字は区別されません)が含まれている場合は送信しません。

auto-submittedのヘッダーの値がnoと等しくありません。x-auto-response-suppressのヘッダー(値がdr、autoreply、auto-reply、auto_reply、またはall)list-id、list-subscribe、no0、no1、no2、no3、no4、no5、no6、またはno7 のヘッダー(値に関係なく)。no8 のヘッダー。値はno9、x-auto-response-suppress0、x-auto-response-suppress1、x-auto-response-suppress2、またはx-auto-response-suppress3 です。-

MAIL FROM または From のメール アドレスが

+donotreply、-donotreply、+noreply、または-noreplyで終わる場合は送信されません。 -

送信元メールアドレスのユーザー名部分が

mdaemonで、大文字と小文字を区別しないヘッダーがX-MDDSN-Messageの場合は送信されません。 -

multipart/reportに大文字と小文字を区別しないcontent-typeヘッダーがあった場合は送信しません。 - https://google.com にアクセスし、すべてのメールアカウントからログアウトします。

- 「ログイン」をクリックし、プルダウンから「他のアカウント」をクリックします。

- 「別のアカウントを使用する」を選択します。

- 「アカウントを作成」を選択します。

- 「代わりに現在のメールアドレスを使用する」を選択します。

- カスタムドメイン名のメールアドレスを入力します。

- メールアドレスに送信された確認メールを取得します。

- このメールに記載されている確認コードを入力します。

- 新しい Google アカウントのプロフィール情報を入力します。

- プライバシーと利用規約のすべてのポリシーに同意します。

- https://google.com にアクセスし、右上にあるプロフィールアイコンをクリックして、「変更」ボタンをクリックします。

- アカウントの新しい写真またはアバターをアップロードします。

- 変更が反映されるまで約 1~2 時間かかりますが、すぐに反映される場合もあります。

- テストメールを送信すると、プロフィール写真が表示されます。

-

マイアカウント > ドメイン > エイリアス で、ドメインの新しいエイリアスを作成します (例:

hello@mydomain.com) -

新しく作成したエイリアスの横にある「パスワードを生成」をクリックします。画面に表示される生成されたパスワードをクリップボードにコピーし、安全に保存してください。

-

お好みのメールアプリケーションを使用して、新しく作成したエイリアス(例:

hello@mydomain.com)でアカウントを追加または設定します。 -

IMAPサーバー名の入力を求められた場合は、

imap.forwardemail.netと入力します。 -

IMAPサーバーのポート番号を求められたら、

993(SSL/TLS) を入力してください。必要に応じて代替IMAPポート も参照してください。 -

IMAPサーバーのパスワードを求められた場合は、上記の手順2の「パスワードの生成」から取得したパスワードを貼り付けます。

-

設定を保存 – 問題が発生した場合は、お問い合わせください

-

マイアカウント > ドメイン > エイリアス で、ドメインの新しいエイリアスを作成します (例:

hello@mydomain.com) -

新しく作成したエイリアスの横にある「パスワードを生成」をクリックします。画面に表示される生成されたパスワードをクリップボードにコピーし、安全に保存してください。

-

お好みのメールアプリケーションを使用して、新しく作成したエイリアス(例:

hello@mydomain.com)でアカウントを追加または設定します。 -

POP3サーバー名の入力を求められた場合は、

pop3.forwardemail.netと入力します。 -

POP3サーバーのポート番号を求められたら、

995(SSL/TLS) を入力してください。必要に応じて代替POP3ポート も参照してください。 -

POP3サーバーのパスワードを求められた場合は、上記の手順2の「パスワードの生成」から取得したパスワードを貼り付けます。

-

設定を保存 – 問題が発生した場合は、お問い合わせください

-

マイアカウント ドメイン 設定 送信SMTP設定 にアクセスし、設定手順に従います。

-

マイアカウント > ドメイン > エイリアス で、ドメインの新しいエイリアスを作成します (例:

hello@mydomain.com) -

新しく作成したエイリアスの横にある「パスワードを生成」をクリックします。画面に表示される生成されたパスワードをクリップボードにコピーし、安全に保存してください。

-

お好みのメールアプリケーションを使用して、新しく作成したエイリアス(例:

hello@mydomain.com)でアカウントを追加または設定します。 -

SMTPサーバー名の入力を求められた場合は、

smtp.forwardemail.netと入力します。 -

SMTPサーバーのポート番号を求められたら、

465(SSL/TLS) を入力してください。必要に応じて代替SMTPポート を参照してください。 -

SMTPサーバーのパスワードを求められた場合は、上記の手順3のパスワードの生成から取得したパスワードを貼り付けます。

-

設定を保存し、最初のテストメールを送信します – 問題が発生した場合は、お問い合わせください

- WKDルックアップは、メール配信をタイムリーに行うため1時間キャッシュされます。そのため、WKDキーを追加、変更、または削除した場合は、

support@forwardemail.netまでメールアドレスをお知らせください。キャッシュを手動で消去いたします。 - WKDルックアップ経由、またはインターフェースにアップロードされたPGPキーを使用して転送されるメッセージは、PGP暗号化に対応しています。

- PGPチェックボックスがオンになっている限り、アップロードされたキーが優先されます。

- Webhookに送信されるメッセージは現在PGPで暗号化されていません。

- 特定の転送先アドレス(正規表現、ワイルドカード、完全一致など)に一致するエイリアスが複数あり、そのうち複数にアップロードされたPGPキーが含まれ、PGPチェック済みの場合、エラーアラートメールが送信され、アップロードされたPGPキーによるメッセージの暗号化は行われません。これは非常にまれなケースであり、通常は複雑なエイリアスルールを持つ上級ユーザーにのみ適用されます。

- 送信者がDMARCポリシーで拒否を設定している場合、MXサーバー経由のメール転送にはPGP暗号化は適用されません。すべてのメールでPGP暗号化が必要な場合は、IMAPサービスをご利用いただき、受信メール用のエイリアスにPGPキーを設定することをお勧めします。

- 以下のメール クライアントの推奨プラグインをダウンロードしてインストールします。

-

プラグインを開き、公開鍵を作成し、それを使用するようにメールクライアントを設定します。

- ドメイン名に新しい

CNAMEレコードを追加します (例:mydomain.com)。 - パスキーを使用してアプリケーションやウェブサイトにサインインする (Google)

- iPhoneでパスキーを使用してアプリやウェブサイトにサインインする (Apple)

- Passkeysに関するWikipediaの記事

email_id(文字列) - 「マイアカウント」→「メール(送信SMTP)」内のメールに対応するメールIDlist_id(文字列) - 元の送信メールのList-IDヘッダー(大文字と小文字を区別しない)の値(存在する場合)list_unsubscribe(文字列) - 元の送信メールのList-Unsubscribeヘッダー(大文字と小文字を区別しない)の値(存在する場合)feedback_id(文字列) - 元の送信メールのFeedback-IDヘッダー(大文字と小文字を区別しない)の値(存在する場合)recipient(文字列) - バウンスまたはエラーとなった受信者のメールアドレスmessage(文字列) - バウンスに関する詳細なエラーメッセージresponse(文字列) - SMTP 応答メッセージlist_id0 (数値) - 解析された SMTP 応答コードlist_id1 (文字列) - 応答コードが信頼できるソースからのものである場合、この値にはルートドメイン名が設定されます (例:list_id2 またはlist_id3)list_id4 (オブジェクト) - バウンスおよび拒否ステータスの詳細を示す以下のプロパティを含むオブジェクトlist_id5 (文字列) - バウンスアクション (例:list_id6)list_id7 (文字列) - バウンス理由 (例:list_id8)list_id9 (文字列) - バウンスカテゴリ (例:List-ID0)List-ID1 (数値) - バウンスステータスコード (例:List-ID2)List-ID3 (文字列) - 応答メッセージのバウンスコード (例:List-ID4)List-ID5 (数値) - 解析された行番号 (存在する場合)、List-ID6 (例:List-ID7)List-ID8 (オブジェクト) - 送信メールのヘッダーのキーと値のペアList-ID9 (文字列) - バウンスエラーが発生した日付 (list_unsubscribe0 形式)- Webhook ペイロードに

list_id、list_unsubscribe、またはfeedback_idの値が含まれている場合は、必要に応じてrecipientをリストから削除する適切な措置を講じてください。 bounce.categoryの値が"block"、"recipient"、"spam"、または"virus"のいずれかだった場合は、必ずユーザーをリストから削除してください。- Webhook ペイロードを検証する必要がある場合(実際に当社のサーバーから送信されていることを確認するため)、逆引きを使用してリモートクライアントのIPアドレスとクライアントのホスト名を解決する を使用できます。これは

list_unsubscribe0 である必要があります。 - IP アドレスを

list_unsubscribe1 と照合することもできます。 - Webhook キーを取得するには、「マイアカウント」→「ドメイン」→「設定」→「Webhook 署名ペイロード検証キー」に移動してください。

- セキュリティ上の理由から、このキーはいつでもローテーションできます。

- Webhook リクエストの

list_unsubscribe2 の値と、このキーを使用して計算された本文の値を計算し、比較します。実行方法の例は、list_unsubscribe3 で確認できます。 - 詳細については、<

list_unsubscribe4 の説明をご覧ください。 - Webhook エンドポイントが

list_unsubscribe6 ステータスコードで応答するまで、最大list_unsubscribe5 秒間待機し、最大list_unsubscribe7 回再試行します。 - バウンス Webhook URL にリクエストを送信中にエラーが検出された場合は、週に 1 回、確認メールを送信します。

-

Webhook ペイロードを検証する必要がある場合(実際に弊社サーバーから送信されていることを確認するため)、逆引きを使用してリモートクライアントのIPアドレスとクライアントのホスト名を解決する を使用できます。これは、

mx1.forwardemail.netまたはmx2.forwardemail.netのいずれかである必要があります。 -

IP アドレスを 公開されているIPアドレス と比較することもできます。

-

有料プランをご利用の場合は、「マイアカウント」→「ドメイン」→「設定」→「Webhook 署名ペイロード検証キー」にアクセスして、Webhook キーを取得してください。

-

セキュリティ上の理由から、このキーはいつでもローテーションできます。

-

Webhook リクエストの

X-Webhook-Signatureの値を計算し、このキーを使用して計算されたボディの値と比較します。この方法の例は、このStack Overflowの投稿 で確認できます。 -

詳細については、https://github.com/forwardemail/free-email-forwarding/issues/235> の説明をご覧ください。

-

Webhook が

200ステータスコードで応答しない場合、その応答は エラーログが作成されました に保存されます。これはデバッグに便利です。 -

Webhook の HTTP リクエストは、SMTP 接続試行ごとに最大 3 回再試行されます。エンドポイントの POST リクエストごとに最大 60 秒のタイムアウトがあります。これは 3 回だけ再試行されるという意味ではありません。実際には、3 回目の HTTP POST リクエスト試行が失敗した後に、SMTP コード 421(送信者に後で再試行するように指示する)を送信することで、継続的に再試行されます。つまり、メールはステータスコード 200 に達するまで数日間継続的に再試行されます。

-

スーパーエージェントの再試行方法 で使用されるデフォルトのステータスコードとエラーコードに基づいて、自動的に再試行されます(私たちはメンテナーです)。

-

リソースを節約し、応答時間を短縮するため、同じエンドポイントへの Webhook HTTP リクエストを複数回ではなく 1 つのリクエストにまとめます。例えば、webhook1@mydomain.com、webhook2@mydomain.com、webhook3@mydomain.com にメールを送信し、これら全てが完全に同じエンドポイント URL にアクセスするように設定されている場合、リクエストは 1 つだけ送信されます。エンドポイントの完全一致と厳密な等価性に基づいてグループ化されます。

-

メッセージを JSON 対応オブジェクトに解析するために、

mx1.forwardemail.net0 ライブラリの "simpleParser" メソッドを使用していることに注意してください。 -

生のメールの文字列値は、プロパティ "raw" として返されます。

-

認証結果は、プロパティ "dkim"、"spf"、"arc"、"dmarc"、"bimi" として返されます。

-

解析されたメールヘッダーはプロパティ "headers" として返されます。ただし、反復処理と解析を容易にするために "headerLines" を使用することもできます。

-

この Webhook のグループ化された受信者は、まとめてプロパティ "recipients" として返されます。

-

SMTPセッション情報はプロパティ「session」として提供されます。これには、メッセージの送信者、メッセージの到着時刻、HELO、クライアントホスト名に関する情報が含まれます。クライアントホスト名の

mx1.forwardemail.net1は、FQDN(逆PTR検索による)またはmx1.forwardemail.net2を括弧で囲んだ値(例:mx1.forwardemail.net3)のいずれかです。 -

mx1.forwardemail.net4の値を素早く取得したい場合は、mx1.forwardemail.net5の値を使用できます(以下の例を参照)。ヘッダーmx1.forwardemail.net6は、メッセージの元の受信者(マスク転送前)とのデバッグ用にメッセージに追加されるヘッダーです。 -

ペイロード本体から

mx1.forwardemail.net7 および/またはmx1.forwardemail.net8 プロパティを削除する必要がある場合は、Webhook エンドポイントにクエリ文字列パラメータ(例:mx2.forwardemail.net2)としてmx1.forwardemail.net9、mx2.forwardemail.net0、またはmx2.forwardemail.net1 を追加するだけです。 -

添付ファイルがある場合は、バッファ値とともに

mx2.forwardemail.net3 配列に追加されます。これらの添付ファイルは、JavaScript を使用して次のように解析することで、コンテンツに戻すことができます。const data = [ 104, 101, 108, 108, 111, 32, 119, 111, 114, 108, 100, 33 ]; // // outputs "hello world!" to the console // (this is the content from the filename "text1.txt" in the example JSON request payload above) // console.log(Buffer.from(data).toString()); - サーバーにPostfixをインストールします。

- インストール中に、構成の種類を尋ねられたら、「インターネット サイト」を選択します。

- メインのPostfix設定ファイルを編集します。

- 次の設定を追加または変更します。

- SASLパスワードファイルを作成します。

- 転送メールの資格情報を追加します。

- パスワードファイルを保護してハッシュします。

- Postfixを再起動します。

- ネットワークセキュリティ:

- 厳格なルールを備えたIPテーブルファイアウォール

- ブルートフォース攻撃対策のためのFail2Ban

- 定期的なセキュリティ監査と侵入テスト

- VPNのみによる管理アクセス

- システム強化:

- 最小限のパッケージインストール

- 定期的なセキュリティアップデート

- SELinux を強制モードにする

- root SSH アクセスを無効化する

- キーベースの認証のみを使用する

- アプリケーションセキュリティ:

- コンテンツセキュリティポリシー (CSP) ヘッダー

- HTTPS Strict Transport Security (HSTS)

- XSS 保護ヘッダー

- フレームオプションとリファラーポリシーヘッダー

- 定期的な依存関係監査

- データ保護:

- LUKSによるフルディスク暗号化

- 安全なキー管理

- 暗号化による定期的なバックアップ

- データ最小化の実践

- 監視と対応:

- リアルタイム侵入検知

- 自動セキュリティスキャン

- 集中ログ記録と分析

- インシデント対応手順

-

DigitalOcean: SOC 2 Type IIおよびSOC 3 Type II認証(Schellman & Company LLCによる監査済み)、複数のデータセンターでISO 27001認証を取得。詳細: https://www.digitalocean.com/trust/certification-reports

-

Vultr: SOC 2+ (HIPAA) 認定、ISO/IEC 認証: 20000-1:2018、27001:2022、27017:2015、27018:2019。詳細: https://www.vultr.com/legal/compliance/

-

DataPacket: SOC 2準拠(認証取得についてはDataPacketに直接お問い合わせください)、エンタープライズグレードのインフラストラクチャプロバイダー(デンバー拠点)。詳細: https://www.datapacket.com/datacenters/denver

- すべてのメール接続にTLS 1.2以上を適用

- ECDHE(Elliptic Curve Diffie-Hellman Ephemeral)鍵交換による完全前方秘匿性(PFS)

- 最新の暗号スイートと定期的なセキュリティアップデート

- HTTP/2サポートによるパフォーマンスとセキュリティの向上

- 主要ブラウザにプリロード済みのHSTS(HTTP Strict Transport Security)

- **MTA-STS(Mail Transfer Agent Strict Transport Security)**による厳格なTLS適用

- TLSエラー検出: https://github.com/forwardemail/forwardemail.net/blob/master/helpers/is-tls-error.js

- メール送信ヘルパーにおけるMTA-STSの適用: https://github.com/forwardemail/forwardemail.net/blob/master/helpers/send-email.js

- SPF (Sender Policy Framework): 適切に実装され、適切に維持されています

- DKIM (DomainKeys Identified Mail): 適切な鍵管理による完全なサポート

- DMARC: SPFまたはDKIMの検証に失敗したメールに対するポリシー適用

- ARC: 詳細は明記されていませんが、このサービスの完璧なコンプライアンススコアは、包括的な認証ヘッダー処理を示唆しています

- ヘッダー保持: 転送時に元の認証ヘッダーが維持されます

- なりすまし対策: DMARCポリシーの適用により、SPFまたはDKIM検証に失敗したメールを拒否することで、ヘッダーのなりすましを防止します

- ヘッダーインジェクション防止: striptagsライブラリを使用した入力検証とサニタイズ

- 高度な保護: なりすまし検出、なりすまし防止、ユーザー通知システムを備えた高度なフィッシング検出

- メインMXデータハンドラー: https://github.com/forwardemail/forwardemail.net/blob/master/helpers/on-data-mx.js

- 任意のメールフィルタリング(なりすまし対策): https://github.com/forwardemail/forwardemail.net/blob/master/helpers/is-arbitrary.js

- レート制限: 認証試行、APIエンドポイント、SMTP接続に適用

- リソース分離: 大量のトラフィックを消費するユーザーによる影響を防ぐため、ユーザー間で分離

- DDoS対策: DataPacketのShieldシステムとCloudflareによる多層防御

- 自動スケーリング: 需要に応じた動的なリソース調整

- 不正使用防止: ユーザー固有の不正使用防止チェックと、ハッシュベースの悪質コンテンツブロック

- メール認証: 高度なフィッシング検出機能を備えたSPF、DKIM、DMARCプロトコル

- https://forwardemail.net/technical-whitepaper.pdf#page=18

- https://www.datapacket.com/datacenters/denver (DDoS防御の詳細)

- https://github.com/forwardemail/forwardemail.net/blob/master/helpers/abuse-prevention-by-user-id.js

- ゼロ知識アーキテクチャ: 個別に暗号化されたSQLiteメールボックスにより、Forward Emailはメールの内容にアクセスできません。

- インメモリ処理: メール処理はすべてメモリ内で行われるため、ディスクへの保存は不要です。

- コンテンツログなし: メールの内容やメタデータはログに記録されず、ディスクにも保存されません。

- サンドボックス暗号化: 暗号化キーは平文でディスクに保存されることはありません。

- https://forwardemail.net/technical-whitepaper.pdf#page=10 (概要)

- https://forwardemail.net/technical-whitepaper.pdf#page=59 (ゼロ知識情報の詳細)

- https://forwardemail.net/technical-whitepaper.pdf#page=21 (サンドボックス暗号化)

- コアダンプ無効: クラッシュ時のメモリ露出を防止します

- スワップメモリ無効: スワップファイルからの機密データの抽出を防止するため、完全に無効化します

- インメモリアーキテクチャ: メールの内容は処理中、揮発性メモリにのみ存在します

- 暗号化キー保護: キーはディスク上に平文で保存されることはありません

- 物理的セキュリティ: LUKS v2 暗号化ディスクにより、データへの物理的なアクセスを防止します

- USB ストレージ無効: 不正なデータ抽出を防止します

- エラー分類: https://github.com/forwardemail/forwardemail.net/blob/master/helpers/is-code-bug.js

- MX処理におけるタイムアウトエラー処理: https://github.com/forwardemail/forwardemail.net/blob/master/helpers/on-data-mx.js

- ロールベースアクセス制御: リソースベースの権限を持つチームアカウント向け

- 最小権限原則: すべてのシステムに適用

- 職務分離: 運用ロール間

- ユーザー管理: デプロイユーザーとDevOpsユーザーを異なる権限で分離

- ルートログイン無効化: 適切に認証されたアカウントからのアクセスを強制

- 厳格な2FA: MiTM攻撃のリスクがあるため、SMSベースの2FAは使用せず、アプリベースまたはハードウェアトークンのみを使用

- 包括的な監査ログ: 機密データのリダクション機能付き

- 自動異常検出: 異常なアクセスパターンを検出

- 定期的なセキュリティレビュー: アクセスログのチェック

- 悪意のあるメイド攻撃防止: USBストレージの無効化などの物理的なセキュリティ対策

- https://forwardemail.net/technical-whitepaper.pdf#page=30 (認証制御)

- https://forwardemail.net/technical-whitepaper.pdf#page=30 (ネットワークセキュリティ)

- https://forwardemail.net/technical-whitepaper.pdf#page=15 (悪意のあるメイド攻撃の防止)

- SOC 2 タイプIIおよびSOC 3 タイプII(Schellman & Company LLCによる監査済み)

- 複数のデータセンターでISO 27001認証取得

- PCI-DSS準拠

- CSA STAR レベル1認証取得

- APEC CBPR PRP認証取得

- 詳細: https://www.digitalocean.com/trust/certification-reports

- SOC 2+ (HIPAA) 認定

- PCI 加盟店基準準拠

- CSA STAR レベル1 認定

- ISO/IEC 20000-1:2018、27001:2022、27017:2015、27018:2019

- 詳細: https://www.vultr.com/legal/compliance/

- SOC 2準拠(認証取得については、DataPacketまで直接お問い合わせください)

- エンタープライズグレードのインフラストラクチャ(デンバー拠点)

- ShieldサイバーセキュリティスタックによるDDoS防御

- 24時間365日体制のテクニカルサポート

- 58のデータセンターにまたがるグローバルネットワーク

- 詳細: https://www.datapacket.com/datacenters/denver

- Stripe: データプライバシーフレームワーク認定済み - https://stripe.com/legal/privacy-center

- PayPal: DPF認定なし - https://www.paypal.com/uk/legalhub/privacy-full

- GDPRコンプライアンスおよびEU-米国間/スイス-米国間のプライバシーシールドフレームワークに対応

- 利用規約に同意すると自動的に承認されます

- 標準DPAには別途署名は不要

- エンタープライズライセンスを通じてカスタムDPA契約もご利用いただけます

- データ露出の制限: ゼロ知識アーキテクチャのため、暗号化されたメールの内容にはアクセスできません

- データ収集の最小化: セキュリティのため、基本的な加入者情報と限定的なIPログのみ収集します

- サブプロセッサーフレームワーク: DigitalOceanとVultrは、GDPRに準拠したインシデント対応手順を維持しています

- セルフホスティングオプション: テスト環境を構築するための包括的なセルフホスティング機能

- APIインターフェース: 設定をプログラムでテストできる可能性

- オープンソース: 100%オープンソースコードのため、お客様は転送ロジックを検証できます

- 複数ドメイン: 複数ドメインをサポートしているため、テストドメインを作成できます

- リアルタイム配信監視: 主要メールプロバイダーのパフォーマンス指標を公開

- 自動アラート: 配信時間が10秒を超えるとエンジニアリングチームにアラートが送信されます

- 透過的な監視: 100%オープンソースの監視システム

- インフラストラクチャ監視: 自動異常検出と包括的な監査ログ

- 顧客向けのウェブフックやAPIベースの配送状況通知が明確に文書化されていない

- https://forwardemail.net (リアルタイム監視表示)

- https://github.com/forwardemail/forwardemail.net (監視実装)

- 分散インフラストラクチャ: 地理的に分散した複数のプロバイダー (DigitalOcean、Vultr、DataPacket)

- 地理的負荷分散: Cloudflareベースの地理的に分散した負荷分散と自動フェイルオーバー

- 自動スケーリング: 需要に基づいた動的なリソース調整

- 多層DDoS防御: DataPacketのShieldシステムとCloudflareを介した

- サーバー冗長性: リージョンごとに複数のサーバーと自動フェイルオーバー

- データベースレプリケーション: 複数の拠点間でのリアルタイムデータ同期

- 監視とアラート: 24時間365日体制の監視と自動インシデント対応

- https://forwardemail.net/technical-whitepaper.pdf#page=18

- https://www.datapacket.com/datacenters/denver

- Cloudflare:ネットワークサービスとメールセキュリティの主要パートナー

- DataPacket:サーバーインフラストラクチャの主要プロバイダー(Arista NetworksとCiscoの機器のみを使用)

- バックアッププロバイダー:Digital OceanとVultrのバックアッププロバイダーは、Section 889に準拠していることが書面で確認されています。

-

初期接続(コマンド名なし、例:

telnet mydomain.com 25) - これは初期接続です。許可リスト に登録されていない送信者については、拒否リスト に登録されているかどうかを確認します。最後に、送信者が許可リストに登録されていない場合は、グレーリスト に登録されているかどうかを確認します。 -

HELO- 送信者のFQDN、IPアドレス、またはメールハンドラ名を識別するための挨拶を示します。この値は偽装される可能性があるため、このデータには依存せず、代わりに接続のIPアドレスの逆ホスト名検索を使用します。 -

MAIL FROM- メールのエンベロープメールの送信元アドレスを示します。値を入力する場合は、有効なRFC 5322メールアドレスである必要があります。空の値も許可されます。ここでは後方散乱をチェックするを使用し、MAIL FROMを拒否リストと照合します。最後に、許可リストに登録されていない送信者に対してレート制限を行います(詳細については、レート制限と許可リストのセクションを参照してください)。 -

RCPT TO- メールの受信者を示します。有効なRFC 5322メールアドレスである必要があります。1メッセージあたり最大50人のエンベロープ受信者のみ許可されます(これはメールの「To」ヘッダーとは異なります)。また、SRSドメイン名によるなりすましを防ぐため、有効な送信者書き換えスキーム(「SRS」)アドレスもここで確認します。 -

DATA- メールを処理するサービスの中核部分です。詳細については、下記のメールを転送するにはどうすればいいですか?セクションをご覧ください。 -

メッセージが最大サイズの 50 MB を超えると、552 エラー コードで拒否されます。

-

メッセージに「From」ヘッダーが含まれていない場合、または「From」ヘッダーのいずれかの値が有効な RFC 5322 電子メール アドレスでない場合は、550 エラー コードで拒否されます。

-

メッセージに 25 を超える「Received」ヘッダーがあった場合、リダイレクト ループに陥っていると判断され、550 エラー コードで拒否されます。

-

電子メールのフィンガープリント (指紋採取 のセクションを参照) を使用して、メッセージの再試行が 5 日以上試行されているかどうか (デフォルトの接尾辞の動作 に一致) を確認します。そうである場合は、550 エラー コードで拒否されます。

-

スパムスキャナー を使用して電子メールをスキャンした結果をメモリ内に保存します。

-

スパムスキャナから任意の結果が返された場合は、エラーコード554で拒否されます。本稿執筆時点では、任意の結果にはGTUBEテストのみが含まれます。詳細については、https://spamassassin.apache.org/gtube/ を参照してください。

-

デバッグと不正使用防止の目的で、メッセージに次のヘッダーを追加します。

Received- 送信元IPとホスト、送信タイプ、TLS接続情報、日時、受信者を含む標準のReceivedヘッダーを追加します。X-Original-To- メッセージの元の受信者- これは、メールが最初にどこに配信されたかを特定するのに役立ちます(「Received」ヘッダーに加えて)。

- これは、IMAPまたはマスク転送時に受信者ごとに追加されます(プライバシー保護のため)。

X-Forward-Email-Website- https://forwardemail.net>の当社ウェブサイトへのリンクが含まれます。X-Forward-Email-Version- 当社のコードベースのpackage.jsonにある現在のセムバーバージョンです。X-Forward-Email-Session-ID- デバッグ目的で使用されるセッションID値(非本番環境にのみ適用されます)。X-Forward-Email-Sender- 元のエンベロープMAIL FROMアドレス(空白でない場合)、逆PTRクライアントFQDN(存在する場合)、および送信者のIPアドレスを含む、カンマ区切りのリスト。X-Forward-Email-ID- これは送信SMTPにのみ適用され、「マイアカウント」→「メール」に保存されているメールIDと相関します。X-Original-To0 - 値はX-Original-To1です。X-Original-To2 - 値はX-Original-To3です。X-Original-To4 - 値はX-Original-To5です。- メッセージがDMARCに失敗し、ドメインに拒否ポリシー(例:

p=rejectDMARCポリシーにあった)が設定されている場合、エラーコード550で拒否されます。通常、ドメインのDMARCポリシーは、_dmarcサブドメインのTXTレコード(例:dig _dmarc.mydomain.com txt)に記載されています。 - メッセージがSPFに失敗し、ドメインにハードフェイルポリシー(例:

~allではなく、-allがSPFポリシーに含まれている、またはポリシーが全く設定されていない場合)が設定されている場合、エラーコード550で拒否されます。通常、ドメインのSPFポリシーは、ルートドメインのTXTレコード(例:dig mydomain.com txt)に記載されています。 SPF に関する Gmailと同じようにメールを送信する の詳細については、このセクションを参照してください。 - 次に、上記のメール転送システムはどのように機能しますかセクションの

RCPT TOコマンドから収集したメッセージの受信者を処理します。受信者ごとに、以下の操作を実行します。 - ドメイン名のTXTレコード(

@記号の後の部分、例:メールアドレスがtest@mydomain.comの場合はmydomain.com)を参照します。例えば、ドメインがmydomain.comの場合は、dig mydomain.com txtなどのDNSルックアップを実行します。 forward-email=(無料プラン)またはforward-email-site-verification=(有料プラン)で始まるすべてのTXTレコードを解析します。ユーザーがプランをアップグレードまたはダウングレードする際にメールを処理するため、両方のレコードを解析することに注意してください。- 解析されたこれらの TXT レコードから、転送設定を抽出します(上記の メール転送を開始して設定するにはどうすればよいですか? セクションで説明されているとおり)。サポートされる

forward-email-site-verification=値は 1 つのみであり、複数指定された場合は 550 エラーが発生し、送信者はこの受信者へのバウンスを受け取ります。 - 抽出された転送設定を再帰的に反復処理し、グローバル転送、正規表現ベースの転送、その他サポートされているすべての転送設定(現在「転送アドレス」と呼ばれています)を特定します。

- 各転送アドレスに対して、1 回の再帰検索をサポートします(これにより、指定されたアドレスでこの一連の操作が再度開始されます)。再帰的に一致が見つかった場合、親の結果が転送アドレスから削除され、子が追加されます。

- 転送先アドレスは一意であるかどうか解析されます(1つのアドレスに重複したメールを送信したり、不要なSMTPクライアント接続を発生させたりしないため)。

- 各転送先アドレスについて、APIエンドポイント

/v1/max-forwarded-addressesに対してドメイン名を検索します(ドメインがエイリアスごとにメールを転送できるアドレスの数を決定するため。例えば、デフォルトでは10件です。mydomain.com0のセクションを参照してください)。この制限を超えると550エラーが発生し、送信者はこの受信者のバウンスを受け取ります。 - 元の受信者の設定をAPIエンドポイント

mydomain.com1に対して検索します。これは有料ユーザー向けの検索をサポートしています(無料ユーザー向けのフォールバック機能付き)。これは、mydomain.com2(数値、例:mydomain.com3)、mydomain.com4(ブール値)、mydomain.com5(ブール値)、mydomain.com6(ブール値)、およびmydomain.com7(ブール値)の詳細設定用の構成オブジェクトを返します。 - これらの設定に基づいて、スパムスキャナの結果と照合し、エラーが発生した場合は、メッセージは554エラーコードで拒否されます(例:

mydomain.com8が有効になっている場合は、スパムスキャナの結果でウイルスをチェックします)。無料プランのすべてのユーザーは、アダルトコンテンツ、フィッシング、実行ファイル、およびウイルスのチェックにオプトインされることに注意してください。デフォルトでは、すべての有料プランのユーザーもオプトインされていますが、この構成はメール転送ダッシュボードのドメインの [設定] ページで変更できます。 - 処理された受信者の転送アドレスごとに、次の操作を実行します。

- アドレスは拒否リストと照合され、リストに含まれていた場合は421エラーコードが返されます(送信者に後で再試行するように指示します)。

- アドレスがWebhookの場合、以降の操作のためにブール値を設定します(下記参照 – 配信用に複数のPOSTリクエストではなく、類似のWebhookをグループ化して1つのPOSTリクエストを作成します)。

- アドレスがメールアドレスの場合、以降の操作のためにホストを解析します(下記参照 – 配信用に複数の個別の接続ではなく、類似のホストをグループ化して1つの接続を作成します)。

-

受信者が存在せず、バウンスもない場合は、「受信者が無効です」という 550 エラーで応答します。

-

受信者がいる場合は、同じホストでグループ化された受信者を反復処理し、メールを配信します。詳細については、以下のメール配信の問題にどのように対処しますかセクションをご覧ください。

- メール送信中にエラーが発生した場合、エラーはメモリに保存され、後で処理されます。

- メール送信時に発生したエラーコードのうち、最も低いエラーコード(存在する場合)が

DATAコマンドへの応答コードとして使用されます。つまり、配信されなかったメールは通常、元の送信者によって再試行されますが、既に配信されたメールは次回のメッセージ送信時に再送信されません(指紋採取 を使用しているため)。 - エラーが発生しなかった場合は、SMTP 応答ステータスコード 250(成功)が送信されます。

- バウンスとは、配信試行の結果、ステータスコードが 500 以上(永続的な失敗)になったメールを指します。

-

バウンスが発生しなかった場合 (永続的な失敗)、非永続的な失敗からの最も低いエラー コードの SMTP 応答ステータス コード (バウンスがなかった場合は 250 の成功ステータス コード) を返します。

-

バウンスが発生した場合、送信者に最も低いエラーコードを返した後、バックグラウンドでバウンスメールを送信します。ただし、最も低いエラーコードが500以上の場合は、バウンスメールを送信しません。これは、バウンスメールを送信すると、送信者が二重のバウンスメール(例:Gmailなどの送信MTAからのメールと、当社からのメール)を受信することになるためです。詳細については、以下の後方散乱からどのように保護するかに関するセクションをご覧ください。

automailerautoresponderbouncebounce-notificationbounce-notificationsbounceshostmasterlistservlocalhostmail-daemonmail.daemonmaildaemonmailer-daemonmailer.daemonmailerdaemonmajordomopostmaster- および返信不可のアドレス

do-not-replydo-not-responddo.not.replydonotreplydonotresponddont-replynaorespondano-repliesno-replyno-replysno.repliesno.replyno.replysno_replynobodynorepliesnoreplynoreplysedugovmilintarpadni.usfed.usisa.uskids.usnsn.usak.usal.usar.usas.usaz.usca.usco.usct.usdc.usde.usfl.usga.usgu.ushi.usia.usid.usil.usin.usks.usky.usla.usma.usmd.usme.usmi.usmn.usmo.usms.usmt.usnc.usnd.usne.usnh.usnj.usnm.usnv.usny.usoh.usok.usor.uspa.uspr.usri.ussc.ussd.ustn.ustx.usut.usva.usvi.usvt.uswa.uswi.uswv.uswy.usmil.ttedu.ttedu.tredu.uaedu.auac.atedu.brac.nzschool.nzcri.nzhealth.nzmil.nzparliament.nzac.inedu.inmil.inac.jped.jplg.jpac.zaedu.zamil.zaschool.zamil.krac.krhs.krms.kres.krsc.krkg.kredu.esac.lksch.lkedu.lkac.thmi.thadmin.chcanada.cagc.cago.idgo.jpgo.kego.krgo.thgob.argob.clgob.esgob.mxgob.vegob.svgouv.frgouv.ncgouv.qc.cagov.adgov.afgov.aigov.algov.amgov.aogov.augov.awgov.axgov.azgov.bdgov.begov.bggov.bmgov.bygov.clgov.cngov.cogov.cygov.czgov.dzgov.eggov.figov.fkgov.gggov.grgov.hkgov.hrgov.hugov.iegov.ilgov.imgov.ingov.iqgov.irgov.itgov.jegov.kpgov.krdgov.kygov.kzgov.lbgov.lkgov.ltgov.lvgov.magov.mmgov.mogov.mtgov.mygov.nggov.npgov.phgov.pkgov.plgov.ptgov.pygov.rogov.rugov.scotgov.segov.sggov.sigov.skgov.trgov.ttgov.twgov.uagov.ukgov.vngov.walesgov.zagovernment.pngovt.nzgv.atac.ukbl.ukjudiciary.ukmod.uknhs.ukparliament.ukpolice.ukrct.ukroyal.uksch.ukukaea.ukaaaaarpアバルトabbアボットabbvieabcアクセンチュアACOAEGAetnaAflAgakhanAIGAigoエアバスエアテルakdnアルファロメオアリババアリペイオールファイナンシャルオールステートアリーアルストムAmazonAmerican ExpressAmexAmicaAndroidANZAOLAppleアクアレルアラムコアウディオーストラリア郵便AWSアックスアズールバイドゥバナナリパブリックバークレイズカードバークレイズバスケットボールバウハウスBBCBBTBBVABCGベントレーバーティビングブランコブルームバーグBMSBMWBNLbnpparibasベーリンガーボンドブッキングボッシュボスティックブラデスコブリヂストンブラザーブガッティカルカルバン・クラインカノンキャピタローンキャラバンカルティエCBAcbncbrecbscerncfachanelchasechintaichromeクライスラーシプリアーニシスコシタデルシティシティッククラブメッドコムキャストコムバンク信用組合クラウンcrscscクイジネッラダバーダットサンディーラーデルデロイトデルタDHLディスカバーディッシュDNPダッジダンロップデュポンdvagエデカエメルクエプソンエリクソンエルニエシュランスエティサラートユーロビジョンエバーバンクエクストラスペースフェイジフェアウィンズファーマーズフェデックスフェラーリフェレロフィアットフィデリティファイアストンファームデールFlickrflirflsmidthフォードフォックスフレゼニウスフォレックスフロガンズフロンティア富士通富士ゼロックスガロギャラップギャップgbizギアゲンティンギビンググルグローボgmailGMOgmxgodaddyゴールドポイントグッドイヤーグーグルグーグルグレインジャーガーディアングッチHBOHDFCHDFCバンクエルメス久光製薬日立hktホンダハネウェルホットメールHSBCヒューズハイアットヒュンダイIBMieeeifmikanoimdbインフィニティインテルインテュイットイピランガiselectイタウitvイベコジャガージャバjcbjcpジープJPモルガンジュニパーKDDIケリーホテルズケリーロジスティクスケリープロパティーズKFHキアキンダーキンドルコマツKPMGクレッドクックグループラカイシャラドブロークスランボルギーニランカスターランチアランコムランドローバーランクセスラサールラトローブldsleclerclegoliaisonlexuslidllifestylelilylincolnリンデリプシーリクシルローカスロッテlpllplファイナンシャルルンドベックルパンメイシーズマイフマンマンゴーマリオットマセラティマテルマッキンゼーメットライフマイクロソフトミニミット三菱MLB総合格闘技(MMA)モナッシュモルモンモトモビスターMSDマウンテンバイクMTRミューチュアルナデックスネイションワイド自然NBANECNetflixニュースターニューホランドNFLNHKニコナイキニコン日産ニッセイ同和損保ノキアノースウェスタンミューチュアルノートンNRANTT帯オフィスオメガオラクルオレンジ大塚商会パナソニックPCCWファイザーフィリップスピアジェピクテピングパイオニアプレイプレイステーションポールポリシープラクシ製品プログレッシブプルプルデンシャルPWCQVCレッドストーンリライアンスレックスロスリコーRMITロシェロジャースRWEセーフティサクラサムスンサンドビックサンドビックコロマントサノフィSAPサクソSBISCASCBシェフラーシュミットシュワルツスジョンソンスコシートセナーシーズセブンsfrseekshangrilasharpshawshellshriramsinaスカイスカイプスマートSNCFソフトバンク捜狐ソニーシュピーゲルシュターダステープルズスタースターハブステートバンクステートファームスタトオイルstcstcグループスズキスウォッチスイフトカバーシマンテックタオバオターゲットタタモーターズtdkテレシティテレフォニカテマセクテバティファニーTJX東レ東芝合計トヨタトラベルチャンネルトラベラーズTUIテレビUBSユニコムuolUPSヴァンガードベリサインヴィグバイキングヴァージンビザヴィスタビスタプリントvivoフォルクスワーゲンボルボウォルマートウォルターウェザーチャンネルウェーバーウィアーウィリアムヒルWindowsWMEWolterskluwerWoodsideWTCXboxXeroxXfinityYahoo!ヤマシュンYandexヨドバシYouTubeZapposZaraZippobzhgfgpmqncpfpmretfwfytaxbgfogigrhrhultlumcmkmtroskva- 送信者のルートドメインは、無料プランで提供しているリストに一致するドメイン名拡張子(

bizとinfoを含む)である必要があります。また、xyz.gov.auやxyz.edu.auなど、edu、gov、milの部分一致も含まれます。 - 送信者のルートドメインは、傘の人気ランキング(以下「UPL」)の解析結果における一意のルートドメイン上位10万件以内である必要があります。

- 送信者のルートドメインは、過去7日間のUPLのうち少なくとも4日間に出現する一意のルートドメインの上位5万件以内である必要があります(約50%以上)。

- 送信者のルートドメインは、Cloudflareによってアダルトコンテンツまたはマルウェアとして分類されている分類されたであってはなりません。 * 送信者のルートドメインには、A レコードまたは MX レコードのいずれかが設定されている必要があります。

- 送信者のルートドメインには、A レコード、MX レコード、

biz0 またはbiz1 を指定した DMARC レコード、またはbiz2 またはbiz3 を指定した SPF レコードのいずれかが設定されている必要があります。 acadagaialamappasでaubabebrbycacccdchckcocomdedevdjdkeeeseufamilyfifmfrggglidつまりイルイムインイオイルイオイルイエイエ class="notranslate">jp

kekrlalilvlymdmemnmsmumxnetninlnonunzorgplprptpwrsscseshsismsrsttctmtotvイギリスアメリカウズベトナムベトナムベトナムベトナムベトナムアメリカ西部アメリカ西部アメリカ西部キプロスザ- 初期メッセージのフィンガープリント は、「信頼できる」送信者(例:

gmail.com、microsoft.com、apple.com)からのスパムメールまたはブロックリストメールが検出されると、グレーリストに登録されます。 - 送信者が許可リストに登録されている場合、メッセージは1時間グレーリストに登録されます。

- 送信者が許可リストに登録されていない場合、メッセージは6時間グレーリストに登録されます。

- 送信者とメッセージの情報からブラックリストキーを解析し、これらのキーごとにカウンターを作成し(まだ存在しない場合)、1ずつ増加させて24時間キャッシュします。

- 許可リストに登録されている送信者の場合:

- エンベロープの「MAIL FROM」メールアドレスが SPF に合格または不合格で、かつ ポストマスターのユーザー名 または 返信不可のユーザー名 でなかった場合、キーを追加します。

- 「From」ヘッダーがホワイトリストに登録されている場合、SPFまたはDKIMに合格し調整済みの状態であれば、「From」ヘッダーのメールアドレスのキーを追加します。

- 「From」ヘッダーがホワイトリストに登録されていない場合は、「From」ヘッダーのメールアドレスとそのルート解析済みドメイン名のキーを追加します。

- ホワイトリストに登録されていない送信者の場合:

- SPFに合格した場合、エンベロープ「MAIL FROM」メールアドレスのキーを追加します。

- 「From」ヘッダーがホワイトリストに登録されている場合、SPFまたはDKIMに合格し調整済みの状態であれば、「From」ヘッダーのメールアドレスのキーを追加します。

- 「From」ヘッダーがホワイトリストに登録されていない場合は、「From」ヘッダーのメールアドレスとそのルート解析済みドメイン名のキーを追加します。

- 送信者のリモートIPアドレスのキーを追加します。

- 送信者のIPアドレスから逆引きして解決されたクライアントホスト名のキーを追加します(存在する場合)。

- クライアントが解決したホスト名のルートドメインに対応するキーを追加します(ルートドメインが存在し、クライアントが解決したホスト名と異なる場合)。

- 許可リストに登録されていない送信者とキーのカウンタが5に達した場合、そのキーは30日間ブラックリストに登録され、不正使用対策チームにメールが送信されます。これらの数値は変更される可能性があり、不正使用の監視に伴い更新情報がこのページに反映されます。

- 許可リストに登録されている送信者とキーのカウンタが10に達した場合、そのキーは7日間ブラックリストに登録され、不正使用対策チームにメールが送信されます。これらの数値は変更される可能性があり、不正使用の監視に伴い更新情報がこのページに反映されます。

- 受信メールのレート制限を個々のエイリアス(例:

you@yourdomain.com)ごとに行うのではなく、エイリアスのドメイン名(例:yourdomain.com)ごとにレート制限を行います。これにより、Sendersがドメイン全体のすべてのエイリアスの受信トレイに一度に大量のメールを流してしまうことを防ぎます。 - 受信者に関わらず、サービス全体のすべての

Sendersに適用される一般的な制限があります。 - 信頼できる情報源として「信頼できる」と判断された

Senders(例:gmail.com、microsoft.com、apple.com)は、1日あたり100GBの送信に制限されます。 - 許可リストに登録 である

Sendersは、1 日あたり 10 GB の送信に制限されています。 - その他すべての

yourdomain.com0 は、1 日あたり 1 GB または 1,000 件のメッセージ送信に制限されています。 yourdomain.com1 およびyourdomain.com2 には、1 日あたり 1 GB または 1,000 件のメッセージ送信という特定の制限があります。-

1時間あたり、

Senderで解決されたFQDNルートドメイン(または)SenderリモートIPアドレス(逆PTRが利用できない場合)ごとに、およびエンベロープ受信者ごとに最大100接続まで許可します。レート制限用のキーは、暗号ハッシュとしてRedisデータベースに保存されます。 -

弊社のシステムを通じて電子メールを送信する場合は、すべての IP アドレスに対して逆 PTR が設定されていることを確認してください (そうでない場合、送信元の固有の FQDN ルート ドメインまたは IP アドレスごとにレート制限が行われます)。

-

Amazon SES などの一般的なシステムを介して送信する場合、(この記事の執筆時点では) Amazon SES が許可リストに含まれているため、レート制限は発生しないことに注意してください。

-

test.abc.123.mydomain.comなどのドメインから送信する場合、レート制限はmydomain.comに適用されます。多くのスパマーは、FQDN ルートドメインではなく、ホスト名のみにレート制限をかける一般的なスパムフィルターを回避するために、数百ものサブドメインを使用しています。 -

レート制限を超える

Sendersは 421 エラーで拒否されます。 -

ステータス コード エラーが 500 以上発生した場合にのみ送信します (メールの転送が失敗した場合、たとえば Gmail が 500 レベルのエラーで応答した場合など)。

-

送信は一度だけ行います(重複送信を防ぐため、計算されたバウンスフィンガープリントキーを使用し、キャッシュに保存します)。バウンスフィンガープリントとは、メッセージのフィンガープリントと、バウンスアドレスとそのエラーコードのハッシュを組み合わせたキーです。メッセージフィンガープリントの計算方法の詳細については、指紋採取 のセクションをご覧ください。正常に送信されたバウンスフィンガープリントは、Redis キャッシュで7日後に有効期限切れとなります。

-

MAIL FROM および/または From が空白でなく、ポストマスターのユーザー名 (電子メールの @ の前の部分) が含まれていない (大文字と小文字は区別されません) 場合にのみ送信されます。

-

元のメッセージに次のいずれかのヘッダー(大文字と小文字は区別されません)が含まれている場合は送信しません。

auto-submittedのヘッダーの値がnoと等しくありません。x-auto-response-suppressのヘッダー(値がdr、autoreply、auto-reply、auto_reply、またはall)list-id、list-subscribe、no0、no1、no2、no3、no4、no5、no6、またはno7 のヘッダー(値に関係なく)。no8 のヘッダー。値はno9、x-auto-response-suppress0、x-auto-response-suppress1、x-auto-response-suppress2、またはx-auto-response-suppress3 です。-

MAIL FROM または From のメール アドレスが

+donotreply、-donotreply、+noreply、または-noreplyで終わる場合は送信されません。 -

送信元メールアドレスのユーザー名部分が

mdaemonで、大文字と小文字を区別しないヘッダーがX-MDDSN-Messageの場合は送信されません。 -

multipart/reportに大文字と小文字を区別しないcontent-typeヘッダーがあった場合は送信しません。 - クライアントが解決したFQDNホスト名またはIPアドレス

Message-IDヘッダー値(存在する場合)Dateヘッダー値(存在する場合)Fromヘッダー値(存在する場合)Toヘッダー値(存在する場合)Ccヘッダー値(存在する場合)Subjectヘッダー値(存在する場合)Bodyヘッダー値(存在する場合)-

オープンソース開発: 当社のコードベースはオープンソースであり、コミュニティの貢献と透明性の高い運用が可能です。

-

効率的なインフラストラクチャ: 最小限のリソースで電子メールの転送を処理できるようにシステムを最適化しました。

-

有料プレミアムプラン: SMTP 送信、IMAP 受信、強化されたプライバシー オプションなどの追加機能が必要なユーザーは、有料プランに加入します。

-

合理的な使用制限: 無料レベルには、不正使用を防ぐための公正使用ポリシーがあります。

- https://support.office.com/en-us/article/add-or-remove-an-email-alias-in-outlook-com-459b1989-356d-40fa-a689-8f285b13f1f2

- https://support.office.com/en-us/article/send-email-from-a-different-address-in-outlook-com-ccba89cb-141c-4a36-8c56-6d16a8556d2e

- クレジットカード/デビットカード/銀行振込: Visa、Mastercard、American Express、Discover、JCB、Diners Clubなど

- PayPal: PayPalアカウントに接続して簡単にお支払いいただけます

- 暗号通貨: Ethereum、Polygon、Solanaネットワーク上のStripeのステーブルコイン決済をご利用いただけます

レガシーの場合:ログイン ドメイン ゾーンエディター (ドメインを選択してください)

Amazon0 class="fa fa-play-circle"> 視聴

Amazon5 class="fa fa-play-circle"> 視聴

Amazon7 class="fa fa-play-circle"> 視聴

Amazon9 class="fa fa-play-circle"> 視聴

Aplus.net3 class="fa fa-play-circle"> 視聴

now dns add [domain] '@' MX [record-value] [priority]高度な転送のために複数のMX交換とサーバーを使用できますか?

はい、ただし、DNS レコードにリストされる MX 交換は 1 つだけにする必要があります。

複数の MX 交換を構成する方法として「Priority」を使用しないでください。

代わりに、既存の MX エクスチェンジを設定して、一致しないすべてのエイリアスのメールを当社のサービスのエクスチェンジ (mx1.forwardemail.net および/または mx2.forwardemail.net) に転送する必要があります。

Google Workspace をご利用で、一致しないすべてのエイリアスを 我々 のサービスに転送する場合は、https://support.google.com/a/answer/6297084.

Microsoft 365 (Outlook) を使用しており、一致しないすべてのエイリアスを当社のサービスに転送する場合は、https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail と https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations. を参照してください。

不在通知(不在時自動返信)を設定するにはどうすればいいですか?

マイ アカウント > ドメイン > エイリアス にアクセスし、不在時の自動返信を設定するエイリアスを作成または編集します。

開始日、終了日、件名、メッセージを設定し、いつでも有効または無効にすることができます。

postfix などのメール システム (例: sieve 不在通知フィルター拡張機能を使用するシステム) とは異なり、Forward Email は DKIM 署名を自動的に追加し、不在通知の送信時に接続の問題 (一般的な SSL/TLS 接続の問題や旧来の保守サーバーによるものなど) を防いでおり、さらに不在通知の Open WKD および PGP 暗号化もサポートしています。

転送メールにSPFを設定するにはどうすればいいですか?

レジストラの DNS 管理ページを使用して、次の TXT レコードを設定します。

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

| "@"、"."、または空白 | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com を追加する必要があります。例:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com を追加する必要があります。例:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net を追加する必要があります。例:

v=spf1 a include:spf.forwardemail.net include:host.com -all

「-all」と「~all」には違いがあることに注意してください。「-」は一致しない場合にSPFチェックがFAILになることを示し、「~」はSPFチェックがSOFTFAILになることを示します。ドメイン偽造を防ぐため、「-all」を使用することをお勧めします。

メールの送信元ホスト(Outlook など)の SPF レコードも含める必要がある場合があります。

転送メールにDKIMを設定するにはどうすればいいですか?

マイ アカウント > ドメイン > 設定 > 送信 SMTP 構成 に移動して、セットアップ手順に従います。

転送メールにDMARCを設定するにはどうすればいいですか?

マイ アカウント > ドメイン > 設定 > 送信 SMTP 構成 に移動して、セットアップ手順に従います。

連絡先を接続して設定するにはどうすればよいですか?

連絡先を設定するには、次のCardDAV URLを使用します: https://carddav.forwardemail.net (またはクライアントが許可する場合は単にcarddav.forwardemail.net)

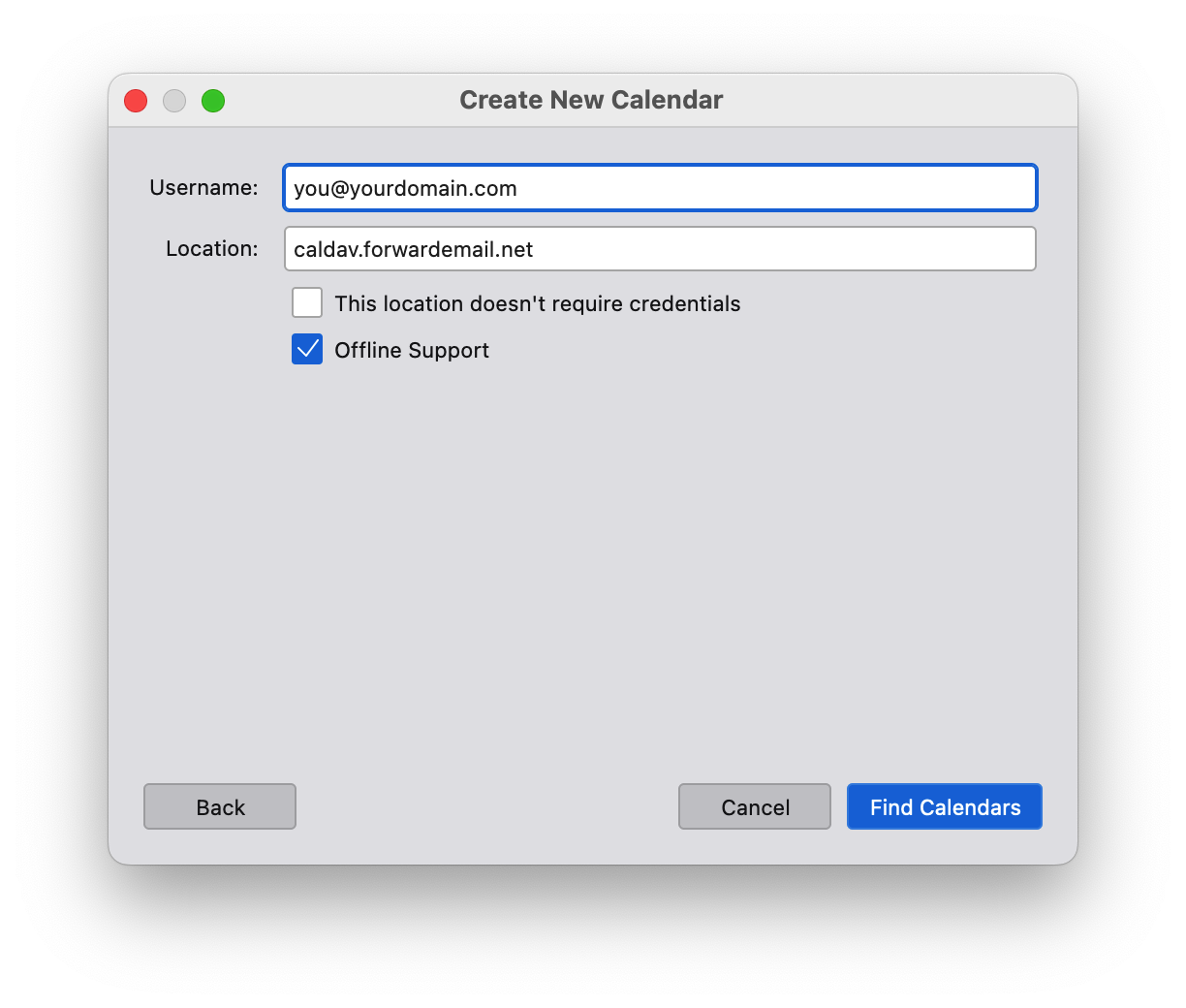

カレンダーを接続して設定するにはどうすればよいですか?

カレンダーを設定するには、次のCalDAV URLを使用します: https://caldav.forwardemail.net (またはクライアントが許可している場合はcaldav.forwardemail.net)

カレンダーを追加したり、既存のカレンダーを管理するにはどうすればよいですか?

追加のカレンダーを追加する場合は、新しいカレンダー URL https://caldav.forwardemail.net/dav/principals/calendar-name を追加します (calendar-name を希望のカレンダー名に置き換えてください)

カレンダーを作成後に名前と色を変更できます。お好みのカレンダー アプリケーション (例: Apple Mail または サンダーバード) を使用してください。

メール転送用の SRS を設定するにはどうすればいいですか

送信者書き換えスキーム ("SRS") は自動的に構成されるため、自分で構成する必要はありません。

転送メール用のMTA-STSを設定するにはどうすればいいですか?

詳細については、MTA-STSのセクション を参照してください。

メールアドレスにプロフィール写真を追加するにはどうすればいいですか?

Gmail を使用している場合は、次の手順に従ってください。

高度な機能

マーケティング関連のメール配信のためのニュースレターやメーリングリストをサポートしていますか?

はい、詳しくはhttps://forwardemail.net/guides/newsletter-with-listmonk.をご覧ください。

IPレピュテーションを維持し、配信率を確保するため、Forward Emailではニュースレター承認においてドメインごとに手動による審査プロセスを設けています。承認をご希望の場合は、support@forwardemail.netまでメールを送信いただくか、ヘルプリクエストを開いてください。通常、このプロセスは24時間以内に完了し、ほとんどのリクエストは1~2時間以内に承認されます。近い将来、スパム対策とアラート機能を強化し、このプロセスを即時化することを目指しています。このプロセスにより、メールが受信トレイに確実に届き、スパムとしてマークされることがなくなります。

APIを使用したメール送信をサポートしていますか?

はい、2023 年 5 月現在、すべての有料ユーザー向けに API を使用したメール送信をアドオンとしてサポートしています。

オプション、例、および詳細については、API ドキュメントの メール のセクションをご覧ください。

弊社の API を使用して送信メールを送信するには、私のセキュリティ で使用可能な API トークンを使用する必要があります。

IMAP でのメール受信をサポートしていますか?

はい、2023年10月16日より、すべての有料ユーザー様向けのアドオンとしてIMAP経由のメール受信をサポートします。暗号化されたSQLiteメールボックスストレージ機能の仕組みに関する詳細記事をお読みください。

POP3をサポートしていますか?

はい、2023年12月4日より、すべての有料ユーザー向けにPOP3をアドオンとしてサポートいたします。暗号化されたSQLiteメールボックスストレージ機能の仕組みについては、詳しくはこちらの記事をご覧ください。

カレンダー(CalDAV)をサポートしていますか?

はい、2024年2月5日よりこの機能を追加しました。サーバーはcaldav.forwardemail.netで、ステータスページでも監視されています。

IPv4 と IPv6 の両方をサポートし、ポート 443 (HTTPS) 経由で利用できます。

| ログイン | 例 | 説明 |

|---|---|---|

| ユーザー名 | user@mydomain.com |

マイ アカウント ドメイン のドメインに存在するエイリアスのメール アドレス。 |

| パスワード | ************************ |

エイリアス固有の生成されたパスワード。 |

カレンダー サポートを使用するには、ユーザー は マイ アカウント ドメイン にあるドメインに存在するエイリアスのメール アドレスである必要があります。また、パスワード はエイリアス固有の生成されたパスワードである必要があります。

連絡先(CardDAV)をサポートしていますか?

はい、2025年6月12日よりこの機能を追加しました。サーバーはcarddav.forwardemail.netで、ステータスページでも監視されています。

IPv4 と IPv6 の両方をサポートし、ポート 443 (HTTPS) 経由で利用できます。

| ログイン | 例 | 説明 |

|---|---|---|

| ユーザー名 | user@mydomain.com |

マイ アカウント ドメイン のドメインに存在するエイリアスのメール アドレス。 |

| パスワード | ************************ |

エイリアス固有の生成されたパスワード。 |

連絡先サポートを使用するには、ユーザー は マイ アカウント ドメイン にあるドメインのエイリアスのメール アドレスである必要があります。また、パスワード はエイリアス固有の生成されたパスワードである必要があります。

SMTP によるメール送信をサポートしていますか?

はい、2023 年 5 月現在、すべての有料ユーザー向けに SMTP を使用したメール送信をアドオンとしてサポートしています。

OpenPGP/MIME、エンドツーエンド暗号化(「E2EE」)、Webキーディレクトリ(「WKD」)をサポートしていますか?

はい、オープンPGP、エンドツーエンド暗号化(「E2EE」)、およびWeb キー ディレクトリ ("WKD")を使用した公開鍵の検出をサポートしています。keys.openpgp.orgまたは独自のキーを自己ホストするを使用してOpenPGPを設定できます(WKDサーバーのセットアップに関するこのgistを参照)。

Web キー ディレクトリの設定は、https://wkd.chimbosonic.com/ (オープン ソース) または https://www.webkeydirectory.com/ (独自仕様) で検証できます。

| メールクライアント | プラットフォーム | 推奨プラグイン | 注記 |

|---|---|---|---|

| サンダーバード | デスクトップ | Configure OpenPGP in Thunderbird | Thunderbird には OpenPGP のサポートが組み込まれています。 |

| Gメール | ブラウザ | Mailvelope または FlowCrypt (独自のライセンス) | Gmail は OpenPGP をサポートしていませんが、オープンソース プラグイン Mailvelope または FlowCrypt をダウンロードできます。 |

| アップルメール | macOS | Free-GPGMail | Apple Mail は OpenPGP をサポートしていませんが、オープンソースプラグイン Free-GPGMail をダウンロードできます。 |

| アップルメール | iOS | PGPro または FlowCrypt (独自のライセンス) | Apple Mail は OpenPGP をサポートしていませんが、オープンソースプラグイン PGPro または FlowCrypt をダウンロードできます。 |

| 見通し | ウィンドウズ | gpg4win | Outlook のデスクトップ メール クライアントは OpenPGP をサポートしていませんが、オープン ソース プラグイン gpg4win をダウンロードできます。 |

| 見通し | ブラウザ | Mailvelope または FlowCrypt (独自のライセンス) | Outlook の Web ベースのメール クライアントは OpenPGP をサポートしていませんが、オープン ソース プラグイン Mailvelope または FlowCrypt をダウンロードできます。 |

| アンドロイド | 携帯 | OpenKeychain または FlowCrypt | Android mail clients は、Thunderbird Mobile や FairEmail など、どちらもオープンソースプラグイン OpenKeychain をサポートしています。代わりに、オープンソース(独自ライセンス)プラグイン FlowCrypt を使用することもできます。 |

| グーグルクローム | ブラウザ | Mailvelope または FlowCrypt (独自のライセンス) | オープンソースのブラウザ拡張機能 Mailvelope または FlowCrypt をダウンロードできます。 |

| モジラファイアフォックス | ブラウザ | Mailvelope または FlowCrypt (独自のライセンス) | オープンソースのブラウザ拡張機能 Mailvelope または FlowCrypt をダウンロードできます。 |

| マイクロソフトエッジ | ブラウザ | Mailvelope | オープンソースのブラウザ拡張機能 Mailvelope をダウンロードできます。 |

| 勇敢な | ブラウザ | Mailvelope または FlowCrypt (独自のライセンス) | オープンソースのブラウザ拡張機能 Mailvelope または FlowCrypt をダウンロードできます。 |

| バルサ | デスクトップ | Configure OpenPGP in Balsa | Balsa には OpenPGP のサポートが組み込まれています。 |

| Kメール | デスクトップ | Configure OpenPGP in KMail | KMail には OpenPGP のサポートが組み込まれています。 |

| GNOMEの進化 | デスクトップ | Configure OpenPGP in Evolution | GNOME Evolution には OpenPGP のサポートが組み込まれています。 |

| ターミナル | デスクトップ | Configure gpg in Terminal | オープンソースの gpg command line tool を使用して、コマンドラインから新しいキーを生成できます。 |

hello@mydomain.com) OpenPGP を編集し、公開鍵をアップロードします。

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

openpgpkey |

3600 | CNAME | wkd.keys.openpgp.org |

hideaddress.net)を使用している場合は、この手順をスキップできます。

MTA-STSをサポートしていますか?

はい、2023年3月2日よりMTA-STSをサポートしています。ドメインでこのテンプレートを有効にする場合は、そちらをご利用ください。

設定はGitHubのhttps://github.com/forwardemail/mta-sts.forwardemail.net.>で公開されています。

パスキーとWebAuthnをサポートしていますか?

はい!2023 年 12 月 13 日より、パスキー 需要が高いため のサポートが追加されました。

パスキーを使用すると、パスワードや 2 要素認証を必要とせずに安全にログインできます。

タッチ、顔認識、デバイスベースのパスワード、または PIN を使用して本人確認を行うことができます。

一度に最大 30 個のパスキーを管理できるため、すべてのデバイスで簡単にログインできます。

パスキーの詳細については、次のリンクを参照してください。

メールのベストプラクティスをサポートしていますか?

はい。すべてのプランでSPF、DKIM、DMARC、ARC、SRSのサポートを標準で提供しています。また、これらの仕様の原著者や他のメール専門家と緊密に連携し、完璧さと高い配信率を実現しています。

バウンスWebhookをサポートしていますか?

はい、2024年8月14日よりこの機能を追加しました。「マイアカウント」→「ドメイン」→「設定」→「バウンスWebhook URL」にアクセスし、送信SMTPメールがバウンスした際にPOSTリクエストを送信するhttp://またはhttps://のURLを設定できるようになりました。

これは、送信 SMTP を管理および監視するのに役立ち、サブスクライバーの管理、オプトアウト、バウンスの発生の検出にも使用できます。

バウンス Webhook ペイロードは、次のプロパティを持つ JSON として送信されます。

例えば:

{

"email_id": "66bcce793ef7b2a0928e14ba",

"recipient": "example@gmail.com",

"message": "The email account that you tried to reach is over quota.",

"response": "552 5.2.2 The email account that you tried to reach is over quota.",

"response_code": 552,

"truth_source": "google.com",

"bounce": {

"action": "reject",

"message": "Gmail Mailbox is full",

"category": "capacity",

"code": 552,

"status": "5.2.2",

"line": 300

},

"headers": {},

"bounced_at": "2024-08-24T01:50:02.828Z"

}

バウンス Webhook に関する追加の注意事項をいくつか示します。

Webhookをサポートしていますか?

はい、2020年5月15日よりこの機能を追加しました。他の受信者と同じように、Webhookを追加するだけで大丈夫です。WebhookのURLには必ず「http」または「https」プロトコルを先頭に付けてください。

無料プランをご利用の場合は、以下に示すように、新しい DNS TXT レコードを追加するだけです。

たとえば、alias@mydomain.com に送信されるすべてのメールを新しい リクエストビン テスト エンドポイントに転送する場合は、次のようにします。

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

| "@"、"."、または空白 | 3600 | TXT | forward-email=alias:https://requestbin.com/r/en8pfhdgcculn |

あるいは、mydomain.com に送信されるすべてのメールをこのエンドポイントに転送したい場合もあります。

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

| "@"、"."、または空白 | 3600 | TXT | forward-email=https://requestbin.com/r/en8pfhdgcculn |

Webhook に関する追加の注意事項は次のとおりです:

{

"attachments": [

{

"type": "attachment",

"content": {

"type": "Buffer",

"data": [

104,

101,

108,

108,

111,

32,

119,

111,

114,

108,

100,

33

]

},

"contentType": "text/plain",

"partId": "2",

"release": null,

"contentDisposition": "attachment",

"filename": "text1.txt",

"headers": {},

"checksum": "fc3ff98e8c6a0d3087d515c0473f8677",

"size": 12

}

],

"headers": "ARC-Seal: i=1; a=rsa-sha256; t=1653506802; cv=none; d=forwardemail.net;\r\n s=default;\r\n b=R6QJ0tGwwjg2VPxiAlVIKxsg3jEPtRGKPTIOdZNWuhWrbssttFdOYzRRqvacDyN5SLoyDhVye\r\n DUA/64IxANXdHVFlpR258Yp7WxLDv2gtJD5vNSKYmUJZOWk1TynmlqTYrp0Vuqg2xIUjIlPBWAJ\r\n PPNx4JvOLjJuWYynU2qIWz0=\r\nARC-Message-Signature: i=1; a=rsa-sha256; c=relaxed/relaxed;\r\n d=forwardemail.net; h=MIME-Version: Date: Message-ID: From: Content-Type;\r\n q=dns/txt; s=default; t=1653506802;\r\n bh=cEYDoyTy+Ub29XZt/zXR+sprfUE6BW0y5cHfah01PT4=;\r\n b=F/t56AAXr2Kv3G6VsbdT5OKDVJf2ulhwLiTM18Ra4tDPUKPSGSLKrWvxiXEg5NMWwdWnsOYrL\r\n r3YSm4uMxVMhHZbHm/sUu4QZq5/18hQsAkCv6fI9ifTjDwBrN5zpLOhPoZFFo+TyvHxiII3Xv3L\r\n UEzmUIIaJRX6tboQ160tino=\r\nARC-Authentication-Results: i=1; mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=mydomain.com;\r\n bimi=skipped (DMARC not enabled)\r\nReceived-SPF: none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) client-ip=127.0.0.1;\r\nAuthentication-Results: mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=mydomain.com;\r\n bimi=skipped (DMARC not enabled)\r\n",

"headerLines": [

{

"key": "arc-seal",

"line": "ARC-Seal: i=1; a=rsa-sha256; t=1653506802; cv=none; d=forwardemail.net;\r\n s=default;\r\n b=R6QJ0tGwwjg2VPxiAlVIKxsg3jEPtRGKPTIOdZNWuhWrbssttFdOYzRRqvacDyN5SLoyDhVye\r\n DUA/64IxANXdHVFlpR258Yp7WxLDv2gtJD5vNSKYmUJZOWk1TynmlqTYrp0Vuqg2xIUjIlPBWAJ\r\n PPNx4JvOLjJuWYynU2qIWz0="

},

{

"key": "arc-message-signature",

"line": "ARC-Message-Signature: i=1; a=rsa-sha256; c=relaxed/relaxed;\r\n d=forwardemail.net; h=MIME-Version: Date: Message-ID: From: Content-Type;\r\n q=dns/txt; s=default; t=1653506802;\r\n bh=cEYDoyTy+Ub29XZt/zXR+sprfUE6BW0y5cHfah01PT4=;\r\n b=F/t56AAXr2Kv3G6VsbdT5OKDVJf2ulhwLiTM18Ra4tDPUKPSGSLKrWvxiXEg5NMWwdWnsOYrL\r\n r3YSm4uMxVMhHZbHm/sUu4QZq5/18hQsAkCv6fI9ifTjDwBrN5zpLOhPoZFFo+TyvHxiII3Xv3L\r\n UEzmUIIaJRX6tboQ160tino="

},

{

"key": "arc-authentication-results",

"line": "ARC-Authentication-Results: i=1; mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=mydomain.com;\r\n bimi=skipped (DMARC not enabled)"

},

{

"key": "received-spf",

"line": "Received-SPF: none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) client-ip=127.0.0.1;"

},

{

"key": "authentication-results",

"line": "Authentication-Results: mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=mydomain.com;\r\n bimi=skipped (DMARC not enabled)"

},

{

"key": "x-forward-email-sender",

"line": "X-Forward-Email-Sender: rfc822; test@example.net"

},

{

"key": "x-forward-email-session-id",

"line": "X-Forward-Email-Session-ID: w2czxgznghn5ryyw"

},

{

"key": "x-forward-email-version",

"line": "X-Forward-Email-Version: 9.0.0"

},

{

"key": "content-type",

"line": "Content-Type: multipart/mixed; boundary=\"--_NmP-179a735428ca7575-Part_1\""

},

{

"key": "from",

"line": "From: some <random@mydomain.com>"

},

{

"key": "message-id",

"line": "Message-ID: <69ad5fc2-91cb-728f-ae5c-eeedc5f267b6@example.net>"

},

{

"key": "date",

"line": "Date: Wed, 25 May 2022 19:26:41 +0000"

},

{

"key": "mime-version",

"line": "MIME-Version: 1.0"

}

],

"html": "<strong>some random text</strong>",

"text": "some random text",

"textAsHtml": "<p>some random text</p>",

"date": "2022-05-25T19:26:41.000Z",

"from": {

"value": [

{

"address": "random@mydomain.com",

"name": "some"

}

],

"html": "<span class=\"mp_address_group\"><span class=\"mp_address_name\">some</span> <<a href=\"mailto:random@mydomain.com\" class=\"mp_address_email\">random@mydomain.com</a>></span>",

"text": "some <random@mydomain.com>"

},

"messageId": "<69ad5fc2-91cb-728f-ae5c-eeedc5f267b6@example.net>",

"raw": "ARC-Seal: i=1; a=rsa-sha256; t=1653506802; cv=none; d=forwardemail.net;\r\n s=default;\r\n b=R6QJ0tGwwjg2VPxiAlVIKxsg3jEPtRGKPTIOdZNWuhWrbssttFdOYzRRqvacDyN5SLoyDhVye\r\n DUA/64IxANXdHVFlpR258Yp7WxLDv2gtJD5vNSKYmUJZOWk1TynmlqTYrp0Vuqg2xIUjIlPBWAJ\r\n PPNx4JvOLjJuWYynU2qIWz0=\r\nARC-Message-Signature: i=1; a=rsa-sha256; c=relaxed/relaxed;\r\n d=forwardemail.net; h=MIME-Version: Date: Message-ID: From: Content-Type;\r\n q=dns/txt; s=default; t=1653506802;\r\n bh=cEYDoyTy+Ub29XZt/zXR+sprfUE6BW0y5cHfah01PT4=;\r\n b=F/t56AAXr2Kv3G6VsbdT5OKDVJf2ulhwLiTM18Ra4tDPUKPSGSLKrWvxiXEg5NMWwdWnsOYrL\r\n r3YSm4uMxVMhHZbHm/sUu4QZq5/18hQsAkCv6fI9ifTjDwBrN5zpLOhPoZFFo+TyvHxiII3Xv3L\r\n UEzmUIIaJRX6tboQ160tino=\r\nARC-Authentication-Results: i=1; mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=mydomain.com;\r\n bimi=skipped (DMARC not enabled)\r\nReceived-SPF: none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) client-ip=127.0.0.1;\r\nAuthentication-Results: mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=mydomain.com;\r\n bimi=skipped (DMARC not enabled)\r\nX-Forward-Email-Sender: rfc822; test@example.net\r\nX-Forward-Email-Session-ID: w2czxgznghn5ryyw\r\nX-Forward-Email-Version: 9.0.0\r\nContent-Type: multipart/mixed; boundary=\"--_NmP-179a735428ca7575-Part_1\"\r\nFrom: some <random@mydomain.com>\r\nMessage-ID: <69ad5fc2-91cb-728f-ae5c-eeedc5f267b6@example.net>\r\nDate: Wed, 25 May 2022 19:26:41 +0000\r\nMIME-Version: 1.0\r\n\r\n----_NmP-179a735428ca7575-Part_1\r\nContent-Type: multipart/alternative;\r\n boundary=\"--_NmP-179a735428ca7575-Part_2\"\r\n\r\n----_NmP-179a735428ca7575-Part_2\r\nContent-Type: text/plain; charset=utf-8\r\nContent-Transfer-Encoding: 7bit\r\n\r\nsome random text\r\n----_NmP-179a735428ca7575-Part_2\r\nContent-Type: text/html; charset=utf-8\r\nContent-Transfer-Encoding: 7bit\r\n\r\n<strong>some random text</strong>\r\n----_NmP-179a735428ca7575-Part_2--\r\n\r\n----_NmP-179a735428ca7575-Part_1\r\nContent-Type: text/plain; name=text1.txt\r\nContent-Transfer-Encoding: base64\r\nContent-Disposition: attachment; filename=text1.txt\r\n\r\naGVsbG8gd29ybGQh\r\n----_NmP-179a735428ca7575-Part_1--\r\n",

"dkim": {

"headerFrom": [

"random@mydomain.com"

],

"envelopeFrom": "test@example.net",

"results": [

{

"status": {

"result": "none",

"comment": "message not signed"

},

"info": "dkim=none (message not signed)"

}

]

},

"spf": {

"domain": "example.net",

"client-ip": "127.0.0.1",

"helo": "user.oem.local",

"envelope-from": "test@example.net",

"status": {

"result": "none",

"comment": "mx1.forwardemail.net: example.net does not designate permitted sender hosts",

"smtp": {

"mailfrom": "test@example.net",

"helo": "user.oem.local"

}

},

"header": "Received-SPF: none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) client-ip=127.0.0.1;",

"info": "spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local",

"lookups": {

"limit": 50,

"count": 1

}

},

"arc": {

"status": {

"result": "none"

},

"i": 0,

"authResults": "mx1.forwardemail.net;\r\n dkim=none (message not signed);\r\n spf=none (mx1.forwardemail.net: example.net does not designate permitted sender hosts) smtp.mailfrom=test@example.net smtp.helo=user.oem.local;\r\n dmarc=none header.from=mydomain.com;\r\n bimi=skipped (DMARC not enabled)"

},

"dmarc": {

"status": {

"result": "none",

"header": {

"from": "mydomain.com"

}

},

"domain": "mydomain.com",

"info": "dmarc=none header.from=mydomain.com"

},

"bimi": {

"status": {

"header": {},

"result": "skipped",

"comment": "DMARC not enabled"

},

"info": "bimi=skipped (DMARC not enabled)"

},

"recipients": [

"webhook1@webhooks.net"

],

"session": {

"recipient": "webhook1@webhooks.net",

"remoteAddress": "127.0.0.1",

"remotePort": 65138,

"clientHostname": "[127.0.0.1]",

"hostNameAppearsAs": "user.oem.local",

"sender": "test@example.net",

"mta": "mx1.forwardemail.net",

"arrivalDate": "2022-05-25T19:26:41.423Z",

"arrivalTime": 1653506801423

}

}

正規表現またはregexをサポートしていますか?

はい、2021年9月27日よりこの機能を追加しました。エイリアスのマッチングや置換には、正規表現(regex)を記述するだけで済みます。

正規表現でサポートされているエイリアスは、/ で始まり、/ で終わり、受信者がメールアドレスまたはWebhookであるものです。受信者には、正規表現の置換サポートを含めることもできます(例:$1、$2)。

iとgの2つの正規表現フラグをサポートしています。iの大文字と小文字を区別しないフラグは永続的なデフォルトであり、常に適用されます。gのグローバルフラグは、末尾の/に/gを追加することで追加できます。

なお、正規表現サポートにより、受信者部分のdisabled エイリアス機能もサポートされていることに注意してください。

正規表現は、グローバルバニティドメインではサポートされていません (セキュリティ上の脆弱性となる可能性があるため)。

無料プランをご利用の場合は、以下に示す 1 つ以上の例を使用して、新しい DNS TXT レコードを追加するだけです。

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

| "@"、"."、または空白 | 3600 | TXT | forward-email=/^(linus|torvalds)$/:user@gmail.com |

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

| "@"、"."、または空白 | 3600 | TXT | forward-email=/^([A-Za-z]+)+\.([A-Za-z]+)+$/:$1.$2@company.com |

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

| "@"、"."、または空白 | 3600 | TXT | forward-email=/^(support|info)$/:user+$1@gmail.com |

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

| "@"、"."、または空白 | 3600 | TXT | forward-email=/^(.*?)$/:https://mydomain.com/webhook?username=$1 |

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

| "@", ".", または空白 | 3600 | TXT | forward-email=/^(linus|torvalds)$/:! |

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

| "@", ".", または空白 | 3600 | TXT | forward-email=/^(linus|torvalds)$/:!! |

| 名前/ホスト/エイリアス | TTL | タイプ | 応答/値 |

|---|---|---|---|

| "@", ".", または空白 | 3600 | TXT | forward-email=/^(linus|torvalds)$/:!!! |

送信SMTP制限は何ですか?

ユーザーとドメインのSMTP送信メッセージ数は、1日あたり300通に制限されています。これは、暦月で平均9,000通以上のメール送信に相当します。この制限を超える必要がある場合、または継続的に大容量のメールを受信する場合は、お問い合わせをご利用ください。

SMTPを有効にするには承認が必要ですか?

はい。IPレピュテーションを維持し、配信率を確保するため、Forward Emailでは送信SMTP承認においてドメインごとに手動レビュープロセスを実施しています。承認をご希望の場合は、support@forwardemail.netまでメールを送信いただくか、ヘルプリクエストを開いてください。通常、このプロセスは24時間以内に完了し、ほとんどのリクエストは1~2時間以内に承認されます。近い将来、スパム対策とアラート機能を強化し、このプロセスを即時化することを目指しています。このプロセスにより、メールが受信トレイに確実に届き、スパムとしてマークされることがなくなります。

SMTPサーバーの構成設定は何ですか?

当社のサーバーは smtp.forwardemail.net であり、ステータス ページでも監視されています。

IPv4 と IPv6 の両方をサポートし、SSL/TLS の場合はポート 465 および 2465、TLS (STARTTLS) の場合はポート 587、2587、2525、および 25 で利用できます。

| プロトコル | ホスト名 | ポート | IPv4 | IPv6 |

|---|---|---|---|---|

SSL/TLS 推奨 |

smtp.forwardemail.net |

465, 2465 |

:白いチェックマーク: | :白いチェックマーク: |

TLS (STARTTLS) |

smtp.forwardemail.net |

587, 2587, 2525, 25 |

:白いチェックマーク: | :白いチェックマーク: |

| ログイン | 例 | 説明 |

|---|---|---|

| ユーザー名 | user@mydomain.com |

マイ アカウント ドメイン のドメインに存在するエイリアスのメール アドレス。 |

| パスワード | ************************ |

エイリアス固有の生成されたパスワード。 |

SMTP を使用して送信メールを送信するには、SMTP ユーザー が My Account Domains にあるドメインのエイリアスのメール アドレスである必要があり、SMTP パスワード がエイリアス固有の生成されたパスワードである必要があります。

詳細な手順については、SMTPによるメール送信をサポートしていますか を参照してください。

IMAPサーバーの構成設定は何ですか?

当社のサーバーは imap.forwardemail.net であり、ステータス ページでも監視されています。

IPv4 と IPv6 の両方をサポートし、SSL/TLS のポート 993 および 2993 経由で利用できます。

| プロトコル | ホスト名 | ポート | IPv4 | IPv6 |

|---|---|---|---|---|

SSL/TLS 推奨 |

imap.forwardemail.net |

993, 2993 |

:白いチェックマーク: | :白いチェックマーク: |

| ログイン | 例 | 説明 |

|---|---|---|

| ユーザー名 | user@mydomain.com |

マイ アカウント ドメイン のドメインに存在するエイリアスのメール アドレス。 |

| パスワード | ************************ |

エイリアス固有の生成されたパスワード。 |

IMAP で接続するには、IMAP ユーザー は マイ アカウント ドメイン にあるドメインのエイリアスのメール アドレスである必要があります。また、IMAP パスワード はエイリアス固有の生成されたパスワードである必要があります。

詳細な手順については、IMAPでメールを受信できますか? を参照してください。

POP3サーバーの構成設定は何ですか?

当社のサーバーは pop3.forwardemail.net であり、ステータス ページでも監視されています。

IPv4 と IPv6 の両方をサポートし、SSL/TLS のポート 995 および 2995 経由で利用できます。

| プロトコル | ホスト名 | ポート | IPv4 | IPv6 |

|---|---|---|---|---|

SSL/TLS 推奨 |

pop3.forwardemail.net |

995, 2995 |

:白いチェックマーク: | :白いチェックマーク: |

| ログイン | 例 | 説明 |

|---|---|---|

| ユーザー名 | user@mydomain.com |

マイ アカウント ドメイン のドメインに存在するエイリアスのメール アドレス。 |

| パスワード | ************************ |

エイリアス固有の生成されたパスワード。 |

POP3 で接続するには、POP3 ユーザー は マイ アカウント ドメイン にあるドメインのエイリアスのメール アドレスである必要があります。また、IMAP パスワード はエイリアス固有の生成されたパスワードである必要があります。

詳細な手順については、POP3をサポートしていますか を参照してください。

Postfix SMTPリレー設定

Postfix を設定して、Forward Email の SMTP サーバーを経由してメールを中継することができます。これは、メールを送信する必要があるサーバーアプリケーションに便利です。

インストール

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

構成

sudo nano /etc/postfix/main.cf

# SMTP relay configuration

relayhost = [smtp.forwardemail.net]:587

smtp_use_tls = yes

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

sudo nano /etc/postfix/sasl_passwd

[smtp.forwardemail.net]:587 your-alias@yourdomain.com:your-generated-password

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

sudo systemctl restart postfix

テスト

テストメールを送信して設定をテストします。

echo "Test email body" | mail -s "Test Subject" recipient@mydomain.com

セキュリティ

高度なサーバー強化テクニック

Tip

当社のセキュリティインフラストラクチャの詳細については、セキュリティページ をご覧ください。

Forward Email では、インフラストラクチャとデータのセキュリティを確保するために、さまざまなサーバー強化技術を実装しています。

Important

当社のセキュリティ対策は、新たな脅威や脆弱性に対処するため、継続的に更新されています。

Tip

セキュリティを最大限に高めるには、OpenPGP によるエンドツーエンドの暗号化をご利用いただくことをお勧めします。

SOC 2またはISO 27001認証を取得していますか?

Note

Forward Email は、業界標準への準拠を確保するために、認定サブプロセッサーが提供するインフラストラクチャ上で動作します。

Forward EmailはSOC 2 Type IIまたはISO 27001認証を直接取得していません。ただし、このサービスは認定されたサブプロセッサーが提供するインフラストラクチャ上で運用されています。

Forward Emailは、セキュリティ監査に関する業界のベストプラクティスに従い、独立したセキュリティ研究者と定期的に連携しています。出典: https://forwardemail.net/technical-whitepaper.pdf#page=36

メール転送にTLS暗号化を使用していますか?

はい。Forward Emailは、すべての接続(HTTPS、SMTP、IMAP、POP3)にTLS 1.2以上を厳格に適用し、拡張TLSサポートのためにMTA-STSを実装しています。実装内容は次のとおりです。

ソース: https://forwardemail.net/technical-whitepaper.pdf#page=25

MTA-STS実装: Forward Emailは、コードベースに厳格なMTA-STS適用を実装しています。TLSエラーが発生し、MTA-STSが適用されている場合、システムは421 SMTPステータスコードを返します。これにより、メールが安全に配信されないまま後で再試行されることがなくなります。実装の詳細:

サードパーティの検証: https://www.hardenize.com/report/forwardemail.net/1750312779 は、すべての TLS およびトランスポート セキュリティ対策に対して「良好」の評価を示しています。

メール認証ヘッダーを保存しますか?

はい。Forward Email はメール認証ヘッダーを包括的に実装し、保持します。

ソース: https://forwardemail.net/technical-whitepaper.pdf#page=31

検証:Internet.nl Mail Testでは、「SPF、DKIM、DMARC」の実装において100/100のスコアを示しました。Hardenize評価では、SPFとDMARCの「良好」評価を確認しました。https://www.hardenize.com/report/forwardemail.net/1750312779

元のメールヘッダーを保存し、なりすましを防止しますか?

Tip

メール転送機能は、メールの不正使用を防ぐために、高度ななりすまし対策を実装しています。

Forward Email は、MX コードベースを通じて包括的ななりすまし防止保護を実装しながら、元の電子メール ヘッダーを保持します。

MX 実装の詳細: コアとなる電子メール処理ロジックは、MX サーバーのコードベースによって処理されます。具体的には、次のとおりです。

isArbitrary ヘルパーは、ドメインのなりすまし、ブロックされたフレーズ、さまざまなフィッシング パターンの検出を含む、高度なスプーフィング対策ルールを実装します。

ソース: https://forwardemail.net/technical-whitepaper.pdf#page=32

スパムや不正使用からどのように保護しますか?

Forward Email は包括的な多層保護を実装します。

出典:

メールの内容をディスクに保存していますか?

Important

メール転送では、メールの内容がディスクに書き込まれるのを防ぐゼロ知識アーキテクチャが採用されています。

MXコードベースの証拠: MXサーバーは、コンテンツをディスクに書き込むことなく、メールを完全にメモリ内で処理します。メインのメール処理ハンドラは、このメモリ内アプローチを実証しています: https://github.com/forwardemail/forwardemail.net/blob/master/helpers/on-data-mx.js

出典:

システムクラッシュ時にメールの内容が公開される可能性があります

いいえ。Forward Email はクラッシュ関連のデータ漏洩に対する包括的な保護策を実装しています。

システム問題のエラー処理: Forward Email はヘルパー関数 isCodeBug および isTimeoutError を使用して、データベース接続の問題、DNS ネットワーク/ブロックリストの問題、またはアップストリーム接続の問題が発生した場合に、システムが 421 SMTP ステータス コードを返して、電子メールが失われたり公開されたりすることなく、後で再試行されるようにします。

実装の詳細:

ソース: https://forwardemail.net/technical-whitepaper.pdf#page=15

メールインフラストラクチャにアクセスできるユーザー

Forward Email は、厳格な 2FA 要件に基づいて、最小限の 2 ~ 3 人のエンジニアリング チームのアクセスに対して包括的なアクセス制御を実装します。

出典:

どのインフラストラクチャプロバイダーを使用していますか?

Important

Forward Email は、包括的なコンプライアンス認証を取得した複数のインフラストラクチャサブプロセッサーを使用しています。

詳細はGDPRコンプライアンスページをご覧ください: https://forwardemail.net/gdpr

プライマリインフラストラクチャサブプロセッサ:

| プロバイダー | データプライバシーフレームワーク認定 | GDPRコンプライアンスページ |

|---|---|---|

| クラウドフレア | ✅ はい | https://www.cloudflare.com/trust-hub/gdpr/ |

| データパケット | ❌ いいえ | https://www.datapacket.com/privacy-policy |

| デジタルオーシャン | ❌ いいえ | https://www.digitalocean.com/legal/gdpr |

| ヴルトル | ❌ いいえ | https://www.vultr.com/legal/eea-gdpr-privacy/ |

詳細な認証:

デジタルオーシャン

ヴルトル

データパケット

決済代行業者:

データ処理契約(DPA)を提供していますか?

はい、Forward Emailは包括的なデータ処理契約(DPA)を提供しており、エンタープライズ契約と併せて締結いただけます。DPAのコピーは以下からご覧いただけます: https://forwardemail.net/dpa

DPAの詳細:

GDPRコンプライアンスフレームワーク: 当社のDPA(データ保護契約)には、GDPRへの準拠と国際的なデータ移転要件の詳細が記載されています。詳細は以下をご覧ください: https://forwardemail.net/gdpr

カスタム DPA 条件または特定の契約上の取り決めを必要とするエンタープライズのお客様の場合は、エンタープライズ ライセンス (月額 250 ドル) プログラムを通じて対応できます。

データ侵害通知をどのように処理しますか?

Note

Forward Email のゼロ知識アーキテクチャにより、侵害の影響が大幅に軽減されます。

GDPR 担当者情報: Forward Email は、GDPR 第 27 条に基づき、以下の担当者を任命しました。

EU担当者: Osano International Compliance Services Limited 宛先: LFHC 3 Dublin Landings, North Wall Quay ダブリン1, D01C4E0

英国担当者: Osano UK Compliance LTD 宛先: LFHC 42-46 Fountain Street, Belfast Antrim, BT1 - 5EF

特定の違反通知 SLA を必要とするエンタープライズ カスタマーの場合は、エンタープライズ ライセンス 契約の一部としてこれについて話し合う必要があります。

出典:

テスト環境を提供していますか?

Forward Emailの技術ドキュメントには専用のサンドボックスモードについて明記されていません。ただし、テスト方法としては以下のようなものが考えられます。

正式なサンドボックス機能を必要とするエンタープライズ顧客の場合は、エンタープライズ ライセンス 契約の一部としてこれについて話し合う必要があります。

ソース: https://github.com/forwardemail/forwardemail.net (開発環境の詳細)

監視およびアラートツールを提供していますか?

Forward Email は、いくつかの制限付きでリアルタイム監視を提供します。

利用可能:

制限事項:

詳細な配信ステータスの Webhook またはカスタム監視統合を必要とするエンタープライズのお客様の場合、これらの機能は エンタープライズ ライセンス 契約を通じて利用できる場合があります。

出典:

高可用性をどのように確保しますか?

Important

Forward Email は、複数のインフラストラクチャプロバイダーにわたる包括的な冗長性を実装します。

稼働率保証: 99.9% 以上のサービス可用性と透過的な監視が https://forwardemail.net

出典:

国防権限法(NDAA)第889条に準拠していますか?

Important

Forward Email は、インフラストラクチャパートナーを慎重に選定することで、Section 889 に完全に準拠しています。

はい、Forward Email はSection 889に準拠しています。国防権限法(NDAA)第889条では、政府機関が特定の企業(Huawei、ZTE、Hikvision、Dahua、Hytera)の通信機器およびビデオ監視機器を使用する組織と契約したり、使用したりすることを禁止しています。

Forward EmailがSection 889コンプライアンスを達成する方法:

Forward Email は、Section 889 で禁止されている機器を使用していない 2 つの主要なインフラストラクチャ プロバイダーのみに依存しています。

Cloudflare の取り組み: Cloudflare は、サードパーティの行動規範の中で、セクション 889 で禁止されている組織の通信機器、ビデオ監視製品、またはサービスを使用しないことを明示的に規定しています。

政府の使用事例: 米国海軍兵学校 が安全なメール転送のニーズに Forward Email を選択し、連邦コンプライアンス標準の文書化を要求したときに、当社の Section 889 コンプライアンスが検証されました。

より広範な連邦規制を含む政府コンプライアンス フレームワークの詳細については、包括的なケース スタディをご覧ください: 連邦政府電子メールサービスセクション889準拠

システムと技術詳細

メールとその内容を保存しますか?